XNUMX つの独立した研究グループが、潜在的なネットワーク ハッカーを確実に闇に葬る方法を介して、量子暗号化キーを配布するためのプロトコルを実証しました。 デバイスに依存しない量子鍵配布と呼ばれるこのプロトコルは、XNUMX 年前に最初に提案されましたが、技術的な制限のために以前は実験的に実現されていませんでしたが、研究者は現在それを克服しています。

ほとんどの人は、暗号化を定期的に使用して、インターネット経由で転送する情報 (クレジット カードの詳細など) が悪用されないようにしています。 現在の暗号化の数学的基礎は十分に堅牢であり、暗号化された「キー」は最速のスーパーコンピューターでも解読できません。 ただし、この古典的な暗号化は、将来の量子コンピューターによって危険にさらされる可能性があります。

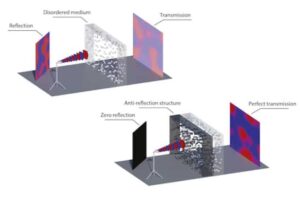

この問題に対する XNUMX つの解決策は、量子鍵配送 (QKD) です。これは、暗号化の基礎として、数学的アルゴリズムではなく、光子の量子特性を使用します。 たとえば、送信者がエンタングルされた光子を使用してキーを受信者に送信する場合、この通信をスパイしようとするハッカーは、彼らの介入がエンタングルメントを妨害するため、簡単に検出できます。 したがって、QKD を使用すると、XNUMX 者は情報を共有するために使用できる安全な秘密鍵を生成できます。

脆弱なデバイス

しかし、落とし穴があります。 情報が安全な方法で送信されたとしても、送信者や受信者のデバイスをハッキングすることで、誰かがキーを知ることができます。 QKD は通常、デバイスが完全なキャリブレーションを維持していると想定しているため、偏差を検出するのが難しく、危険にさらされる可能性があります。

代替手段は、デバイスに依存しない QKD (DIQKD) です。これは、その名前が示すように、デバイスの状態とは無関係に動作します。 DIQKD は次のように機能します。 伝統的に Alice と Bob という名前の XNUMX 人のユーザーは、もつれ合ったペアの XNUMX つの粒子をそれぞれ所有しています。 彼らは、一連の厳密な実験条件を使用して、粒子を個別に測定します。 これらの測定値は、暗号化のキーを生成するために使用されるものと、エンタングルメントを確認するために使用されるものに分けられます。 粒子が絡み合っている場合、測定値はベルの不等式として知られる条件に違反します。 この違反を確立することで、キー生成プロセスが改ざんされていないことが保証されます。

高忠実度エンタングルメント、低ビット エラー レート

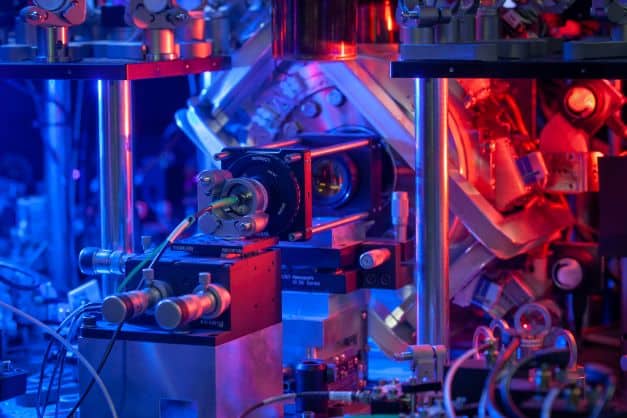

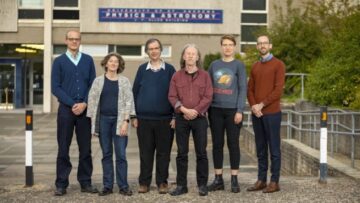

に記載されている新しい研究では、 自然、オックスフォード大学(英国)、CEA(フランス)、EPFL、ジュネーブ大学、ETH(すべてスイス)の国際チームは、88メートル離れたトラップされたストロンチウムXNUMXイオンのペアで測定を行いました. これらのイオンがより高い電子状態に励起されると、自然に崩壊し、光子を XNUMX つずつ放出します。 次に、イオンをもつれさせるために、両方の光子に対してベル状態測定 (BSM) が実行されます。 すべての情報がセットアップ内に確実に保持されるように、イオンは別の場所に導かれ、DIQKD 測定プロトコルの実行に使用されます。 この後、シーケンスが繰り返されます。

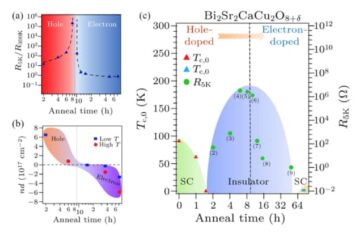

チームは 1.5 時間近くかけて 95 万の絡み合ったベルのペアを作成し、それらを使用して 884 ビット長の共有キーを生成しました。 これが可能になったのは、エンタングルメントの忠実度が 96% と高く、量子ビット エラー率が 1.44% と低かったためです。 一方、ベルの不等式の測定値は 2.64 の値を生成し、古典的な制限である 2 をはるかに上回り、エンタングルメントが妨げられなかったことを意味します。

別の実験では、 自然, ドイツのルートヴィヒ マクシミリアン大学 (LMU) とシンガポール国立大学 (NUS) の研究者は、87 メートル離れた研究所に配置され、長さ 400 メートルの光ファイバーで接続された光学的にトラップされたルビジウム 700 原子のペアを使用しました。 他のチームのプロトコルと同様に、原子は励起され、崩壊して基底状態に戻るときに放出される光子を使用して、XNUMX つの原子を絡ませる BSM を実行します。 原子の状態は、それらを特定の状態にイオン化することによって測定されます。 イオン化された原子はトラップから失われるため、原子の存在を確認するための蛍光測定がプロトコルを完了します。

LMU-NUS チームは、3 時間の測定期間にわたってこのシーケンスを 342 回繰り返し、75% のエンタングルメント忠実度と 89.2% の量子ビット エラー率を維持しました。 ベルの不等式測定では 7.8 という結果が得られ、測定期間にわたってもつれが損なわれていないことが再び証明されました。

これで実用化

DIQKD が実用的な暗号化方法になるためには、両チームは鍵生成速度を上げる必要があることに同意しています。 アリスとボブの距離も同様です。 システムを最適化する 422 つの方法は、空洞を使用して光子収集率を向上させることです。 別のステップは、ペアではなく単一の原子/イオンの配列を使用して、エンタングルメント生成プロセスを並列化することです。 さらに、両方のチームは、光ファイバー内で損失が大きい波長で光子を生成します。ストロンチウムの場合は 780 nm、ルビジウムの場合は XNUMX nm です。 これは、通信に使用される光ファイバーがはるかに低い損失を示す近赤外領域に光子をシフトする量子周波数変換によって対処できます。

ティム・ヴァン・レントLMU の博士課程の学生であり、LMU-NUS 論文の共同筆頭著者である は、Oxford-CEA-Switzerland のチームが生成した鍵は、いわゆる有限鍵セキュリティ仮定の下で安全であったことに注目しています。 」。 彼は、QKDプロトコルに必要なすべてのステップを実装するという他のチームの研究は、重要な前例を設定すると付け加え、この実験で報告されたエンタングルメントの品質は、遠隔物質ベースの量子メモリの間でこれまでのところ最高であることを指摘しています.

量子暗号システムがハッキングされた

ニコラ・サングアードプロジェクトの主任研究者の XNUMX 人である CEA の物理学者は、LMU-NUS の研究者が、エンタングル状態が数百メートルにわたって、原理的にはデバイスを実行するのに十分な品質で分散できることを示すことに成功したと述べています。 -独立した量子キー配布。 彼は、彼らが克服しなければならなかった困難は、デバイスに依存しない QKD が依然として量子ネットワーキング プラットフォームに課している課題の良い例として役立つと付け加えています。 生データからキーを抽出することは、実験の繰り返し回数では測定結果からキーを抽出するのに十分ではないため、依然として特に困難であると彼は付け加えます。