2FA アプリは最近、サイバーセキュリティのニュース記事で強く取り上げられており、Google は 2FA データをクラウドにバックアップしてから他のデバイスに復元できる機能を追加しています。

説明すると、2FA (2要素認証) app は、携帯電話やタブレットで実行してワンタイム ログイン コードを生成するプログラムの XNUMX つです。

従来のパスワードの問題は、詐欺師がパスワードを要求したり、盗んだり、借りたりする方法が数多くあることです。

あり ショルダーサーフィン、あなたがそれを入力している間、あなたの真ん中の悪党があなたの肩越しにのぞきます。 あります 触発された推測、個人的な興味に基づいて詐欺師が予測できるフレーズを使用した場合。 あります フィッシング詐欺、パスワードを詐欺師に引き渡すように誘惑されます。 そしてある キーロギング、コンピューターに既に埋め込まれているマルウェアが、ユーザーの入力内容を追跡し、興味深い Web サイトにアクセスするたびに密かに記録を開始します。

また、従来のパスワードは通常、ログインごとに同じままであるため、今日パスワードを見つけた詐欺師は、多くの場合、数週間、場合によっては数か月、場合によっては何年にもわたって、暇なときにパスワードを繰り返し使用することができます.

そのため、ワンタイム ログイン コードを備えた 2FA アプリは、通常のパスワードを、毎回変更される追加の秘密 (通常は XNUMX 桁の数字) で補強します。

第 XNUMX 要素としての電話

2FA アプリで一般的に生成される XNUMX 桁のコードは、ラップトップではなくスマートフォンで正しく計算されます。 携帯電話に保存されている「シード」または「開始キー」に基づいています。 ラップトップで定期的に入力するパスワードではなく、携帯電話のロック コードによって保護されます。

そうすれば、通常のパスワードを要求したり、借りたり、盗んだりする詐欺師は、あなたのアカウントに直接飛び込むことができなくなります。

これらの攻撃者は、あなたの電話にもアクセスする必要があり、アプリを実行してワンタイム コードを取得するには、電話のロックを解除できる必要があります。 (コードは通常、最も近い 30 分単位の日付と時刻に基づいているため、XNUMX 秒ごとに変更されます。)

さらに良いことに、最新の電話には改ざん防止の安全なストレージ チップが含まれています (Apple は自分たちのものと呼んでいます)。 セキュアエンクレーブ; Google は次のように知られています。 タイタン) チップを取り外して、小型の電気プローブを介して、または電子顕微鏡と組み合わせた化学エッチングによってオフラインでデータを掘り出そうとしても、秘密を保持します。

もちろん、この「ソリューション」にはそれ自体の問題があります。つまり、携帯電話を紛失したり、新しい携帯電話を購入してそれに切り替えたい場合に備えて、非常に重要な 2FA シードをどのようにバックアップするのでしょうか?

種子をバックアップする危険な方法

ほとんどのオンライン サービスでは、2 バイトのランダム データ文字列を入力して、新しいアカウントの 20FA コード シーケンスを設定する必要があります。文字を使用する base-40 エンコーディングで 16 文字を慎重に入力することにより、 A 〜へ Z そしてXNUMX桁 234567 (O-for-Oscar と I-for-India のように見えるため、XNUMX と XNUMX は使用されません)。

ただし、通常は、代わりに QR コードを介して特別な種類の URL をスキャンすることで、スターティング シークレットを手動でタップする手間を省くことができます。

これらの特別な 2FA URL には、次のようにアカウント名と開始シードがエンコードされています (URL を短くするために、ここではシードを 10 バイトまたは 16 base-32 文字に制限しています)。

おそらく、これがどこに向かっているのか推測できます。

この種の 2FA コードをスキャンするために携帯電話のカメラを起動すると、最初にコードの写真を撮ってバックアップとして使用したくなるでしょう…

…しかし、そうしないことをお勧めします。なぜなら、後でそれらの写真を手に入れた人は誰でも(たとえば、クラウドアカウントから、または誤って転送したために)、あなたの秘密のシードを知っており、簡単に権利を生成できるからです。 XNUMX 桁のコードのシーケンス。

したがって、2FA データを確実にバックアップする方法 平文のコピーを保持せずに それらの厄介なマルチバイトの秘密の?

ケースの Google 認証システム

Google Authenticator は最近、遅ればせながら 2FA の「アカウント同期」サービスの提供を開始することを決定しました。これにより、2FA コード シーケンスをクラウドにバックアップし、紛失または交換した場合などに後で新しいデバイスに復元できます。あなたの電話。

一つのメディアとして 記載された それ、 「Google Authenticator は、13 年ぶりに待望の重要な機能を追加します。」

しかし、このアカウント同期データ転送はどの程度安全に行われるのでしょうか?

シークレット シード データは、Google のクラウドへの転送中に暗号化されますか?

ご想像のとおり、2FA シークレットを転送するクラウド アップロード部分は実際に暗号化されています。これは、セキュリティを意識したすべての企業と同様に、Google は数年前からすべての Web ベースのトラフィックに HTTPS と HTTPS のみを使用してきたためです。 .

しかし、あなたの 2FA アカウントは、あなただけのパスフレーズで暗号化できますか? デバイスから離れる前に?

こうすることで、クラウド ストレージに保存されている間、(合法的かどうかにかかわらず) 傍受、召喚、漏洩、または盗まれることはありません。

結局のところ、「クラウド内」の別の言い方は、単に「他人のコンピューターに保存された」ということです。

何だと思う?

インディーズ コーダーであり、サイバーセキュリティをめぐる友人である @mysk_coは、Naked Security で以前に何度か書いたことがありますが、調べることにしました。

この試験は 彼らは報告した あまり励みにはなりません。

Google は 2FA Authenticator アプリを更新し、待望の機能を追加しました: デバイス間でシークレットを同期する機能です。

TL;DR: 電源を入れないでください。

新しいアップデートにより、ユーザーは Google アカウントでサインインし、iOS および Android デバイス間で 2FA シークレットを同期できます。… pic.twitter.com/a8hhelupZR

— マイスク🇨🇦🇩🇪 (@mysk_co) 2023 年 4 月 26 日

上記のとおり、@mysk_co は次のように主張しています。

- シードを含む 2FA アカウントの詳細は、HTTPS ネットワーク パケット内で暗号化されていませんでした。 つまり、アップロードが到着した後にトランスポート レベルの暗号化が解除されると、Google がシードを利用できるようになります。したがって、暗黙のうちに、データの捜索令状を持っている人なら誰でも利用できるようになります。

- デバイスから送信される前にアップロードを暗号化するためのパスフレーズ オプションはありません。 @mysc_co チームが指摘しているように、この機能は Google Chrome から情報を同期するときに利用できるため、2FA 同期プロセスが同様のユーザー エクスペリエンスを提供しないのは奇妙に思えます。

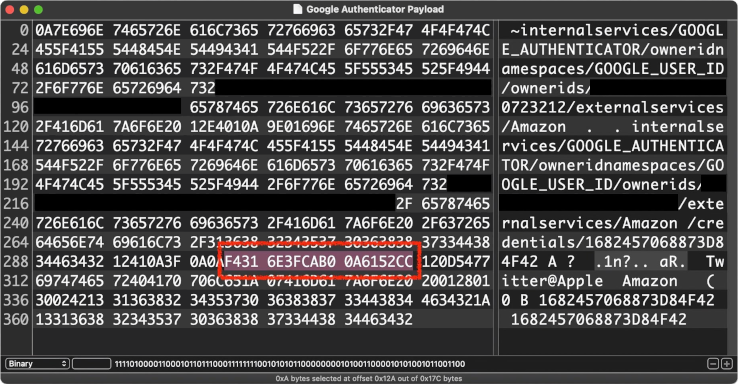

以下は、Google Authenticator アプリで新しい 2FA アカウントをセットアップするために生成された、作成された URL です。

otpauth://totp/Twitter@Apple?secret=6QYW4P6KWAFGCUWM&issuer=Amazon

Google Authenticator がクラウドと同期したネットワーク トラフィックのパケット グラブを次に示します。トランスポート レベル セキュリティ (TLS) 暗号化は取り除かれています。

強調表示された 10 進文字は、上記の URL の base-32 の「secret」に対応する未加工の XNUMX バイトのデータと一致することに注意してください。

$ luax Lua 5.4.5 Copyright (C) 1994-2023 Lua.org, PUC-Rio __ ___( o)> <_. ) ~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~ ~~ Duck のお気に入りのモジュールを package.preload{} に追加 > b32seed = '6QYW4P6KWAFGCUWM' > rawseed = base.unb32(b32seed) > rawseed:len() 10 > base.b16(rawseed) F4316E3FCAB00A6152CC

何をするか?

@mysk_co の提案に同意します。 「今のところ、新しい同期機能なしでアプリを使用することをお勧めします。」

Google が 2FA 同期機能にパスフレーズ機能をすぐに追加すると確信しています。 もう存在している Chrome 独自のヘルプ ページで説明されているように、Chrome ブラウザーで:

情報を非公開にする

パスフレーズを使用すると、Google のクラウドを使用して、Google に読み取らせることなく Chrome データを保存および同期できます。 […] パスフレーズはオプションです。 同期されたデータは、転送中は常に暗号化によって保護されます。

すでにシードを同期している場合は、 パニックにならないでください (他の誰かが簡単にのぞき見できるような方法で Google と共有されたわけではありません)。ただし、秘密にしておくべきだったと判断したアカウントについては、2FA シーケンスをリセットする必要があります。 .

結局のところ、銀行口座などのオンライン サービスに 2FA を設定している可能性があります。利用規約では、パスワードやシードを含むすべてのログイン資格情報を自分自身で保持し、Google でさえも誰とも共有しないことが求められています。

とにかく、2FA シードの QR コードの写真を撮る習慣がある場合は、 あまり考えずに、そうしないことをお勧めします。

Naked Security については、次のように述べています。 疑わしい場合 / 渡さないでください。

自分自身に保管しているデータは、故意または過失にかかわらず、漏洩、盗難、召喚状、またはいかなる種類の第三者との共有も許されません。

アップデート。 Googleが持って Twitterで回答しました @mysk_co のレポートに対して、いわゆるエンド ツー エンド暗号化 (E2EE) を使用せずに 2FA アカウント同期機能を意図的にリリースしたことを認めましたが、同社は 「今後、Google Authenticator に E2EE を提供する予定です。」 同社はまた、次のように述べています。アプリをオフラインで使用するオプションは、バックアップ戦略を自分で管理することを好む人にとって、引き続き代替手段となります。」 [2023-04-26T18:37Z]

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- プラトアイストリーム。 Web3 データ インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- 未来を鋳造する w エイドリエン・アシュリー。 こちらからアクセスしてください。

- 情報源: https://nakedsecurity.sophos.com/2023/04/26/google-leaking-2fa-secrets-researchers-advise-against-new-account-sync-feature-for-now/

- :持っている

- :は

- :not

- :どこ

- $UP

- 1

- 10

- 13

- 214

- 2FA

- 30

- 70

- a

- 能力

- できる

- 私たちについて

- それについて

- 上記の.

- 絶対の

- アクセス

- アカウント

- 越えて

- 加えます

- 追加されました

- 追加

- NEW

- 追加

- 後

- に対して

- すべて

- ことができます

- 既に

- また

- 代替案

- 常に

- an

- および

- アンドロイド

- 別の

- どれか

- 誰も

- アプリ

- Apple

- アプリ

- です

- 到着

- AS

- At

- 著者

- オート

- 利用できます

- 避ける

- バック

- 背景画像

- バックアップ

- 銀行

- 銀行口座

- ベース

- ベース

- BE

- なぜなら

- 国境

- かりて

- ボトム

- もたらす

- ブラウザ

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- 購入

- by

- 計算された

- コール

- カメラ

- 缶

- 慎重に

- 場合

- センター

- チャンス

- 変化する

- 変更

- 文字

- 化学物質

- チップ

- チップ

- クロム

- クロムブラウザ

- 主張した

- クラウド

- コード

- カラー

- 組み合わせた

- 一般に

- 会社

- コンピュータ

- 条件

- 従来の

- 著作権

- コース

- カバー

- Credentials

- 重大な

- サイバーセキュリティ

- 危険な

- データ

- 日付

- 決めます

- 決定しました

- 細部

- デバイス

- Devices

- DIG

- 数字

- ディスプレイ

- do

- ありません

- そうではありません

- ドン

- ドント

- ダウン

- 簡単に

- どちら

- その他の

- 心強い

- では使用できません

- 暗号化

- 端から端まで

- 入る

- さらに

- あらゆる

- 例

- 体験

- 説明する

- 説明

- 特徴

- 特集

- フィギュア

- もう完成させ、ワークスペースに掲示しましたか?

- 火災

- 名

- フォロー中

- フォワード

- 友達

- から

- 生成する

- 生成された

- 取得する

- 与える

- 与えられた

- 行く

- でログイン

- Google Chrome

- Googleの

- グラブ

- 持ってる

- 高さ

- 助けます

- こちら

- 強調表示された

- ホバー

- 認定条件

- HTTPS

- if

- 絵

- in

- その他の

- include

- 含めて

- info

- 情報

- を取得する必要がある者

- 故意に

- 興味深い

- 利益

- に

- iOS

- IT

- ITS

- ジャンプ

- ただ

- キープ

- 保管

- 知っている

- 既知の

- ノートパソコン

- 後で

- 漏れ

- コメントを残す

- う

- させる

- レベル

- ような

- 限定的

- LINE

- ログイン

- 待望の

- 見て

- のように見える

- LOOKS

- 失う

- 作る

- マルウェア

- 管理します

- 手動で

- マージン

- 一致

- 最大幅

- 五月..

- 手段

- メディア

- 顕微鏡検査

- ミス

- モバイル

- 携帯電話

- モダン

- モジュール

- ヶ月

- 他には?

- ずっと

- 非常に必要な

- 裸のセキュリティ

- 名

- すなわち

- 必要

- ネットワーク

- ネットワークトラフィック

- 新作

- ニュース

- いいえ

- 通常の

- 今

- 数

- 多数の

- of

- オフ

- 提供

- 提供すること

- オンライン

- 頻繁に

- on

- かつて

- ONE

- オンライン

- オプション

- or

- その他

- でる

- が

- 自分の

- パッケージ

- パケット

- パニック

- 部

- パーティー

- パスワード

- パスワード

- Paul Cairns

- のぞく

- おそらく

- 個人的な

- 電話

- 携帯電話

- 写真

- ピクチャー

- 場所

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- ポイント

- 位置

- 投稿

- 予測する

- 好む

- かなり

- 多分

- 問題

- プロセス

- プログラム

- 保護された

- qrコード

- ランダム

- Raw

- 読む

- 最近

- 推奨する

- 録音

- レギュラー

- リリース

- 残る

- replace

- レポート

- 必要とする

- 研究者

- リストア

- 日常的に

- ラン

- s

- 安全に

- 同じ

- 格言

- スキャン

- スキャニング

- を検索

- 二番

- 秒

- 秘密

- 安全に

- セキュリティ

- シード

- シーズ

- と思われる

- シーケンス

- サービス

- サービス

- セッションに

- いくつかの

- シェアする

- shared

- ショート

- すべき

- 符号

- 同様の

- 単に

- SIX

- スナップ

- スヌープ

- So

- 固体

- 誰か

- 音

- 特別

- start

- 売り出し

- 起動

- 開始

- 明記

- 滞在

- 盗まれました

- ストレージ利用料

- 店舗

- 保存され

- ストーリー

- ストレート

- 戦略

- 文字列

- 強く

- そのような

- SVG

- スイッチ

- タブレット

- 取る

- 耐タンパー性

- チーム

- 条件

- 規約と条件

- より

- それ

- この線

- アプリ環境に合わせて

- それら

- その後

- そこ。

- したがって、

- 彼ら

- 考え

- 三番

- 第三者

- この

- それらの

- 時間

- <font style="vertical-align: inherit;">回数</font>

- 〜へ

- 今日

- あまりに

- top

- 追跡する

- トラフィック

- 転送

- 転送

- トランジット

- 遷移

- トランスペアレント

- 輸送

- true

- 順番

- さえずり

- type

- 一般的に

- 独特に

- アンロック

- 未使用

- アップデイト

- 更新しました

- URL

- つかいます

- 中古

- ユーザー

- 操作方法

- users

- 通常

- 、

- 訪問

- 欲しいです

- 令状

- 仕方..

- 方法

- we

- ウェブベースの

- ウェブサイト

- ウィークス

- した

- この試験は

- いつ

- たびに

- かどうか

- which

- while

- 誰

- 幅

- 意志

- 無し

- 言葉

- 書かれた

- 年

- まだ

- You

- あなたの

- あなた自身

- ゼファーネット

- ゼロ