連邦当局は、ビットフィネックスから盗まれたとされる94,000を超えるビットコインを追跡して押収しました。 しかし、彼らはどのようにして仮名の資金を手に入れましたか?

米国司法省(DOJ)は2022年XNUMX月に発表しました ステートメント 盗まれた資金が含まれていると思われるウォレットの制御を取得した後、2016年の暗号通貨取引所Bitifinexのハッキングで排出されたビットコインの大部分を首尾よく押収したこと。

古くからの資金を取り戻すことは明らかにありそうもないにもかかわらず、複雑であるが決定論的な証拠の証跡により、法執行機関は、彼らが利用していたビットコインの違法な起源を難読化しようとしていたとされるイリヤ・リヒテンシュタインとヘザー・モーガンを捕まえることができました 光沢のあるライフスタイルを曲げる 複雑なマネーロンダリングスキームを通じて。

しかし、慎重に考え抜かれた詐欺のように見えたものは、実際には、内国歳入庁の犯罪捜査ユニット(IRS-CI)に割り当てられた特別捜査官クリストファー・ヤンチェフスキーの仕事を容易にする、失敗に満ちた非常に壊れやすいものであることが判明しました。 この作業により、最終的にJanczewskiは 苦情 ロビン・メリウェザー裁判官は、マネーロンダリングの陰謀と米国を欺くための陰謀について、リヒテンシュタインとモーガンを起訴しました。

この記事では、司法省と特別捜査官のJanczewskiが提供したアカウントに基づいて、告発されたビットフィネックスのハッカーの身元を明らかにした法執行活動の微妙な違いと、起訴されたカップルの手順について詳しく説明します。 ただし、調査の重要な側面は公式文書によって開示されていないため、著者は、未回答のままの質問に対して、もっともらしいシナリオと考えられる説明を提供します。

法執行機関は盗まれたビットフィネックスビットコインをどのように押収しましたか?

ビットコインの支持者はしばしば通貨制度について自慢します 一連の原則 これにより、高度な主権と検閲への抵抗が可能になり、ビットコインの取引を停止できなくなり、ビットコインの保有を差し押さえることができなくなります。 しかし、それが本当なら、この場合、法執行機関はどのようにしてコインランドリーのビットコインを手に入れることができたのでしょうか?

特別捜査官のJanczewskiが提出した苦情によると、法執行機関はLitchesteinのクラウドストレージに侵入し、彼が汚い資金を一掃しようとしたときに、彼の業務に関連する機密情報のすべてではないにしても多くを保管することができました。盗まれたBTCの大部分を保持しているビットコインウォレット。

ビットコイン取引の検閲抵抗とビットコインファンドの主権は、関連する適切な取り扱いに依存します 秘密鍵、ビットコインをあるウォレットから別のウォレットに移動する唯一の方法であるため。

Lichtensteinの秘密鍵はクラウドストレージに保存されていましたが、DOJによると、パスワードで暗号化されていたため、高度な攻撃者でさえ、一生のうちに解読することはできなかったでしょう。 DOJは、ファイルを復号化して秘密鍵にアクセスする方法についてのコメントの要求に応答しませんでした。

法執行機関がどのようにしてLichtensteinの暗号化を解読できたかについては、いくつかのもっともらしいシナリオがあります。 それ自体は安全ではありませんが、暗号化と復号化の両方の機能に暗号化パスワードを利用する対称暗号化は、そのパスワードとそのパスワードのストレージと同じくらい安全です。

したがって、最初の可能性は、パスワードのストレージのセキュリティに関連しています。 法執行機関は、なんらかの方法でパスワードへのアクセスを取得できた可能性があり、クラウド内のファイルを総当たり攻撃する必要はありませんでした。 法執行機関がLichtensteinのファイルを復号化できる別の方法では、カップルに関する個人情報と計算能力が世界の他のどの高度な攻撃者よりもはるかに多いため、標的となるファイルを復号化するための調整された攻撃が実際に実行可能であり、矛盾することはありません。 DOJの声明。 また、暗号化スキームで使用されるアルゴリズムもわかりません。一部のアルゴリズムは他のアルゴリズムよりも堅牢であり、同じアルゴリズムのバリエーションも異なるセキュリティリスクをもたらします。したがって、使用される特定のアルゴリズムはクラッキングの影響を受けやすい可能性がありますが、これは矛盾します。 DOJは、上記のクラッキング可能性について主張しています。

XNUMXつのケースの中で最も可能性が高いのは、おそらく、法執行機関が最初にファイルを復号化する必要がなかったことです。これは、特に上記のDOJのコメントを考えると理にかなっています。 特別捜査官のJanczewskiと彼のチームは、なんらかの方法でパスワードにアクセスできた可能性があり、クラウドストレージのファイルを総当たり攻撃する必要はありませんでした。 これは、Lichtensteinが復号化パスワードの作成または保存を委託したサードパーティによって、またはパスワードが侵害される原因となったカップルによるある種の失敗によって促進される可能性があります。

なぜ秘密鍵をクラウドストレージに保持するのですか?

Lichtensteinがそのような機密ファイルをオンラインデータベースに保持する理由は不明です。 しかし、いくつかの憶測は、根底にあるハッキングに関連しています—カップルが持っている行為 法執行機関によって起訴されました—そして「これにより第三者へのリモートアクセスが可能になるため」、ウォレットの秘密鍵をクラウド上に保持する必要性があります。 Twitterのスレッド OXTResearchのErgoによる。

協力の仮定は、対称暗号化の場合もサポートします。 非対称暗号化は機密データの送受信用に設計されていますが、データは受信者の公開鍵を使用して暗号化され、受信者の秘密鍵を使用してのみ復号化できるため、対称暗号化は、復号化パスワードができるように、固定ファイルへのアクセスを共有するのに最適です。 XNUMXつのパーティ間で共有されます。

秘密鍵をオンラインに保つもうXNUMXつの理由は、単純な注意不足です。 ハッカーは、自分のパスワードが十分に安全であると単純に考え、インターネット接続があればどこからでもアクセスできるクラウドサービスにパスワードを設定できるという便利さのために倒れた可能性があります。 しかし、このシナリオでは、ハッキングに関連する秘密鍵にカップルがどのようにアクセスしたかという質問にはまだ答えていません。

ハッカーが十分に強力な対称暗号化セットアップを保証するための十分な技術的知識を欠いているか、または単にそれらの配置が破られないと仮定した場合、利便性のために秘密鍵をオンラインに保つことは理にかなっています。

Bitfinexは、ハッカーについて知られている詳細や、それらがまだ追跡されているかどうかについてコメントすることを拒否しました。

「調査中のケースの詳細についてコメントすることはできません」とビットフィネックスのCTO、パオロ・アルドイノ氏は語った。 Bitcoin Magazine、「このような重大なセキュリティ侵害」には「必然的にさまざまな関係者が関与している」と付け加えています。

リヒテンシュタインとモーガンはどのようにして捕まりましたか?

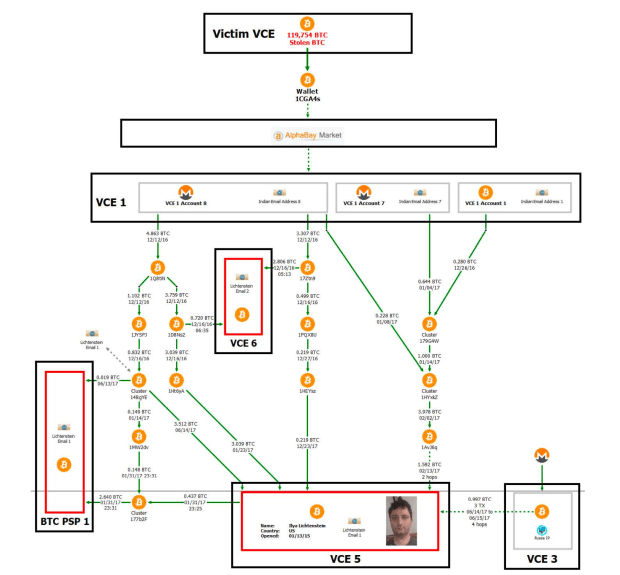

苦情とDOJの声明は、カップルがビットコインをロンダリングしようとするために、チェーンホッピングやいくつかの暗号通貨取引所での仮名とビジネスアカウントの使用を含むいくつかの技術を採用したと主張しています。 それで、彼らの動きはどのように発見されましたか? それは主に、不注意と対になっているパターンと類似点に要約されます。 Ardoinoによると、ビットフィネックスは「世界の法執行機関やブロックチェーン分析会社と協力して」、盗まれたビットコインの回収を支援しました。

Lichtensteinは、架空のIDを使用してビットコイン取引所に口座を開設することがよくありました。 ある特定のケースでは、彼はXNUMXつの取引所(ErgoによるとPoloniex)でXNUMXつのアカウントを開設したとされていますが、最初は無関係であり、簡単にリンクすることはできませんでした。 しかし、これらのアカウントはすべて、複数の特徴を共有しており、苦情によれば、カップルのアイデンティティを失いました。

まず、すべてのPoloniexアカウントは、インドに拠点を置く同じ電子メールプロバイダーを使用し、「同様のスタイルの」電子メールアドレスを持っていました。 次に、同じIPアドレスでアクセスされました。これは、アカウントが同じエンティティによって制御されていると想定するのが簡単な主要な危険信号です。 第三に、アカウントはビットフィネックスのハッキングに近い、ほぼ同時期に作成されました。 さらに、取引所から追加の個人情報が要求されたため、すべてのアカウントが放棄されました。

苦情はまた、Lichtensteinが異なるPoloniexアカウントからの複数のビットコインの引き出しを単一のビットコインウォレットクラスターに結合し、その後、彼が以前に知っていたビットコイン取引所(Coinbase、Ergoによる)のアカウントに預け入れたと主張しています-顧客(KYC)情報。

「アカウントは、Lichtensteinのカリフォルニア州の運転免許証の写真と自分撮りスタイルの写真で確認されました」と苦情がありました。 「アカウントは、Lichtensteinの名を含むメールアドレスに登録されました。」

彼がすでにビットコインをクレンジングし、それをKYCのアカウントに送信したと仮定することにより、Lichtensteinは、以前のアカウントがインドベースの電子メールアカウントで達成した偽名を元に戻しました。一緒にクラスター化された引き出し。 また、苦情は、LichtensteinがXNUMXつのPoloniexアカウントすべてに関する詳細情報を含むスプレッドシートをクラウドストレージに保存したと主張しています。

オンチェーンデータに関しては、Ergoは次のように述べています。 Bitcoin Magazine ダークネットマーケットプレイスAlphaBayがパススルーとして早い段階で使用されていたため、受動的なオブザーバーが苦情の主張の多くの妥当性を評価することは不可能であるということ。

「調査は非常に簡単ですが、カストディアル間のエンティティフローに関する内部の知識が必要です」とErgo氏は述べています。 Bitcoin Magazine。 「たとえば、[米国政府]とチェーン監視会社は、実際のチェーン上の指紋がないAlphaBayの取引履歴を共有しており、その情報にアクセスすることはできません。 それは私が受動的なオブザーバーとしての分析を止めなければならないところです。」

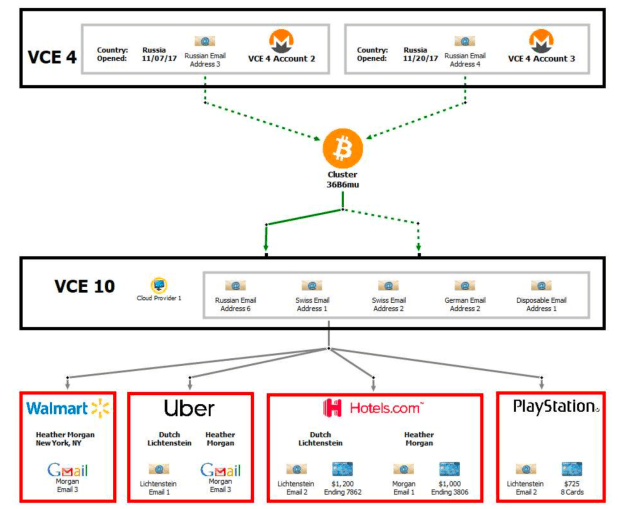

もう36つの重要な情報は、Moneroの預金によって完全に資金提供されていたErgoによると、Bittrexの6つのアカウントからのビットコインの引き出しによって形成されたウォレットクラスター「36B6mu」です。 その後、ウォレットクラスターXNUMXBXNUMXmuは、他のビットコイン取引所で異なるアカウントに資金を提供するために使用されました。これには、カップルに関するKYC情報は含まれていませんでしたが、苦情によると、同じ取引所のXNUMXつの異なるアカウントが同じIPアドレスを使用し、クラウドによってホストされていました。ニューヨークのプロバイダー。 プロバイダーがその記録を法執行機関に渡したとき、そのIPはLichtensteinの名前のアカウントによってリースされ、彼の個人の電子メールアドレスに関連付けられていることが確認されました。

エルゴ氏によると、OXTチームは36B6muクラスターに関する主張を検証できなかったという。

「クラスターに対応する36B6muアドレスを検索し、単一のアドレスを見つけました」とErgo氏は共有し、 見つかったアドレスへのリンク。 「しかし、アドレスは従来のウォレットクラスターの一部ではありません。 さらに、タイミングと量は、苦情に記載されているものと一致していないようです。」

「多分それはタイプミスですか? そのため、36B6muクラスターとの関係を実際に検証することはできませんでした」とErgo氏は付け加えました。

ビットコインのプライバシーには意図が必要です—そして注意が必要です

外部のオブザーバーが独自に証明できないセクションを除いて、苦情を分析した後、LichtensteinとMorganは、ハッキングからビットコインを使用しようとしたため、セットアップといくつかのサービスに異なるレベルの信頼を置いたことが明らかになりました。

何よりもまず、LichtensteinとMorganは、発作や召喚状の影響を受けやすいクラウドストレージサービスで、機密文書をオンラインで管理していました。 この方法では、そのようなファイルにリモートでアクセスできるようになり、一元化された会社に信頼を置くため、セットアップが危険にさらされる可能性が高くなります。これは決して良い考えではありません。 セキュリティを強化するために、重要なファイルとパスワードは安全な場所でオフラインに保ち、できればさまざまな管轄区域に分散させる必要があります。

信頼は、ビットコインファンドを移動する際のカップルの努力のほとんどを妥協しました。 彼らが信頼した最初のサービスは、巨大なダークネット市場のAlphaBayでした。 法執行機関がAlphaBayの活動をどのように発見できたかは不明ですが、ダークネット市場は苦しんでいます。 他には? より 2016年以来のXNUMXつのセキュリティ違反-それにもかかわらず、カップルはこれが決して起こらないと思っていたようです。 しかし、おそらく最も重要なことは、ダークネットマーケットはしばしば疑惑を引き起こし、常に法執行活動の主な焦点となっています。

仮定は、ガードを落とす可能性があるため危険です。これは、知識のあるオブザーバーや攻撃者が利用できるミスステップを引き起こすことがよくあります。 この場合、LichtensteinとMorganは、ある時点で、資金源を難読化するために非常に多くの手法を採用したため、そのビットコインを個人を特定できる情報を所有するアカウントに安全に預けることができると想定していました。以前のトランザクションのすべてではないにしても、ほとんどを匿名化する効果。

カップルのビットコインの取り扱いにおけるもうXNUMXつの危険信号は、さまざまなソースからの資金をクラスター化することに関するものです。これにより、チェーン分析会社と法執行機関は、同じ人物がそれらの資金を管理していると考えられるようになります。 過去の活動を消すことはできませんが、正しく行われれば前向きなプライバシーを提供できるカップルによるミキシングサービスの使用の記録もありません。 PayJoinは、ビットコインを使用する際のプライバシーを高めるために利用できるもうXNUMXつのツールですが、カップルがそれを使用したという記録はありません。

LichtensteinとMorganは、支出のプライバシーを取得するための代替手段としてチェーンホッピングを試みました。これは、チェーン上の指紋、つまりヒューリスティックリンクを破壊しようとする手法です。 しかし、彼らは、その慣行を弱体化させ、召喚される可能性のある不必要な信頼できる第三者を導入する保管サービス(主にビットコイン取引所)を通じてそれを実行しました。 チェーンホッピングは、ピアツーピアのセットアップまたはアトミックスワップを通じて適切に実行されます。

LichtensteinとMorganはまた、偽名または架空のIDを使用して、ビットコイン取引所で口座を開設し、本名を隠そうとしました。 ただし、そうするパターンにより、オブザーバーはそのようなアカウントをより意識するようになり、一般的なIPアドレスは疑問を取り除き、法執行機関が同じエンティティがこれらのアカウントすべてを管理していると想定できるようにしました。

優れた運用セキュリティ 一般的に必要です 各IDは、独自の電子メールプロバイダーとアドレスを使用し、独自の名前を持ち、最も重要なこととして、個別のデバイスを使用することにより、他のIDから完全に分離されます。 一般に、堅牢なセットアップでは、ログを保持せず、そのユーザーの実際のIDとは関係のない異なるVPNプロバイダーとアカウントを使用するために、それぞれの異なるIDが必要になります。

ビットコインは透明な通貨ネットワークであるため、支払い全体で資金を簡単に追跡できます。 したがって、ビットコインの私的使用には、ネットワークの機能に関する知識と、明確な運用ガイドラインを遵守しながら、可能な限り最小限のミスステップを確実にするための長年にわたる最大限の注意と努力が必要です。 ビットコインは匿名ではありませんが、欠陥もありません。 このソブリンマネーの使用には、意図と注意が必要です。

回収されたビットコインはどうなりますか?

夫婦は米国の法執行機関によってXNUMXつの犯罪で起訴されましたが、彼らが有罪であるかどうかを判断するための裁判プロセスがまだあります。 カップルが有罪とされ、資金がビットフィネックスに返送された場合、取引所には行動計画があります、とArdoinoは言いました Bitcoin Magazine.

「2016年のハッキングの後、ビットフィネックスはBFXトークンを作成し、影響を受けた顧客に、1ドルの損失ごとに54.4コインの割合でそれらを提供しました」とArdoinoは述べています。 「セキュリティ違反からXNUMXか月以内に、ビットフィネックスはすべてのBFXトークンをドルで、またはデジタルトークンを交換することで、iFinexIncの資本ストックの普通株XNUMX株に転換できました。約XNUMX万のBFXトークンが転換されました。」

Ardoinoによると、BFXトークンの毎月の償還は2016年0.20月に開始され、最後のBFXトークンは翌年の1月上旬に償還されました。 トークンはおよそ$ XNUMXで取引を開始しましたが、徐々に価値がほぼ$ XNUMXに増加しました。

「ビットフィネックスは、BFXトークンをiFinexのシェアに変換する、特定のBFX保有者向けの取引可能なRRTトークンも作成しました」とArdoinoは説明しました。 「資金の回収に成功すると、RRT保有者にRRTあたり最大30ドルの分配を行います。 未処理のRRTは約XNUMX万あります。」

Ardoinoによると、RRT保有者は、2016年のハッキングから回収された資産に対して優先権を主張し、取引所はRRTをデジタルトークン、現金、またはその他の資産に引き換えることができます。

- 000

- 2016

- 2022

- 私たちについて

- アクセス

- 従った

- 越えて

- 行為

- Action

- アクティビティ

- NEW

- 住所

- アルゴリズム

- すべて

- 容疑者

- 既に

- しかし

- 量

- 分析

- 分析論

- 発表の

- 別の

- どこにでも

- 4月

- 周りに

- 記事

- 割り当てられた

- アトミックスワップ

- になる

- さ

- Bitcoin

- ビットコイントランザクション

- ビットコイン財布

- ビットフィネックス

- bittrex

- ブロックチェーン

- 違反

- BTC

- ビジネス

- カリフォルニア州

- 資本

- これ

- 現金

- レスリング

- キャッチ

- 検閲

- チェーン分析

- チャンス

- チャージ

- 荷担した

- クレーム

- クラウド

- コイン

- coinbase

- 注釈

- コマンドと

- 企業

- 会社

- 複雑な

- コンピューティング

- コンピューティングパワー

- 接続

- 陰謀

- コントロール

- 協力

- 可能性

- カップル

- 裁判所

- 刑事上の

- 重大な

- cryptocurrency

- 暗号化交換

- 暗号の交換

- CTO

- 保管サービス

- Customers

- ダークネット

- データ

- データベース

- 司法省

- デバイス

- DID

- 異なります

- デジタル

- ディストリビューション

- ドキュメント

- そうではありません

- DoJ

- ドル

- ドル

- ダウン

- Drop

- 早い

- 簡単に

- 効果

- 暗号化

- 特に

- イベント

- 例

- 交換

- 交換について

- 指紋

- 名

- フロー

- フォーカス

- フォロー中

- 将来を見据えた

- 発見

- 機能します

- ファンド

- 積立

- 資金調達

- 資金

- グローバル

- 良い

- 政府・公共機関

- ガイドライン

- ハック

- ハッカー

- ハッカー

- ハンドリング

- 持って

- 助けます

- ハイ

- history

- ホルダー

- 認定条件

- HTTPS

- 巨大な

- アイデア

- アイデンティティ

- 違法

- 画像

- 重要

- 不可能

- (株)

- 含めて

- 増える

- 増加した

- インド

- 情報

- インサイダー

- インターネット

- 調査

- IP

- IPアドレス

- IT

- 参加した

- 管轄区域

- 正義

- 保管

- キー

- キー

- 知識

- 既知の

- KYC

- 法律

- 法執行機関

- つながる

- ツェッペリン

- 活用します

- レバレッジ

- ライセンス

- 一生

- リンク

- 場所

- 長い

- 主要な

- 大多数

- 作成

- 市場

- 市場

- マーケット

- 百万

- Monero

- お金

- 資金洗浄

- ヶ月

- モーガン

- 最も

- 移動する

- 名

- ネットワーク

- ニューヨーク

- 公式

- オンライン

- 開いた

- 業務執行統括

- 機会

- その他

- 所有している

- パスワード

- パスワード

- 支払い

- おそらく

- 個人的な

- ピース

- ポロニクス

- 可能性

- 可能

- 電力

- 主要な

- プライバシー

- プライベート

- 秘密鍵

- 秘密鍵

- プロセス

- 財産

- 提供します

- 公共

- 公開鍵

- 質問

- 上げる

- 現実の世界

- 記録

- 記録

- 回復する

- 登録された

- リモートアクセス

- 必要とする

- 研究

- 収入

- リスク

- 安全な

- 前記

- 精通した

- 詐欺

- スキーム

- 安全に

- セキュリティ

- つかむ

- 押収

- センス

- サービス

- サービス

- シェアする

- shared

- 株式

- 簡単な拡張で

- So

- 洗練された

- 支出

- Spot

- 広がる

- 開始

- ステートメント

- 文

- 米国

- 株式

- 盗まれました

- ストレージ利用料

- 強い

- 首尾よく

- サポート

- 監視

- チーム

- 技術的

- テクニック

- 法律

- ソース

- 世界

- 介して

- タイド

- 時間

- 一緒に

- トークン

- トークン

- トレーディング

- 伝統的な

- トランザクション

- 取引

- トランスペアレント

- 信頼

- 私達

- 米国司法省

- アメリカ政府

- ユニーク

- ユナイテッド

- 米国

- つかいます

- 値

- VPN

- 財布

- この試験は

- かどうか

- 誰

- 仕事

- 世界

- 年

- 年