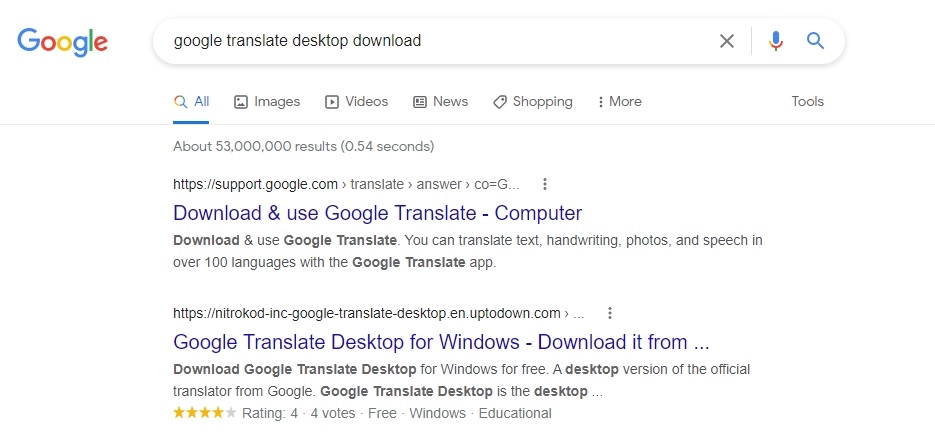

- Nitrokod は現在、Translate を含む人気アプリの Google 検索結果の上位に掲載されています。

- このマルウェアは、ユーザーのコンピューター リソースを悪用して悪意を持ってモネロをマイニングし、かつて多産だった CoinHive に反響します。

Google アプリケーションを検索しているユーザーを標的とする狡猾なマルウェア キャンペーンは、世界中の数千台のコンピューターに感染し、プライバシーに重点を置いた暗号通貨 (XMR) をマイニングしています。

Nitrokod について聞いたことがないかもしれません。 イスラエルを拠点とするサイバー インテリジェンス企業 Check Point Research (CPR) は先月、このマルウェアを発見しました。

で 日曜日に報告同社によると、Nitrokod は当初、「Google 翻訳デスクトップ ダウンロード」の Google 検索結果のトップに目覚ましい成功を収めており、自身をフリー ソフトウェアとして偽装していたとのことです。

クリプトジャッキングとしても知られるマイニング マルウェアは、少なくとも 2017 年に仮想通貨の人気とともに注目を集めて以来、無防備なユーザーのマシンに侵入するために使用されてきました。

CPR は、その年の XNUMX 月に、XMR をマイニングする有名なクリプトジャッキング マルウェア CoinHive を以前に検出しました。 CoinHive は盗んでいると言われていました エンドユーザーの合計 CPU リソースの 65% 彼らの知らないうちに。 アカデミック 計算された このマルウェアは、ピーク時に月額 250,000 ドルを稼いでおり、その大部分は XNUMX 人未満の個人に向けられていました。

Nitrokod については、CPR は、2019 年にトルコ語を話すエンティティによって展開されたと考えています。これは、通常のウイルス対策プログラムやシステム防御からの検出を回避するために、XNUMX つの段階で動作します。

「このマルウェアは、Google の検索結果の上位に表示される正当なアプリケーションから簡単にドロップされます」と同社はレポートに書いています。

Softpedia と Uptodown は、偽のアプリケーションの XNUMX つの主要なソースであることが判明しました。 Blockworks は、この種の脅威をどのようにフィルタリングするかについて、Google に問い合わせました。

アプリケーションをダウンロードした後、インストーラーは遅延ドロッパーを実行し、再起動するたびに自分自身を継続的に更新します。 XNUMX 日目に、遅延ドロッパーは暗号化されたファイルを抽出します。

次に、ファイルは Nitrokod の最終段階を開始し、タスクのスケジュール設定、ログの消去、ウイルス対策ファイアウォールへの例外の追加を 15 日経過した時点で開始します。

最後に、仮想通貨マイニング マルウェア「powermanager.exe」が密かに感染したマシンに投下され、オープン ソースの Monero ベースの CPU マイナー XMRig (CoinHive で使用されているものと同じもの) を使用して仮想通貨の生成を開始します。

「最初のソフトウェアのインストール後、攻撃者は感染プロセスを数週間遅らせ、最初のインストールから痕跡を削除しました」と同社はレポートに書いています。 「これにより、キャンペーンは何年もの間、レーダーの下でうまく機能することができました。」

Nitrokod に感染したマシンをクリーンアップする方法の詳細については、 CPRの脅威レポートの終わり.

毎晩あなたの受信箱に配信されるその日のトップ暗号ニュースと洞察を入手してください。 Blockworksの無料ニュースレターを購読する 今。