読み取り時間: 5 分

数百万ドルの損失につながるハッキングを調査します。

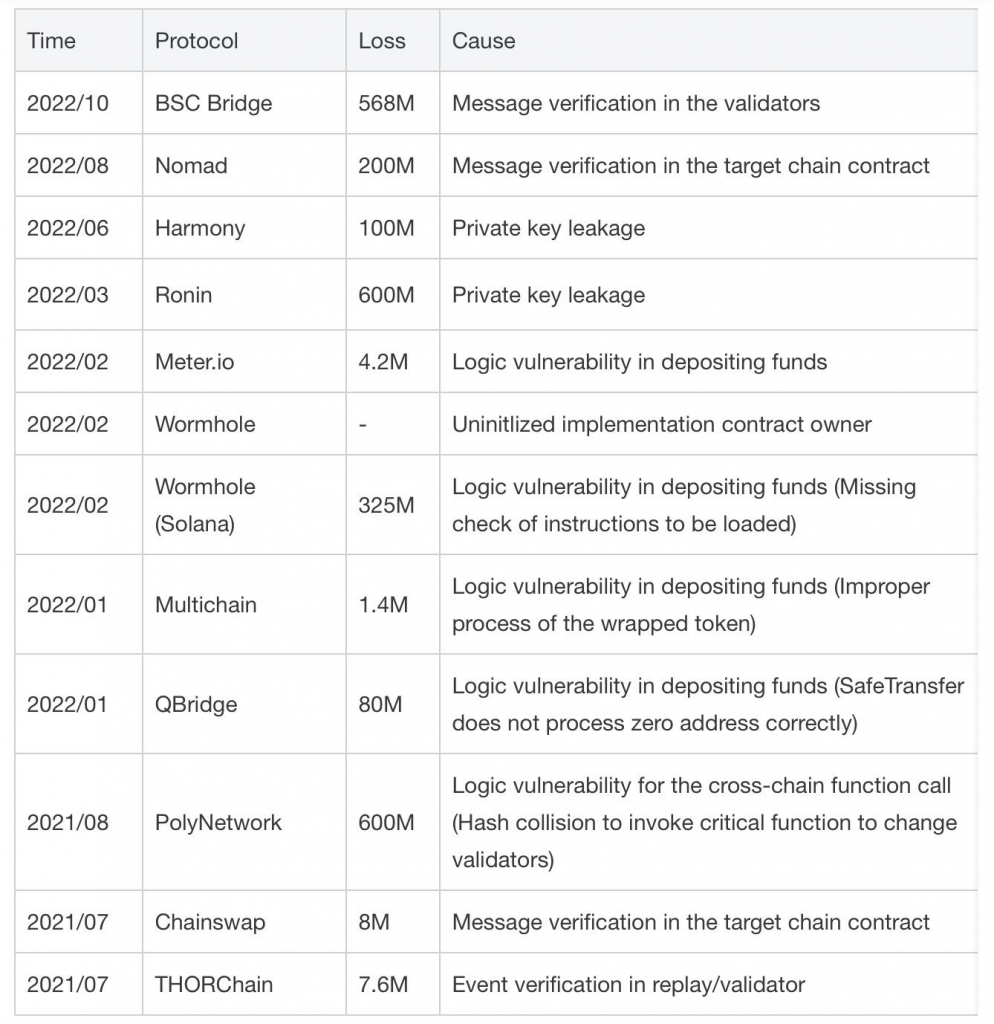

クロスチェーン ブリッジについては、説明は必要ありません。 それらはしばらくの間使用されており、あるチェーンから別のチェーンに資金を移動する素晴らしい方法です. QuillAudits がプロトコルのセキュリティを向上させるのと同様に、ブリッジは Web3 でのエクスペリエンスを向上させます。 ブリッジは多くの資金を扱うため、ブリッジの安全性を確保することは合理的であり、そのようなプロトコルでは安全性が最優先事項であることがよくあります。 それでも、2022 年はクロスチェーン ハッキングでいっぱいでした。

- 80月: キュービット — XNUMX万ドル

- 375 月: ワームホール — XNUMX 億 XNUMX 万ドル

- 624 月: Ronin Bridge — XNUMX 億 XNUMX 万ドル

- 97月: ハーモニー — XNUMX万ドル

- 190 月: Nomad Bridge — XNUMX 億 XNUMX 万ドル

何が起こった?

上記の各クロスチェーン ハッキングについて個別に話し、何が問題なのかを学び、より良い決定を下せるように学びましょう。

キュービット

27 年 2022 月 XNUMX 日、Qubit、

” data-gt-translate-attributes=”[{"attribute":"data-cmtooltip", "format":"html"}]”>クロスチェーンブリッジがハッキングされました。 攻撃者はエクスプロイトによって 77,162 qxETH を取得した後、それを使用して 15,688 wETH を借りて 767 BTC-B に変換し、これらの資金を使用してステーブルコインを取得し、いくつかのプロトコルを投入しました。 この全体の結果、合計で 80 万ドルの価値が失われました。

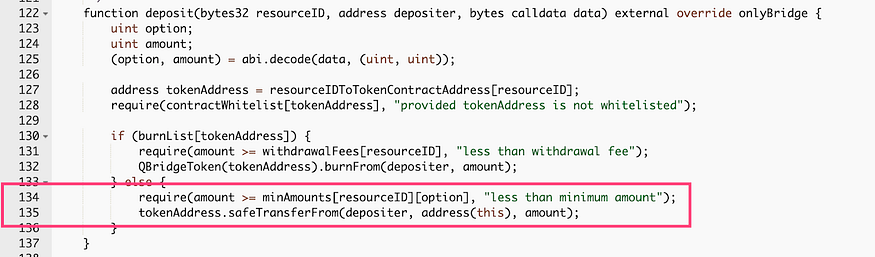

驚くべきことに、このエクスプロイトは論理エラーが原因でした。 キュービット・ファイナンス コード。 この欠陥により、攻撃者はコントラクト機能に悪意のある入力を送信することができ、その結果、イーサリアムでは預金が行われなかったにもかかわらず、BSC ではトークンが引き出されました。

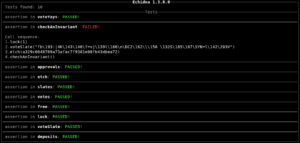

量子ビット契約コード

この悪用された脆弱性の核心は、Qubit Finance のコードの tokenAddress.safeTransferFrom() 関数でした。攻撃者は、tokenAddress が null の場合、この関数が元に戻らないことに気付きました。

ワームホール

Solana とイーサリアム ブロックチェーンをリンクするクロスチェーン トランザクションを促進する人気のあるブリッジの 320 つであるワームホールは、2022 年に約 XNUMX 億 XNUMX 万ドルの損失を出し、Ronin ブリッジ (詳細は後述) に次いで XNUMX 位でした。

2 年 2022 月 120,000 日、攻撃者は Solana のワームホール ブリッジの検証プロセスをバイパスしようとしました。 攻撃者は検証ステップを回避し、偽の sysvar アカウントの挿入に成功し、悪名高い 3 wETH を鋳造しました。 320 月 10 日のツイートで、XNUMX 億 XNUMX 万ドル相当のプロトコルの悪用が発表されました。 状況を一瞥するために、ワームホールの親会社は、攻撃者に盗まれた資金と引き換えに XNUMX 万ドルの賞金を受け取った後、盗まれたものを置き換えるためにイーサの供給を宣言しました。

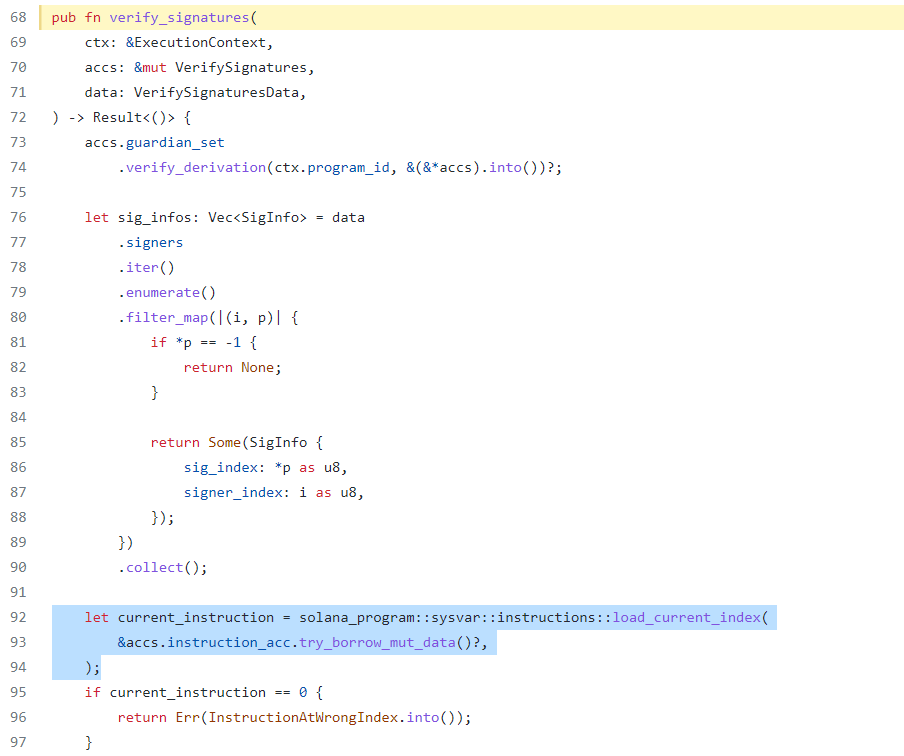

非推奨の関数が 1 つあるだけで、これらすべてが可能になったことを知って驚くでしょう。 はい!!、このエクスプロイトのルートは、検証プロセスを処理する「verify_signatures」の下の廃止された関数「load_current_index」でした。 廃止された関数「load_current_index」の問題は、入力された「sysvar アカウント」が実際には「システム sysvar」であることの真正性を検証せず、攻撃者が悪用する余地を作っていたことです。

ソース:- リンク

浪人橋

ユーザーがブリッジから約 6 ETH を引き出すことができないことをチームに通知するまで、次の 5 日間は気付かれなかったステルス ハッキングで、盗まれた資金が明らかになりました。

このハッキングは、北朝鮮の Lazarus Group による攻撃であり、約 600 億ドルの損失をもたらしたと言われています。 これは、エクスプロイトの主な原因として、スピア フィッシング攻撃によるバリデータ ノードの秘密鍵の侵害に基づくハッキングでした。

ronin ネットワークは、2021 つのバリデーター ノードのセットを使用してブリッジでトランザクションを承認します。入出金には過半数、つまりこれらのノードの XNUMX つの承認が必要です。 XNUMX 年 XNUMX 月、Axie DAO は Sky Mavis が代理でトランザクションに署名することを一時的に許可しましたが、どうでしょうか? 手当が取り消されることはありませんでした。

これは、Sky Mavis がまだ署名を生成できることを意味します。 攻撃者はこれを利用して、最初に Sky Mavis システムを侵害し、これらの署名を悪用して、Axie DAO が制御するサードパーティのバリデーターから署名を生成しました。 つまり、Sky Mavis システムにアクセスすることで、攻撃者は XNUMX つの浪人ネットワーク バリデーターの有効な署名を生成し、資金の流出に成功する可能性があります。

和(調和)

23 年 2022 月 97 日、Harmony ブリッジが侵害され、ETH、WETH、WBTC、USDT、USDC などを含むさまざまなトークンがブリッジでネットされました。約 XNUMX 万ドルの損失の記録があり、Harmony ブリッジは十字架の犠牲になりました。 -Ronin に似たチェーン ハック。

トランザクションを行うには、2 つの MultiSig のうち少なくとも 5 つが必要です。つまり、トランザクションを検証するには、合計 2 つのキーのうち 5 つのキーが必要でした。 しかし、攻撃者は 2 つの鍵を侵害して資金を流出させました。 これはすべて、攻撃者が十分な数のこれらのキーにアクセスして解読できたため可能でした。

遊牧民橋

Nomad Bridged がエクスプロイトに直面したのは 1 年 2022 月 190 日のことで、XNUMX 億 XNUMX 万ドルの損失をもたらしました。 そうでした

” data-gt-translate-attributes=”[{"attribute":"data-cmtooltip", "format":"html"}]”>Ethereum、Moonbeam、Avalanche、Evmos、Mikomeda 間のクロスチェーン ブリッジ。

190 億 XNUMX 万ドルの損失で XNUMX 位につけたブリッジは、初期化プロセスの脆弱性が原因で侵害され、攻撃者は検証プロセスを回避してブリッジ契約から資金を流出させることができました。

攻撃者は、パラメータ「_message」を受け取る「process()」関数を直接呼び出すことができます。 任意の「_message」を持つ攻撃者は、検証を回避できました。 その後、コントラクトは、acceptableRoot() 関数を使用してメッセージ ハッシュが証明されたことを確認する必要がありました。 次に、必要なステートメントを実行する「prove()」関数に要約されます。 有効な確認されたルートとしてゼロが必要なチェックをバイパスできるという理由だけで、攻撃者は攻撃を成功させることができます。

まとめ

2022 年の統計では、橋が標的となっており、数百万ドルに相当する損失をもたらしていることは明らかです。 クロスチェーン プロトコルの 5 つのエクスプロイトは、Web56 全体の約 3% を占めています。 最も便利なツールの XNUMX つであるにもかかわらず、ブリッジのセキュリティは不十分であり、攻撃の犠牲になっています。

このような橋への攻撃が近いうちにさらに多く見られるようになるでしょう。 このような状況では、ブリッジが自身とそのユーザーを保護することが最も重要です。 次回のブログでは、プロトコルの安全性を確保するために必要ないくつかの重要なチェックを理解するのに役立つ監査ガイドラインを提供します.

その間、監査に行く以外に方法はないことを忘れないでください。 監査により、セキュリティについて確信を持つことができます。 それだけでなく、ユーザーはプロトコルを信頼することを躊躇します。 監査を受けることは、誰にとっても好ましいことです。プロジェクトを監査して、 Web3 はより安全な場所です。 そして、QuillAudits よりも優れた監査人は誰でしょうか? 今日私たちのウェブサイトにアクセスして、そのようなブログをもっとチェックしてください。

23 ビュー

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- Platoblockchain。 Web3メタバースインテリジェンス。 知識の増幅。 こちらからアクセスしてください。

- 情報源: https://blog.quillhash.com/2023/03/23/part-1-bridging-the-blockchain-a-deep-dive-into-cross-chain-hacks-and-failures/

- :は

- 10万ドル

- 000

- 1

- 2021

- 2022

- 27

- 77

- a

- できる

- 私たちについて

- 上記の.

- アクセス

- 達成

- 実際に

- 利点

- 後

- すべて

- 容疑者

- 許可

- 代替案

- および

- 発表の

- 別の

- 承認

- 承認する

- です

- 周りに

- AS

- At

- 攻撃

- 攻撃

- 試みた

- 監査

- 監査された

- 8月

- 雪崩

- 賞

- アクシー

- バック

- ベース

- BE

- なぜなら

- さ

- より良いです

- の間に

- ブロックチェーン

- ブロックチェーン

- ブログ

- ブログ

- かりて

- BRIDGE

- 架け橋

- ブリッジ

- ブリッジ

- BSC

- by

- コール

- 缶

- 原因となる

- チェーン

- チェック

- 小切手

- 状況

- クリア

- コード

- 会社

- 損害を受けた

- 確認済み

- 縮小することはできません。

- 制御

- 変換

- 基本

- 可能性

- 作成した

- Cross

- クロスチェーン

- 重大な

- DAO

- 日

- 取引

- 特価

- 決定

- 解読する

- 深いです

- ディープダイブ

- 保証金

- にもかかわらず

- デスティネーション

- DID

- 直接に

- ドント

- ダウン

- 各

- 教育します

- 確保

- 同等の

- エラー

- 等

- ETH

- エーテル

- イーサリアム

- さらに

- 誰も

- エヴモス

- 例

- 実行します

- 体験

- 悪用する

- 搾取

- 搾取

- エクスプロイト

- 直面して

- 容易化する

- 偽

- 落下

- 2月

- 少数の

- 名

- 欠陥

- 次

- から

- フル

- function

- 機能

- 資金

- 生成する

- 取得する

- 受け

- 行く

- グループ

- ハック

- SIMカード製造会社の最大手がアメリカやイギリスのスパイ機関によってハッキングされたとの情報が見つかっている。

- ハック

- が起こった

- 和(調和)

- ハッシュ

- 持ってる

- 助けます

- ことができます

- HTTPS

- 重要性

- in

- できないこと

- 含めて

- 個別に

- インフラ関連事業

- 概要

- 問題

- IT

- ITS

- 1月

- キー

- 知っている

- 韓国語

- ラザロ

- ラザログループ

- つながる

- LEARN

- ツェッペリン

- 可能性が高い

- 連結

- 論理的な

- 損失

- 損失

- たくさん

- 製

- メイン

- 大多数

- make

- 最大幅

- 手段

- 言及した

- メッセージ

- 百万

- 何百万

- 鋳造

- 鋳造

- お金

- 月光

- 他には?

- 最も

- マルチシグ

- 必要

- ニーズ

- ネットワーク

- 次の

- ノード

- NOMAD

- ノース

- 11月

- November 2021

- 数

- of

- on

- ONE

- パラメーター

- 親会社

- 部

- フィッシング詐欺

- フィッシング攻撃

- 場所

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- 人気

- 位置

- 可能

- 優先順位

- プライベート

- 秘密鍵

- プロセス

- プロジェクト

- プロトコル

- 実績のある

- は、大阪で

- 置きます

- キュービット

- クイルハッシュ

- 合理的な

- 記録

- 覚えています

- replace

- の提出が必要です

- 応答

- 結果として

- return

- 元に戻す

- ロニン

- ローニンネットワーク

- ルーム

- ルート

- より安全な

- 安全性

- 二番

- 安全に

- セキュリティ

- シリーズ

- セッションに

- ショート

- 符号

- 署名

- 同様の

- 状況

- 空

- スカイメイビス

- スマート

- スマート契約

- So

- サンルーム

- 一部

- ソース

- スピアフィッシング

- Stablecoins

- ステートメント

- 統計情報

- 手順

- まだ

- 盗まれました

- 盗まれた資金

- 首尾よく

- そのような

- 十分な

- 供給

- 驚きました

- システム

- Talk

- ターゲット

- チーム

- それ

- ソース

- アプリ環境に合わせて

- それら

- 自分自身

- ボーマン

- 三番

- サードパーティ

- 介して

- 時間

- 〜へ

- 今日

- トークン

- 豊富なツール群

- top

- トータル

- トランザクション

- 取引

- 転送

- 信頼

- ツイート

- 下

- わかる

- アンロック

- 今後の

- USDC

- USDT

- ユーザー

- users

- 検証

- バリデーター

- バリデーターノード

- バリデーター

- 値

- さまざまな

- Verification

- 確認する

- 被害者

- 訪問

- 脆弱性

- 仕方..

- wBTC

- Web3

- ウェブサイト

- と

- この試験は

- which

- while

- 誰

- 全体

- 意志

- 撤退する

- 撤退

- ワームホール

- 価値

- でしょう

- 間違った

- You

- あなたの

- ゼファーネット

- ゼロ