のブログ シリーズの第 XNUMX 部へようこそ。 元帳の回復 ジェネシス。 私たちの目標は、シードリカバリサービスを構築する際に遭遇する多くの技術的ハードルと、Coincover が提供する Ledger Recover が安全な設計とインフラストラクチャでそれらをどのように解決するかを調査することです。

前のパートでは、シークレットリカバリフレーズのエントロピーがどのように変化するかについて説明しました。 複数のシェア(またはフラグメント)に分割をタップし、その後、 信頼できるバックアッププロバイダーに送信されます、 そして最後に 安全に保管されている 常に最高レベルのセキュリティを維持しながら。

あなたが今抱くかもしれない次の疑問は次のとおりです。 Ledger Recover は、パスワードや XNUMX 要素認証などのシークレットベースの追加メカニズムを導入することなく、どのようにしてシークレット回復フレーズのエントロピーを保護できるのでしょうか? 特に、デジタル認証のすべての手段 (電子メール、さまざまなハードウェア ウォレット、認証システムなど) にアクセスできなくなった可能性がある状況では特にそうです。

Ledger Recover ユーザーにシークレットのロック解除を完全に制御できるようにするための鍵は、次のとおりです。 自分のアイデンティティを活用して、それは所有権の核心的な本質です。

このセクションでは、以下について詳しく説明します 身元確認 自分でバックアップにアクセスできるようにするメカニズムと、 あなただけ。 いくつかの定義から始めましょう。

本人確認の入門書

身元確認 これは、個人が主張する身元情報の正確性と正当性を確認するプロセスです。 これには、信頼できる情報源、つまり公式文書からの個人情報を確認することが含まれます。 目標は、個人が主張する身元情報の正確性を検証することで、詐欺行為や機密情報への不正アクセスを防止することです。

今後は、 VDI の頭字語 本人確認。

待って ! 誰かが私の身分証明書を盗んだらどうなりますか? この人は本人確認プロセスに合格できるでしょうか?

Ledger Recover は、プロセス全体にわたって次のような複数の情報ソースを比較するため、このようなシナリオにも柔軟に対応します。

- 本人確認情報: OCRを使用して公式文書から抽出したデータ1 技術

- 生体認証データ2: 人間から抽出されたライブデータが公式文書の記録と照合され、Ledger Recover の場合はあなたの顔が記録されます。

- 生存チェック: 本物の人間が生体認証データの背後にいて、なりすましされていないことを確認します。

- ライブインタビュー 異なるから VDI サービスプロバイダ。

行く VDI このプロセスでは、提供された身分証明書の実質的な所有者であることを確認するためにシステムが十分な情報を取得できるように、小さなビデオを撮影し、指示に従う必要があります。

秘密をマスターする : Ledger Recover はあなたを究極の鍵としてサポートします

Ledger では、自己監護権と個人の自律性を促進しています。そのため、本人確認 (VDI) は、Ledger Recover の重要なコンポーネントです。

活用することにより VDI, Coincover が提供する Ledger Recover を使用すると、他者または複数の当事者の関与を必要とするソーシャル回復方法に依存するのではなく、アカウント所有者として回復プロセスを完全に制御できるようになります。

の主な利点の XNUMX つは、 VDI それは、政府発行の身分証明書を活用することです。身分証明書は通常、安全に所有されており、すぐにアクセスできます。 これは、外部機関や複雑な手順に依存することなく、自信を持って身元を認証できることを意味します。 これは、すべて(書類、デジタル アクセスなど)を失うような壊滅的な出来事の後に復元できる唯一の認証形式の XNUMX つでもあります。

統合することにより VDI Ledger Recover セルフカストディ フレームワークに組み込むと、資産と個人情報を完全に管理できるようになります。 合理化された安全な検証プロセスはお客様の利便性を優先し、自己管理と個人の自主性の原則を遵守しながら、自信を持ってアカウントを回復できるようにします。

IDV は通常の KYC ではありません…

ID 確認プロセスは、個人情報の不必要な開示を最小限に抑えることを優先するため、完全な顧客確認 (KYC) プロセスとは異なります。 当社はお客様のプライバシーを保護することの重要性を理解しています。そのため、当社の検証方法では身元確認に必要な重要な詳細のみを明らかにし、お客様の機密データが確実に保護されるようにします。

Ledger RecoverはIDVサービスプロバイダーをどのように使用しますか?

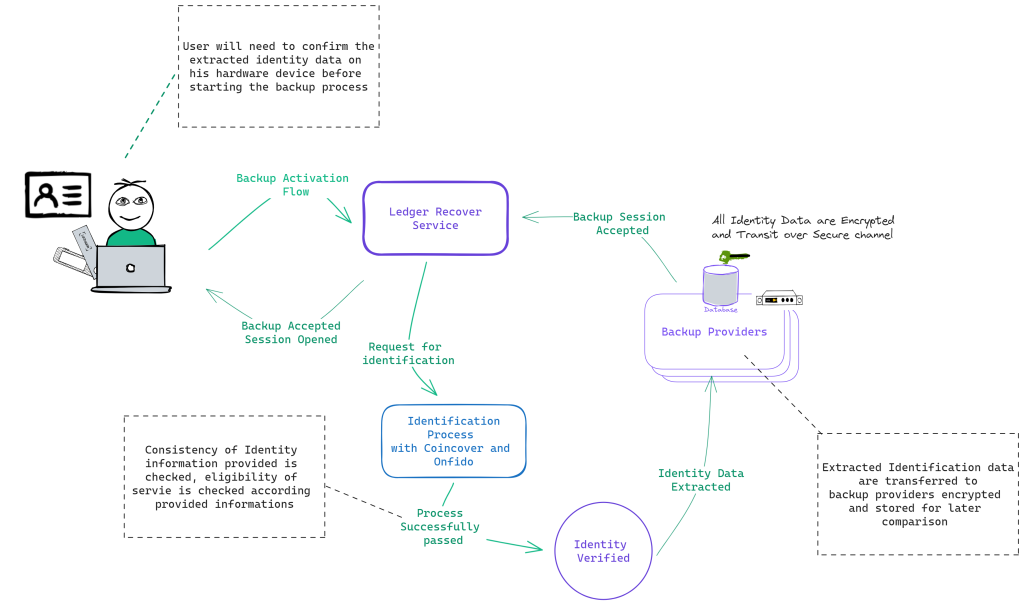

バックアップ プロセス中に、Ledger Recover は、 VDI サービスプロバイダーの識別プロセスでは、ユーザーに自分のデバイスでそれを確認させ、それを秘密回復フレーズのエントロピーのシェアに関連付けます。 その場合、秘密キーを復元する唯一の方法は、XNUMX つの独立したプロバイダーを通じて XNUMX つのバックアップ プロバイダーのうち XNUMX つに自分の身元を証明して、共有のロックを解除することです。 VDI サービスプロバイダ。

Ledger Recover は、セキュリティと正確性を優先します。 VDIそのため、独立した人材を採用しています。 VDI Coincover と Tessi というサービスプロバイダーは、それぞれ Onfido と Veridas の Digital IDV テクノロジーを活用しています。

元帳の回復 VDI サービスプロバイダーは、専門知識と最先端のソリューションで知られています。 VDI 業界での使用に適しており、厳格な検証プロセスにとって理想的な選択肢となります。 Onfido と Veridas はどちらも、過去に合格したテクノロジーに依存しています。 プレゼンテーション攻撃3 検出 iBeta Quality Assurance によって実施される (PAD) レベル 2 テスト。

Ledger Recover は、複数の IDV サービス プロバイダーを利用することで、各プロバイダーが独自の視点と一連のアルゴリズムを提供するため、堅牢かつ徹底的な検証プロセス モデルを保証します。

複数 VDIs は、Ledger Recover が復元リクエストが正当なユーザーからのものであることを確認するための中心的なメカニズムです。 ただし、これを正しく実装すると、多くの疑問や追加のセキュリティ上の考慮事項が生じます。

しかし、XNUMX つの IDV サービス プロバイダーが合意に達しなかった場合はどうなるでしょうか?

この処理時間は回復力がありますか?

バックアップと復元の間に外観を変更した場合はどうなりますか?

正しいデバイスとシードに対して IDV を実行していることを確認するにはどうすればよいですか?

具体的には、Ledger Recover 内でこれらすべてがどのように機能するのでしょうか? これらの質問に答える実装の詳細をいくつか見てみましょう。

Ledger Recover における ID 検証の複雑さ

このブログ投稿シリーズのパート 1 ~ 3 で紹介したように、Ledger Recover には、デバイス上のシードの共有を分割、配布、保存、収集、再構築するための強力な暗号化メカニズムが備わっています。 使用する VDI シードの復元を承認するには、次の XNUMX つの大きなカテゴリの課題が生じます。

- 回復が行われたときに、あなたがシークレットの正当な所有者であることを確実に検証します。

- 共有のライフサイクル全体を通じて、あなたのアイデンティティと共有の間に強力なバインディングを確立します。

バインディング ID、共有、デバイス

ID と共有をバインドする主な目的は、本物の人間が自分の身元と共有の所有権を証明し、信頼できるデバイスで同意を確認した場合にのみ共有が解放されるようにすることです。 また、攻撃者 (外部または内部関係者) がバックアップまたは復元プロセスのステップを傍受または変更し、自分のデバイスに再ルーティングすることを回避することも目的となります。

このバインドを確実にするために、Ledger Recover は、検証される ID を共有および使用中のデバイスに密接にバインドするいくつかのメカニズムを導入します。

バックアップとリカバリのプロセスの最初の確認データ

ID データが保存される理由と、プロセス全体で何が起こっているかを常に制御できるようにするためにそのデータがどのように活用されるかについて説明しましょう。

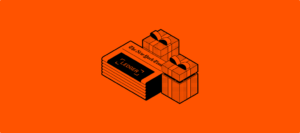

バックアッププロセス中、その後 Ledger Recoverサービスの使用を明示的に許可していること ハードウェアデバイス上で そして合格しました VDI 手順では、OCR のおかげで公式文書から正しい情報が効果的に抽出されたことを信頼できるディスプレイ内で確認するように求められます。

これらが正しい場合は、バックアップ プロセス/復元を確認し、シードで暗号化された共有のバックアップ/復元を許可できます。

デバイス上のこの確認により、Ledger Recover のいくつかの主要なセキュリティ機能が可能になります。

- 共有のバックアップ/復元に対する明示的な同意を取得します。

- これにより、信頼できるハードウェア デバイス上で共有と自分の ID が正しくリンクされていることを検証できます。

- これにより、システムがデバイスを現在のバックアップ/復元セッションにバインドできるようになり、他のデバイスを代わりに使用できなくなります。

このステップの後、各共有は安全なチャネルを通じて各バックアップ プロバイダーに送信され、確認された ID データと強力にバインドされます。

これは、すべてのやり取りに明確な署名を行い、「信頼しないで確認してください」を可能にするという一般的な台帳の原則を直接適用したものです。

拘束力のある株式とIDV

述べたように パート3で、各共有は、バックアップ プロバイダーによって、HSM 内で ID を使用して保存時に直接暗号化されます。 これは、SRP のバックアップ フェーズ中に行われます。

復元フェーズを保護し、共有の解放に使用される ID を信頼するために、すべての通信は VDI サービスプロバイダーは安全(暗号化および認証)されており、 IDV サービスプロバイダーから受信したすべてのメッセージは署名されています。 この署名は、共有を内部で復号化する前に、各バックアップ プロバイダーの HSM 内で直接制御されます。

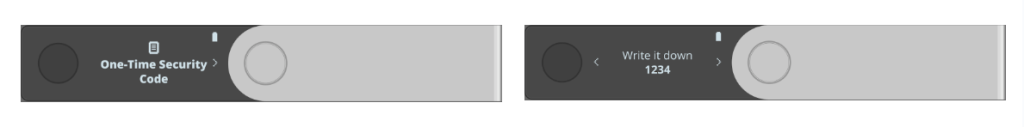

ワンタイムセキュリティコード

最後に守るべき部分は、 VDI プロセス自体。 ディスプレイを制御し、何らかの方法で認証情報を盗む攻撃者は、ユーザーにパスワードを渡させようとする可能性があります。 VDI シードをデバイスに復元します。

したがって、Ledger Recover の復元プロセスは、回復を開始するハードウェア デバイスと VDI ワンタイムセキュリティコードを使用して、それ自体を処理します。

より正確には、ワンタイム セキュリティ コードは、レジャー バックアップ プロバイダー HSM とハードウェア デバイス間の共有秘密から派生したコードです。 ワンタイム セキュリティ コードは、HSM 側とハードウェア デバイスの両方で生成されるため、このコードは決して転送されないため、傍受することはできません。 このコードは一意であり、使用できるのは XNUMX 回だけであり、セッションとデバイスに関連付けられており、回復を試行するたびに変更されます。

このコードが生成されると、デバイスに XNUMX 回だけ表示されます。 慎重に書き留めてください; これは識別プロセスの初期段階で必要になりますが、再度表示されることはありません。 このコードは、活性チェック中に尋ねられ、検証されます。 ここで失敗すると、回復の試みは中止されます。

Ledger Recover のゴールデン セキュリティ ルール

すべてのバックアップおよび復元セッションは、デバイスを接続してワンタイム セキュリティ コードを生成することから開始する必要があります。 以前にデバイスでこのワンタイム セキュリティ コードを生成したことがない場合は、Ledger Recover の IDV を決して実行しないでください。

身元確認

Ledger Recover は、複数の独立した情報源に依存して、ユーザーの ID の包括的かつ信頼性の高い評価を取得し、システムと対話するユーザーの ID について極めて高いレベルの確実性を保証します。 の詳細を見てみましょう VDI そのもの。

バックアッププロセス

VDI バックアップ時のプロセスが簡単になります。 ここでの目標は、実際のアイデンティティが適切な共有に関連付けられていることを確認することです。 バックアップ セッションを開く条件は、プロセスを通じて一貫したデータを提供することです。自撮り写真が身分証明書の写真と一致しており、身分証明書が生年月日、生年月日、姓、名などの情報を抽出できる程度に読み取り可能であることそして自撮り写真。

ID が一貫していて処理可能であることが証明されると、このデータは暗号化され、後の比較 (基本的に回復プロセス中) のために安全に保存され、シークレット回復フレーズのバックアップが効果的に作成されます。

回復プロセス

回復プロセスは、身元の一貫性をチェックするだけでなく、あなたが株式の正当な所有者であるかどうかもチェックするため、はるかに複雑です。

まず、中心的な概念として、で言及されています。 このシリーズのパート 3 私たちのプロトコルは、共有リリースの決定の分離に依存しています。 これは、各バックアップ プロバイダーが専用のバックアップ プロバイダーを持っていることを意味します。 VDI 独自のサービスに基づいてリリース要求を承認または拒否するサービス VDI 処理結果。

バックアップを復元するには、XNUMX つのテストを含むいくつかのテストに合格する必要があります。 VDINS。 各 VDI エントロピーのシェアにバインドされており、識別が成功すると独立して解放されます。

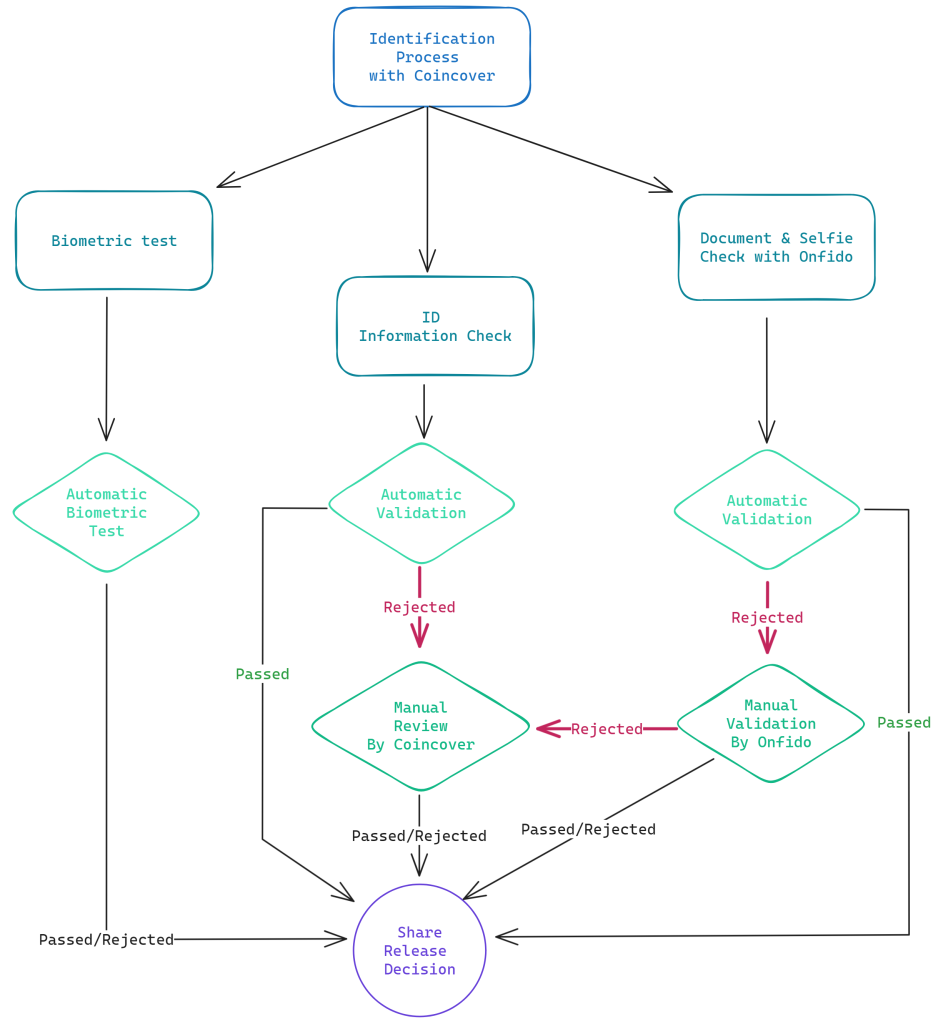

Coincover Backup プロバイダーによる本人確認プロセス

Secret Recovery Phrase のエントロピーの XNUMX シェアは、バックアップ プロバイダーとして Coincover に信頼されます。 Coincover は Onfido と協力して本人確認サービスの一部も提供しています。 このステップでは、身分証明書の写真を提供し、さまざまな手順を説明するビデオを録画する必要があります。

次に、プロセスは 3 つの異なる検証を経ます。

- 生体認証検査 : バックアップ中に提供されたセルフィーとビデオの比較。 このチェックは自動的に検証されます。

- ID情報の整合性チェック : ID ドキュメントから抽出された情報と、バックアップ時に提供された情報との比較。

- ID ドキュメントとビデオの一貫性チェック : ビデオの信頼性と、ビデオから抽出された身分証明書の写真や自撮り写真との整合性を確認します。

これら XNUMX つのステップは自動検証され、必要に応じて、処理出力が満足のいくしきい値を下回る場合は手動検証が行われます。

これらすべての検証が決定的である場合に限り、このバックアップ プロバイダーに対して保護された共有が最終的に解放されます。

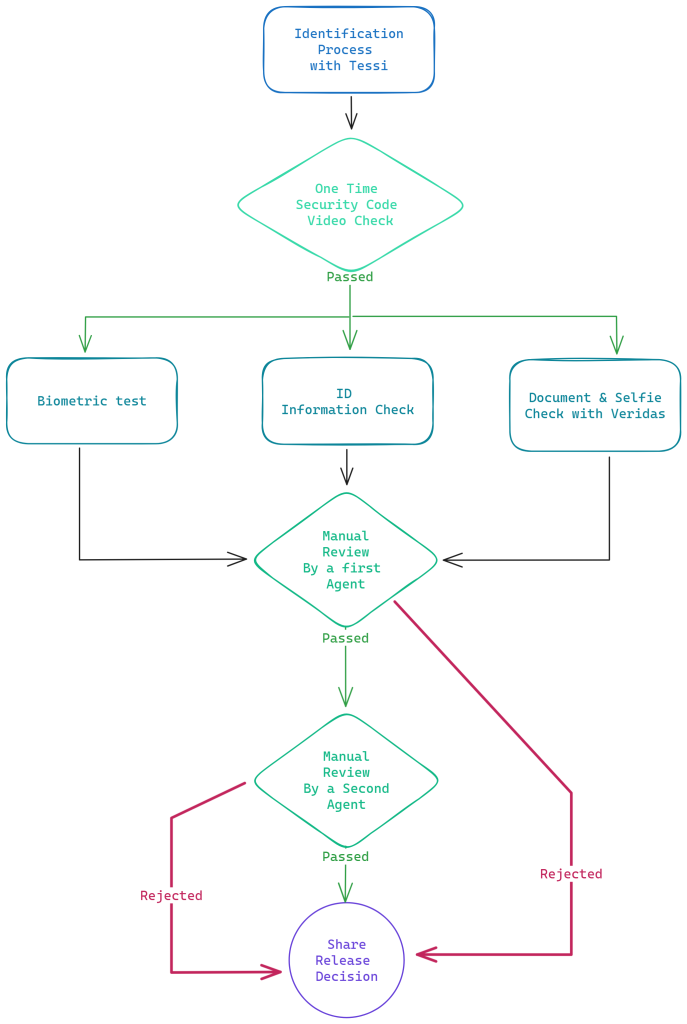

Ledger をバックアッププロバイダーとして使用した ID 検証プロセス

バックアップ プロバイダーとしての Ledger は、エントロピーの復元を要求するときに、Tessi サービスに依存して ID を検証します。 XNUMX 番目のバックアップ プロバイダーでは、 VDI 言及する必要のあるいくつかの重要な側面が異なります。

- それぞれの識別には以下が含まれます XNUMX つの手動検証 訓練を受けたエージェントによって運営されます。 訓練を受けたエージェントが、あなたのリクエストが本物で正当であることを確認します。

- これは、デバイスをセッションにバインドするための強力なメカニズムを導入します。 ワンタイムセキュリティコード 前のセクションで説明しました。 したがって、効果的に実行していることが保証されます。 VDI お使いのデバイス専用に特別に作成されたプロセス。

手動による本人確認

前述したように、このプロセスの注目すべき点は、提供されたデータの人為的な検証が含まれることです。 Coincover バックアップ プロバイダーについて前述したテストと同様に、この検証は XNUMX つの異なる接続されていないエージェントによって個別に実行されます。

これらすべての検証が決定的な場合に限り、このバックアップ プロバイダーに対して保護された共有が最終的に解放されます。

決定事項の統合

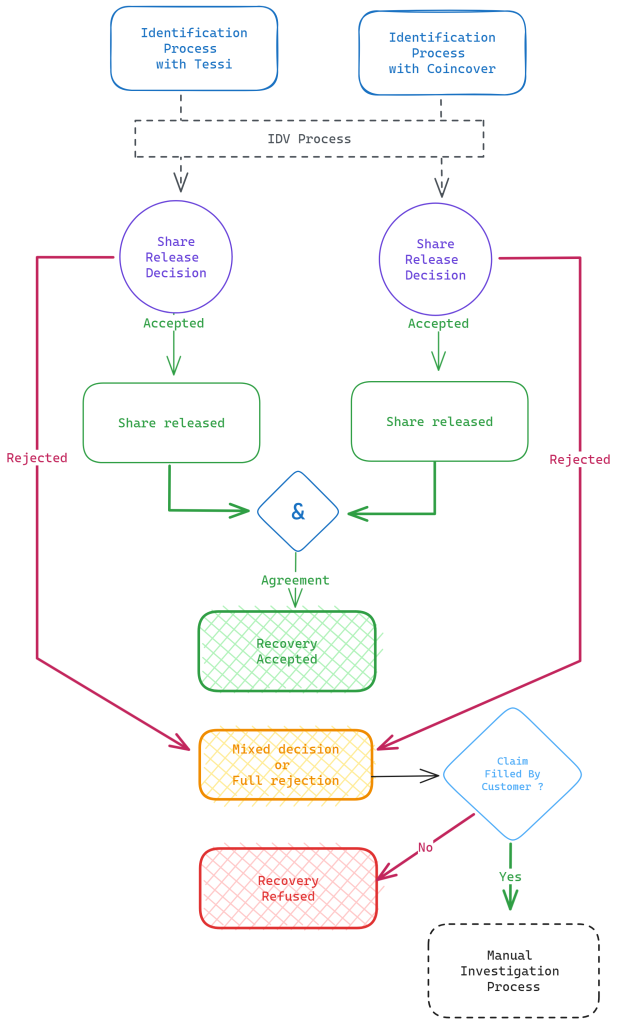

提案された XNUMX つを実行したら VDIs では、システムは検証プロセスの出力を統合します。 ここではいくつかのシナリオが考えられます。

- XNUMX つの検証プロセスを正常に通過しました。回復が受け入れられ、XNUMX つの共有が安全なチャネルを通じてデバイスに送信されます。

- この XNUMX つから混合または完全な拒否を受けました VDI手動調査を要求しないことに決めた場合、回復は中止されます。

- この XNUMX つから混合または完全な拒否を受けました VDI回復プロセスを続行するために申し立てを行うことにしました。手動調査プロセスが開始されます (詳細は以下を参照)。

手動による調査プロセス

手動調査プロセスは、正常に合格できない場合に必ず実行されます。 VDI テストを行った後、リクエストのより詳細な評価をリクエストします。 この段階では、シークレットに安全にアクセスできるようにする強化された検証ワークフローがあります。

手動調査プロセスは Coincover によって実行されます。 その主な目的は、原因を正確に特定することです。 VDI プロセスが失敗したため、最初の問題を修正できる追加の関連する正当な要素を収集します。

これは、XNUMX 番目の手順を実行することで実現されます。 VDI 別の独立したサービス プロバイダー IDNow を使用し、続いて、 VDI 何らかの制約の下で実行されます。

このビデオチャット中に、進行中の身元確認プロセスの背後にある理由を確認するよう明示的に求められる場合があります。 さらに、操作またはプレゼンテーション攻撃を検出することを目的とした、次のような一連のランダム化されたアクションの実行を求められる場合があります。

- 身分証明書のセキュリティ関連部分に指を置きながら、カメラで撮影できるように身分証明書を持ちます。 この位置は可変であり、ランダムに決定されます。

- ランダムに生成された質問に答える。

- 異常な動きをする。

XNUMX 番目の IDV が依然として正当な理由で失敗した場合はどうなりますか?

かつて失敗の原因となった VDIが特定された場合、Coincover の調査官が連絡して、あなたの請求を裏付けるために必要なすべての書類を収集します。 関連する場合、この調査プロセスには法務担当者が関与して次のことを行う場合があります。

- あなたの身元と主張を裏付けるためにあなたに物理的に会います。 および/または

- あなたの主張を裏付けるために提供された公式文書を証明します。

IDV データとプライバシーの規制

あなたの VDI データは、プライバシー規制、特に欧州一般データ保護規則に従って、Ledger Recover を通じて収集および処理されます。

Ledgerは、あなたの身元を確認するために厳密に必要なもののみを収集します。つまり、あなたの身分証明書から抽出されたデータ(名前、姓、日付、生年月日)、自撮り写真(ビデオキャプチャから抽出)、および回復リクエストに応じて写真です。あなたの身分証明書。

当社のデータ保持ポリシーに従って、お客様の VDI データはサービスの購読を解除するまで安全に保持され、その後は訴訟目的のみに厳しく制限されたアクセスでデータベースにアーカイブされます。

セキュリティはお客様のプライバシーを保護する上で重要な役割を果たしており、当社はお客様のデータを細心の注意を払って取り扱うことに全力で取り組んでいます。 この目的を達成するために、当社は、セキュリティを確保するために必要な技術的および組織的措置をすべて実施しました。 VDI 当社があなたに関して保持している情報。 したがって、あなたの身元データが当社のシステム内に平文で保存されることはありません。 転送中は、アクセス制御と常時監視を備えた安全で隔離されたインフラストラクチャ ゾーンで処理されます。

Ledger がデータと権利をどのように管理するかについて詳しくは、以下をご覧ください。 私たちのプライバシーポリシー。 Coincover のデータ保護慣行の詳細については、以下を参照してください。 Coincoverのプライバシーポリシー.

完全に終わりではない: ほぼ結論

これで終わりです 実装 ブログシリーズの一部です。 このパートでは、Ledger Recover がバックアップのロックを解除するための究極の鍵として ID をどのように活用するかを見てきました。 私たちはその方法を見てきました VDI Ledger Recover で使用されており、既存のプロバイダーと比較して微調整されており、セキュリティを保護するために使用されるいくつかの対策にも触れています。 VDI それ自体で、外部または内部の攻撃者が検証に対して中間者攻撃を実行できないようにします。

この長い部分を最後まで読んでいただき、ありがとうございます。おめでとうございます。 これで、Ledger Recover のセキュリティと実装の詳細を詳細に把握し、利便性とセキュリティを両立させるために自己保管がどのように行われたかを理解できるようになりました。 私たちは、Ledger Recover ユーザーがセキュリティや自己保管性を損なうことなく、シークレット回復フレーズをより適切に管理できるソリューションを設計したと信じています。

しかし、これで終わりではありません(ヒントはタイトルにあります)。 セキュリティ製品は安全に運用しなければ意味がありません。システムのセキュリティ対策の鉄壁を確保するために、Ledger Recover はどのように動作するのでしょうか? これについては、ブログ シリーズ「Genesis of the Ledger Recover」の第 5 回で答えていきます。 運用上のセキュリティ.

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 自動車/EV、 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- プラトンヘルス。 バイオテクノロジーと臨床試験のインテリジェンス。 こちらからアクセスしてください。

- チャートプライム。 ChartPrime でトレーディング ゲームをレベルアップしましょう。 こちらからアクセスしてください。

- ブロックオフセット。 環境オフセット所有権の近代化。 こちらからアクセスしてください。

- 情報源: https://www.ledger.com/blog/part-4-genesis-of-ledger-recover-controlling-access-to-the-backup-identity-verification

- :持っている

- :は

- :not

- :どこ

- $UP

- 1

- 121

- 7

- a

- できる

- 私たちについて

- 同意

- 一般に認められた

- アクセス

- アクセス可能な

- 従う

- 精度

- 達成

- 行動

- 活動

- NEW

- さらに

- 付着

- 利点

- 後

- 再び

- に対して

- エージェント

- 目的としました

- アルゴリズム

- すべて

- 許す

- 許可されて

- 許可

- ことができます

- ほとんど

- 沿って

- また

- 常に

- an

- および

- とインフラ

- 別の

- 回答

- どれか

- 申し込み

- です

- AS

- 頼む

- 側面

- 側面

- 資産

- 関連する

- 保証

- At

- 攻撃

- 攻撃

- 「鑑定済み」のチェックマークが付きます。

- 認証

- 認証された

- 認証

- 信頼性

- 認める

- オートマチック

- 自動的に

- 避ける

- バック

- バッキング

- バックアップ

- ベース

- 基本的に

- BE

- き

- 開始

- 背後に

- さ

- 信じる

- 以下

- より良いです

- の間に

- バインド

- 拘束

- バイオメトリクス

- 出産

- ブログ

- 両言語で

- バウンド

- もたらす

- 広い

- 建物

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- by

- カメラ

- 缶

- キャプチャー

- 捕捉した

- キャプチャ

- これ

- 実施

- 場合

- 壊滅的な

- カテゴリ

- 原因となる

- 中央の

- 確実性

- 認証

- 課題

- 変化する

- チャネル

- チェック

- 小切手

- 選択肢

- クレーム

- 主張した

- クリア

- 密接に

- コード

- コインカバー

- 環境、テクノロジーを推奨

- 収集する

- 到来

- コミットした

- コマンドと

- 通信部

- 比較します

- 比べ

- 比較

- コンプリート

- 複雑な

- コンプライアンス

- 複雑な

- コンポーネント

- 包括的な

- 妥協する

- コンセプト

- 条件

- 実施

- 自信を持って

- 確認します

- 確認

- 確認済み

- 接続する

- コンセンサス

- 同意

- 検討事項

- 整合性のある

- 連結する

- 定数

- 接触

- 続ける

- コントロール

- 制御

- 制御

- 利便性

- 基本

- 正しい

- 確証する

- 可能性

- 作成した

- 作成

- Credentials

- 重大な

- 暗号

- 電流プローブ

- 顧客

- 最先端

- データ

- データ保護

- データベース

- 日付

- 決定しました

- 決定

- 専用の

- より深い

- 定義

- 掘り下げる

- 派生

- 記載された

- 設計

- 設計

- 詳細な

- 細部

- 決定する

- 決定

- デバイス

- Devices

- 異なります

- デジタル

- 直接

- 直接に

- 開示

- ディスプレイ

- 明確な

- 分配します

- do

- ドキュメント

- ドキュメント

- ありません

- 行われ

- ダウン

- 間に

- e

- 各

- 前

- 早い

- 効果的に

- 素子

- 従業員

- 力を与える

- 有効にする

- では使用できません

- end

- 十分な

- 確保

- 確実に

- 確保する

- エンティティ

- 特に

- 本質

- 本質的な

- 欧州言語

- 評価

- イベント

- あらゆる

- すべてのもの

- 既存の

- 専門知識

- 説明する

- 説明

- 探る

- 外部

- 余分な

- エキス

- 非常に

- Failed:

- 失敗

- 不良解析

- 特徴

- 少数の

- 埋める

- 膜

- 最後に

- 指

- 名

- 続いて

- フォーム

- 第4

- フレームワーク

- 不正な

- から

- フル

- 完全に

- 一般的なデータ

- 一般的なデータ保護規則

- 生成された

- 生成

- 創世記

- Go

- 目標

- ゴエス

- ゴールデン

- 付与

- ハンドリング

- 出来事

- Hardware

- ハードウェアデバイス

- ハードウェア財布

- 持ってる

- 持って

- 助けます

- こちら

- ハイ

- 最高

- 彼の

- 保有者

- 認定条件

- HTTPS

- 人間

- ハードル

- i

- ID

- 理想

- 識別

- 特定され

- 識別する

- アイデンティティ

- 身元確認

- VDI

- if

- 実装する

- 実装

- 実装

- 実装

- 重要性

- in

- 含めて

- 独立しました

- 単独で

- 個人

- 産業を変えます

- 情報

- インフラ関連事業

- 初期

- 開始する

- 内部

- を取得する必要がある者

- 説明書

- 統合

- 相互作用

- 相互作用

- 内部で

- に

- 導入

- 紹介します

- 導入

- 調査

- 巻き込む

- 関与

- 分離された

- 分離

- 問題

- IT

- ITS

- 自体

- ただ

- キー

- キー

- 知っている

- あなたの顧客を知る

- KYC

- 姓

- 後で

- LEARN

- 元帳

- リーガルポリシー

- 合法性

- 正当な

- レベル

- レバレッジ

- レバレッジ

- 活用

- ある

- wifecycwe

- ような

- 限定的

- 限られたアクセス

- 連結

- 訴訟

- ライブ

- ライブデータ

- 活気

- 場所

- 見て

- 負け

- 失われた

- 製

- メイン

- 維持する

- 保守

- make

- 作成

- man

- 管理します

- 管理する

- 操作

- マニュアル

- 多くの

- マッチ

- 最大幅

- 五月..

- 手段

- 措置

- メカニズム

- メカニズム

- 大会

- 言及した

- メッセージ

- 方法

- メソッド

- 真ん中

- かもしれない

- 最小化

- 混合

- 修正する

- 瞬間

- モニタリング

- 他には?

- 動作

- ずっと

- の試合に

- my

- 名

- すなわち

- 必要

- 必要

- 必要とされる

- 決して

- 次の

- いいえ

- 注目すべき

- 何も

- 今

- 客観

- 入手する

- OCR

- of

- 役員

- 公式

- on

- かつて

- ONE

- オンフィード

- 継続

- の

- 開いた

- 操作する

- 反対した

- or

- 注文

- 組織の

- その他

- その他

- 私たちの

- でる

- 出力

- が

- 自分の

- 所有者

- 所有権

- パッド

- 論文

- 部

- 特定の

- パーティー

- 部品

- パス

- 渡された

- パスワード

- 実行する

- 実行

- 実行

- 人

- 個人的な

- 視点

- 相

- 写真

- フレーズ

- 画像

- 場所

- シンプルスタイル

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- 演劇

- お願いします

- 方針

- 所持

- 可能

- ポスト

- プラクティス

- 正確に

- プレゼンテーション

- 防ぐ

- 前

- 原則

- 優先順位をつける

- プライバシー

- プライベート

- 秘密鍵

- 手続き

- プロセス

- 処理済み

- ラボレーション

- 処理

- プロダクト

- 推進する

- 提案された

- 守る

- 保護された

- 保護

- 実績のある

- 提供します

- 提供

- プロバイダー

- プロバイダ

- は、大阪で

- 目的

- 目的

- 品質

- 質問

- 質問

- ランダム化

- ランダムに生成

- リーチ

- リーディング

- リアル

- 理由

- 理由は

- 受け

- 記録

- 記録

- 回復する

- 回復

- 参照する

- レギュラー

- 規制

- 規制

- リリース

- リリース

- 解放

- 関連した

- 信頼性のある

- 頼る

- 信頼

- 残っている

- 名高い

- 要求

- 必要とする

- 弾力性のあります

- それぞれ

- REST

- リストア

- 復元する

- 結果

- 保持

- 明らかに

- 右

- 権利

- 厳しい

- 堅牢な

- 職種

- ラン

- ランニング

- 保護

- シナリオ

- 二番

- 秘密

- セクション

- 安全に

- セキュア

- しっかりと

- セキュリティ

- セキュリティー対策

- シード

- 見て

- 自己管理

- 自分撮り

- 敏感な

- 送信

- シリーズ

- サービス

- サービスプロバイダー

- サービスプロバイダ

- サービス

- セッション

- セッション

- セッションに

- いくつかの

- シェアする

- shared

- 株式

- すべき

- 示す

- 側

- 署名

- 同様の

- 状況

- 小さい

- So

- 社会

- 溶液

- ソリューション

- 解決する

- 一部

- 誰か

- ソース

- 専門家

- 特に

- split

- ステージ

- start

- 開始

- 盗む

- 手順

- ステップ

- まだ

- ストール

- 店舗

- 保存され

- 簡単な

- 合理化された

- 厳格な

- 強い

- 強く

- 成功した

- 首尾よく

- そのような

- 十分な

- サポート

- 確か

- テーブル

- 取る

- 取り

- 技術的

- テクノロジー

- テクノロジー

- test

- テスト

- 클라우드 기반 AI/ML및 고성능 컴퓨팅을 통한 디지털 트윈의 기초 – Edward Hsu, Rescale CPO 많은 엔지니어링 중심 기업에게 클라우드는 R&D디지털 전환의 첫 단계일 뿐입니다. 클라우드 자원을 활용해 엔지니어링 팀의 제약을 해결하는 단계를 넘어, 시뮬레이션 운영을 통합하고 최적화하며, 궁극적으로는 모델 기반의 협업과 의사 결정을 지원하여 신제품을 결정할 때 데이터 기반 엔지니어링을 적용하고자 합니다. Rescale은 이러한 혁신을 돕기 위해 컴퓨팅 추천 엔진, 통합 데이터 패브릭, 메타데이터 관리 등을 개발하고 있습니다. 이번 자리를 빌려 비즈니스 경쟁력 제고를 위한 디지털 트윈 및 디지털 스레드 전략 개발 방법에 대한 인사이트를 나누고자 합니다.

- 感謝

- それ

- アプリ環境に合わせて

- それら

- その後

- そこ。

- したがって、

- ボーマン

- 三番

- この

- それらの

- 三

- しきい値

- 介して

- 全体

- タイド

- 時間

- 役職

- 〜へ

- 触れ

- 訓練された

- トランジット

- 信頼

- 信頼されている

- 試します

- 2

- 一般的に

- 究極の

- 下

- わかる

- 理解する

- ユニーク

- アンロック

- ロック解除

- 不要

- まで

- に

- us

- 使用法

- つかいます

- 中古

- ユーザー

- users

- 活用

- 検証

- 検証済み

- 検証

- 変数

- さまざまな

- Verification

- 検証

- 検証

- 確認する

- 検証する

- 非常に

- ビデオ

- ビデオチャット

- 財布

- ました

- 仕方..

- we

- この試験は

- 何ですか

- いつ

- たびに

- かどうか

- which

- while

- なぜ

- 意志

- 以内

- 無し

- 仕事

- ワークフロー

- でしょう

- まだ

- You

- あなたの

- あなた自身

- ゼファーネット