もう一週間、またBWAIN!

先週をお聴きいただいた方はお分かりかと思いますが、 ポッドキャスト (ヒント, ヒント!)、BWAIN はの略です 印象的な名前のバグ:

これは、新しいサイバーセキュリティ攻撃の発見者がその発見に興奮し、PR 用のあだ名を付け、バニティ ドメイン名を登録し、カスタム Web サイトを構築し、特別なロゴをデザインするときに付けるニックネームです。

今回の名前は、 衝突+パワー 厄介な句読点文字が含まれており、バグの名前付けにはプラスになりますが、インターネット ドメインを登録する場合にはマイナスになります。 (皮肉なことに、ドメイン名は次の使用を許可されています。 -ではない +).

そのため、ドメイン名を少し短縮する必要がありました。 https://collidepower.com, しかし、Web サイトでは、加算記号を差し引いても、とにかく問題の概要がわかります。

キャッシュされたデータを衝突させ、必要な電力を測定する

この新しい技術の背後にある研究者 紙 オーストリアのグラーツ大学の Andreas Kogler 氏、Jonas Juffinger 氏、Lukas Giner 氏、Martin Schwarzl 氏、Daniel Gruss 氏、Stefan Mangard 氏、およびドイツの CISPA Helmholtz Center for Information Security の Lukas Gerlach 氏、Michael Schwarz 氏です。

この攻撃のさまざまな形式については、これ以上詳しく説明するつもりはありません。測定方法の技術的な詳細と、それらの測定から推論するために使用される数学的モデリングは複雑だからです。

しかし、部分的な駄洒落をご容赦いただければ、問題の核心は、目に見えず自動的にパフォーマンスを向上させることを目的として、最新のプロセッサ チップ内に埋め込まれているキャッシュ メモリにあるということです…

…あなたが思っているほど常に目に見えないわけではなく、時にはそのコンテンツの一部またはすべてが、それを認識できないはずのプロセスにさえ漏洩する可能性があります。

名前が示すように、キャッシュ メモリ (発音は 現金、ドルやセントのようなものではなく、 スタンプ、疑問に思ったことがあるなら、尊敬と威信のようなものです)、従来のRAMからのデータ値の特別なコピーをCPUチップ自体の内部の隠れた場所に保持します。

CPU が最近使用した RAM アドレス (メモリの場所) を追跡しており、すぐに再び使用する可能性が高い RAM アドレスを十分に推測できる場合、それらをキャッシュ メモリに一時的に保持できるため、速度が大幅に向上します。それらの値への XNUMX 回目のアクセス、XNUMX 回目、XNUMX 回目、というようになります。

たとえば、イメージ ピクセルを 0 つのカラー フォーマットから別のカラー フォーマットに変換するためにテーブル内の一連のデータ値を検索している場合、ほとんどの場合、ルックアップ テーブルはいずれかの RAM アドレス 06x00ABCC0 ( 「黒ピクセル」の特殊コードが保存されている場所)またはアドレス 3x00E040AXNUMX(「透明ピクセル」コードの場所である可能性があります)。

これらの一般的に必要な XNUMX つのメモリ アドレスの値をキャッシュに自動的に保持することで、CPU は将来これらのアドレスにアクセスしようとする試みを (文字通りではなく比喩的に!) 短絡できるため、プロセッサの外部に電気信号を送信する必要がなくなります。マザーボード全体に転送し、実際の RAM チップに転送して、そこに保存されているデータのマスター コピーを読み取ります。

したがって、キャッシュされたデータは通常、マザーボード RAM 内のデータよりもはるかに高速にアクセスできます。

ただし、一般的に言えば、どの RAM アドレスを格納するためにどのキャッシュ レジスタを使用するかを選択することはできません。また、CPU が「透明ピクセル コード」値のキャッシュをいつ停止し、別のプログラムの値のキャッシュを開始するかを選択することもできません。代わりに「超秘密暗号鍵」を使用します。

実際、キャッシュには、さまざまなユーザー アカウントと特権レベルのさまざまな混合に属する、RAM アドレスのさまざまな混合からの、さまざまな値の混合が同時に含まれる場合があります。

このため、効率とパフォーマンスの理由に加え、管理者レベルのプログラムであっても、キャッシュされたデータを外部スヌーピングから保護するために、現在キャッシュされているアドレスのリストを直接覗いたり、その値を取得したりすることはできません。

プログラマは、「アドレス 0x3E00A040 から透明ピクセル コードを読み出す」というマシン コード命令を依然として使用しており、オペレーティング システムは、たとえデータは最終的には、実際の RAM アドレス 0x3E00A040 からではなく、キャッシュから直接取得されます。

ビットフリップの価格

Collide+Power の研究者が発見したことは、非常に単純化して言えば、キャッシュ ストレージ内の一時データを直接覗くことはできないが、そのため、公式 RAM アドレスを経由した場合に適用されるメモリ保護を回避することはできないということです。 …

…特定のデータ値がいつ特定のキャッシュ ストレージ レジスタに書き込まれようとしているかを推測できます。

そして、すでにキャッシュされている数値が別の数値に置き換えられると、 CPU が使用する電力量を測定することで、両方の値を推測できます。 プロセスインチ

(最新のプロセッサには通常、電力使用量の測定値を提供する特別な内部レジスタが組み込まれているため、コンピュータのケースを開けて物理的なプローブ ワイヤをマザーボードのどこかに取り付ける必要はありません。)

興味深いことに、キャッシュ値を新しい値で上書きするときの CPU 自体の消費電力は、数値の間で変更されたビット数に依存します。

問題を個々のバイトに単純化すると、バイナリ値が上書きされます。 0b00000000 0b11111111 (0 進数の 255 を XNUMX 進数の XNUMX に変更する) には、バイト内のすべてのビットを反転する必要があり、これが最も多くの電力を消費します。

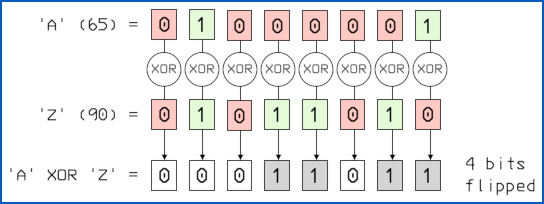

ASCII文字の上書き A (65進数でXNUMX) Z (90進数でXNUMX)は変更を意味します 0b01000001 に 0b01011010、XNUMX つのビット位置が反転されるため、中程度の電力が消費されます。

また、数値がたまたま同じであれば、ビットを反転する必要がないため、消費電力が最小限になります。

一般に、1 つの数値を XOR して、答えの XNUMX ビットの数を数えると、フリップの数がわかります。 0 XOR 0 = 0 および 1 XOR 1 = 0 (したがって、ゼロは反転がないことを示します)、一方 0 XOR 1 = 1 および 1 XOR 0 = 1 (フリップを意味します)。

言い換えれば、CPU 内の特定のキャッシュ レジスタ セットを準備する方法で、自分で選択した多数のアドレスにアクセスでき、他人のコードがそのデータをそれらのキャッシュに割り当てたときに消費電力を十分に正確に監視できれば、ということです。代わりに場所…

…それから 何ビット反転したかについて推論することができます 古いキャッシュの内容と新しいキャッシュの内容の間。

もちろん、キャッシュ レジスタを準備したアドレスに格納されている値を選択できるため、おそらく何ビットが反転したかを知るだけでなく、反転がかかる前のそれらのビットの開始値が何であったかもわかります。場所。

これにより、以前に何が存在していたか、および現在異なる可能性のあるビット数がわかっている場合、キャッシュ内の可能性のある新しい値を予測するためのさらに多くの統計データが得られます。

被害者のプロセスがどのデータを使用していたのかを正確に把握できない場合もありますが、たとえいくつかのビット パターンを排除できたとしても、知ってはいけないことを学んだことになります。

そして、そのデータが、たとえばある種の暗号化キーであった場合、実行不可能なブルート フォース攻撃を、成功する可能性のある攻撃に変換できる可能性があります。

たとえば、70 ビットの暗号化キーの 128 ビットを予測できる場合、128 ビットのすべての組み合わせを試す (これは不可能な作業ですが) 代わりに、2 つの組み合わせを試す必要があります。58 代わりに別のキー (128 – 70 = 58) を使用します。これは十分に実現可能です。

慌てる必要はありません

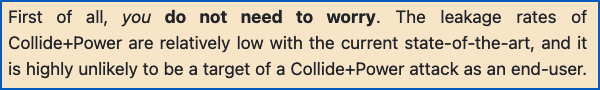

幸いなことに、この「脆弱性」(現在は CVE-2023-20583)は、近い将来にあなたに対して使用される可能性は低いです。

これは、今日利用できる悪用可能なホールというよりも、サイバーセキュリティ攻撃が「ますます改良され、より高速になる」という自明の理に基づいて、チップメーカーが考慮する必要がある理論的な問題です。

実際、研究者たちはほとんど恥ずかしそうに次のように認めています。貴社 心配する必要はありませんに設立された地域オフィスに加えて、さらにローカルカスタマーサポートを提供できるようになります。」

彼らは本当に書いた 貴社 イタリック体とその含意 心配無用 大胆に:

研究者らは論文の結論で、この攻撃による実際の最良の結果の一部は、実験室の理想的な条件下では5時間にわずかXNUMXビットしか漏洩しなかったことを残念そうに指摘している。

実際、彼らの攻撃シナリオの XNUMX つについては、「ビットあたり XNUMX 年以上の漏洩率につながる実際的な制限」に遭遇したことを認めました。

はい、正しく読みました。私たちはそれが想像ではないことを確認するために、紙面で何度も確認しました。

そして当然、「それほど低い伝送速度を確実に測定できるようになるまで、一連のデータ転送テストを実行し続ける必要があるのはどのくらいですか?」という疑問が生じます。

私たちの計算によれば、125 年あたり XNUMX ビットで、XNUMX 年あたり約 XNUMX バイトになります。 このままでは、最近リリースされた XNUMX 時間の大ヒット映画をダウンロードすると、 オッペンハイマー IMAX 品質では、明らかに約 4 テラバイトを消費するため、約 4.54 億年かかります。 この奇妙な事実を大局的に考えると、地球自体の年齢はわずか約 XNUMX 億 XNUMX 万年であり、数億か月かかるかどうかは関係ありません。

何をするか?

研究者自身が心配する必要はないとアドバイスしているため、現時点で CVE-2023-20538 に対処する最も簡単な方法は、何もしないことです。

何かをする必要があると感じた場合、Intel と AMD の両方のプロセッサには、電力測定値にランダム ノイズを追加することで電力測定ツールの精度を意図的に下げる方法があります。

これにより、平均値は正確なままになりますが、個々の測定値に十分なばらつきが生じるため、すでに実際には実行不可能であるこの攻撃を実行するのがさらに難しくなります。

Intel の電力測定軽減策は次のように知られています。 移動平均電力制限 (RAPL) フィルタリング; AMDのことをこう呼ぶ パフォーマンス決定論モード.

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 自動車/EV、 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- ブロックオフセット。 環境オフセット所有権の近代化。 こちらからアクセスしてください。

- 情報源: https://nakedsecurity.sophos.com/2023/08/03/performance-and-security-clash-yet-again-in-collidepower-attack/

- :は

- :not

- :どこ

- $UP

- 1

- 視聴者の38%が

- 25

- 70

- 700

- a

- できる

- 私たちについて

- 絶対の

- アクセス

- アカウント

- 精度

- 正確にデジタル化

- 越えて

- 実際の

- 追加

- 添加

- 住所

- アドレス

- 認める

- 認められた

- 再び

- に対して

- すべて

- 許可されて

- 沿って

- 既に

- また

- しかし

- 常に

- AMD

- 量

- an

- および

- 別の

- 回答

- どれか

- 適用された

- 申し込む

- 約

- です

- AS

- 割り当てられた

- At

- アタッチ

- 攻撃

- 攻撃

- 試み

- オーストリア

- 著者

- オート

- オートマチック

- 自動的に

- 平均

- 背景画像

- ベース

- 基礎

- BE

- なぜなら

- 背後に

- さ

- BEST

- より良いです

- の間に

- 10億

- ビット

- ブロックバスター

- 大胆な

- 国境

- 両言語で

- ボトム

- 強引な

- バグ

- ビルド

- 束

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- by

- キャッシュ

- 計算

- 缶

- 場合

- センター

- 変更

- 変化

- 文字

- チェック済み

- チップ

- チップ

- 選択する

- 選ばれた

- ザ・クラッシュ

- コード

- コレクション

- カラー

- COM

- 組み合わせ

- comes

- 複雑な

- コンピュータ

- 結論

- 条件

- 消費する

- 消費

- 含む

- コンテンツ

- 中身

- 従来の

- 変換

- 基本

- 正しい

- 可能性

- コース

- カバー

- クラック

- 現在

- カスタム

- サイバーセキュリティ

- Daniel Mölk

- データ

- 取引

- 示す

- 依存

- 設計

- 細部

- DID

- 異なります

- 直接に

- 発見

- 発見

- ディスプレイ

- do

- ドル

- ドメイン

- ドメイン名

- ドメイン名

- ドント

- ダビングされた

- EARTH

- 効率

- どちら

- 排除する

- その他の

- 暗号化

- 十分な

- さらに

- EVER

- 正確に

- 例

- 興奮した

- 説明する

- 外部

- 実際

- 速いです

- 実行可能な

- 感じます

- 少数の

- フィギュア

- もう完成させ、ワークスペースに掲示しましたか?

- フリップ

- フリップス

- 強

- 形式でアーカイブしたプロジェクトを保存します.

- フォーム

- 4

- 第4

- から

- 未来

- ドイツ

- 取得する

- 与える

- 与えられた

- 与える

- 行く

- 大いに

- 持っていました

- 半分

- 起こる

- もっと強く

- 持ってる

- 高さ

- 隠されました

- ホール

- 時間

- ホバー

- 認定条件

- How To

- しかしながら

- HTML

- HTTPS

- 百

- 理想

- if

- 画像

- 不可能

- 印象的

- in

- include

- 含ま

- 個人

- 情報

- 情報セキュリティー

- 内部

- を取得する必要がある者

- インテル

- 意図された

- 内部

- インターネット

- に

- 皮肉なことに

- IT

- ITS

- 自体

- ただ

- キープ

- 保管

- キー

- キー

- 知っている

- 既知の

- ラボ

- 姓

- 主要な

- 漏れ

- 学んだ

- 最低

- コメントを残す

- 左

- 長さ

- レベル

- 可能性が高い

- LIMIT

- 制限

- リスト

- 場所

- 場所

- ロゴ

- 長い

- 探して

- 検索

- ロー

- 機械

- make

- メーカー

- 多くの

- マージン

- マーティン

- マスター

- 数学的

- 問題

- 事態

- 最大幅

- 五月..

- 手段

- だけど

- 測定

- 測定結果

- 計測

- メモリ

- Michael Liebreich

- かもしれない

- 千年

- 百万

- 緩和

- ミックス

- 混合

- モデリング

- モダン

- モニター

- ヶ月

- 他には?

- 最も

- 映画

- ずっと

- 名

- 名

- 命名

- 必要

- 新作

- いいえ

- ノイズ

- なし

- 通常の

- 何も

- 今

- 数

- 番号

- of

- オフ

- 公式

- 古い

- on

- ONE

- もの

- の

- 開いた

- オペレーティング

- オペレーティングシステム

- or

- その他

- 私たちの

- でる

- 外側

- 概要

- 自分の

- 紙素材

- パターン

- Paul Cairns

- 以下のために

- パフォーマンス

- 視点

- 物理的な

- ピクセル

- 場所

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- さらに

- 位置

- 投稿

- 電力

- 予測する

- Prestige

- ブランド

- 特権

- 多分

- プローブ

- 問題

- プロセス

- ラボレーション

- プロセッサ

- プロセッサ

- プログラマー

- プログラム

- 明白な

- 守る

- 保護

- 提供します

- 目的

- 置きます

- 品質

- 質問

- 提起

- RAM

- ランダム

- レート

- 価格表

- 読む

- 現実の世界

- 本当に

- 理由

- 理由は

- 最近

- 減らします

- 言及

- 登録

- 登録

- レジスタ

- 相対

- リリース

- 置き換え

- 必要

- 研究者

- 尊重

- 結果

- 右

- ランニング

- 同じ

- 言う

- シナリオ

- (ベイリー・シュワルツ)

- 二番

- セキュリティ

- 送信

- シリーズ

- セッションに

- いくつかの

- ショート

- 符号

- 信号

- 簡略化されました

- 簡素化する

- ウェブサイト

- スヌーピング

- So

- 固体

- 一部

- 誰か

- 何か

- どこか

- すぐに

- 話す

- 特別

- 特定の

- スピード

- start

- 起動

- 統計的

- まだ

- Force Stop

- ストレージ利用料

- 店舗

- 保存され

- 成功する

- 提案する

- 想定

- 確か

- SVG

- テーブル

- 取る

- 取り

- 仕事

- 技術的

- 伝える

- 一時的

- テスト

- より

- それ

- アプリ環境に合わせて

- それら

- 自分自身

- その後

- 理論的な

- そこ。

- したがって、

- 彼ら

- 考える

- 三番

- この

- それらの

- 従って

- 時間

- 〜へ

- 今日

- 一緒に

- 取った

- 豊富なツール群

- top

- 追跡する

- 転送

- 遷移

- トランスペアレント

- true

- 試します

- 2

- 最終的に

- 下

- 大学

- ありそうもない

- URL

- 使用法

- つかいます

- 中古

- ユーザー

- 通常

- 値

- 価値観

- VANITY

- さまざまな

- 非常に

- 、

- 訪問

- ました

- 仕方..

- 方法

- we

- ウェブサイト

- 週間

- WELL

- went

- した

- この試験は

- いつ

- かどうか

- which

- while

- 幅

- 意志

- ワイヤー

- 言葉

- 不安

- でしょう

- 書きます

- 書かれた

- 年

- 年

- まだ

- You

- あなたの

- ゼファーネット

- ゼロ

![シーズン 3 Ep111: 卑劣な「ヌード アンフィルター」のビジネス リスク [オーディオ + テキスト] S3 Ep111: 卑劣な「ヌードフィルター解除」のビジネスリスク [音声 + テキスト] PlatoBlockchain Data Intelligence。垂直検索。あい。](https://platoblockchain.com/wp-content/uploads/2022/08/bn-1200-2-300x157.png)

![S3 Ep90:Chromeのゼロデイ攻撃、True Cybercrime、0FAバイパス[ポッドキャスト+トランスクリプト] S3 Ep90: Chrome 0-day 再び、真のサイバー犯罪、および 2FA バイパス [ポッドキャスト + トランスクリプト] PlatoBlockchain Data Intelligence. 垂直検索。 あい。](https://platoblockchain.com/wp-content/uploads/2022/07/ns-1200-logo-podcast-300x157.png)