ワンフォーワン!?

下にオーディオプレーヤーがありませんか? 聞く 直接に Soundcloudで。

ダグ・アーモスとポール・ダックリンと。 イントロとアウトロの音楽 エディスマッジ.

あなたは私たちに聞くことができます Soundcloud, Apple Podcasts, Googleポッドキャスト, Spotifyは, 縫い合わせます そして、その良いポッドキャストが見つかるところならどこでも。 または単にドロップします RSSフィードのURL お気に入りのポッドキャッチャーに。

トランスクリプトを読む

ダグ。 Apple の緊急パッチ、2020 年の Twitter ハッキングに対する正義、そして「携帯電話の電源をお切りください!」

NakedSecurityポッドキャストのすべてとそれ以上。

【ミュージックモデム】

皆さん、ポッドキャストへようこそ。

私は Doug Aamoth です。 彼はポール・ダックリンです。

ポール、どうしますか?

アヒル。 私はとても元気です、ダグラス。

そして、念のため言っておきますが、「携帯電話の電源を切る」ということは、電車の静かな車両に乗っているときだけを指すわけではありません。

…確かにそれは良いかもしれませんが。 [笑い]

ダグ。 そうでしょう!

まあ、それについてはもう少しお待ちください。

しかし、まずは私たちのことから始めましょう 今週の技術史 セグメント。

ポール、今週は当然の選択であるトランジスタを選択するべきですか、それとも穏やかなカウンターカルチャーを選択するべきですか?

何を言ってるの?

アヒル。 あなたがカウンターカルチャーについて何を提案しているのかわかりませんが、これを試してみましょう...

…私の小さな目で、「A」で始まる何かを覗いてみませんか?

ダグ。 正しい!

今週、27 年 1972 月 XNUMX 日、先駆的なビデオ ゲーム会社 Atari がノーラン ブッシュネルとテッド ダブニーによって設立されました。

興味深い事実: Atari が「Atari」と名付けられる前は、「Syzygy」と呼ばれていました。

しかし、Atari の共同創設者である Nolan Bushnell は、囲碁ゲームのさまざまな用語を検討し、最終的に、石のグループが差し迫った危険にさらされているときのゲーム内の位置に言及して、Atari を選択しました。

アヒル。 そこが若きスティーブ・ジョブズの出発点ですよね。

ダグ。 まさにその通りです!

アヒル。 そして彼はPONGの後継チームをデザインするために友人のウォズ(スティーブ・ウォズニアック)をドラフト指名したが、必要な選手はXNUMX人だけだった。

つまりブレイクアウトです。

ダグ。 おもしろいゲーム!

それでも、今日までそれが保たれているのは、私が直接言えることです。

アヒル。 確かにそうですよ!

ダグ。 さて、Apple にこだわって話を始めましょう。

これはサイレント用の緊急パッチです。 危険なiPhoneマルウェア.

それで、ここで何が起こっているのですか、ポール?

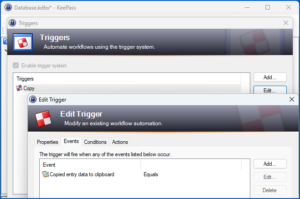

Apple パッチはカスペルスキーによって報告されたゼロデイ カーネル ホールを修正します – 今すぐ更新してください!

アヒル。 これは、ロシアのマルウェア対策会社カスペルスキーによって 2023 年 XNUMX 月初めに発表された Triangulation 型トロイの木馬です。

彼らは、顧客のために脅威分析を行っていたからではなく、自社の幹部の携帯電話で何か奇妙なものを見つけたからこの問題を発見したと主張しました。

彼らは探しに行き、「ああ、なんてことだ、ここにゼロデイがいくつかある」と言いました。

それが、2023 年 XNUMX 月初めの大きな出来事でした。

Apple は二重パッチを発行しました。

これらの緊急パッチが公開されるとよくあることですが、基本的に「これが悪用されたという報告が存在する」種類の WebKit バグ (ゼロデイです!) と、カーネル レベルのコード実行ホールがありました。

それはカスペルスキーの研究者によって発見されたものでした。

そして、これまで何度も述べてきたように、iPhone 攻撃ではこれら XNUMX 種類のエクスプロイトが組み合わされることがよくあります。

なぜなら、WebKit エクスプロイトは、犯罪者に限られた権限を与えながらも侵入させ、ブラウザに挿入したコードで悪用するカーネル レベルのホールによって完全な乗っ取りを与えるからです。

したがって、本質的に、あらゆるものを監視するだけでなく、再起動などの後も存続するマルウェアを埋め込むことができます。

それは確かに「スパイウェア」、「完全な電話乗っ取り」、「完全な脱獄」の匂いがします...

したがって、最新のアップデートがあることを確認してください。これらのバグが悪用されたことが知られているのは iPhone だけですが、実際の脆弱性はほぼすべての Apple デバイスに存在し、特に macOS (すべてのサポートされているバージョン) を実行している Mac に脆弱性が存在します。

ダグ。 [OK]を、 設定 > > ソフトウェアの更新 すでにパッチを入手しているかどうかを確認してください。

そうでない場合は、パッチを当ててください。

さて、次のことに移りましょう…(笑)

…これがまだ残っているのは残念ですが、サイバー犯罪の簡単に実現できる成果にすぎません。

自分のやり方を推測する Linuxサーバーに.

アヒル。 これは韓国のウイルス対策研究者で、悲しいことに (この表現が正しいと思いますが)、古いトリックがまだ機能していることを発見しました。

詐欺師は自動システムを使用して SSH サーバーを見つけ、既知のユーザー名とパスワードのペアのいずれかを使用してログインしようとしています。

彼らのリストでよく使われていたものの XNUMX つは、ユーザー名です。 nologin パスワード付き nologin. [笑い]

ご想像のとおり、かつて詐欺師たちが侵入してきたのは…

…おそらく、忘れていたサーバー、または購入したデバイス上で魔法のように起動したため、または別のソフトウェア インストールの一部として提供され、最初から実行していることに気づかなかったサーバーを経由している可能性があります。構成が弱い。

侵入すると、特定の犯罪者はさまざまなことを組み合わせて実行します。つまり、自動化可能な攻撃です。

彼らは、DDoS 用のゾンビを埋め込んでいます。これは、後であなたのコンピュータを使用して他の人を攻撃するために起動できるソフトウェアです。そのため、あなたが悪者のように見えることになります。

彼らはまた、Monero コインをマイニングするために (信じられますか!) クリプトマイニング コードを注入しています。

そして最後に、できるからといって、彼らは日常的に ShellBot と呼ばれるゾンビ マルウェアを挿入しています。これは基本的に、後で戻ってきて、感染したデバイスに新しいマルウェアを実行するために自身をアップグレードするよう指示できることを意味します。

あるいは、他の人にアクセス権を販売することもできます。 彼らは基本的に自分の攻撃を好きなように適応させることができます。

ダグ。 さて、この記事には次のようなアドバイスがあります。 パスワードのみの SSH ログインを許可せず、SSH サーバーが自動ログインに依存する公開キーを頻繁に確認してください。

アヒル。 確かに。

最近の多くのシステム管理者に尋ねたら、彼らはこう言うと思います。 私たちは何年もそれらを許可していませんでした。」

しかし、よろしいですか?

すべての公式ユーザーに、公開キー/秘密キーによるログインのみを使用するか、パスワードと 2FA を使用することを強制している可能性があります。

しかし、過去のある時点で、以前の詐欺師がパスワードのみのログインを許可するように構成をいじることができたとしたらどうでしょうか?

SSH サーバーを持っていない場合に備えて、SSH サーバーを備えた製品をインストールし、後で正しく設定することを想定して弱い設定でセットアップした場合はどうなるでしょうか?

特に SSH ホール経由で犯罪者が一度侵入した場合、多くの場合、彼ら (特にクリプトマイニング犯罪者) が行うことは、ログイン可能な許可された公開鍵リストに独自の公開鍵を追加することであることに注意してください。 。

場合によっては、「面倒なことはしたくないので、root ログインをオンにします」ということもありますが、これはほとんどの人が許可していません。

そうすれば、彼らはもうあなたの弱いパスワードを必要としません。彼らは秘密キーを持っている独自のアカウントを持っているので、そこにログインしてすぐに root の作業を行うことができます。

ダグ。 そしてもちろん、次のこともできます XDR ツール (拡張検出と応答) を使用して、トラフィックの急増などの予期しないアクティビティを確認します。

アヒル。 はい!

アウトバウンド トラフィックのバーストを探すことは、DDoS を実行するためのネットワーク悪用の可能性を検出できるだけでなく、すべてをスクランブル化する準備段階でデータを抜き出すランサムウェア犯罪者を捕捉できる可能性があるため、非常に役立ちます。

あなたは、決して知らない!

したがって、常に目を光らせておくことは価値があります。

そしてもちろん、マルウェア スキャン (オンデマンドとオンアクセスの両方) は非常に役立ちます。

はい、Linux サーバー上でも可能です。

ただし、マルウェアを見つけた場合は、ただ削除するだけではありません。

それらのいずれかがコンピューター上にある場合は、自問する必要があります。 本当に調べる必要があるんだ。」

そこで脅威ハンティングが非常に重要になります。

ダグ。 皆さん、気をつけてください。

とりわけ、最終的に解決された 2020 年の Twitter の大ハッキングについて話しましょう。 XNUMX年の懲役 加害者の為に。

アヒル。 メディアでこれについて多くの報道を見ました:「Twitterセレブハッカー、懲役XNUMX年」、そのような内容です。

しかし、Naked Securityに関する見出しには次のように書かれています。 スペインで逮捕された英国人ハッカーにツイッターハッキングなどで懲役5年を求刑。

ダグ、私がそこで XNUMX 行の見出しで伝えようとしている重要なことは次のとおりです。

第一に、この人物は、Twitter ハッキングを行ったとき、他の加害者たちとは異なり、米国に滞在しておらず、最終的にスペインに旅行していたときに逮捕されたということです。

したがって、ここには国際的な機器がたくさんあります。

そして、実際に、彼が有罪判決を受けた大きな取引については…

…その中には Twitter のハッキング (イーロン・マスク、ビル・ゲイツ、ウォーレン・バフェット、アップル・コンピューターに影響を与え、仮想通貨詐欺を促進するために使用されたもの) も含まれていましたが、それは彼のサイバー犯罪行為のほんの一部でした。

そして司法省はそれをあなたに知ってほしかったのです。

ダグ。 そしてそれは「もっとたくさん」でした。

SIM交換; 窃盗; 人々を脅迫する。 人々の家を叩きます。

悪い質!

アヒル。 はい、SIM交換がありました…

…どうやら彼は、仮想通貨会社の幹部794,000名をSIM交換し、それを使って企業のウォレットにアクセスし、約800,000万ドルを流出させ、そこからXNUMX万XNUMXドル相当のビットコインを稼いだようだ。

あなたが言うように、彼はTikTokアカウントを乗っ取って、基本的に「漏らすぞ…」と言って人々を脅迫していました。 それを指します 「盗まれた機密資料」として。

想像力を働かせて、そこに何が含まれているかを想像してみてください。

彼は偽のオンラインペルソナを持っていて、すでにオンラインにいる何人かのセレブをハッキングして、こう言いました。 私があなたと同じくらい人気になるように、あなたが私を宣伝し始めない限り、私はそれを漏らし始めます。」

彼が最後に有罪判決を受けたのは、本当に邪悪に聞こえるものでした。

未成年者をたたくなどしてストーカー行為や脅迫をする。

法務省として 説明する それ:

スワッティング攻撃は、被害者や他の人を危険にさらす可能性のある法執行機関の対応を引き起こすために、個人が公的機関に虚偽の緊急電話をかけるときに発生します。

それがうまくいかないとき(そして、この被害者は未成年であることを忘れないでください)、彼らは他の家族を呼び出して、殺すと脅迫しました。

司法省は、セレブのTwitterハッキングもこのすべての中に含まれていたが(Twitter従業員をだまして内部システムにアクセスさせた)、あたかもそれらはこの事件のほんの小さな部分であるかのようにはっきりさせたかったのだと思う。犯罪。

この人は最終的に794,012.64年(おそらくそれ以上ではなく、裁判に行くことに決めれば有罪を認めたので得られたかもしれない)とXNUMX年間の監視付き釈放となり、XNUMX万XNUMXドルを没収しなければならない。

ただし、「申し訳ありませんが、もうお金がありません」と言ったらどうなるかは書かれていません。

ダグ。 遅かれ早かれ分かるでしょう。

少し明るい雰囲気でショーを終えましょう。

探究心 知りたい, ポール、「歯を磨く間は携帯電話の電源を切ったほうがいいですか?」

オーストラリアの首相は「24時間ごとに5分間携帯電話をシャットダウンせよ」と言っていますが、それだけでは十分ではありません

アヒル。 ああ、どの物語のことを言っているのでしょう、ダグ? [笑い]

まだご覧になっていない方のために付け加えておきますが、これは Naked Security で今年これまでで最も人気のある記事の XNUMX つです。

見出しにはこう書かれています オーストラリア首相は、24時間ごとに携帯電話を5分間シャットダウンするよう言いました。

おそらく、政府のサイバーセキュリティ チームの誰かが、携帯電話にスパイウェアが入っている場合はそう指摘したのでしょう (これは Apple の話に倣ったものですよね、Kaspersky が発見したゼロデイを修正したので、スパイウェアのことは誰の心の中にもありました)…

…*もし* 専門用語で言うところの「永続性」がないために再起動しても存続しないスパイウェアがある場合 (現在のプロセスが終了するまでしかメモリに自身を挿入できないため一時的な脅威の場合)、いつ携帯電話を再起動すると、スパイウェアが削除されます。

これは無害なアイデアのように思えたかもしれませんが、問題は、最近の深刻なスパイウェアのほとんどが「持続的な脅威」になる*ということです。

したがって、このアドバイスの本当の問題は、アドバイスよりも長く歯を磨く可能性があるということではないと思います。明らかに、磨きすぎると歯茎を傷つける可能性があるからです…

…問題は、やらなければならない魔法のようなことがあり、そうすれば全員を助けることになるということです。

ダグ。 幸運なことに、携帯電話の電源を XNUMX 分間切る以外にできることはたくさんあります。

始めましょう: 不要なアプリは削除してください。

アヒル。 不要なデータが携帯電話に保存されている可能性のあるアプリがなぜ存在するのでしょうか?

アプリを使用していない場合は単純に削除し、それに付随するすべてのデータを削除します。

少ないほうがずっといいよ、ダグラス。

ダグ。 優れています。

他にも以下のものがあります: アプリを使用していないときは、アプリから明示的にログアウトします。

アヒル。 はい。

私たちがアドバイスするのは非常に不評です[笑い]…

…なぜなら、人々は「ああ、つまり、私の携帯電話では、Zoom アイコンを押すだけですぐに通話ができるわけではないということですか?」と言うからです。

携帯電話をいくら再起動しても、ログインしたままになっているアプリからはログアウトされません。

そのため、携帯電話を再起動しても、おそらく決して入手することのないスパイウェアが破棄されるだけかもしれませんが、Facebook、Twitter、TikTok、Instagram などからログアウトされることはありません。

ダグ。 さて、次のものができました。 使用するすべてのアプリとサービスのプライバシー設定を管理する方法を学びます。

それは良いことです。

アヒル。 良い作品だと言っていただきありがとうございます。自分で書いたときはとても誇りに思っていました…

…しかし、それを説明しようとしたとき、27 の一連のサブ記事を書かない限り、それを行うことはできないだろうという沈んだ気持ちになりました。 [笑い]

ダグ。 たぶん探さないといけないだろうけど…

アヒル。 時間をかけてお気に入りのアプリにアクセスし、設定に移動し、利用可能なものを確認してみてください。

自分では気づいていなかったロックダウンできる事柄のいくつかに驚くかもしれません。

そして、iOS か Android を実行しているかに関係なく、携帯電話自体の設定アプリにアクセスして、実行できるすべてのことを実際に調べて、位置情報設定などをオフにする方法や、どのアプリに機能があるかを確認する方法を学ぶことができます。写真へのアクセスなど。

ダグ。 [OK]をクリックします。

そして、これはおそらく多くの人が見落としていますが、次のとおりです。 ロック画面はできるだけオフにしましょう。

アヒル。 私のおすすめは、携帯電話が強制的に表示するもの以外は、ロック画面には何も表示しないようにすることです。

ダグ。 わかりました。同様の注意点として、次のようにします。 許容できる最長のロック コードと最短のロック時間を設定します。

アヒル。 はい。

それについてはあまり説明の必要はありませんね。

繰り返しますが、これは一般的なアドバイスではありません。 [笑い]

ダグ。 少しの不便さは大いに役立ちます!

アヒル。 はい、それは良い言い方だと思います。

ダグ。 その後: SIM カードをお持ちの場合は、PIN コードを設定します。

アヒル。 はい、多くの電話機や携帯電話会社は依然として SIM カードを提供しています。

さて、将来的には、携帯電話には SIM スロットがなくなる可能性があります。 すべて電子的に行われることになります。

しかし現時点では、確かに従量課金制を利用している場合は、小さな SIM カード (安全なチップです) を購入し、それを携帯電話の側面にある小さなスロットに差し込みます。 そしてあなたはもうそれについて考えなくなります。

そして、携帯電話をロックするとき、どういうわけか魔法のように SIM がロックされていると想像します。

しかし問題は、電話機の電源を切り、SIM を取り出し、新しいデバイスに差し込み、SIM カード自体にロック コードがない場合、*その後 SIM が動作し始める*ことです。

あなたの携帯電話を盗む犯罪者は、あなたの携帯電話のロックを解除して、電話をかけたり、2FA コードを取得したりするためにそれを使用することはできません。

しかし、SIM カードをロックするということは、SIM カードを取り出したとしても、魔法のように番号を取得したり、別のデバイスに差し込むだけで文字通り「SIM スワップ」を実行したりすることができないことも意味します。

多くの人は、ハードウェア SIM カードにロック コードを設定できること、または設定する必要があることさえ認識していませんが、*正確に交換できるように*設計上取り外し可能であることを覚えておいてください。

ダグ。 そして、次のようなヒントがありました。 ブラウザの履歴を消去し、頻繁に消去する方法を学びましょう。

これにより、ジムからのコメント (今週のコメント) が生まれ、ブラウザの * 履歴 * のクリアとブラウザの * Cookie * のクリアの違いを明確にできるかどうか尋ねられました。

Cookie をクリアすると、追跡データやログイン セッションなどが消去されます。

履歴を消去すると、訪れた場所のリストが消去されるため、住所の自動補完が機能しなくなり、住所を打ち間違える可能性が高まり、これがタイポスクワッティング マルウェア サイトの手にかかることになります。

理想的ではありません。

アヒル。 そのコメントに対して私は XNUMX つの返信をしました。

一つは、「ああ、親愛なる。」 十分に明確に書いていませんでした。」

そこで私は戻ってヒントを次のように変更しました。 ブラウザの履歴、Cookie、サイトデータを頻繁に消去する方法について説明します。

そういう意味ではとても良いコメントでした。

私がジムの意見に少し同意できないのは、ブラウザの履歴を消去すると、タイポスクワッティングのリスクが高まるという考えです。

そして、彼が言いたいのは、URL を正しく入力し、それが履歴に残っており、後でたとえば「戻る」ボタンをクリックしてその URL に戻りたい場合だということだと思います。

…あなたは行きたい場所に戻るでしょう。

しかし、ユーザーに URL を何度も入力させると、最終的には間違った単語を入力してしまい、タイポスクワッティングされてしまいます。

これは技術的には正しいのですが、定期的にアクセスするサイトにメニューから直接アクセスできる固定 URL を設定したい場合は、ブックマークを使用することをお勧めします。

ブラウザの履歴やブラウザのオートコンプリートに依存しないでください。

なぜなら、私の意見では、実際には、将来的に間違ったサイトにアクセスしないというよりも、以前に犯した間違いがさらに悪化する可能性が高いからです。

また、ブラウザの履歴リストには、最近何をしたかについて非常に多くの情報が漏洩してしまう可能性があるという問題もあります。

また、履歴リストを定期的に消去しない場合、「最近」というのは単なる数時間ではない可能性があります。 それは数日、あるいは数週間かかることもあります。

では、なぜ犯罪者が誤って見つけてしまう可能性のある場所にそれを放置しておくのでしょうか?

ダグ。 わかりました、素晴らしいです。

ジムさん、コメントを送っていただきありがとうございます。

投稿したい興味深いストーリー、コメント、質問がある場合は、ポッドキャストで読んでください。

ヒント@sophos.comに電子メールを送信するか、当社の記事のいずれかにコメントするか、またはソーシャルで私たちに連絡することができます:@nakedsecurity。

それが今日のショーです。ご清聴ありがとうございました。

Paul Ducklin は Doug Aamoth です。念のために言っておきますが、次回までは…

どちらも。 安全を確保してください!

【ミュージックモデム】

pong74ls 経由の注目画像の Pong スクリーンショット ウィキメディア、 下 クリエイティブ コモンズ表示 3.0 未移植 ライセンス。

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 自動車/EV、 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- ブロックオフセット。 環境オフセット所有権の近代化。 こちらからアクセスしてください。

- 情報源: https://nakedsecurity.sophos.com/2023/06/29/s3-ep141-what-was-steve-jobss-first-job/

- :持っている

- :は

- :not

- :どこ

- $UP

- 000

- 2020

- 2023

- 24

- 27

- 2FA

- a

- できる

- 私たちについて

- それについて

- 虐待

- アクセス

- アカウント

- 取得する

- アクティビティ

- 実際の

- 実際に

- 適応する

- 加えます

- 住所

- アドレス

- アドバイス

- その後

- 再び

- すべて

- 許す

- 許可

- 既に

- 大丈夫

- また

- しかし

- am

- 間で

- 間に

- 量

- an

- 分析

- および

- アンドロイド

- 発表の

- 別の

- どれか

- もはや

- どこにでも

- アプリ

- Apple

- アプリ

- です

- 周りに

- 逮捕された

- 記事

- 物品

- AS

- At

- アタリ

- 攻撃

- 攻撃

- オーディオ

- 著者

- 権威

- 自動化

- 利用できます

- 離れて

- バック

- 悪い

- 基本的に

- BE

- なぜなら

- になる

- になる

- き

- 開始

- さ

- 信じる

- 以下

- の間に

- ビッグ

- ビル

- ビル·ゲイツ

- ビット

- Bitcoins

- 両言語で

- 買った

- 脱走

- 休憩

- た

- ブラウザ

- バグ

- バグ

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- 購入

- by

- コール

- 呼ばれます

- コール

- came

- 缶

- カード

- カード

- 注意深い

- 場合

- レスリング

- 原因となる

- 有名人

- セレブ

- 確かに

- チャンス

- 変更

- チェック

- チップ

- 選択

- 選択する

- 主張した

- クリア

- 決済

- はっきりと

- 共同創設者

- コード

- コード

- コイン

- COM

- 組み合わせた

- 来ます

- コメント

- 一般に

- コモンズ

- 会社

- コンピュータ

- 設定された

- 見なさ

- クッキー

- 企業

- 可能性

- コース

- カバレッジ

- 犯罪

- 犯罪者

- cryptocurrency

- 暗号詐欺詐欺

- 電流プローブ

- 顧客

- サイバー犯罪

- サイバーセキュリティ

- 危険

- データ

- 中

- 日

- DDoS攻撃

- 特価

- 決定しました

- 部門

- 司法省

- 設計

- 検出

- デバイス

- DID

- 違い

- DIG

- 直接に

- 発見

- do

- ありません

- そうではありません

- すること

- 行われ

- ドント

- ダウン

- 起草

- ドレイン

- Drop

- 前

- どちら

- 電子的に

- エロン

- イーロン·マスク

- ほかに

- 緊急事態

- 社員

- end

- 終了

- 執行

- 十分な

- 本質的に

- 等

- さらに

- 最終的に

- あらゆる

- みんなの

- すべてのもの

- 正確に

- 優れた

- 除く

- 実行

- 幹部

- 存在する

- 期待する

- 説明する

- 説明

- 悪用する

- 搾取

- 目

- 実際

- 偽

- false

- 家族

- 家族の

- 遠く

- お気に入り

- 特集

- 最後に

- もう完成させ、ワークスペースに掲示しましたか?

- 名

- 直接

- 固定の

- 続いて

- 次

- 強

- 軍隊

- 発見

- 設立

- 頻繁に

- から

- フル

- 未来

- ゲーム

- ゲイツ

- 歯車

- 取得する

- GIF

- 与える

- 与える

- Go

- ゴエス

- 行く

- 良い

- でログイン

- 素晴らしい

- 大きい

- グループ

- 罪を犯しました

- ガイ

- ハック

- SIMカード製造会社の最大手がアメリカやイギリスのスパイ機関によってハッキングされたとの情報が見つかっている。

- ハッカー

- 持っていました

- ハンド

- ハンド

- 起こる

- 起こります

- Hardware

- 持ってる

- he

- 見出し

- 助けます

- 助け

- こちら

- ハイ

- 彼の

- history

- ヒット

- 保持している

- ホール

- ホーム

- HOURS

- 認定条件

- How To

- HTTPS

- 狩猟

- i

- 私は

- ICON

- アイデア

- 理想

- if

- 画像

- 想像力

- 絵

- 重要

- in

- 含まれました

- 含ま

- 含めて

- 増加

- 個人

- 情報

- 注入します

- インスタグラム

- インストール

- インストール

- 興味深い

- 内部

- 世界全体

- に

- iOS

- iPhone

- 発行済み

- IT

- ITS

- 自体

- 専門用語

- ジム

- ジョブ

- Jobs > Create New Job

- 六月

- ただ

- 正義

- カスペルスキー

- キープ

- 保管

- キー

- キー

- 殺します

- 種類

- 知っている

- 既知の

- 韓国語

- 姓

- 後で

- 最新の

- 最新のアップデート

- 法律

- 法執行機関

- LEARN

- 左

- う

- させる

- ライセンシング

- ライター

- ような

- 可能性が高い

- 限定的

- ライン

- linuxの

- リスト

- 耳を傾ける

- 少し

- 場所

- ロック

- ログ

- ログインして

- ログイン

- 長い

- より長いです

- 見て

- 探して

- たくさん

- 愛

- 運

- MacOSの

- 製

- マジック

- make

- 作る

- マルウェア

- 管理します

- 多くの

- 材料

- 五月..

- me

- 意味する

- 手段

- メディア

- メンバー

- メモリ

- メニュー

- かもしれない

- マインド

- 心

- マイナー

- 分

- ミス

- 混合

- モバイル

- 瞬間

- Monero

- お金

- 他には?

- 最も

- 一番人気

- ずっと

- 音楽を聴く際のスピーカーとして

- ミュージカル

- 麝香

- my

- 裸のセキュリティ

- ネイキッドセキュリティポッドキャスト

- 名前付き

- 必要

- 必要とされる

- ネットワーク

- 決して

- 新作

- 次の

- nice

- いいえ

- 特に

- 何も

- 数

- 明白

- of

- オフ

- 公式

- 頻繁に

- oh

- 古い

- on

- オンデマンド

- かつて

- ONE

- もの

- オンライン

- の

- 演算子

- 意見

- or

- 注文

- その他

- その他

- 私たちの

- でる

- が

- 自分の

- 足

- 部

- 特定の

- 特に

- 部品

- パスワード

- パスワード

- 過去

- パッチ

- パッチ

- Paul Cairns

- のワークプ

- 人々の

- おそらく

- 人

- 電話

- 携帯電話

- 写真

- 先駆者

- 場所

- 場所

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- プレイヤー

- 演劇

- 懇願する

- プラグ

- さらに

- ポッドキャスト

- ポッドキャスト

- 人気

- 位置

- 投稿

- 潜在的な

- 電力

- かなり

- 前

- 素数

- 首相

- 刑務所

- プライバシー

- プライベート

- 秘密鍵

- 多分

- 問題

- プロセス

- プロダクト

- 推進する

- 推進

- 誇りに思う

- 提供します

- 公共

- 公開鍵

- 公開鍵

- 置きます

- 置く

- 質問

- ランサムウェア

- むしろ

- 読む

- リアル

- 本当に

- おすすめ

- 参照

- 定期的に

- リリース

- 頼る

- 覚えています

- 報告

- 研究者

- 解決

- 応答

- 回答

- レビュー

- 取り除きます

- 右

- リスク

- ルート

- 日常的に

- RSS

- ラン

- ランニング

- ロシア

- 前記

- 見ました

- 言う

- 格言

- 言う

- 詐欺

- スキャニング

- 画面

- を検索

- 安全に

- セキュリティ

- 見えた

- と思われる

- 見て

- セグメント

- 売る

- 送信

- センス

- 敏感な

- シリーズ

- 深刻な

- サーバー

- サービス

- セッション

- セッションに

- 設定

- すべき

- 表示する

- シャットダウン

- 側

- YES

- SIMカード

- 同様の

- 単に

- ウェブサイト

- サイト

- 小さい

- So

- これまでのところ

- 社会

- ソフトウェア

- 一部

- 何か

- Soundcloud

- サウス

- 南朝鮮

- スペイン

- スパイ

- スパイク

- Spotifyは

- スパイウェア

- start

- 開始

- 起動

- 開始

- 滞在

- 滞在した

- 盗む

- スティーブ

- スティーブ·ウォズニアック

- 粘着

- まだ

- ストーンズ

- 保存され

- ストーリー

- ストーリー

- ストレート

- 提出する

- そのような

- サポート

- 驚きました

- 生き残る

- swap

- スワッピング

- システム

- 取る

- 撮影

- 乗っ取り

- 取得

- Talk

- チーム

- テク

- 技術的に

- テッド

- 言う

- 条件

- より

- 感謝

- それ

- 未来

- アプリ環境に合わせて

- それら

- その後

- そこ。

- したがって、

- ボーマン

- 彼ら

- もの

- 物事

- 考える

- この

- 今週

- それらの

- しかし?

- 脅威

- 三

- 介して

- TikTok

- 時間

- <font style="vertical-align: inherit;">回数</font>

- 先端

- 〜へ

- 今日

- あまりに

- 追跡

- トラフィック

- トライアル

- トリガー

- トロイの

- true

- 試します

- 順番

- ターニング

- さえずり

- 2

- type

- 最終的に

- 下

- アンロック

- まで

- アップデイト

- 更新版

- アップグレード

- に

- URL

- us

- つかいます

- 中古

- users

- さまざまな

- 非常に

- 、

- 被害者

- ビデオ

- ビデオゲーム

- 脆弱性

- 財布

- 欲しいです

- wanted

- ウォーレン

- ウォーレン·バフェット

- ました

- 仕方..

- we

- ウェブキット

- 週間

- ウィークス

- WELL

- 周知

- went

- した

- この試験は

- いつ

- かどうか

- which

- while

- 誰

- なぜ

- 意志

- Word

- 仕事

- ワーキング

- 価値

- でしょう

- 書きます

- 間違った

- 年

- 年

- はい

- You

- 若い

- あなたの

- あなた自身

- ゼファーネット

- ズーム