Web3 セキュリティ分野では 2023 年に劇的な変化が見られ、回復力と困難に耐える面での進歩が見られました。 Web3 分野に対するサイバー攻撃の結果、 $ 1.7億以上 2023年に損害賠償。 453件の事件が文書化された。これらの攻撃によって示されたさまざまな危険は、Web3 コミュニティが常に認識を維持することが極めて重要であることを浮き彫りにしています。の専門家チーム サルス研究に重点を置いた Web3 セキュリティ ビジネスである , は、この広範な分析レポートを作成しました。

ハック: さまざまなパターンの 1 年

2023 年に損失総額は大幅に減少しましたが、注目を集めるエクスプロイトは引き続き重大な影響を及ぼしました。 200 月に Mixin Network が被った 197 億ドルの損失は、126.36 月に Euler Finance が被った XNUMX 億 XNUMX 万ドルの損失、XNUMX 月にマルチチェーンが被った XNUMX 億 XNUMX 万ドルの損失と合わせて、橋と橋に対する継続的な危険を浮き彫りにしています。 DeFi プロトコル。

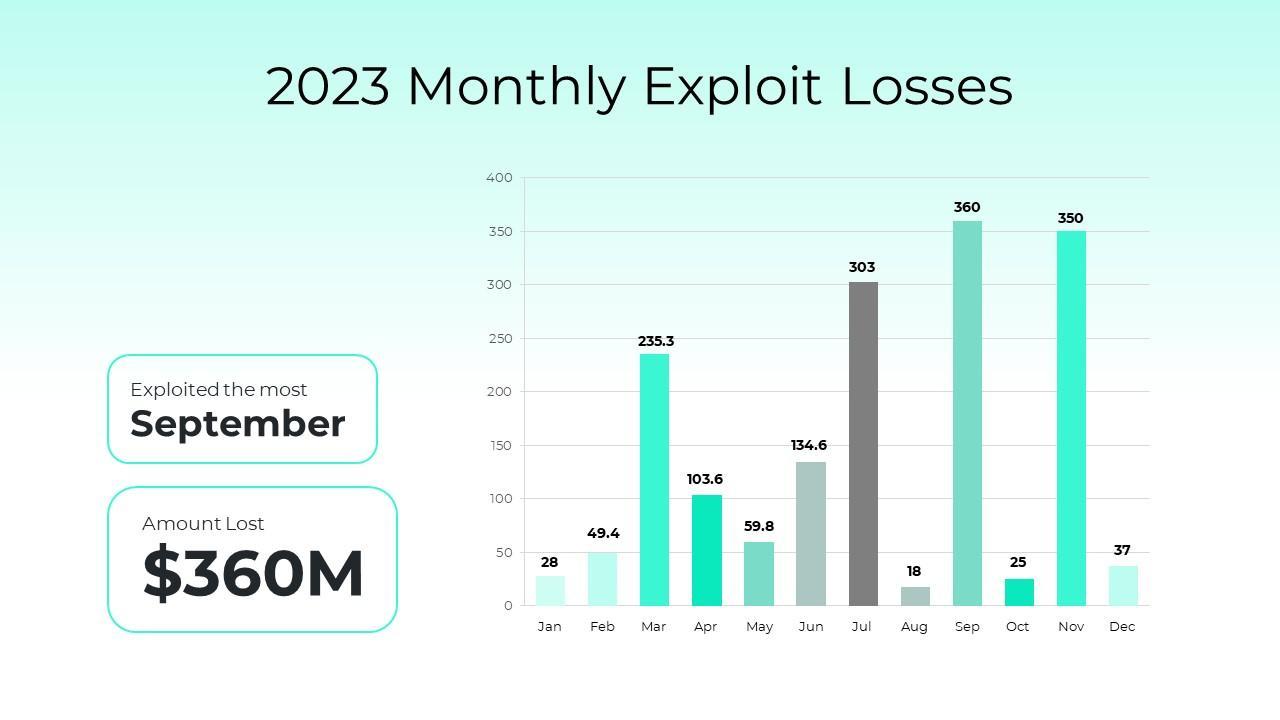

毎月の損失をさらに詳しく調べると、興味深いパターンがわかります。 9月、11月、7月には大きな損失がありましたが、10月と12月には顕著な減少が見られ、セキュリティ意識と強力な保護の実装がますます重要になっていることを示唆しています。

Web2023 セキュリティ脆弱性のスナップショット 3

出口詐欺:

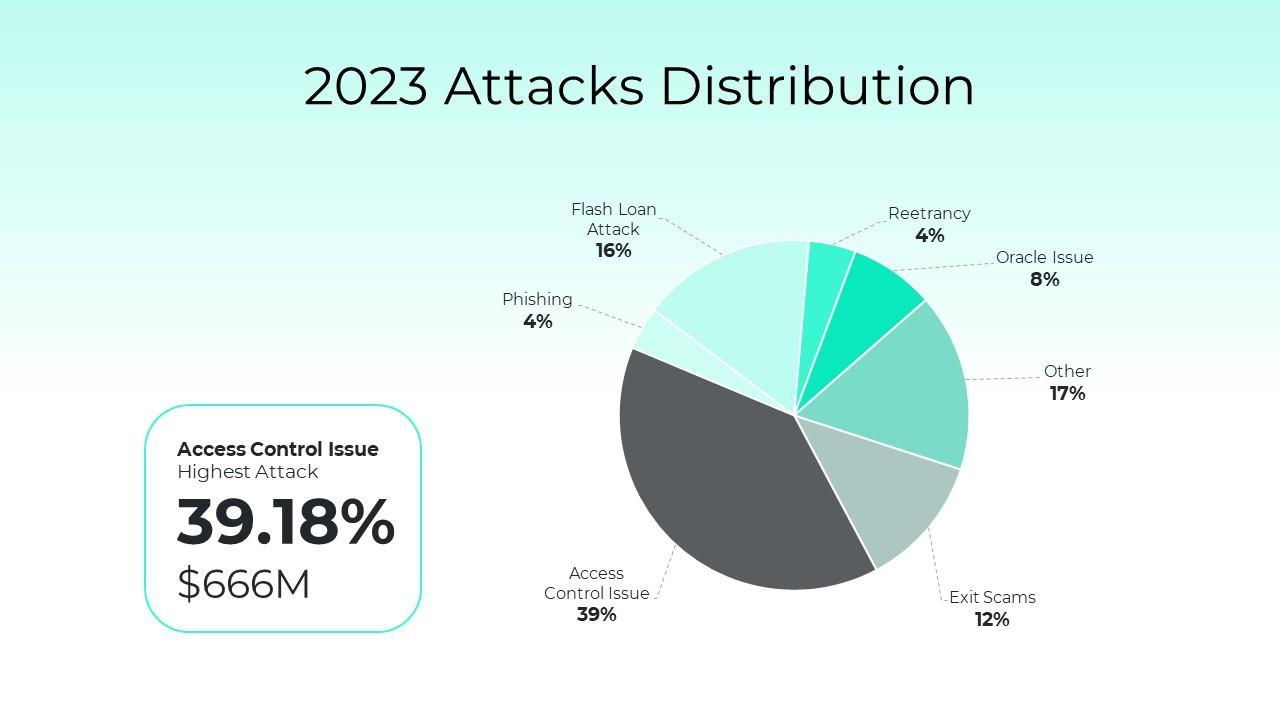

すべての暴行のうち、出国詐欺が 12.24% を占め、276 件が発生し、208 億 XNUMX 万ドルの損失が発生しました。多額の利益を約束しながら、投資家の資金とともに突然消滅したベンチャー企業の著名な例。

安全上のご注意:

1. プロジェクトとチームを徹底的に調査し、実績があることを確認し、信頼できる企業が提供する透明性のあるセキュリティ評価に従ってプロジェクトをランク付けします。

2. 投資ポートフォリオを変更し、不当に高い収益をもたらすベンチャーを検討する場合は注意してください。

アクセス制御の問題:

暴行の 39.18% にはアクセス制御の問題があり、そのうち 29 件では 666 億 XNUMX 万ドルの重大な損失が発生しました。顕著な例には、Multichain、Poloniex、Atomic Wallet で悪用された脆弱性が含まれます。

安全上のご注意:

最小特権の原則を遵守し、強力な認証および認可手順を導入し、アクセス許可を頻繁に更新します。さらに、担当者、特に高い権限を持つ担当者に定期的なセキュリティ トレーニングを提供し、徹底した監視システムをセットアップして、アプリやインフラストラクチャにわたる不審なアクティビティを迅速に特定して対処します。

フィッシング:

フィッシング事例は攻撃の 3.98% を占め、そのうち 13 件で 67.6 万ドルの損失が発生しました。 Lazarus Group による AlphaPo 攻撃に見られるように、攻撃者は常に変化するさまざまなフィッシング戦略を使用しました。

安全上のご注意:

フロントエンドのセキュリティを過小評価する取り組みの結果、Web3 分野ではフロントエンド攻撃が増加しています。することが不可欠です Web3 ハッカーが悪用する可能性のあるシステムの欠陥や脆弱性を見つける侵入テスト。ユーザー教育を最優先にし、多要素認証 (MFA) とハードウェア ウォレットの使用を奨励し、ドメインの監視と電子メール検証を活用します。

フラッシュ ローンを使用した攻撃:

暴行の 16.12% はフラッシュローン攻撃で、37 件が発生し、274 億 XNUMX 万ドルの損失が発生しました。 Yearn Finance、KyberSwap、および Euler Finance に対してプレシジョン フラッシュ ローン攻撃が開始されました。

安全上のご注意:

期間制限や最低借入額などの制限を設けることで、フラッシュ ローンに伴う危険性を軽減します。フラッシュ ローンの使用料を請求することで、攻撃者の出費が増加し、敵対的な攻撃を行う意欲をそぐ可能性があります。

再入可能:

攻撃の 4.35% は再入可能脆弱性によって引き起こされ、そのうち 15 件で 74 万ドルの損失が発生しました。小さな欠陥が大きな損失を生み出すことの影響は、Vyper 問題と Exactly Protocol 攻撃によって明らかになりました。

安全上のご注意:

1. チェック-効果-相互作用モデルに厳密に従ってください: 続行する前に、関連するすべてのチェックと検証が完了していることを確認してください。これらのテストが正常に完了した場合にのみ、状態を変更し、外部エンティティと連携する必要があります。

2. 包括的な再入国保護を実践する: 機密性の高い手順を伴う契約内のすべての機能にこれを使用します。

オラクルの問題:

攻撃の 7.88% は Oracle の問題によって引き起こされ、そのうち 7 件では 134 億 XNUMX 万ドルの損失が発生しました。 BonqDAO のハッキングは、オラクルの弱点を利用してトークンの価格を変更する方法を実証しました。

安全上のご注意:

1. 価格予測は、流動性がほとんどない市場で行うべきではありません。

2. 特定の価格オラクルプランを考える前に、トークンの流動性がプラットフォームの統合を保証するのに十分であるかどうかを判断します。

3. 時間加重平均価格 (TWAP) を組み込んで、攻撃者の操作コストを高めます。

追加の脆弱性

攻撃の 16.47% は他の脆弱性を利用して行われ、そのうち 76 件で 280 億 2 万ドルの損失が発生しました。 Web3 の多くの脆弱性と Mixin のデータベース侵害は、WebXNUMX ドメインで遭遇する広範なセキュリティ問題を実証しました。

10 年のハック トップ 2023: 概要

2023 年の被害額(約 70 億ドル)の約 1.2% を占めた XNUMX 年のトップ XNUMX のハッキングでは、アクセス制御の問題、特に秘密鍵の盗難に関わる問題という共通の弱点が明らかになりました。これらの侵害の大部分は、今年の後半に発生しました。 XNUMX月にはXNUMX件の重大な襲撃事件が発生した。

特に、Lazarus Group は、ホットウォレット侵害による資金の損失をもたらす多くの侵害に関与していました。悪用されたプロトコルには、Mixin Network、Euler Finance、Multichain、Poloniex、BonqDAO、Atomic Wallet、HECO Bridge、Curve、Vyper、AlphaPo、CoinEx などが含まれます。

結論:

年末までに、2023 年の全体的な損失は 2022 年よりも少なくなります。しかし、トップ 10 の攻撃における被害の集中は、より優れた保護がいかに重要であるかを浮き彫りにしています。広範囲にわたる脆弱性のため、Web3 スペースを保護するには多面的な戦略が必要です。

特に Lazarus グループの攻撃で使用されたような新しい侵入テクニックを考慮すると、徹底した監査と Web3 ペネトレーション テストに関する知識の向上の重要性を過大評価することはできません。ユーザーと関係者は、安全な Web3 の未来への道を切り開くために、機能的要求と最高のセキュリティ標準の両方を満たすプラットフォームとサービスを優先することを強くお勧めします。

こちらをクリックしてください Salus の専門家チームによるライブレポートをご覧ください。

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- プラトンヘルス。 バイオテクノロジーと臨床試験のインテリジェンス。 こちらからアクセスしてください。

- 情報源: https://thenewscrypto.com/web3-security-report-2023-key-findings-revealed/

- :は

- $UP

- 10

- 12

- 13

- 視聴者の38%が

- 2022

- 2023

- 視聴者の38%が

- 29

- 視聴者の38%が

- 36

- 7

- a

- 私たちについて

- 突然

- アクセス

- 従った

- 会計処理

- 越えて

- アクティビティ

- 添加

- 住所

- 進歩

- に対して

- すべて

- しかし

- 間で

- an

- 分析

- および

- とインフラ

- どれか

- アプリ

- です

- アリーナ

- 周りに

- AS

- 暴行

- アセスメント

- 関連する

- At

- アトミック

- 攻撃

- 攻撃

- 監査

- 認証

- 承認

- 平均

- 認知度

- BE

- なぜなら

- になる

- より良いです

- 10億

- 借り入れ

- 両言語で

- 違反

- 違反

- BRIDGE

- ブリッジ

- 広い

- た

- ビジネス

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- by

- 生じました

- 注意

- 変更

- 変化

- 充電

- 小切手

- コイネックス

- コマンドと

- コミュニティ

- 企業

- 記入済みの

- 包括的な

- 濃度

- 考えると

- 定数

- 絶えず

- 継続します

- 縮小することはできません。

- コントロール

- 費用

- 可能性

- 重大な

- 曲線

- サイバー攻撃

- 損傷

- 危険

- データベース

- 12月

- 衰退

- 減少した

- 需要

- 実証

- 詳細

- 決定する

- 発展した

- 異なる

- 困難

- do

- ドメイン

- 行われ

- 劇的に

- 教育

- 奨励する

- end

- 我慢する

- 従事する

- 十分な

- エンティティ

- 特に

- 本質的な

- オイラーファイナンス

- あらゆる

- 正確に

- 出展

- 出口

- エキスパート

- 専門家

- 悪用する

- 搾取

- エクスプロイト

- 広範囲

- 外部

- ファイナンス

- もう完成させ、ワークスペースに掲示しましたか?

- 調査結果

- フラッシュ

- フラッシュローン

- 欠陥

- 欠陥

- 焦点を当て

- function

- 機能的な

- 資金

- 未来

- グループ

- 保証

- ハック

- ハッカー

- ハック

- 持っていました

- が起こった

- Hardware

- ハードウェア財布

- 持ってる

- ハイ

- 人目を引く

- 最高

- 特徴

- ハイライト

- 非常に

- HOT

- ホット財布

- 認定条件

- How To

- HTTPS

- 特定され

- 識別する

- if

- 影響

- 実装

- 意義

- 重要

- 不可能

- in

- 綿密な

- include

- 組み込む

- 増加した

- の増加

- インフラ関連事業

- イニシアチブ

- 統合

- 興味深い

- に

- 調査中

- 投資

- 投資ポートフォリオ

- 関係する

- 関与

- 問題

- 問題

- IT

- 7月

- キー

- キー

- 知識

- カイバースワップ

- 大

- 打ち上げ

- ラザロ

- ラザログループ

- 最低

- less

- レバレッジ

- 光

- ような

- 制限

- 制限

- 流動性

- 少し

- ライブ

- ローン

- ローン

- 損失

- 損失

- たくさん

- 製

- 維持する

- 大多数

- make

- 作成

- 操作

- 多くの

- 3月

- マーケット

- 五月..

- 大会

- MFA

- 百万

- 最小

- ミックスイン

- ミクシンネットワーク

- お金

- モニタリング

- monthly

- 他には?

- マルチチェーン

- 多面

- 必要

- ネットワーク

- 新作

- 11月

- 10月

- of

- 提供

- 頻繁に

- on

- かつて

- 継続

- の

- オラクル

- 注文

- その他

- 全体

- 部

- 特定の

- 特に

- パターン

- 舗装する

- 浸透

- パーミッション

- Personnel

- フィッシング詐欺

- PHP

- 場所

- プラン

- プラットフォーム

- プラットフォーム

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- ポロニクス

- ポートフォリオ

- 練習

- 精度

- ブランド

- 価格、またオプションについて

- 原則

- 優先順位をつける

- 優先順位

- プライベート

- 秘密鍵

- 特権

- 特権

- 問題

- 手続き

- 作成

- 利益

- 予測

- プロジェクト(実績作品)

- 著名な

- 約束された

- 保護

- 保護

- プロトコル

- 実績のある

- 提供します

- 提供

- 置きます

- パッティング

- すぐに

- 上げる

- 範囲

- ランキング

- 推奨される

- 記録

- レギュラー

- 関連した

- 信頼性のある

- レポート

- レポート2023

- 必要

- 研究

- 回復力

- 結果

- 結果として

- 収益

- 明らかに

- 安全な

- 見ました

- 詐欺

- 二番

- セクター

- セキュリティ

- セキュリティー認識

- 敏感な

- 9月

- 役立つ

- サービス

- セッションに

- シェアする

- シフト

- すべき

- 示す

- 作品

- 意義

- 重要

- スペース

- スペクトラム

- ステークホルダー

- 規格

- 都道府県

- 作戦

- 戦略

- 強い

- かなりの

- 首尾よく

- そのような

- 苦しんだ

- 確か

- 疑わしい

- SVG

- システム

- 取得

- チーム

- チーム

- テクニック

- 10

- テスト

- テスト

- より

- それ

- 盗難

- そこ。

- ボーマン

- 彼ら

- 考え

- この

- それらの

- 三

- 時間

- 〜へ

- 一緒に

- トークン

- top

- トップ10

- トップテン

- トータル

- 追跡する

- 実績

- トレーニング

- トランスペアレント

- さえずり

- アップデイト

- 使用法

- つかいます

- 中古

- ユーザー

- users

- 活用する

- 多様

- ベンチャーズ

- Verification

- 、

- 詳しく見る

- 脆弱性

- ヴァイパー

- 財布

- 財布

- ました

- 仕方..

- 弱点

- Web2

- Web3

- Web3 コミュニティ

- Web3スペース

- した

- いつ

- which

- while

- ワイド

- 広い範囲

- 年

- 時代

- You

- あなたの

- ゼファーネット