レポートの日付: 2023-12-20

事件の日付: 2023-12-14

検出されたインシデントの種類: 不正アクセスと悪意のあるコード

エグゼクティブサマリー

Ledgerは、14年2023月XNUMX日木曜日にLedger Connect Kitを使用したエクスプロイトを検出しました。このエクスプロイトは、Ledger Connect Kitを使用していたDApps内に悪意のあるコードを挿入し、EVM DAppユーザーをだましてウォレットを使い果たすトランザクションに署名させました。このエクスプロイトはすぐに発見され、その後すぐに解決策が実装されました。その間、少数のユーザーが攻撃に陥り、トランザクションに署名してウォレットを使い果たしました。

タイムライン

タイムラインの時間は、中央ヨーロッパ時間 (CET) のタイムゾーンを使用して詳細に表示されます。

2023-12-14: 朝: 元レジャー従業員が、個人のセッション トークンを使用して 2FA を回避し、NPMJS アカウントにアクセスする高度なフィッシング攻撃の被害者になりました。

2023-12-14 – 09:49AM / 10:44AM / 11:37AM: 攻撃者は、Ledger Connect Kit の悪意のあるバージョンである NPMJS (アプリ間で共有される Javascript コードのパッケージ マネージャー) を公開しました (バージョン 1.1.5、1.1.6、および 1.1.7 に影響します)。悪意のあるコードは、不正な WalletConnect プロジェクトを使用して、資産をハッカーのウォレットに再ルーティングしました。

2023-12-14: 午後 1.45 時 XNUMX 分: Ledger チームに連絡を取って X に関する最新情報を共有した Blockaid など、エコシステム内のさまざまな関係者の迅速な対応のおかげで、Ledger は進行中の攻撃に気づきました。

2023-12-14: 午後 2.18 時 XNUMX 分: Ledger のテクノロジーおよびセキュリティ チームはこの攻撃について警告を受け、Ledger が認識してから 40 分以内に Ledger Connect Kit 修正の正規バージョンが Ledger チームによって展開されました。 CDN (コンテンツ配信ネットワーク) とインターネット上のキャッシュ メカニズムの性質により、悪意のあるファイルはもう少し長い間アクセス可能なままでした。 NPMJS の侵害から完全解決まで、約 5 時間が経過しました。この悪意のあるコードの可用性の拡大は、CDN がファイルの最新の正規バージョンでキャッシュをグローバルに伝播し、更新するのに時間がかかった結果でした。ファイルは XNUMX 時間存在していましたが、調査によると、ユーザー資産が積極的に排出されていた期間は合計 XNUMX 時間未満に限定されていたと推定されています。

Ledger はパートナーの WalletConnect と迅速に調整し、ユーザーから資産を流出させるために使用される不正な WalletConnect インスタンスを無効にしました。

2023-12-14: 午後 2.55 時 XNUMX 分 私たちの調整により、Tether は攻撃者の USDT を凍結しました (cf. TX).

根本原因の分析、発見と予防策

コンテキスト

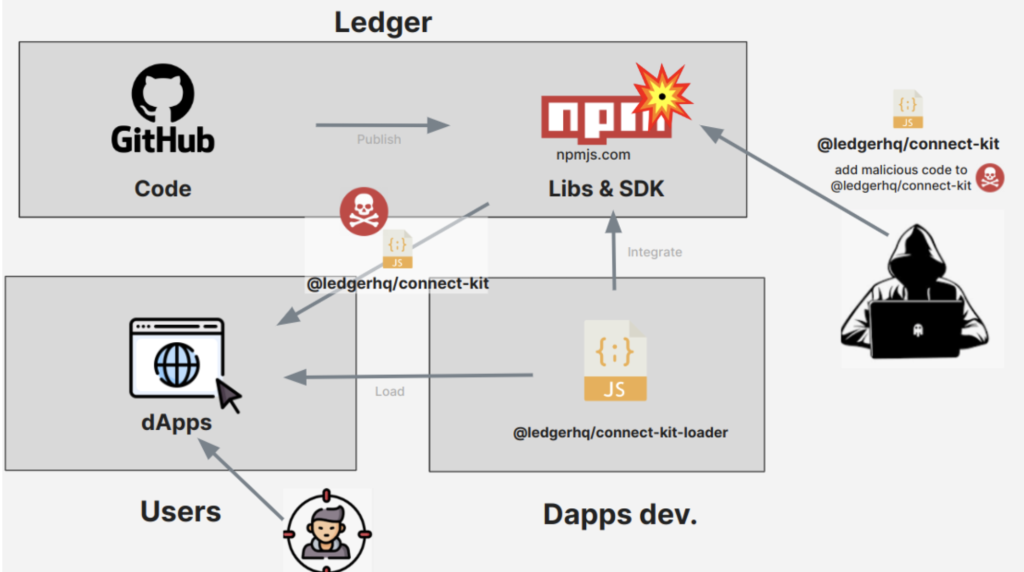

元帳 コネクトキット は、開発者が DApps を Ledger ハードウェアに接続できるようにする Java Script オープン ソース ライブラリです。を使用して統合できます。 コネクトキットローダー DApp が実行時に CDN から Connect-Kit をロードできるようにするコンポーネント。これにより、DApp 開発者は常に最新バージョンの コネクトキット パッケージのバージョンを手動で更新したり、新しいビルドをリリースしたりする必要はありません。 Ledger が配布に使用する CDN は NPMJS です。ほとんどの DApp には、 コネクトキット 前述の Connect-Kit-loader を使用します。

Ledger Connect Kit のエクスプロイトでは、攻撃者はいかなる時点でも Ledger インフラストラクチャ、Ledger コード リポジトリ、または DApps 自体にアクセスすることはできませんでした。攻撃者は、Connect-Kit 自体の代わりに、悪意のあるコード パッケージを CDN 内にプッシュすることができました。この悪意のある Connect-Kit コードは、Connect-Kit-loader をすでに統合している DApps によって動的にロードされました。

Ledger Connect Kitのエクスプロイトは、Ledgerと業界が共同してユーザーを保護するために直面しているリスクを浮き彫りにしており、ユーザーがブラウザベースの署名を行うDApps周りのセキュリティの基準を全体として引き上げ続ける必要があることを思い出させるものでもある。今回悪用されたのは Ledger のサービスですが、将来的には別のサービスやライブラリでも同様のことが起こる可能性があります。

根本的な原因

悪意のあるコード パッケージを NPMJS にプッシュできるようにするために、攻撃者は元従業員をフィッシングして、その個人の NPMJS へのアクセスを利用しました。元従業員の Ledger のシステム (Github、SSO ベースのサービス、すべての内部 Ledger ツール、および外部ツールを含む) へのアクセスは適切に取り消されましたが、残念ながら元従業員の NPMJS へのアクセスは適切に取り消されませんでした。

これは不幸な個別の事件であったことが確認できます。 Ledger従業員によるLedgerインフラストラクチャへのアクセスは、従業員のオフボーディング中に自動的に取り消されますが、現在のテクノロジーサービスとツールが世界的にどのように運用されているかにより、特定の外部ツール(NPMJSを含む)へのアクセスを自動的に取り消すことができず、これらは手動で処理する必要があります。従業員のオフボーディングチェックリストを各個人ごとに作成します。 Ledger には既存の定期的に更新されるオフボーディング手順があり、退職する従業員をすべての外部ツールから削除します。この個別のケースでは、NPMJS でのアクセスが手動で取り消されなかったことを残念に思い、外部のサードパーティ パートナーと監査を行っています。

これは攻撃者によって行われた高度な攻撃でした。 NPMJS の標的となったアカウントに 2 要素認証 (XNUMXFA) を強制しており、通常であれば多くの試行を阻止しているにもかかわらず、攻撃者は元従業員のアカウントに関連付けられた API キーを悪用することでこのセキュリティ対策を回避しました。

この特定の攻撃により、攻撃者は、Angel Drainer マルウェアと呼ばれるものを含む、Ledger Connect Kit の新しい悪意のあるバージョンをアップロードすることができました。 Angel Drainer は、署名時にウォレットを枯渇させる悪意のあるトランザクションを作成するように特別に設計されたサービスとしてのマルウェアです。これは EVM チェーンに特化した完全なインフラストラクチャであり、オンデマンドでスマート コントラクトを展開し、被害を最大化するためにカスタマイズされたトランザクションを作成します。

残念ながら、 NPMJS.com 自動認証のための複数認証や署名検証は許可されません。 出版すること。私たちは、展開段階でさらなる制御を強制するアドホック メカニズムの追加に取り組んでいます。

所見

これは、経験豊富な攻撃者によって実行された、周到に準備された攻撃でした。実装されたフィッシング手法は、エコシステムに影響を与えるほとんどのフロントエンド攻撃で見られる認証情報に焦点を当てておらず、攻撃者はセッション トークンを直接操作していました。

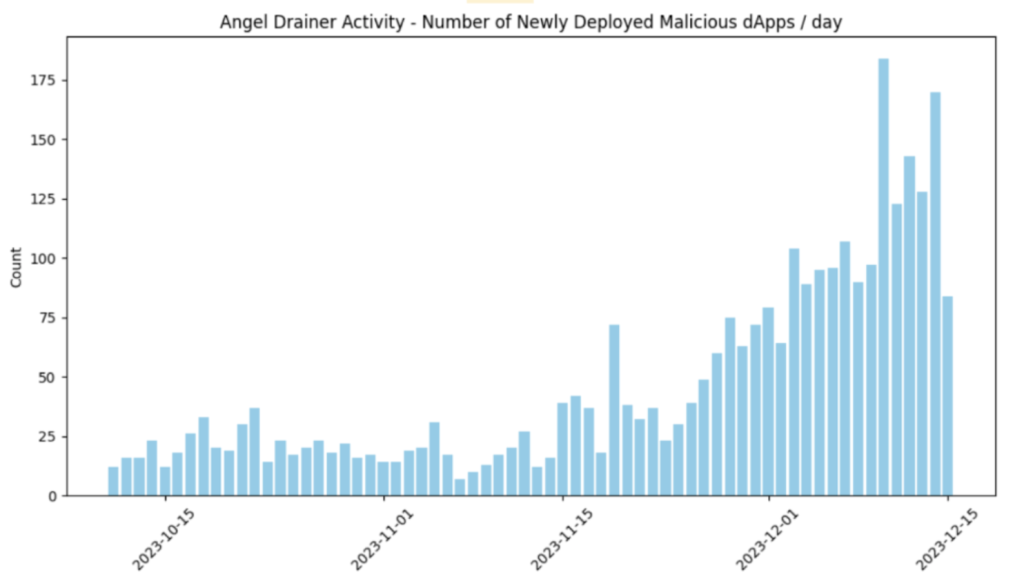

使用されたマルウェアは Angel Drainer で、Ledger セキュリティ チームは過去 XNUMX か月間でこのマルウェアを使用した犯罪行為が増加していることを確認しました (公開されたこちらを参照してください) 封鎖報告書)。また、盗まれた資金が 85% を悪用者に、15% を Angel Drainer に分割していることもオンチェーンで確認できます。これは、サービスとしてのマルウェアと見なすことができます。

この Angel Drainer は、ユーザーを騙して、現在対象としている資産の種類に応じて、さまざまな種類のトランザクションに署名させます。 ERC20 および NFT トークンの場合、ユーザーに署名を要求します。 承認 および 許可 メッセージ。ネイティブ トークンの場合、ドレイナーはユーザーに、偽の「クレーム」トランザクションのいずれかに署名するよう求めます。 クレーム このメソッドは単純に資金をスイープするか、対応するアドレスにスマート コントラクトを展開することで後でスイープできる単純なトークン転送を行います。

これが、ユーザーが Ledger ハードウェア デバイスの信頼できるディスプレイに表示されている内容を確認できるように、業界として Clear Signing を奨励し続ける理由です。

是正措置

Ledgerのセキュリティチームとテクノロジーチーム(Ledgerエグゼクティブチームを含む)は現在、当社が使用しているLedgerの内部および外部のツールおよびシステムに関するすべてのアクセス制御をレビューおよび監査しています。

Ledgerは、すべての外部ツールをメンテナンスやオフボードチェックに追加するなど、コードレビュー、デプロイメント、配布、アクセス制御に関するポリシーを強化します。今後も、必要に応じてコード署名を一般化していきます。さらに、これが適切に実施されていることを確認するために定期的に内部監査を実施しています。

Ledger はすでに、フィッシング トレーニングを含むセキュリティ トレーニング セッションを開催しています。 2024 年の初めには、各部門の全従業員を対象とした内部セキュリティ研修プログラムも強化されます。 Ledger はすでにサードパーティによる定期的なセキュリティ評価を実施しており、今後もこれらの評価を優先していきます。

2024 年初頭には、アクセス制御、コードのプロモーション、配布に焦点を当てた特定の第三者監査が実施される予定です。

さらに、インフラストラクチャの監視および警告システムを強化し、将来のインシデントをさらに迅速に検出して対応できるようにします。

最後に、ブラインド署名の防止を強化し、Ledger ユーザーが最大限のセキュリティ対策を確保できるオプションとしてブラインド署名を削除し、安全な表示や署名を使用せずに署名しているものを理解せずにトランザクションに署名することの潜在的な影響についてユーザーを教育します。クリアサイン。

エクスプロイトの特定と解決に Ledger チームと迅速に協力してくれたエコシステムのパートナーに改めて感謝します。

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- プラトンヘルス。 バイオテクノロジーと臨床試験のインテリジェンス。 こちらからアクセスしてください。

- 情報源: https://www.ledger.com/blog/security-incident-report

- :持っている

- :は

- :not

- :どこ

- 09

- 1

- 10

- 11

- 14

- 視聴者の38%が

- 2023

- 2024

- 視聴者の38%が

- 2FA

- 40

- 51

- 7

- a

- できる

- アクセス

- アクセス可能な

- 積極的に

- 活動

- 俳優

- Ad

- 追加

- 添加

- さらに

- 住所

- 影響

- 後

- 再び

- すべて

- 許す

- 許可

- ことができます

- 既に

- また

- 常に

- an

- 分析

- および

- エンジェル

- 別の

- どれか

- API

- 約

- アプリ

- です

- 周りに

- AS

- アセスメント

- 資産

- 資産

- 関連する

- At

- 攻撃

- 攻撃

- 試み

- 監査

- 監査

- 監査

- 認証

- 自動的に

- 賃貸条件の詳細・契約費用のお見積り等について

- 知って

- バー

- ベース

- BE

- になる

- さ

- の間に

- 簡潔に

- 構築します

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- by

- 缶

- 場合

- 原因となる

- 中央の

- 一定

- チェーン

- 小切手

- クリア

- コード

- コードレビュー

- 集合的に

- comes

- コンプリート

- コンポーネント

- 実施

- 導電性

- 確認します

- お問合せ

- 含まれている

- コンテンツ

- 続ける

- 縮小することはできません。

- 契約

- コントロール

- controls

- コーディネート

- コーディネーション

- 対応する

- 可能性

- クラフト

- Credentials

- 刑事上の

- 電流プローブ

- 現在

- 損傷

- ダップ

- DApp 開発者

- DApps

- 12月

- 配達

- 需要

- 部署

- によっては

- 展開

- 展開する

- 展開

- 配備する

- 設計

- にもかかわらず

- 詳細な

- 検出

- 検出された

- 開発者

- デバイス

- DID

- 異なります

- 直接に

- 無効

- ディスプレイ

- ディストリビューション

- ありません

- ダウン

- ドレイン

- 排水した

- 原因

- 間に

- 動的に

- 各

- 早い

- エコシステム

- 教育します

- どちら

- 従業員

- 社員

- 使用可能

- 奨励する

- 施行

- 従事する

- 確保

- ERC20

- 推定

- 欧州言語

- さらに

- EVM

- 実行された

- エグゼクティブ

- 既存の

- 経験豊かな

- 悪用する

- 搾取

- 悪用

- で

- 外部

- 顔

- 偽

- 速いです

- File

- 調査結果

- 五

- 修正する

- フォーカス

- 焦点を当て

- 前者

- から

- 資金

- 盗まれた資金

- さらに

- 未来

- 獲得

- 本物の

- GitHubの

- グローバルに

- 起こる

- Hardware

- ハードウェアデバイス

- 持ってる

- 持って

- ハイライト

- 時間

- HOURS

- 認定条件

- しかしながら

- HTTP

- HTTPS

- 識別

- 影響

- 実装

- in

- 事件

- 含まれました

- 含めて

- 増える

- 個人

- 産業を変えます

- インフラ

- 内部

- を取得する必要がある者

- 統合する

- 統合された

- 内部

- インターネット

- に

- 調査

- 分離された

- IT

- ITS

- 自体

- Java

- JavaScriptを

- キー

- 後で

- 最新の

- 元帳

- less

- 活用します

- 図書館

- 少し

- 負荷

- より長いです

- ロー

- 製

- メンテナンス

- make

- マルウェア

- マネージャー

- 手動で

- 多くの

- 最大幅

- 最大化します

- その間

- だけど

- メカニズム

- 言及した

- メッセージ

- 分

- モニタリング

- ヶ月

- 朝

- 最も

- しなければなりません

- ネイティブ

- 自然

- 必要

- ネットワーク

- 新作

- NFT

- nftトークン

- 通常は

- of

- on

- オンチェーン

- 継続

- 開いた

- オープンソース

- 操作する

- オプション

- or

- 注文

- 整理する

- 私たちの

- でる

- パッケージ

- パートナー

- パートナー

- パーティー

- 渡された

- 過去

- フィッシング詐欺

- フィッシング攻撃

- 場所

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- お願いします

- pm

- ポリシー

- 潜在的な

- プラクティス

- 準備

- プレゼンス

- 予防

- 優先順位をつける

- 手続き

- 演奏曲目

- プロジェクト

- プロモーション

- 正しく

- 守る

- 公表

- プッシュ

- すぐに

- 上げる

- 達した

- 反応する

- 反応

- 最近

- 参照する

- 言及

- 後悔

- レギュラー

- 定期的に

- 強化する

- リリース

- 関連した

- 残った

- リマインダー

- 削除します

- 除去

- レポート

- 倉庫

- リクエスト

- 解像度

- 解決中

- それらの

- 結果

- レビュー

- レビュー

- リスク

- ランタイム

- s

- スクリプト

- 安全に

- セキュリティ

- 見て

- サービス

- サービス

- セッション

- セッション

- shared

- 符号

- 署名

- 署名されました

- 署名

- 簡単な拡張で

- 単に

- スマート

- スマート契約

- スマート契約

- So

- 洗練された

- ソース

- 専門の

- 特定の

- 特に

- split

- ステージ

- start

- 盗まれました

- 確か

- 素早く

- システム

- テーラード

- 撮影

- 対象となります

- ターゲット

- チーム

- チーム

- 技術

- テクノロジー

- Tether

- より

- 感謝

- 感謝

- それ

- 未来

- アプリ環境に合わせて

- 自分自身

- その後

- ボーマン

- 彼ら

- 三番

- この

- 三

- 木曜日

- 時間

- 〜へ

- トークン

- トークン

- 豊富なツール群

- トータル

- トレーニング

- トランザクション

- 取引

- 転送

- 信頼されている

- 2

- type

- 理解する

- 不幸な

- 残念ながら

- アップデイト

- 更新版

- USDT

- つかいます

- 中古

- ユーザー

- users

- 最大限

- Verification

- 確認する

- バージョン

- バージョン

- 被害者

- ボリューム

- 財布

- 財布

- ました

- we

- WELL

- した

- この試験は

- 何ですか

- いつ

- which

- 誰

- なぜ

- 意志

- ウィンドウを使用して入力ファイルを追加します。

- 以内

- 無し

- 働いていました

- ワーキング

- でしょう

- X

- ゼファーネット