によって導かれて アヌラグセン 安全探偵 サイバーセキュリティチームは、米国の決済ソフトウェアプロバイダーであるTransactCampusに影響を与えるデータの漏洩を特定しました。

同社のウェブサイトによると、Transact Campusのテクノロジーは、複数の支払い機能を単一のモバイルプラットフォームに統合して、高等教育機関での学生の購入を促進します。TransactCampusのサービスは、学生と機関の両方の支払いプロセスを合理化します。

Transact Campusに関連するデータを含むElasticsearchサーバーは、パスワードで保護されていないため、セキュリティで保護されていないため、1万件を超える学生の記録が公開されています。

トランザクトキャンパスとは誰ですか?

Transact Campusは、モバイル決済とユーザーID(「キャンパスID」を使用)を学生向けの単一のアプリに統合するキャンパス決済テクノロジーを米国の高等教育機関に販売しています。

学生は、イベントチケットや売店、自動販売機、サードパーティベンダーの製品など、独自の個人アカウント(「キャンパスID」)を使用して、授業料やその他のさまざまなオンサイト特権をキャッシュレスで支払うことができます。

キャンパスIDを使用して、プリンタアクセス、ドアアクセス、イベントアクセス、クラス出席監視など、他のさまざまなキャンパス機能への学生のアクセスを承認することもできます。

Transact Campusは、アリゾナ州フェニックスに本社を置いています。 同社が1984年に設立されて以来、Transact Campusは12のクライアント機関で1,300万人の学生にサービスを提供し、45億ドル相当の取引を促進してきました。 Transact Campusは現在約400人を雇用しており、推定年間収益は100億米ドルです。

何が公開されましたか?

オープンなElasticsearchサーバーは、1万を超えるレコードを公開し、合計で5GBを超えるデータを公開しました。 サーバーはアクセス可能なままであり、そのデータは暗号化されていませんでした。

Elasticsearchのログには、TransactCampusのサービスを使用するさまざまな大学のデータが含まれていました。 このデータは、これらの公開された機関の学生のものです。

オープンサーバーでは、次のようないくつかの形式の学生PIIが公開されました。

- 氏名

- メールアドレス

- 電話番号

- プレーンテキストのログイン資格情報、含む。 ユーザー名とパスワード

- 取引の詳細、 含む購入金額と時間

- クレジットカードの詳細(不完全)、含む。 クレジットカード番号、有効期限、銀行の詳細の最初の6桁(BIN *)と最後の4桁

- 購入した食事プラン と食事プランのバランス

*注:銀行識別番号(BIN)は、支払いカード番号の最初のXNUMX桁です。 これらの番号は、カード発行者を識別します。

SafetyDetectivesサイバーセキュリティチームは、特定のポートでIPアドレスを確認しているときに、開いているElasticsearchサーバーを見つけました。 サーバーは稼働しており、検出時に更新されていました。

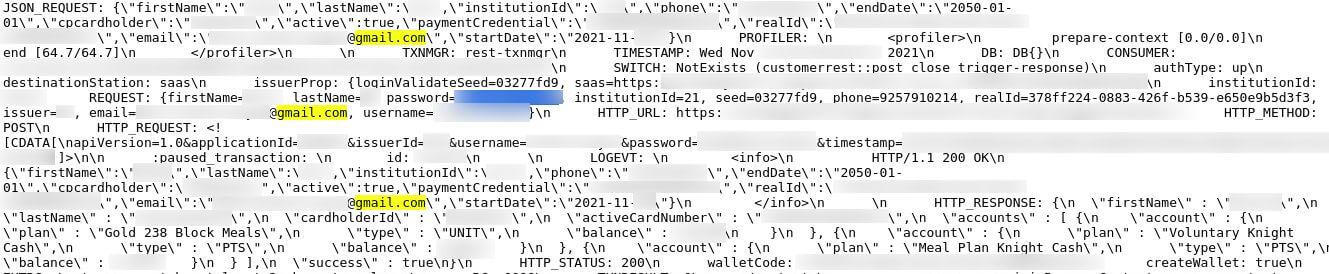

次のスクリーンショットで、学生のデータを公開したサーバーログの証拠を確認できます。

サーバーのログにログインの詳細、ウォレットの残高、およびその他のPII

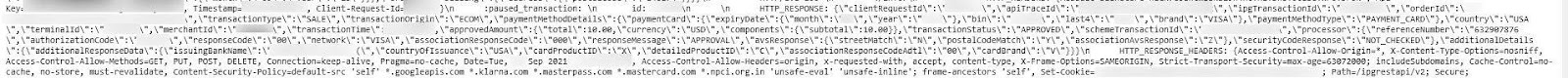

取引と支払いの詳細もサーバーに公開されました

データの公開は、TransactCampusのアカウント所有者である学生に影響します。 家族も影響を受ける可能性があります。 たとえば、保護者が学生の授業料に資金を提供したり、Transact Campusアカウントを通じて学生を財政的に支援したりすると、保護者の支払いの詳細が公開される可能性があります。 公開された大学のいずれかのアカウントにリンクされたアカウントおよび/または支払いの詳細を持っている人は誰でも影響を受ける可能性があります。

この事件で何人の人が暴露されたかを正確に知ることは不可能です。 ただし、サーバー上に公開されている電子メールアドレスと電話番号の量は、推定30,000〜40,000人の学生が影響を受けていることを示唆しています。

Transact Campusは米国の高等教育機関を扱っているため、公開されているElasticsearchは主に米国市民に影響を与えます。

このデータ公開の完全な内訳は、以下の表で確認できます。

| 公開されたレコードの数 | 1万以上 |

| 影響を受けるユーザーの数 | 30,000〜40,000人(概算) |

| 露出のサイズ | 約5GB |

| サーバーの場所 | アメリカ |

| 会社の所在地 | 米国アリゾナ州フェニックス |

6年2021月8日にオープンサーバーを発見し、その後2021年XNUMX月XNUMX日にトランザクトキャンパスに連絡しました。

9 年 14 月 2021 日と 9 日にトランザクト キャンパスとの最初の連絡を追跡しましたが、返答は得られませんでした。 私たちは 2022 年 13 月 2022 日に US-CERT に電子メールを送信し、14 年 2022 月 16 日に一部の主要な連絡先にフォローアップ メッセージを送信しました。同じ日に Transact Campus から返信がありました。 2022 年 XNUMX 月 XNUMX 日に、当社は責任を持って漏洩を Transact Campus に開示し、XNUMX 年 XNUMX 月 XNUMX 日にデータ侵害は確保されました。

Transact Campusは後で私たちのメッセージに返信し、Elasticsearchサーバーは彼らの管理下にないことを私たちに伝えました。

「どうやらこれはデモのためにサードパーティによって設定されたものであり、削除されることはありませんでした。 データセットが偽のデータセットで埋められており、本番データを使用していないことを確認しました。」

注:オープンなElasticsearchでユーザーのサンプルを確認したところ、このデータは実在の人物のものであるように見えました。

ファウンドリからの声明:

「このインシデントは、Transact のシステムには影響しませんでした。 単一の Foundry ゲートウェイ サーバーに分離されました。 この潜在的な漏洩は、脆弱な Elasticsearch クラスターを積極的にスキャンするサードパーティのセキュリティ会社によって発見されました。 Elasticsearch サーバーは、意図したとおりにデータをテストするのではなく、700 年 10 月 2021 日から 14 年 2022 月 XNUMX 日までに食事プランのアカウントへのアクセスに登録しようとした XNUMX 人未満の学生のクリアテキストのユーザー名とパスワードを含む運用ログを取得しました。登録試行のみが記録されます。この期間は、影響を受けたアカウントを考慮したものです。」

取引からの声明:

「また、本番ログにアクセスする人は、ユーザー名とクリアテキストのパスワードだけを使用して Transact プラットフォームでトランザクションに参加することはできません。 Transact は細心の注意を払ってパスワードの変更を強制しました。 Transact は、SafetyDetectives からの通知を受けた後、大規模な勤勉な取り組みにも取り組みました。 Transact のクライアントと生徒のデータ、およびこのデータを収集、処理、維持するシステムを保護することは非常に重要です。 したがって、システム、アプリケーション、およびサービスのセキュリティには、潜在的な脅威を相殺するための制御と保護手段が含まれます。 Transact の情報セキュリティおよびプライバシー対策は、データおよびシステムへの不正アクセス、改ざん、開示、または破壊を防ぐために実装されています。 Transact はクライアントに最高レベルのセキュリティを提供することに尽力しており、現在の状況とシステムのセキュリティに対するその他の潜在的な脅威を引き続き監視していきます。」

データ暴露の影響

悪意のある攻撃者がデータベースが保護されていないときにデータベースにアクセスしたかどうかはわかりません。 サーバーのコンテンツは、悪意のある人物がサーバーのデータを読み取ったりダウンロードしたりした場合に、露出した学生をサイバー犯罪の危険にさらす可能性があります。

スパムマーケティング、フィッシング攻撃、 & 詐欺 Transact Campusユーザーに公開されている連絡先の詳細、氏名、およびその他の機密情報を使用して可能です。 攻撃者は、非常に多くの漏洩した電子メールアドレスを使用してスパムマーケティングキャンペーンを実施し、フィッシングメッセージ、マルウェア、および詐欺を何千人もの人々に送信する可能性があります。

フィッシング攻撃では、サイバー犯罪者が信頼できる個人(大学生など)になりすまして、クレジットカードの裏面にあるCVV番号などの追加の個人データを提供するように学生を説得する可能性があります。 フィッシング詐欺師は、悪意のあるリンクをクリックするように生徒を説得することもできます。 クリックされると、悪意のあるリンクがマルウェアを被害者のデバイスにダウンロードし、他の形式のデータ収集やサイバー犯罪を補完する可能性があります。

サイバー犯罪者がサーバーにアクセスした場合、露出した学生も詐欺の標的になる可能性があります。 詐欺では、サイバー犯罪者が被害者をだまして金銭を支払わせようとします。 フィッシング攻撃と同様に、サイバー犯罪者は他の形式の公開データを使用して被害者を標的にする可能性があります。 たとえば、サイバー犯罪者は、露出した学生に未払いの授業料を攻撃者に直接支払うように説得することができます。

公開されたアカウントの資格情報 プレーンテキストで保存されており、これは影響を受ける学生にさらなるリスクをもたらします。 ハッカーがサーバーにアクセスした場合、暗号化されていないユーザー名とパスワードを簡単に読み取ることができます。 サイバー犯罪者は、この情報を使用して学生のアカウントにアクセスする可能性があり、料金が支払われない限り、詳細を変更したり、多額の料金を請求する恐れがあります。

データ漏洩の防止

データを保護し、サイバー犯罪のリスクを最小限に抑えるために何ができるでしょうか。

データの漏洩を防ぐためのヒントをいくつか紹介します。

- そのエンティティを100%信頼しない限り、企業、組織、または個人に個人情報を提供しないでください。

- 安全なドメイン名(先頭に「https」や閉じたロックの記号が付いているドメイン)を持つWebサイトにのみアクセスしてください。

- 社会保障番号など、最も機密性の高い形式のデータを提供する場合は、特に注意してください。

- 文字、数字、記号を組み合わせた堅実なパスワードを作成します。 パスワードは定期的に更新してください。

- 正当なソースからのものであることが完全に確実でない限り、オンラインでリンクをクリックしないでください。 リンクは、電子メール、メッセージ、または正当なドメインになりすましたフィッシングWebサイトにある可能性があります。

- ソーシャルメディアのプライバシー設定を編集して、コンテンツと情報が友人や信頼できるユーザーにのみ表示されるようにします。

- パブリックまたはセキュリティで保護されていないWiFiネットワークを使用している場合は、機密性の高いデータ(クレジットカード番号やパスワードなど)を表示または入力しないでください。

- サイバー犯罪のリスク、データ保護の重要性、およびフィッシング攻撃やマルウェアの犠牲になる可能性を減らす方法について自分自身を教育します。

私たちに関しては

安全探偵.com 世界最大のアンチウイルスレビューウェブサイトです。

SafetyDetectives研究所は、ユーザーのデータを保護する方法について組織を教育しながら、オンラインコミュニティがサイバー脅威から身を守るのを支援することを目的とした無料サービスです。 私たちのWebマッピングプロジェクトの包括的な目的は、インターネットをすべてのユーザーにとってより安全な場所にすることです。

私たちの以前のレポートは、複数の注目を集める脆弱性とデータ漏洩を明らかにしました。 アメリカのソーシャル分析プラットフォームIGBlade、および ブラジルのマーケットプレイスインテグレータープラットフォームHariexpress.com.br 610GBを超えるデータが漏洩しました。

過去3年間のSafetyDetectivesサイバーセキュリティレポートの完全なレビューについては、以下をご覧ください。 SafetyDetectivesサイバーセキュリティチーム.

- "

- 000

- 10

- 2021

- 2022

- a

- 私たちについて

- 豊富

- アクセス

- アクセス可能な

- アクセス

- NEW

- アドレス

- 影響を及ぼす

- 影響

- 提携

- に対して

- すべて

- 量

- 分析論

- 毎年恒例の

- アンチウイルス

- 誰も

- アプリ

- アリゾナ州

- 周りに

- 出席

- バランス

- 銀行

- 開始

- さ

- 以下

- の間に

- 10億

- 違反

- 内訳

- キャンペーン

- キャンパス

- カード

- 注意深い

- キャッシュレス

- チャンス

- 変化する

- 課金

- 点検

- class

- クライアント

- 閉まっている

- 収集する

- コレクション

- カレッジ

- コミットした

- コミュニティ

- 会社

- 会社の

- 完全に

- プロフェッショナルな方法で

- 接触

- コンテンツ

- 続ける

- コントロール

- controls

- 可能性

- Credentials

- クレジット

- クレジットカード

- クレジットカード

- 重大な

- 電流プローブ

- 現在

- サイバー

- サイバー犯罪

- サイバー犯罪者

- サイバーセキュリティ

- データ

- データ侵害

- データ保護

- データセット

- データベース

- 試合日

- 中

- 特価

- 細部

- デバイス

- DID

- 数字

- 勤勉

- 直接に

- 発見

- 発見

- ドメイン

- ドメイン名

- ドメイン

- ダウン

- ダウンロード

- 簡単に

- 教育する

- 教育

- 努力

- 従業員

- 従事する

- エンティティ

- 推定

- 推定

- イベント

- 正確に

- 例

- 露出した

- 偽

- 家族

- 費用

- 名

- フォロー中

- フォーム

- 発見

- 設立

- から

- フル

- 機能

- ファンド

- さらに

- ゲートウェイ

- ハッカー

- 本社

- 助けます

- より高い

- 高等教育

- 非常に

- ホルダー

- 認定条件

- How To

- しかしながら

- HTTPS

- 識別

- 識別する

- 実装

- 重要性

- 不可能

- include

- 含めて

- 個人

- 情報

- 情報セキュリティー

- 機関

- インターネット

- IP

- IPアドレス

- IT

- 自体

- 1月

- キー

- 知っている

- ラボ

- 最大の

- 漏れ

- リーク

- レベル

- 光

- LINK

- リンク

- ライブ

- マシン

- 維持する

- make

- マルウェア

- マッピング

- マーケティング

- 市場

- なりすまし

- 措置

- メディア

- メソッド

- 百万

- モバイル

- モバイル決済

- お金

- モニター

- モニタリング

- 他には?

- 最も

- の試合に

- 名

- ネットワーク

- 数

- 番号

- オフセット

- オンライン

- 開いた

- 組織

- 組織

- その他

- 支払われた

- 特定の

- パーティー

- パスワード

- パスワード

- 支払う

- 支払い

- お支払カード

- 支払い

- のワークプ

- 人

- 個人的な

- 個人データ

- フィッシング詐欺

- フィッシング攻撃

- フィッシング攻撃

- フェニックス

- プラットフォーム

- 可能

- 潜在的な

- 電力

- 前

- プライバシー

- Pro

- プロセス

- ラボレーション

- 生産

- 製品

- プロジェクト

- 守る

- 保護

- 提供します

- プロバイダー

- 提供

- 公共

- 購入

- 目的

- 受け取ります

- 記録

- 減らします

- 登録

- 参加申し込み

- レポート

- 研究

- 収入

- レビュー

- リスク

- リスク

- より安全な

- 同じ

- 詐欺

- 詐欺

- 安全に

- セキュア

- セキュリティ

- サービス

- サービス

- セッションに

- いくつかの

- 重要

- から

- SIX

- かなりの

- So

- 社会

- ソーシャルメディア

- ソフトウェア

- 一部

- スパム

- スタンド

- 流線

- 学生

- 続いて

- サポート

- システム

- ターゲット

- 対象となります

- チーム

- テクノロジー

- test

- したがって、

- サードパーティ

- 数千

- 脅威

- 介して

- チケット

- 時間

- 時間枠

- ヒント

- 取引する

- 取引

- 信頼

- 下

- ユニーク

- ユナイテッド

- 無担保

- アップデイト

- us

- US $ 100万ドル

- つかいます

- users

- さまざまな

- ベンダー

- 目に見える

- ボリューム

- 脆弱性

- 脆弱な

- 財布

- ウェブ

- ウェブサイト

- ウェブサイト

- かどうか

- while

- 誰

- 無線LAN

- 以内

- 無し

- 世界の

- 価値

- でしょう

- 年

- あなたの