| 知るべきこと: |

| – 最先端の技術である量子コンピューティングは、その比類のない計算能力により、計算に革命を起こす大きな可能性を秘めています。

– 量子コンピューティングは、主要なブレイクスルーから少なくとも数年が経過しているにもかかわらず、その膨大なデータ処理能力により、暗号化に対する重大な脅威として認識されています. – ビットコインのプルーフ・オブ・ワークなどの暗号化および安全なシステムに対する量子コンピューティングの潜在的な影響を慎重に検討する必要があります。 仮想通貨への世界で最も安全なゲートウェイとして、このような基本的な問題は Ledger が十分に注意を払うに値します。 |

量子コンピューティング: 次の大きな技術的飛躍

私たちが日常的に使っているコンピュータは、情報を「ビット」で処理しています。 ビットは次のいずれかの値のみを保持できます: 0 または 1 であり、バイナリ コードの一部を作成するためにつなぎ合わせることができます。 今日、電子メールの送信やビデオの視聴から音楽の共有まで、コンピューターで行うすべてのことは、このような XNUMX 進数の文字列のおかげで可能になっています。

従来のコンピューターのバイナリーの性質は、計算能力に制限を課します。 これらのコンピューターは、一度に XNUMX つのステップしか操作を実行せず、実際の問題を正確にシミュレートするのに苦労しています。 対照的に、物理的な世界は XNUMX 進数ではなく振幅に基づいて動作するため、はるかに複雑になります。 ここで、量子コンピューターの出番です。

1981 年、リチャード ファインマンは、「自然は古典的なものではありません。自然のシミュレーションを行いたい場合は、量子力学的に作成したほうがよいでしょう」と述べました。 ビットを操作する代わりに、量子コンピューティングは「量子ビット」またはキュービットを使用して、はるかに効率的な方法でデータを処理できるようにします。 キュービットは XNUMX、XNUMX、そして最も重要なことに、XNUMX と XNUMX の組み合わせです。

量子コンピューティングは、物理学とコンピューター サイエンスの交差点に立っています。 大局的に見ると、500 キュービットの量子コンピューターには、宇宙全体の原子の数よりも多くの古典的なビットが必要になります。

量子は暗号化に対する脅威ですか?

非対称暗号化とも呼ばれる公開鍵暗号化は、暗号通貨セキュリティの基盤を形成します。 これには、公開鍵 (すべての人がアクセス可能) と秘密鍵の組み合わせが含まれます。 量子ビットの高速計算機能は、量子コンピューティングが進歩し続けると、暗号化が破られ、暗号通貨業界のセキュリティが混乱する可能性を高めます。

Shor と Grover の XNUMX つのアルゴリズムを詳しく検討する必要があります。 どちらのアルゴリズムも、現時点では実装するマシンがないため、理論的なものですが、これらのアルゴリズムを潜在的に実装すると、暗号化に害を及ぼす可能性があります。

一方では、Peter Shor にちなんで名付けられた Shor (1994) の量子アルゴリズムは、大きな整数の因数分解や離散対数問題の多項式時間での解法を可能にします。 このアルゴリズムは、十分に強力な量子コンピューターで公開鍵暗号を破る可能性があります。 Shor のアルゴリズムは、RSA (整数因数分解問題に依存) と楕円曲線暗号 (楕円曲線群の離散対数問題に依存) に基づいているため、今日使用されている非対称暗号の大部分を破ります。

一方、Grover (1996) のアルゴリズムは、1996 年に Lov Grover によって考案された量子探索アルゴリズムであり、非構造化探索の問題を解決するために使用できます。 グローバー アルゴリズムは、対称プリミティブのセキュリティを大幅に低下させますが、克服できないわけではありません。 通常、この分割の平方根の複雑さを補うために、キーの長さを 256 倍にすることをお勧めします。 AES128 の代わりに AESXNUMX を使用することで十分と考えられますが、この経験則に注意する必要があります。 すべての暗号に対して有効な場合がある[5]。 対称プリミティブのランドスケープの一部であるハッシュ関数に関しては、衝突耐性に影響を与えないと考えられています。 しかし、研究者は問題の例を発見しました。 これは真実ではありません[6] (たとえば、複数ターゲットのプレイメージ検索)。

本質的に、どちらのアルゴリズムも暗号化に潜在的な危険をもたらします。 Shor のアルゴリズムは、大きな数を素因数分解するプロセスを簡素化し、公開鍵に接続された秘密鍵の発見を容易にし、Grover のアルゴリズムは、現在のコンピューターよりも効率的に暗号ハッシュを侵害することができます。

暗号を破る量子コンピューターはいつ出現するのか?

最新の実験のいくつかを紹介し、研究の速さを見てみましょう。 最初の真の量子コンピューターが実現するのはまだ先のことですが、だからといって世界的な競争が「量子超越性」に到達するのを妨げるものではありません。 量子に焦点を当てた VC ファンドのマネージング パートナーである Ayal Itzkovitz 氏は次のように述べています。古典的なコンピューターとは違うことをします。」

誰もがおそらく聞いたことのあるイベントの 2019 つは、54 年に 2021 キュービットのデバイスを使用した Google の「量子超越性実験」です。 XNUMX 年には、 中国科学技術大学 56 キュービットを使用してより複雑な計算を解き、後に 60 キュービットに達しました。 その目標は、ショアのアルゴリズムを含まない計算を実行することで、従来の計算よりも量子的な高速化を同等に実証することでした。

定義上、これらの実験は、量子整数因数分解を実行する際のサイズと複雑さを回避するように設計されているため、暗号の解読に向けた進歩を示していません。 しかし、彼らは、利用可能なさまざまなハードウェア ソリューションを使用して、量子コンピューターにより多くのキュービットを構築することがもはや難しくないことを示しています。 Google の「Sycamore」チップ キュービットは、USTC の光子とは根本的に異なります。 暗号を破るコンピューターにたどり着くための次の重要なステップは、一般に、フォールト トレラントな計算とエラー修正キュービットを構築することであると考えられています。

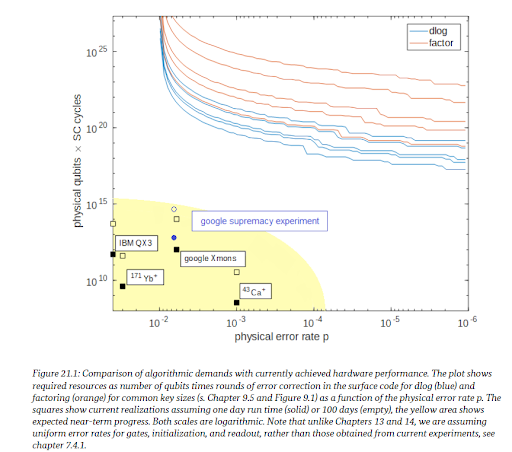

BSIの量子コンピュータ開発状況 [1] は、現在の量子コンピューターが 160 ビットの離散対数 (次の図の一番下の青い線) を破るにはほど遠いことを示しています。 横座標は、純粋なハードウェアの改善またはフォールト トレラント コンピューティングによってエラー率を削減することで、使用可能な量子ビット数 (y 軸) を劇的にスケーリングすることなく、そのようなコンピューティング レベルに到達する方法を示しています。

Shor のアルゴリズムをスケーラブルな方法で実装するには、数千の論理量子ビットでのフォールト トレラントな計算が必要です。ビットコインの secp2124k256 のような 256 ビットの楕円曲線を破るためには、最小で 1 量子ビットが必要です。 から 楕円曲線離散対数の改善された量子回路[7]。 このようなシステムの「論理」量子ビットは、単一の量子ビットのエラー修正バージョンとして機能するように設計された複数の量子ビットで構成されます。

XNUMX 個の論理量子ビットは、およそ数百万個の量子ビットに変換され、サッカー場のサイズをカバーします。 このようなフォールト トレラントな計算の実用的なデモンストレーションが最近行われました。 エラー訂正量子ビットのフォールト トレラントな制御[2]、エラー確率がそれを構成する量子ビットよりも低い単一の論理量子ビット。 この部分は今後注目されるため、改善が急速に進むと予想されます。

この方向への進歩は、公開鍵暗号化に対する具体的な脅威に直接つながります。 最後に、急速な進歩の別の可能性は、純粋にアルゴリズムの改善またはハードウェアのみの発見からもたらされる可能性があります. BSIの量子コンピュータ開発状況[1] は次のように説明しています。一部のプラットフォームの。」 言い換えれば、多くのキュービットを備えた大型コンピューターを構築できるという問題だけではなく (実際には、より多くのキュービットを確実に構築することは主な焦点ではなく、フォールト トレラント コンピューティングが重要です)、アルゴリズムの問題でもあり、おそらく材料研究でもあります。一。

この記事を書いているときに、IBM はエラー率 127 の 0.001 キュービット チップに関する結果を発表し、来年には 433 キュービット チップを発行し、1121 年には 2023 キュービット チップを発行する予定です。

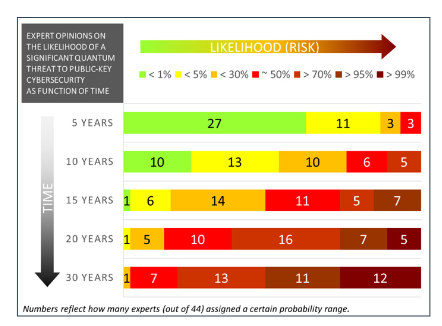

全体として、量子コンピューターが実現する速度を予測することは依然として困難です。 それでも、この問題については専門家の意見に頼ることができます。 暗号機能に対する量子攻撃のためのリソース推定フレームワーク – 最近の開発[3]と 量子リスクに関する専門家の世論調査[4] は、多くの専門家が、15 年から 20 年以内に量子コンピューターを利用できるようにする必要があることに同意していることを示しています。

引用 暗号機能に対する量子攻撃のためのリソース推定フレームワーク – 最近の開発 [3] 要約として:

「現在展開されている RSA や ECC などの公開鍵方式は、Shor のアルゴリズムによって完全に破られています。 対照的に、対称メソッドとハッシュ関数のセキュリティ パラメータは、既知の攻撃 (Grover の検索アルゴリズムを使用した「ブルート フォース」検索) によって、最大で 10 分の 20 に減少します。 これらのアルゴリズムはすべて、大規模でフォールト トレラントな量子マシンを必要としますが、これはまだ利用できません。 専門家コミュニティのほとんどは、XNUMX 年から XNUMX 年以内に実現する可能性が高いことに同意しています。」

量子アルゴリズムが暗号に害を及ぼす可能性がある理由を調べたので、暗号および Web3 フィールドに含まれる実質的なリスクを分析してみましょう。

Quantum: 暗号通貨のリスクとは?

ビットコインのケース:

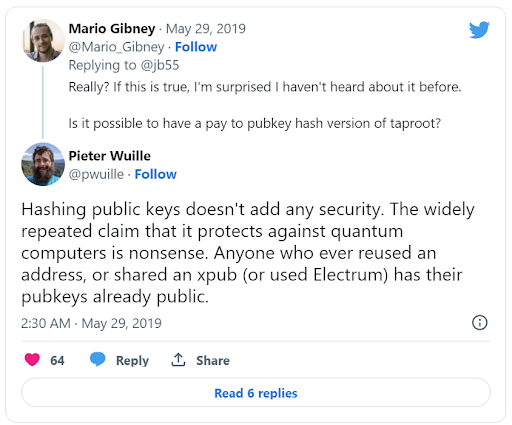

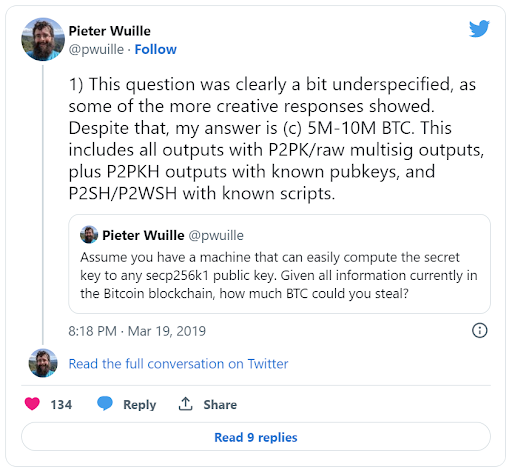

ビットコインの問題についての Pieter Wiille の分析から始めましょう。 ハッシュ 公開鍵を公開しないようにします。

ハッシュによって不可能になるという仮定に基づいてビットコインの秘密鍵を破ることができないということは、手段がどうであれ、自分の公開鍵を絶対に公開しないことにも依存していますが、これは多くのアカウントにとってすでに間違っています。

別のスレッドを参照して、Pieter Wiille は、公開された資金の約 37% (当時) が盗まれた場合の影響について考えを述べています。 ビットコインはおそらく暴落し、さらされていなくても、他のすべての人も同様に失うでしょう.

ここで重要な点は、量子コンピューターの構築に向けた進歩が次のようになるという言及です。 インクリメンタル: Google の量子超越性実験が示したように、この分野には数十億ドルが公的に投資されており、その改善は世界中で反響を呼んでいます。

これは、資金が危険にさらされることになるには時間がかかり、代替ソリューションを正しく配置できることを意味します。 かなり強力な量子コンピューターのニュースが差し迫っているように見えたら、署名にポスト量子暗号アルゴリズムを使用してチェーンのフォークを設定し、人々が古いチェーンからその新しいチェーンに資金を転送できるようにすることを想像できます。

イーサリアムのケース:

ETH 2.0 には致命的な障害に対するバックアップ計画が含まれているため、イーサリアムのケースは興味深いものです。 EIP-2333.

ETH2 の BLS 署名が破られた場合、これは ECDSA と同時に発生します。Shor のアルゴリズムに対してどちらも同じように脆弱であるため、アルゴリズムが侵害されたと疑われる前に、ブロックチェーンのハードフォークが実行されます。 次に、ユーザーは、正当な所有者のみが所有できる鍵のプレイメージを明らかにします。 これには、BLS 署名を破ることによって取得されたキーは含まれません。 そのプレイメージで、彼らは特定のトランザクションに署名して、ハードフォークに移行し、新しいポスト量子アルゴリズムを使用できるようにします。

これはまだポスト量子チェーンへの切り替えではありませんが、エスケープ ハッチを提供します。 もう少し情報 こちら.

ポスト量子署名:

暗号通貨で使用するためのポスト量子署名スキームへの切り替えに関して、いくつかの点が改善される可能性があります。 現在の NIST ファイナリストには、かなり大きなメモリ要件があります。 署名のサイズが ECDSA のサイズよりも不当に大きくない場合、公開鍵のサイズによってブロック サイズと関連する料金が増加します。

| 候補者名 | サイズ |

| 虹 | 58.3キロバイト |

| ジリチウム | 3.5キロバイト |

| ファルコン | 1.5キロバイト |

| GeMSS | 352キロバイト |

| ピクニック | 12キロバイト |

| スフィンクス+ | 7キロバイト |

Falcon アルゴリズムは、公開鍵と署名のサイズを最小限に抑えるように設計されています。 ただし、その 1563 バイトは、現在 ECDSA が到達している 65 バイトにはまだほど遠いです。

複数の署名を集約するなど、暗号化技術によってブロック サイズを縮小できます。 GeMSS 署名のこの [マルチ署名スキーム](https://eprint.iacr.org/2020/520) はまさにそれを行い、GeMSS 署名の一度の膨大な料金にもかかわらず、署名ごとのストレージのコストを許容できるレベルまで削減します。 .

暗号化ハードウェアへの脅威:

署名のサイズは、メモリが非常に制約されているハードウェア ウォレットにも影響します。Ledger Nano S には 320 KB のフラッシュ メモリがあり、RAM は 10 キロバイトしかありません。 突然、Rainbow 署名を使用する必要が生じた場合、ネイティブな方法で公開鍵を生成することは現実的ではありません。

ただし、安全なチップの市場の大部分を占める銀行、電気通信、ID 業界など、暗号化コミュニティ全体がこの問題の影響を受けるため、ハードウェアがポスト量子アルゴリズムの必要性に迅速に適応することを期待しています。フレンドリーなハードウェアとそのメモリ (または場合によってはパフォーマンス) を時間内にすべて削除します。

これらの中断の結果は、現在の銀行システム、電気通信、およびパスポートなどの ID システムの崩壊です。 このような終末論的な未来に直面して何をすべきか? 暗号学者がカバーしているので、恐れる必要はありません。

治療法はありますか、ドクター?

現在のコンピュータが公開鍵暗号を破るには数千年かかるでしょうが、完全に開発された量子コンピュータはこれを数分または数時間で破ることができます。 この脅威に対抗し、将来の金融取引とオンライン通信のセキュリティを確保するには、「量子セキュリティ」標準が必然的に必要になります。

一般に「ポスト量子暗号」と呼ばれるものに関しては、すでに作業が進行中です。 それだろう おそらく 「今日のコンピューターと互換性がありますが、将来的には量子コンピューターからの攻撃にも耐えることができます。」 ポスト量子暗号は、現在のコンピューターとの互換性を維持しながら、アルゴリズムと数学的標準を次のレベルに引き上げます。

NIST の競争 ちょうどこの機会に作成された は、すでに第 XNUMX ラウンドに達しており、標準化の潜在的な候補のリストを作成しています。 の ポスト量子セキュリティ カンファレンス 既知の量子攻撃に抵抗する暗号プリミティブを研究するために、2006 年に開始されました。

この研究の基礎は、最初の実用的な量子コンピューターが今後 15 年以内に登場すると予想されているため、暗号化されたデータはすでに危険にさらされているという専門家の警告に基づいています。

この種の攻撃は、「今はデータを蓄え、後で攻撃する」として知られています。大規模な組織が、解読したい相手からの暗号化された情報を保存し、十分に強力な量子コンピューターがそれを可能にするまで待ちます。 これは、例えばこの記事と同じ悩みです。米国は、ハッカーが今日データを盗んでいるので、量子コンピューターが XNUMX 年以内に解読できるのではないかと心配しているしかし、国家レベルの関係者が同じように何をしているのかについては言及していません。 より多くのリソースとストレージを利用できます。

閉じた思考

暗号化された通信が量子研究に対して脆弱になる正確な速度を特定することは依然として困難です。

XNUMX つ確かなことは、量子コンピューティングでは大きな進歩が見られますが、これらのマシンで暗号を解読する能力はまだないということです。 そのようなコンピューターの設計につながる突然のブレークスルーの可能性は最小限に抑えられているため、その到着に備える時間が与えられます。 一晩で発生した場合、その影響は壊滅的であり、暗号通貨だけでなく、幅広いセクターに影響を与えます.

幸いなことに、ポスト量子暗号を含むソリューションが脅威に対処するために利用可能ですが、暗号業界はこれらの対策への投資の緊急性をまだ認識していません.

暗号通貨市場は、量子の発展を注意深く監視する必要があります。 ハードウェアに関しては、需要を満たすために新しいセキュア エレメントの開発が予想されるため、心配する必要はほとんどありません。 ユーザーに信頼性の高い実装を提供するためには、これらのアルゴリズムのサイドチャネルおよび耐障害バージョンの最新の進歩に遅れないようにすることが重要です。

参考文献:

[1]: BSIの量子コンピュータ開発状況

[2]: エラー訂正量子ビットのフォールト トレラントな制御

[3]: 暗号機能に対する量子攻撃のためのリソース推定フレームワーク – 最近の開発

[4]: 量子リスクに関する専門家の世論調査

[5]: 対称スキームでの量子攻撃における XNUMX 次以上の高速化

[6]: 効率的な量子衝突探索アルゴリズムと対称暗号への影響

[7]: 楕円曲線離散対数の改善された量子回路

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- Platoblockchain。 Web3メタバースインテリジェンス。 知識の増幅。 こちらからアクセスしてください。

- 情報源: https://www.ledger.com/blog/should-crypto-fear-quantum-computing

- 1

- 10

- 15年

- 1994

- 1996

- 20年

- 2019

- 2021

- 2023

- 7

- a

- できる

- 私たちについて

- ことができます。

- アクセス可能な

- アカウント

- 正確にデジタル化

- 俳優

- 実際に

- 適応する

- 住所

- アドレス

- 進める

- 進歩

- 影響

- 後

- に対して

- 集約する

- アルゴリズム

- アルゴリズムの

- アルゴリズム

- すべて

- 許可

- ことができます

- 既に

- 代替案

- しかし

- 分析

- 分析します

- および

- 別の

- 予想する

- 到着

- 記事

- 関連する

- 仮定

- 攻撃

- 攻撃

- 注意

- 利用できます

- バック

- バックアップ

- バンキング

- 銀行システム

- ベース

- なぜなら

- になる

- さ

- より良いです

- ビッグ

- ビッグテック

- 億

- ビット

- Bitcoin

- ブロック

- ブロックチェーン

- 青

- ブレーク

- 破壊

- 休憩

- 画期的な

- ブレークスルー

- もたらす

- 壊れた

- ビルド

- 建物

- 呼ばれます

- 候補

- 機能

- できる

- 慎重に

- 場合

- 壊滅的な

- 原因となる

- チェーン

- 変化する

- チップ

- チップ

- クラシック

- 密接に

- コード

- 組み合わせ

- 来ます

- 一般に

- 通信部

- コミュニティ

- 互換性

- 完全に

- 複雑な

- 複雑さ

- 構成

- 損害を受けた

- 妥協する

- 計算

- 計算能力

- コンピュータ

- コンピュータサイエンス

- コンピューター

- コンピューティング

- コンピューティングパワー

- 懸念

- 交流

- 結果

- 見なさ

- 続ける

- コントラスト

- コントロール

- 費用

- 可能性

- カウンター

- カバー

- カバーする

- クラック

- 作ります

- 作成した

- クロスロード

- 重大な

- クリプト

- 暗号恐怖

- 暗号業界

- 暗号通貨

- cryptocurrency

- 暗号通貨業界

- 暗号化市場

- 暗号

- 暗号

- ケア

- 電流プローブ

- 現在の状態

- 現在

- 曲線

- 最先端

- daily

- 危険

- データ

- データ処理

- 需要

- 実証します

- によっては

- 展開

- 設計

- 設計

- にもかかわらず

- 決定する

- 発展した

- 開発

- 進展

- デバイス

- 異なります

- 難しい

- 数字

- 方向

- 直接に

- 悲惨な

- 開示する

- 破壊的な

- 医師

- そうではありません

- すること

- ドル

- 没落

- 劇的に

- 劇的に

- 容易

- 効率的な

- 効率良く

- 要素は

- 楕円

- メール

- 可能

- では使用できません

- 暗号化

- 十分な

- 確保

- 全体

- 平等に

- エラー

- 本質

- ETH

- イーサリアム2.0

- イーサリアム

- さらに

- イベント

- 誰も

- すべてのもの

- 例

- 期待する

- 予想される

- 実験

- エキスパート

- 専門家

- 説明

- 露出した

- 顔

- 不良解析

- スピーディー

- 恐怖

- 実行可能な

- 代

- 費用

- 少数の

- フィールド

- フィールズ

- ファイナリスト

- ファイナンシャル

- 名

- フラッシュ

- フォーカス

- フォロー中

- フォーク

- フォーム

- 発見

- Foundation

- 財団

- フレームワーク

- から

- フル

- 完全に

- 機能

- ファンド

- 基本的な

- 根本的に

- 資金

- 未来

- ゲートウェイ

- 一般に

- 生成

- 受け

- 与える

- 与え

- グローバル

- 目標

- 行く

- Googleの

- グループ

- グローバー

- ハッカー

- 起こる

- ハード

- ハードフォーク

- Hardware

- ハードウェア財布

- 有害な

- ハッシュ

- ハッシュ

- 持って

- 聞いた

- ことができます

- こちら

- 非常に

- 保持している

- HOURS

- 認定条件

- しかしながら

- HTML

- HTTPS

- IBM

- アイデア

- アイデンティティ

- 画像

- 計り知れない

- 影響

- 実装する

- 実装

- 意義

- 暗黙の

- 不可能

- 改善されました

- 改善

- 改善

- in

- その他の

- 含ま

- 含めて

- 増加

- 産業を変えます

- 必然的に

- 情報

- を取得する必要がある者

- 興味深い

- 投資

- 投資

- 発行

- IT

- キー

- キー

- 種類

- 知っている

- 知識

- 既知の

- 風景

- 大

- 大規模

- より大きい

- 最新の

- 打ち上げ

- 元帳

- 元帳

- 元帳ナノS

- 長さ

- レベル

- レベル

- 生活

- 可能性が高い

- 制限

- LINE

- リスト

- 少し

- 論理的な

- より長いです

- 失われます

- たくさん

- 機械

- マシン

- 製

- メイン

- 主要な

- 大多数

- make

- 作成

- 管理する

- マネージングパートナー

- 操作する

- 多くの

- 市場

- 材料

- 数学的

- 問題

- 最大幅

- 手段

- 措置

- 機械的な

- 大会

- メモリ

- メリット

- メソッド

- かもしれない

- 百万

- 最小限の

- 最小

- 分

- モニター

- 他には?

- もっと効率的

- 最も

- 音楽を聴く際のスピーカーとして

- 名前付き

- ドワーフ

- ネイティブ

- 自然

- 必要

- 新作

- ニュース

- 次の

- ニスト

- 注意

- 数

- 番号

- 時

- 古い

- ONE

- オンライン

- 動作

- 業務執行統括

- 意見

- 注文

- 組織

- その他

- 一晩

- 所有者

- パラメータ

- 部

- パーティー

- パートナー

- のワークプ

- 知覚される

- 実行する

- パフォーマンス

- 実行

- 視点

- Peter Bauman

- ピーター・ショー

- 光子

- 物理的な

- 物理学

- ピース

- 計画

- プラン

- プラットフォーム

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- プレイ

- ポイント

- 世論調査

- 可能性

- 可能

- 潜在的な

- 電力

- 強力な

- 実用的

- 予測する

- 準備

- 防ぐ

- プライベート

- 秘密鍵

- 多分

- 問題

- 問題

- プロセス

- 処理

- 生産された

- 進捗

- 実績

- 提供します

- は、大阪で

- 公共

- 公開鍵

- 公開鍵

- 公然と

- 公表

- 純粋に

- 置きます

- 置く

- 量子

- 量子アルゴリズム

- 量子コンピューター

- 量子コンピュータ

- 量子コンピューティング

- 究極のツール

- 量子超越性

- キュービット

- キュビット

- 質問

- すぐに

- レース

- 上げる

- RAM

- 範囲

- 急速な

- レート

- リーチ

- 達した

- 達します

- 到達

- リアル

- 現実の世界

- 現実

- 最近

- 最近

- 減らします

- 電話代などの費用を削減

- 軽減

- 縮小

- 言及

- に対する

- よろしく

- 信頼性のある

- 残っている

- 削除します

- 必要とする

- 要件

- 必要

- 研究

- 研究者

- 共鳴する

- リソースを追加する。

- リソース

- 結果として

- 結果

- 明らかにする

- 革命

- リチャード

- リスク

- リスク

- 大体

- 円形

- RSA

- ルール

- ラン

- 前記

- 同じ

- ド電源のデ

- スケーリング

- スキーム

- スキーム

- 科学

- 科学技術

- を検索

- 検索

- セクター

- 安全に

- セキュリティ

- と思われる

- 送信

- 設定

- いくつかの

- シェアリング

- ショア

- すべき

- 表示する

- 作品

- 符号

- 署名

- 重要

- 署名

- から

- サイズ

- サイズ

- So

- サッカー

- ソリューション

- 解決する

- 解決

- 一部

- 何か

- 特定の

- スピード

- 規格

- スタンド

- start

- 都道府県

- Status:

- 滞在

- ステム

- 手順

- まだ

- 盗まれました

- ストレージ利用料

- 店舗

- 奮闘

- 勉強

- かなりの

- そのような

- 突然の

- 概要

- スイッチ

- システム

- 取る

- テク

- テクニック

- テクノロジー

- テレコミュニケーション

- 電気通信

- アプリ環境に合わせて

- 理論的な

- もの

- 物事

- 三番

- 考え

- 数千

- 脅威

- 三

- 介して

- 時間

- 〜へ

- 今日

- 今日の

- 一緒に

- に向かって

- に向かって

- 伝統的な

- トランザクション

- 取引

- 転送

- 翻訳する

- 明らかにする

- 進行中の

- 宇宙

- 比類のない

- 緊急

- us

- つかいます

- users

- 価値観

- 広大な

- VC

- バージョン

- 動画

- 極めて重要な

- 脆弱な

- 財布

- 見ている

- Web3

- この試験は

- 何ですか

- which

- while

- 全体

- ワイド

- 広い範囲

- 意志

- 以内

- 無し

- 言葉

- 仕事

- 世界

- 世界の

- 心配して

- でしょう

- 書き込み

- 間違った

- 年

- 年

- You

- ゼファーネット

- ゼロ