ESET の研究者は、スポンサーと名付けた新しいバックドアを使用して、ブラジル、イスラエル、アラブ首長国連邦のさまざまな組織をターゲットにした Ballistic Bobcat キャンペーンを発見しました。

私たちがスポンサーを発見したのは、2022 年 XNUMX 月にイスラエルの被害者のシステムで検出した興味深いサンプルを分析し、被害者セットを国ごとに調査した後でした。 調査の結果、このサンプルは Ballistic Bobcat APT グループによって展開された新しいバックドアであることが明らかになりました。

以前にESET ResearchによってAPT35/APT42(別名Charming Kitten、TA453、またはPHOSPHORUS)として追跡されていたBallistic Bobcatは、疑わしいものです。 イランと連携した高度で持続的な脅威グループ 教育、政府、医療機関に加え、人権活動家やジャーナリストも対象となります。 イスラエル、中東、米国で最も活発に活動しています。 注目すべきは、パンデミック中、世界保健機関やギリアド製薬などの新型コロナウイルス関連組織や医療研究関係者を標的にしていたということだ。

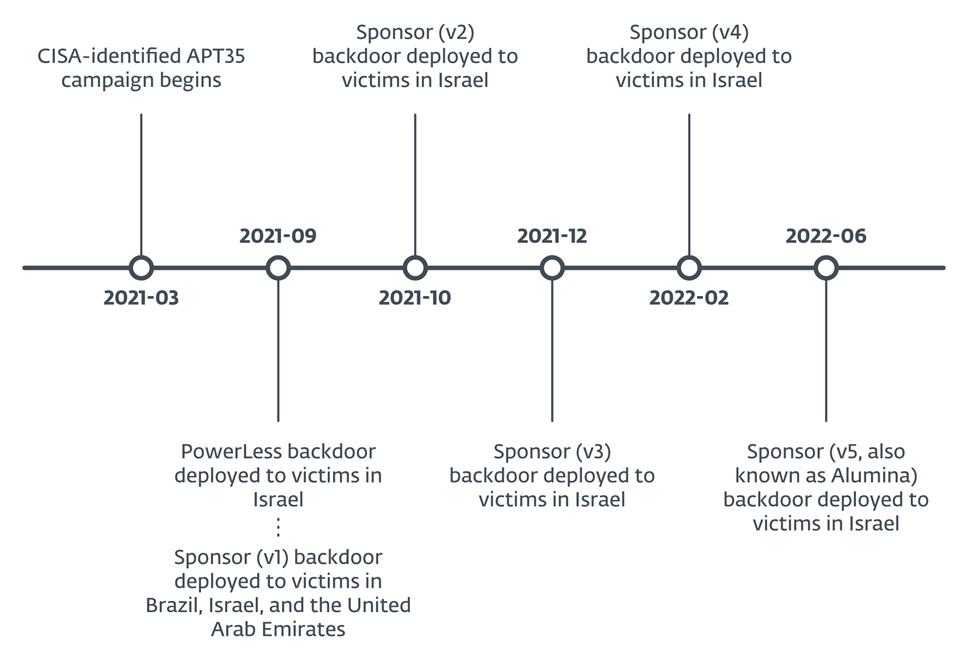

Ballistic Bobcat キャンペーン間の重複 スポンサーのバックドア バージョンでは、ツールの開発と展開のかなり明確なパターンが示されており、対象を絞ったキャンペーンがあり、それぞれの期間が限られています。 その後、スポンサー バックドアの他の 34 つのバージョンを発見しました。 合計で、ブラジル、イスラエル、アラブ首長国連邦で少なくとも XNUMX 人の犠牲者にスポンサーが配備されたのを確認しました。これについては、以下で概説しています。 REF_Ref143075975h フィギュア 1

.

このブログ投稿の要点:

- Ballistic Bobcat によって展開された新しいバックドアを発見し、その後スポンサーと名付けました。

- Ballistic Bobcat は、CISA アラート AA2021-21A と PowerLess キャンペーンに文書化されているキャンペーンを終了する際に、321 年 XNUMX 月に新しいバックドアを導入しました。

- スポンサー バックドアは、ディスクに保存されている構成ファイルを使用します。 これらのファイルはバッチ ファイルによって慎重に展開され、無害に見えるように意図的に設計されているため、スキャン エンジンによる検出を回避しようとしています。

- スポンサーはブラジル、イスラエル、アラブ首長国連邦の少なくとも34人の犠牲者に派遣された。 このアクティビティを「スポンサー アクセス キャンペーン」と名付けました。

初期アクセス

Ballistic Bobcat は、最初にシステムまたはネットワークの綿密なスキャンを実行して潜在的な弱点や脆弱性を特定し、次に特定された弱点をターゲットにして悪用することにより、インターネットに公開された Microsoft Exchange サーバーの既知の脆弱性を悪用することで初期アクセスを取得しました。 このグループは以前からこのような行為を行っていることが知られていました。 ただし、ESET テレメトリで特定された 34 人の被害者の多くは、事前に選択され調査された被害者というよりも、機会に恵まれた被害者と表現するのが最も適切かもしれません。これは、Ballistic Bobcat が唯一の脅威ではなかったため、上記のスキャンとエクスプロイト行為に関与したのではないかと考えられるからです。これらのシステムにアクセスできる攻撃者。 私たちは、スポンサー バックドアを利用したこの Ballistic Bobcat アクティビティを「スポンサー アクセス キャンペーン」と名付けました。

スポンサーのバックドアは、バッチ ファイルによってドロップされたディスク上の構成ファイルを使用します。どちらもスキャン エンジンをバイパスできるように無害です。 このモジュール式アプローチは、Ballistic Bobcat が過去 XNUMX 年半で頻繁に使用し、ある程度の成功を収めてきたアプローチです。 Ballistic Bobcat は、侵害されたシステム上でも、さまざまなオープンソース ツールを使用し続けており、このブログ投稿では、スポンサー バックドアとともにそれについて説明します。

犠牲者

犠牲者 34 名のうちかなりの大部分がイスラエル国内にあり、他の国にいたのは XNUMX 名だけでした。

- ブラジルの医療協同組合および健康保険運営会社、および

- アラブ首長国連邦、正体不明の組織にて。

REF_Ref112861418h 表 1

イスラエルの被害者向けの業種と組織の詳細について説明します。

表 SEQ テーブル * アラビア語 1。 イスラエルの被害者向けの業種と組織の詳細

|

垂直 |

詳細 |

|

自動車 |

· カスタムモディファイを専門とする自動車会社です。 · 自動車の修理・整備を行う会社です。 |

|

通信部 |

· イスラエルのメディア。 |

|

エンジニアリング |

· 土木会社です。 · 環境エンジニアリング会社です。 · 建築設計事務所です。 |

|

金融業務 |

· 投資コンサルティングを専門とする金融サービス会社です。 · ロイヤリティを管理する会社。 |

|

ヘルスケア |

· 医療提供者。 |

|

保険 |

· 保険マーケットプレイスを運営する保険会社。 · 商業保険会社。 |

|

法律 |

· 医療法を専門とする事務所です。 |

|

製造 |

· 複数のエレクトロニクス製造会社。 · 金属ベースの商用製品を製造する会社。 · 多国籍テクノロジー製造会社。 |

|

小売商 |

· 食品小売業者。 · 多国籍ダイヤモンド小売業者。 · スキンケア製品の小売店です。 · 窓ガラスの販売および取り付けを行う業者。 · 世界的な電子部品サプライヤー。 · 物理的なアクセス制御のサプライヤー。 |

|

テクノロジー |

· ITサービス・テクノロジー企業です。 · ITソリューションプロバイダーです。 |

|

電気通信 |

· 電気通信会社。 |

|

「不明」 |

· 複数の正体不明の組織。 |

特定

2021 年 XNUMX 月、保険市場を運営する上記のイスラエル人の被害者が、ツールを使ってバリスティック ボブキャットによって攻撃されました。 CISA は 2021 年 XNUMX 月に報告。 私たちが観察した侵害の兆候は次のとおりです。

- MicrosoftOutlook更新スケジュール,

- MicrosoftOutlookUpdateSchedule.xml,

- Google変更管理,

- GoogleChangeManagement.xml.

Ballistic Bobcat ツールは、CISA レポートと同じコマンド&コントロール (C&C) サーバーと通信しました。 162.55.137[。]20.

そして、2021 年 XNUMX 月に、同じ被害者が次世代の Ballistic Bobcat ツールを受け取りました。 パワーレスバックドア とそれをサポートするツールセット。 私たちが観察した侵害の兆候は次のとおりです。

- http://162.55.137[.]20/gsdhdDdfgA5sS/ff/dll.dll,

- Windowsプロセス.exe,

- http://162.55.137[.]20/gsdhdDdfgA5sS/ff/windowsprocesses.exe.

11月に18th、2021 年、グループは別のツールを導入しました (ちらつく)CISAレポートで取り上げられているように、 MicrosoftOutLookUpdater.exe。 28日後のXNUMX月XNUMX日th、2021 年、バリスティック ボブキャットは マーリンエージェント (エージェント部分 Go で書かれたオープンソースのエクスプロイト後の C&C サーバーとエージェント)。 ディスク上では、このマーリン エージェントの名前は googleUpdate.exe、CISA レポートで説明されているのと同じ命名規則を使用して、目立たないようにしてあります。

Merlin エージェントは、新しい C&C サーバーにコールバックする Meterpreter リバース シェルを実行しました。 37.120.222 [。] 168:80. 12月XNUMX日th, 2021 年、リバース シェルがバッチ ファイルをドロップしました。 INSTALL.BAT、バッチ ファイルを実行してから数分以内に、Ballistic Bobcat のオペレーターは最新のバックドアである Sponsor をプッシュしました。 これはバックドアの XNUMX 番目のバージョンであることが判明します。

テクニカル分析

初期アクセス

ESET テレメトリで観察された 23 人の被害者のうち 34 人について、おそらく初期アクセス手段を特定することができました。 で報道された内容と同様、 無力 および CISA Ballistic Bobcat はおそらく既知の脆弱性を悪用したと報告しています。 CVE-2021-26855、Microsoft Exchange サーバーでこれらのシステムへの足がかりを獲得します。

被害者 16 名のうち 34 名については、システムにアクセスした攻撃者は Ballistic Bobcat だけではなかったようです。 これは、被害者の種類が多岐にわたることと、少数の被害者の明らかな知能の欠如に加えて、バリスティック ボブキャットが事前に選択された被害者に対する標的を絞ったキャンペーンではなく、スキャンとエクスプロイトの行為に関与していたことを示している可能性があります。

ツールセット

オープンソースのツール

Ballistic Bobcat は、スポンサー アクセス キャンペーン中に多数のオープンソース ツールを採用しました。 これらのツールとその機能は次のとおりです。 REF_Ref112861458h 表 2

.

表 SEQ テーブル * アラビア語 2。 Ballistic Bobcat が使用するオープンソース ツール

|

ファイル名 |

Description |

host2ip.exe

|

マップ ホスト名をIPアドレスに変換 ローカルネットワーク内で。 |

CSRSS.EXE

|

レブソックス、リバース トンネル アプリケーション。 |

mi.exe

|

Mimikatz、元のファイル名は ミドングル.exe と詰め込まれています Armadillo PE パッカー. |

gost.exe

|

GO シンプルトンネル (GOST)、Go で書かれたトンネリング アプリケーション。 |

chisel.exe

|

チゼル、SSH レイヤーを使用した HTTP 上の TCP/UDP トンネル。 |

csrss_protected.exe

|

RevSocks トンネル、試用版で保護されています。 Enigma Protector ソフトウェア保護. |

plink.exe

|

ちらつく (PuTTY Link)、コマンドライン接続ツール。 |

|

WebBrowserPassView.exe

|

A パスワード回復ツール Web ブラウザに保存されているパスワードの場合。

|

sqlextractor.exe

|

A ツール SQL データベースと対話したり、SQL データベースからデータを抽出したりするためのものです。 |

prodump64.exe

|

プロクダンプ アプリケーションを監視し、クラッシュ ダンプを生成するための Sysinternals コマンド ライン ユーティリティ。 |

バッチファイル

Ballistic Bobcat は、スポンサー バックドアを展開する直前にバッチ ファイルを被害者のシステムに展開しました。 私たちが認識しているファイル パスは次のとおりです。

- C:inetpubwwwrootaspnet_clientInstall.bat

- %USERPROFILE%DesktopInstall.bat

- %WINDOWS%TasksInstall.bat

残念ながら、これらのバッチ ファイルはいずれも入手できませんでした。 ただし、スポンサー バックドアが完全に機能するためには、無害な設定ファイルがディスクに書き込まれると考えられます。 これらの設定ファイル名はスポンサーのバックドアから取得されたものですが、収集されることはありませんでした。

- config.txt

- ノード.txt

- エラー.txt

- アンインストール.bat

私たちは、バッチ ファイルと構成ファイルは、Ballistic Bobcat が過去数年間にわたって好んできたモジュラー開発プロセスの一部であると考えています。

スポンサーのバックドア

スポンサー バックドアは、次に示すように、コンパイル タイムスタンプとプログラム データベース (PDB) パスを使用して C++ で作成されます。 REF_Ref112861527h 表 3

。 バージョン番号に関するメモ: コラム は、あるバージョンから次のバージョンに変更が加えられるスポンサー バックドアの線形進行に基づいて内部的に追跡するバージョンを表します。 の 内部バージョン 列には、各スポンサー バックドアで確認されたバージョン番号が含まれており、これらおよび他の潜在的なスポンサー サンプルを調べるときに比較しやすいように含まれています。

表 3。 スポンサーのコンパイル タイムスタンプと PDB

|

|

内部バージョン |

コンパイルのタイムスタンプ |

PDB |

|

1 |

1.0.0 |

2021-08-29 09:12:51 |

D:TempBD_Plus_SrvcReleaseBD_Plus_Srvc.pdb |

|

2 |

1.0.0 |

2021-10-09 12:39:15 |

D:TempSponsorReleaseSponsor.pdb |

|

3 |

1.4.0 |

2021-11-24 11:51:55 |

D:TempSponsorReleaseSponsor.pdb |

|

4 |

2.1.1 |

2022-02-19 13:12:07 |

D:TempSponsorReleaseSponsor.pdb |

|

5 |

1.2.3.0 |

2022-06-19 14:14:13 |

D:TempAluminaReleaseAlumina.pdb |

Sponsor の最初の実行にはランタイム引数が必要です install、これがなければスポンサーは正常に終了しますが、これはおそらく単純なアンチエミュレーション/アンチサンドボックス技術です。 その引数が渡された場合、スポンサーは次のサービスを作成します。 システムネットワーク (中 v1)と アップデイト (他のすべてのバージョンでも)。 サービスを設定します スタートアップの種類 〜へ オートマチック、独自のスポンサー プロセスを実行するように設定し、フル アクセスを許可します。 その後、サービスが開始されます。

現在サービスとして実行されているスポンサーは、以前にディスク上に配置された前述の構成ファイルを開こうとします。 探します config.txt および ノード.txt、両方とも現在の作業ディレクトリにあります。 最初のものが欠落している場合、スポンサーはサービスを次のように設定します。 停止 そして優雅に退場します。

バックドアの構成

スポンサーの設定。次の場所に保存されます。 config.txtには、次の XNUMX つのフィールドが含まれます。

- C&C サーバーに定期的に接続してコマンドを取得するための更新間隔 (秒単位)。

- C&C サーバーのリスト。 リレー スポンサーのバイナリ内。

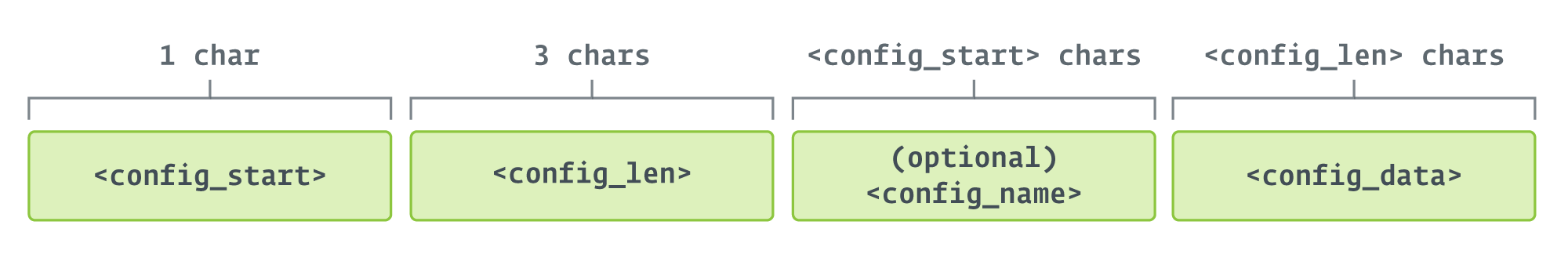

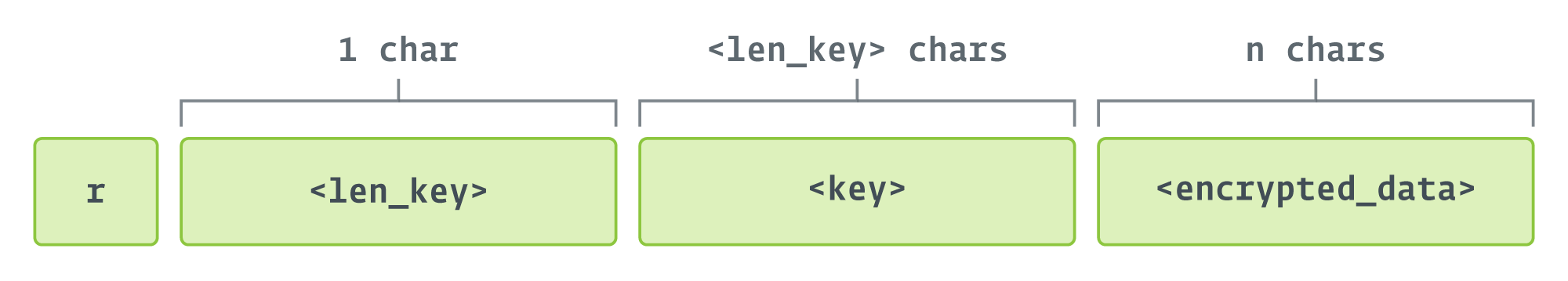

C&C サーバーは暗号化されて保存され (RC4)、復号化キーはその最初の行にあります。 config.txt。 復号化キーを含む各フィールドの形式は、次のとおりです。 REF_Ref142647636h フィギュア 3

.

これらのサブフィールドは次のとおりです。

- config_start: の長さを示します。 構成名存在する場合は 、存在しない場合はゼロ。 場所を知るためにバックドアによって使用されます 構成データ 開始する。

- config_len: の長さ 構成データ.

- 構成名: オプション。構成フィールドに指定された名前が含まれます。

- 構成データ: 設定自体、暗号化されているか (C&C サーバーの場合)、暗号化されていない (他のすべてのフィールド)。

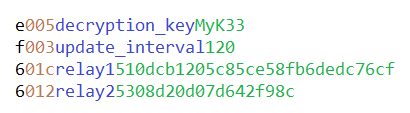

REF_Ref142648473h フィギュア 4

可能な内容を色分けした例を示します。 config.txt ファイル。 これは私たちが観察した実際のファイルではなく、捏造された例であることに注意してください。

最後の XNUMX つのフィールド config.txt データを暗号化するキーとして、指定された復号キーの SHA-4 ハッシュの文字列表現を使用して、RC256 で暗号化されます。 暗号化されたバイトが XNUMX 進数でエンコードされた ASCII テキストとして保存されていることがわかります。

ホスト情報収集

スポンサーは、実行中のホストに関する情報を収集し、収集したすべての情報を C&C サーバーに報告し、ノード ID を受け取ります。 ノード.txt. REF_Ref142653641h 表 4

REF_Ref112861575h

は、スポンサーが情報を取得するために使用する Windows レジストリのキーと値をリストし、収集されるデータの例を示します。

表 4. スポンサーが収集した情報

|

レジストリキー |

値 |

例 |

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesTcpipParameters

|

ホスト名

|

D-835MK12

|

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTimeZoneInformation

|

タイムゾーン キー名

|

イスラエル標準時

|

HKEY_USERS.DEFAULTコントロール パネルインターナショナル

|

ロケール名

|

彼-IL

|

HKEY_LOCAL_MACHINEHARDWAREDESCRIPTIONシステムBIOS

|

ベースボード製品

|

10NX0010IL

|

HKEY_LOCAL_MACHINEHARDWAREDESCRIPTIONSystemCentralProcessor

|

プロセッサ名文字列

|

Intel(R) Core(TM) i7-8565U CPU @ 1.80GHz

|

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersion

|

商品名

|

Windows 10 Enterprise WOMEN

|

CurrentVersionの

|

6.3

|

|

現在のビルド番号

|

19044

|

|

設置タイプ

|

クライアント

|

スポンサーは、次のコマンドを使用してホストの Windows ドメインも収集します。 WMIC コマンド:

wmic コンピュータシステムがドメインを取得

最後に、スポンサーは Windows API を使用して現在のユーザー名を収集します (Getユーザー名W)、現在のスポンサー プロセスが 32 ビット アプリケーションとして実行されているか、64 ビット アプリケーションとして実行されているかを確認します (GetCurrentProcessをタップし、その後、 IsWow64プロセス(現在のプロセス))、システムがバッテリ電源で動作しているか、AC または DC 電源に接続されているかを判断します (GetSystemPowerStatus).

32 ビットまたは 64 ビットのアプリケーション チェックに関する奇妙な点の 32 つは、観察されたスポンサーのサンプルがすべて XNUMX ビットであったことです。 これは、次の段階のツールの一部がこの情報を必要とすることを意味している可能性があります。

収集された情報は、エンコードされる前に、base64 でエンコードされたメッセージで送信されます。 r に示す形式があります REF_Ref142655224h フィギュア 5

.

情報はRC4で暗号化されており、暗号鍵はその場で生成される乱数です。 キーは、前述した SHA-5 ではなく、MD256 アルゴリズムでハッシュされます。 これは、スポンサーが暗号化されたデータを送信する必要があるすべての通信に当てはまります。

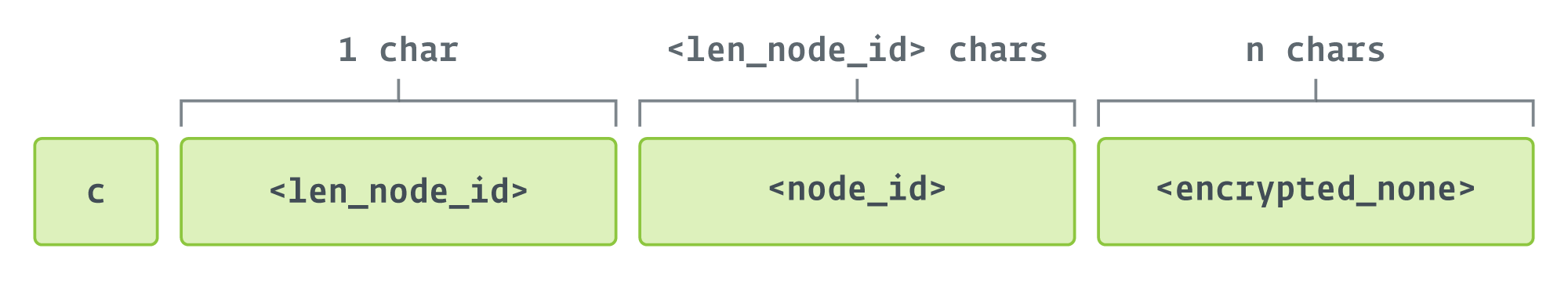

C&C サーバーは、その後の通信で被害を受けたコンピュータを識別するために使用される番号を返信します。この番号は、次の宛先に書き込まれます。 ノード.txt。 C&C サーバーは、 r メッセージが送信され、その後のすべての通信で同じサーバーが使用されます。

コマンド処理ループ

スポンサーはループ内でコマンドを要求し、で定義された間隔に従ってスリープします。 config.txt。 手順は次のとおりです。

- 送る chk=テスト C&C サーバーが応答するまで、メッセージを繰り返し送信します。 Ok.

- 送る c (IS_CMD_AVAIL) メッセージを C&C サーバーに送信し、オペレーター コマンドを受信します。

- コマンドを処理します。

- C&C サーバーに送信する出力がある場合は、 a (ACK) メッセージ (出力 (暗号化) を含む)、または

- 実行に失敗した場合は、 f

(FAILED) メッセージ。 エラーメッセージは送信されません。

- 睡眠。

c メッセージはコマンドの実行を要求するために送信され、次のような形式 (base64 エンコードの前) になります。 REF_Ref142658017h フィギュア 6

.

暗号化なし 図のフィールドは、ハードコードされた文字列を暗号化した結果です。 なし RC4で。 暗号化のキーは次の MD5 ハッシュです。 ノードID.

C&C サーバーへの接続に使用される URL は次のように構築されます。 http://<IP_or_domain>:80。 これは次のことを示している可能性があります 37.120.222 [。] 168:80 は、スポンサー アクセス キャンペーン全体で使用された唯一の C&C サーバーです。これは、被害者のマシンがポート 80 にアクセスしていることを確認した唯一の IP アドレスでした。

オペレータコマンド

オペレータコマンドの概要は次のとおりです。 REF_Ref112861551h 表 5

コード内で見つかった順序で表示されます。 C&C サーバーとの通信はポート 80 経由で行われます。

表 5. オペレーターのコマンドと説明

|

Command |

Description |

|

p |

実行中のスポンサー プロセスのプロセス ID を送信します。 |

|

e |

次の文字列を使用して、後続の追加引数で指定されたコマンドをスポンサー ホスト上で実行します。 c:windowssystem32cmd.exe /c > 結果.txt 2>&1 結果は次の場所に保存されます 結果.txt 現在の作業ディレクトリ内。 を送信します a 正常に実行された場合は、暗号化された出力を含むメッセージが C&C サーバーに送信されます。 失敗した場合は、 f メッセージ (エラーは特定されません)。 |

|

d |

C&Cサーバーからファイルを受信し、実行します。 このコマンドには、ファイルを書き込むターゲット ファイル名、ファイルの MD5 ハッシュ、ファイルを書き込むディレクトリ (またはデフォルトでは現在の作業ディレクトリ)、ファイルを実行するかどうかを示すブール値など、多くの引数があります。ではなく、実行可能ファイルの内容はbase64でエンコードされます。 エラーが発生しない場合は、 a メッセージは次のようにして C&C サーバーに送信されます ファイルをアップロードして正常に実行しました or ファイルは実行されずに正常にアップロードされました (暗号化されています)。 ファイルの実行中にエラーが発生した場合、 f メッセージが送信されます。 ファイルの内容の MD5 ハッシュが指定されたハッシュと一致しない場合、 e (CRC_エラー) メッセージが C&C サーバーに送信されます (使用された暗号化キーのみが含まれ、他の情報は含まれません)。 用語の使用 アップロード ここでは、Ballistic Bobcat のオペレーターとコーダーがサーバー側の視点をとっているため、混乱を招く可能性がありますが、多くの人はこれを、スポンサー バックドアを使用したシステムによるファイルのプル (つまり、ダウンロード) に基づくダウンロードと見なすかもしれません。 |

|

u |

を使用してファイルをダウンロードしようとします URLダウンロードファイルW Windows APIを選択して実行します。 成功すると、 a メッセージには使用された暗号化キーが含まれますが、その他の情報は含まれません。 失敗すると、 f 同様の構造のメッセージ。 |

|

s |

すでにディスク上にあるファイルを実行します。 アンインストール.bat 現在の作業ディレクトリには、バックドアに関連するファイルを削除するコマンドが含まれている可能性があります。 |

|

n |

このコマンドは、オペレーターによって明示的に指定することも、他のコマンドがない場合に実行するコマンドとしてスポンサーによって推測することもできます。 スポンサー内では以下のように呼ばれます NO_CMD、C&C サーバーに再度チェックインする前に、ランダム化されたスリープを実行します。 |

|

b |

に保存されている C&C のリストを更新します。 config.txt 現在の作業ディレクトリ内。 新しい C&C アドレスは以前のアドレスを置き換えます。 リストには追加されません。 送信されます a とのメッセージ |

|

i |

で指定された所定のチェックイン間隔を更新します。 config.txt。 送信されます a とのメッセージ 新しい間隔は正常に置き換えられました 正常に更新された場合は、C&C サーバーに送信されます。 |

スポンサーの最新情報

Ballistic Bobcat のコーダーは、スポンサー v1 と v2 の間でコードを改訂しました。 後者の最も重要な変更点は次の XNUMX つです。

- いくつかの長い関数が関数とサブ関数に最小化されたコードの最適化。

- サービス設定に次のメッセージを含めることにより、スポンサーをアップデータ プログラムとして偽装します。

アプリのアップデートは、アプリ ユーザーとアプリの両方にとって有益です。アップデートとは、開発者がアップデートのたびにカスタマー エクスペリエンスを向上させることを念頭に置き、常にアプリの改善に取り組んでいることを意味します。

ネットワークインフラ

PowerLess キャンペーンで使用された C&C インフラストラクチャに便乗することに加えて、Ballistic Bobcat は新しい C&C サーバーも導入しました。 また、このグループは、スポンサー アクセス キャンペーン中にサポート ツールを保存および配信するために複数の IP を利用しました。 現時点では、これらの IP がいずれも稼働していないことを確認しています。

まとめ

Ballistic Bobcat は引き続きスキャンアンドエクスプロイト モデルで動作し、インターネットに公開されている Microsoft Exchange サーバーにパッチが適用されていない脆弱性を持つ機会のターゲットを探しています。 このグループは、スポンサー バックドアを含むいくつかのカスタム アプリケーションを追加した多様なオープンソース ツールセットを使用し続けています。 防御側は、インターネットに公開されているデバイスにパッチを適用し、組織内に出現する新しいアプリケーションに常に警戒することをお勧めします。

WeLiveSecurityで公開されている調査に関するお問い合わせは、次のURLまでお問い合わせください。 Threatintel@eset.com.

ESET Research は、非公開の APT インテリジェンス レポートとデータ フィードを提供します。 本サービスに関するお問い合わせは、 ESET脅威インテリジェンス ページで見やすくするために変数を解析したりすることができます。

IoC

|

SHA-1 |

ファイル名 |

検出 |

Description |

098B9A6CE722311553E1D8AC5849BA1DC5834C52

|

無し |

Win32/エージェント.UXG |

Ballistic Bobcat バックドア、スポンサー (v1)。 |

5AEE3C957056A8640041ABC108D0B8A3D7A02EBD

|

無し |

Win32/エージェント.UXG |

Ballistic Bobcat バックドア、スポンサー (v2)。 |

764EB6CA3752576C182FC19CFF3E86C38DD51475

|

無し |

Win32/エージェント.UXG |

Ballistic Bobcat バックドア、スポンサー (v3)。 |

2F3EDA9D788A35F4C467B63860E73C3B010529CC

|

無し |

Win32/エージェント.UXG |

Ballistic Bobcat バックドア、スポンサー (v4)。 |

E443DC53284537513C00818392E569C79328F56F

|

無し |

Win32/エージェント.UXG |

Ballistic Bobcat バックドア、スポンサー (v5、別名 Alumina)。 |

C4BC1A5A02F8AC3CF642880DC1FC3B1E46E4DA61

|

無し |

WinGo/エージェント.BT |

RevSocksのリバーストンネル。 |

39AE8BA8C5280A09BA638DF4C9D64AC0F3F706B6

|

無し |

|

ProcDump は、アプリケーションを監視し、クラッシュ ダンプを生成するためのコマンド ライン ユーティリティです。 |

A200BE662CDC0ECE2A2C8FC4DBBC8C574D31848A

|

無し |

Generik.EYWYQYF |

ミミカッツ。 |

5D60C8507AC9B840A13FFDF19E3315A3E14DE66A

|

無し |

WinGo/Riskware.Gost.D |

GO シンプル トンネル (GOST)。 |

50CFB3CF1A0FE5EC2264ACE53F96FADFE99CC617

|

無し |

WinGo/HackTool.Chisel.A |

チゼルリバーストンネル。 |

1AAE62ACEE3C04A6728F9EDC3756FABD6E342252

|

無し |

無し |

Host2IP 検出ツール。 |

519CA93366F1B1D71052C6CE140F5C80CE885181

|

無し |

Win64/Packed.Enigma.BV |

RevSocks トンネル。Enigma Protector ソフトウェア保護の試用版で保護されています。 |

4709827C7A95012AB970BF651ED5183083366C79

|

無し |

無し |

Plink (PuTTY Link)、コマンドライン接続ツール。 |

99C7B5827DF89B4FAFC2B565ABED97C58A3C65B8

|

無し |

Win32/PSWTool.WebBrowserPassView.I |

Web ブラウザに保存されているパスワードのパスワード回復ツール。 |

E52AA118A59502790A4DD6625854BD93C0DEAF27

|

無し |

MSIL/HackTool.SQLDump.A |

SQL データベースと対話し、SQL データベースからデータを抽出するためのツール。 |

ファイルパス

以下は、スポンサー バックドアが被害を受けたマシンに展開されたパスのリストです。

%SYSTEMDRIVE%inetpubwwwrootaspnet_client

%USERPROFILE%AppDataLocalTempfile

%USERPROFILE%AppDataLocalTemp2low

%USERPROFILE%デスクトップ

%USERPROFILE%ダウンロードsa

%WINDIR%

%WINDIR%INFMSExchange 配信 DSN

%WINDIR%タスク

%WINDIR%Temp%WINDIR%Tempcrashpad1Files

ネットワーク

IP

プロバイダー

最初に見た

最後に見

詳細

162.55.137[。]20

ヘッツナー オンライン GMBH

2021-06-14

2021-06-15

パワーレスC&C。

37.120.222[。]168

M247株式会社

2021-11-28

2021-12-12

スポンサーC&C。

198.144.189[。]74

コロクロッシング

2021-11-29

2021-11-29

サポートツールのダウンロードサイトです。

5.255.97[。]172

インフラストラクチャー・グループBV

2021-09-05

2021-10-28

サポートツールのダウンロードサイトです。

IP

プロバイダー

最初に見た

最後に見

詳細

162.55.137[。]20

ヘッツナー オンライン GMBH

2021-06-14

2021-06-15

パワーレスC&C。

37.120.222[。]168

M247株式会社

2021-11-28

2021-12-12

スポンサーC&C。

198.144.189[。]74

コロクロッシング

2021-11-29

2021-11-29

サポートツールのダウンロードサイトです。

5.255.97[。]172

インフラストラクチャー・グループBV

2021-09-05

2021-10-28

サポートツールのダウンロードサイトです。

このテーブルは バージョン13 MITER ATT&CKフレームワークの.

|

戦術 |

ID |

名前 |

Description |

|

偵察 |

アクティブスキャン: 脆弱性スキャン |

Ballistic Bobcat は、悪用できる脆弱なバージョンの Microsoft Exchange Server をスキャンします。 |

|

|

リソース開発 |

機能の開発:マルウェア |

Ballistic Bobcat はスポンサーのバックドアを設計し、コーディングしました。 |

|

|

機能の取得:ツール |

Ballistic Bobcat は、スポンサー アクセス キャンペーンの一環としてさまざまなオープンソース ツールを使用します。 |

||

|

初期アクセス |

公開アプリケーションを悪用する |

弾道ボブキャットはインターネットに公開されたものをターゲットにする Microsoft Exchange サーバー。 |

|

|

実行 |

コマンドおよびスクリプトインタープリター:Windowsコマンドシェル |

スポンサー バックドアは Windows コマンド シェルを使用して、被害者のシステム上でコマンドを実行します。 |

|

|

システムサービス:サービスの実行 |

スポンサー バックドアは自身をサービスとして設定し、サービスの実行後に主な機能を開始します。 |

||

|

固執 |

システムプロセスの作成または変更:Windowsサービス |

スポンサーは、主要な機能をループで実行する自動起動機能を備えたサービスを作成することで永続性を維持します。 |

|

|

権限昇格 |

有効なアカウント: ローカル アカウント |

Ballistic Bobcat オペレーターは、最初にシステムを悪用した後、スポンサー バックドアを展開する前に、有効なユーザーの認証情報を盗もうとします。 |

|

|

防衛回避 |

ファイルまたは情報の難読化/デコード |

スポンサーは、暗号化および難読化された情報をディスクに保存し、実行時に難読化を解除します。 |

|

|

難読化されたファイルまたは情報 |

スポンサー バックドアがディスク上に必要とする構成ファイルは暗号化され、難読化されています。 |

||

|

有効なアカウント: ローカル アカウント |

スポンサーは、おそらくオペレーターがディスク上で見つけた資格情報を使用して、管理者権限で実行されます。 Ballistic Bobcat の無害な命名規則と合わせて、これによりスポンサーが背景に溶け込むことができます。 |

||

|

クレデンシャルアクセス |

パスワード ストアからの資格情報: Web ブラウザからの資格情報 |

Ballistic Bobcat オペレーターは、オープンソース ツールを使用して、Web ブラウザー内のパスワード ストアから資格情報を盗みます。 |

|

|

Discovery |

リモートシステム検出 |

Ballistic Bobcat は、Agrius が以前に使用していた Host2IP ツールを使用して、到達可能なネットワーク内の他のシステムを検出し、そのホスト名と IP アドレスを関連付けます。 |

|

|

コマンドおよび制御 |

データの難読化 |

スポンサー バックドアは、データを C&C サーバーに送信する前に難読化します。 |

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 自動車/EV、 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- プラトンヘルス。 バイオテクノロジーと臨床試験のインテリジェンス。 こちらからアクセスしてください。

- チャートプライム。 ChartPrime でトレーディング ゲームをレベルアップしましょう。 こちらからアクセスしてください。

- ブロックオフセット。 環境オフセット所有権の近代化。 こちらからアクセスしてください。

- 情報源: https://www.welivesecurity.com/en/eset-research/sponsor-batch-filed-whiskers-ballistic-bobcats-scan-strike-backdoor/

- :持っている

- :は

- :not

- :どこ

- $UP

- 09

- 1

- 10

- 11

- 12

- 13

- 14

- 視聴者の38%が

- 150

- 16

- 179

- 20

- 2021

- 2022

- 23

- 24

- 25

- 31

- 39

- 51

- 60

- 7

- 8

- 80

- 9

- a

- できる

- 私たちについて

- 上記の.

- AC

- アクセス

- 従った

- アカウント

- アクティブ

- 活動家

- アクティビティ

- 実際の

- 追加されました

- 添加

- NEW

- 住所

- アドレス

- 管理人

- 高度な

- 後

- に対して

- エージェント

- 別名

- 警告

- アルゴリズム

- すべて

- ことができます

- 沿って

- 既に

- また

- 常に

- an

- 分析

- および

- 別の

- どれか

- API

- API

- アプリ

- 見かけ上

- 現れる

- 登場する

- 申し込み

- アプローチ

- アプリ

- APT

- アラブ

- アラブ首長国連邦

- アラビア語

- 建築の

- です

- 引数

- 引数

- AS

- 頼む

- At

- 試みる

- 試み

- 8月

- オートマチック

- 自動車

- 知って

- バック

- 裏口

- バックドア

- 背景

- ベース

- バッテリー

- BE

- になりました

- なぜなら

- き

- 行動

- 信じる

- BEST

- より良いです

- の間に

- 両言語で

- ブラジル

- ブラウザ

- 内蔵

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- by

- C + +

- 呼ばれます

- キャンペーン

- キャンペーン

- 缶

- 機能

- これ

- 場合

- センター

- 変更

- チェック

- 点検

- 選ばれた

- 市民の

- クリア

- コード

- コード化

- 収集する

- コラム

- COM

- コマーシャル

- コミュニケーション

- 通信部

- 企業

- 会社

- 比較

- 妥協

- 損害を受けた

- コンピュータ

- 導電性

- 確認済み

- 紛らわしい

- 交流

- 接続

- 接触

- 含まれています

- 中身

- 続ける

- コントロール

- 大会

- 協同組合

- 可能性

- 国

- 国

- カバー

- Crash

- 作成します。

- 作成

- Credentials

- 電流プローブ

- カスタム

- 顧客

- 顧客満足体験

- データ

- データベース

- データベースを追加しました

- 日

- dc

- 12月

- デフォルト

- ディフェンダー

- 定義済みの

- 配信する

- 配達

- 展開

- 展開する

- 展開

- 説明する

- 記載された

- 設計

- 設計

- 細部

- 検出された

- 検出

- 決定する

- 決定する

- 開発者

- 開発

- Devices

- ダイヤモンド

- 発見する

- 発見

- 発見

- ディストリビューション

- 異なる

- ありません

- ドメイン

- ダウンロード

- 落とした

- デュレーション

- 間に

- e

- 各

- 緩和する

- 東

- 教育

- エレクトロニック

- 電子

- エミレーツ航空

- 採用

- では使用できません

- 暗号化

- 従事する

- 従事して

- エンジニアリング

- エンジン

- 謎

- Enterprise

- エンティティ

- 環境の

- エラー

- エラー

- ESETリサーチ

- 明らか

- 調べる

- 例

- 交換

- 実行します

- 実行された

- 実行する

- 実行

- 実行

- 終了する

- 体験

- 悪用する

- 搾取

- 悪用

- Failed:

- 不良解析

- かなり

- 少数の

- フィールド

- フィールズ

- フィギュア

- File

- ファイナンシャル

- 金融業務

- 金融サービス会社

- 会社

- 名

- フォロー中

- フード

- 形式でアーカイブしたプロジェクトを保存します.

- 発見

- 4

- から

- フル

- 完全に

- function

- 機能

- 利得

- 集まった

- 生成された

- 生成

- 世代

- 地理的

- 取得する

- 与えられた

- グローバル

- Go

- 政府・公共機関

- 助成

- 素晴らしい

- グループ

- 半分

- ハッシュ

- ハッシュ化

- 持ってる

- 健康

- 健康保険

- ヘルスケア

- こちら

- 隠す

- host

- しかしながら

- HTML

- HTTP

- HTTPS

- 人間

- 人権

- i

- ID

- 特定され

- 識別する

- if

- 画像

- 改善

- in

- その他の

- 含まれました

- 含めて

- 示す

- を示し

- インジケータ

- 情報

- インフラ関連事業

- 初期

- 当初

- 開始する

- お問い合わせ

- 内部

- 保険

- インテリジェンス

- 相互作用

- 興味深い

- 内部で

- に

- 導入

- 投資

- IP

- IPアドレス

- IPアドレス

- イスラエル

- IT

- ITS

- 自体

- ジャーナリスト

- 保管

- キー

- キー

- 知っている

- 既知の

- 欠如

- 姓

- 後で

- 法律

- 層

- 最低

- 長さ

- 可能性が高い

- 限定的

- LINE

- LINK

- リスト

- リストされた

- ローカル

- 位置して

- より長いです

- 探して

- LOOKS

- マシン

- 製

- 維持

- メンテナンス

- 大多数

- 管理する

- 製造業

- 多くの

- 市場

- 一致

- 五月..

- MD5

- 意味する

- 手段

- メディア

- 医療の

- 医療

- 医学研究

- 言及した

- メッセージ

- 細心の注意

- Microsoft

- 真ん中

- 中東

- かもしれない

- マインド

- 分

- 行方不明

- 控えめな

- 修正

- 修正する

- モジュラー

- モーメント

- モニタリング

- 最も

- 多国籍

- の試合に

- 名

- 名前付き

- 命名

- ネットワーク

- ネットワーク

- 決して

- 新作

- 最新

- 次の

- いいえ

- なし

- 特に

- 小説

- 11月

- 今

- 数

- 番号

- 入手する

- 得

- 明白

- of

- オファー

- 頻繁に

- on

- その場で

- ONE

- もの

- オンライン

- の

- 開いた

- オープンソース

- 操作する

- 動作

- 操作

- オペレータ

- 演算子

- 機会

- 反対した

- or

- 注文

- 組織

- 組織の

- 組織

- オリジナル

- その他

- 私たちの

- でる

- アウトレット

- 概説

- 出力

- が

- 自分の

- P&E

- パック

- ページ

- パンデミック

- 部

- 部品

- 渡された

- パスワード

- パスワード

- 過去

- パッチ

- パターン

- 持続性

- Personnel

- 医薬品

- 物理的な

- シンプルスタイル

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- お願いします

- ポイント

- 視点

- ポイント

- 部分

- 可能

- 潜在的な

- :

- 電力

- 現在

- 前

- 前に

- 主要な

- プライベート

- 特権

- 多分

- プロセス

- 処理

- 製品

- 演奏曲目

- 進行

- 保護された

- 保護

- 提供

- プロバイダー

- は、大阪で

- 公表

- 引き

- プッシュ

- R

- ランダム

- ランダム化

- むしろ

- 到達

- 受け取ります

- 受け

- 受け取り

- 回復

- 言及

- に対する

- 登録

- レジストリ

- 関連する

- 残る

- 修理

- 繰り返し

- replace

- 置き換え

- レポート

- 報告

- レポート

- 表現

- 要求

- リクエスト

- 必要とする

- 必要

- 研究

- 研究者

- 結果

- 小売業者

- 逆

- リビジョン

- 権利

- 印税

- ラン

- ランニング

- 同じ

- 見ました

- スキャン

- スキャニング

- 秒

- 送信

- 送信

- 送る

- 送信

- 9月

- サーバー

- サービス

- サービス

- サービス会社

- セット

- いくつかの

- シェル(Shell)

- 表示する

- 示す

- 作品

- 側

- 視力

- 重要

- 同様の

- 簡単な拡張で

- ウェブサイト

- 肌

- 眠る

- So

- ソフトウェア

- ソリューション

- 一部

- ソース

- 専門にする

- 特化

- 指定の

- スポンサー

- スポンサー

- Spot

- ステージ

- 標準

- 開始

- スタートアップ

- 米国

- ステップ

- 店舗

- 保存され

- 店舗

- ストライキ

- 文字列

- 構造

- それに続きます

- 続いて

- 成功

- 首尾よく

- 供給

- サプライヤー

- サポート

- 支援する

- システム

- テーブル

- 取る

- 撮影

- ターゲット

- 対象となります

- ターゲット

- ターゲット

- テクノロジー

- 電気通信

- 10

- 期間

- 클라우드 기반 AI/ML및 고성능 컴퓨팅을 통한 디지털 트윈의 기초 – Edward Hsu, Rescale CPO 많은 엔지니어링 중심 기업에게 클라우드는 R&D디지털 전환의 첫 단계일 뿐입니다. 클라우드 자원을 활용해 엔지니어링 팀의 제약을 해결하는 단계를 넘어, 시뮬레이션 운영을 통합하고 최적화하며, 궁극적으로는 모델 기반의 협업과 의사 결정을 지원하여 신제품을 결정할 때 데이터 기반 엔지니어링을 적용하고자 합니다. Rescale은 이러한 혁신을 돕기 위해 컴퓨팅 추천 엔진, 통합 데이터 패브릭, 메타데이터 관리 등을 개발하고 있습니다. 이번 자리를 빌려 비즈니스 경쟁력 제고를 위한 디지털 트윈 및 디지털 스레드 전략 개발 방법에 대한 인사이트를 나누고자 합니다.

- より

- それ

- 情報

- 世界

- アプリ環境に合わせて

- その後

- そこ。

- それによって

- ボーマン

- 彼ら

- 三番

- この

- それらの

- 脅威

- 全体

- 時間

- タイムライン

- TM

- 〜へ

- 一緒に

- ツール

- 豊富なツール群

- トータル

- 追跡する

- 治療

- トライアル

- トンネル

- 順番

- 2

- できません

- ユナイテッド

- アラブ首長国連邦

- アラブ首長国連邦

- 米国

- まで

- アップデイト

- 更新しました

- 更新版

- に

- URL

- us

- つかいます

- 中古

- users

- 使用されます

- ユーティリティ

- 利用された

- 活用

- v1

- 値

- 価値観

- 多様

- さまざまな

- バージョン

- バージョン

- 垂直

- 被害者

- 犠牲者

- 詳しく見る

- 訪問

- 脆弱性

- 脆弱性

- 脆弱な

- ました

- we

- ウェブ

- ウェブブラウザ

- WELL

- した

- この試験は

- いつ

- 一方

- かどうか

- which

- while

- ワイド

- 幅

- ウィンドウを使用して入力ファイルを追加します。

- ウィンドウズ

- 以内

- 無し

- ワーキング

- 世界

- 世界保健機関

- でしょう

- 書きます

- 書かれた

- 年

- はい

- ゼファーネット

- ゼロ