セキュリティ専門家がインターネットからアクセス可能なデバイスを検索および監視するために使用できる最も便利なツールのまとめ

インターネット セキュリティは、テクノロジーおよびサイバーセキュリティの専門家にとって常に懸念事項です。 オンライン デバイスとサービスの数が増え続ける中、オンラインの脅威からデバイスとデータを保護するには、これらのデバイスとサービスのオンライン プレゼンスを明確かつ正確に把握することが重要です。 Shodan、Censys、Zoomeye、Fofa、BinaryEdge など、インターネットに接続されたデバイス用の一部の検索エンジンは、このタスクにおいて重要な役割を果たします。

これにより、サイバーセキュリティやその他のテクノロジーの専門家は、デバイスやサービスのオンライン上の存在を完全かつ正確に把握できるようになります。 それぞれが、IP アドレス、オペレーティング システム、ソフトウェア、開いているポートなど、各デバイスとサービスに関する詳細情報を提供します。 さらに、他のインターネット検索エンジンとは一線を画す独自の機能も提供します。

サイバーセキュリティの専門家は、これらのデバイスやサービスを監視することで、自動ポート スキャン、マルウェアの拡散、脆弱性スキャンなどのオンラインの脅威からデバイスを保護するための措置を講じることができます。 さらに、これらの検索エンジンは、ブランドのオンライン プレゼンスを監視し、オンラインでの評判を保護したいと考えている他のテクノロジー専門家にとっても役立ちます。

このブログ投稿では、Shodan、Censys、Zoomeye、Fofa、BinaryEdge という XNUMX つのツールを取り上げ、それぞれの独自の機能、アプリケーション、デジタル セキュリティにおける重要性について説明します。

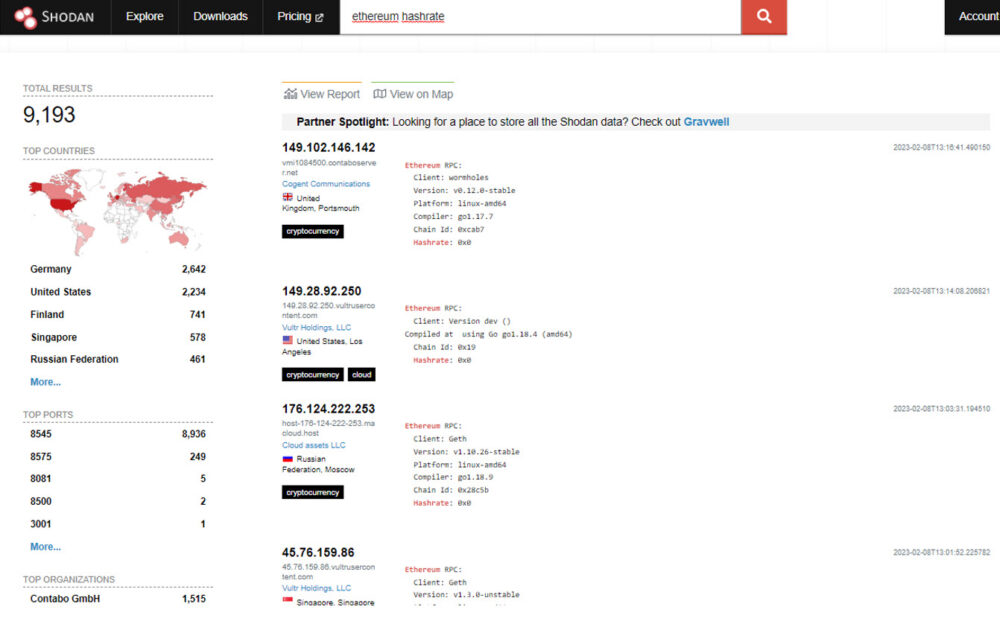

Shodan

Shodan を使用すると、Web サーバー、IP カメラ、ルーターなど、インターネットに接続されたデバイスを検索できます。 Shodan は、これらのデバイスの検索に重点を置き、IP アドレス、オペレーティング システム、ソフトウェア、開いているポートなどの各デバイスの詳細情報を提供するという点で独特です。 これは、潜在的なセキュリティ脆弱性にさらされる可能性のあるデバイスやサービスを特定したいサイバーセキュリティ専門家にとって貴重なツールです。

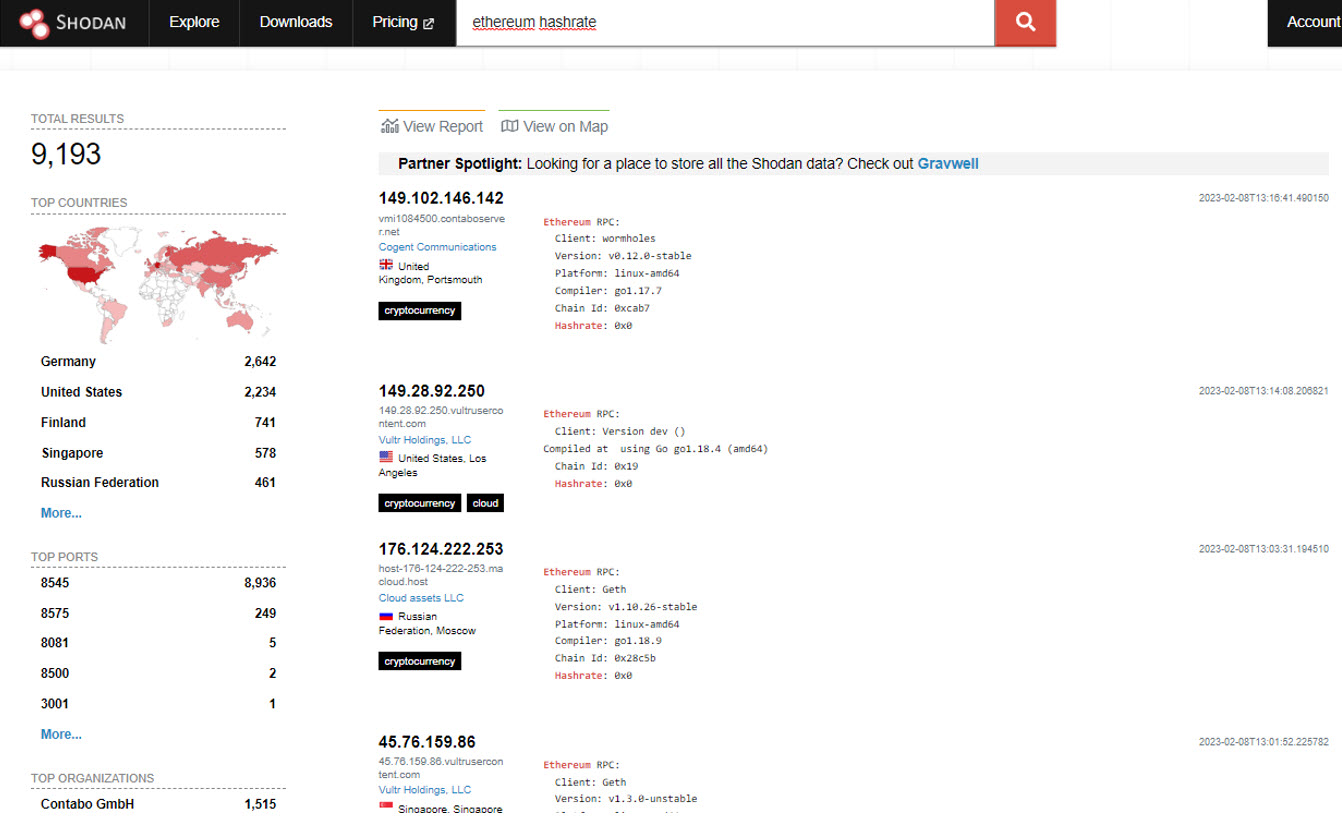

センシス

センシス は、インターネットに接続されているデバイスの検索に重点を置いた別の検索エンジンです。 Shodan と同様に、Censys は、IP アドレス、オペレーティング システム、ソフトウェア、開いているポートなど、各デバイスに関する詳細情報を提供します。 ただし、Shodan とは異なり、Censys はデバイスのセキュリティにも重点を置いており、既知の脆弱性と SSL 証明書に関する情報を提供します。 この情報は、デバイスやオンライン サービスの監視と保護に役立ちます。

ズームアイ

ズームアイ は、インターネットに接続されたデバイスとサービスのためのもう XNUMX つの人気のある検索プラットフォームです。 オンラインのデバイスやサービスを検索および監視し、検索結果の変更に関するリアルタイムのアラートを受け取ることができます。 Zoomeye はオンライン デバイスとサービスの識別に重点を置き、各デバイスに関する詳細情報を提供します。

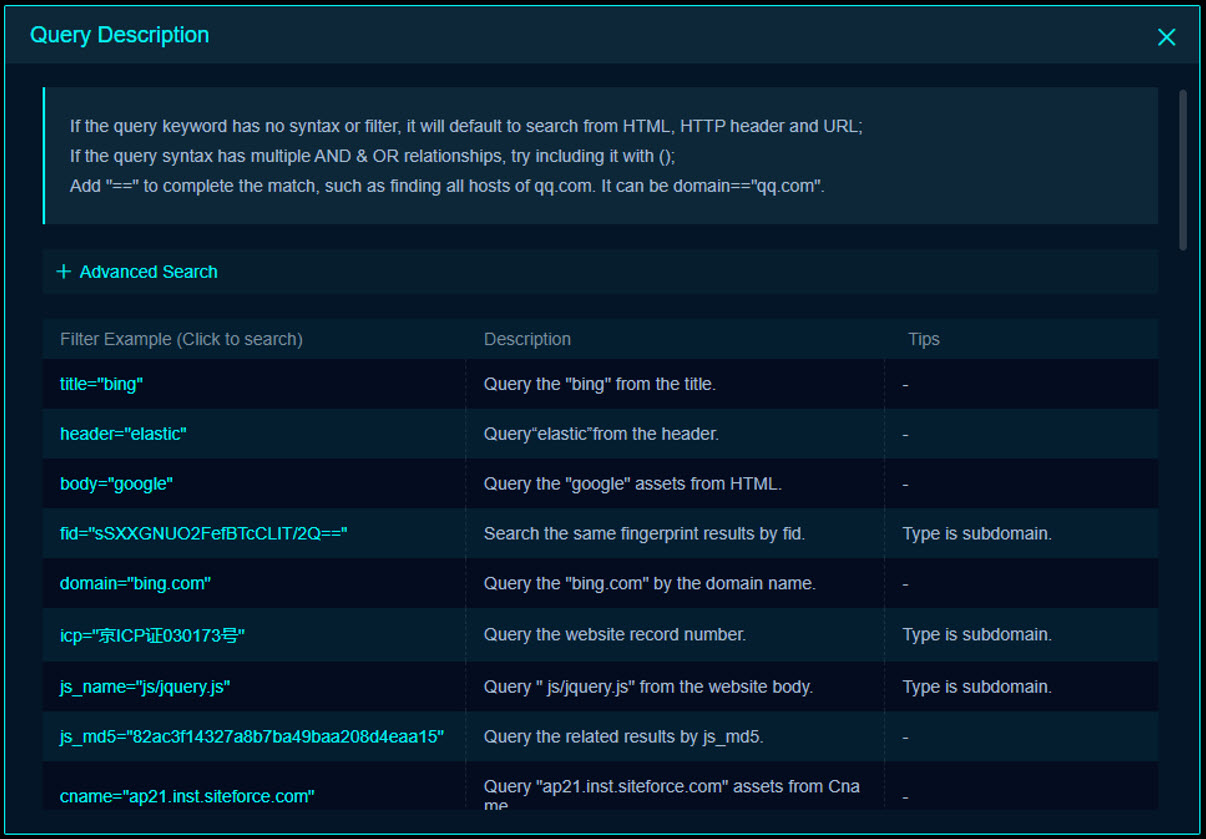

フォファ

フォファ 各デバイスやサービスに関する詳細情報を提供するとともに、ブランドに関する情報も強調表示します。 興味深い機能の XNUMX つは、さまざまなフィルターで検索構文を使用できることです。これにより、独自のスクリプトを使用して、より具体的な検索を実行できるようになります。

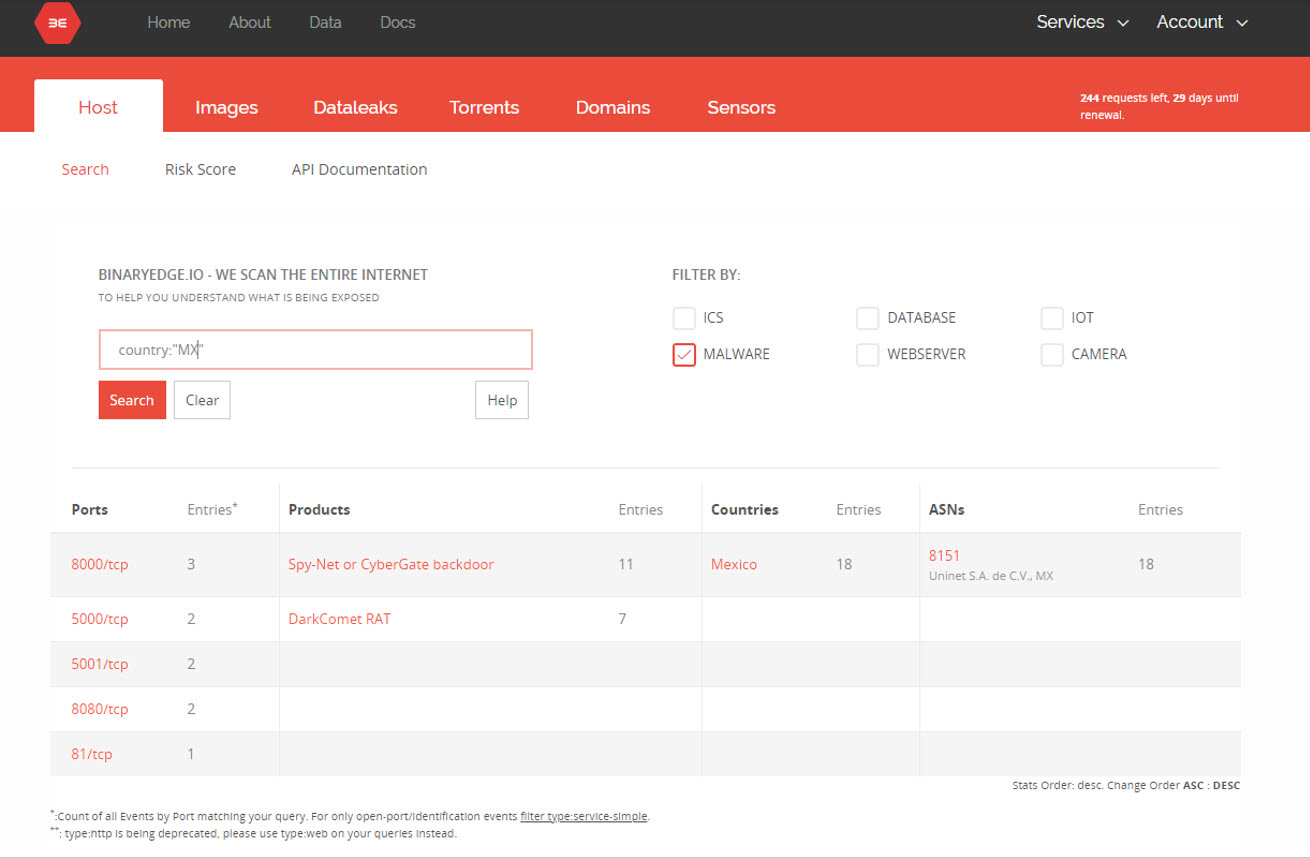

バイナリエッジ

最後に、 バイナリエッジ は、ユーザーが検索結果の変更に関するアラートをリアルタイムで受信できるようにするセキュリティ検索エンジンです。 Shodan や Censys と同様に、BinaryEdge によって収集される情報には、関連する潜在的な脆弱性を伴うオープン ポートとサービスのほか、アクセス可能なリモート デスクトップ、無効な SSL 証明書、セキュリティ侵害につながる可能性のある構成のネットワーク共有に関するデータが含まれます。 電子メール アカウントがデータ漏洩に関与していないかどうかを確認することもできます。

ボーナス: グレイノイズ

グレイノイズ は、ユーザーが不要なインターネット トラフィックを監視および分析できるようにするサイバーセキュリティ ツールです。 GreyNoise は、機械学習アルゴリズムを使用して、ノイズとみなされるネットワーク アクティビティ、または悪意があるとみなされる可能性のあるネットワーク アクティビティを識別して分類します。 GreyNoise プラットフォームは、サイバーセキュリティの最新の脅威とトレンドを反映するために常に更新されています。

前述の他の検索エンジンとは異なり、GreyNoise は、自動ポート スキャン、マルウェアの拡散、脆弱性スキャンなど、ノイズとみなされるネットワーク アクティビティの特定と分類に重点を置いています。 GreyNoise は、サイバーセキュリティ専門家が GreyNoise から提供される情報を既存のツールやシステムに統合できる API も提供します。

まとめ

これらの検索エンジンは、オンライン デバイスやサービスを監視および保護したいサイバーセキュリティやその他のテクノロジー専門家に、ユニークで価値のある機能を提供します。 特に脅威インテリジェンスの取り組みを強化する必要がある企業にとってはそうです。 これらのスキャナーのどれがニーズに適しているかを検討するときは、それぞれの具体的な機能と機能、および特定のニーズを満たすためにそれらをどのように使用できるかを考慮することが重要です。

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- プラトアイストリーム。 Web3 データ インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- 未来を鋳造する w エイドリエン・アシュリー。 こちらからアクセスしてください。

- PREIPO® を使用して PRE-IPO 企業の株式を売買します。 こちらからアクセスしてください。

- 情報源: https://www.welivesecurity.com/2023/05/18/5-search-engines-internet-connected-devices-services/

- :は

- 8

- a

- 私たちについて

- 上記の.

- アクセス可能な

- 正確な

- 活動

- アクティビティ

- 添加

- 住所

- に対して

- アラート

- アルゴリズム

- 許す

- ことができます

- また

- an

- 分析します

- および

- 別の

- どれか

- 離れて

- API

- です

- AS

- 関連する

- At

- 自動化

- BE

- ブランド

- 違反

- by

- カメラ

- 缶

- 機能

- 証明書

- 変更

- 分類します

- クリア

- 企業

- コンプリート

- 懸念

- 交流

- 検討

- 見なさ

- 考えると

- 定数

- 絶えず

- 可能性

- 重大な

- サイバーセキュリティ

- データ

- データ漏洩

- 詳細な

- デバイス

- Devices

- 異なります

- デジタル

- 話し合います

- 各

- 努力

- エンジン

- エンジン

- 特に

- 増え続ける

- 既存の

- 露出した

- 特徴

- 特徴

- フィルター

- もう完成させ、ワークスペースに掲示しましたか?

- 焦点を当てて

- から

- 最も便利

- 持ってる

- 強調表示

- 認定条件

- しかしながら

- HTTPS

- 識別する

- 識別

- if

- 重要性

- 重要

- in

- 含ま

- 含めて

- 増える

- 情報

- 統合する

- インテリジェンス

- 興味深い

- インターネット

- インターネットに接続

- に

- 関係する

- IP

- IPアドレス

- IT

- JPG

- 既知の

- 最新の

- つながる

- 漏れ

- 学習

- ような

- 見て

- 機械

- 機械学習

- 作る

- マルウェア

- 最大幅

- 五月..

- 大会

- 言及した

- モニター

- モニタリング

- 他には?

- すなわち

- 必要

- ニーズ

- ネットワーク

- ノイズ

- 数

- of

- 提供

- オファー

- on

- ONE

- オンライン

- 開いた

- オペレーティング

- オペレーティングシステム

- or

- 注文

- その他

- 自分の

- プラットフォーム

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- プレイ

- 人気

- 可能性

- 可能

- 潜在的な

- プレゼンス

- 専門家

- 守る

- は、大阪で

- への

- 受け取ります

- 反映する

- に対する

- リモート

- 評判

- 結果

- 右

- 職種

- 総まとめ

- ラン

- スキャニング

- スクリプト

- を検索

- 検索エンジン

- 検索エンジン

- 検索

- 確保する

- セキュリティ

- セキュリティ違反

- サーバー

- サービス

- サービス

- セッションに

- 株式

- 同様に

- ソフトウェア

- 一部

- 特定の

- 広がる

- SSL

- ステップ

- そのような

- 供給

- 構文

- システム

- 取る

- 仕事

- テクノロジー

- それ

- 情報

- アプリ環境に合わせて

- それら

- ボーマン

- 彼ら

- この

- それらの

- 脅威

- 脅威

- 〜へ

- ツール

- 豊富なツール群

- top

- トップ5

- トラフィック

- トレンド

- ユニーク

- 異なり、

- 不要な

- 更新しました

- つかいます

- 中古

- users

- 貴重な

- 確認する

- 詳しく見る

- 脆弱性

- 脆弱性

- 脆弱性スキャン

- 欲しいです

- we

- ウェブ

- WELL

- いつ

- which

- while

- 誰

- ワイド

- 意志

- You

- あなたの

- ゼファーネット