Ronin ブリッジは、約 173 億 25.5 万ドル相当の暗号通貨に相当する 590 ETH と 23 万 USDC に悪用されました。このハッキングは2022年29月2022日に発生しましたが、Ronin Networkによって公表されたのはXNUMX年XNUMX月XNUMX日でした。

この記事では、盗まれた資金が Ronin Bridge からハッカーの主なアドレスに移動した様子を調べます。

Main hacker address: 0x098b716b8aaf21512996dc57eb0615e2383e2f96 (https://www.breadcrumbs.app/reports/1266)

Axie Infinity Ronin Bridge address: 0x1a2a1c938ce3ec39b6d47113c7955baa9dd454f2 (https://www.breadcrumbs.app/reports/1267)

https://www.breadcrumbs.app/reports/1266

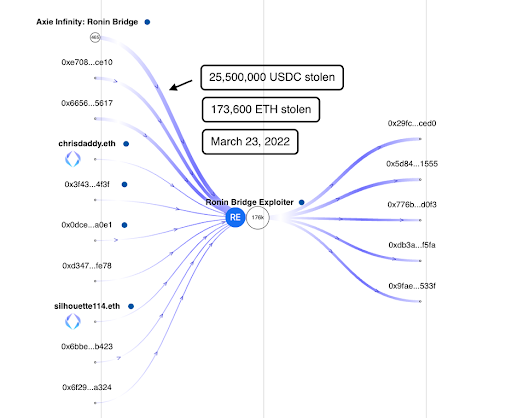

ハッカーのメイン アドレスは、23 年 2022 月 30 日の攻撃当日から 2022 年 173,600 月 25,500,000 日までアクティブでした。XNUMX つのトランザクションで、次のトランザクション ハッシュを使用して Ronin ネットワーク コントラクトから XNUMX ETH と XNUMX USDC を盗みました。

0xc28fad5e8d5e0ce6a2eaf67b6687be5d58113e16be590824d6cfa1a94467d0b7

0xed2c72ef1a552ddaec6dd1f5cddf0b59a8f37f82bdda5257d9c7c37db7bb9b08

ハッカーの最初のトランザクションをレビューしたところ、ハッキング後、次の XNUMX つのアドレスとやり取りしたことがわかりました。

0x665660f65e94454a64b96693a67a41d440155617

0xe708f17240732bbfa1baa8513f66b665fbc7ce10

https://www.breadcrumbs.app/reports/1266

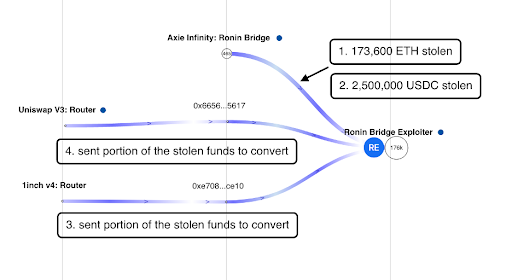

これら 1 つのアドレスは、Uniswap と XNUMXinch を介して盗まれた資金を交換するために使用されました。彼らは盗んだ資金をUSDC、USDT、DAI、WETHに交換し、資金の痕跡を濁すために元に戻しました。これら XNUMX つのアドレスは、変換された資金をハッカーのメインのアドレスに送り返しました。

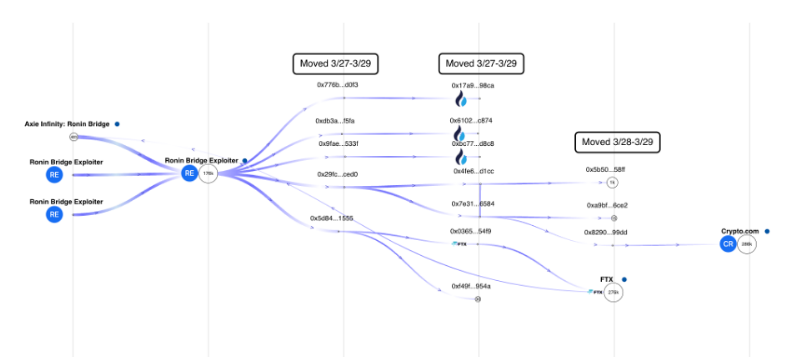

ハッカーは、27年29月2022日からXNUMX月XNUMX日まで、メインウォレットからパススルーアドレスとして機能するシェルウォレットに資金を移動するのにXNUMX日間待機しました。その後、資金をHuobiやFTXなどの集中型取引所にリンクされたアドレスに移動しました。

https://www.breadcrumbs.app/reports/1266

これらのアドレスはハッキング中にのみアクティブになったため、ハッカーによって制御されているアドレスであると想定できます。

最初のホップ

- 0x776b80e3fd97516ae3a2579cf4eae5ff5867d0f3

- 0xdb3a63562bb7afd44e6b6be8c8269f807c39f5fa

- 0x9fae13de16d34873246e48b514fc88581751533f

- 0x29fc9b71492ec63696cf9cd56e9832a42b0dced0

- 0x5d84a732b355ada31a36b33c446e3dee28f51555

セカンドホップ

- 0x17a96cd2aff8bece22b54a83955fbab5c92a98ca – Huobi

- 0x6102f081de19eb53404b684b4e14667745a4c874 – Huobi

- 0xbc771fb7b6a8876d09fd2e3e2f17fbc91896d8c8 – Huobi

- 0x4fe666ecc5263f5dbb34adb8bc1c8cbb9bbcd1cc

- 0x7e3167771bf23ac10930803589d1424903b36584

- 0x036587e77eabe6a7e181886a5a6ed10dc25654f9 – FTX

- 0xf49fa9956cd53c4581a974a7fd535a15c47b954a

XNUMX番目のホップ

- 0x5b5082214d62585d686850ab8d9e3f6b6a5c58ff

- 0xa9bfdc186c6bcf058fbb5bf62046d7bc74e96ce2

- 0x82906886796d110b7ec4c54f6611fb29128699dd

0 番目のホップのアドレス 82906886796x110d7b4ec54c6611f29128699fb0dd は、盗まれた資金を既知の Crypto.com ウォレットに移動しました: 6262998x04146ced42253fa5a0c90af02ca2dfd3aXNUMX

盗まれた資金は今どこにあるのでしょうか?

資金の移動が報告されているにもかかわらず、盗まれた仮想通貨のほとんどは依然としてハッカーのメインアドレスに鎖でつながれています。 https://monitor.breadcrumbs.app/dashboard/1452/transactions

ハッカーを特定できますか?

資金引き出しに集中取引所を利用したことからハッカーを特定できる可能性がある。集中型取引所には、新規ユーザーをオンボーディングする前に顧客確認ポリシーとプログラムが導入されており、ハッカーが集中型取引所で口座を開設できるようにするためにこのプロセスを経た可能性があります。

ただし、不審なアクティビティを引き起こさないように取引所が設定したしきい値や、集中型取引所の未認証ユーザーに設定された制限をハッカーが知っている可能性もあります。

この記事はBitPinasで公開されています。 ブレッドクラムを使用してRoninネットワークから盗まれた資金を追跡する

ポスト ブレッドクラムを使用してRoninネットワークから盗まれた資金を追跡する 最初に登場した ビットピナス.

- "

- 000

- 2022

- 私たちについて

- アクティブ

- アクティビティ

- 住所

- アドレス

- 記事

- BRIDGE

- 集中型の

- チェーン

- 縮小することはできません。

- クリプト

- Crypto.com

- 暗号通貨

- DAI

- 中

- ETH

- 交換

- 交換について

- Facebookのメッセンジャー

- 名

- フォロー中

- FTX

- 資金

- ハック

- ハッカー

- ハッシュ

- HTTPS

- Huobi

- IT

- 既知の

- 可能性が高い

- 製

- 3月

- メッセンジャー

- 最も

- 運動

- ネットワーク

- 新人研修

- 開いた

- ポリシー

- 可能性

- プロセス

- プログラム

- 公共

- レビュー

- セッションに

- シェル(Shell)

- ストール

- 盗まれました

- Telegram

- 介して

- 追跡

- トランザクション

- 取引

- さえずり

- Uniswap

- USDC

- USDT

- users

- 財布

- 財布

- 撤退する

- 価値

![[長い沈黙の後]バイナンス、SECの要求に従うことをPHユーザーに保証。 Google、Apple、あらゆる意見を聞くよう求める |ビットピナス [長い沈黙の後]バイナンス、SECの要求に従うことをPHユーザーに保証。 Google、Apple、あらゆる意見を聞くよう求める |ビットピナス](https://platoblockchain.com/wp-content/uploads/2024/04/after-long-silence-binance-assures-ph-users-following-sec-demand-google-apple-urged-to-hear-all-sides-bitpinas-300x158.png)

![[Twitter Space Recap] Metasports の共同創設者が Kusho World リバイバル戦略を概説 [Twitter Space Recap] Metasports の共同創設者が Kusho World リバイバル戦略を概説](https://platoblockchain.com/wp-content/uploads/2023/04/twitter-space-recap-metasports-co-founder-outlines-kusho-world-revival-strategy-300x300.jpg)