読書の時間: 5 分Endpoint Detection and Response(EDR)製品のイベント収集にはジレンマがあります。 エンドポイントによって生成されたすべてのイベントを収集することは、エンドポイントとネットワークのボトルネックを意味します。 収集が少ないと、重要なイベントが失われる可能性があります。 さらに収集すると、エンドポイントのパフォーマンスが低下する可能性があります。

Crowdstrikeを含む現在のEDRベンダーは、すべてがエージェントにハードコーディングされている事前定義のイベントスキーマを使用しています。 Crowdstrikeは、特定のレジストリファイルの場所のチェックなどの事前定義されたルールとともに、静的な400の異なるイベント(そのXNUMXパーセントは独自のエージェント固有のイベント)を使用していることを発表しました。

以下は、主なイベントカテゴリです。

- レジストリイベント

- ファイルイベント

- 行動イベント

- ブラウザイベント

- クリップボード操作

- イベントの処理

- スケジュールされたタスクイベント

- サービスイベント

- スレッドイベント

- 環境変数

- FWイベント

- IOAルールイベント

- NetShareイベント

- USBイベント

- 注入イベント

- ネットワークイベント

- Windowsイベントログ

- FSイベント

- イベントをインストールする

- Javaイベント

- カーネルイベント

- モジュールイベント

- LSASSイベント

- 隔離アクション

- ランサムウェアアクション

- SMBクライアントイベント

カテゴリごとに、PdfFileWritten、DmpFileWritten、DexFileWrittenなどの特定のイベントが生成されますが、これらはすべて、ファイルのタイプのみが変更されたファイル書き込み操作です。 レジストリイベント、サービスイベントなども同様です。

しかし、不明または一般的なファイルタイプへのファイル書き込み操作はどうですか? XNUMXつのイベントだけでなく、一連のイベントについてはどうですか? またはイベントの頻度? または重要な同じイベントのパターン? このような場合、Crowdstrikeのような静的イベントモデルでは、これらの新しいAPTタイプの攻撃を検出する範囲が非常に制限されています。 Crowdstrikeイベントモデルは、古い署名ベースのAVスキャナーによく似た「署名ベースのイベントコレクション」と見なすことができます。

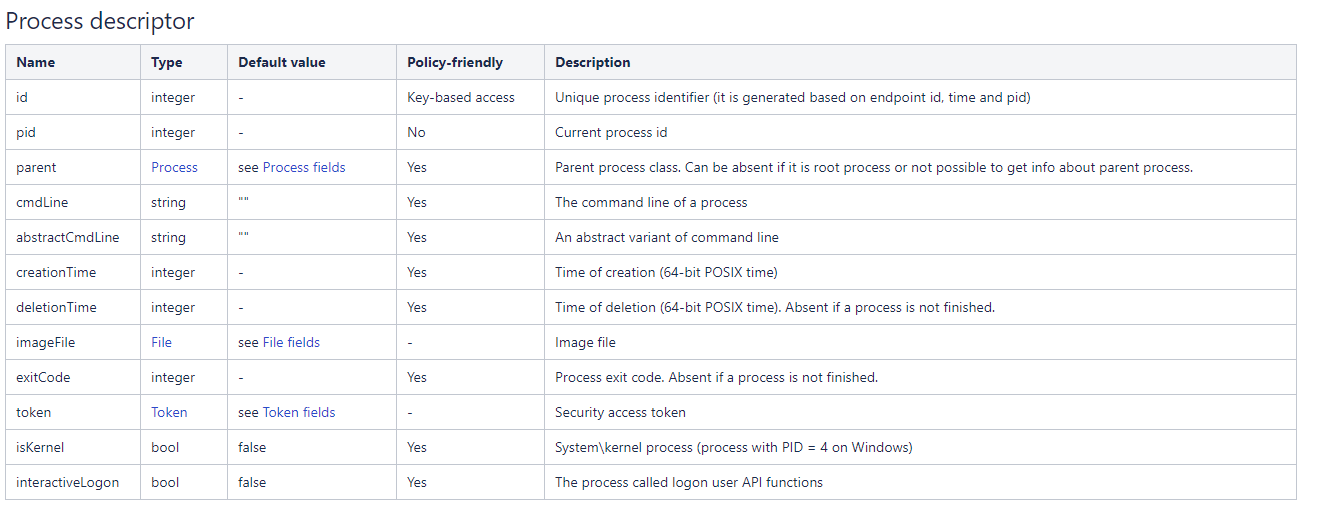

コモドのドラゴンエンタープライズが紹介 「適応型イベントモデリング」 イベントは次のような基本記述子から定義されます

プロセス:

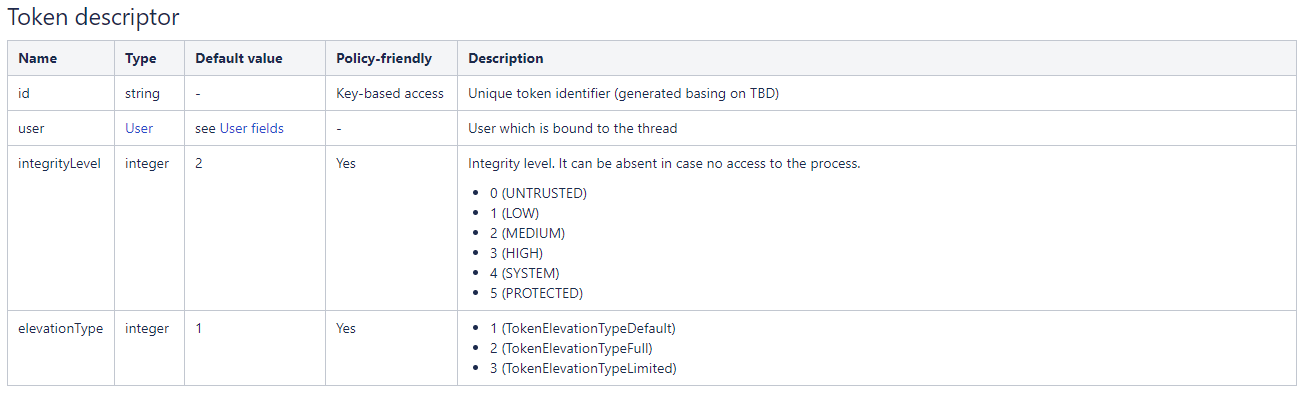

トークン:

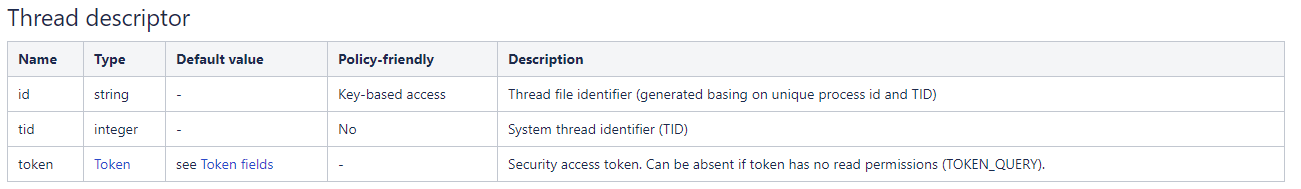

糸:

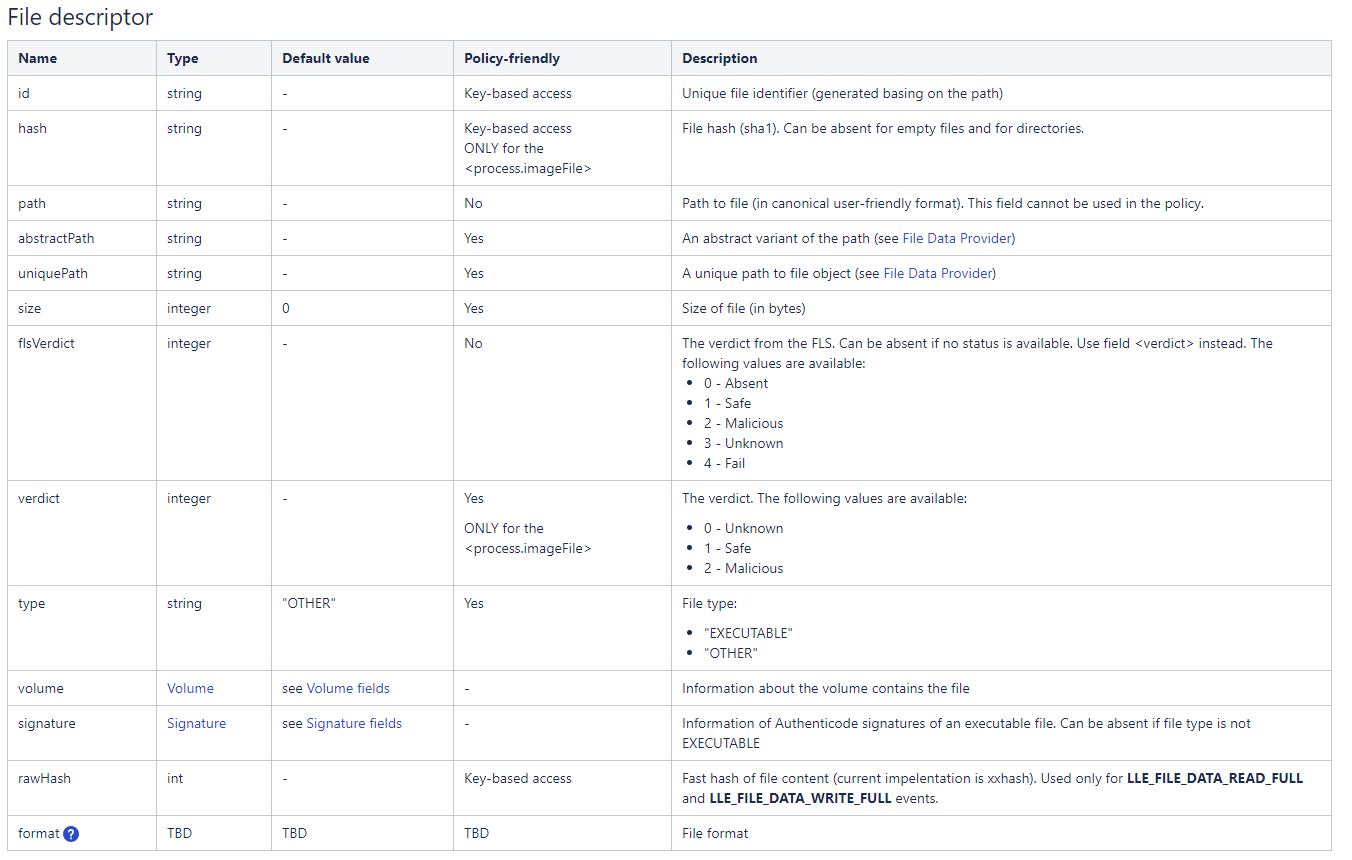

ファイル:

その他の記述子は次のとおりです。

- ユーザー

- レジストリ

- メモリ

- ネットワーク

- サービス、

- ボリューム、

- IPなど

低レベルのイベント(LLE)は、XNUMXつの基本的なアクティビティの結果として生成されます。 これらは、さまざまなコンポーネントからの生のイベントに基づいていますが、イベントソースとAPI固有およびコントローラー固有のデータからいくつかの抽象化レイヤーを提供します。 たとえば、さまざまなコントローラからのさまざまな生のイベントと、さまざまなフィールドのセットは、XNUMXつのタイプのLLEに変換できます。

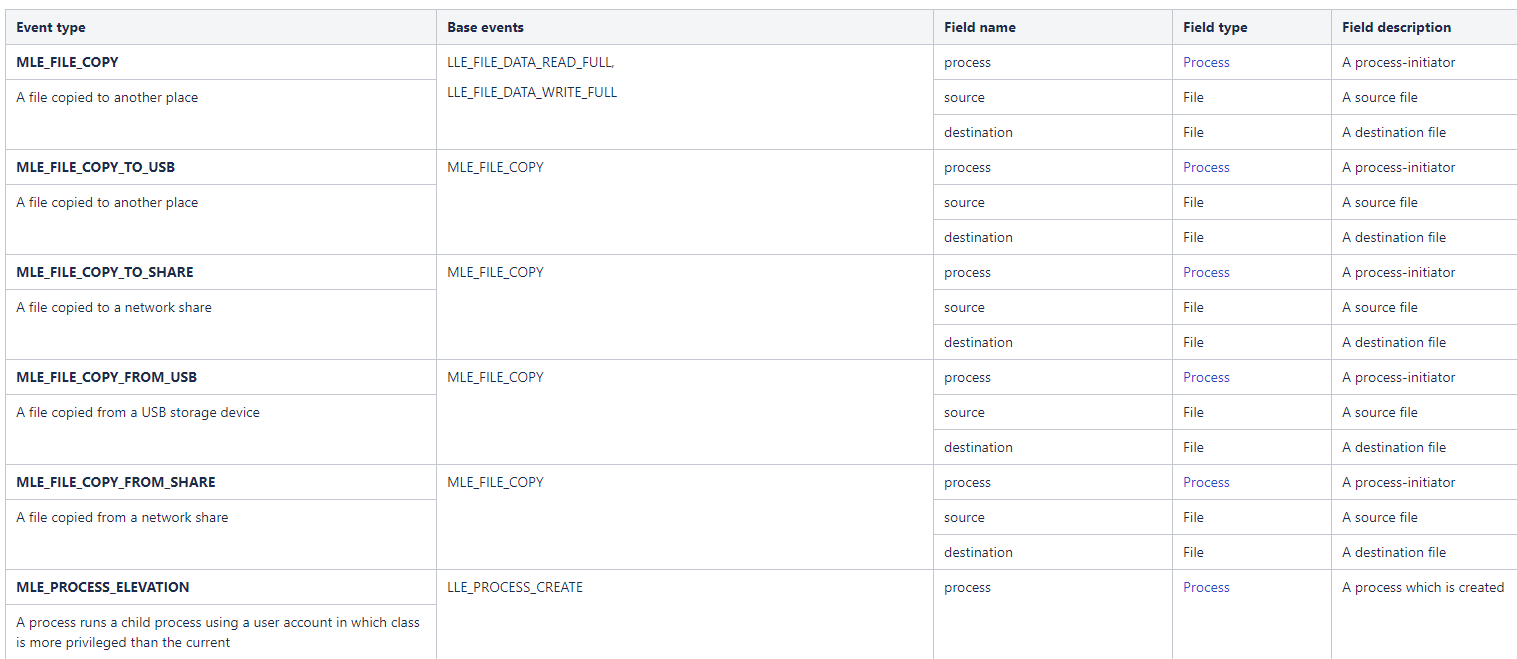

中間レベルのイベント(MLE)は、LLEのシーケンスの結果として生成されるイベントです。 いくつかの例を以下に示します。

これらは通常、ローカルパターンマッチングコンポーネントによって生成されます。 各イベント記述子には、独自のフィールドセットがあります。 ただし、イベントには標準の共通フィールドがあります。

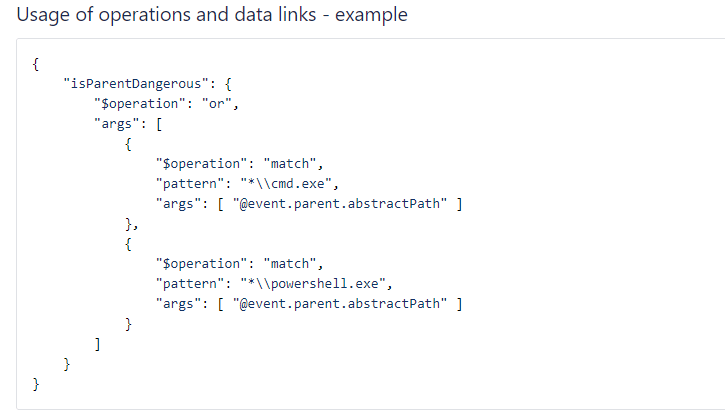

イベント記述子は、ポリシー照合で使用されます。 ポリシーは、条件ルールのフィールドにアクセスして、事前定義された値と比較できます。 ただし、すべてのイベントフィールドをポリシーチェックに使用できるわけではありません。

一部のフィールドはスカラー型ではなく、複合型(辞書とシーケンス)です。 辞書フィールドへのアクセスは、「。」を使用して提供されます。 シーケンスフィールドへのアクセスは、「[]」表記を使用して提供されます。 以下に例を示します。

プロセス.pid

プロセス.親.pid

process.accessMask [0]

図1適応型イベントモデリングポリシーの例

イベントの論理オブジェクト(プロセス、ファイル、ユーザーなど)は、事前定義された形式の辞書として表されます。 各オブジェクトの形式が説明されており、指定されていれば、そのフィールドをポリシー照合に使用できます。 オブジェクト記述子には、他のオブジェクトを参照するフィールドを含めることができます。

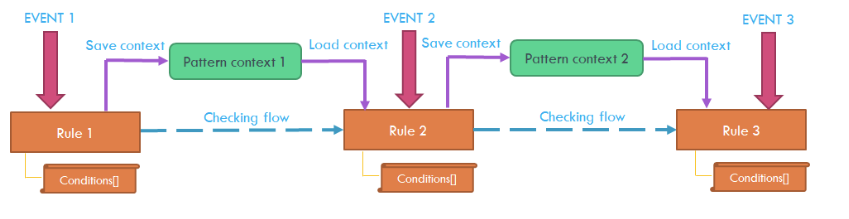

図2パターンの連鎖

この定義を使用して、Comodo Dragon Platformは、エンドポイント自体だけでなく、プロセス、サービス、またはユーザーアクションごとに異なるポリシーベースのイベントコレクションを定義します。 これにより、Crowdstrikeが収集するすべてのものを収集できるだけでなく、インシデント中に適応することもできます。 信頼できるプロセスがまだ注入されていないのに、なぜすべてのファイアライトイベントを収集して送信する必要があるのですか? インジェクションが発生した場合、または別のフォークが発生した場合、Dragon Platformはそのプロセスのすべての詳細の収集を開始し、他のプロセスコレクションは変更されません。 これらの低レベルのイベントについて、Crowdstrikeが収集しないイベントの例を次に示します。

- LLE_KEYBOARD_GLOBAL_READ

- LLE_KEYBOARD_BLOCK

- LLE_KEYBOARD_GLOBAL_WRITE

- LLE_VOLUME_LINK_CREATE

- LLE_DISK_LINK_CREATE

- LLE_DEVICE_LINK_CREATE

- LLE_VOLUME_RAW_WRITE_ACCESS

- LLE_DISK_RAW_WRITE_ACCESS

- LLE_CLIPBOARD_READ

- LLE_MICROPHONE_ENUM

- LLE_MICROPHONE_READ

- LLE_MOUSE_GLOBAL_WRITE

- LLE_MOUSE_BLOCK

- LLE_WINDOW_DATA_READ

- LLE_DESKTOP_WALLPAPER_SET

- LLE_USER_IMPERSONATION

- MLE_FILE_COPY_TO_USB

- MLE_FILE_COPY_TO_SHARE

- MLE_FILE_COPY_FROM_USB

- MLE_FILE_COPY_FROM_SHARE

- MLE_危険_ファイル_ダウンロード

- MLE_NETWORK_REQUEST_DATA_FROM_SHELL

- MLE_NETWORK_REQUEST_DATA_UNUSUAL_PORT

Dragon Enterpriseはすべてのパターンマッチングを行います エンドポイントで動的に、収集するもの、相関するものを制御し、適応型ポリシー定義に基づいて送信したい。

一方、Dragon Enterpriseは、 それぞれのイベントの時系列。 当社の適応型イベントモデリングでは、系統的なユーザープロセス、プロセスプロセス、プロセスシステム統合、および曜日と時間帯の影響を含む、データのさまざまな周期性も調査し、検出されたイベント(人気や出席のレベルなど)。

Advanced Persistent Threats(APT)と同様に、インサイダー脅威もEDRの範囲で検討する必要があります。 個々の人間の集計された行動は、通常、根本的な人間の活動のリズムを反映し、データが不均一に見えるようにするいくつかのスケール(毎日、毎週など)で時間の周期性を示します。 同時に、データは通常、異常な動作のいくつかの「バースト」期間によって破損します。 これらの異常なイベントを見つけて抽出するという問題は、両方の要素によって困難になります。 Dragon Enterprisesは、異常なイベントも説明できる時変プロセスモデルに基づいて、このコンテキストで教師なし学習を使用します。 異常な「バースト」イベントを通常の人間の活動の痕跡から分離するために、適応的かつ自律的に学習を生成しました。

Comodo Dragon EnterpriseとCrowdstrikeの詳細については、こちらをご覧ください。 https://bit.ly/3fWZqyJ

ポスト Comodo Dragon Platformのアダプティブイベントモデリングとは何か、そしてそれがCrowdstrikeよりも優れていると考える理由 最初に登場した コモドニュースとインターネットセキュリティ情報.

- a

- 私たちについて

- アクセス

- 行動

- アクティビティ

- 高度な

- エージェント

- すべて

- 発表

- 適用された

- APT

- 出席

- AV

- さ

- 以下

- ブロック

- 例

- カテゴリー

- 点検

- 小切手

- 収集する

- 収集

- コレクション

- コマンドと

- 複雑な

- コンポーネント

- コンピュータ

- 条件

- controls

- 可能性

- daily

- データ

- 記載された

- 細部

- 検出された

- 検出

- 異なります

- 難しい

- ディスプレイ

- Dragon

- 間に

- 効果

- 要素は

- エンドポイント

- Enterprise

- 企業

- 等

- イベント

- イベント

- すべてのもの

- 例

- 例

- 展示

- フィールズ

- 発見

- 火災

- 名

- フォロー中

- フォーク

- 形式でアーカイブしたプロジェクトを保存します.

- から

- こちら

- しかしながら

- HTTPS

- 人間

- 画像

- 重要

- 含めて

- 個人

- 情報

- インサイダー

- 統合

- インターネット

- インターネットセキュリティー

- IT

- 自体

- 一つだけ

- 層

- 学習

- レベル

- 限定的

- ローカル

- 場所

- 製

- 作る

- マッチング

- 手段

- モデル

- 他には?

- ネットワーク

- ニュース

- 通常の

- 操作

- 業務執行統括

- その他

- 自分の

- パターン

- パーセント

- 期間

- プラットフォーム

- 方針

- 人気

- 問題

- プロセス

- 製品

- 提供します

- 提供

- Raw

- 反映

- 残り

- で表さ

- 応答

- ルール

- 同じ

- セキュリティ

- シリーズ

- サービス

- セッションに

- いくつかの

- 一部

- 特定の

- 標準

- 開始

- 脅威

- 時間

- top

- 一般的に

- つかいます

- 通常

- ベンダー

- 対

- weekly

- この試験は

- 何ですか