読書の時間: 4 分ほとんどの人は今ではランサムウェアを知っています。確かに、Comodoのブログセクションや同様の出版物を定期的に読んでいる人たちです。 そうでない人にとって、ランサムウェアは攻撃であり、攻撃者は被害者のコンピュータまたはサーバー上のすべてのファイルを暗号化し、完全に使用できなくします。 次に、攻撃者はファイルの暗号化を解除するために、通常はビットコインの身代金である手数料を要求します。 犯罪者の観点から見た攻撃の美しさは、暗号化が行われると、被害者に対する解決策がほとんどないことです。 ウイルス対策も、技術専門家の助けも、警察も、泣いても、これらのファイルを回復することはできません。 復号化キーを持っているか、ファイルに別れを告げる必要があります。

この銃の容赦ない銃身を見下ろすと、多くの有名な犠牲者は、料金を支払う以外に選択肢がないことに気づきます。 ビジネスを継続したり、サービスを社会に提供したりするには、これらのファイルが必要であり、ダウンタイムを許容することはできません。 病院、政府省庁、慈善団体、大学、治安判事裁判所、新聞社は、身代金を惜しみなく支払った主要な機関のほんの一例です。

ランサムウェアは通常、 フォーム トロイの木馬プログラムの。 これらは、インストール時に通常のプログラムであると思わせるプログラムですが、実際にはドライブを暗号化する悪意のある実行可能ファイルです。 ランサムウェアの各部分には、ターゲットマシンに感染する独自の方法があり、それぞれが検出を回避するためにいくつかのレベルの難読化を使用しています。 このブログは、Comodoの主要なエンジニアのXNUMX人から、そのようなXNUMXつの作品の内部動作について深く掘り下げたものです。 ランサムウェア –WONSYS。

WONSYSランサムウェアとは何ですか?

Wonsysは、クリプターソフトウェアによって難読化されているか、UPX、ASPROTECT、VMPROTECTなどのファイルにパックされているマルウェアの一種です。 実際の実行可能ファイルwonsys.exeは、明らかに無実の別のプログラムの奥深くに埋め込まれているため、前述のトロイの木馬のXNUMXつです。 これは、犯罪者が検出を回避するために使用する一般的な方法です。 アンチウイルス 製品。

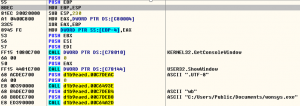

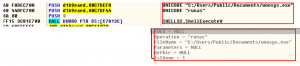

マルウェアはターゲットコンピュータに自分自身を投下し、SHELL32 API、ShellExecuteWを使用して実行します。

ユーザーがランサムウェアを実行すると、レジストリに「RunOnce」キーが作成されます。

また、ターゲットマシン上のすべてのドライブをカウントして、それらをすべて暗号化できるようにします。

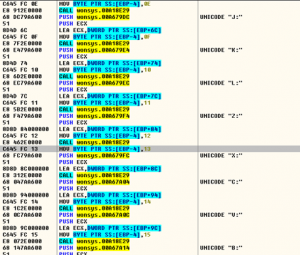

Wonsysは、シャットダウンする必要があるプロセスの「キルリスト」を作成します。 これらは、実行したままにすると、Wonsysがシステム全体に感染するのを防ぐ可能性があるプログラムです。 具体的には、Word、PowerPoint、メモ帳、Thunderbirdなどのプログラムで、ファイルを「ロック」して暗号化を防ぐことができます。 これらのプログラムを閉じた後、Wonsysはファイルのシャドウコピーも削除して、ユーザーがそれらを復元できないようにします。

コマンドプロンプトウィンドウは、COMSPECを介してsystem32フォルダーに管理者権限で開かれます。![]()

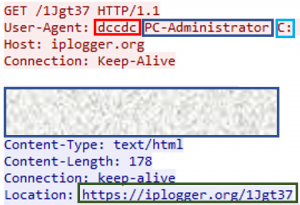

攻撃者はまた、API関数を使用して日付、時刻の形式、システム名、ロケール情報を収集し、iplogger.orgサイトにpingを送信して、マシンの詳細情報を収集します。

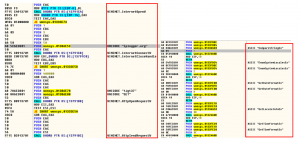

これで、Wonsysは必要なすべての情報を入手できます。 以下のスクリーンショットは、「dccdc」が暗号化後にすべてのファイル名に追加される拡張子であり、「PC-Administrator」がコンピューター名、ドライブ「C:」が感染するドライブであることを示しています。

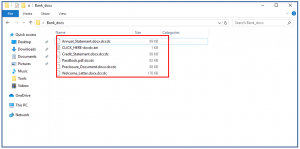

最後に、WONSYS ランサムウェア ペイロードを解き放ち、マシン上のすべてのファイルを暗号化します。 すべてのファイルは、ユーザーが開くことができる単一の暗号化されていないファイルを除いて、「。dccdc」拡張子が付けられたままになります–「CLICK_HERE-dccdc.txt」:

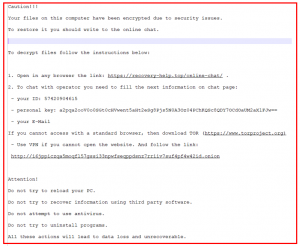

この.txtファイルは、攻撃者が被害者に次に何をすべきかを伝える方法です。 感染した各マシンには、独自のIDと個人キーが与えられます。 このメモは、チャットサービスにログインするためにこの情報が必要なWebページにアクセスするようユーザーに指示します。

このメモは、チャットが親切なオペレーターによるファイルの復元を支援するフレンドリーなサービスであるという印象を与えようとしています。 実際には、チャットはハッカーがビットコインでの支払いを要求する場所です。そうしないと、被害者のファイルは永久に失われます。

ポスト WONSYS –ランサムウェア攻撃の構造 最初に登場した コモドニュースとインターネットセキュリティ情報.

- a

- すべて

- 量

- 分析

- 解剖学

- 別の

- アンチウイルス

- 離れて

- API

- 美容

- 以下

- Bitcoin

- ブロック

- ブログ

- ビジネス

- 選択

- 閉鎖

- 収集

- コマンドと

- 完全に

- コンピュータ

- 続ける

- 可能性

- 裁判所

- 作ります

- 作成します。

- 刑事上の

- 号泣

- 深いです

- 需要

- 詳細な

- 検出

- ディスプレイ

- ダウン

- ダウンタイム

- ドライブ

- 各

- 暗号化

- エンジニア

- 例

- 専門家

- 名

- に前進

- 形式でアーカイブしたプロジェクトを保存します.

- から

- 機能

- 政府・公共機関

- ハッカー

- 助けます

- うま

- 病院

- 認定条件

- HTTPS

- info

- 情報

- install

- 機関

- インターネット

- インターネットセキュリティー

- IT

- 自体

- キー

- 主要な

- レベル

- 機械

- 主要な

- 作成

- マルウェア

- 言及した

- ニーズ

- ニュース

- 次の

- 通常の

- 事務所

- 開いた

- オペレータ

- 自分の

- パック

- 支払われた

- 支払う

- 支払い

- のワークプ

- 個人的な

- ピース

- ポイント

- 視点

- 警察

- ラボレーション

- 製品

- 演奏曲目

- プログラム

- 保護

- 提供します

- 出版物

- 身代金

- ランサムウェア

- ランサムウェア攻撃

- 現実

- 回復する

- ラン

- ランニング

- セキュリティ

- サービス

- サービス

- いくつかの

- Shadow

- 同様の

- ウェブサイト

- So

- 社会

- ソフトウェア

- 溶液

- 特に

- 広がる

- ターゲット

- 技術的

- 伝える

- 考え

- 介して

- 時間

- トロイの

- ユニーク

- 大学

- 通常

- 犠牲者

- 詳しく見る

- ウェブ

- この試験は

- 誰

- あなたの