읽기 시간 : 3 분

읽기 시간 : 3 분

살펴보기

대중이 랜섬웨어의 위력을 직접 목격하고 깨달은 것은 2017년 워너크라이(WannaCry)가 발생했을 때였습니다. 정부, 교육, 병원, 에너지, 통신, 제조 및 기타 여러 주요 정보 인프라 부문이 전례 없는 손실을 입었습니다. 돌이켜보면 그것은 시작에 불과했습니다. 예를 들어 SimpleLocker, SamSam 및 WannaDecryptor와 같은 많은 버전이 있었기 때문입니다.

Comodo의 Threat Research Labs는 'Black Rose Lucy' 랜섬웨어에 AndroidOS를 공격하는 새로운 변종이 있다는 소식을 받았습니다.

Black Rose Lucy 악성코드는 2018년 XNUMX월 Check Point에서 발견 당시 랜섬웨어 기능이 없었습니다. 당시 Lucy는 Maas(Malware-as-a-Service) 봇넷이자 Android 기기용 드로퍼였습니다. 이제 감염된 장치를 제어하여 새로운 맬웨어 애플리케이션을 수정하고 설치할 수 있는 새로운 랜섬웨어 기능으로 돌아왔습니다.

다운로드가 완료되면 Lucy는 감염된 장치를 암호화하고 브라우저에 몸값 메시지가 팝업되어 장치에서 발견된 포르노 콘텐츠로 인해 미국 연방수사국(FBI)에서 보낸 메시지라고 주장합니다. 피해자는 벌금 500달러를 지불하라는 지시를 받습니다. 일반적인 비트코인 방식 대신 신용카드 정보를 입력하면 됩니다.

그림 1. Lucy 랜섬웨어는 리소스 이미지를 사용했습니다.

Analysis

코모도 위협연구센터는 블랙로즈 루시가 돌아왔다는 사실을 인지하고 샘플을 수집해 분석을 진행했습니다.

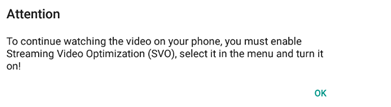

전달

일반 비디오 플레이어 애플리케이션으로 위장하여 미디어 공유 링크를 통해 사용자가 클릭하면 자동으로 설치됩니다. Android 보안은 사용자에게 SVO(스트리밍 비디오 최적화)를 활성화하도록 요청하는 메시지를 표시합니다. '확인'을 클릭하면 악성코드가 접근성 서비스 권한을 얻게 됩니다. 그런 일이 발생하면 Lucy는 피해자의 장치에 있는 데이터를 암호화할 수 있습니다.

그림 2. Lucy 팝업 부정행위 메시지

하중

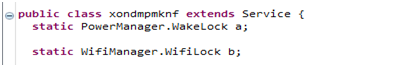

MainActivity 모듈 내에서 애플리케이션은 악성 서비스를 트리거한 다음, action.SCREEN_ON 명령으로 호출되는 BroadcastReceiver를 등록하고 자신을 호출합니다.

이는 'WakeLock' 및 'WifiLock' 서비스를 획득하는 데 사용됩니다.

WakeLock: 장치의 화면을 켜진 상태로 유지합니다.

WifiLock: Wi-Fi를 계속 켜두는 기능입니다.

그림 3.

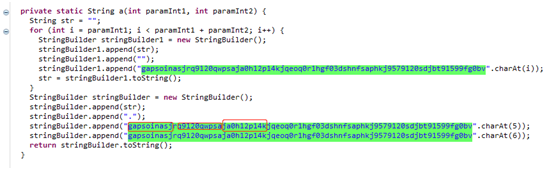

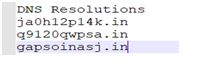

C & C

C&C서버는 기존 악성코드와 달리 IP 주소가 아닌 도메인이다. 서버가 차단되더라도 새로운 IP 주소를 쉽게 알아낼 수 있다.

그림 4. C&C 서버

그림 5. Lucy는 C&C 서버를 사용합니다.

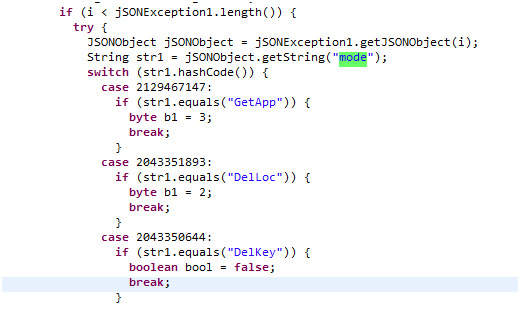

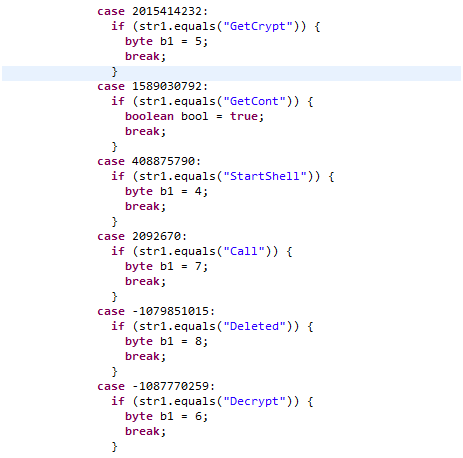

그림 6: Lucy 명령 및 제어

암호화/복호화

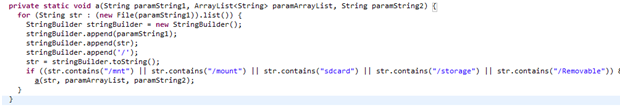

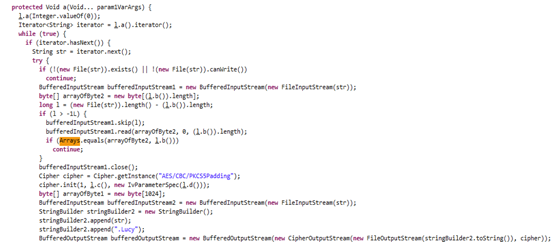

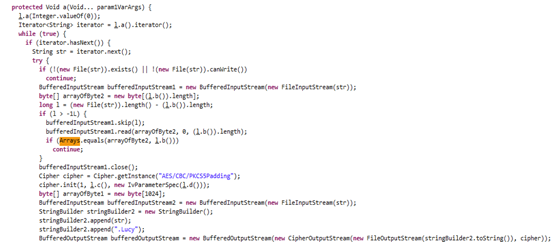

그림 7: Git 장치 디렉터리

그림 8: Lucy 암호화/복호화 기능

몸값

Lucy가 감염된 장치를 암호화하면, 장치에서 발견된 포르노 콘텐츠로 인해 미국 연방수사국(FBI)에서 보낸 메시지라고 주장하는 몸값 메시지가 브라우저에 나타납니다. 피해자는 다음을 입력하면 벌금 500달러를 지불하라는 지시를 받습니다. 보다 일반적인 비트코인 방법 대신 신용 카드 정보를 제공합니다.

요약

악성 바이러스가 진화하고 있습니다. 그 어느 때보다 다양하고 효율적입니다. 조만간 모바일은 대규모 랜섬웨어 공격 플랫폼이 될 것입니다.

예방을 위한 팁

1.신뢰할 수 있는 애플리케이션만 다운로드 및 설치

2. 출처를 알 수 없는 애플리케이션은 클릭하지 마세요.

3. 중요한 파일을 로컬이 아닌 정기적으로 백업합니다.

4. 바이러스 백신 소프트웨어 설치

관련 자료

무료 평가판 시작 인스턴트 보안 점수를 무료로 받으십시오

- SEO 기반 콘텐츠 및 PR 배포. 오늘 증폭하십시오.

- PlatoData.Network 수직 생성 Ai. 자신에게 권한을 부여하십시오. 여기에서 액세스하십시오.

- PlatoAiStream. 웹3 인텔리전스. 지식 증폭. 여기에서 액세스하십시오.

- 플라톤ESG. 탄소, 클린테크, 에너지, 환경, 태양광, 폐기물 관리. 여기에서 액세스하십시오.

- PlatoHealth. 생명 공학 및 임상 시험 인텔리전스. 여기에서 액세스하십시오.

- 출처: https://blog.comodo.com/malware/black-rose-lucy-back/

- :있다

- :이다

- :아니

- $UP

- 1

- 2017

- 455

- 7

- 700

- 8

- a

- 얻다

- 동작

- 주소

- 수

- an

- 분석

- 및

- 기계적 인조 인간

- 어떤

- 어플리케이션

- 어플리케이션

- 있군요

- AS

- At

- 공격

- 공격

- 뒤로

- 백업

- BE

- 된

- 처음

- 비트코인

- 검정

- 차단

- 블로그

- 봇넷

- 파산

- 브라우저

- 국

- by

- 라는

- 통화

- CAN

- 기능

- 카드

- 센터

- 부정 행위

- 검사

- 주장

- 클릭

- 공통의

- 커뮤니케이션

- 실시

- 함유량

- 제어

- 신용

- 크레디트 카드

- 데이터

- 장치

- 디바이스

- DID

- 예배 규칙서

- 발견

- 몇몇의

- 도메인

- 말라

- 다운로드

- 두

- 용이하게

- 교육

- 효율적인

- 가능

- 암호화

- 에너지

- 입력

- 조차

- 이벤트

- EVER

- 진화하는

- 예

- FBI가

- 연방

- 연방 수사 국

- 그림

- 파일

- 끝

- 럭셔리

- 발견

- 무료

- 에

- 기능

- 이득

- 얻을

- 힘내

- Government

- 발생

- 있다

- 병원

- HTTPS

- if

- 형상

- 중대한

- in

- 감염되는

- 정보

- 인프라

- 설치

- 즉시

- 를 받아야 하는 미국 여행자

- 조사

- IP

- IP 주소

- IT

- 그

- 그 자체

- JPG

- 다만

- 유지

- 키

- 실험실

- 후에

- 모래밭

- 찾고

- 사상자 수

- 운

- 확인

- 악의있는

- 악성 코드

- 제조

- .

- 거대한

- 최대 폭

- 미디어

- 메시지

- 방법

- 수정

- 모듈

- 배우기

- 신제품

- news

- 표준

- 지금

- nt

- of

- on

- 일단

- 최적화

- or

- 출발지

- 기타

- 아웃

- 지불

- 허가

- 플랫폼

- 플라톤

- 플라톤 데이터 인텔리전스

- 플라토데이터

- 플레이어

- 포인트 적립

- 팝

- 힘

- 너무 이른

- 공개

- 몸값

- 랜섬

- 랜섬웨어 공격

- 깨달은

- 접수

- 레지스터들

- 정규병

- 요청하는

- 연구

- 해결

- 의지

- ROSE

- 스코어 카드

- 화면

- 부문

- 보안

- 보내다

- 섬기는 사람

- 서비스

- 공유

- 이후

- 스트리밍

- 이러한

- 고통당한

- 받아

- 보다

- 그

- XNUMXD덴탈의

- 그때

- 그곳에.

- 그들

- 위협

- 시간

- 시대

- 에

- 신뢰할 수있는

- 전례가없는

- us

- 미국 연방

- 사용

- 익숙한

- 사용자

- 버전

- 를 통해

- 희생자

- Video

- 바이러스

- 였다

- we

- 언제

- 어느

- 와이파이

- 의지

- 과

- 너의

- 제퍼 넷