크립토재킹이 다시금 기승을 부리고 있습니다. 공격자는 비트코인 및 모네로와 같은 암호화폐 채굴에 집중하기 위해 클라우드 인프라에서 무료 처리 능력을 탈취하기 위해 다양한 계획을 사용하고 있습니다.

클라우드 네이티브 서비스 보안 제공업체인 Sysdig에 따르면 암호화폐 채굴자들은 코드를 배포하고 분산 채굴 플랫폼을 생성하기 위해 최대 규모의 CI/CD(지속적 통합 및 배포) 서비스 중 일부에 대한 무료 평가판을 사용하고 있습니다. 사이버 보안 서비스 회사인 CrowdStrike는 이번 주에 공격자들이 잘못 구성된 Kubernetes 및 Docker 인스턴스를 표적으로 삼아 호스트 시스템에 액세스하고 암호화폐 채굴 소프트웨어를 실행한다고 경고했습니다.

CrowdStrike의 클라우드 보안 수석 위협 연구원인 Manoj Ahuje는 두 가지 전술 모두 실제로 다른 사람의 비용으로 디지털 통화의 상승을 이용하려고 시도하고 있다고 말합니다.

"손상된 워크로드를 사용할 수 있는 한 본질적으로 무료 컴퓨팅입니다. 암호화폐 채굴자의 경우 입력 비용이 0이 되므로 이는 그 자체로 승리입니다."라고 그는 말합니다. "그리고...공격자가 채굴을 위해 컴퓨팅을 크라우드소싱하여 많은 수의 워크로드를 효과적으로 손상시킬 수 있다면 목표를 더 빨리 달성하고 같은 시간에 더 많은 것을 채굴하는 데 도움이 됩니다."

지난 11개월 동안 암호화폐의 가치가 급락했음에도 불구하고 암호화폐 채굴 노력은 시간이 지남에 따라 증가하고 있습니다. 예를 들어 비트코인은 70년 2021월 최고치 대비 XNUMX% 하락, 많은 암호화폐 기반 서비스에 영향을 미칩니다. 그러나 최근 공격을 통해 사이버범죄자들은 가장 낮은 성과를 노리고 있는 것으로 나타났습니다.

제공업체의 클라우드 인프라를 침해하면 비즈니스에 해를 끼치는 것처럼 보이지 않을 수 있지만 이러한 해킹으로 인한 비용은 조금씩 줄어들 것입니다. Sysdig는 공격자가 일반적으로 비용 $1당 $53만 벌면 됩니다. 클라우드 인프라 소유자가 부담합니다. 예를 들어, GitHub의 무료 평가판을 사용하여 단일 Monero 코인을 채굴하면 회사에 100,000달러 이상의 수익 손실이 발생할 것이라고 Sysdig는 추정했습니다.

그러나 기업들은 처음에는 암호화폐 채굴의 피해를 인식하지 못할 수도 있다고 Sysdig의 위협 연구원인 Crystal Morin은 말합니다.

“누군가의 인프라를 탈취하거나 기업의 데이터를 훔치는 등 누구에게도 직접적으로 해를 끼치지는 않지만, 이를 확장하거나 다른 그룹이 이러한 유형의 작업('프리재킹')을 이용하면 해당 제공업체에 금전적인 피해를 입힐 수 있습니다. 무료 평가판이 종료되거나 합법적인 사용자가 더 많은 비용을 지불하도록 강요함으로써 백엔드에서 사용자에게 영향을 미칩니다.”라고 그녀는 말합니다.

어디에나 있는 암호화폐 채굴자

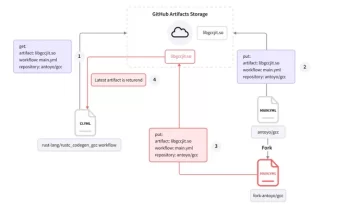

Sysdig가 PURPLEURCHIN이라고 명명한 최신 공격은 무료 평가판을 제공하는 가능한 한 많은 서비스의 암호화폐 채굴 네트워크를 결합하려는 노력으로 보입니다. Sysdig의 연구원들은 최신 암호화폐 채굴 네트워크가 GitHub 계정 30개, Heroku 계정 2,000개, Buddy 계정 900개를 활용한다는 사실을 발견했습니다. 사이버 범죄 그룹은 Docker 컨테이너를 다운로드하고 JavaScript 프로그램을 실행한 후 특정 컨테이너에 로드합니다.

Sysdig의 위협 연구 책임자인 Michael Clark은 공격의 성공은 실제로 가능한 한 많은 것을 자동화하려는 사이버 범죄 그룹의 노력에 의해 주도되었다고 말했습니다.

“그들은 새로운 계정에 가입하는 활동을 실제로 자동화했습니다.”라고 그는 말합니다. “그들은 CAPTCHA 우회, 시각적 버전 및 오디오 버전을 사용합니다. 그들은 구축한 인프라에 새로운 도메인을 만들고 이메일 서버를 호스팅합니다. 모두 모듈식이므로 가상 호스트에서 여러 컨테이너를 가동합니다.”

예를 들어 GitHub는 무료 등급으로 매달 2,000분의 무료 GitHub Action을 제공하며, 이는 모든 계정에 대해 최대 33시간의 실행 시간을 차지할 수 있다고 Sysdig는 분석에서 밝혔습니다.

키스해독

크립토재킹 캠페인 CrowdStrike가 발견되었습니다. 취약한 Docker 및 Kubernetes 인프라를 표적으로 삼습니다. Kiss-a-Dog 캠페인이라고 불리는 이 크립토마이너는 복원력을 위해 여러 명령 및 제어(C2) 서버를 사용하고 루트킷을 사용하여 탐지를 피합니다. 여기에는 손상된 컨테이너에 백도어를 배치하고 다른 기술을 사용하여 지속성을 확보하는 등 다양한 기타 기능이 포함되어 있습니다.

공격 기술은 CrowdStrike가 조사한 LemonDuck 및 Watchdog을 포함한 다른 그룹의 기술과 유사합니다. 그러나 대부분의 전술은 취약하고 잘못 구성된 Docker 및 Kubernetes 인프라를 표적으로 삼는 TeamTNT와 유사하다고 CrowdStrike는 권고문에서 밝혔습니다.

CrowdStrike의 Ahuje는 이러한 공격이 침해로 느껴지지 않을 수도 있지만 기업은 공격자가 클라우드 인프라에 액세스할 수 있다는 징후를 심각하게 받아들여야 한다고 말합니다.

“공격자가 귀하의 환경에서 크립토마이너를 실행할 때 이는 1차 방어선이 실패했다는 징후입니다.”라고 그는 말합니다. “암호 채굴자들은 이 공격 표면을 유리하게 활용하기 위해 모든 노력을 다하고 있습니다.”