읽기 시간 : 6 분코모도 사이버 시큐리티 팀,이 지속적인 위협의 최신 변종의 내부 작업을 공개

Comodo Cyber Security 팀은 최신 랜섬웨어를 지속적으로 연구하여 사용자를 더 잘 보호하고 발견한 내용을 더 넓은 netsec 및 바이러스 백신 커뮤니티와 공유합니다. 오늘은 최신 버전에 대해 알려드리고자 합니다. 랜섬 라는 달마 버전 2.0.

이 악성 코드는 2016 년에 CrySIS라는 이름으로 처음 나타났습니다. Bitcoins의 몸값을 요구하기 전에 Windows 시스템을 대상으로하고 강력한 AES-256 및 RSA-1024 알고리즘으로 피해자의 파일을 암호화합니다. 사실상 모든 종류의 랜섬웨어와 마찬가지로 암호 해독 키 없이도 파일을 완전히 복구 할 수 없으며 피해자는 키를 얻기 위해 몸값을 지불해야합니다.

Dharma 트로이 목마는 RDP 연결에서 약한 암호를 무차별 대입하거나 피해자가 악성 이메일 첨부 파일을 열도록 하여 전달됩니다. 첫 번째 방법은 공격자가 RDP 프로토콜을 사용하는 연결을 위해 포트 3389를 검색하는 것입니다. 대상을 찾으면 공격자는 알려진 암호 라이브러리에서 다른 암호 중 하나가 작동할 때까지 자동으로 다른 암호를 시도하여 연결에 로그인을 시도합니다. 거기에서 공격자는 대상 시스템을 완전히 제어하고 다음을 실행합니다. 달마 랜섬웨어 사용자의 파일에 수동으로

후자의 방법은 고전적인 이메일 공격입니다. 피해자는 실제 바이러스 백신 공급자로부터 온 것처럼 보이는 이메일을받습니다. 시스템에 맬웨어에 대한 경고가 포함되어 있으며 첨부 된 바이러스 백신 파일을 설치하여 위협 요소를 제거하도록 지시합니다. 물론 첨부 파일은 바이러스 백신 프로그램이 아니며 Dharma 2.0이며 사용자 파일을 암호화하고 잠금을 해제하기 위해 몸값을 요구합니다.

2 월 2020에서 코모도 사이버 보안 팀은 이것의 최신 진화를 발견했습니다 멀웨어, 달마 2.0. 이 버전에는 이전 버전의 핵심 암호화 후 몸값 기능이 포함되어 있지만 원격 관리 기능을 부여하는 추가 백도어도 포함되어 있습니다. 코모도 사이버 보안팀의 도움을 받아 Dharma 2.0의 세부 사항을 자세히 살펴보겠습니다.

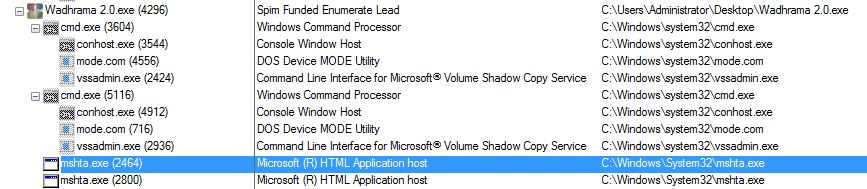

달마 2.0의 프로세스 실행 계층

악성 코드의 실행 트리가 아래 스크린 샷에 표시되며 목록의 머리글에 'Wadhrama 2.0.exe'가 있습니다.

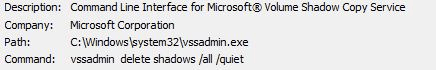

이 맬웨어는 DOS 장치 모드 유틸리티를 사용하여 피해자의 키보드에 대한 정보를 수집하고 파일의 섀도 복사본을 삭제합니다. 'vssadmin delete shadows / all / quiet'명령은 랜섬웨어에서 일반적으로 기존 Windows 복원 지점을 삭제하여 파일 백업 사용자를 강탈하는 데 사용됩니다.

쉐도우 복사본이 없어지면 사용자는 외부의 타사 백업이없는 경우 파일을 복원 할 수 없습니다. 많은 기업들이 그러한 백업을 시행하고 있지만 놀라운 수치는 아닙니다.

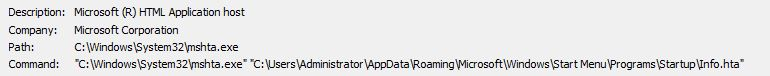

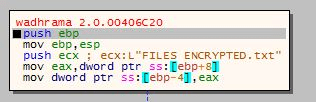

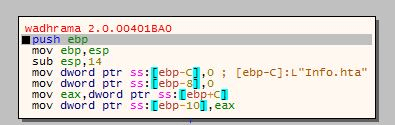

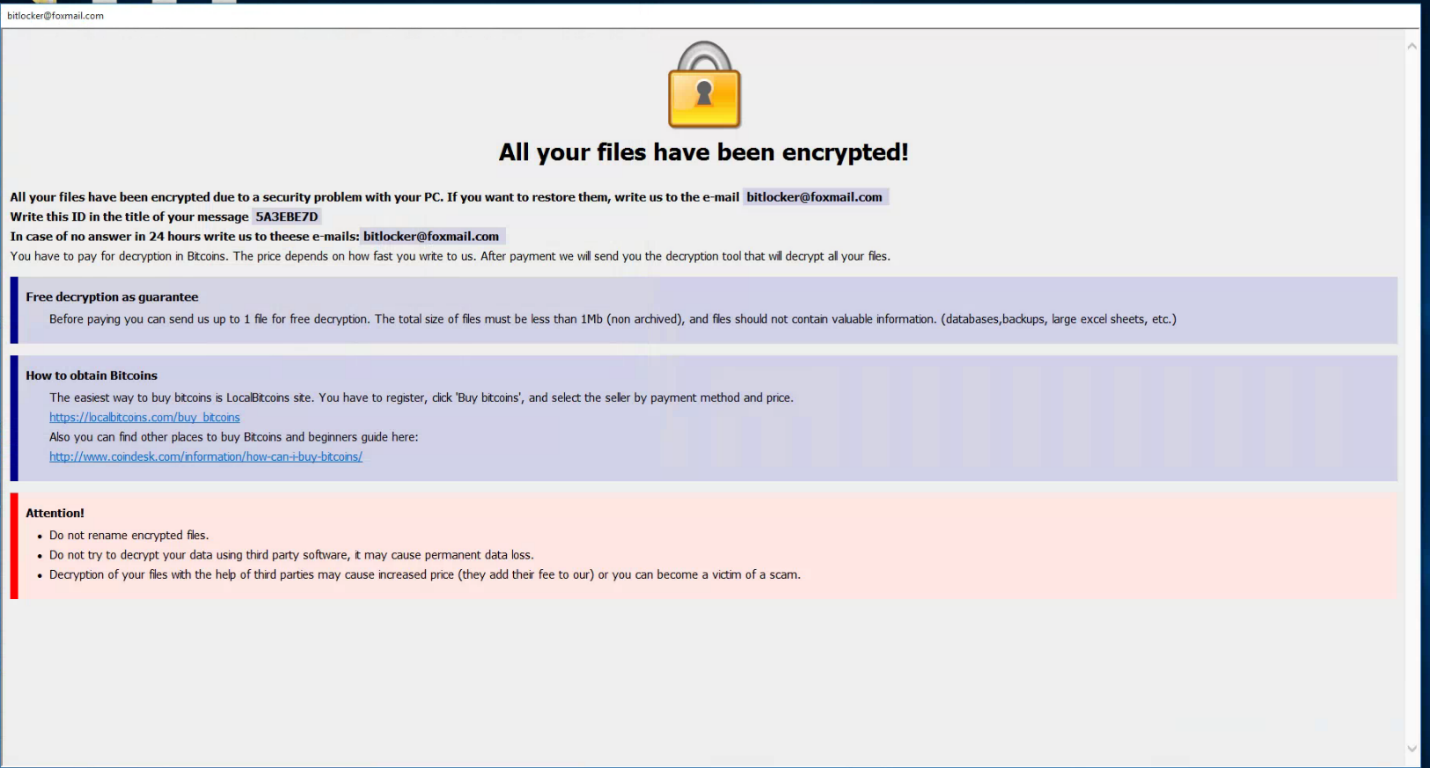

컴퓨터의 모든 파일을 암호화 한 후 공격자는 이제 지시 사항을 피해자에게 전달할 방법이 필요합니다. 'mshta.exe'를 사용하여 명령을 사용하여 'Info.hta'를 자동 실행으로 열면됩니다.

'C : UsersAdministratorAppDataRoamingMicrosoftWindowsStartMenuProgramsStartupInfo.hta'.

'Info.hta'는 몸값이 포함 된 파일입니다.

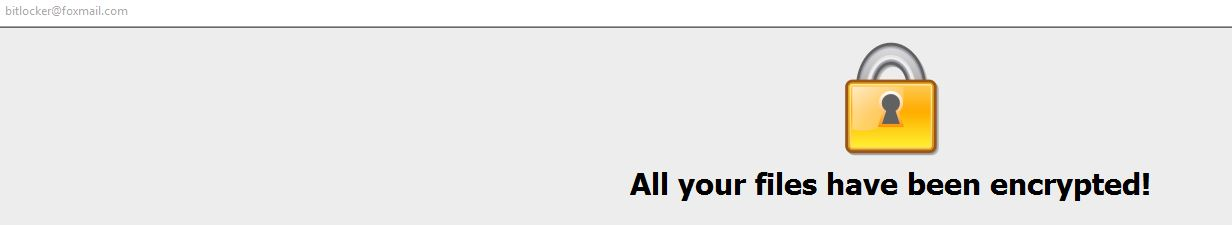

"모든 파일이 암호화되었습니다!"

달마 2.0의 동적 분석

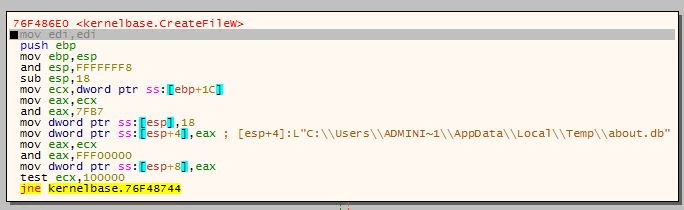

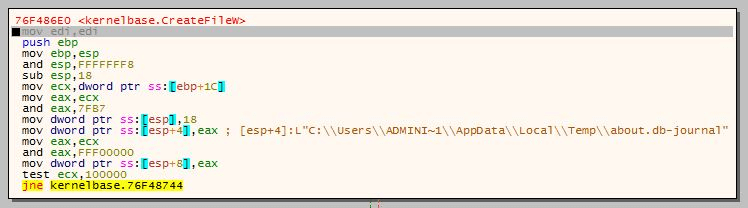

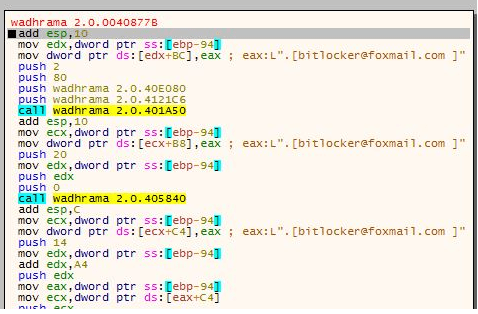

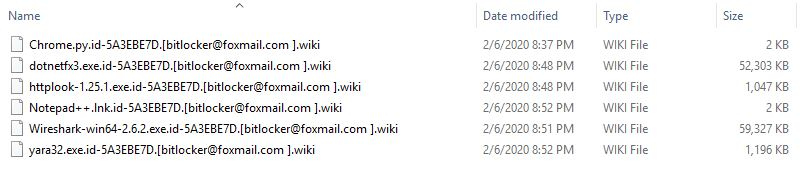

Wadhrama 2.0.exe는 <% usersadministratorappdatalocaltemp %>에 'about.db'및 'about.db-journal'이라는 두 개의 SQL 파일을 생성합니다. <% system32 %>, <% startup %>에 자신의 복사본을 만들고 모든 암호화 된 파일 끝에 '[bitlocker@foxmail.com] .wiki'확장자를 추가합니다.

c : usersadministratorappdatalocaltempabout.db

c : usersadministratorappdatalocaltempabout.db-journal

c : windowssystem32Wadhrama 2.0.exe

c : usersadministratorappdataroamingmicrosoftwindowsstart menuprogramsstartupWadhrama 2.0.exe

c : programdatamicrosoftwindowsstart menuprogramsstartupWadhrama 2.0.exe

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500desktop.ini.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c : bootbootstat.dat.id-5A3EBE7D. [bitlocker@foxmail.com] .wiki

c : bootsect.bak.id-5A3EBE7D. [bitlocker@foxmail.com] .wiki

c:msocacheall users{90120000-0012-0000-0000-0000000ff1ce}-coffice64ww.xml.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c : config.sys.id-5A3EBE7D. [bitlocker@foxmail.com] .wiki

c:msocacheall users{90120000-0012-0000-0000-0000000ff1ce}-csetup.xml.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c : autoexec.bat.id-5A3EBE7D. [bitlocker@foxmail.com] .wiki

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500$r1vq4s7.exe.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500$i1vq4s7.exe.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

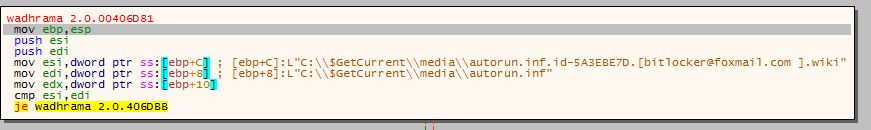

달마 2.0의 정적 분석

사이버 보안 팀은 다음과 같은 내용으로 2.0 개의 동일한 5 줄 텍스트 파일을 만들어 Dharma XNUMX의 암호화 복잡성을 테스트했습니다.

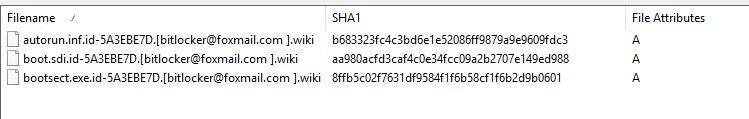

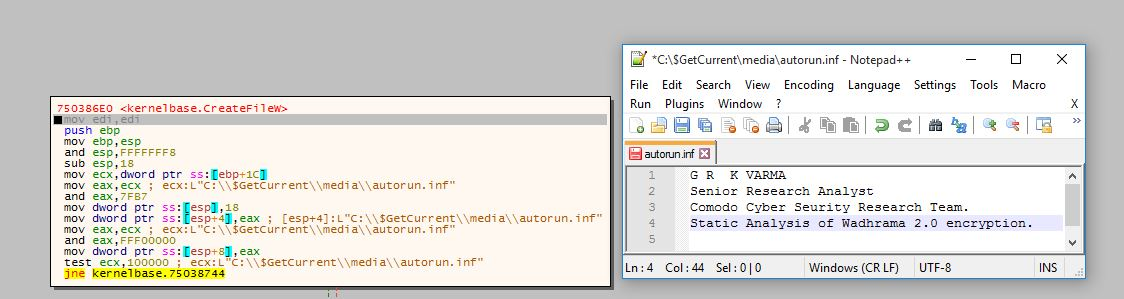

우리는 세 개의 파일 이름을 'autorun.inf', 'boot.sdi'및 'bootsect.exe'로 지정하고 각각 다른 위치로 옮겼습니다. 파일은 모두 유형, 크기가 같고 내용이 같으므로 모두 동일한 SHA1 서명 – 9ea0e7343beea0d319bc03e27feb6029dde0bd96을 공유합니다.

Dharma가 암호화하기 전 파일의 스크린 샷입니다.

암호화 후 각각 다른 파일 크기와 서명을 갖습니다.

달마 2.0 페이로드

- Dharma 2.0은 '<% AppData %> \ local \ temp'에 'about.db'및 'about.db-journal'이라는 두 개의 데이터베이스 파일을 생성합니다. 파일은 SQLite 파일이며 다음을 포함합니다.

테이블 – '설정'및 '키맵'. 데이터베이스는 / eject / eject와 같은 원격 관리 명령을 허용합니다. , / runas / runas , / syserr / syserr , / url / url ,

/ runscreensaver / runscreensaverd, / shutdisplay / shutdisplayd, / edithost / edithostsd,

/ 재시작 / 휴지통, / shutdown / shutdownd / logoff / logoffd, / lock / lockd, / quit / quitd, / config / configd

/ about / aboutd.

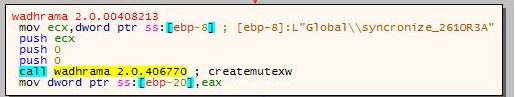

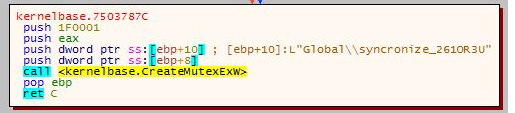

• Dharma 2.0은 'Global \ syncronize_261OR3A'및 'Global \ syncronize_261OR3U'라는 두 개의 뮤텍스 객체를 생성합니다. 뮤텍스 객체는 특정 데이터에 액세스 할 수있는 프로세스의 양을 제한합니다. 이렇게하면 다른 프로세스의 데이터가 효과적으로 잠기므로 암호화가 중단없이 진행될 수 있습니다.

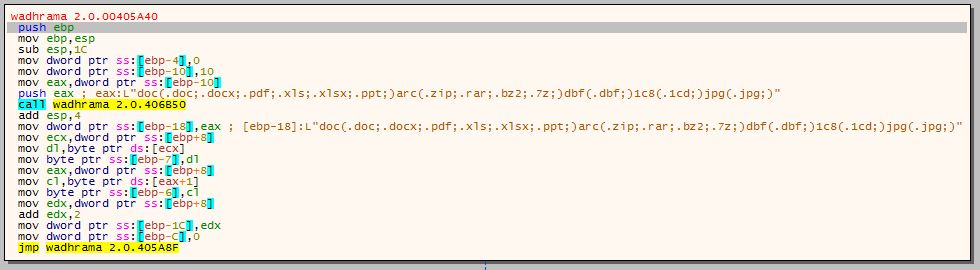

• Dharma 2.0은 암호화 할 다음 파일 확장자를 검색합니다.

◦ 개인 문서 파일 형식 : 'doc (.doc; .docx, .pdf; .xls; .xlss; .ppt;)'

◦ 아카이브 파일 형식 : 'arc (.zip; .rar; .bz2; .7z;)'

◦ 데이터베이스 파일 형식 : 'dbf (.dbf;)'

◦ SafeDis 암호화 파일 형식 : '1c8 (.1cd;)'

◦ 이미지 파일 형식 : 'jpg (.jpg;)'

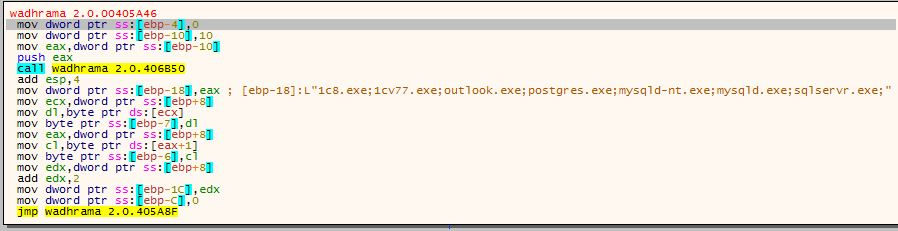

또한 잘 알려진 데이터베이스, 메일 및 서버 소프트웨어도 검색합니다.

◦'1c8.exe; 1cv77.exe; outlook.exe; postgres.exe; mysqld-nt.exe; mysqld.exe; sqlservr.exe; '

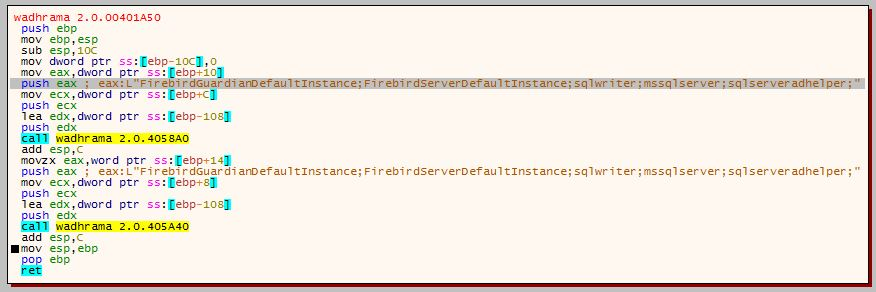

◦ 'FirebirdGuardianDefaultInstance; FirebirdServerDefaultInstance; sqlwriter; mssqlserver; Sqlserveradhelper;'

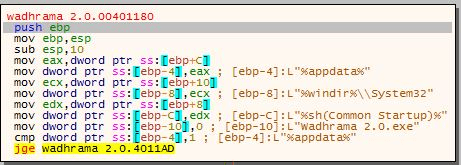

• Dhama 2.0은 XNUMX 개의 다른 위치로자가 복제합니다

◦ '% appdata %'

◦ '% windir % \ system32'

◦ '% sh (시작) %'

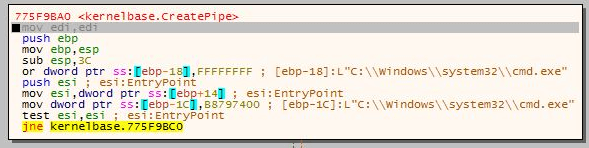

• 'C : \ windows \ system32 \ cmd.exe'명령을 사용하여 파이프 '% comspec %'을 만듭니다.

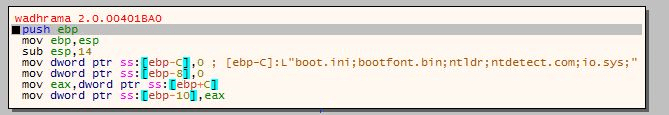

• 'boot.ini', 'bootfont.bin'등과 같은 부팅 파일에 대한 세부 정보를 수집합니다.

• 몸값 메모 텍스트는 'FILES ENCRYPTED.txt'라는 파일에 저장됩니다.

• 피해자에게 몸값 메시지를 표시하는 'Info.hta':

• 암호화 확장은 '. [bitlocker@foxmail.com]'버퍼에서 가져옵니다.

• Dharma는 새로운 확장자를 가진 원본 파일의 암호화 된 버전을 생성합니다.

• 이후 원본 파일을 삭제하고 모든 드라이브와 파일이 암호화 될 때까지 루프를 반복합니다. 암호화 된 최종 파일은 다음과 같습니다.

• 다음에 컴퓨터를 부팅 할 때 피해자에게 표시되는 몸값 메시지입니다.

관련 리소스

포스트 Dharma 2.0 랜섬웨어는 새로운 변종으로 계속 혼란을 겪고 있습니다. 첫 번째 등장 코모도 뉴스 및 인터넷 보안 정보.

- "

- 2016

- 2020

- 70

- a

- 소개

- ACCESS

- 추가

- 관리자

- 앞으로

- 알고리즘

- All

- 양

- 분석

- 안티 바이러스

- 아카이브

- 자동적으로

- 뒷문

- 백업

- 백업

- BAT

- 때문에

- 전에

- 이하

- 블록

- 사업

- 기능

- 고전적인

- 소통

- 커뮤니티

- 완전한

- 완전히

- 컴퓨터

- 연결

- 연결

- 끊임없이

- 이 포함되어 있습니다

- 함유량

- 계속

- 제어

- 핵심

- 생성

- 만들기

- 사이버

- 사이버 보안

- 사이버 보안

- 데이터

- 데이터베이스

- 데이터베이스

- 전달

- 수요

- 세부설명

- 장치

- 법

- 다른

- 발견

- 디스플레이

- 디스플레이

- 드라이브

- 마다

- 효과적으로

- 이메일

- 암호화

- 진화

- 실행

- 현존하는

- 확장

- 2월 2020

- 먼저,

- 수행원

- 다음

- 체재

- 발견

- 에

- 기능

- 점점

- 보조금

- 머리

- 도움

- 계층

- HTTPS

- 거대한

- 영상

- 정보

- 설치

- 인터넷

- 인터넷 보안

- IT

- 그 자체

- 키

- 알려진

- 최근

- 도서관

- 제한

- 라인

- 명부

- 위치

- 잠금

- 보기

- 기계

- 악성 코드

- 수동으로

- 요구

- news

- 다음 것

- 번호

- 열 수

- 기타

- Outlook

- 파티

- 암호

- 지불

- 확인

- 조각

- 파이프

- 전철기

- 너무 이른

- 수입

- 프로세스

- 프로그램

- 보호

- 보호

- 프로토콜

- 공급자

- 몸값

- 랜섬

- 먼

- 계시

- 안전

- 같은

- 스캐닝

- 보안

- 그림자

- 공유

- 표시

- 크기

- So

- 소프트웨어

- 일부

- 구체적인

- 시작

- 스트레인

- 강한

- 그후

- 시스템은

- 목표

- 대상

- 팀

- XNUMXD덴탈의

- 세

- 시간

- 오늘

- 트로이의

- 아래에

- 잠금을 해제

- 사용

- 사용자

- 유틸리티

- 버전

- 웹 사이트

- 넓은

- 창

- 없이

- 일

- XML

- 너의