ESET 연구

폐쇄적인 침입 벡터로 인해 사이버 범죄자는 기존 공격 경로를 다시 방문하고 피해자를 공격할 새로운 방법을 찾게 됩니다.

12 9월 2023

1년 상반기에 섹스토션 이메일과 기타 텍스트 기반 위협이 엄청나게 증가했으며 그 이유에 대한 의문이 남아 있습니다. 범죄자들은 단지 게으른 사람들일까요? 쉬는 날에도 쉽게 돈을 벌려고 하는 걸까요? 아니면 이것이 잠재적으로 생성적 AI와 관련된 더 큰 것의 일부입니까?

그리고 이는 시장에서 관찰된 추세의 표면적인 부분에 불과합니다. 최신 ESET 위협 보고서, 이번 에피소드의 초점입니다. 사이버 범죄자들의 관심이 높아진 또 다른 침입 벡터는 다시 증가하는 무차별 대입 공격을 견뎌야 했던 MS SQL 서버였습니다.

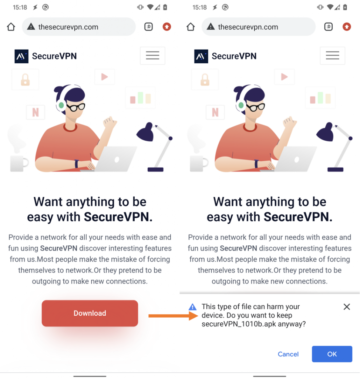

아, 그리고 악성 안드로이드 앱의 형태로 나타나는 고리대금 범죄도 잊지 말자. 적도 주변 국가와 남반구에서 피해자를 사냥하는 사이버 범죄자는 피해자에게 단기 대출에 대해 엄청난 이자율을 지불하도록 압력을 가하고 위협합니다. 때로는 심지어 제공하지도 않는 이자가 있습니다.

하지만 1년 상반기에는 모든 것이 나쁘지 않았습니다. 좋은 소식 중 하나는 악명 높은 Emotet 봇넷이 2023월에 사소하고 놀라울 정도로 비효율적인 스팸 캠페인을 몇 개만 실행하는 등 거의 활동을 보이지 않았다는 것입니다. 그 일이 끝난 후에는 조용해졌습니다. 연구원들의 관심을 끌었던 것은 디버깅 출력과 유사한 새로운 기능이었습니다. 이는 Emotet이 작동 방식을 확신하지 못하는 다른 위협 그룹에 적어도 부분적으로 판매되었다는 소문을 불러일으킵니다.

레드라인 스틸러에 관한 또 다른 긍정적인 이야기가 나왔습니다. 범죄자들이 피해자의 정보를 훔치고 다른 악성 코드를 전달하기 위해 사용하는 이 악명 높은 MaaS(Malware-as-a-Service)는 ESET 연구원과 Flare 시스템의 친구들에 의해 중단되었습니다. 중단으로 인해 계열사를 위한 RedLine 제어판을 실행하는 데 필요한 GitHub 저장소 체인이 중단되었습니다. 백업 채널이 없었기 때문에 MaaS 뒤에 있는 운영자는 "서비스"를 실행하기 위해 다른 경로를 찾아야 합니다.

ESET 위협 보고서의 모든 주제와 자세한 내용을 보려면 Aryeh Goretsky가 진행하는 ESET Research 팟캐스트의 최신 에피소드를 들어보세요. 이번에 그는 보고서 작성자 중 한 명인 보안 인식 전문가 Ondrej Kubovi에게 질문을 보냈습니다.č.

암호화폐 위협의 변화, 악성 OneNote 파일, Lazarus 그룹이 제공한 최초의 이중 공급망 공격 또는 랜섬웨어 현장의 최신 개발과 같은 기타 주제를 포함하는 1년 상반기의 전체 보고서는 다음과 같습니다. 여기를 클릭하세요.

논의:

- 성착취 및 문자 기반 위협 1:46

- MS SQL 서버에 대한 무차별 대입 공격 7:10

- Android 앱의 고리대금 9:20

- 이모티콘 활동 13:25

- RedLine Stealer 중단 16:45

- SEO 기반 콘텐츠 및 PR 배포. 오늘 증폭하십시오.

- PlatoData.Network 수직 생성 Ai. 자신에게 권한을 부여하십시오. 여기에서 액세스하십시오.

- PlatoAiStream. 웹3 인텔리전스. 지식 증폭. 여기에서 액세스하십시오.

- 플라톤ESG. 자동차 / EV, 탄소, 클린테크, 에너지, 환경, 태양광, 폐기물 관리. 여기에서 액세스하십시오.

- PlatoHealth. 생명 공학 및 임상 시험 인텔리전스. 여기에서 액세스하십시오.

- 차트프라임. ChartPrime으로 트레이딩 게임을 향상시키십시오. 여기에서 액세스하십시오.

- BlockOffsets. 환경 오프셋 소유권 현대화. 여기에서 액세스하십시오.

- 출처: https://www.welivesecurity.com/en/podcasts/eset-research-podcast-sextortion-digital-usury-sql-brute-force/

- :있다

- :이다

- :아니

- 1

- 13

- 16

- 2023

- 32

- 7

- 77

- 9

- a

- 활동

- 계열사

- 후

- AI

- All

- 또한

- 및

- 기계적 인조 인간

- 다른

- 나타나는

- 앱

- 있군요

- 약

- AS

- At

- 공격

- 공격

- 주의

- 작성자

- 애비뉴

- 인식

- 백업

- 나쁜

- 된

- 뒤에

- 더 큰

- 봇넷

- 브 루트 포스

- 비자 면제 프로그램에 해당하는 국가의 시민권을 가지고 있지만

- by

- 온

- 캠페인

- 범주

- 체포

- 체인

- 변경

- 채널

- 제어

- 국가

- 범죄자

- 범죄자

- 암호 화폐

- 사이버 범죄자

- 일

- 배달하다

- 개발

- 다른

- 디지털

- 감독 된

- 분열 된

- 붕괴

- 말라

- 더블

- 아래 (down)

- ...동안

- 적립

- 쉽게

- 이메일

- 삽화

- ESET 연구

- 조차

- 를

- 파일

- Find

- 먼저,

- 플레어

- 초점

- 럭셔리

- 힘

- 형태

- 친구

- 에

- 가득 찬

- 전체 보고서

- 기능

- 생성적인

- 제너레이티브 AI

- GitHub의

- 좋은

- 그룹

- 했다

- 있다

- he

- 그의

- 호스팅

- 방법

- HTTPS

- 수렵

- in

- 포함

- 증가

- 증가

- 정보

- 관심

- 금리

- 으로

- 참여

- IT

- 다만

- 최근

- 최신 개발

- 나사로

- 나사로 그룹

- 가장 작은

- 작은

- 융자

- 보기

- 악성 코드

- MaaS(Malware-as-a-Service)

- Mar

- 거대한

- 최대 폭

- 미성년자

- 돈

- 배우기

- MS

- 필요한

- 신제품

- news

- 아니

- 유명한

- of

- 오프

- 낡은

- on

- ONE

- 만

- 운영자

- or

- 기타

- 출력

- 위에

- 패널

- 부품

- 지불하는

- 조각

- 플라톤

- 플라톤 데이터 인텔리전스

- 플라토데이터

- 팟 캐스트

- 긍정적인

- 잠재적으로

- 연습

- 압박

- 제공

- 문제

- 문의

- 랜섬

- 거주비용

- 에 관한

- 유적

- 갱신

- 신고

- 연구

- 연구원

- 닮은

- 길

- 소문

- 달리기

- 달리는

- 장면

- 보안

- 보안 인식

- 본

- 서버

- 단기간의

- 보여

- 판매

- 무언가

- 남쪽의

- 스팸

- 전문가

- 이야기

- 이러한

- 표면

- 시스템은

- 그

- XNUMXD덴탈의

- 그들의

- 그곳에.

- 그들

- 일

- 이

- 그

- 위협

- 위협 보고서

- 위협하다

- 위협

- 시간

- 에

- 했다

- 이상의 주제

- 트렌드

- 시도

- 노력

- 익숙한

- 피해자

- 였다

- 방법

- 갔다

- 했다

- 뭐

- 어느

- why

- 의지

- 작업

- 제퍼 넷