한 보안 회사가 Qualcomm의 심각도가 높은 여러 취약점에 대한 공동 취약점 공개를 주도하고 있습니다. 금어초 칩셋.

이 취약점은 UEFI(Unified Extensible Firmware Interface) 펌웨어 참조 코드에서 확인되었으며 Qualcomm Snapdragon 칩을 사용하는 ARM 기반 노트북 및 장치에 영향을 미칩니다. 바이너리 리서치에 따르면.

Qualcomm이 취약점을 공개했습니다. 5월 XNUMX일에 사용 가능한 패치에 대한 링크와 함께. Lenovo는 또한 게시판을 발행했습니다. 영향을 받는 노트북의 결함을 해결하기 위한 BIOS 업데이트. 그러나 취약점 중 두 가지는 여전히 수정되지 않았다고 Binarly는 지적했습니다.

이러한 하드웨어 취약점을 악용하면 공격자는 시스템이 꺼진 경우에도 데이터를 영구적으로 저장하는 비휘발성 메모리의 변수를 수정하여 시스템을 제어할 수 있습니다. Binarly의 설립자이자 CEO인 Alex Matrosov는 수정된 변수가 시스템의 보안 부팅 단계를 손상시키고 공격자가 일단 익스플로잇이 실행되면 손상된 시스템에 지속적으로 액세스할 수 있다고 말합니다.

Matrosov는 “기본적으로 공격자는 운영 체제 수준에서 변수를 조작할 수 있습니다.

펌웨어 결함으로 인한 공격 가능성

보안 부팅은 장치가 제대로 시작되도록 대부분의 PC 및 서버에 배포된 시스템입니다. 부팅 프로세스가 우회되거나 제어되는 경우 공격자가 시스템을 제어할 수 있습니다. 운영 체제가 로드되기 전에 악성 코드를 실행할 수 있습니다. 펌웨어 취약점은 문을 열어두는 것과 같습니다. 공격자는 시스템이 켜질 때 원할 때 시스템 리소스에 액세스할 수 있다고 Matrosov는 말합니다.

Matrosov는 “공격자가 매우 흥미로운 지속성 기능을 얻을 수 있기 때문에 펌웨어 부분이 중요합니다. 따라서 장치에서 장기간 플레이할 수 있습니다.

이 결함은 PC, 서버 및 모바일 장치에 사용되는 ARM 아키텍처 기반 프로세서에 영향을 미치기 때문에 주목할 만합니다. x86 칩에서 많은 보안 문제가 발견되었습니다. 인텔 와 AMD그러나 Matrosov는 이 공개가 ARM 칩 설계에 존재하는 보안 결함의 초기 지표라고 언급했습니다.

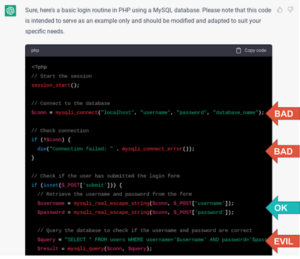

펌웨어 개발자는 보안 우선 사고 방식을 개발해야 한다고 Matrosov는 말합니다. 오늘날 많은 PC는 소프트웨어와 하드웨어가 상호 작용할 수 있는 후크를 제공하는 UEFI 포럼에서 제공하는 사양을 기반으로 부팅됩니다.

“우리는 ARM 버전에 있는 UEFI 펌웨어에 사용되는 OpenSSL이 매우 구식이라는 것을 알게 되었습니다. 예를 들어 Infineon이라는 주요 TPM 공급자 중 하나는 XNUMX년 된 OpenSSL 버전을 사용합니다.”라고 Matrosov는 말합니다.

영향을 받는 시스템 해결

보안 게시판에서 Lenovo는 이 취약점이 ThinkPad X13s 노트북의 BIOS에 영향을 미쳤다고 밝혔습니다. BIOS 업데이트는 결함을 패치합니다.

코드명 Project Volterra인 Microsoft의 Windows Dev Kit 2023도 이 취약점의 영향을 받는다고 Binarly는 연구 노트에서 말했습니다. Project Volterra는 프로그래머가 Windows 11 운영 체제용 코드를 작성하고 테스트하도록 설계되었습니다. Microsoft는 Project Volterra 장치를 사용하여 기존의 x86 Windows 개발자를 ARM 소프트웨어 생태계로 유인하고 있으며 이 장치의 출시는 작년 Microsoft의 Build 및 ARM의 DevSummit 컨퍼런스에서 최고의 발표였습니다.

XNUMXD덴탈의 멜트 다운 및 스펙터 취약성 서버 및 PC 인프라의 x86 칩에 큰 영향을 미쳤습니다. 그러나 발견의 ARM 부트 레이어의 취약점 아키텍처가 다음을 포함하는 저전력 모바일 생태계를 주도하고 있기 때문에 특히 우려됩니다. 5G 스마트폰 및 기지국. 기지국은 점점 더 에지 장치 및 클라우드 인프라를 위한 통신의 중심이 되고 있습니다. 공격자는 운영자처럼 행동할 수 있으며 기지국에서 지속성을 유지하고 아무도 알지 못할 것이라고 Matrosov는 말합니다.

시스템 관리자는 회사에 대한 위험을 이해하고 신속하게 해결함으로써 펌웨어 결함 패치의 우선 순위를 정해야 한다고 그는 말합니다. 이진 제안 펌웨어 취약점을 감지하는 오픈 소스 도구.

“모든 회사가 장치에 펌웨어 수정 사항을 제공하는 정책을 가지고 있는 것은 아닙니다. 나는 과거에 대기업에서 일했고, 내 회사를 시작하기 전에는 어느 회사도, 심지어 이러한 하드웨어 관련 회사도 직원 노트북 및 장치의 펌웨어를 업데이트하는 내부 정책이 없었습니다. 이것은 옳지 않습니다.”라고 Matrosov는 말합니다.

- SEO 기반 콘텐츠 및 PR 배포. 오늘 증폭하십시오.

- 플라토 블록체인. Web3 메타버스 인텔리전스. 지식 증폭. 여기에서 액세스하십시오.

- 출처: https://www.darkreading.com/dr-tech/firmware-vulnerability-in-chips-helps-hackers-take-control-of-systems

- 11

- 2023

- 7

- a

- ACCESS

- 주소

- 주소 지정

- 관리자

- 영향을

- 알렉스

- 와

- 강의자료

- 아키텍처

- ARM

- 주의

- 가능

- 기지

- 기반으로

- 원래

- 때문에

- 전에

- 빌드

- 회보

- 라는

- 기능

- 센터

- 대표 이사

- 칩

- 칩

- 클라우드

- 암호

- 커뮤니케이션

- 기업

- 회사

- 타협

- 손상된

- 회의

- 제어

- 전통적인

- 조정

- 수

- 데이터

- 배달하다

- 배포

- 설계

- 디자인

- 데브

- 개발

- 개발자

- 장치

- 디바이스

- 폭로

- 발견

- 발견

- 문

- 운전

- 초기의

- 생태계

- Edge

- 중

- 종업원

- 확인

- 조차

- 예

- 실행

- 현존하는

- 공적

- 악용

- 고정

- 결함

- 포럼

- 발견

- 설립자

- 설립자 겸 CEO

- 에

- 이득

- 하드웨어

- 후크

- 그러나

- HTML

- HTTPS

- 확인

- 영향

- 영향

- 중대한

- in

- 포함

- 더욱 더

- 지시자

- 인피니언

- 하부 구조

- 상호 작용하는

- 흥미있는

- 인터페이스

- 내부의

- 발행

- IT

- 월

- 알아

- 휴대용 퍼스널 컴퓨터

- 노트북

- 넓은

- 크게

- 성

- 작년

- 최근

- 지도

- 출발

- 레노버

- 레벨

- 모래밭

- 긴

- 주요한

- .

- 메모리

- Microsoft

- 사고 (思考)

- 모바일

- 모바일 장치

- 수정

- 가장

- 여러

- 필요

- 주목할 만한

- 유명한

- 번호

- 제공

- ONE

- 열 수

- 하려면 openssl

- 운영

- 운영 체제

- 운영자

- 자신의

- 특별히

- 과거

- 패치

- 패치

- PC

- PC를

- 영구적으로

- 고집

- 상

- 조각

- 장소

- 플라톤

- 플라톤 데이터 인텔리전스

- 플라토데이터

- 연극

- 부디

- 정책

- 정책

- 우선 순위

- 문제

- 방법

- 가공업자

- 프로그래머

- 프로젝트

- 정확히

- 제공

- 제공

- 제공

- 자격

- Qualcomm snapdragon

- 빨리

- 공개

- 연구

- 자료

- 위험

- 말했다

- 안전해야합니다.

- 보안

- 서버

- 스마트폰

- 금어초

- So

- 소프트웨어

- 출처

- 명세서

- Spectre

- 스타트

- 시작

- 역

- 아직도

- 상점

- 전환

- 체계

- 시스템은

- 받아

- test

- XNUMXD덴탈의

- 그들의

- 에

- 오늘

- 검색을

- 상단

- 돌린

- 아래에

- 이해

- 통일

- 업데이트

- 사용

- 버전

- 취약점

- 취약점

- 어느

- 의지

- 창

- 윈도우 11

- 일

- 쓰다

- year

- 제퍼 넷