10월 611일에 Poly Network는 XNUMX억 XNUMX만 달러의 해킹을 당했습니다. 이는 현재까지 가장 큰 암호화 관련 해킹이었습니다. 이 공격은 일반적으로 일종의 플래시 대출 및 차익 거래를 악용하는 대부분의 DeFi 해킹과 비교할 때 특히 흥미로웠습니다. 현명한 계약 스마트 계약이란 무엇입니까? 현명한 계약은 컴퓨터 전문가입니다. 더 보기 그리고 더 적은 양의 자금. 이 경우 해커는 개인 키를 우회하고 스마트 계약이 단순히 자금을 자신이 통제하는 지갑으로 직접 보낼 수 있는 익스플로잇을 발견했습니다. CipherTrace는 지금까지 거의 모든 자금이 Poly Network에 반환되었음을 확인했습니다. Poly Network는 Twitter 피드에서도 반환을 확인했습니다.

스마트 계약이란 무엇입니까? 현명한 계약은 컴퓨터 전문가입니다. 더 보기 그리고 더 적은 양의 자금. 이 경우 해커는 개인 키를 우회하고 스마트 계약이 단순히 자금을 자신이 통제하는 지갑으로 직접 보낼 수 있는 익스플로잇을 발견했습니다. CipherTrace는 지금까지 거의 모든 자금이 Poly Network에 반환되었음을 확인했습니다. Poly Network는 Twitter 피드에서도 반환을 확인했습니다.

일반적인 DeFi 해킹이 특정 DeFi 도구를 대상으로 하여 훨씬 적은 손실을 초래하는 반면, 이 경우 공격은 DeFi 플랫폼 자체에 초점을 맞추고 분산형 거래소(DEX) 스마트 계약의 제어를 목표로 하는 Poly Network의 인프라에 대한 공격이었습니다. 결과적으로 주요 크로스 체인 계약은 해커에 의해 완전히 통제되어 계약 내에서 잠겨 있어야 하는 토큰을 잠금 해제하고 토큰을 자신의 제어 하에 있는 주소로 보낸 다음 체인 전체에서 공격을 반복할 수 있습니다.

폴리 네트워크가 해킹된 방법

폴리 네트워크는 XNUMX개의 상대적으로 독립적인 블록체인 간의 토큰 전송을 용이하게 하는 크로스 체인 상호 운용성 브리지 역할을 합니다. 따라서 주요 Poly Network 스마트 계약 중 하나는 브리지 자체입니다. 체인 간의 브리지가 효과적으로 작동하려면(예: 사용자가 네트워크를 사용하여 체인 간에 토큰을 전송할 수 있음) 많은 양의 유동성을 유지해야 합니다. 사용자가 체인 간에 "브리지"를 원할 때마다 Poly Network는 각 체인에서 동등한 자산을 효율적으로 소각/제작해야 합니다.

이러한 교차 체인 토큰 전송을 발행하는 계약은 "키퍼"를 사용하여 트랜잭션을 확인하고 실행합니다. 골키퍼가 서명을 하면 소스 체인 전에, 크로스체인매니저 에 대한 계약 목적지 체인 Keeper의 서명이 유효한지 확인하고 대상 체인에서 이에 상응하는 항목을 실행하여 "브리지"를 완료합니다.

스마트 계약은 사용자 자신이 아닌 거래를 실행하기 때문에 해커는 악용할 수 있었습니다. 크로스체인매니저 스마트 계약을 체결하고 "키퍼"를 자신이 통제하는 악의적인 키퍼로 바꿉니다. 그 결과, 폴리 네트워크의 주요 교차 체인 계약은 해커에 의해 완전히 통제되어 브리지 계약 내에서 잠겨 있어야 하는 토큰을 잠금 해제하고 토큰을 자신의 통제 하에 있는 주소로 이동할 수 있습니다. 그런 다음 해커는 체인 전체에 걸쳐 공격을 복제했습니다.

Poly Network 해킹의 진정한 피해자는 누구입니까?

해커의 행동으로 인해 이러한 계약에 "잠긴" 사용자의 자금은 진정한 손실을 입었습니다. 특정 개인 토큰은 가져오지 않았지만 프로토콜에 잠겨 있는 많은 양을 제거함으로써 모든 사용자가 계약에서 자금을 인출하기를 원할 경우 Poly Network는 더 이상 대규모 엑소더스를 지원할 유동성을 갖지 못하게 됩니다. 그러나 DeFi의 탈중앙화 특성으로 인해 KYC 프로세스가 없고 국경을 초월한 도달 범위가 없다는 것은 실제 피해자가 누구이고 어디에 있는지 식별하는 것이 거의 불가능하다는 것을 의미합니다.

전반적으로 이것은 잘못 설계된 스마트 계약에 대한 정교한 악용이며 "위험"과 "행동"이 Poly Network 사용자에게 영향을 미칩니다. 투자자는 폴리네트워크 자신이 아니라 진정한 피해자입니다. 틀림없이 Poly Network는 스마트 계약의 품질을 보장하지 않아 투자자를 상당한 위험에 노출시킴으로써 해커와 책임을 분담합니다.

현재 Poly Network 코드가 감사를 받았다는 표시는 없습니다. 프로토콜의 GitHub를 통해 검색 repos 감사가 수행되거나 보고되지 않았음을 나타냅니다.

Poly Network 해커가 도난당한 자금의 절반 이상을 반환합니다.

Poly Network 도난을 모니터링하는 사람들이 놀랍게도 11월 XNUMX일 공격자는 도난당한 자금 중 일부를 반환하기 시작했습니다. 이것은 인터넷을 통해 많은 사람들이 궁금해하게 만들었습니다. 이유는 무엇입니까?

해커가 자신의 흔적을 난독화하기 위해 수행한 모든 스와핑에서 해커는 "고객 알기"(KYC) 정보를 식별할 수 있는 일부 유명 거래소와 이미 이전 거래가 있었던 지갑을 한 시점에서 재사용한 것으로 보입니다. 그에게.

자금 반환을 고려할 때 해커가 잠재적으로 화이트 햇이 될 수 있다는 주장이 있습니다. 그러나 화이트 햇이 항상 돈을 반환할 의도가 있었다면 자금 추적을 난독화하기 위해 동일한 조치를 취했을 가능성은 거의 없습니다.

이 블로그 시점에서 CipherTrace는 해커가 자금을 반환할 수 있도록 특별히 개발한 주소로 거의 모든 자금이 Poly Network로 반환되었음을 확인했습니다. 이러한 주소는 다음과 같습니다.

- 0x71Fb9dB587F6d47Ac8192Cd76110E05B8fd2142f

- 0xEEBb0c4a5017bEd8079B88F35528eF2c722b31fc

- 0xA4b291Ed1220310d3120f515B5B7AccaecD66F17

자금 동결 10월 XNUMX일(해킹 당일)

USDT 동결

11월 XNUMX일 반환된 자금

폴리 계약: 85만 달러 USDC

BSC 계약: 256.2개의 주요 토큰(대부분 BTCB, Binance 페깅 ETH, BUSD)에서 3억 2.637만 달러 및 BNB에서 XNUMX억 XNUMX만 달러

이더리움 계약: SHIB, renBTC 및 Fei에서 3.4만 달러

12월 XNUMX일 반환된 자금

이더리움 계약: 96.42만 달러 DAI

이러한 대규모 DeFi 해킹의 영향

의원들은 특히 이 최신 Poly Network 해킹으로 요약되는 DeFi 해킹의 수가 급증함에 따라 DeFi 규정의 구현을 촉진할 것입니다. 궁극적으로 규제 당국은 FATF의 권고에 따라 탈중앙화 거래소(DEX)를 가상 자산 서비스 제공자(VASP)로 분류할 가능성이 높습니다. FinCEN은 DEX를 MSB(Money Service Businesses)로 분류할 가능성이 높습니다. 즉, DEX 및 기타 DeFi 애플리케이션은 자금 세탁 방지(AML) 및 KYC 의무를 충족해야 합니다. 나는 또한 CFTC가 DeFi 커뮤니티를 규제하고 SEC가 DeFi 증권 규제를 규제할 것으로 기대합니다.

또한 스마트 계약 품질 표준이 더욱 엄격해지고 감사 표준이 등장할 것입니다. 또한 DeFi "보험 시장"은 적절한 DeFi 기술적 위험을 적절하게 평가할 수 있는 진화하고 성숙할 것입니다.

DeFi 해킹은 올해 2억 달러에 달합니다. 다음 단계는 무엇입니까?

이 해킹은 코드의 품질을 보장하고 취약성을 줄이기 위한 스마트 계약 보안 및 감사 표준의 중요성을 보여줍니다.

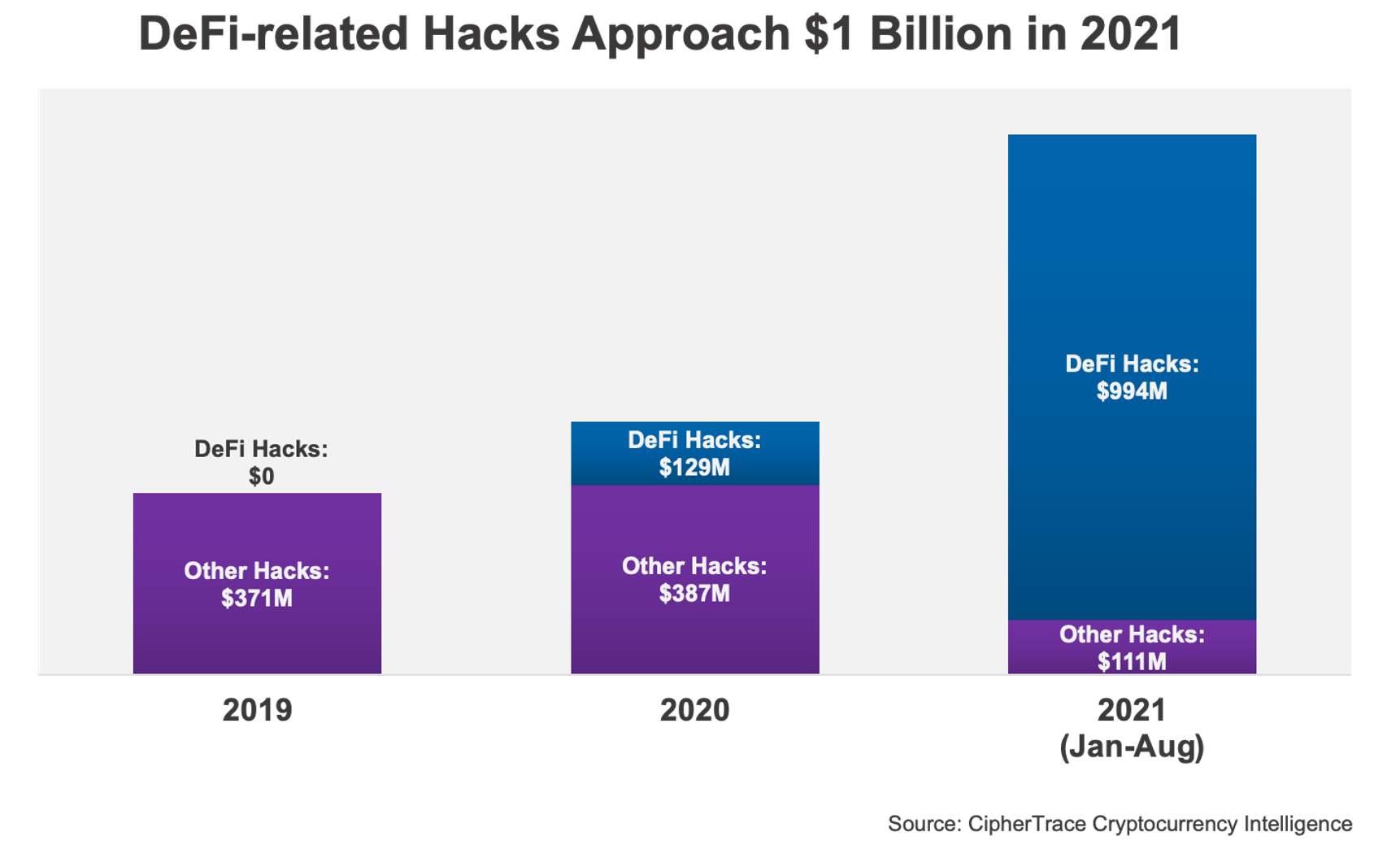

우리의 최신에 따르면 암호 화폐 범죄 및 자금 세탁 방지 보고서, 2021월 말까지 361년 범죄자가 적발한 DeFi 해킹 규모는 994억 90만 달러에 달합니다. 오늘날 DeFi 해킹이 2021억 1.1만 달러를 차지함에 따라 이 숫자는 거의 XNUMX배가 되었으며, XNUMX억 달러를 조금 넘는 XNUMX년 전체 해킹 규모의 XNUMX%를 차지합니다.

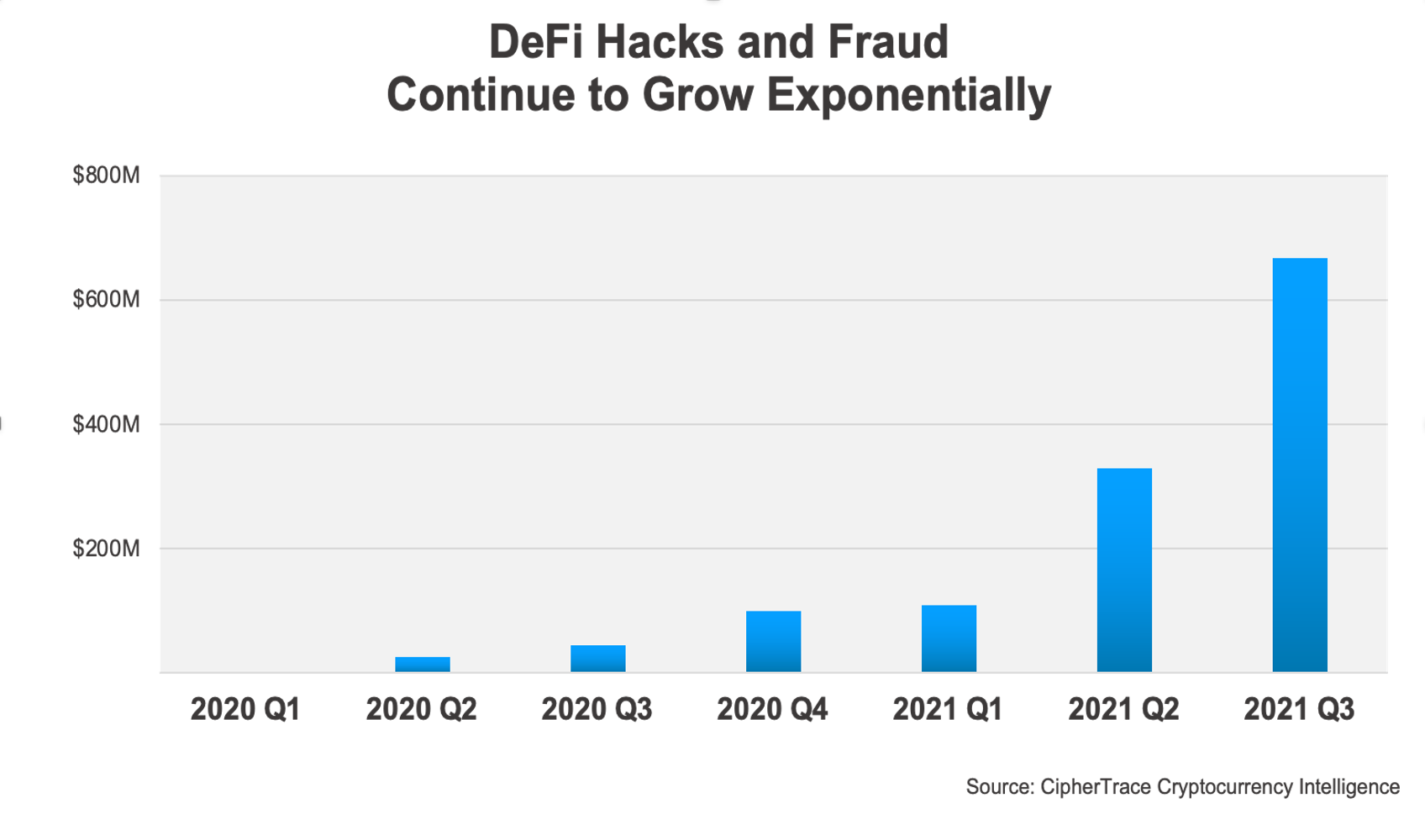

DeFi 해킹 및 사기가 분기별로 기하급수적으로 증가함에 따라 이러한 추세가 계속된다면 DeFi 범죄의 미래는 암울해 보입니다. Poly Network 해킹에서 알 수 있듯이 DeFi 범죄가 계속해서 정교해지면 스마트 계약이 점점 더 대규모 공격의 표적이 될 가능성이 높습니다.

DeFi 해킹 및 사기가 분기별로 기하급수적으로 증가함에 따라 이러한 추세가 계속된다면 DeFi 범죄의 미래는 암울해 보입니다. Poly Network 해킹에서 알 수 있듯이 DeFi 범죄가 계속해서 정교해지면 스마트 계약이 점점 더 대규모 공격의 표적이 될 가능성이 높습니다.

충수

11월 XNUMX일에 해커는 "온체인" Q&A를 개최했습니다. 다음은 그의 거래 중 일부에 대한 입력 데이터를 디코딩하여 볼 수 있습니다.

Q & A, 파트 XNUMX:

Q: 해킹을 하는 이유는 무엇입니까?

A: 재미로 🙂

Q: 왜 폴리 네트워크인가?

A: 크로스체인 해킹이 핫하다

Q: 토큰을 전송하는 이유는 무엇입니까?

A: 안전하게 유지하기 위해.

버그를 발견했을 때 복합적인 느낌이 들었습니다. 당신이 그렇게 많은 행운에 직면했을 때 무엇을 해야 하는지 자문해 보십시오. 프로젝트 팀에게 정중하게 요청하여 문제를 해결할 수 있도록 하시겠습니까? 누구든지 XNUMX억이 주어진 배신자가 될 수 있습니다! 나는 아무도 믿을 수 없다! 내가 생각해낼 수 있는 유일한 해결책은 _ANONYMOUS_ 및 _SAFE_를 유지하면서 _신뢰할 수 있는_ 계정에 저장하는 것입니다.

이제 모두가 음모의 냄새를 맡습니다. 소식통? 내가 아니라 누가 알겠습니까? 나는 내부자가 취약점을 숨기고 악용하기 전에 취약점을 노출할 책임이 있습니다!

Q: 왜 그렇게 정교합니까?

A: 폴리 네트워크는 괜찮은 시스템입니다. 해커가 즐길 수 있는 가장 도전적인 공격 중 하나입니다. 내부자나 해커를 무찌르려면 빨리 해야 했고, 보너스 챌린지로 채택했습니다. 🙂

Q: 당신은 노출되어 있습니까?

A: 아니요. 절대. 나는 악을 행하지 않더라도 나 자신을 드러낼 위험이 있다는 것을 이해했습니다. 그래서 임시 이메일, IP 또는 _SO CALLED_ FINGERPRINT를 사용했는데 추적할 수 없었습니다. 나는 어둠 속에 남아 세상을 구하는 것을 선호합니다.

https://etherscan.io/tx/0x1fb7d1054df46c9734be76ccc14fa871b6729e33b98f9a3429670d27ec692bc0

Q & A, XNUMX부:

Q: 30시간 전에 과연 무슨 일이 있었던 걸까요?

A: 긴 이야기.

믿거 나 말거나, 나는 게임을 하기 위해 _강제_였습니다.

POLY 네트워크는 정교한 시스템이며 로컬 테스트 환경을 구축하지 못했습니다. 처음에 POC를 생성하지 못했습니다. 하지만 포기하기 직전에 아하 순간이 찾아왔다. 밤새 디버깅을 한 후 온톨로지 네트워크에 _SINGLE_ 메시지를 작성했습니다.

저는 ETH, BSC, POLYGON 및 HECO의 네 가지 네트워크를 인수하기 위해 멋진 BlitzKRIEG를 출시할 계획이었습니다. 그러나 HECO 네트워크가 잘못되었습니다! 릴레이는 다른 사람처럼 작동하지 않습니다. 키퍼가 내 익스플로잇을 직접 릴레이하고 키가 일부 잘못된 매개변수로 업데이트되었습니다. 내 계획을 망쳤습니다.

나는 그 순간에 멈췄어야 했지만 쇼를 계속하기로 결정했습니다! 알림 없이 비밀리에 버그를 패치하면 어떻게 됩니까?

그러나 저는 CRYPTO 세계에 _REAL_ 공황을 일으키고 싶지 않았습니다. 그래서 저는 똥 동전을 무시하기로 결정했습니다. 그래서 사람들은 동전이 XNUMX이 되는 것에 대해 걱정할 필요가 없었습니다. 나는 중요한 토큰(SHIB 제외)을 가져갔지만 그 어떤 것도 팔지 않았습니다.

Q: 그렇다면 왜 마구간을 판매/교체합니까?

A: 처음에 POLY 팀의 반응에 화가 났습니다.

내가 답장을 하기 전에 그들은 다른 사람들에게 나를 비난하고 미워하도록 부추겼습니다! 물론 가짜 디피 코인이 있다는 것을 알고 있었지만 세탁할 계획이 없었기 때문에 심각하게 받아들이지 않았습니다.

한편, 마구간을 예치하면 잠재적 비용을 충당하기 위해 약간의 이자를 얻을 수 있으므로 POLY 팀과 협상할 더 많은 시간을 가질 수 있습니다.

https://etherscan.io/tx/0xd4ee4807c07702a3202f45666983855d7fa22eb1c230e4c1e840fc9389e54729

Q & A, 파트 XNUMX:

Q: 왜 13.37에 팁을 줍니까?

A: 저는 이더리움 커뮤니티에서 따뜻함을 느낍니다.

저는 HECO의 문제를 조사하고 스크립트를 디버깅하느라 바빴습니다. 입금할 수 없는 이유는 네트워킹 문제 때문이라고 생각했습니다(나는 정교한 프록시 뒤에 있었습니다). 그래서 나는 내 GOODWILL THE GUY를 공유했습니다.

Q: 왜 TORNADO와 DAO를 요구합니까?

A: 해킹을 많이 목격하면서 토네이도에 투자하는 것이 현명하지만 절박한 결정이라는 것을 알고 있습니다. 그것은 내 원래 의도와 반대였습니다. 많은 거지를 만난 후 크라우드소싱 해커가 되는 것은 단지 내 나쁜 농담이었습니다 🙂

Q: 왜 돌아오나요?

A: 항상 계획입니다! 나는 돈에 별로 관심이 없는 _NOT_입니다!사람들이 공격을 당하면 마음이 아프다는 것을 알지만, 그들이 그런 해킹으로부터 뭔가를 배워야 하는 것 아닙니까? 자정이 되기 전에 귀국을 선언했으니 저를 믿어주신 분들은 푹 쉬세요 😉

Q: 왜 천천히 돌아오나요?

A: POLY 팀과 이야기할 시간이 필요합니다. 죄송합니다. 신분을 숨기면서 내 존엄성을 증명할 수 있는 유일한 방법입니다. 그리고 나는 약간의 휴식이 필요합니다.

Q: 폴리 팀?

A: 나는 이미 그들과 간단히 이야기하기 시작했습니다. 로그는 이더리움에 있습니다. 나는 그들을 게시하거나 게시하지 않을 수 있습니다. 그들이 겪었던 고통은 일시적이지만 기억에 남습니다.

앞으로 XNUMX억 개의 프로젝트를 관리할 수 있는 자격을 갖추도록 네트워크를 보호하는 방법에 대한 팁을 제공하고 싶습니다. POLY 네트워크는 잘 설계된 시스템이며 더 많은 자산을 처리합니다. 트위터에 새로운 팔로워가 많이 생겼죠?

https://etherscan.io/tx/0xe954bed9abc08c20b8e4241c5a9e69ed212759152dd588bb976b47eca353a5bc

Poly Network Hack에서 가져온 가치

| 체인 | TX 해시 | 유산 | 양 | $ 값 |

| BSC | 0x534966864bda354628d4f1c66db45cbefcdda7433e9576e7664fea01bb05be9a | BNB | 6,613.44 | $2,460,861.21 |

| BSC | 0xd59223a8cd2406cfd0563b16e06482b9a3efecfd896d590a3dba1042697de11a | USDC | 87,603,373.77 | $87,624,502.53 |

| BSC | 0x4e57f59395aca4847c4d001db4a980b92aab7676bc0e2d57ee39e83502527d6c | ETH | 26,629.16 | $85,896,083.66 |

| BSC | 0x50105b6d07b4d738cd11b4b8ae16943bed09c7ce724dc8b171c74155dd496c25 | BTCB | 1,023.88 | $47,427,704.52 |

| BSC | 0xd65025a2dd953f529815bd3c669ada635c6001b3cc50e042f9477c7db077b4c9 | BUSD | 32,107,854.11 | $32,124,918.14 |

| BSC | 0xea37b320843f75a8a849fdf13cd357cb64761a848d48a516c3cac5bbd6caaad5 | USDC | 298.9405633 | $299.04 |

| ETH | 0xad7a2c70c958fcd3effbf374d0acf3774a9257577625ae4c838e24b0de17602a | ETH | 2,857.49 | $8,977,279.13 |

| ETH | 0x5a8b2152ec7d5538030b53347ac82e263c58fe7455695543055a2356f3ad4998 | USDC | 96,389,444.23 | $96,430,660.58 |

| ETH | 0x3f55ff1fa4eb3437afe42f4fea57903e8e663bc3b17cb982f1c8d4c8f03a2083 | WBTC | 1,032.12 | 46,971,609.47 |

| ETH | 0xa7c56561bbe9fbd48e2e26306e5bb10d24786504833103d3f023751bbcc8a3d9 | DAI | 673,227.94 | $673.628.12 |

| ETH | 0xc917838cc3d1edd871c1800363b4e4a8eaf8da2018e417210407cc53f94cd44e | UNI | 43,023.75 | $1,242,040.44 |

| ETH | 0xe05dcda4f1b779989b0aa2bd3fa262d4e6e13343831cb337c2c5beb2266138f5 | SHIB | 259,737,345,149.52 | $1,974,082.34 |

| ETH | 0xb12681d9e91e69b94960611b227c90af25e5352881907f1deee609b8d5e94d7d | 렌BTC | 14.47265047 | $659,141.75 |

| ETH | 0x06aca16c483c3e61d5cdf39dc34815c29d6672a77313ec36bf66040c256a7db3 | USDT | 33,431,197.73 | $33,391,733.96 |

| ETH | 0xc797aa9d4714e00164fcac4975d8f0a231dae6280458d78382bd2ec46ece08e7 | WETH | 26,109.06 | $82,052,128.62 |

| ETH | 0xd8c1f7424593ddba11a0e072b61082bf3d931583cb75f7843fc2a8685d20033a | 황비탄 | 616,082.59 | $616,082.59 |

| 폴리 | 0x1d260d040f67eb2f3e474418bf85cc50b70101ca2473109fa1bf1e54525a3e01 | USDC | 85,089,610.91 | $85,061,020.80 |

| 폴리 | 0xfbe66beaadf82cc51a8739f387415da1f638d0654a28a1532c6333feb2857790 | USDC | 108.694578 | $108.66 |

폴리 네트워크 해커 주소

Poly Network는 공격자가 통제하는 것으로 의심되는 세 개의 주소를 공개적으로 식별했습니다.

- 0xC8a65Fadf0e0dDAf421F28FEAb69Bf6E2E589963 (ETH)

- 0x0D6e286A7cfD25E0c01fEe9756765D8033B32C71 (BSC)

- 0x5dc3603C9D42Ff184153a8a9094a73d461663214 (POLYGON)

출처: https://ciphertrace.com/poly-network-suffers-largest-crypto-hack-ever-recorded/

- &

- 11

- 계정

- All

- 주장한 바에 의하면

- 허용

- AML

- 발표

- 자금 세탁 방지

- 어플리케이션

- 중재

- 유산

- 자산

- 회계 감사

- 8월

- 억원

- 빈스

- 블로그

- 다리

- 곤충

- 빌드

- BUSD

- 사업

- 원인

- CFTC

- 사이퍼 추적

- 주장

- 암호

- 코인

- 커뮤니티

- 커뮤니티

- 음모

- 계속

- 계약

- 계약

- 범죄

- 범죄

- 범죄자

- 국경

- 암호화는

- DAO

- 데이터

- 일

- 분산 된

- DeFi

- 덱스

- DID

- 이메일

- 환경

- ETH

- 이더리움

- 교환

- 이동

- 공적

- 마주보고

- 모조품

- 핀 센

- 지문

- 수정

- 플래시

- 형태

- 사기

- 장난

- 자금

- 미래

- 경기

- GitHub의

- 좋은

- 성장

- 마구 자르기

- 해커

- 해커

- 컴퓨터 조작을 즐기기

- 해킹

- 방법

- How To

- HTTPS

- 통합 인증

- 정보

- 인프라

- 소식통

- 관심

- 인터넷

- 상호 운용성

- 법률

- IP

- 문제

- IT

- 유지

- 키

- 키

- KYC

- 넓은

- 최근

- 시작

- 배우다

- 유동성

- 융자

- 지방의

- 긴

- 주요한

- 과반수

- 유튜브 영상을 만드는 것은

- 백만

- 혼합 된

- 돈

- 모니터링

- 움직임

- 네트워크

- 네트워킹

- 네트워크

- 공고

- 온톨로지

- 주문

- 기타

- 공포

- 패치

- 사람들

- 계획

- 플랫폼

- PoC

- 사설

- 개인 키

- 찬성

- 프로젝트

- 대리

- 게시

- 질문 게시판

- 품질

- 감소

- 규정

- 레귤레이터

- REST

- 반품

- 위험

- 가장 안전한 따뜻함

- 절약

- 규모

- SEC

- 증권

- 보안

- 팔다

- 감각

- 공유

- 공유

- 안전표시

- 스마트 한

- 똑똑한 계약

- 스마트 계약

- So

- 기준

- 시작

- 유지

- 훔친

- SUPPORT

- 놀람

- 체계

- 말하는

- 테크니컬

- 일시적인

- 지원

- 절도

- 시간

- 도움말

- 토큰

- 토큰

- 거래 내역

- 믿어

- 트위터

- 사용자

- Vasps

- 온라인

- 가상 자산 서비스 제공 업체

- 음량

- 취약점

- 취약점

- 지갑

- 지갑

- 누구

- 이내

- 세계

- 제로