통신 및 항법 연구소, 독일 항공우주 센터, Oberpfaffenhofen, 82234 Weßling, Germany

이 논문이 흥미 롭거나 토론하고 싶습니까? SciRate에 댓글을 달거나 댓글 남기기.

추상

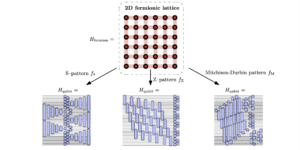

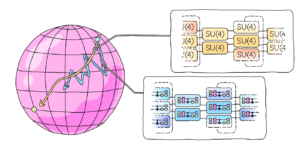

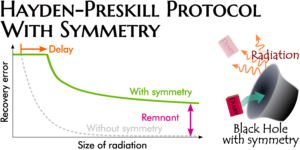

본 논문에서는 비트플립 및 위상플립 오류 개수를 추정하기 위해 랜덤 샘플링 대신 1-Universal 해싱을 사용하는 QKD 프로토콜의 보안성을 제안하고 증명한다. 이 프로토콜은 작은 블록 크기에 대해 이전 QKD 프로토콜보다 성능이 크게 뛰어납니다. 보다 일반적으로 1-유니버설 해싱 QKD 프로토콜의 경우 점근적 키 속도와 유한 키 속도 간의 차이는 $n$의 큐비트 수를 $cn^{-3}$로 줄입니다. 여기서 $c$는 보안 매개 변수에 따라 달라집니다. 비교를 위해, 무작위 샘플링을 사용하고 동일한 점근 비율을 갖는 최적화된 프로토콜의 경우 동일한 차이가 $c'n^{-XNUMX/XNUMX}$보다 빠르게 감소하지 않습니다. 여기서 $c'$는 보안 매개변수 및 오류에 따라 달라집니다. 비율.

인기 요약

기존 QKD 프로토콜과 보안 증명은 매개변수 간에 상충 관계를 나타냅니다. 주어진 큐비트 수에 대해 잡음 저항 또는 보안을 개선하면 출력 크기가 더 작아집니다. 이러한 상충관계는 큐비트 수가 작을 때, 즉 약 1000~10000개일 때 특히 심각합니다. 이러한 적은 수의 큐비트는 실제로 양자 채널을 구현하기가 특히 어려운 경우, 예를 들어 위성이 얽힌 광자 쌍을 두 개의 지상국으로 전송하는 경우에 발생합니다.

현재 작업에서는 다음과 같이 묻습니다. 특히 큐비트 수가 적은 경우 더 나은 매개변수 균형을 나타내는 QKD 프로토콜과 보안 증명이 있습니까? 그러한 QKD 프로토콜과 보안 증명 중 하나를 제시합니다. 이 프로토콜은 무작위 샘플링 대신 XNUMX-유니버설 해싱을 사용하여 비트 플립 및 위상 반전 오류 수를 추정하므로 적은 수의 큐비트에 대한 매개변수 균형이 크게 향상되지만 프로토콜을 구현하기가 더 어려워집니다.

► BibTeX 데이터

► 참고 문헌

[1] 찰스 H. 베넷, 데이비드 P. 디빈센조, 존 A. 스몰린, 윌리엄 K. 우터스. 혼합 상태 얽힘 및 양자 오류 수정. 물리. A, 54:3824–3851, 1996년 10.1103월. URL: https://link.aps.org/doi/54.3824/PhysRevA.10.1103, doi:54.3824/PhysRevA.XNUMX.

https : / /doi.org/10.1103/ PhysRevA.54.3824

[2] Niek J Bouman과 Serge Fehr. 양자 모집단의 샘플링 및 응용. 연례 암호학 회의, 724-741페이지. 스프링거, 2010. doi:10.1007/978-3-642-14623-7_39.

https://doi.org/10.1007/978-3-642-14623-7_39

[3] 질 브라사드(Gilles Brassard)와 루이스 살베일(Louis Salvail). 공개 토론을 통한 비밀 키 조정. 암호화 기술의 이론 및 적용에 관한 워크숍, 410~423페이지. 스프링거, 1993. doi:10.1007/3-540-48285-7_35.

https://doi.org/10.1007/3-540-48285-7_35

[4] AR Calderbank, EM Rains, PW Shor 및 NJA Sloane. 양자 오류 수정 및 직교 기하학. 물리. Lett., 78:405–408, 1997년 10.1103월. URL: https://link.aps.org/doi/78.405/PhysRevLett.10.1103, doi:78.405/PhysRevLett.XNUMX.

https : / /doi.org/10.1103/ PhysRevLett.78.405

[5] AR Calderbank와 Peter W. Shor. 좋은 양자 오류 정정 코드가 존재합니다. 물리. A, 54:1098–1105, 1996년 10.1103월. URL: https://link.aps.org/doi/54.1098/PhysRevA.10.1103, doi:54.1098/PhysRevA.XNUMX.

https : / /doi.org/10.1103/ PhysRevA.54.1098

[6] J. 로렌스 카터(J.Lawrence Carter)와 마크 N. 웨그먼(Mark N. Wegman). 해시 함수의 범용 클래스. Journal of Computer and System Sciences, 18(2):143–154, 1979. URL: https://www.sciencedirect.com/science/article/pii/0022000079900448, doi:10.1016/0022 -0000(79)90044-8.

https://doi.org/10.1016/0022-0000(79)90044-8

https : / / www.sciencedirect.com/ science / article / pii / 0022000079900448

[7] 피터 엘리아스. 두 개의 잡음이 있는 채널에 대한 코딩. In Colin Cherry, 편집자, Information Theory, 제3회 런던 심포지엄, 런던, 영국, 1955년 1956월. Butterworth의 과학 간행물, 562487502. URL: https://worldcat.org/en/title/10.1038, doi: 176773/0aXNUMX.

https : / /dodo.org/ 10.1038 / 176773a0

https://worldcat.org/en/title/562487502

[8] Chi-Hang Fred Fung, Xiongfeng Ma 및 HF Chau. 양자 키 분포 후처리의 실제 문제. 물리적 검토 A, 81(1), 2010년 10.1103월. URL: http://dx.doi.org/81.012318/PhysRevA.10.1103, doi:81.012318/physreva.XNUMX.

https : / /doi.org/10.1103/ PhysRevA.81.012318

[9] 로버트 G. 갤러거. 저밀도 패리티 검사 코드. MIT Press, 09 1963. doi:10.7551/mitpress/4347.001.0001.

https : / / doi.org/ 10.7551 / mitpress / 4347.001.0001

[10] 다니엘 고테스만. 양자 해밍 경계를 포화시키는 양자 오류 수정 코드 클래스입니다. 물리. A, 54:1862–1868, 1996년 10.1103월. URL: https://link.aps.org/doi/54.1862/PhysRevA.10.1103, doi:54.1862/PhysRevA.XNUMX.

https : / /doi.org/10.1103/ PhysRevA.54.1862

[11] 남 코아시. 상보성을 기반으로 한 양자 키 분배의 간단한 보안 증명입니다. New Journal of Physics, 11(4):045018, 2009년 10.1088월. URL: https://dx.doi.org/1367/2630-11/4/045018/10.1088, doi:1367/ 2630-11/4/045018/XNUMX.

https://doi.org/10.1088/1367-2630/11/4/045018

[12] Charles Ci-Wen Lim, Feihu Xu, Jian-Wei Pan 및 Artur Ekert. 작은 블록 길이를 갖는 양자 키 분배의 보안 분석 및 양자 공간 통신에의 적용. 실제 검토 편지, 126(10), 2021년 10.1103월. URL: http://dx.doi.org/126.100501/PhysRevLett.10.1103, doi:126.100501/physrevlett.XNUMX.

https : / /doi.org/10.1103/ PhysRevLett.126.100501

[13] 로호이광(Hoi-Kwong Lo)과 HF 차우(HF Chau). 임의의 장거리에 걸친 양자 키 배포의 무조건적인 보안. Science, 283(5410):2050–2056, 1999년 10.1126월. URL: https://doi.org/283.5410.2050/science.10.1126, doi:283.5410.2050/science.XNUMX.

https : / /doi.org/10.1126/ science.283.5410.2050

[14] 마이클 A. 닐슨과 아이작 L. 추앙. 양자 계산 및 양자 정보. 케임브리지 대학 출판부, 2012년 XNUMX월.

https : / /doi.org/ 10.1017 / cbo9780511976667

[15] 디미터 오스트레브. 비밀 키 없이 구성 가능하고 무조건 안전한 메시지 인증입니다. 2019년 IEEE 정보 이론에 관한 국제 심포지엄(ISIT), 페이지 622-626, 2019. doi:10.1109/ISIT.2019.8849510.

https : / /doi.org/10.1109/ ISIT.2019.8849510

[16] S. Pirandola, UL Andersen, L. Banchi, M. Berta, D. Bunandar, R. Colbeck, D. Englund, T. Gehring, C. Lupo, C. Ottaviani, JL Pereira, M. Razavi, J. Shamsul Shaari , M. Tomamichel, VC Usenko, G. Vallone, P. Villoresi 및 P. Wallden. 양자 암호화의 발전. 고급 고르다. Photon., 12(4):1012–1236, 2020년 12월. URL: http://opg.optica.org/aop/abstract.cfm?URI=aop-4-1012-10.1364, doi:361502 /AOP.XNUMX.

https : / /doi.org/ 10.1364 / AOP.361502

http://opg.optica.org/aop/abstract.cfm?URI=aop-12-4-1012

[17] 크리스토퍼 포트만. 인증 시 키 재활용. 정보 이론에 관한 IEEE 거래, 60(7):4383–4396, 2014. doi:10.1109/TIT.2014.2317312.

https : / //doi.org/10.1109/TIT.2014.2317312

[18] 크리스토퍼 포트만과 레나토 레너. 양자 키 분배의 암호화 보안, 2014. URL: https://arxiv.org/abs/1409.3525, doi:10.48550/ARXIV.1409.3525.

https:///doi.org/10.48550/ARXIV.1409.3525

arXiv : 1409.3525

[19] 레나토 레너. 양자 키 분배의 보안. 박사 학위 논문, ETH 취리히, 2005. URL: https://arxiv.org/abs/퀀트-ph/0512258, doi:10.48550/ARXIV.QUANT-PH/0512258.

https:///doi.org/10.48550/ARXIV.QUANT-PH/0512258

arXiv : 퀀트 -PH / 0512258

[20] 피터 W. 쇼어(Peter W. Shor)와 존 프레스킬(John Preskill). bb84 양자 키 배포 프로토콜의 간단한 보안 증명입니다. 물리. Lett., 85:441–444, 2000년 10.1103월. URL: https://link.aps.org/doi/85.441/PhysRevLett.10.1103, doi:85.441/PhysRevLett.XNUMX.

https : / /doi.org/10.1103/ PhysRevLett.85.441

[21] 앤드류 스테인. 다중 입자 간섭 및 양자 오류 수정. 런던 왕립학회의 회보. 시리즈 A: 수학, 물리 및 공학 과학, 452(1954):2551–2577, 1996. URL: https://royalsocietypublishing.org/doi/abs/10.1098/rspa.1996.0136, doi:10.1098 /rspa.1996.0136.

https : / /doi.org/ 10.1098 / rspa.1996.0136

[22] W. 포레스트 스타인스프링. c*-대수학의 양수 함수. 미국수학학회 회보, 6(2):211–216, 1955. URL: http:///www.jstor.org/stable/2032342, doi:10.2307/2032342.

https : / /doi.org/ 10.2307 / 2032342

http : / //www.jstor.org/stable/ 2032342

[23] 마르코 토미첼과 안소니 레버리어. 양자 키 배포를 위한 대체로 독립적이고 완전한 보안 증명입니다. Quantum, 1:14, 2017년 10.22331월. URL: http:///dx.doi.org/2017/q-07-14-14-10.22331, doi:2017/q-07-14-14- XNUMX.

https://doi.org/10.22331/q-2017-07-14-14

[24] 마르코 토미첼, 찰스 시 웬 림, 니콜라스 기신, 레나토 레너. 양자 암호화를 위한 엄격한 유한 키 분석. Nature communications, 3(1):1–6, 2012. doi:10.1038/ncomms1631.

https : / /doi.org/ 10.1038 / ncomms1631

[25] 마크 N. 웨그먼(Mark N. Wegman)과 J.로렌스 카터(J.Lawrence Carter). 새로운 해시 함수와 인증 및 동등성 설정에 사용됩니다. 컴퓨터 및 시스템 과학 저널, 22(3):265–279, 1981. URL: https://www.sciencedirect.com/science/article/pii/0022000081900337, doi:10.1016/0022 -0000(81)90033-7.

https://doi.org/10.1016/0022-0000(81)90033-7

https : / / www.sciencedirect.com/ science / article / pii / 0022000081900337

[26] Juan Yin, Yu-Huai Li, Sheng-Kai Liao, Meng Yang, Yuan Cao, Liang Zhang, Ji-Gang Ren, Wen-Qi Cai, Wei-Yue Liu, Shuang-Lin Li 등. 1,120km 이상의 얽힘 기반 보안 양자 암호화. Nature, 582(7813):501–505, 2020. doi:10.1038/s41586-020-2401-y.

https : / /doi.org/ 10.1038 / s41586-020-2401-y

인용

[1] Manuel B. Santos, Paulo Mateus 및 Chrysoula Vlachou, "양자 보편적으로 합성 가능한 망각 선형 평가", arXiv : 2204.14171.

[2] Dimiter Ostrev, Davide Orsucci, Francisco Lázaro 및 Balazs Matuz, "양자 Calderbank-Shor-Steane 코드를 위한 고전적인 제품 코드 구성", arXiv : 2209.13474.

위의 인용은 SAO / NASA ADS (마지막으로 성공적으로 업데이트 됨 2023-01-14 11:00:11). 모든 출판사가 적절하고 완전한 인용 데이터를 제공하지는 않기 때문에 목록이 불완전 할 수 있습니다.

On Crossref의 인용 서비스 인용 작품에 대한 데이터가 없습니다 (최종 시도 2023-01-14 11:00:09).

이 백서는 Quantum에서 Creative Commons Attribution 4.0 International(CC BY 4.0) 특허. 저작권은 저자 또는 기관과 같은 원래 저작권 보유자에게 있습니다.

- SEO 기반 콘텐츠 및 PR 배포. 오늘 증폭하십시오.

- 플라토 블록체인. Web3 메타버스 인텔리전스. 지식 증폭. 여기에서 액세스하십시오.

- 출처: https://quantum-journal.org/papers/q-2023-01-13-894/

- 1

- 10

- 11

- 1996

- 1999

- 2012

- 2014

- 2017

- 2019

- 2020

- 2021

- 7

- 9

- a

- 위의

- 추상

- ACCESS

- 발전하다

- 항공우주

- 제휴

- All

- 수

- 미국 사람

- 분석

- 와

- 연간

- 앤소니

- 어플리케이션

- 어플리케이션

- 약

- 8 월

- 인증 된

- 인증

- 저자

- 작성자

- 기반으로

- 더 나은

- 사이에

- 비트

- 블록

- 경계

- 흩어져

- 캠브리지

- 케이스

- 센터

- 채널

- 채널

- 찰스

- 크리스토퍼

- 수업

- 수업

- 암호

- 코딩

- 본문

- 평민

- 통신

- 커뮤니케이션

- 비교

- 완전한

- 완전히

- 계산

- 컴퓨터

- 컨퍼런스

- 저작권

- cryptographic

- 암호 법

- 다니엘

- 데이터

- 데이비드

- 따라

- 차이

- 어려운

- 토론

- 토론

- 분포

- 극적으로

- 극적으로

- 편집자

- 엔지니어링

- 영국

- 평등

- 오류

- 오류

- 특히

- 세우다

- 견적

- ETH

- 평가

- 예

- 전시회

- 빠른

- 플립

- 발견

- 시스코

- 에

- 기능

- 일반적으로

- 독일 사람

- 질

- 주어진

- 좋은

- 육로

- 하버드

- 해시

- 해싱

- 홀더

- HTTPS

- IEEE

- 구현

- 중대한

- 개량

- 개선

- in

- 정보

- 를 받아야 하는 미국 여행자

- 기관

- 흥미있는

- 국제 노동자 동맹

- 문제

- IT

- 월

- 자바 스크립트

- 판 지안 웨이

- 요한 복음

- 일지

- 키

- 크게

- 성

- 지도

- 휴가

- 길이

- 레벨

- Li

- 특허

- 명부

- 런던

- 긴

- 루이

- 제작

- 유튜브 영상을 만드는 것은

- 마르코

- 표

- 수학의

- 메시지

- 마이클

- MIT

- 달

- 배우기

- 자연

- 카테고리

- 신제품

- 니콜라스

- 노이즈

- 번호

- 숫자

- ONE

- 열 수

- 최적화

- 실물

- 초과 수익률

- 쌍

- 서

- 매개 변수

- 매개 변수

- 특별히

- 베드로

- 상

- 물리적

- 물리학

- 플라톤

- 플라톤 데이터 인텔리전스

- 플라토데이터

- 인구

- 긍정적인

- 실용적인

- 연습

- 제시

- 선물

- 키를 눌러

- 너무 이른

- 소송 절차

- 프로덕트

- 증명

- 증명

- 제안하다

- 프로토콜

- 프로토콜

- 증명하다

- 제공

- 공개

- 출판물

- 출판

- 발행자

- 출판사

- 양자 컴퓨팅

- 양자 암호화

- 양자 오류 수정

- 양자 정보

- 큐 비트

- 닥치는대로의

- 율

- 화해

- 참조

- 유적

- 르네

- 저항

- 리뷰

- ROBERT

- 왕의

- 같은

- 위성

- 과학

- 과학

- 비밀

- 안전해야합니다.

- 보안

- 연속

- 시리즈 A

- 세트

- 쇼어

- 단순, 간단, 편리

- 크기

- 크기

- 작은

- 작은

- 사회

- 스페이스 버튼

- 역

- 성공적으로

- 이러한

- 적당한

- 심포지엄

- 체계

- 기법

- XNUMXD덴탈의

- 그들의

- Title

- 에

- 거래 내역

- 무조건의

- 아래에

- 보편적 인

- 대학

- 업데이트

- URL

- 사용

- 사용자

- 음량

- W

- 어느

- 없이

- 작업

- 일

- 작업장

- year

- 원

- 제퍼 넷

- 취리히