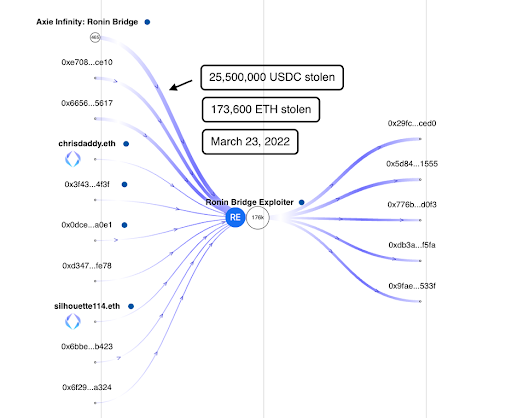

Ronin 브리지는 173 ETH 및 25.5만 USDC(약 590억 23만 달러 상당의 암호화폐)에 악용되었습니다. 해킹은 2022년 29월 2022일에 발생했지만 XNUMX년 XNUMX월 XNUMX일에 로닌 네트워크에 의해 공개되었습니다.

이 기사에서는 도난당한 자금이 Ronin Bridge에서 Hacker의 주요 주소로 이동하는 과정을 살펴보겠습니다.

Main hacker address: 0x098b716b8aaf21512996dc57eb0615e2383e2f96 (https://www.breadcrumbs.app/reports/1266)

Axie Infinity Ronin Bridge address: 0x1a2a1c938ce3ec39b6d47113c7955baa9dd454f2 (https://www.breadcrumbs.app/reports/1267)

https://www.breadcrumbs.app/reports/1266

해커의 주 주소는 공격 당일 23년 2022월 30일부터 2022년 173,600월 25,500,000일까지 활성 상태였습니다. 두 번의 거래에서 다음 거래 해시를 사용하여 Ronin 네트워크 계약에서 XNUMX ETH와 XNUMX USDC를 훔쳤습니다.

0xc28fad5e8d5e0ce6a2eaf67b6687be5d58113e16be590824d6cfa1a94467d0b7

0xed2c72ef1a552ddaec6dd1f5cddf0b59a8f37f82bdda5257d9c7c37db7bb9b08

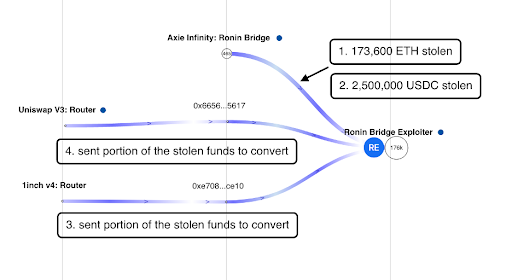

Hacker의 첫 번째 거래를 검토한 결과 해킹 후 두 개의 주소와 상호 작용하는 것으로 나타났습니다.

0x665660f65e94454a64b96693a67a41d440155617

0xe708f17240732bbfa1baa8513f66b665fbc7ce10

https://www.breadcrumbs.app/reports/1266

이 두 주소는 Uniswap과 1inch를 통해 도난당한 자금을 교환하는 데 사용되었습니다. 그들은 도난당한 자금을 USDC, USDT, DAI 및 WETH로 교환하고 자금 흔적을 진흙탕으로 다시 전환했습니다. 이 두 주소는 변환된 자금을 기본 해커 주소로 다시 보냈습니다.

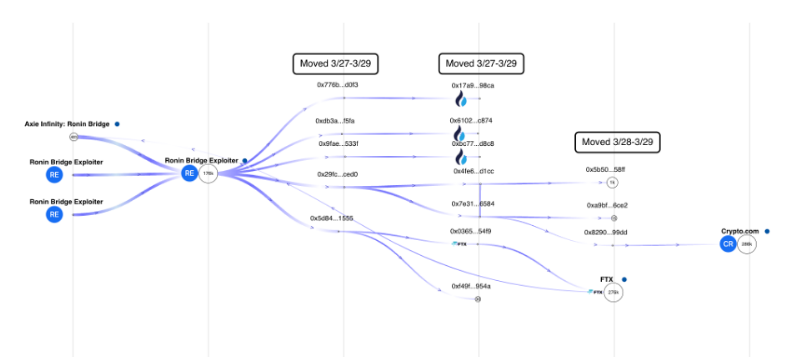

해커는 27년 29월 2022일부터 XNUMX월 XNUMX일까지 주 지갑에서 셸 지갑으로 자금을 이동하기 위해 XNUMX일을 기다렸다가 후오비, FTX와 같은 중앙 집중식 거래소에 연결된 주소로 자금을 이동했습니다.

https://www.breadcrumbs.app/reports/1266

이 주소는 해킹 중에만 활성화되었으므로 해커가 제어하는 주소라고 가정할 수 있습니다.

첫 번째 홉

- 0x776b80e3fd97516ae3a2579cf4eae5ff5867d0f3

- 0xdb3a63562bb7afd44e6b6be8c8269f807c39f5fa

- 0x9fae13de16d34873246e48b514fc88581751533f

- 0x29fc9b71492ec63696cf9cd56e9832a42b0dced0

- 0x5d84a732b355ada31a36b33c446e3dee28f51555

두 번째 홉

- 0x17a96cd2aff8bece22b54a83955fbab5c92a98ca – Huobi

- 0x6102f081de19eb53404b684b4e14667745a4c874 – Huobi

- 0xbc771fb7b6a8876d09fd2e3e2f17fbc91896d8c8 – Huobi

- 0x4fe666ecc5263f5dbb34adb8bc1c8cbb9bbcd1cc

- 0x7e3167771bf23ac10930803589d1424903b36584

- 0x036587e77eabe6a7e181886a5a6ed10dc25654f9 – FTX

- 0xf49fa9956cd53c4581a974a7fd535a15c47b954a

세 번째 홉

- 0x5b5082214d62585d686850ab8d9e3f6b6a5c58ff

- 0xa9bfdc186c6bcf058fbb5bf62046d7bc74e96ce2

- 0x82906886796d110b7ec4c54f6611fb29128699dd

세 번째 홉의 주소 0x82906886796d110b7ec4c54f6611fb29128699dd가 도난당한 자금을 알려진 Crypto.com 지갑으로 이동했습니다: 0x6262998ced04146fa42253a5c0af90ca02dfd2a3

도난당한 자금은 지금 어디에 있습니까?

보고된 자금 이동에도 불구하고 도난당한 암호화폐의 대부분은 여전히 해커의 기본 주소에 있는 체인에 있습니다. https://monitor.breadcrumbs.app/dashboard/1452/transactions

해커를 식별할 수 있습니까?

해커가 중앙 집중식 거래소를 이용하여 자금을 인출한 것으로 확인될 가능성이 있습니다. 중앙 집중식 교환에는 새 사용자를 등록하기 전에 고객 알기 정책 및 프로그램이 있으며 해커는 중앙 집중식 교환에서 계정을 개설할 수 있도록 이 프로세스를 거쳤을 가능성이 큽니다.

그러나 해커가 의심스러운 활동을 유발하지 않도록 거래소에서 설정한 임계값 또는 중앙 집중식 거래소의 확인되지 않은 사용자에 대해 설정된 제한을 알고 있을 가능성도 있습니다.

이 기사는 BitPinas에 게시되어 있습니다. 이동 경로를 사용하여 Ronin 네트워크에서 도난당한 자금 추적

포스트 이동 경로를 사용하여 Ronin 네트워크에서 도난당한 자금 추적 첫 번째 등장 비트피나스.

![[오랜 침묵 끝에] 바이낸스는 PH 사용자가 SEC 요구를 따르도록 보장합니다. 구글, 애플, 양측의 의견 청취 촉구 | 비트피나스 [오랜 침묵 끝에] 바이낸스는 PH 사용자가 SEC 요구를 따르도록 보장합니다. 구글, 애플, 양측의 의견 청취 촉구 | 비트피나스](https://platoblockchain.com/wp-content/uploads/2024/04/after-long-silence-binance-assures-ph-users-following-sec-demand-google-apple-urged-to-hear-all-sides-bitpinas-300x158.png)

![[Twitter Space Recap] Metasports 공동 창립자, Kusho World 부흥 전략 설명 [Twitter Space Recap] Metasports 공동 창립자, Kusho World 부흥 전략 설명](https://platoblockchain.com/wp-content/uploads/2023/04/twitter-space-recap-metasports-co-founder-outlines-kusho-world-revival-strategy-300x300.jpg)