읽기 시간 : 4 분대부분의 사람들은 현재 코모도 블로그 섹션과 비슷한 출판물을 정기적으로 읽는 사람들이 랜섬웨어를 알고 있습니다. 그렇지 않은 경우 랜섬웨어는 공격자가 피해자의 컴퓨터 나 서버에있는 모든 파일을 암호화하여 완전히 사용할 수 없게 만드는 공격입니다. 그런 다음 공격자는 일반적으로 비트 코인의 몸값 인 파일을 해독하기 위해 요금을 요구합니다. 범죄자의 관점에서 공격의 아름다움은 일단 암호화가 이루어지면 피해자를위한 해결책이 거의 없다는 것입니다. 바이러스 백신, 기술 전문가의 도움, 경찰력, 울음 소리 등이 파일을 복구 할 수 없습니다. 파일에 암호 해독 키가 있거나 작별 인사를해야합니다.

이 총의 용서할 수없는 배럴을 응시할 때, 많은 유명한 희생자들은 그들이 요금을 지불하는 것 외에는 선택의 여지가 없다는 것을 알게됩니다. 비즈니스를 계속하거나 사회에 서비스를 제공하려면 이러한 파일이 필요하며 다운 타임이 전혀 없습니다. 병원, 정부 부서, 자선 단체, 대학, 치안 판사 및 신문사 등은 몸값을 포기하고 지불 한 주요 기관의 몇 가지 예일뿐입니다.

랜섬웨어는 일반적으로 다음과 같이 확산됩니다. 형태 트로이 목마 프로그램 중 하나입니다. 이러한 프로그램은 설치 시 일반 프로그램인 것처럼 속이지만 실제로는 드라이브를 암호화하는 악성 실행 파일입니다. 각 랜섬웨어에는 대상 컴퓨터를 감염시키는 고유한 방법이 있으며 각 랜섬웨어는 탐지를 피하기 위해 여러 수준의 난독화를 사용합니다. 이 블로그는 Comodo의 주요 엔지니어 중 한 사람이 그러한 제품 중 하나의 내부 작동 방식에 대해 자세히 설명합니다. 랜섬 – 원시스.

WONSYS 랜섬웨어란 무엇인가요?

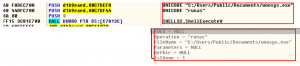

Wonsys는 암호화 소프트웨어로 난독화되거나 UPX, ASPROTECT 또는 VMPROTECT와 같은 파일로 압축된 악성 코드 변종입니다. 실제 실행 파일인 Wonsys.exe는 분명히 무해한 다른 프로그램 내부 깊숙이 묻혀 있으므로 앞서 언급한 트로이 목마 중 하나입니다. 이는 범죄자가 탐지를 피하기 위해 사용하는 일반적인 방법입니다. 안티 바이러스 제품보기.

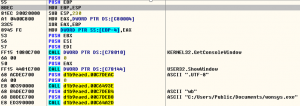

악성 코드는 대상 컴퓨터에 침투하여 SHELL32 API 인 ShellExecuteW를 사용하여 실행됩니다.

랜섬웨어가 사용자에 의해 실행되면 레지스트리에 "RunOnce"키가 생성됩니다.

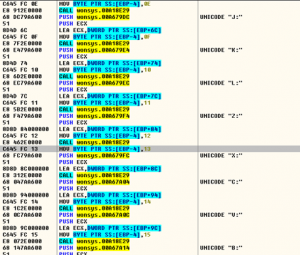

또한 대상 시스템의 모든 드라이브를 계산하여 모두 암호화 할 수 있습니다.

그런 다음 Wonsys는 종료해야하는 프로세스의 'kill-list'를 만듭니다. 실행중인 상태에서 Wonsys가 전체 시스템을 감염시키지 못하게하는 프로그램입니다. 특히 Word, PowerPoint, Notepad, Thunderbird와 같은 프로그램으로 파일을 '잠그고'암호화를 방지 할 수 있습니다. 이러한 프로그램을 닫은 후 Wonsys는 파일의 섀도 복사본을 삭제하여 사용자가 파일을 복원 할 수 없도록합니다.

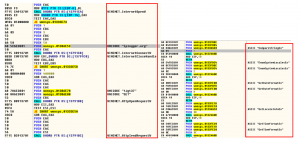

관리자 권한으로 system32 폴더의 COMSPEC을 통해 명령 프롬프트 창이 열립니다.![]()

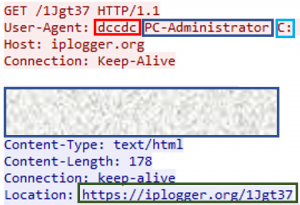

또한 공격자는 API 기능을 사용하여 날짜, 시간 형식, 시스템 이름 및 로캘 정보를 수집하고 iplogger.org 사이트를 핑 (ping)하여 시스템에 대한 자세한 정보를 수집합니다.

Wonsys는 이제 필요한 모든 정보를 가지고 있습니다. 아래 스크린 샷은 'dccdc'가 암호화 후 모든 파일 이름에 추가 할 확장자이며 'PC-Administrator'는 컴퓨터 이름이며 드라이브 'C :'는 감염된 드라이브입니다.

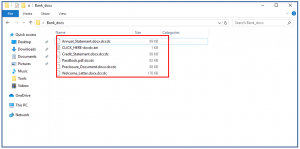

마지막으로 원시스는 랜섬 페이로드를 실행하여 시스템의 모든 파일을 암호화합니다. 사용자가 열 수 있는 암호화되지 않은 단일 파일('CLICK_HERE-dccdc.txt')을 제외한 모든 파일에는 '.dccdc' 확장자가 남아 있습니다.

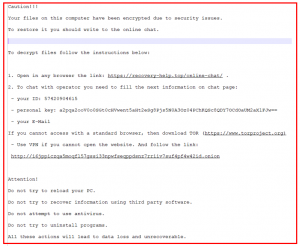

이 .txt 파일은 공격자가 피해자에게 다음에 수행 할 작업을 알려주는 방법입니다. 감염된 각 시스템에는 고유 한 ID와 개인 키가 제공됩니다. 메모는 사용자에게 채팅 서비스에 로그인하기 위해이 정보가 필요한 웹 페이지를 방문하도록 지시합니다.

이 메모는 채팅이 파일을 복구하는 데 도움이되는 친절한 운영자와의 친절한 서비스라는 인상을 주려고합니다. 실제로, 채팅은 해커가 Bitcoin에서 지불을 요구하거나 그렇지 않으면 피해자의 파일이 영원히 손실되는 곳입니다.

포스트 WONSYS – 랜섬웨어 공격 분석 첫 번째 등장 코모도 뉴스 및 인터넷 보안 정보.

- a

- All

- 양

- 분석

- 해부

- 다른

- 안티 바이러스

- 분리

- API를

- 뷰티

- 이하

- 비트코인

- 블록

- 블로그

- 사업

- 선택

- 폐쇄

- 수집

- 공통의

- 완전히

- 컴퓨터

- 계속

- 수

- 법원

- 만들

- 생성

- 범죄자

- 외치는

- 깊은

- 요구

- 상세한

- Detection System

- 디스플레이

- 아래 (down)

- 중단 시간

- 드라이브

- 마다

- 암호화

- 엔지니어

- 예

- 전문가

- 먼저,

- 영원히

- 체재

- 에

- 기능

- Government

- 해커

- 도움

- 말

- 병원

- 방법

- HTTPS

- 정보

- 정보

- 설치

- 기관

- 인터넷

- 인터넷 보안

- IT

- 그 자체

- 키

- 지도

- 레벨

- 기계

- 주요한

- 유튜브 영상을 만드는 것은

- 악성 코드

- 말하는

- 요구

- news

- 다음 것

- 표준

- 사무실

- 열 수

- 연산자

- 자신의

- 포장

- 지급

- 지불

- 지불

- 사람들

- 확인

- 조각

- 포인트 적립

- 관점

- 경찰

- 프로세스

- 제품

- 프로그램

- 프로그램

- 보호

- 제공

- 출판물

- 몸값

- 랜섬

- 랜섬웨어 공격

- 현실

- 복구

- 달리기

- 달리는

- 보안

- 서비스

- 서비스

- 몇몇의

- 그림자

- 비슷한

- 단일

- 대지

- So

- 사회

- 소프트웨어

- 해결책

- 구체적으로

- 전파

- 체계

- 목표

- 테크니컬

- 말하다

- XNUMXD덴탈의

- 사고력

- 을 통하여

- 시간

- 트로이의

- 유일한

- 대학

- 보통

- 피해자

- 관측

- 웹

- 뭐

- 누구

- 너의