ESET-onderzoekers hebben een bijgewerkte versie van Android GravityRAT-spyware geanalyseerd die back-upbestanden van WhatsApp steelt en opdrachten kan ontvangen om bestanden te verwijderen

ESET-onderzoekers hebben een bijgewerkte versie van Android GravityRAT-spyware geïdentificeerd die wordt verspreid als de berichten-apps BingeChat en Chatico. GravityRAT is een hulpmiddel voor externe toegang waarvan bekend is dat het wordt gebruikt sinds minstens 2015 en eerder gebruikt bij gerichte aanvallen op India. Windows-, Android- en macOS-versies zijn beschikbaar, zoals eerder gedocumenteerd door Cisco Talos, Kaspersky en Fiets. De acteur achter GravityRAT blijft onbekend; we volgen de groep intern als SpaceCobra.

Hoogstwaarschijnlijk actief sinds augustus 2022, de BingeChat-campagne loopt nog; de campagne met Chatico is echter niet langer actief. BingeChat wordt verspreid via een website die reclame maakt voor gratis berichtenservices. Opvallend in de nieuw ontdekte campagne, is dat GravityRAT WhatsApp-back-ups kan exfiltreren en opdrachten kan ontvangen om bestanden te verwijderen. De kwaadaardige apps bieden ook legitieme chatfunctionaliteit op basis van de open-source OMEMO Instant Messenger-app.

- We hebben ontdekt dat een nieuwe versie van Android GravityRAT-spyware wordt verspreid als getrojaniseerde versies van de legitieme open-source OMEMO Instant Messenger Android-app.

- De getrojaniseerde BingeChat-app kan worden gedownload van een website die deze presenteert als een gratis berichten- en bestandsuitwisselingsservice.

- Deze versie van GravityRAT is verbeterd met twee nieuwe mogelijkheden: opdrachten ontvangen om bestanden te verwijderen en WhatsApp-back-upbestanden exfiltreren.

Campagneoverzicht

We werden op deze campagne geattendeerd door MalwareHunterTeam, die de hash voor een GravityRAT-sample deelde via een tweet. Op basis van de naam van het APK-bestand wordt de kwaadaardige app gebrandmerkt als BingeChat en beweert hij berichtenfunctionaliteit te bieden. We hebben de website gevonden bingechat[.]net waarvan dit voorbeeld mogelijk is gedownload (zie afbeelding 1).

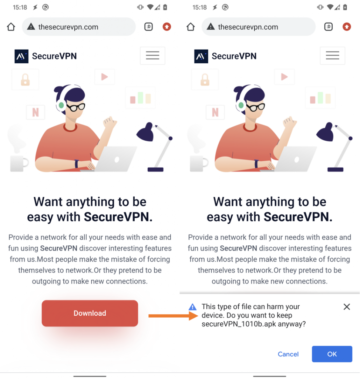

De website zou de kwaadaardige app moeten aanbieden nadat op de knop DOWNLOAD APP is getikt; het vereist echter dat bezoekers inloggen. We hadden geen inloggegevens en de registraties waren gesloten (zie figuur 2). Het is zeer waarschijnlijk dat de operators de registratie alleen openen wanneer ze verwachten dat een specifiek slachtoffer zal bezoeken, mogelijk met een bepaald IP-adres, geolocatie, aangepaste URL of binnen een bepaald tijdsbestek. Daarom zijn wij van mening dat potentiële slachtoffers zeer gericht zijn.

Hoewel we de BingeChat-app niet via de website konden downloaden, hebben we wel een URL kunnen vinden op VirusTotal (https://downloads.bingechat[.]net/uploadA/c1d8bad13c5359c97cab280f7b561389153/BingeChat.zip) die de kwaadaardige BingeChat Android-app bevat. Deze app heeft dezelfde hash als de app in de eerder genoemde tweet, wat betekent dat deze URL een distributiepunt is voor dit specifieke GravityRAT-voorbeeld.

Er wordt ook naar dezelfde domeinnaam verwezen in de code van de BingeChat-app – nog een hint bingechat[.]net wordt gebruikt voor distributie (zie figuur 3).

De kwaadaardige app is nooit beschikbaar gesteld in de Google Play Store. Het is een getrojaniseerde versie van de legitieme open-source OMEMO Instant Messenger (IM) Android-app, maar is gebrandmerkt als BingeChat. OMEMO IM is een herbouw van de Android Jabber-client Gesprekken.

Zoals u kunt zien in afbeelding 4, bevat de HTML-code van de kwaadwillende site bewijs dat deze is gekopieerd van de legitieme site preview.colorlib.com/theme/BingeChat/ juli 5th, 2022, met behulp van de geautomatiseerde tool HTTrack; colorlib.com is een legitieme website die WordPress-thema's biedt om te downloaden, maar het BingeChat-thema lijkt daar niet langer beschikbaar te zijn. De bingechat[.]net domein is op 18 augustus geregistreerdth2022.

Afbeelding 4. Log gegenereerd door de HTTrack-tool en vastgelegd in de HTML-code van de kwaadaardige distributiewebsite

We weten niet hoe potentiële slachtoffers naar de kwaadaardige website werden gelokt of anderszins ontdekt. Aangezien het downloaden van de app afhankelijk is van het hebben van een account en het voor ons niet mogelijk was om een nieuw account te registreren, zijn we van mening dat potentiële slachtoffers specifiek het doelwit waren. Het aanvalsoverzichtschema wordt getoond in Figuur 5.

victimologie

ESET-telemetriegegevens hebben geen slachtoffers van deze BingeChat-campagne geregistreerd, wat verder suggereert dat de campagne waarschijnlijk eng gericht is. Onze telemetrie heeft echter één detectie van een ander Android GravityRAT-sample in India dat plaatsvond in juni 2022. In dit geval werd GravityRAT gebrandmerkt als Chatico (zie afbeelding 6).

Net als BingeChat is Chatico gebaseerd op de OMEMO Instant Messenger-app en getrojaniseerd met GravityRAT. Chatico is hoogstwaarschijnlijk verspreid via de chatico.co[.]uk website en ook gecommuniceerd met een C&C-server. De domeinen voor zowel de website als de C&C-server zijn nu offline.

Vanaf nu zullen we ons alleen richten op de actieve campagne met behulp van de BingeChat-app, die dezelfde kwaadaardige functionaliteit heeft als Chatico.

Attribution

De groep achter de malware blijft onbekend, ook al zeggen Facebook-onderzoekers attribuut GravityRAT aan een groep gevestigd in Pakistan, zoals ook eerder speculeerde door Cisco Talos. We volgen de groep intern onder de naam SpaceCobra en schrijven zowel de BingeChat- als de Chatico-campagnes aan deze groep toe.

Typische kwaadaardige functionaliteit voor GravityRAT wordt geassocieerd met een specifiek stuk code dat in 2020 werd toegeschreven door Kaspersky naar een groep die Windows-varianten van GravityRAT gebruikt

In 2021, Fiets publiceerde een analyse van een andere GravityRAT-campagne die dezelfde patronen vertoonde als BingeChat, zoals een vergelijkbare distributievector voor de trojan die zich voordeed als een legitieme chat-app, in dit geval SoSafe Chat, het gebruik van de open-source OMEM IM code en dezelfde kwaadaardige functionaliteit. In afbeelding 6 ziet u een vergelijking van schadelijke klassen tussen het GravityRAT-voorbeeld dat door Cyble is geanalyseerd en het nieuwe voorbeeld in BingeChat. Op basis van deze vergelijking kunnen we met grote zekerheid stellen dat de kwaadaardige code in BingeChat tot de GravityRAT-malwarefamilie behoort

Afbeelding 7. Vergelijking van de klassennamen voor de trojan die zich voordoet als legitieme apps SoSafe Chat (links) en BingeChat (rechts)

Technische analyse

Na het opstarten vraagt de app de gebruiker om alle benodigde machtigingen goed te laten werken, zoals weergegeven in afbeelding 8. Behalve toestemming om de oproeplogboeken te lezen, zijn de andere gevraagde machtigingen typerend voor elke berichtentoepassing, dus de gebruiker van het apparaat is mogelijk niet wees gealarmeerd wanneer de app erom vraagt.

Als onderdeel van de legitieme functionaliteit van de app biedt het opties om een account aan te maken en in te loggen. Voordat de gebruiker zich aanmeldt bij de app, begint GravityRAT te communiceren met zijn C&C-server, de gegevens van de apparaatgebruiker te exfiltreren en te wachten op de uitvoering van opdrachten. GravityRAT kan exfiltreren:

- oproep logboeken

- contactlijst

- SMS-berichten

- bestanden met specifieke extensies: jpg, jpeg, log, png, PNG, JPG, JPEG, txt, pdf, xml, doc, xls, xlsx, ppt, pptx, docx, opus, crypt14, crypt12, crypt13, crypt18, crypt32

- apparaat locatie

- basis apparaatinformatie

Gegevens die moeten worden geëxfiltreerd, worden opgeslagen in tekstbestanden op externe media, vervolgens geëxfiltreerd naar de C&C-server en uiteindelijk verwijderd. De bestandspaden voor de gefaseerde gegevens worden weergegeven in Afbeelding 9.

Deze versie van GravityRAT heeft twee kleine updates in vergelijking met eerdere, algemeen bekende versies van GravityRAT. Ten eerste breidt het de lijst met te exfiltreren bestanden uit naar die met de crypt14, crypt12, crypt13, crypt18 en crypt32 uitbreidingen. Deze crypt-bestanden zijn versleutelde back-ups gemaakt door WhatsApp Messenger. Ten tweede kan het drie opdrachten van een C&C-server ontvangen om uit te voeren:

- VerwijderAlleBestanden - verwijdert bestanden met een bepaalde extensie, geëxfiltreerd van het apparaat

- Verwijder alle contacten – verwijdert contactenlijst

- VerwijderAlleOproepLogs - verwijdert oproeplogboeken

Dit zijn zeer specifieke opdrachten die doorgaans niet worden gezien in Android-malware. Eerdere versies van Android GravityRAT konden helemaal geen opdrachten ontvangen; ze konden geëxfiltreerde gegevens alleen op een bepaald moment naar een C&C-server uploaden.

GravityRAT bevat twee hardgecodeerde C&C-subdomeinen die worden weergegeven in Afbeelding 10; het is echter gecodeerd om alleen de eerste te gebruiken (https://dev.androidadbserver[.]com).

Er wordt contact opgenomen met deze C&C-server om een nieuw gecompromitteerd apparaat te registreren en om twee extra C&C-adressen op te halen: https://cld.androidadbserver[.]com en https://ping.androidadbserver[.]com toen we het testten, zoals weergegeven in figuur 11.

Nogmaals, alleen de eerste C&C-server wordt gebruikt, dit keer om de gebruikersgegevens van het apparaat te uploaden, zoals te zien is in afbeelding 12.

Conclusie

Bekend actief te zijn geweest sinds minstens 2015, heeft SpaceCobra GravityRAT nieuw leven ingeblazen met uitgebreide functionaliteiten om WhatsApp Messenger-back-ups te exfiltreren en opdrachten van een C&C-server te ontvangen om bestanden te verwijderen. Net als voorheen gebruikt deze campagne berichten-apps als dekmantel om de GravityRAT-achterdeur te verspreiden. De groep achter de malware gebruikt legitieme OMEMO IM-code om de chatfunctionaliteit te bieden voor de kwaadaardige berichten-apps BingeChat en Chatico.

Volgens ESET-telemetrie was een gebruiker in India het doelwit van de bijgewerkte Chatico-versie van de RAT, vergelijkbaar met eerder gedocumenteerde SpaceCobra-campagnes. De BingeChat-versie wordt verspreid via een website waarvoor registratie vereist is en die waarschijnlijk alleen geopend is wanneer de aanvallers verwachten dat specifieke slachtoffers een bezoek brengen, mogelijk met een bepaald IP-adres, geolocatie, aangepaste URL of binnen een bepaald tijdsbestek. Wij vinden de campagne in ieder geval zeer gericht.

IoC's

Bestanden

| SHA-1 | Verpakkingsnaam | ESET-detectienaam | Omschrijving |

|---|---|---|---|

| 2B448233E6C9C4594E385E799CEA9EE8C06923BD | eu.siacs.bingechat | Android/Spy.Gravity.A | GravityRAT imiteert de BingeChat-app. |

| 25715A41250D4B9933E3599881CE020DE7FA6DC3 | eu.siacs.bingechat | Android/Spy.Gravity.A | GravityRAT imiteert de BingeChat-app. |

| 1E03CD512CD75DE896E034289CB2F5A529E4D344 | eu.siacs.chatico | Android/Spy.Gravity.A | GravityRAT doet zich voor als Chatico-app. |

Netwerk

| IP | Domein | Hostingprovider | Eerst gezien | Details |

|---|---|---|---|---|

| 75.2.37[.]224 | jre.jdklibraries[.]com | Amazon.com, Inc. | 2022-11-16 | Chatico C&C-server. |

| 104.21.12[.]211 | cld.androidadbserver[.]com adb.androidadbserver[.]com |

Cloudflare, Inc. | 2023-03-16 | BingeChat C&C-servers. |

| 104.21.24[.]109 | dev.jdklibraries[.]com | Cloudflare, Inc. | NB | Chatico C&C-server. |

| 104.21.41[.]147 | chatico.co[.]uk | Cloudflare, Inc. | 2021-11-19 | Chatico-distributiewebsite. |

| 172.67.196[.]90 | dev.androidadbserver[.]com ping.androidadbserver[.]com |

Cloudflare, Inc. | 2022-11-16 | BingeChat C&C-servers. |

| 172.67.203[.]168 | bingechat[.]net | Cloudflare, Inc. | 2022-08-18 | BingeChat-distributiewebsite. |

Paden

Gegevens worden op de volgende plaatsen geënsceneerd voor exfiltratie:

/storage/geëmuleerd/0/Android/ebc/oww.log

/opslag/geëmuleerd/0/Android/ebc/obb.log

/opslag/geëmuleerd/0/bc/ms.log

/storage/geëmuleerd/0/bc/cl.log

/storage/geëmuleerd/0/bc/cdcl.log

/opslag/geëmuleerd/0/bc/cdms.log

/storage/geëmuleerd/0/bc/cs.log

/storage/geëmuleerd/0/bc/location.log

MITRE ATT&CK-technieken

Deze tafel is gemaakt met behulp van versie 13 van het MITRE ATT&CK raamwerk.

| Tactiek | ID | Naam | Omschrijving |

|---|---|---|---|

| Volharding | T1398 | Opstart- of aanmeldingsinitialisatiescripts | GravityRAT ontvangt de BOOT_COMPLETED uitzendintentie om te activeren bij het opstarten van het apparaat. |

| T1624.001 | Door gebeurtenis geactiveerde uitvoering: uitzendontvangers | GravityRAT-functionaliteit wordt geactiveerd als een van deze gebeurtenissen zich voordoet: USB_DEVICE_ATTACHED, ACTION_CONNECTION_STATE_CHANGED, USER_UNLOCKED, ACTION_POWER_CONNECTED, ACTION_POWER_DISCONNECTED, VLIEGTUIGMODUS, BATTERIJ BIJNA LEEG, BATTERIJ_OKAY, DATE_CHANGED, HERSTARTEN, TIME_TICK, of CONNECTIVITEIT_WIJZIG. |

|

| verdediging ontduiking | T1630.002 | Indicatorverwijdering op host: bestandsverwijdering | GravityRAT verwijdert lokale bestanden die gevoelige informatie bevatten die van het apparaat is geëxfiltreerd. |

| De reis van mijn leven | T1420 | Bestands- en directorydetectie | GravityRAT somt beschikbare bestanden op externe opslag op. |

| T1422 | Detectie van systeemnetwerkconfiguratie | GravityRAT extraheert de IMEI, IMSI, het IP-adres, het telefoonnummer en het land. | |

| T1426 | Ontdekking van systeeminformatie | GravityRAT extraheert informatie over het apparaat, inclusief SIM-serienummer, apparaat-ID en algemene systeeminformatie. | |

| Collectie | T1533 | Gegevens van lokaal systeem | GravityRAT exfiltreert bestanden van het apparaat. |

| T1430 | Locatie volgen | GravityRAT volgt de locatie van het apparaat. | |

| T1636.002 | Beschermde gebruikersgegevens: oproeplogboeken | GravityRAT extraheert oproeplogboeken. | |

| T1636.003 | Beschermde gebruikersgegevens: lijst met contactpersonen | GravityRAT haalt de contactenlijst eruit. | |

| T1636.004 | Beschermde gebruikersgegevens: sms-berichten | GravityRAT extraheert SMS-berichten. | |

| Command and Control | T1437.001 | Applicatielaagprotocol: webprotocollen | GravityRAT gebruikt HTTPS om te communiceren met zijn C&C-server. |

| exfiltratie | T1646 | Exfiltratie via C2-kanaal | GravityRAT exfiltreert gegevens met behulp van HTTPS. |

| Impact | T1641 | Gegevensmanipulatie | GravityRAT verwijdert bestanden met bepaalde extensies van het apparaat en verwijdert alle oproeplogboeken van gebruikers en de contactenlijst. |

- Door SEO aangedreven content en PR-distributie. Word vandaag nog versterkt.

- EVM Financiën. Uniforme interface voor gedecentraliseerde financiën. Toegang hier.

- Quantum Media Groep. IR/PR versterkt. Toegang hier.

- PlatoAiStream. Web3 gegevensintelligentie. Kennis versterkt. Toegang hier.

- Bron: https://www.welivesecurity.com/2023/06/15/android-gravityrat-goes-after-whatsapp-backups/

- : heeft

- :is

- :niet

- 1

- 10

- 11

- 12

- 16

- 2020

- 2021

- 2022

- 32

- 500

- 67

- 7

- 8

- 9

- a

- in staat

- Over

- toegang

- Account

- actieve

- activiteit

- Extra

- adres

- adressen

- ADVERTISING

- Na

- tegen

- gealarmeerd

- Alles

- toelaten

- ook

- an

- analyse

- geanalyseerd

- en

- android

- Nog een

- elke

- gebruiken

- Aanvraag

- apps

- ZIJN

- AS

- geassocieerd

- At

- aanvallen

- Aanvallen

- Augustus

- geautomatiseerde

- Beschikbaar

- achterdeur

- backup

- backups

- gebaseerde

- BE

- geweest

- vaardigheden

- achter

- wezen

- geloofd wie en wat je bent

- behoort

- tussen

- zowel

- branded

- uitzenden

- bebouwd

- maar

- by

- Bellen

- Campagne

- Campagnes

- CAN

- mogelijkheden

- in staat

- geval

- Cisco

- vorderingen

- klasse

- klassen

- klant

- CLOSED

- code

- gecodeerde

- COM

- Gemeen

- communiceren

- Communicatie

- vergeleken

- vergelijking

- Aangetast

- vertrouwen

- Configuratie

- aangezien

- contact

- bevatten

- bevatte

- bevat

- kon

- Land

- deksel

- en je merk te creëren

- aangemaakt

- Geloofsbrieven

- crypt

- Op dit moment

- gewoonte

- gegevens

- Opsporing

- apparaat

- ontdekt

- verdelen

- verdeeld

- distributie

- do

- Nee

- domein

- domeinnaam

- domeinen

- Download

- telt

- versleutelde

- verbeterde

- Zelfs

- EVENTS

- bewijzen

- Behalve

- uitvoeren

- uitvoering

- exfiltratie

- uitgebreid

- verwachten

- strekt

- uitbreiding

- extensies

- extern

- extracten

- FB

- Figuur

- Dien in

- Bestanden

- Tot slot

- VIND DE PLEK DIE PERFECT VOOR JOU IS

- Voornaam*

- Focus

- volgend

- Voor

- gevonden

- Gratis

- oppompen van

- functionaliteiten

- functionaliteit

- verder

- gegenereerde

- Goes

- Kopen Google Reviews

- Google Play

- Google Play Store

- zwaartekracht

- Groep

- hachee

- Hebben

- met

- hier

- Hoge

- zeer

- gastheer

- Hoe

- Echter

- HTML

- HTTPS

- ID

- geïdentificeerd

- if

- in

- omvatten

- omvat

- Inclusief

- Indië

- informatie

- eerste

- moment

- aandachtig

- interactie

- inwendig

- in

- IP

- IP-adres

- IT

- HAAR

- jpg

- juli-

- juni

- voor slechts

- blijven

- bekend

- lancering

- lagen

- minst

- links

- Legit

- rechtmatig

- Waarschijnlijk

- Lijst

- opgesomd

- lijsten

- lokaal

- plaats

- inloggen

- Log in

- langer

- macos

- gemaakt

- malware

- max-width

- middel

- Media

- vermeld

- berichten

- messaging

- Messenger

- macht

- meest

- naam

- namen

- noodzakelijk

- netwerk

- nooit

- New

- onlangs

- geen

- opvallend

- nu

- aantal

- opgetreden

- of

- offline

- on

- EEN

- lopend

- Slechts

- open

- open source

- exploitanten

- Opties

- or

- Overige

- anders-

- onze

- uit

- over

- overzicht

- Pakistan

- deel

- bijzonder

- patronen

- toestemming

- permissies

- phone

- stuk

- plaatsen

- Plato

- Plato gegevensintelligentie

- PlatoData

- Spelen

- Play Store

- punt

- punten

- mogelijk

- mogelijk

- potentieel

- cadeautjes

- vorig

- die eerder

- waarschijnlijk

- naar behoren

- protocol

- zorgen voor

- biedt

- in het openbaar

- gepubliceerde

- RAT

- Lees

- ontvangen

- ontvangt

- ontvangende

- opgenomen

- registreren

- geregistreerd

- Registratie

- stoffelijk overschot

- vanop

- remote access

- verwijdering

- verwijderd

- verzoeken

- vereist

- onderzoekers

- rechts

- dezelfde

- schema

- scherm

- Tweede

- zien

- lijkt

- gezien

- gevoelig

- serie-

- Servers

- service

- Diensten

- gedeeld

- delen

- moet

- getoond

- Signs

- SIM

- gelijk

- sinds

- website

- Klein

- SMS

- So

- specifiek

- specifiek

- spyware

- starts

- startup

- Land

- steals

- Still

- mediaopslag

- shop

- opgeslagen

- dergelijk

- system

- tafel

- Talos

- doelgerichte

- getest

- dat

- De

- Ze

- thema

- harte

- Er.

- daarom

- Deze

- ze

- dit

- die

- toch?

- drie

- Door

- niet de tijd of

- tijdsbestek

- naar

- tools

- spoor

- veroorzaakt

- Trojaans

- tweet

- twee

- typisch

- typisch

- voor

- onbekend

- bijgewerkt

- updates

- URL

- us

- .

- gebruikt

- Gebruiker

- toepassingen

- gebruik

- versie

- zeer

- via

- Slachtoffer

- slachtoffers

- Bezoek

- bezoekers

- Het wachten

- was

- we

- web

- Website

- waren

- wanneer

- welke

- breed

- wil

- ruiten

- Met

- binnen

- WordPress

- wordpress thema's

- Mijn werk

- XML

- You

- zephyrnet