Leestijd: 3 minutenOverzicht

Een van de eerste keren dat het publiek uit de eerste hand getuigde en zich realiseerde dat de kracht van ransomware was, was toen WannaCry uitbrak in 2017. De overheid, het onderwijs, ziekenhuizen, energie, communicatie, productie en vele andere belangrijke informatie-infrastructuursectoren leden ongekende verliezen. Terugkijkend, dat was nog maar het begin , aangezien er sindsdien vele versies zijn geweest, zoals SimpleLocker, SamSam en WannaDecryptor bijvoorbeeld.

Comodo's Threat Research Labs heeft nieuws ontvangen dat de 'Black Rose Lucy'-ransomware nieuwe varianten heeft die AndroidOS aanvallen.

Black Rose Lucy-malware beschikte niet over ransomwaremogelijkheden ten tijde van de ontdekking door Check Point in september 2018. In die tijd was Lucy een Malware-as-a-Service (Maas) botnet en dropper voor Android-apparaten. Nu is het terug met nieuwe ransomwaremogelijkheden waarmee het de controle over geïnfecteerde apparaten kan overnemen om nieuwe malwaretoepassingen te wijzigen en te installeren.

Bij het downloaden versleutelt Lucy het geïnfecteerde apparaat en verschijnt er een losgeldbericht in de browser, waarin wordt beweerd dat het een bericht is van het Amerikaanse Federal Bureau of Investigation (FBI) vanwege pornografische inhoud op het apparaat.Het slachtoffer krijgt de opdracht om een boete van $ 500 te betalen door creditcardgegevens in te voeren, in plaats van de meer gebruikelijke Bitcoin-methode.

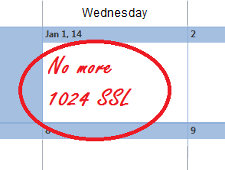

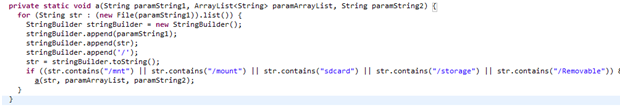

Figuur 1. Lucy ransomware gebruikte bronafbeeldingen.

Analyse

Comodo Threat Research Center verzamelde monsters en voerde een analyse uit toen we ons realiseerden dat Black Rose Lucy terug was.

transmissie

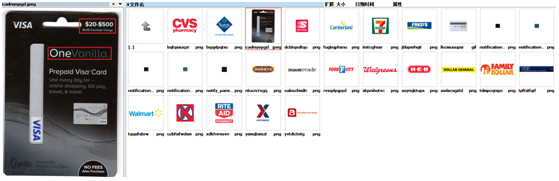

Vermomd als een normale videospelerapplicatie, via media share links, wordt het stil geïnstalleerd wanneer een gebruiker klikt. Android-beveiliging geeft een bericht weer waarin de gebruiker wordt gevraagd om de Streaming Video Optimization (SVO) in te schakelen. Door op 'OK' te klikken, krijgt de malware toegangsservice-toestemming. Zodra dat gebeurt, kan Lucy de gegevens op het apparaat van het slachtoffer versleutelen.

Figuur 2. Lucy pop-up vals bericht

Laden

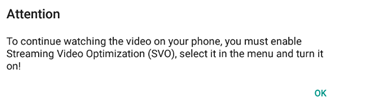

Binnen de MainActivity-module activeert de toepassing de kwaadaardige service, die vervolgens een BroadcastReceiver registreert die wordt aangeroepen door de opdracht action.SCREEN_ON en zichzelf vervolgens aanroept.

Dit wordt gebruikt om de service 'WakeLock' en 'WifiLock' aan te schaffen:

WakeLock: die het scherm van het apparaat ingeschakeld houdt;

WifiLock: houdt de wifi aan.

Figuur 3.

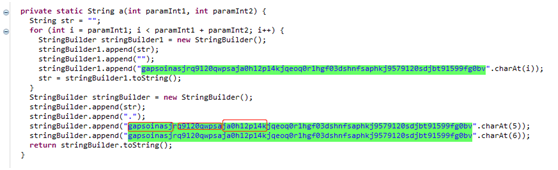

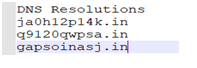

C&C

In tegenstelling tot eerdere versies van malware, is TheC & Cservers een domein, geen IP-adres. Zelfs als de server geblokkeerd is, kan het gemakkelijk een nieuw IP-adres omzetten.

Figuur 4. C&C servers

Figuur 5. De Lucy gebruiken C & C-servers

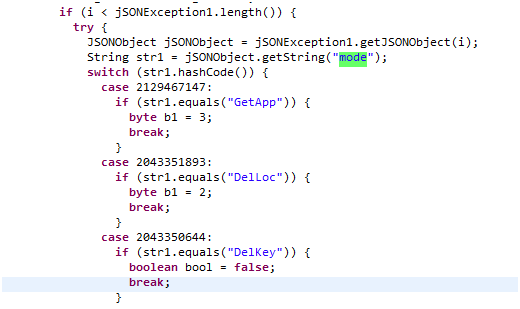

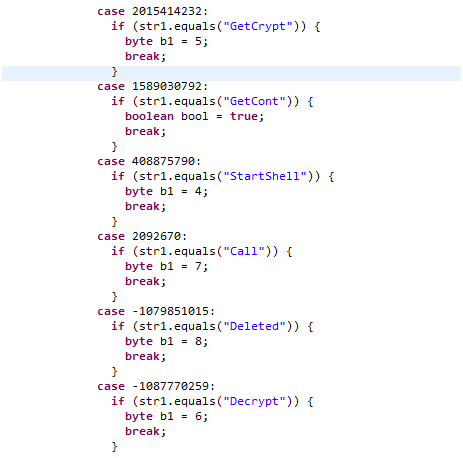

Figuur 6: De Lucy Command & Control

Versleuteling / ontsleuteling

Figuur 7: Git-apparaatdirectory

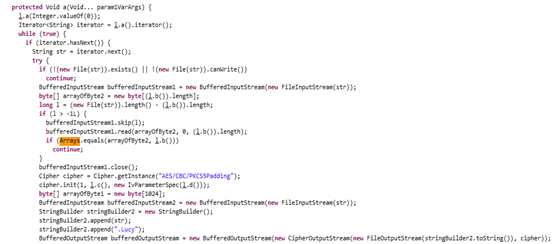

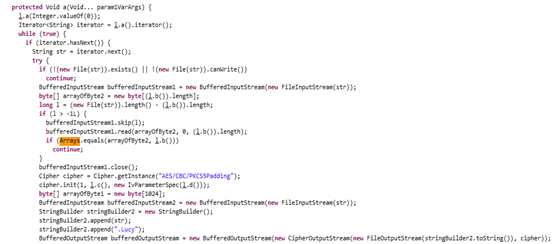

Afbeelding 8: Lucy-coderings- / decoderingsfunctie

Losgeld

Zodra Lucy het geïnfecteerde apparaat heeft versleuteld, verschijnt er een losgeldbericht in de browser, waarin wordt beweerd dat het bericht afkomstig is van het Amerikaanse Federal Bureau of Investigation (FBI) vanwege pornografische inhoud op het apparaat.Het slachtoffer krijgt de opdracht om een boete van $ 500 te betalen door binnen te komen creditcardgegevens, in plaats van de meer gebruikelijke Bitcoin-methode.

Samengevat

Schadelijke virussen evolueren. Ze zijn diverser en efficiënter dan ooit. Mobiliteit zal vroeg of laat een enorm ransomware-aanvalsplatform worden.

Tips voor preventie

1.Download en installeer alleen vertrouwde applicaties

2. klik niet op een toepassing van onbekende oorsprong,

3.Maak regelmatig, niet-lokale back-ups van belangrijke bestanden,

4. Installeer antivirussoftware

Verwante bronnen

Verwijdering van malware op de website

De post Black Rose Lucy Back-Ransomware AndroidOS verscheen eerst op Comodo Nieuws en informatie over internetbeveiliging.

- "

- &

- 7

- a

- verwerven

- Actie

- adres

- analyse

- android

- Aanvraag

- toepassingen

- backups

- Begin

- Bitcoin

- Zwart

- Blok

- botnet

- browser

- mogelijkheden

- Gemeen

- Communicatie

- content

- onder controle te houden

- Credits

- creditkaart

- gegevens

- apparaat

- systemen

- DEED

- ontdekking

- Display

- domein

- Download

- gemakkelijk

- Onderwijs

- doeltreffend

- in staat stellen

- encryptie

- energie-niveau

- evoluerende

- voorbeeld

- fbi

- Federaal

- Federal Bureau of Investigation

- Figuur

- einde

- Voornaam*

- gevonden

- oppompen van

- functie

- Git

- Overheid

- ziekenhuizen

- HTTPS

- afbeeldingen

- belangrijk

- informatie

- Infrastructuur

- installeren

- Internet

- internet Security

- onderzoek

- IP

- IP-adres

- IT

- zelf

- sleutel

- Labs

- links

- op zoek

- geluk

- maken

- malware

- productie

- massief

- Media

- meer

- nieuws

- een

- optimalisatie

- Overige

- Betaal

- platform

- speler

- punt

- energie

- vorig

- publiek

- Losgeld

- ransomware

- Ransomware-aanval

- realiseerde

- ontvangen

- register

- regelmatig

- onderzoek

- hulpbron

- scherm

- Sectoren

- veiligheid

- service

- Delen

- sinds

- streaming

- De

- niet de tijd of

- keer

- zonder precedent

- us

- .

- Video

- virussen

- wifi