Het bouwen van een productieklare oplossing in AWS omvat een reeks afwegingen tussen middelen, tijd, klantverwachtingen en bedrijfsresultaten. De AWS goed ontworpen raamwerk helpt u de voordelen en risico's te begrijpen van beslissingen die u neemt terwijl u de werklast op AWS opbouwt. Door het Framework te gebruiken, leert u de huidige operationele en architecturale aanbevelingen voor het ontwerpen en exploiteren van betrouwbare, veilige, efficiënte, kosteneffectieve en duurzame workloads in AWS.

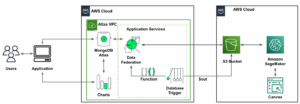

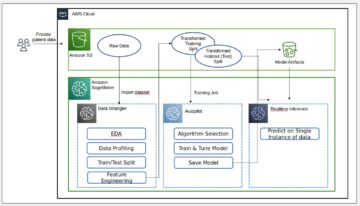

Een project voor intelligente documentverwerking (IDP) combineert meestal optische tekenherkenning (OCR) en natuurlijke taalverwerking (NLP) om een document te lezen en te begrijpen en specifieke entiteiten of zinsdelen te extraheren. Dit IDP goed ontworpen aangepaste lens biedt u de begeleiding om de gemeenschappelijke uitdagingen aan te pakken die we in het veld tegenkomen. Door een reeks vragen in deze op maat gemaakte lens te beantwoorden, identificeert u de potentiële risico's en kunt u deze oplossen door het verbeterplan te volgen.

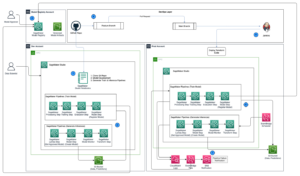

Dit bericht richt zich op de beveiligingspijler van de IDP-oplossing. Beginnend met de introductie van de beveiligingspijler en ontwerpprincipes, onderzoeken we vervolgens het ontwerp en de implementatie van de oplossing met vier aandachtsgebieden: toegangscontrole, gegevensbescherming, sleutel- en geheimbeheer en werklastconfiguratie. Door dit bericht te lezen, leer je over de beveiligingspijler in het goed ontworpen raamwerk en de toepassing ervan op de IDP-oplossingen.

Ontwerpprincipes

De Security Pillar omvat het vermogen van een IDP-oplossing om invoerdocumenten, documentverwerkingssystemen en uitvoermiddelen te beschermen, waarbij gebruik wordt gemaakt van AWS-technologieën om de beveiliging te verbeteren en tegelijkertijd documenten op intelligente wijze te verwerken.

Alle AWS AI-services (bijvoorbeeld Amazon T-extract, Amazon begrijpt hetof Amazon begrijpt medisch) die worden gebruikt in IDP-oplossingen zijn volledig beheerde AI-services waarbij AWS hun fysieke infrastructuur, API-eindpunten, besturingssysteem en applicatiecode beveiligt en de veerkracht van de service en failover binnen een bepaalde regio afhandelt. Als AWS-klant kunt u zich daarom concentreren op het gebruik van deze diensten om uw IDP-taken uit te voeren, in plaats van op het beveiligen van deze elementen. Er zijn een aantal ontwerpprincipes die u kunnen helpen de beveiliging van uw IDP-werklast te versterken:

- Implementeer een sterke identiteitsbasis – Implementeer het principe van de minste privileges en dwing scheiding van taken af met de juiste autorisatie voor elke interactie met uw AWS-bronnen in IDP-applicaties. Centraliseer het identiteitsbeheer en probeer de afhankelijkheid van statische referenties op de lange termijn te elimineren.

- Traceerbaarheid behouden – AI-diensten die worden gebruikt bij ontheemden zijn geïntegreerd met AWS CloudTrail, waarmee u acties en wijzigingen in uw IDP-omgeving met lage latentie kunt monitoren, waarschuwen en controleren. Hun integratie met Amazon Cloud Watch Hiermee kunt u het verzamelen van logboeken en statistieken integreren met uw IDP-systeem, zodat u automatisch onderzoek kunt doen en actie kunt ondernemen.

- Automatiseer huidige beveiligingsaanbevelingen – Geautomatiseerde, op software gebaseerde beveiligingsmechanismen verbeteren uw vermogen om veilig, sneller en kosteneffectiever te schalen. Creëer beveiligde IDP-architecturen, inclusief de implementatie van controles die als code worden gedefinieerd en beheerd in versiegestuurde sjablonen met behulp van AWS CloudFormatie.

- Bescherm gegevens tijdens verzending en in rust – Encryptie tijdens de overdracht wordt standaard ondersteund voor alle AI-services die nodig zijn voor IDP. Besteed aandacht aan de bescherming van gegevens in rust en gegevens die worden geproduceerd in de uitvoer van ontheemden. Classificeer uw gegevens in gevoeligheidsniveaus en gebruik waar nodig mechanismen zoals encryptie, tokenisatie en toegangscontrole.

- Verleen machtigingen met de minste bevoegdheden aan mensen – IDP vermindert grotendeels de behoefte aan directe toegang en handmatige verwerking van documenten. Alleen het betrekken van de noodzakelijke mensen om casusvalidatie- of augmentatietaken uit te voeren, vermindert het risico op verkeerd gebruik van documenten en menselijke fouten bij de omgang met gevoelige gegevens.

- Bereid je voor op beveiligingsgebeurtenissen – Bereid u voor op een incident door beleid en processen voor incidentbeheer en onderzoek te hebben die aansluiten bij de vereisten van uw organisatie. Voer simulaties van incidentrespons uit en gebruik tools met automatisering om uw snelheid voor detectie, onderzoek en herstel te verhogen.

Aandachtsgebieden

Voordat u een IDP-werklast ontwerpt, moet u praktijken invoeren om aan uw beveiligingsvereisten te voldoen. Dit bericht richt zich op de pijler Veiligheid met vier aandachtsgebieden:

- Toegangscontrole – In een IDP-toepassing is toegangscontrole het belangrijkste onderdeel om de informatiebeveiliging te garanderen. Het gaat er niet alleen om dat alleen geautoriseerde gebruikers toegang hebben tot de applicatie, maar ook om ervoor te zorgen dat andere diensten alleen toegang kunnen krijgen tot de omgeving en op een voldoende veilige manier met elkaar kunnen communiceren.

- Gegevensbescherming – Omdat het versleutelen van gegevens die onderweg zijn, standaard wordt ondersteund voor alle AI-services die nodig zijn voor IDP, richt gegevensbescherming in een IDP-applicatie zich meer op het versleutelen van gegevens in rust en het beheren van gevoelige informatie zoals persoonlijk identificeerbare informatie (PII).

- Sleutel- en geheimbeheer – De versleutelingsaanpak die u gebruikt om uw IDP-workflow te beveiligen, kan verschillende sleutels omvatten om gegevens te versleutelen en gebruikers voor meerdere services en gerelateerde systemen te autoriseren. Het toepassen van een uitgebreid sleutel- en geheimbeheersysteem biedt duurzame en veilige mechanismen om uw IDP-applicatie en gegevens verder te beschermen.

- Configuratie van de werkbelasting – Bij de configuratie van de werklast zijn meerdere ontwerpprincipes betrokken, waaronder het gebruik van monitoring- en auditdiensten om de traceerbaarheid van transacties en gegevens in uw IDP-werklast te behouden, het opzetten van incidentresponsprocedures en het van elkaar scheiden van verschillende IDP-werklasten.

Toegangscontrole

Houd rekening met de volgende huidige aanbevelingen in het aandachtsgebied van toegangscontrole:

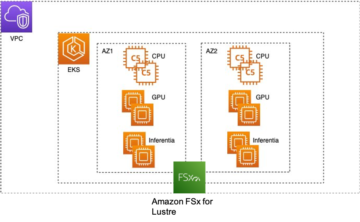

- Gebruik VPC-eindpunten om een privéverbinding tot stand te brengen met IDP-gerelateerde services – U kunt Amazon Textract, Amazon Comprehend en Amazon eenvoudige opslagservice (Amazon S3) API's via een wereldwijd routeerbaar netwerk of houd uw netwerkverkeer binnen het AWS-netwerk door gebruik te maken van VPC-eindpunten. Om de huidige beveiligingsaanbevelingen te volgen, moet u uw IDP-verkeer binnen uw VPC's houden en een privéverbinding tot stand brengen tussen uw VPC en Amazon Textract of Amazon Comprehend door interface-VPC-eindpunten te creëren. Je hebt ook toegang tot Amazon S3 vanaf je VPC met behulp van gateway-VPC-eindpunten.

- Zet een gecentraliseerde identiteitsprovider op – Voor het authenticeren van gebruikers en systemen bij uw IDP-applicatie maakt het instellen van een gecentraliseerde identiteitsprovider het eenvoudiger om de toegang tot meerdere IDP-applicaties en -diensten te beheren. Dit vermindert de behoefte aan meerdere sets referenties en biedt de mogelijkheid om te integreren met bestaande HR-processen.

- Gebruik IAM-rollen om de toegang te controleren en toegang met de minste bevoegdheden af te dwingen – Om gebruikerstoegang tot IDP-services te beheren, moet u IAM-rollen maken voor gebruikerstoegang tot services in de IDP-applicatie en het juiste beleid en tags toevoegen om toegang met de minste bevoegdheden te verkrijgen. Rollen moeten vervolgens worden toegewezen aan de juiste groepen, zoals beheerd in uw identiteitsprovider. U kunt ook IAM-rollen gebruiken voor het toewijzen van machtigingen voor servicegebruik, waarbij u kortstondige AWS Security Token Service (STS)-referenties gebruikt voor het aanroepen van service-API's. Voor omstandigheden waarin AWS-services moeten worden aangeroepen voor IDP-doeleinden vanaf systemen die niet op AWS draaien, gebruikt u AWS IAM-rollen overal om tijdelijke beveiligingsreferenties in IAM te verkrijgen voor werklasten die buiten AWS worden uitgevoerd.

- Bescherm Amazon Textract en Amazon Comprehend in uw account tegen nabootsing van meerdere services – Een IDP-applicatie maakt doorgaans gebruik van meerdere AWS-diensten, waardoor de ene dienst een andere dienst kan oproepen. Daarom moet je cross-service voorkomen “verwarde plaatsvervangerscenario's. Wij adviseren het gebruik van de

aws:SourceArnenaws:SourceAccountcontextsleutels voor algemene omstandigheden in bronbeleid om de machtigingen te beperken die Amazon Textract of Amazon Comprehend een andere service aan de bron geeft.

Gegevensbescherming

Hier volgen enkele huidige aanbevelingen waarmee u rekening moet houden voor gegevensbescherming:

- Volg de huidige aanbevelingen om gevoelige gegevens in datastores te beveiligen – Bij IDP zijn doorgaans meerdere datastores betrokken. Gevoelige gegevens in deze datastores moeten worden beveiligd. De huidige beveiligingsaanbevelingen op dit gebied omvatten het definiëren van IAM-controles, meerdere manieren om detectiecontroles op databases te implementeren, het versterken van de infrastructuurbeveiliging rond uw gegevens via netwerkstroomcontrole en gegevensbescherming door middel van encryptie en tokenisatie.

- Versleutel gegevens in rust in Amazon Textract – Amazon Textract gebruikt Transport Layer Security (TLS) en VPC-eindpunten om gegevens onderweg te versleutelen. De methode voor het versleutelen van gegevens in rust voor gebruik door Amazon Textract is versleuteling aan de serverzijde. U kunt kiezen uit de volgende opties:

- Encryptie aan de serverzijde met Amazon S3 (SSE-S3) – Wanneer u beheerde sleutels van Amazon S3 gebruikt, wordt elk object gecodeerd met een unieke sleutel. Als extra beveiliging codeert deze methode de sleutel zelf met een primaire sleutel die deze regelmatig roteert.

- Encryptie aan de serverzijde met AWS KMS (SSE-KMS) – Er zijn aparte machtigingen voor het gebruik van een AWS Sleutelbeheerservice (AWS KMS)-sleutel die bescherming biedt tegen ongeautoriseerde toegang tot uw objecten in Amazon S3. SSE-KMS biedt u ook een audittrail in CloudTrail die laat zien wanneer uw KMS-sleutel is gebruikt en door wie. Bovendien kunt u KMS-sleutels maken en beheren die uniek zijn voor u, uw service en uw regio.

- Versleutel de uitvoer van de asynchrone API van Amazon Textract in een aangepaste S3-bucket – Wanneer u een asynchrone Amazon Textract-taak start door te bellen

StartDocumentTextDetectionorStartDocumentAnalysis, wordt een optionele parameter in de API-actie aangeroepenOutputConfig. Met deze parameter kunt u de S3-bucket opgeven voor het opslaan van de uitvoer. Nog een optionele invoerparameterKMSKeyIdHiermee kunt u de door de klant beheerde KMS-sleutel (CMK) opgeven die moet worden gebruikt om de uitvoer te coderen. - Gebruik AWS KMS-codering in Amazon Comprehend – Amazon Comprehend werkt met AWS KMS om verbeterde encryptie voor uw gegevens te bieden. Dankzij de integratie met AWS KMS kunt u de gegevens in het opslagvolume versleutelen

Start*enCreate*jobs, en het codeert de uitvoerresultaten vanStart*opdrachten uitvoeren met uw eigen KMS-sleutel.- Te gebruiken via de AWS-beheerconsole, versleutelt Amazon Comprehend aangepaste modellen met zijn eigen KMS-sleutel.

- Te gebruiken via de AWS-opdrachtregelinterface (AWS CLI), kan Amazon Comprehend aangepaste modellen coderen met behulp van zijn eigen KMS-sleutel of een meegeleverde CMK, en we raden de laatste aan.

- Bescherm PII in IDP-uitvoer – Voor documenten die PII bevatten, moet alle PII in IDP-uitvoer ook worden beschermd. U kunt de uitvoer-PII in uw gegevensopslag beveiligen of de PII in uw IDP-uitvoer redigeren.

- Als u de PII stroomafwaarts in uw IDP moet opslaan, onderzoek dan het definiëren van IAM-controles, het implementeren van beschermende en detectiecontroles op databases, het versterken van de infrastructuurbeveiliging rond uw gegevens via netwerkstroomcontrole en het implementeren van gegevensbescherming door middel van encryptie en tokenisatie.

- Als u de PII niet downstream in uw IDP hoeft op te slaan, kunt u overwegen de PII in uw IDP-uitvoer te redigeren. Je kunt een ontwerp maken van een PII-redactiestap met behulp van Amazon Comprehend in uw IDP-workflow.

Sleutel- en geheimbeheer

Houd rekening met de volgende huidige aanbevelingen voor het beheren van sleutels en geheimen:

- Gebruik AWS KMS om veilig sleutelbeheer voor cryptografische sleutels te implementeren – U moet een versleutelingsaanpak definiëren die de opslag, rotatie en toegangscontrole van sleutels omvat, waardoor uw inhoud wordt beschermd. AWS KMS helpt u bij het beheren van encryptiesleutels en kan worden geïntegreerd met veel AWS-services. Het biedt duurzame, veilige en redundante opslag voor uw KMS-sleutels.

- Gebruik AWS Secrets Manager om geheimbeheer te implementeren – Een IDP-workflow kan geheimen bevatten, zoals databasereferenties in meerdere services of fasen. U hebt een hulpmiddel nodig om deze geheimen op te slaan, te beheren, op te halen en mogelijk te roteren. AWS-geheimenmanager helpt u bij het beheren, ophalen en roteren van databasereferenties, applicatiereferenties en andere geheimen gedurende hun levenscyclus. Door de inloggegevens op te slaan in Secrets Manager verkleint u het risico op mogelijke exfiltratie van inloggegevens door iedereen die uw applicatiecode kan inspecteren.

Configuratie van de werkbelasting

Volg deze huidige aanbevelingen om de werklast te configureren:

- Scheid meerdere IDP-workloads met behulp van verschillende AWS-accounts – We raden aan om gemeenschappelijke vangrails en isolatie tussen omgevingen (zoals productie, ontwikkeling en test) en werklasten tot stand te brengen via een strategie voor meerdere accounts. AWS biedt hulpmiddelen om beheer uw workloads op schaal via een strategie voor meerdere accounts om deze isolatiegrens vast te stellen. Wanneer u meerdere AWS-accounts onder centraal beheer heeft, moeten uw accounts worden georganiseerd in een hiërarchie die wordt gedefinieerd door groeperingen van organisatie-eenheden (OU's). Vervolgens kunnen beveiligingscontroles worden georganiseerd en toegepast op de organisatie-eenheden en ledenaccounts, waardoor consistente preventieve controles op ledenaccounts in de organisatie worden ingesteld.

- Registreer Amazon Textract- en Amazon Comprehend API-oproepen met CloudTrail – Amazon Textract en Amazon Comprehend zijn geïntegreerd met CloudTrail. De vastgelegde oproepen omvatten oproepen van de serviceconsole en oproepen van uw eigen code naar de API-eindpunten van de services.

- Opzetten van incidentresponsprocedures – Zelfs met uitgebreide, preventieve en detectieve controles moet uw organisatie nog steeds beschikken over processen om te reageren op en de potentiële impact van beveiligingsincidenten te beperken. Door vóór een beveiligingsincident de tools en controles in te voeren en vervolgens routinematig te oefenen met de respons op incidenten via simulaties, kunt u verifiëren of uw omgeving tijdig onderzoek en herstel kan ondersteunen.

Conclusie

In dit bericht deelden we ontwerpprincipes en huidige aanbevelingen voor de Security Pillar bij het bouwen van goed ontworpen IDP-oplossingen.

Voor de volgende stappen kunt u meer lezen over de AWS goed ontworpen raamwerk en verwijzen naar onze Leidraad voor intelligente documentverwerking op AWS om uw IDP-applicatie te ontwerpen en te bouwen. Neem ook contact op met uw accountteam voor een goed ontworpen beoordeling van uw IDP-werklast. Als u aanvullende deskundige begeleiding nodig heeft, neem dan contact op met uw AWS-accountteam om een IDP Specialist Solutions Architect in te schakelen.

AWS zet zich in voor de IDP Well-Architected Lens als levend hulpmiddel. Naarmate de IDP-oplossingen en gerelateerde AWS AI-services evolueren, zullen we de IDP Well-Architected Lens dienovereenkomstig bijwerken.

Over de auteurs

sherry ding is een senior specialist in kunstmatige intelligentie (AI) en machine learning (ML) oplossingen bij Amazon Web Services (AWS). Ze heeft uitgebreide ervaring met machinaal leren en heeft een doctoraat in computerwetenschappen. Ze werkt voornamelijk met klanten uit de publieke sector aan verschillende AI/ML-gerelateerde zakelijke uitdagingen, en helpt hen hun machine learning-traject op de AWS Cloud te versnellen. Als ze geen klanten helpt, houdt ze van buitenactiviteiten.

sherry ding is een senior specialist in kunstmatige intelligentie (AI) en machine learning (ML) oplossingen bij Amazon Web Services (AWS). Ze heeft uitgebreide ervaring met machinaal leren en heeft een doctoraat in computerwetenschappen. Ze werkt voornamelijk met klanten uit de publieke sector aan verschillende AI/ML-gerelateerde zakelijke uitdagingen, en helpt hen hun machine learning-traject op de AWS Cloud te versnellen. Als ze geen klanten helpt, houdt ze van buitenactiviteiten.

Brijesh Pati is een Enterprise Solutions Architect bij AWS. Zijn primaire focus is het helpen van zakelijke klanten bij het adopteren van cloudtechnologieën voor hun workloads. Hij heeft een achtergrond in applicatieontwikkeling en enterprise-architectuur en heeft gewerkt met klanten uit verschillende sectoren, zoals de sport, financiën, energie en professionele dienstverlening. Zijn interesses omvatten serverloze architecturen en AI/ML.

Brijesh Pati is een Enterprise Solutions Architect bij AWS. Zijn primaire focus is het helpen van zakelijke klanten bij het adopteren van cloudtechnologieën voor hun workloads. Hij heeft een achtergrond in applicatieontwikkeling en enterprise-architectuur en heeft gewerkt met klanten uit verschillende sectoren, zoals de sport, financiën, energie en professionele dienstverlening. Zijn interesses omvatten serverloze architecturen en AI/ML.

Rui Cardoso is een partneroplossingenarchitect bij Amazon Web Services (AWS). Hij richt zich op AI/ML en IoT. Hij werkt samen met AWS Partners en ondersteunt hen bij het ontwikkelen van oplossingen in AWS. Als hij niet werkt, houdt hij van fietsen, wandelen en nieuwe dingen leren.

Rui Cardoso is een partneroplossingenarchitect bij Amazon Web Services (AWS). Hij richt zich op AI/ML en IoT. Hij werkt samen met AWS Partners en ondersteunt hen bij het ontwikkelen van oplossingen in AWS. Als hij niet werkt, houdt hij van fietsen, wandelen en nieuwe dingen leren.

Mia Chang is een ML Specialist Solutions Architect voor Amazon Web Services. Ze werkt met klanten in EMEA en deelt best practices voor het uitvoeren van AI/ML-workloads in de cloud met haar achtergrond in toegepaste wiskunde, informatica en AI/ML. Ze richt zich op NLP-specifieke werklasten en deelt haar ervaringen als conferentiespreker en boekauteur. In haar vrije tijd houdt ze van wandelen, bordspellen en koffie zetten.

Mia Chang is een ML Specialist Solutions Architect voor Amazon Web Services. Ze werkt met klanten in EMEA en deelt best practices voor het uitvoeren van AI/ML-workloads in de cloud met haar achtergrond in toegepaste wiskunde, informatica en AI/ML. Ze richt zich op NLP-specifieke werklasten en deelt haar ervaringen als conferentiespreker en boekauteur. In haar vrije tijd houdt ze van wandelen, bordspellen en koffie zetten.

Suyin Wang is een AI/ML Specialist Solutions Architect bij AWS. Ze heeft een interdisciplinaire opleidingsachtergrond in Machine Learning, Financial Information Service en Economie, samen met jarenlange ervaring in het bouwen van Data Science- en Machine Learning-applicaties die echte zakelijke problemen hebben opgelost. Ze vindt het leuk om klanten te helpen de juiste zakelijke vragen te identificeren en de juiste AI/ML-oplossingen te bouwen. In haar vrije tijd houdt ze van zingen en koken.

Suyin Wang is een AI/ML Specialist Solutions Architect bij AWS. Ze heeft een interdisciplinaire opleidingsachtergrond in Machine Learning, Financial Information Service en Economie, samen met jarenlange ervaring in het bouwen van Data Science- en Machine Learning-applicaties die echte zakelijke problemen hebben opgelost. Ze vindt het leuk om klanten te helpen de juiste zakelijke vragen te identificeren en de juiste AI/ML-oplossingen te bouwen. In haar vrije tijd houdt ze van zingen en koken.

Tim Condello is een senior specialist in kunstmatige intelligentie (AI) en machine learning (ML) oplossingen bij Amazon Web Services (AWS). Zijn focus ligt op natuurlijke taalverwerking en computervisie. Tim vindt het leuk om klantideeën om te zetten in schaalbare oplossingen.

Tim Condello is een senior specialist in kunstmatige intelligentie (AI) en machine learning (ML) oplossingen bij Amazon Web Services (AWS). Zijn focus ligt op natuurlijke taalverwerking en computervisie. Tim vindt het leuk om klantideeën om te zetten in schaalbare oplossingen.

- Door SEO aangedreven content en PR-distributie. Word vandaag nog versterkt.

- PlatoData.Network Verticale generatieve AI. Versterk jezelf. Toegang hier.

- PlatoAiStream. Web3-intelligentie. Kennis versterkt. Toegang hier.

- PlatoESG. carbon, CleanTech, Energie, Milieu, Zonne, Afvalbeheer. Toegang hier.

- Plato Gezondheid. Intelligentie op het gebied van biotech en klinische proeven. Toegang hier.

- Bron: https://aws.amazon.com/blogs/machine-learning/build-well-architected-idp-solutions-with-a-custom-lens-part-2-security/

- : heeft

- :is

- :niet

- :waar

- $UP

- 100

- 120

- 150

- 7

- a

- vermogen

- in staat

- Over

- versnellen

- toegang

- bereiken

- dienovereenkomstig

- Account

- accounts

- Bereiken

- over

- Actie

- acties

- activiteiten

- Extra

- Daarnaast

- adopteren

- Voordeel

- tegen

- vooruit

- AI

- AI-diensten

- AI / ML

- streven

- Alarm

- richten

- Alles

- toestaat

- langs

- ook

- Amazone

- Amazon begrijpt het

- Amazon T-extract

- Amazon Web Services

- Amazon Web Services (AWS)

- an

- en

- Nog een

- elke

- iedereen

- api

- APIs

- Aanvraag

- Application Development

- toepassingen

- toegepast

- Het toepassen van

- nadering

- passend

- bouwkundig

- architectuur

- ZIJN

- GEBIED

- gebieden

- kunstmatig

- kunstmatige intelligentie

- Kunstmatige intelligentie (AI)

- AS

- Activa

- toegewezen

- At

- hechten

- aandacht

- controleren

- auditing

- auteur

- machtiging

- toestemming geven

- bevoegd

- geautomatiseerde

- webmaster.

- Automatisering

- AWS

- AWS-klant

- achtergrond

- BE

- omdat

- betekent

- BEST

- 'best practices'

- tussen

- boord

- Gezelschapsspelletjes

- boek

- grens

- bouw

- Gebouw

- bedrijfsdeskundigen

- maar

- by

- Bellen

- Dit betekent dat we onszelf en onze geliefden praktisch vergiftigen.

- bellen

- oproepen

- CAN

- gevangen

- geval

- centraal

- gecentraliseerde

- uitdagingen

- Wijzigingen

- karakter

- tekenherkenning

- Kies

- situatie

- classificeren

- Cloud

- code

- Koffie

- Collectie

- combines

- toegewijd

- Gemeen

- begrijpen

- uitgebreid

- computer

- Computer Science

- Computer visie

- voorwaarde

- Conferentie

- Configuratie

- versterken

- Overwegen

- consequent

- troosten

- contact

- content

- verband

- onder controle te houden

- controles

- kostenefficient

- en je merk te creëren

- Wij creëren

- IDENTIFICATIE

- Geloofsbrieven

- cryptografische

- Actueel

- gewoonte

- klant

- Klanten

- gegevens

- gegevensbescherming

- data science

- Database

- databanken

- omgang

- beslissingen

- Standaard

- bepalen

- gedefinieerd

- het definiëren van

- Mate

- Design

- ontwerpprincipes

- ontwerpen

- Opsporing

- het ontwikkelen van

- Ontwikkeling

- anders

- directe

- Directe toegang

- do

- document

- documenten

- Dont

- elk

- gemakkelijker

- Economie

- Onderwijs

- doeltreffend

- beide

- geeft je de mogelijkheid

- elimineren

- EMEA

- gebruik

- telt

- maakt

- omvat

- versleutelde

- encryptie

- energie-niveau

- afdwingen

- toegewijd

- verbeterde

- verzekeren

- zorgen

- Enterprise

- entiteiten

- Milieu

- omgevingen

- fout

- oprichten

- oprichting

- Zelfs

- ontwikkelen

- onderzoeken

- voorbeeld

- exfiltratie

- bestaand

- verwachting

- ervaring

- expert

- uitgebreid

- Uitgebreide ervaring

- extract

- veld-

- financiën

- financieel

- financiële informatie

- stroom

- Focus

- richt

- gericht

- volgen

- volgend

- Voor

- vier

- Achtergrond

- Gratis

- oppompen van

- geheel

- verder

- Spellen

- poort

- gegeven

- geeft

- Globaal

- Groep

- leiding

- Handvaten

- Hebben

- met

- he

- hulp

- het helpen van

- helpt

- haar

- hiërarchie

- zijn

- hr

- HTML

- http

- HTTPS

- menselijk

- Personeelszaken

- ideeën

- identificeren

- Identiteit

- identiteitsbeheer

- if

- Impact

- uitvoeren

- uitvoering

- uitvoering

- verbeteren

- verbetering

- in

- incident

- incident reactie

- omvatten

- omvat

- Inclusief

- Laat uw omzet

- industrieën

- informatie

- informatiebeveiliging

- Infrastructuur

- invoer

- integreren

- geïntegreerde

- integreert

- integratie

- Intelligentie

- Intelligent

- Intelligente documentverwerking

- interactie

- wisselwerking

- belangen

- Interface

- in

- Introductie

- onderzoeken

- onderzoek

- betrekken

- waarbij

- iot

- isolatie

- IT

- HAAR

- zelf

- Jobomschrijving:

- Vacatures

- jpg

- Houden

- sleutel

- toetsen

- taal

- grotendeels

- Wachttijd

- lagen

- LEARN

- leren

- minst

- niveaus

- levenscycli

- LIMIT

- Lijn

- leven

- inloggen

- langdurig

- Kijk

- houdt

- Laag

- machine

- machine learning

- voornamelijk

- onderhouden

- maken

- MERKEN

- beheer

- beheerd

- management

- manager

- beheren

- manier

- handboek

- veel

- wiskunde

- Mei..

- mechanismen

- Maak kennis met

- lid

- methode

- metriek

- verkeerd

- Verzachten

- ML

- modellen

- monitor

- Grensverkeer

- meer

- meervoudig

- Naturel

- Natural Language Processing

- noodzakelijk

- Noodzaak

- behoeften

- netwerk

- netwerk verkeer

- New

- volgende

- nlp

- aantal

- object

- objecten

- verkrijgen

- OCR

- of

- on

- EEN

- Slechts

- werkzaam

- operationele

- kansen

- optische tekenherkenning

- Opties

- or

- organisatie

- organisatorische

- Georganiseerd

- OS

- Overige

- onze

- uit

- Resultaat

- uitgang

- uitgangen

- buiten

- het te bezitten.

- parameter

- deel

- partner

- partners

- Betaal

- Mensen

- permissies

- Persoonlijk

- phd

- zinnen

- Fysiek

- Pijler

- plaats

- plan

- Plato

- Plato gegevensintelligentie

- PlatoData

- dan

- beleidsmaatregelen door te lezen.

- beleidsmaatregelen

- mogelijk

- Post

- potentieel

- mogelijk

- praktijken

- Voorbereiden

- voorkomen

- primair

- principe

- principes

- privaat

- privilege

- problemen

- procedures

- processen

- verwerking

- geproduceerd

- productie

- professioneel

- project

- beschermen

- beschermd

- bescherming

- Beschermend

- zorgen voor

- mits

- leverancier

- biedt

- publiek

- doeleinden

- zetten

- Putting

- Contact

- snel

- liever

- bereiken

- Lees

- lezing

- echte wereld

- erkenning

- adviseren

- aanbevelingen

- na een training

- vermindert

- verwijzen

- regio

- regelmatig

- verwant

- betrouwbaar

- vertrouwen

- vereisen

- nodig

- Voorwaarden

- veerkracht

- oplossen

- hulpbron

- Resources

- Reageren

- antwoord

- REST

- Resultaten

- beoordelen

- rechts

- Risico

- risico's

- rollen

- routinematig

- lopen

- lopend

- schaalbare

- Scale

- scenario's

- Wetenschap

- Geheim

- geheimen

- sector

- beveiligen

- Beveiligde

- vast

- Beveiligt

- beveiligen

- veiligheid

- beveiligingstoken

- zien

- senior

- gevoelig

- Gevoeligheid

- apart

- scheiden

- -Series

- Serverless

- service

- Diensten

- Sets

- het instellen van

- gedeeld

- Aandelen

- ze

- moet

- Shows

- Eenvoudig

- oplossing

- Oplossingen

- sommige

- Spreker

- specialist

- specifiek

- snelheid

- Sport

- stadia

- begin

- Start

- statisch

- Stap voor

- Stappen

- Still

- mediaopslag

- shop

- winkels

- bewaartemperatuur

- Strategie

- Versterken

- versterking

- sterke

- dergelijk

- ondersteuning

- ondersteunde

- nabijgelegen

- duurzaam

- system

- Systems

- aanpakken

- Nemen

- het nemen

- taken

- team

- Technologies

- templates

- tijdelijk

- proef

- neem contact

- dat

- De

- hun

- Ze

- harte

- Er.

- daarbij

- daarom

- Deze

- spullen

- dit

- Door

- overal

- Tim

- niet de tijd of

- actuele

- naar

- teken

- tokenization

- tools

- tools

- Traceerbaarheid

- verkeer

- Trailrunning

- Transacties

- doorvoer

- vervoeren

- Draai

- onbevoegd

- voor

- begrijpen

- unieke

- eenheden

- bijwerken

- Gebruik

- .

- gebruikt

- Gebruiker

- gebruikers

- toepassingen

- gebruik

- doorgaans

- bevestiging

- divers

- controleren

- via

- visie

- volume

- was

- manieren

- we

- web

- webservices

- wanneer

- welke

- en

- WIE

- wil

- Met

- binnen

- werkte

- workflow

- werkzaam

- Bedrijven

- jaar

- You

- Your

- zephyrnet