Gas is de laatste tijd een hot topic in het nieuws. In de cryptomedia het ging over de vergoedingen voor mijnwerkers in Ethereum. In de reguliere media gaat het over ouderwetse benzine, inclusief een tekort daaraan op de korte termijn langs de oostkust. bedankt naar een vermeende DarkSide-ransomware-aanval op het Colonial Pipeline-systeem, dat 45% van de aanvoer van diesel, benzine en vliegtuigbrandstof aan de oostkust levert.

In gevallen van ransomware zien we over het algemeen een typische cyclusherhaling: in eerste instantie ligt de focus op de aanval, de hoofdoorzaak, de gevolgen en de stappen die organisaties kunnen nemen om aanvallen in de toekomst te voorkomen. Vervolgens begint de focus zich vaak te richten op cryptocurrency en hoe de waargenomen anonimiteit ervan helpt om ransomware-aanvallen te vergroten, waardoor meer cybercriminelen worden geïnspireerd om aan het spel deel te nemen.

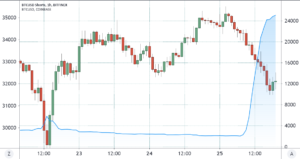

Als we echter naar het macrobeeld van cyberaanvallen kijken, zien we enkele trends die zich hebben voorgedaan. Bijvoorbeeld verliezen door cyberaanvallen groeide 50% tussen 2018 en 2020, waarbij de mondiale verliezen oplopen tot ruim $1 biljoen. Het is een onvermijdelijke conclusie die spreekt over de alomtegenwoordigheid van beveiligingsproblemen die kunnen worden misbruikt.

Zie ook: Verslag over crypto-uitwisselingshacks 2011–2020

De toename van cybercriminaliteit wordt ook gestimuleerd door de beschikbaarheid van kant-en-klare, kant-en-klare malware die gemakkelijk op het dark web te vinden is voor mensen met weinig vaardigheden, maar die toch willen profiteren van de mogelijkheden voor gratis geld die onbeveiligde organisaties bieden. . Belangrijk is dat criminelen zelf hun strategieën zijn blijven ontwikkelen om defensieve veiligheidstactieken, -technieken en -procedures (TTP's) te omzeilen, zodat ze winstgevend kunnen blijven. Mocht cryptocurrency niet langer een haalbare betalingsoptie zijn, dan zouden aanvallers vrijwel zeker overstappen op een andere betalingsaanpak. De gedachte dat ze zonder crypto eenvoudigweg zouden stoppen met het aanvallen van deze organisaties, tart de lichtgelovigheid.

De ‘oorzaak’ van deze gebeurtenissen is, zo u wilt, niet de betaalmethode die wordt gebruikt om de criminelen te belonen. Het zijn de gaten in de beveiliging die hen in staat hebben gesteld de onderneming te overtreden en, uiteraard, het feit dat er criminelen zijn die deze praktijken plegen. misdaden.

Nu ransomware zelf populair is (en binnen de DarkSide-aanval), zien we dat dit voortdurend verandert modus operandi gedemonstreerd. In de begindagen van ransomware was het relatief kortzichtig: een cyberaanvaller vindt een weg naar de onderneming (meestal via een social engineering-aanval, zoals een phishing-e-mail of een onbeveiligd extern bureaublad-protocol) en codeert de bestanden van het slachtoffer. Het slachtoffer betaalt het losgeld via een bankoverschrijving of cryptovaluta, en krijgt in de meeste gevallen de decoderingssleutel, waarmee de bestanden meestal (maar niet altijd) worden gedecodeerd. Een ander alternatief is dat het slachtoffer ervoor kiest niet te betalen en zijn bestanden herstelt vanaf een back-up, of gewoon het verlies van zijn gegevens accepteert.

De tactieken van cyberaanvallen

Eind 2019 waren meer bedrijven voorbereid met back-upstrategieën om deze bedreigingen het hoofd te bieden, maar weigerden te betalen. Ransomware-actoren, zoals de Maze-ransomwaregroep, kwamen op, evolueerden en veranderden hun tactieken. Ze begonnen gegevens te exfiltreren en hun slachtoffers af te persen: “Betaal, anders publiceren we ook publiekelijk gevoelige gegevens die we van u hebben gestolen.” Hierdoor escaleerden de kosten van een ransomware-aanval enorm, waardoor deze in feite veranderde van een bedrijfsprobleem in een meldingsgebeurtenis, waardoor het ontdekken van gegevens, nog meer juridisch advies en publieke controle nodig was, terwijl de aanvaller vastberaden was om manieren te vinden om belemmeringen voor de betaling te omzeilen. (DarkSide, waarvan wordt aangenomen dat het de groep achter de Colonial Pipeline-aanval is geweest, is een buitensporige groep.) Een andere trend, zoals geciteerd in het bovenstaande rapport, is het toegenomen doelwit van slachtoffers, waarbij degenen worden gevonden die in staat zijn hogere dollarbedragen te betalen. , evenals degenen met gegevens die ze niet graag openbaar gedeeld zien worden.

Cyberaanvallers zullen hun tactieken blijven ontwikkelen zolang er iemand of een organisatie is om aan te vallen; ze doen dit al sinds het begin van het hacken. Vóór cryptovaluta en zelfs cybercriminaliteit stopten we 's nachts contant geld in een tas en bankoverschrijvingen als opties voor anonieme betalingen aan criminelen. Ze zullen manieren blijven vinden om betaald te worden, en de voordelen van crypto – financiële vrijheid, weerstand tegen censuur, privacy en veiligheid voor het individu – wegen ruimschoots op tegen de keerzijde van de aantrekkelijkheid ervan voor criminelen, die het gemak ervan misschien aantrekkelijk vinden. Het belasteren van crypto zal de misdaad niet elimineren.

Het kan moeilijk en zelfs (waarschijnlijk) onmogelijk zijn om elk beveiligingslek in de onderneming te dichten. Maar al te vaak worden de basisprincipes van beveiliging overgeslagen, zoals regelmatige patching en beveiligingsbewustzijnstrainingen, die een grote bijdrage leveren aan het verminderen van het risico op ransomware. Laten we het doelwit in de gaten houden – de onderneming – en niet de prijs – crypto. Of misschien geven we fiat de schuld van alle andere financiële misdaden.

Dit artikel bevat geen beleggingsadvies of aanbevelingen. Elke investering en handelsbeweging brengt risico's met zich mee, en lezers moeten hun eigen onderzoek doen bij het nemen van een beslissing.

De meningen, gedachten en meningen die hier worden uitgedrukt, zijn alleen van de auteur en weerspiegelen niet noodzakelijk de meningen en meningen van Cointelegraph.

Michaël Perklin is de Chief Information Security Officer bij ShapeShift, waar hij toezicht houdt op alle product-, service- en bedrijfsbeveiligingspraktijken en er tegelijkertijd voor zorgt dat deze voldoen aan de beste praktijken uit de sector of deze zelfs overtreffen. Met meer dan tien jaar ervaring in blockchain en crypto leidt hij een team dat ervoor zorgt dat best practices op het gebied van beveiliging worden toegepast met behulp van zowel cybersecurity als blockchain-specifieke methodologieën. Perklin is de president van het CryptoCurrency Certification Consortium (C4), heeft zitting gehad in meerdere besturen van de industrie en is co-auteur van de CryptoCurrency Security Standard (CCSS), die door honderden wereldwijde organisaties wordt gebruikt.

Bron: https://cointelegraph.com/news/don-t-blame-crypto-for-ransomware

- 2019

- advies

- Alles

- amp

- anonimiteit

- rond

- dit artikel

- beschikbaarheid

- backup

- bbc

- BEST

- 'best practices'

- blockchain

- overtreding

- gevallen

- Contant geld

- Veroorzaken

- Censuur

- Certificering

- chef

- Chief Information Security Officer

- Cointelegraph

- afstand

- voortzetten

- Kosten

- Misdrijf

- misdaden

- criminelen

- crypto

- crypto uitwisseling

- cryptogeld

- cyberaanvallen

- cybercrime

- cybercriminelen

- Cybersecurity

- Dark Web

- gegevens

- ontdekking

- Dollar

- Vroeg

- Engineering

- Enterprise

- enterprise beveiliging

- ethereum

- Event

- EVENTS

- uitwisseling

- Exploiteren

- oog

- Fallout

- Fiat

- financieel

- vondsten

- Focus

- Vrijheid

- Brandstof

- Fundamentals

- toekomst

- spel

- kloof

- GAS

- Globaal

- goed

- Groep

- hacking

- hacks

- hier

- Hoe

- HTTPS

- Honderden

- Inclusief

- Laat uw omzet

- -industrie

- informatie

- informatiebeveiliging

- investering

- IT

- sleutel

- Juridisch

- lang

- Macro

- Hoofdstroom

- mainstream media

- maken

- malware

- Mcafee

- Media

- beweging

- nieuws

- notificatie

- Officier

- Meningen

- Keuze

- Opties

- Overige

- patchen

- Betaal

- betaling

- betalingen

- Phishing

- beeld

- Spil

- presenteren

- president

- privacy

- Privacy en Beveiliging

- Product

- Profit

- publiek

- publiceren

- Losgeld

- ransomware

- Ransomware-aanval

- Ransomware-aanvallen

- lezers

- verminderen

- verslag

- onderzoek

- Risico

- veiligheid

- shapeshift

- gedeeld

- So

- Social

- Social engineering

- stola

- leveren

- system

- tactiek

- doelwit

- bedreigingen

- Handel

- Trainingen

- trending

- Trends

- kwetsbaarheden

- web

- WIE

- Draad

- binnen