Kraken heeft, zoals elke populaire dienst, klanten die het doelwit zijn van oplichters proberen om phishing-e-mails te verzenden vanaf e-mailadressen van @kraken.com. Je zou deze vorm van vervalste e-mail nooit moeten zien, omdat deze door e-mailproviders zoals Gmail moet worden afgewezen, omdat hun servers zullen merken dat de e-mail van de oplichter niet van Kraken komt. Achter de schermen wordt de accepterende mailserver verondersteld algemene DNS-records op te zoeken om te verifiëren dat de e-mail van de juiste plaats komt (d.w.z. SPF-, DKIM-, DMARC-records).

Kraken Security Labs gelooft in ‘vertrouwen, maar verifieer’ en test regelmatig de effectiviteit van Kraken’s e-mailbeveiligingscontroles. Tijdens een van deze tests ontdekten we dat meerdere mailproviders geen eenvoudige controles uitvoeren en daardoor hun gebruikers (en mogelijk onze klanten) in gevaar brengen voor phishing: met name Yahoo.com- en aol.com-gebruikers liepen het risico dat e-mail werd afgeleverd naar hun inbox vanuit niet-bestaande subdomeinen van populaire plaatsen, zoals admin@verylegitemails.verizon.com.

Kraken Security Labs rapporteerde dit probleem op 8 oktober 2020 aan Verizon Media (eigenaar van aol.com en yahoo.com). Helaas werd het probleem geclassificeerd als weinig ernstig en werd onze inzending gesloten vanwege de lage impact. Sindsdien lijkt het er echter op dat er verbeteringen aan beide e-mailsystemen zijn geïmplementeerd, waarmee een aantal van de hieronder beschreven problemen zijn opgelost.

Je kunt jezelf altijd beschermen op uw hoede zijn voor phishing-fraude. U kunt ook overwegen om uw e-mailservice over te zetten naar gmail.com of protonmail.com als u momenteel aol.com of yahoo.com gebruikt. Als u uw eigen domein beheert, zorg er dan voor dat uw DMARC-, SPF- en DKIM-records up-to-date zijn om de mogelijkheid voor oplichters om uw domein te gebruiken te beperken.

At Kraken-beveiligingslabs, onze missie is om opvoeden en machtigen houders van cryptocurrency met de kennis die ze nodig hebben om hun activa te beschermen en hun fondsen veilig te gebruiken zoals zij dat nodig achten. In dit artikel leert u meer technische details over deze e-mailspoofingtechniek, hoe we onze domeinen beschermen en welke stappen u kunt nemen om uw veiligheid te garanderen.

Technische details

Spoofing was nog maar tien jaar geleden een wijdverbreide vorm van aanval. E-mailservers hadden geen effectieve manier om afzenders te verifiëren. E-mail met een vervalste afzender heeft een hoger slagingspercentage, omdat veel gebruikers zich niet realiseren dat dit veld kan worden vervalst. Een bericht van een herkenbaar domein (zoals mail@kraken.com) kan een illusie van autoriteit en veiligheid creëren, vooral in vergelijking met een onbekend adres zoals mail@voorbeeld-vreemd-domein.xyz. Gelukkig hebben de meeste mailproviders tegenwoordig aanzienlijke controles tegen spoofing. Standaarden zoals DMARC hebben technieken geformaliseerd om spoofing veel moeilijker te maken.

Het beveiligen van post

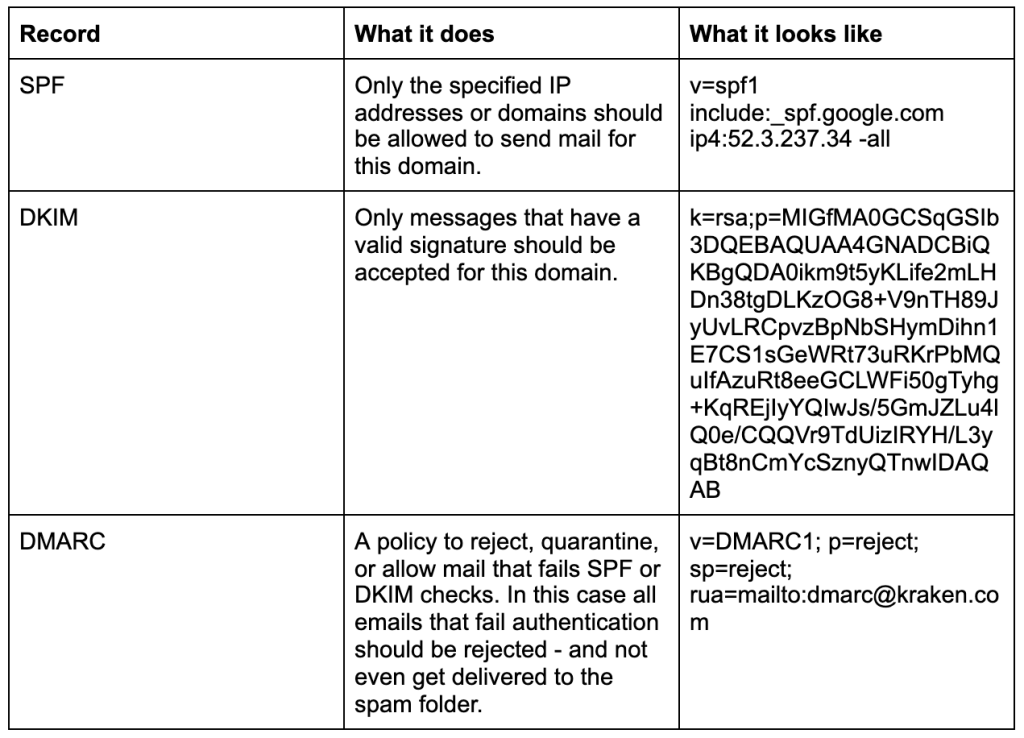

E-mailbeveiliging is complexer dan wat we hier zullen behandelen, maar de huidige best practices om spoofing te voorkomen concentreren zich rond SPF-, DMARC- en DKIM-records. Wanneer een mailserver e-mail ontvangt, voert deze een aantal DNS-zoekopdrachten uit naar het domein van de e-mail om deze records te controleren.

Elke e-mailserver verwerkt deze controles anders. Gmail tagt bijvoorbeeld alle e-mail die niet voldoet aan de SPF-controles met een eng uitziende waarschuwingsbanner die gebruikers aanmoedigt voorzichtig te zijn (ook al hadden deze berichten technisch gezien nooit geaccepteerd mogen worden door de mailserver), en alle e-mails die niet voldoen aan de DMARC-controles en die een Het ‘afwijzen’-beleid wordt helemaal niet geaccepteerd.

Andere mailproviders kunnen dramatisch verschillende procedures hanteren, elk met een eigen algoritme. Sommige providers kiezen er bijvoorbeeld voor om e-mails volledig te blokkeren, andere sturen e-mails naar een 'ongewenste' inbox en weer anderen sturen e-mails met waarschuwingen naar de inbox.

Experimenteren met gratis e-mailproviders

Inconsistente handhaving bij verschillende providers is zorgwekkend voor ons, dus hebben we nog wat verdere tests uitgevoerd. We hebben geprobeerd vervalste e-mails voor een vergrendeld domein naar de beste gratis e-mailproviders te sturen en hun gedrag bij te houden.

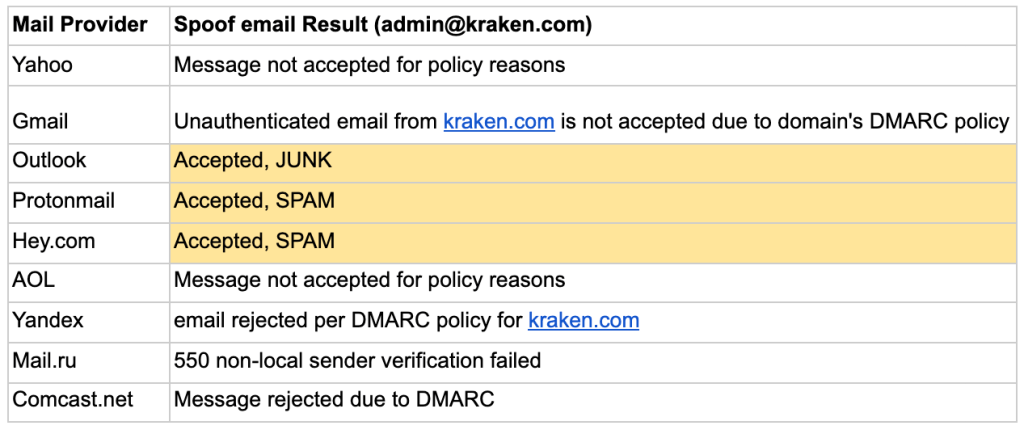

Proef 1 – Spoofing van admin@kraken.com (een beveiligd basisdomein)

We hebben een vervalste e-mail verzonden vanaf een domein met een geldige hardfail SPF-record, een geldig DMARC-record en een geconfigureerde DKIM-selector.

Verwachting: Mail wordt afgewezen omdat deze niet afkomstig is van een toegestaan IP-adres en geen DKIM-handtekening heeft.

Er zijn hier geen grote verrassingen, hoewel het verzenden van een bericht naar junk of spam betekent dat gebruikers theoretisch nog steeds voor de gek kunnen worden gehouden als ze ervan uitgaan dat het een vergissing was.

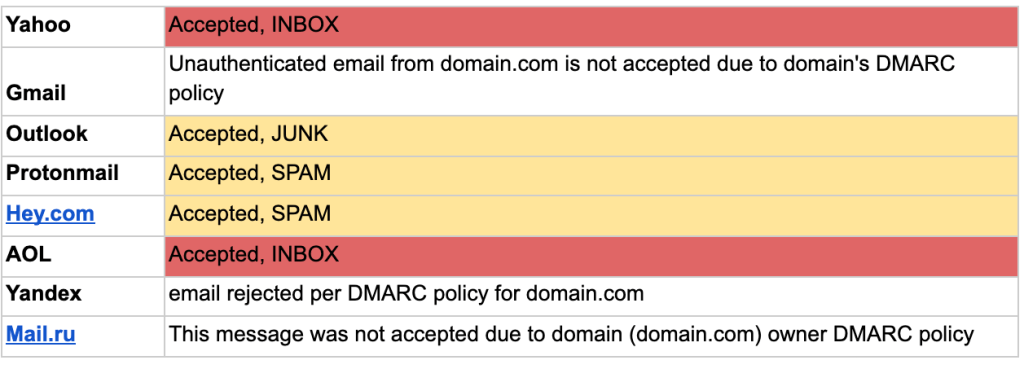

Proef 2 – Spoofing van admin@fakedomain.kraken.com (een niet-bestaand subdomein)

We hebben een vervalste e-mail verzonden vanaf een subdomeindomein dat niet bestaat. Er zijn geen gegevens voor deze hostnaam.

Verwachting: Mail wordt afgewezen omdat de hostnaam niet bestaat of geen records bevat (geen A-record, geen SPF- of DKIM-record). Bovendien is het DMARC-beleid ingesteld op 'afwijzen', en dus moet elke e-mail die niet door SPF/DKIM kan worden geverifieerd, worden afgewezen.

Verrassend genoeg accepteerden de mailservers van Yahoo.com en AOL.com dit duidelijk vervalste bericht en plaatsten het in de inbox van het slachtoffer. Dit is vooral zorgwekkend, omdat het betekent dat een aanvaller eenvoudigweg een subdomein hoeft op te nemen om zijn e-mail te laten accepteren en er legitiem uit te laten zien voor gebruikers van deze platforms (bijv. admin@emails.chase.com).

AOL.com en Yahoo.com waren destijds eigendom van Verizon Media, dus we hebben dit probleem op 8 oktober 2020 aan hen gemeld. Verizon Media sloot het probleem af omdat het buiten de reikwijdte en informeel was. Kraken Security Labs herhaalde het belang van de bescherming van AOL- en Yahoo-gebruikers tegen phishing, maar er werd geen verdere communicatie gegeven over het oplossen van deze problemen.

Sindsdien lijkt het erop dat er verbeteringen zijn doorgevoerd: e-mails worden nu afgewezen in overeenstemming met het DMARC-beleid en er lijkt een betere snelheidsbeperking te zijn geïmplementeerd.

We beweren nog steeds dat e-mailgebruikers van Yahoo en Verizon een groter risico lopen, omdat andere leveranciers aanzienlijk betere waarschuwingen richting hun gebruikers geven wanneer e-mails niet kunnen worden geverifieerd (zoals het geval is wanneer er helemaal geen DMARC/DKIM/SPF wordt gebruikt).

Takeaways

Ondanks de inspanningen van een domeineigenaar filteren e-mailproviders e-mail niet altijd zoals verwacht. Gebruikers met de e-mailadressen @yahoo.com en @aol.com liepen een groter risico om vervalste berichten te ontvangen, ook al konden deze berichten gemakkelijk door deze providers worden gedetecteerd en gefilterd. Hoewel het gedrag is verbeterd, raden we nog steeds aan om uw gevoeliger e-mail over te zetten naar een provider die beter filtert, zoals Gmail of Protonmail.

Als u een e-mailserver gebruikt, zorg er dan voor dat uw e-mail-DNS-records voor DMARC, DKIM en SPF altijd up-to-date zijn en controleer regelmatig of uw e-mailcontroles werken.

Bron: https://blog.kraken.com/post/10480/email-spoofing-is-not-a-thing-of-the-past/

- &

- 2020

- algoritme

- Alles

- onder

- rond

- dit artikel

- Activa

- Achter de schermen

- BEST

- 'best practices'

- jacht

- Controles

- CLOSED

- komst

- Gemeen

- Communicatie

- cryptogeld

- Actueel

- DEED

- ontdekt

- dns

- domeinen

- effectief

- geschikt

- formulier

- Gratis

- fondsen

- hier

- Hoe

- HTTPS

- Impact

- IP

- IP-adres

- problemen

- IT

- kennis

- Kraken

- Labs

- LEARN

- lookup

- groot

- Media

- Missie

- Overige

- Phishing

- platforms

- beleidsmaatregelen

- Populair

- beschermen

- archief

- Risico

- lopen

- lopend

- Oplichters

- scherm

- veiligheid

- reeks

- Eenvoudig

- So

- spam

- normen

- succes

- Systems

- Technisch

- Testen

- testen

- niet de tijd of

- top

- us

- gebruikers

- vendors

- WIE

- Yahoo

- jaar