Fast Company, de zakennieuwspublicatie, heeft zijn website offline gehaald nadat cyberaanvallers het contentmanagementsysteem (CMS) hadden gecompromitteerd. Ze gebruikten de toegang om twee obscene en racistische pushmeldingen naar hun Apple News-abonnees te sturen.

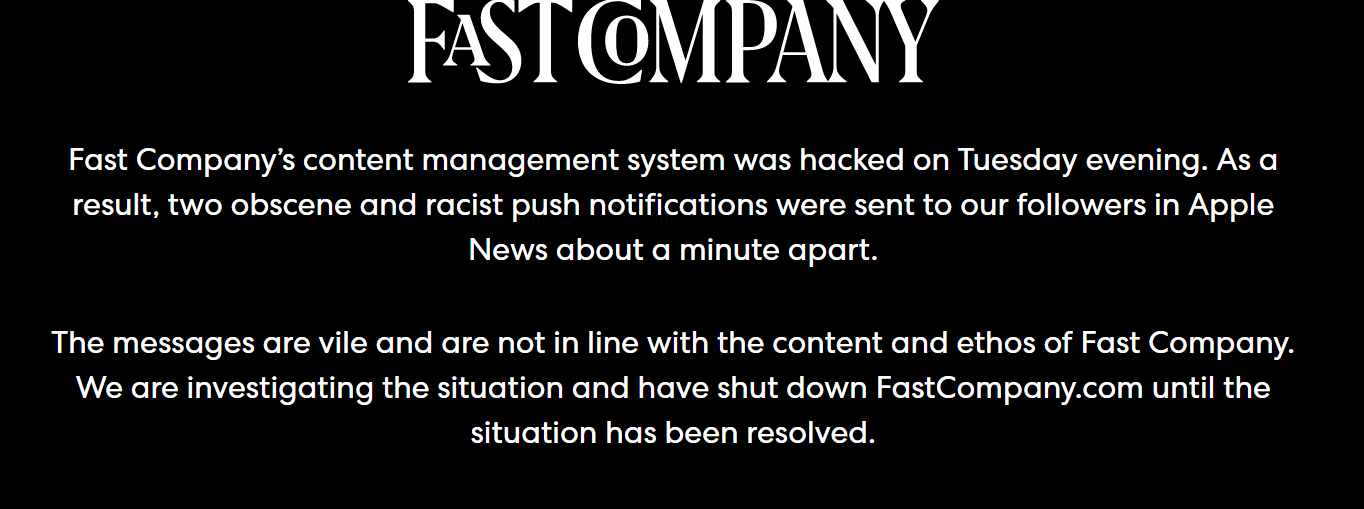

Het incident volgt op een soortgelijke defacement-aanval op de FastCompany.com-startpagina op zondag, waar de aanvallers soortgelijke taal postten. De outlet verving zijn website dinsdagnacht door een verklaring, die op het moment van schrijven nog steeds van kracht is.

“De berichten zijn walgelijk en stroken niet met de inhoud en het ethos van Fast Company”, zegt het bedrijf zei in de mededeling. “Fast Company betreurt het dat zulke weerzinwekkende taal op onze platforms en in Apple News verscheen, en we bieden onze excuses aan aan iedereen die het heeft gezien voordat het werd verwijderd.”

Het bedrijf onderzoekt de situatie en werkt eraan om de locatie schoon te maken, aldus het bedrijf. Hoewel er nog geen details over de aanval beschikbaar zijn, merkte James McQuiggan, pleitbezorger op het gebied van veiligheidsbewustzijn bij KnowBe4, op dat het doel duidelijk merkmoord was, misschien met een vleugje flexibiliteit.

“Hoewel cybercriminelen altijd voor het geld gaan, willen ze van tijd tot tijd hun stoutmoedigheid demonstreren door te laten zien dat ze toegang hebben tot gevoelige of publiekelijk zichtbare systemen door iets te posten dat buiten de normale reikwijdte van de gedeelde informatie valt”, zei hij in een verklaring per e-mail. .

Het benadrukken van de noodzaak van betere beveiliging

Christopher Budd, senior manager van dreigingsonderzoek bij Sophos, vertelt Dark Reading dat dit slechts het laatste voorbeeld is van een aanval op PR- en nieuwsinfrastructuur om valse informatie te leveren. Een ander recent voorbeeld is een nep persbericht beweren dat Walmart bitcoin zou gaan accepteren.

De aanval “benadrukt de kwetsbaarheid van de PR- en nieuwsinfrastructuur, en laat zien hoe aanvallen als deze mogelijk kunnen worden uitgevoerd voor meer kwaadaardige doeleinden die tot nog ergere gevolgen leiden”, zegt hij. “Uiteindelijk laat deze aanval zien hoe nieuwskanalen een kritieke informatie-infrastructuur vormen, en dat deze infrastructuur moet worden beveiligd op manieren die aansluiten bij de kritieke aard ervan.”

Op een breder niveau vermoedt Jason Kent, hacker in residentie bij Cequence Security, a credential-stuffing-aanval zou een rol kunnen spelen, wat aangeeft dat de “referenties niet erg geavanceerd waren en niet werden ondersteund door multifactor-authenticatie of VPN-vereisten”, zegt hij.

“Credential-stuffing-aanvallen behoren tot de meest wijdverbreide aanvallen die we dagelijks tegenkomen”, voegt hij eraan toe. “Aanvallers proberen wachtwoorden voor geldige accounts te raden, en als ze hierin slagen, zal de aanvaller de volledige toestemming van die inloggegevens gebruiken. Bevoorrechte toegang moet nauwlettend in de gaten worden gehouden, want zodra de aanvaller deze heeft, zal hij allerlei schade aanrichten.”