Recente updates voor Apple Safari en Google Chrome haalde grote krantenkoppen omdat ze mysterieuze zero-day exploits repareerden die al in het wild werden gebruikt.

Maar deze week zag ook de laatste vierwekelijkse Firefox-update, die viel zoals gewoonlijk op dinsdag, vier weken na de laatste geplande release met volledige versienummerverhoging.

We hebben tot nu toe niet over deze update geschreven omdat, nou ja, omdat het goede nieuws is ...

...dat hoewel er een paar intrigerende en belangrijke oplossingen waren met een niveau van Hoge, er waren geen nul-dagen, of zelfs geen kritisch fouten deze maand.

Veiligheidsbugs in het geheugen

Zoals gewoonlijk heeft het Mozilla-team er twee toegewezen: overkoepelende CVE-nummers op bugs die ze hebben gevonden en opgelost met behulp van proactieve technieken zoals fuzzing, waarbij buggycode automatisch wordt onderzocht op fouten, gedocumenteerd en gepatcht zonder te wachten tot iemand erachter komt hoe exploiteerbaar die bugs kunnen zijn:

- CVE-2022-38477 behandelt bugs die alleen van invloed zijn op Firefox-builds op basis van de code van versie 102 en hoger, de codebasis die wordt gebruikt door de hoofdversie, nu bijgewerkt naar 104.0, en de primaire versie van Extended Support Release, die nu ESR 102.2.

- CVE-2022-38478 behandelt extra bugs die bestaan in de Firefox-code die teruggaat tot versie 91, omdat dat de basis is van de secundaire Extended Support Release, die nu staat op ESR 91.13.

Zoals gewoonlijk is Mozilla duidelijk genoeg om de eenvoudige uitspraak te doen dat:

Sommige van deze bugs toonden bewijs van geheugenbeschadiging en we nemen aan dat met voldoende inspanning sommige van deze kunnen zijn misbruikt om willekeurige code uit te voeren.

ESR gedemystificeerd

Zoals we eerder hebben uitgelegd, Firefox Extended Support Release is gericht op conservatieve thuisgebruikers en op zakelijke systeembeheerders die functie-updates en functionaliteitswijzigingen liever uitstellen, zolang ze hierdoor geen beveiligingsupdates mislopen.

De ESR-versienummers geven aan welke functieset je hebt, plus hoeveel beveiligingsupdates er zijn geweest sinds die versie uitkwam.

Dus voor ESR 102.2, we hebben 102+2 = 104 (de huidige geavanceerde versie).

Evenzo, voor ESR 91.13, we hebben 91+13 = 104, om duidelijk te maken dat hoewel versie 91 nog steeds terug is op de functieset van ongeveer een jaar geleden, het up-to-the-moment is wat betreft beveiligingspatches.

De reden dat er op elk moment twee ESR's zijn, is om een aanzienlijke verdubbelingsperiode tussen versies te bieden, zodat u nooit vastzit aan nieuwe functies alleen om beveiligingsoplossingen te krijgen - er is altijd een overlap waarin u de oude ESR kunt blijven gebruiken tijdens het uitproberen van de nieuwe ESR om voorbereid te zijn op de noodzakelijke omschakeling in de toekomst.

Bugs voor het vervalsen van vertrouwen

De twee specifieke en schijnbaar gerelateerde kwetsbaarheden die maakte de Hoge categorie deze maand waren:

- CVE-2022-38472: Adresbalk-spoofing via XSLT-foutafhandeling.

- CVE-2022-38473: Cross-origin XSLT-documenten zouden de machtigingen van de ouder hebben geërfd.

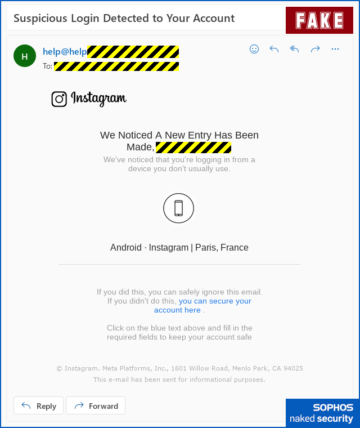

Zoals u zich kunt voorstellen, betekenen deze bugs dat frauduleuze inhoud die wordt opgehaald van een anders onschuldig ogende site, ertoe kan leiden dat Firefox u misleidt om webpagina's te vertrouwen die u niet zou moeten doen.

Bij de eerste bug kon Firefox ertoe worden verleid inhoud te presenteren die werd aangeboden vanaf een onbekende en niet-vertrouwde site alsof deze afkomstig was van een URL die werd gehost op een server die u al kende en vertrouwde.

In de tweede bug wordt webinhoud van een niet-vertrouwde site X weergegeven in een subvenster (een IFRAME, kort voor inline-frame) binnen een vertrouwde site Y…

... kan eindigen met beveiligingsmachtigingen die zijn "geleend" van oudervenster Y en waarvan u niet zou verwachten dat ze worden doorgegeven (en die u niet bewust zou verlenen) aan X, inclusief toegang tot uw webcam en microfoon.

Wat te doen?

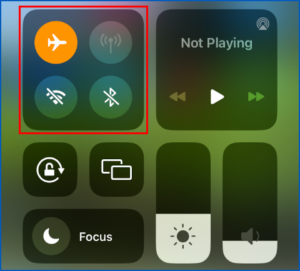

Ga op desktops of laptops naar Help > Over Firefox om te controleren of u up-to-date bent.

Zo niet, dan de Over venster zal u vragen om de benodigde update te downloaden en te activeren - u zoekt 104.0of ESR 102.2of ESR 91.13, afhankelijk van in welke releaseserie je zit.

Controleer op uw mobiele telefoon met Google Play of de Apple App Store om er zeker van te zijn dat je de laatste versie hebt.

Als u op Linux en de BSD's vertrouwt op de versie van Firefox die door uw distributie is verpakt, neem dan contact op met uw distro-maker voor de nieuwste versie die ze hebben gepubliceerd.

Veel plezier met patchen!

- blockchain

- vindingrijk

- cryptocurrency wallets

- cryptoexchange

- internetveiligheid

- cybercriminelen

- Cybersecurity

- Department of Homeland Security

- digitale portefeuilles

- Firefox

- firewall

- Kaspersky

- malware

- Mcafee

- mozilla

- Naakte beveiliging

- NexBLOC

- Patch

- Plato

- plato ai

- Plato gegevensintelligentie

- Plato-spel

- PlatoData

- platogamen

- VPN

- kwetsbaarheid

- website veiligheid

- zephyrnet

![S3 Afl.107: Acht maanden om de boeven eruit te schoppen en je denkt dat dat GOED is? [Audio + tekst] S3 Aflevering 107: Acht maanden om de boeven eruit te schoppen en jij denkt dat dat GOED is? [Audio + tekst] PlatoBlockchain gegevensintelligentie. Verticaal zoeken. Ai.](https://platoblockchain.com/wp-content/uploads/2022/09/bn-1200-300x157.png)

![S3 Ep94: Dit soort cryptovaluta (grafiek), en het andere soort cryptovaluta (valuta!) [Audio + Tekst] S3 Ep94: Dit soort cryptografie (grafiek), en het andere soort cryptovaluta (valuta!) [Audio + Tekst] PlatoBlockchain Data Intelligence. Verticaal zoeken. Ai.](https://platoblockchain.com/wp-content/uploads/2022/08/s3-ep94-200000000-300x157.png)