De Google Authenticator De 2FA-app komt de laatste tijd sterk naar voren in nieuwsverhalen over cyberbeveiliging, waarbij Google een functie heeft toegevoegd waarmee u een back-up van uw 2FA-gegevens in de cloud kunt maken en deze vervolgens op andere apparaten kunt herstellen.

Om uit te leggen, een 2FA (two-factor authenticatie) app is een van die programma's die u op uw mobiele telefoon of tablet uitvoert om eenmalige inlogcodes te genereren die u helpen uw online accounts te beveiligen met meer dan alleen een wachtwoord.

Het probleem met conventionele wachtwoorden is dat er talloze manieren zijn waarop oplichters ze kunnen bedelen, stelen of lenen.

Er is schouder-surfen, waar een schurk in je midden over je schouder gluurt terwijl je het typt; er is geïnspireerd giswerk, waar je een zin hebt gebruikt die een boef kan voorspellen op basis van je persoonlijke interesses; er is Phishing, waar u wordt verleid om uw wachtwoord aan een bedrieger te overhandigen; en daar is keylogging, waar malware die al op uw computer is geïmplanteerd, bijhoudt wat u typt en in het geheim begint met opnemen wanneer u een website bezoekt die er interessant uitziet.

En omdat conventionele wachtwoorden meestal hetzelfde blijven van login tot login, kunnen oplichters die vandaag een wachtwoord bedenken, het vaak op hun gemak keer op keer gebruiken, vaak wekenlang, misschien wel maandenlang en soms zelfs jarenlang.

Dus 2FA-apps, met hun eenmalige inlogcodes, breiden uw normale wachtwoord uit met een extra geheim, meestal een zescijferig nummer, dat elke keer verandert.

Je telefoon als tweede factor

De zescijferige codes die gewoonlijk door 2FA-apps worden gegenereerd, worden rechtstreeks op uw telefoon berekend, niet op uw laptop; ze zijn gebaseerd op een "seed" of "startsleutel" die op je telefoon is opgeslagen; en ze worden beschermd door de blokkeringscode op je telefoon, niet door wachtwoorden die je routinematig op je laptop typt.

Op die manier kunnen oplichters die uw normale wachtwoord bedelen, lenen of stelen, niet zomaar uw account binnendringen.

Die aanvallers hebben ook toegang tot je telefoon nodig en ze moeten je telefoon kunnen ontgrendelen om de app uit te voeren en de eenmalige code te krijgen. (De codes zijn meestal gebaseerd op de datum en tijd tot op de dichtstbijzijnde halve minuut, dus ze veranderen elke 30 seconden.)

Beter nog, moderne telefoons bevatten beveiligde opslagchips die niet kunnen worden misbruikt (Apple noemt die van hen Secure Enclave; Google's staat bekend als Titan) die hun geheimen bewaren, zelfs als het je lukt om de chip los te koppelen en er offline gegevens uit probeert te halen via miniatuur elektrische sondes, of door chemisch etsen in combinatie met elektronenmicroscopie.

Natuurlijk brengt deze "oplossing" een eigen probleem met zich mee, namelijk: hoe maak je een back-up van die uiterst belangrijke 2FA-zaden voor het geval je je telefoon kwijtraakt, of een nieuwe koopt en ernaar wilt overstappen?

De gevaarlijke manier om zaden te back-uppen

Bij de meeste online services moet u een 2FA-codereeks instellen voor een nieuw account door een reeks willekeurige gegevens van 20 bytes in te voeren, wat betekent dat u moeizaam 40 hexadecimale (basis-16) tekens moet typen, één voor elke halve byte, of door zorgvuldig 32 tekens in te voeren in base-32-codering, die de tekens gebruikt A naar Z en de zes cijfers 234567 (nul en één zijn ongebruikt omdat ze lijken op O-for-Oscar en I-for-India).

Behalve dat je meestal de kans krijgt om het gedoe van het handmatig intikken van je startgeheim te vermijden door in plaats daarvan een speciaal soort URL via een QR-code te scannen.

Deze speciale 2FA-URL's hebben de accountnaam en de start-seed erin gecodeerd, zoals deze (we hebben de seed hier beperkt tot 10 bytes, of 16 basis-32 tekens, om de URL kort te houden):

Je kunt waarschijnlijk wel raden waar dit heen gaat.

Wanneer u de camera van uw mobiele telefoon start om dit soort 2FA-codes te scannen, is het verleidelijk om eerst een foto van de codes te maken om als back-up te gebruiken...

…maar we dringen er bij u op aan dat niet te doen, omdat iedereen die later die foto's in handen krijgt (bijvoorbeeld van uw cloudaccount, of omdat u deze per ongeluk doorstuurt) uw geheime seed kent en triviaal in staat zal zijn om de juiste reeks van zescijferige codes.

Hoe u dus betrouwbaar een back-up maakt van uw 2FA-gegevens zonder kopieën in platte tekst te bewaren van die vervelende geheimen van meerdere bytes?

Google Authenticator op de zaak

Welnu, Google Authenticator heeft onlangs, zij het te laat, besloten om een 2FA-service voor "accountsynchronisatie" aan te bieden, zodat u uw 2FA-codereeksen naar de cloud kunt back-uppen en ze later kunt herstellen naar een nieuw apparaat, bijvoorbeeld als u verliest of vervangt jouw telefoon.

Als één mediakanaal beschreven het, "Google Authenticator voegt na 13 jaar een cruciale langverwachte functie toe."

Maar hoe veilig vindt deze accountsynchronisatiegegevensoverdracht plaats?

Zijn uw geheime seed-gegevens versleuteld tijdens de overdracht naar de cloud van Google?

Zoals u zich kunt voorstellen, is het cloud-uploadgedeelte van het overdragen van uw 2FA-geheimen inderdaad gecodeerd, omdat Google, zoals elk beveiligingsbewust bedrijf dat er is, al enkele jaren HTTPS-en-alleen-HTTPS gebruikt voor al zijn webgebaseerde verkeer. .

Maar kunnen uw 2FA-accounts worden versleuteld met een wachtwoordzin die uniek is voor u? voordat ze zelfs uw apparaat verlaten?

Op die manier kunnen ze niet worden onderschept (al dan niet rechtmatig), gedagvaard, gelekt of gestolen terwijl ze zich in de cloudopslag bevinden.

Een andere manier om te zeggen "in de cloud" is immers simpelweg "opgeslagen op de computer van iemand anders".

Raad eens?

Onze indie-coder en cybersecurity worstelende vrienden bij @mysk_co, over wie we al meerdere keren eerder hebben geschreven op Naked Security, besloot het uit te zoeken.

Wat zij rapporteerden klinkt niet erg bemoedigend.

Google heeft zojuist zijn 2FA Authenticator-app bijgewerkt en een hoognodige functie toegevoegd: de mogelijkheid om geheimen op verschillende apparaten te synchroniseren.

TL;DR: Zet hem niet aan.

Met de nieuwe update kunnen gebruikers inloggen met hun Google-account en 2FA-geheimen synchroniseren met hun iOS- en Android-apparaten.… pic.twitter.com/a8hhelupZR

— Mysk 🇨🇦🇩🇪 (@mysk_co) 26 april 2023

Zoals je hierboven kunt zien, claimde @mysk_co het volgende:

- Uw 2FA-accountgegevens, inclusief zaden, waren niet-versleuteld in hun HTTPS-netwerkpakketten. Met andere woorden, zodra de versleuteling op transportniveau is verwijderd nadat de upload is aangekomen, zijn uw zaden beschikbaar voor Google, en dus impliciet voor iedereen met een huiszoekingsbevel voor uw gegevens.

- Er is geen wachtwoordzinoptie om uw upload te coderen voordat deze uw apparaat verlaat. Zoals het team van @mysc_co opmerkt, is deze functie beschikbaar bij het synchroniseren van informatie van Google Chrome, dus het lijkt vreemd dat het 2FA-synchronisatieproces geen vergelijkbare gebruikerservaring biedt.

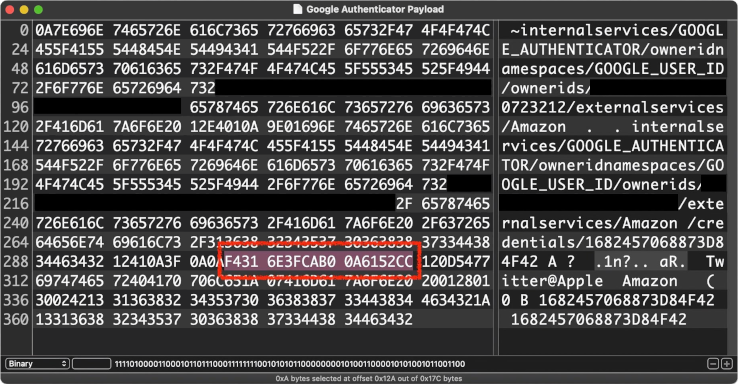

Dit is de verzonnen URL die ze hebben gegenereerd om een nieuw 2FA-account in de Google Authenticator-app in te stellen:

otpauth://totp/Twitter@Apple?secret=6QYW4P6KWAFGCUWM&issuer=Amazon

En hier is een pakketopname van het netwerkverkeer dat Google Authenticator met de cloud heeft gesynchroniseerd, waarbij de TLS-codering (transport level security) is verwijderd:

Merk op dat de gemarkeerde hexadecimale tekens overeenkomen met de onbewerkte 10 bytes aan gegevens die overeenkomen met het "geheim" met grondtal 32 in de bovenstaande URL:

$ luax Lua 5.4.5 Copyright (C) 1994-2023 Lua.org, PUC-Rio __ ___(o)> <_. ) ~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~ ~~ Duck's favoriete modules toegevoegd in package.preload{} > b32seed = '6QYW4P6KWAFGCUWM' > rawseed = base.unb32(b32seed) > rawseed:len() 10 > base.b16(rawseed) F4316E3FCAB00A6152CC

Wat te doen?

We zijn het eens met de suggestie van @mysk_co, namelijk "We raden aan om de app voorlopig zonder de nieuwe synchronisatiefunctie te gebruiken."

We zijn er vrij zeker van dat Google binnenkort een wachtwoordzinfunctie aan de 2FA-synchronisatiefunctie zal toevoegen, aangezien deze functie bestaat al in de Chrome-browser, zoals uitgelegd in de eigen helppagina's van Chrome:

Houd uw gegevens privé

Met een wachtwoordzin kunt u de cloud van Google gebruiken om uw Chrome-gegevens op te slaan en te synchroniseren zonder dat Google deze kan lezen. […] Wachtwoordzinnen zijn optioneel. Uw gesynchroniseerde gegevens worden tijdens het transport altijd beschermd door versleuteling.

Als je je zaden al hebt gesynchroniseerd, geen paniek (ze zijn niet gedeeld met Google op een manier die het voor iemand anders gemakkelijk maakt om ze uit te snuffelen), maar u moet de 2FA-reeksen opnieuw instellen voor alle accounts waarvan u nu besluit dat u ze waarschijnlijk voor uzelf had moeten houden .

Het kan immers zijn dat je 2FA hebt ingesteld voor online diensten zoals bankrekeningen waar de algemene voorwaarden vereisen dat je alle inloggegevens voor jezelf houdt, inclusief wachtwoorden en zaden, en deze nooit met iemand deelt, zelfs niet met Google.

Als je toch de gewoonte hebt om foto's te maken van de QR-codes voor je 2FA-zaden, zonder er al te veel over na te denken, raden we u aan dat niet te doen.

Zoals we graag zeggen over Naked Security: Bij twijfel/Geef het niet uit.

Gegevens die u voor uzelf houdt, kunnen niet lekken, of gestolen worden, of gedagvaard worden, of gedeeld worden met derden van welke aard dan ook, hetzij opzettelijk of per ongeluk.

Update. Google heeft reageerde op Twitter naar het rapport van @mysk_co door toe te geven dat het opzettelijk de 2FA-accountsynchronisatiefunctie heeft vrijgegeven zonder zogenaamde end-to-end-codering (E2EE), maar beweerde dat het bedrijf "is van plan om later E2EE voor Google Authenticator aan te bieden." Het bedrijf verklaarde ook dat "de mogelijkheid om de app offline te gebruiken blijft een alternatief voor wie zijn back-upstrategie liever zelf beheert.” [2023-04-26T18:37Z]

- Door SEO aangedreven content en PR-distributie. Word vandaag nog versterkt.

- PlatoAiStream. Web3 gegevensintelligentie. Kennis versterkt. Toegang hier.

- De toekomst slaan met Adryenn Ashley. Toegang hier.

- Bron: https://nakedsecurity.sophos.com/2023/04/26/google-leaking-2fa-secrets-researchers-advise-against-new-account-sync-feature-for-now/

- : heeft

- :is

- :niet

- :waar

- $UP

- 1

- 10

- 13

- 214

- 2FA

- 30

- 70

- a

- vermogen

- in staat

- Over

- over het

- boven

- absoluut

- toegang

- Account

- accounts

- over

- toevoegen

- toegevoegd

- toe te voegen

- Extra

- Voegt

- Na

- tegen

- Alles

- toestaat

- al

- ook

- alternatief

- altijd

- an

- en

- android

- Nog een

- elke

- iedereen

- gebruiken

- Apple

- apps

- ZIJN

- Komt aan

- AS

- At

- auteur

- auto

- Beschikbaar

- vermijd

- terug

- background-image

- backup

- Bank

- bankrekeningen

- baseren

- gebaseerde

- BE

- omdat

- vaardigheden

- grens

- lenen

- Onder

- Brengt

- browser

- maar

- kopen

- by

- berekend

- oproepen

- camera

- CAN

- voorzichtig

- geval

- Centreren

- kans

- verandering

- Wijzigingen

- tekens

- chemisch

- spaander

- chips

- Chrome

- Chrome-browser

- beweerde

- Cloud

- Cloud Storage

- code

- kleur

- gecombineerde

- algemeen

- afstand

- computer

- voorwaarden

- conventioneel

- auteursrecht

- Type cursus

- deksel

- Geloofsbrieven

- kritisch

- Cybersecurity

- gevaarlijk

- gegevens

- Datum

- beslissen

- beslist

- gegevens

- apparaat

- systemen

- DIG

- cijfers

- Display

- do

- doet

- Nee

- don

- Dont

- beneden

- En het is heel gemakkelijk

- beide

- anders'

- bemoedigend

- versleutelde

- encryptie

- eind tot eind

- het invoeren van

- Zelfs

- Alle

- voorbeeld

- ervaring

- Verklaren

- uitgelegd

- Kenmerk

- uitgelicht

- Figuur

- VIND DE PLEK DIE PERFECT VOOR JOU IS

- Brand

- Voornaam*

- volgend

- Voor

- Naar voren

- vrienden

- oppompen van

- voortbrengen

- gegenereerde

- krijgen

- Geven

- gegeven

- gaan

- Kopen Google Reviews

- Google Chrome

- grijpen

- Hebben

- Hoogte

- hulp

- hier

- Gemarkeerd

- houden

- zweven

- Hoe

- HTTPS

- if

- beeld

- in

- Anders

- omvatten

- Inclusief

- info

- informatie

- verkrijgen in plaats daarvan

- opzettelijk

- interessant

- belangen

- in

- iOS

- IT

- HAAR

- springen

- voor slechts

- Houden

- houden

- blijven

- bekend

- laptop

- later

- lekken

- Verlof

- laten

- verhuur

- Niveau

- als

- Beperkt

- Lijn

- Log in

- langverwachte

- Kijk

- ziet eruit als

- LOOKS

- verliezen

- MERKEN

- malware

- beheer

- handmatig

- Marge

- Match

- max-width

- Mei..

- middel

- Media

- Microscopie

- fout

- Mobile

- mobiele telefoon

- Modern

- Modules

- maanden

- meer

- veel

- broodnodige

- Naakte beveiliging

- naam

- namelijk

- Noodzaak

- netwerk

- netwerk verkeer

- New

- nieuws

- geen

- een

- nu

- aantal

- vele

- of

- korting

- bieden

- het aanbieden van

- offline

- vaak

- on

- eens

- EEN

- online.

- Keuze

- or

- Overige

- uit

- over

- het te bezitten.

- pakket

- pakketten

- Paniek

- deel

- partijen

- Wachtwoord

- wachtwoorden

- Paul

- gluurt

- misschien

- persoonlijk

- phone

- telefoons

- Foto's

- Foto's

- plaats

- Plato

- Plato gegevensintelligentie

- PlatoData

- punt

- positie

- Berichten

- voorspellen

- de voorkeur geven

- mooi

- waarschijnlijk

- probleem

- Programma's

- beschermd

- QR code

- qr-codes

- willekeurige

- Rauw

- Lees

- onlangs

- adviseren

- opname

- regelmatig

- uitgebracht

- blijven

- vervangen

- verslag

- vereisen

- onderzoekers

- herstellen

- routinematig

- lopen

- s

- veilig

- dezelfde

- gezegde

- aftasten

- het scannen

- Ontdek

- Tweede

- seconden

- Geheim

- beveiligen

- veiligheid

- zien

- zaad

- zaden

- lijkt

- Volgorde

- service

- Diensten

- reeks

- verscheidene

- Delen

- gedeeld

- Bermuda's

- moet

- teken

- gelijk

- eenvoudigweg

- ZES

- Snappen

- Snuffelen

- So

- solide

- Iemand

- Geluid

- special

- begin

- begin met aanbieden

- Start

- starts

- bepaald

- blijven

- gestolen

- mediaopslag

- shop

- opgeslagen

- Blog

- recht

- Strategie

- Draad

- sterk

- dergelijk

- SVG

- Stap over voor slechts

- Tablet

- Nemen

- tamper-proof

- team

- termen

- algemene voorwaarden

- neem contact

- dat

- De

- De lijn

- hun

- Ze

- harte

- Er.

- daarom

- ze

- het denken

- Derde

- derden

- dit

- die

- niet de tijd of

- keer

- naar

- vandaag

- ook

- top

- spoor

- verkeer

- overdracht

- Overbrengen

- doorvoer

- overgang

- transparant

- vervoeren

- waar

- BEURT

- X

- type dan:

- typisch

- uniek

- openen

- ongebruikt

- bijwerken

- bijgewerkt

- URL

- .

- gebruikt

- Gebruiker

- Gebruikerservaring

- gebruikers

- gebruik

- doorgaans

- via

- Bezoek

- willen

- warrants

- Manier..

- manieren

- we

- Web-based

- Website

- weken

- waren

- Wat

- wanneer

- telkens als

- of

- welke

- en

- WIE

- Breedte

- wil

- Met

- zonder

- woorden

- geschreven

- jaar

- nog

- You

- Your

- jezelf

- zephyrnet

- nul