General Bytes, de fabrikant van Bitcoin ATM, onthulde dat zijn servers waren gecompromitteerd door een zero-day-aanval op 18 augustus. Door de aanval konden de bedreigingsactoren de standaardbeheerders zijn terwijl ze de instellingen veranderden zodat al het geld zou worden overgemaakt naar hun crypto-portemonnee-adressen.

General Bytes-servers gecompromitteerd na een zero-day-aanval

General Bytes heeft de hoeveelheid gestolen geld en het aantal gecompromitteerde geldautomaten nog niet bekendgemaakt. Het bedrijf heeft echter uitgegeven een advies aan alle ATM-operators, met het verzoek hun software bij te werken om het gebruikersgeld veilig te houden.

De exploit waardoor de hackers de leiding hadden over de servers, werd op 18 augustus door het bedrijf bevestigd. General Bytes is een bedrijf dat 8827 Bitcoin-geldautomaten bezit en exploiteert. Deze geldautomaten kunnen in meer dan 120 landen worden gebruikt.

Het bedrijf heeft zijn hoofdkantoor in Praag, Tsjechië, waar de geldautomaten worden gemaakt. Bitcoin-geldautomaten zijn steeds populairder geworden vanwege hun gemak voor handelaren die hun crypto gemakkelijk willen omzetten in fiat-valuta.

Uw kapitaal loopt gevaar.

De beveiligingsexperts van het bedrijf zeiden dat de hackers een zero-day kwetsbaarheid misbruikten om toegang te krijgen tot de Crypto Application Server (CAS) van het bedrijf en het geld in kwestie te stelen.

De CAS-server staat achter alle operaties van de geldautomaat, inclusief de uitvoering van crypto-aan- en verkopen op beurzen en ondersteunde munten. Het beveiligingsteam van General Bytes denkt dat de hackers de kwetsbare servers op TCP-poorten hebben gescand, inclusief die op de General Bytes-cloudservice.

Geeft een advies aan klanten

De kwetsbaarheid in deze geldautomaten werd ontdekt nadat de hacker de CAS-software had gewijzigd naar versie 20201208. General Bytes heeft haar klanten dringend verzocht de ATM-servers van General Bytes niet te gebruiken totdat ze zijn bijgewerkt naar patch-releases 20220725 en 20220531.38 voor de klanten die de 20220531 gebruiken versie.

Gebruikers zijn ook geïnformeerd over de instellingen van hun serverfirewall om te garanderen dat de CAS-beheerdersinterface alleen toegankelijk is met geautoriseerde IP-adressen en meerdere andere factoren. Voordat de gebruikers de terminals opnieuw kunnen activeren, is hen ook geadviseerd om de "SELL Crypto Setting" te bekijken om te garanderen dat de aanvallers de instellingen niet hebben gewijzigd, zodat ontvangen vondsten in plaats daarvan naar hen worden overgedragen.

Het bedrijf heeft sinds 2020 meerdere keren audits op zijn servers uitgevoerd. Geen van de uitgevoerde audits bracht de kwetsbaarheid aan het licht waarvan de hacker misbruik maakte, en het incident verraste het bedrijf.

Lees verder:

- Bitcoin

- blockchain

- blockchain-naleving

- blockchain-conferentie

- coinbase

- vindingrijk

- Overeenstemming

- cryptoconferentie

- crypto mijnbouw

- cryptogeld

- gedecentraliseerde

- Defi

- Digitale activa

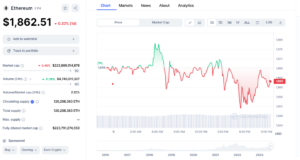

- ethereum

- BinnenBitcoins

- machine learning

- niet-vervangbare token

- Plato

- plato ai

- Plato gegevensintelligentie

- Platoblockchain

- PlatoData

- platogamen

- Veelhoek

- Bewijs van het belang

- W3

- zephyrnet