Het internet is niet langer een veilige plaats. Soms lijkt het erop dat internet is ontworpen om het gemakkelijk te maken voor overheden, bedrijven en allerlei soorten snuffelaars bespioneer gewone mensen. Het is dus geen verrassing dat een groot aantal mensen VPN's gebruikt om zichzelf te beschermen.

Maar zelfs de beste commerciële VPN-services hebben hun zwakke punten. Daarom kijken steeds meer mensen ernaar creëer hun eigen VPN.

Het is ook 2020 en met alles wat er in de wereld gebeurt, heb je misschien krap geld, op zoek naar tijd in lockdown enz.

In dit artikel bekijken we de verschillende redenen om uw eigen VPN op te zetten, evenals redenen om dit niet te doen. We zullen ook praten over drie manieren om de klus te klaren en een van deze meer in detail bekijken.

Aan het einde van dit artikel zou je een goed gevoel moeten hebben wel of niet het opzetten van uw eigen VPN is logisch voor u, en welke aanpak u zou willen volgen.

Redenen om uw eigen VPN in te stellen

Redenen om uw eigen VPN in te stellen

Er zijn veel redenen om een VPN te gebruiken in de wereld van vandaag. Maar aangezien je hier bent, gaan we ervan uit dat je al weet waarom je een VPN nodig hebt. We gaan er verder van uit dat u probeert te kiezen tussen het gebruik van een commerciële VPN-service als ExpressVPN or NordVPN or uw eigen VPN maken.

Om u te helpen die beslissing te nemen, volgen hier enkele goede redenen om uw eigen VPN in te stellen in plaats van u te abonneren op een commerciële dienst:

- Je wilt de betekent van een VPN-service zonder de maandelijkse betalingen.

- Je wilt niet de kans grijpen dat je online activiteiten worden geregistreerd door een VPN-service. (Hoewel services zoals ExpressVPN hebben zichzelf keer op keer bewezen nul te zijn in verschillende juridische gevechten)

- U wilt toegang tot uw thuisnetwerk van overal ter wereld.

- U wilt toegang tot lokale bronnen (uw Netflix-thuisaccount bijvoorbeeld) wanneer u zich op een andere geografische locatie bevindt.

- Je wilt geven toegang van andere mensen aan bronnen op uw thuisnetwerk.

Redenen om uw eigen VPN niet in te stellen

Redenen om uw eigen VPN niet in te stellen

Hoewel er enkele goede redenen zijn om uw eigen VPN in te stellen, zijn er ook veel redenen om dit niet te doen. Deze omvatten:

- Je hebt geen snelle internetverbinding - U hebt zowel snelle upload- als downloadsnelheden nodig waar uw VPN-server zich ook bevindt, anders vertraagt het alles dat is verbonden met uw persoonlijke VPN.

- Je hebt een VPN nodig verbinding maken met bronnen op andere geografische locaties - Met VPN-services met meerdere servers lijkt het alsof u zich op tientallen, zelfs honderden locaties over de hele wereld bevindt. Aangezien uw VPN maar één server zou hebben, kan het lijken alsof u zich maar op één plek bevindt.

- Wil je verberg uw IP-adres - Als u uw VPN-server op uw eigen hardware bouwt, heeft deze een IP-adres dat aan uw thuisnetwerk is gekoppeld.

- Dat wil je niet het onderhoud afhandelen - Het is aan u om de VPN-server te onderhouden en bij te werken, evenals de hardware en software waarop deze draait.

- Je moet het hebben technische vaardigheid om de VPN-server en clients in te stellen.

- U wilt uw betalings- en identiteitsgegevens volledig verbergen. De VPN die u zelf instelt, is mogelijk veilig voor logboekregistratie, maar als u de server hebt gekocht waar u doorheen tunnelt, bent u met uw echte naam en betalingsgegevens veel kwetsbaarder dan het gebruik van een VPN-service.

Basisprincipes van VPN

Basisprincipes van VPN

Als je overweegt om je eigen VPN in te stellen, heb je waarschijnlijk alle basisprincipes al achter de rug, maar voor het geval dat we bij het begin beginnen. Als je al duidelijk bent over deze dingen, ga je gang en ga je door naar:Drie manieren om een eigen VPN in te stellen. '

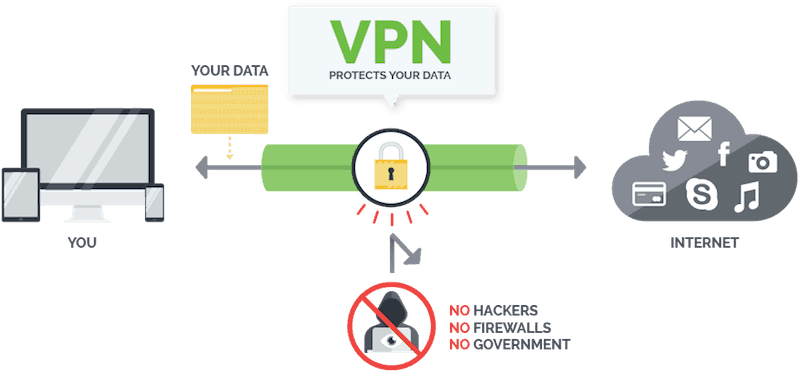

Wanneer u uw apparaat zonder VPN met een internetbron verbindt, is de inhoud van de berichten die heen en weer gaan mogelijk zichtbaar voor snoops. Bovendien moet elk bericht, zodat internet weet waar de berichten naartoe moeten worden gestuurd bloot een koptekst dat bevat uw IP-adres evenals het IP-adres van de internetbron waarmee u verbonden bent.

Dus alles is zichtbaar voor snuffelaars met de juiste tool.

Veel internetbronnen probeer snoops te stoppen met HTTPS. Dit is een internetprotocol dat de inhoud van berichten automatisch versleutelt. Dit kan zeker helpen aangezien het voorkomt snuffelt van te zien de inhoud van de berichten heen en weer.

Maar HTTPS doet niets om dit te voorkomen snuffelt van het zien dat u (een apparaat op uw IP-adres om precies te zijn) communiceert met die specifieke internetbron. Het gebruik van een VPN elimineert dit probleem. Dit is waarom:

Een VPN lost dit probleem op door een VPN-server midden in het gesprek plaatsen. De VPN-server zit tussen uw apparaat en een internetbron. Uw apparaat maakt alleen verbinding met de VPN-server. De internetbron maakt alleen verbinding met de VPN-server. De VPN-server stuurt berichten heen en weer tussen uw apparaat en de bron.

Dit helpt omdat de VPN-server zijn eigen IP-adres gebruikt wanneer hij namens uw apparaat met de bron communiceert. Iedereen die de verbinding tussen de server en de bron bespioneert zou alleen de IP-adressen van de VPN-server zien en de internetbron. Uw privacy is beschermd op dit deel van de verbinding omdat niemand die naar deze verbinding kijkt, uw IP-adres kan zien.

Maar daarmee blijft de verbinding tussen de VPN-client en de VPN-server over. Om dit deel van het probleem aan te pakken, de client en de server kapselen berichten in passeren tussen hen. Dat wil zeggen, zij encrypt het geheel van de berichten tussen het apparaat en de bron. Vervolgens nemen ze de gecodeerde berichten op in een ander bericht. Dit tweede bericht is wat heen en weer gaat tussen de client en de server.

Het voordeel hiervan is dat alleen de koptekst van het tweede bericht informatie moet zichtbaar zijn naar de wereld. En het enige dat de koptekst van dat bericht kan onthullen, is dat uw apparaat en een VPN-server met elkaar communiceren. Snoops kan niets zien van het oorspronkelijke bericht omdat het hele bericht, inclusief de koptekst, is gecodeerd in de hoofdtekst van het buitenste bericht.

Op de VPN-server zijn berichten afkomstig van uw apparaat gewonnen uit het lichaam van de buitenste boodschap en ontsleuteld. Vervolgens staat in de koptekst van het bericht van uw apparaat het IP-adres van uw apparaat vervangen door het IP-adres van de VPN-server. Dit gewijzigde bericht wordt naar de internetbron verzonden.

Berichten afkomstig van de internetbron komen aan op de VPN-server. Daar krijgt het IP-adres van de VPN-server vervangen door het IP-adres van uw apparaat. Dit gewijzigde bericht reist vervolgens door de tunnel naar de VPN-client op uw apparaat, waar het wordt geëxtraheerd, gedecodeerd en doorgegeven aan uw apparaat alsof de VPN niet in het midden van alles was.

Zoals we zojuist hebben gezien, is de VPN-server de kern van een functionele VPN. In de rest van dit artikel zullen we kijken manieren om uw eigen VPN-server in te stellen en negeer de VPN-client. Hiervoor zijn twee redenen.

- De VPN-server die u instelt, zal dat doen dicteer hoe u moet instellen uw VPN-clients.

- Er is een manier te veel apparaten die u kunt verbinden met uw VPN. Als we probeerden te praten over de VPN-clients voor elk, zouden we dit artikel nooit afmaken.

Het blijkt dat het opzetten van uw eigen VPN-server is genoeg ingewikkeld genoeg voor één artikel. We beginnen dit onderwerp te verkennen door te kijken naar de drie manieren om een eigen VPN-server in te stellen.

Drie manieren om een eigen VPN-server in te stellen

Drie manieren om een eigen VPN-server in te stellen

Er zijn drie manieren om uw eigen VPN-server in te stellen. De manier waarop u gaat, hangt af van wat u van plan bent met de VPN te doen en welke hardware u gaat gebruiken. U kunt de VPN-server instellen:

- Op je router - Als u een router gebruikt met ingebouwde VPN-mogelijkheden, of als uw router aangepaste firmware zoals DD-WRT of OpenWrt ondersteunt, kunt u de VPN-server op uw router instellen.

- Op je eigen computer - Als het installeren van de VPN-server op uw router geen optie is, kunt u een VPN-server instellen op een reservecomputer, zelfs iets kleins en energiezuinig zoals een Raspberry Pi. Dit is relatief eenvoudig te doen, vooral als u een computer gebruikt met Microsoft Windows, die ingebouwde VPN-mogelijkheden heeft. Als u deze route volgt, moet u natuurlijk de computer waarop uw VPN-server wordt gehost, laten draaien wanneer u de VPN wilt gebruiken.

- Op een cloudservice - Deze aanpak vereist geen extra hardware. Als u uw VPN-server echter host op een cloudservice, moet u er rekening mee houden dat de cloudservice alles kan zien wat u met de VPN doet.

Laten we elk van deze opties in meer detail bekijken.

Een VPN-server instellen op uw router

Een VPN-server instellen op uw router

Wat huis en bedrijf routers een VPN-server hebben ingebouwd in hen. Om het te gebruiken, hoeft u alleen maar in te loggen op de router, vervolgens in te schakelen en de VPN-server te configureren. Als uw router over deze mogelijkheid beschikt, is de handboek die daarbij hoort instructies geven over hoe het te activeren. Als dat niet het geval is, zou een zoekopdracht met zoiets als dit je naar die instructies moeten leiden:

Routernaam VPN-configuratie

Routernaam VPN-configuratie

Een meer gebruikelijke situatie is dat uw router geen ingebouwde VPN-server heeft, maar deze "ondersteunt". Dit betekent meestal dat je het kunt Installeer firmware van derden op de router en dat wanneer de juiste firmware is geïnstalleerd, de router zal kunnen functioneren als een VPN-server.

Drie soorten routerfirmware van derden zijn het populairst. Dit zijn:

Niet alle routers ondersteunen deze firmwarepakketten. Om erachter te komen of de uwe dat doet, moet u ofwel door de documentatie van uw router bladeren of de site van de firmware die u wilt gebruiken controleren.

- DD-WRT een Routerdatabase waar u naar uw router kunt zoeken om te zien of deze wordt ondersteund.

- De belangrijkste Tomaat de hierboven gekoppelde pagina bevat de routers waarvan bekend is dat ze met deze firmware werken.

- OpenWrt een Ondersteunde apparaten pagina met de informatie die u nodig heeft.

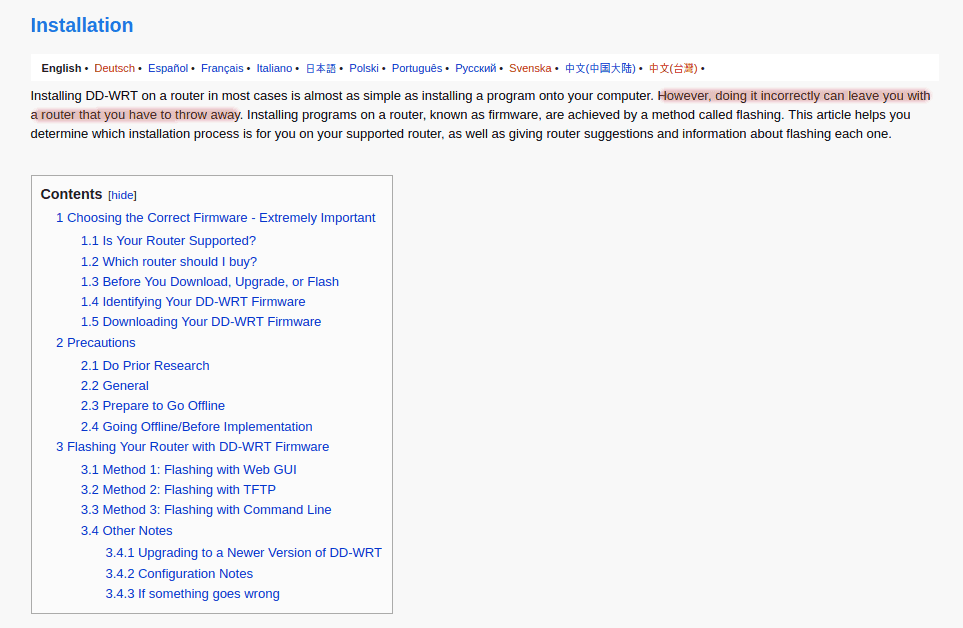

Zelfs als uw router een van deze firmwarepakketten ondersteunt, is het installeren van nieuwe firmware op een router dat wel geen baan voor een computer-beginner. Hoewel de sites gedetailleerde instructies bieden voor het installeren van hun firmware, is er veel meer bij betrokken dan het uitvoeren van een installatieprogramma.

En een mogelijk resultaat van het maken van een fout verandert uw router in een nutteloos stuk rommel die je alleen weg kunt gooien.

Hier is een overzicht op hoog niveau van het installatieproces van DD-WRT:

Zoals u kunt zien, is dit geen spontaan project. Maar als u besluit dat u het eens wilt proberen, vindt u meer informatie in onze gids over 'Hoe een VPN op een router in te stellen. '

Een VPN-server instellen op uw eigen computer

Een VPN-server instellen op uw eigen computer

Als uw router geen firmware van derden ondersteunt of als u de kans niet wilt nemen om deze te vernietigen, dan kan dat installeer een VPN-server op een van uw eigen computers. Als u dit doet, krijgt u toegang tot bestanden op de computer die de VPN-server host, evenals bronnen op uw netwerk die toegankelijk zijn vanaf de computer.

De eenvoudigste route is om een Windows- of Mac-desktop dat je bereid bent te vertrekken draait 24 uur per dag. Een VPN-server heeft immers geen zin als de computer waarop hij draait, is uitgeschakeld als je hem nodig hebt.

Verander een single-board computer in een speciale VPN-server

Verander een single-board computer in een speciale VPN-server

Een iets geekierdere benadering is om een klein apparaat als een Raspberry Pi en verander het in een speciale VPN-server. Deze benadering heeft het voordeel dat deze geen grotere, duurdere, meer energie-hongerige computer vastzet.

Zelfs een Raspberry Pi is krachtig genoeg voor een standaard VPN-server.

Hoewel dit een coole manier is om te gaan en de nerdkant van je auteur aanspreekt, zijn er een enkele nadelen aan deze aanpak:

- You heb een Raspberry Pi nodig om aan de taak te wijden.

- Het voegt een extra niveau toe leren aan het project als u deze apparaten nog niet kent.

- De prestaties van de VPN zouden kunnen lijden. Het versleutelen, inkapselen en ontsleutelen van berichten kost veel rekenkracht en kleine apparaten als deze zullen het werk langzamer doen dan machines op ware grootte.

Als deze aanpak u aanspreekt, raden we u aan de website te bezoeken PiVPN site. Het laat je zien hoe OpenVPN op een Raspberry Pi in te stellen met een minimum aan gedoe en moeite. Of bekijk deze video:

Een VPN-server instellen op een cloudservice

Een VPN-server instellen op een cloudservice

Een VPN-server opzetten op een Cloud service elimineert de noodzaak van uw eigen hardware. U hoeft uw router niet te hacken of een computer te wijden aan het spelen van de rol van VPN-server. Dit kan een handige manier zijn om te gaan.

Maar daar zijn nadelen ook aan deze aanpak. Wanneer u een VPN-server instelt op een cloudservice, doet u dit door software installeren op een virtuele machine draait op de servers van cloudservices. Dit betekent dat uw VPN-server traag zal zijn omdat deze op verre, gesimuleerde hardware zal draaien.

Het betekent ook dat je moet vertrouw volledig op de cloudservice. Alles wat u doet, gebeurt op hun hardware, met behulp van hun virtuele machines. Dit geeft u hetzelfde probleem als het gebruik van een commerciële VPN-service: u moet een derde partij vertrouwen.

Het verschil hier is dat commerciële VPN-services zichzelf verkopen op basis van hun inzet om uw privacy te beschermen. Services zoals ExpressVPN en NordVPN zich vestigen in rechtsgebieden waar uw privacyrechten zijn beschermd. Ze kunnen niet gemakkelijk worden gedwongen om uw activiteiten te loggen en die informatie te delen met de NSA, MI6 of wie dan ook die u probeert te bespioneren.

Cloudservices hebben een zeer ander bedrijfsmodel en zijn vaak gevestigd in plaatsen zoals de VS, waar uw privacy is niet goed beschermd. Naar onze mening zijn de kansen dat een clouddienst uw activiteiten alleen zou loggen of onder druk zou zetten door hun lokale overheid, is veel hoger dan met een eersteklas commerciële VPN-service.

Hoe een persoonlijke VPN-server op DigitalOcean in te stellen

Hoe een persoonlijke VPN-server op DigitalOcean in te stellen

Een van de triggers voor het schrijven van dit artikel was het zien van enkele online beweringen snel en eenvoudig een VPN-server instellen op een cloudservice. Omdat mensen beweerden dat je een VPN-server in slechts 10 minuten voor slechts een paar dollar per maand (of zelfs het eerste jaar gratis) zou kunnen hebben, zouden we dit moeten onderzoeken.

Wat we vonden was niet bemoedigend.

De benaderingen die we hebben gevonden FOSS VPN-server gebeld Algo. Algo lijkt een geweldige software te zijn en werkt zoals geadverteerd. Het zorgt voor gecodeerde communicatie tussen uw apparaten en de Algo VPN-server die wordt uitgevoerd op Amazon EC2, DigitalOcean, Microsoft Azure en andere soortgelijke services.

Maar het geeft je geen anonimiteit, en het ondersteunt de veelgebruikte niet OpenVPN protocol.

De problemen komen binnen met snelle en gemakkelijke claims. Tenzij je een computertechnicus bent met Linux-ervaring, Algo instellen is niet eenvoudig of snel. Het duurt ongeveer 20 stappen, waarvan er vele op de Linux-opdrachtregel worden uitgevoerd. We hadden een ervaren ingenieur die Algo opzette DigitalOcean, en het duurde ongeveer 45 minuten.

Om u een idee te geven van waar u mee te maken krijgt als u besluit Algo op een cloudservice te installeren, vindt u hier geselecteerde screenshots van het proces.

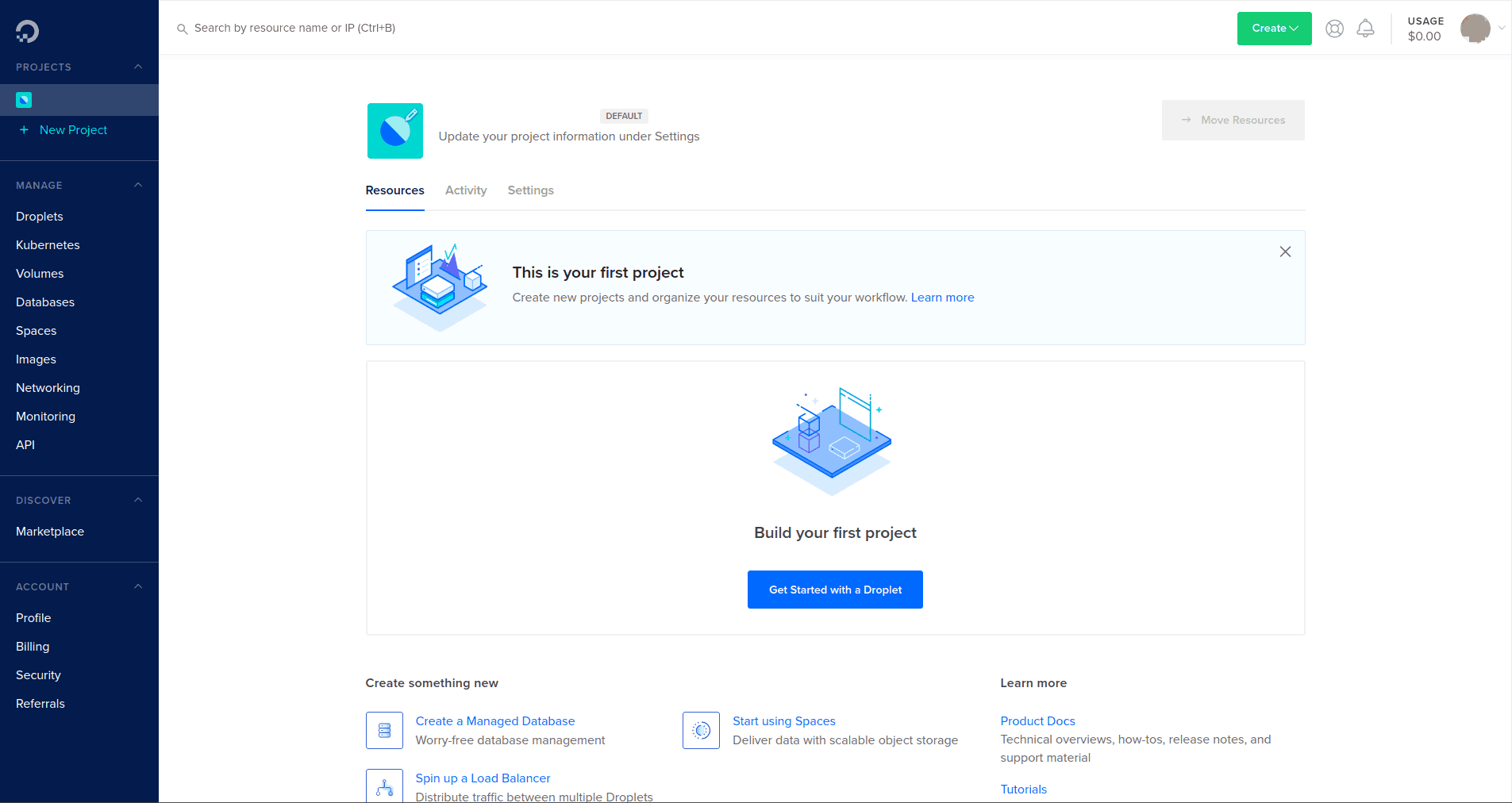

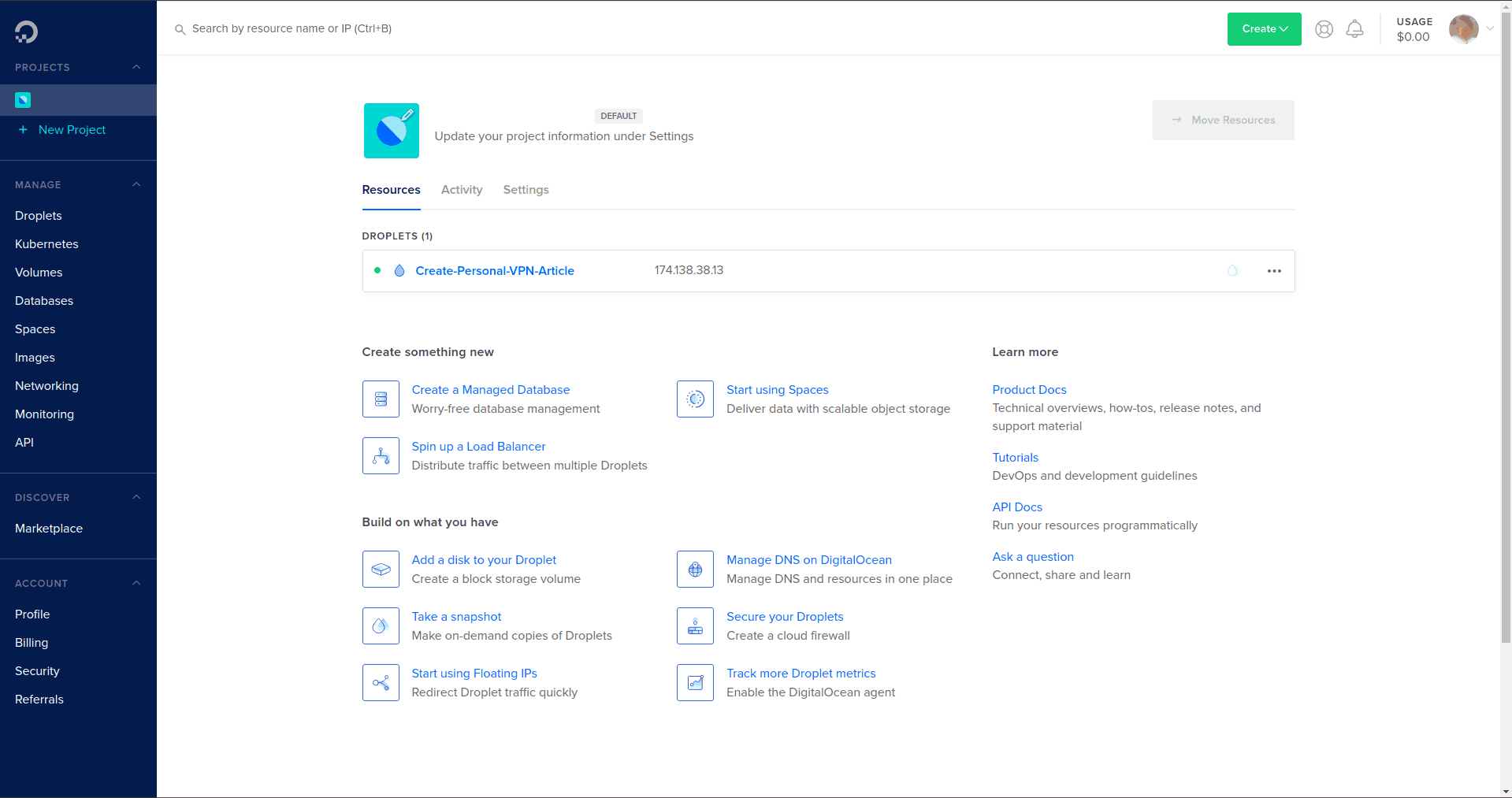

Ten eerste, moet je een account aanmaken bij de dienst (DigitalOcean in dit voorbeeld):

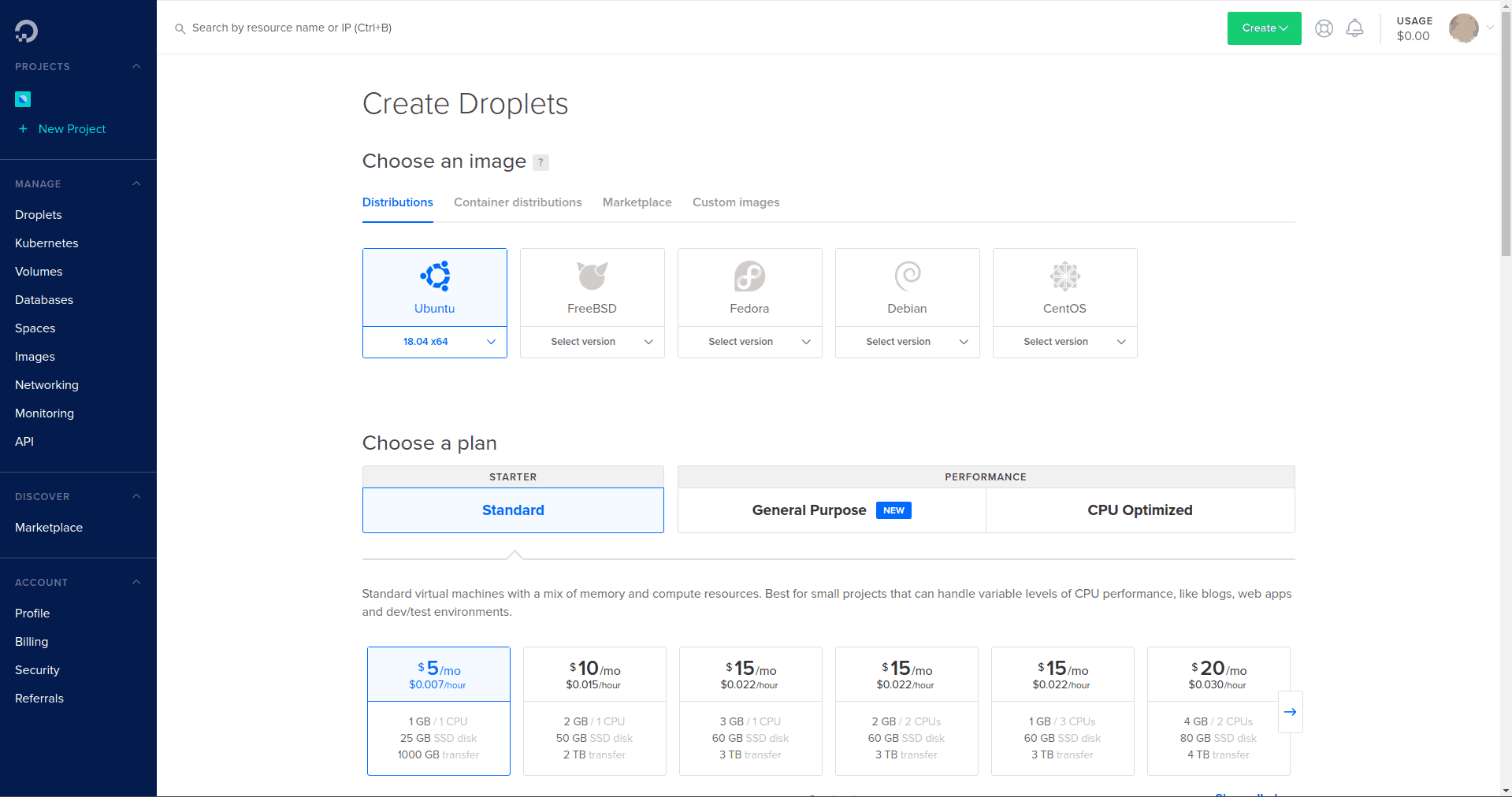

Klikken op de Aan de slag met een druppel (de DigitalOcean-versie van een virtuele machine) gaf ons de opties die in de volgende schermafbeelding worden getoond. Wij heeft een Droplet gemaakt Ubuntu 18.04 door op de relevante knop te klikken en het gewenste plan te selecteren:

Na een paar minuten wachten terwijl DigitalOcean de Droplet voor ons maakte, hadden we een virtuele machine met Ubuntu 18.04 klaar om te rollen:

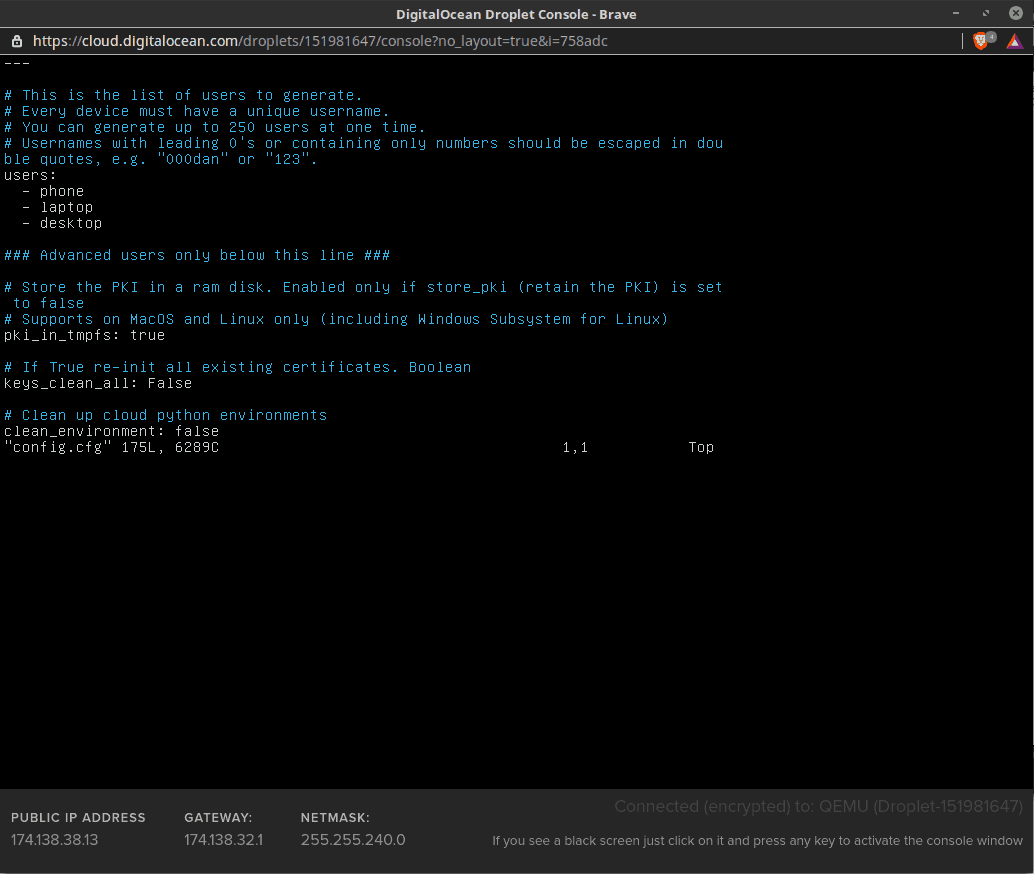

We logden in op de Droplet en volgden de instructies in de Algo Github-repository naar Download en extract de Algo-bestanden, installeren Algo-kern en resterende afhankelijkheden. Dan gaan we opende de Algo Config.cfg file en bewerkt het om de lijst met gebruikers op te nemen die zouden kunnen inloggen op de VPN:

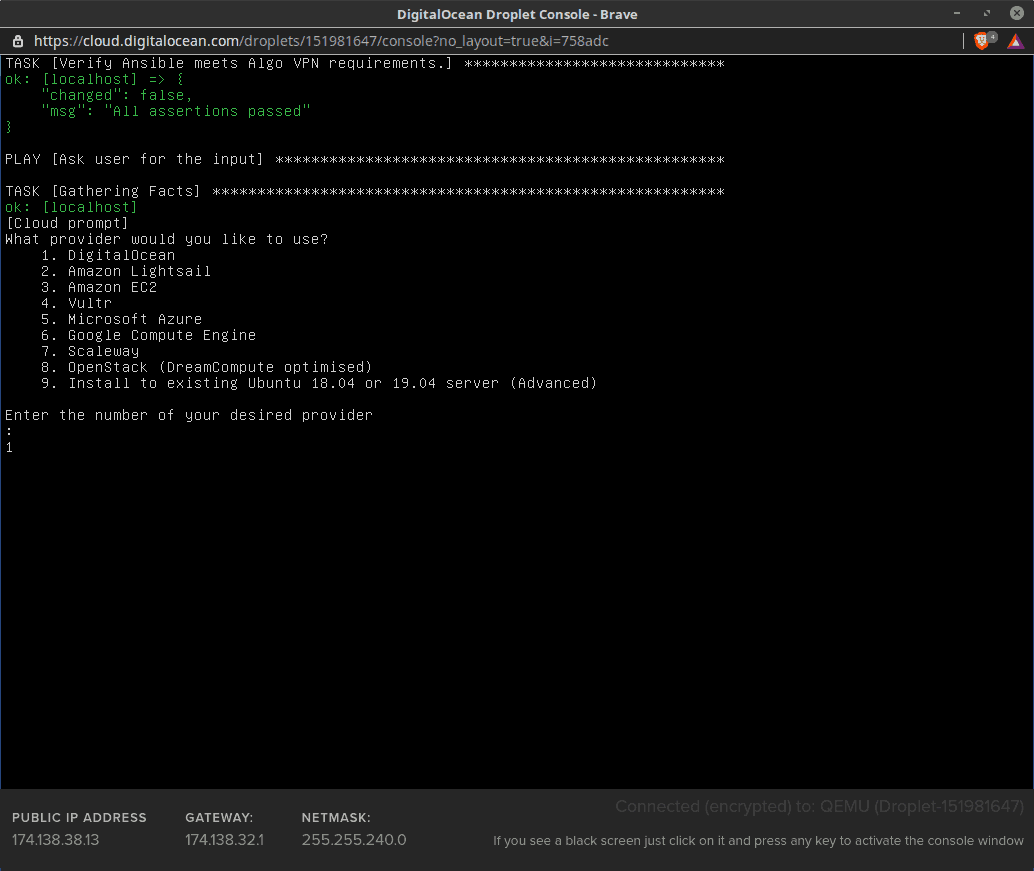

Met dat alles uit de weg die we lanceerde het Algo-installatieprogrammaen selecteer de optie DigitalOcean:

Het Algo-installatieprogramma gebruikt de DigitalOcean API om het grootste deel van het configuratiewerk te doen, dus gingen we achterover zitten wachtte ongeveer 15 minuten voor de installatie om te voltooien.

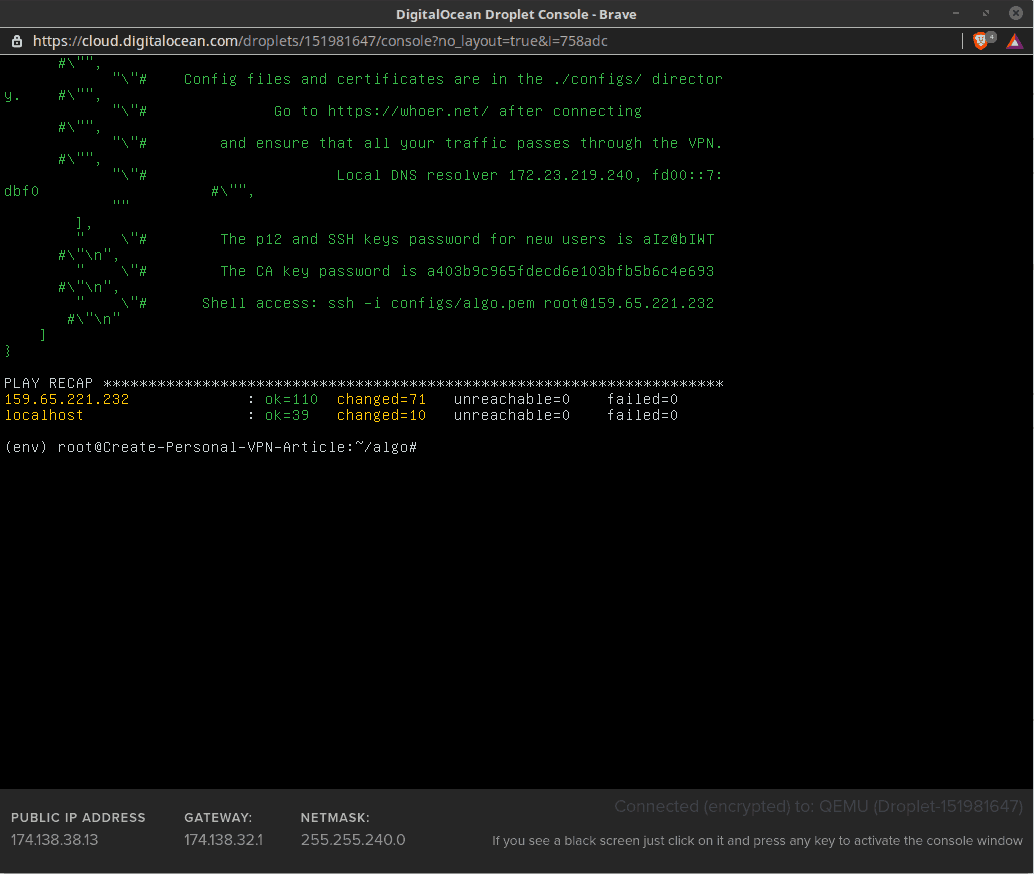

Zoals vermeld in de volgende schermopname, zijn er verschillende waarden die u moet kopiëren vanaf de console zodra het installatieprogramma zijn werk heeft voltooid. Zonder deze kunt u later geen nieuwe gebruikers toevoegen:

Daarmee, de Algo VPN Server is geïnstalleerd in een DigitalOcean Droplet.

Nu hoef je alleen nog maar te doen handmatig configureren elk clientapparaat dat verbinding zal maken met de server. Afhankelijk van het apparaat kan het instellen van de client zijn vrij eenvoudig, of niet zo gemakkelijk. Net als bij het instellen van de server, heeft de Algo Github-pagina links naar de details van het instellen van clients op verschillende populaire soorten apparaten.

Als je die taak hebt voltooid, heb je een volledig werkende VPN-service van je eigen. Het wordt een trage VPN. U moet die DigitalOcean vertrouwen zal niet naar je snuffelen zoals we eerder bespraken. En omdat het maar één server heeft, zal het van zijn beperkt gebruik vergeleken met commerciële VPN-services, maar het is van jou.

Ondanks de artikelen die spreken over de voordelen hiervan, kunnen we echt niet veel redenen zien maak uw eigen VPN met behulp van een cloudservice anders dan als oefening voor hardcore techneuten.

Conclusie

Conclusie

Er zijn enkele privacy- en beveiligingsvoordelen van het opzetten van uw eigen VPN. Deze zijn het meest uitgesproken wanneer u een VPN-server op uw eigen hardware instelt. In dit artikel hebben we gekeken drie manieren om de klus te klaren, waarvan er twee betrekking hebben op het instellen van de server op uw eigen hardware.

Deze tabel vat de voors en tegens van elk van de drie benaderingen, evenals die van het gebruik van een commerciële VPN-service.

Voor- en nadelen voor het opzetten van uw eigen VPN

Voor- en nadelen voor het opzetten van uw eigen VPN

| VPN-server op uw eigen router | VPN-server op uw eigen computer | VPN-server op cloudservice | Een commerciële VPN-service gebruiken | |

| beschermt | Volledig netwerk | Specifieke apparaten | Specifieke apparaten | Specifieke apparaten of het hele netwerk, afhankelijk van de geselecteerde service |

| Privacy | U hoeft derden niet te vertrouwen | U hoeft derden niet te vertrouwen | Cloud Service kan activiteiten vastleggen | VPN-service kan activiteiten registreren |

| Security | Goed | Goed | Laag | Beste |

| Speed | Medium | Langzaam | Traagst | Snelste |

| Eenvoudige instelling | Medium | Laag | Laag | Hoge |

| Gemakkelijk onderhoud | Medium | Laag | Laag | Hoge |

Zoals we hebben gezien, is het wel mogelijk om een VPN-server voor eigen gebruik in te stellen veel werk en vereist veel meer technische expertise dan simpelweg een abonnement nemen op een commerciële VPN-service.

Als u besluit deze route te gaan, vergeet dan niet dat u dat ook zult doen moet VPN-clients instellen voor elk apparaat dat u met uw server wilt verbinden. Als de VPN-serverdocumentatie geen instructies bevat die u nodig hebt, heeft u moet ze kunnen vinden met een snelle zoekopdracht op internet.

Als het opzetten van uw eigen VPN niets voor u is, raden we u aan onze recensie van de te bekijken Beste VPN-services voor 2019. Om u te helpen kiezen tussen hen, hebben we ze georganiseerd op use case, beste VPN's voor beginners, het beste voor streaming, het beste voor gebruik op mobiele apparaten, Enzovoort.

Referenties

Referenties

Wat is een VPN-server?

Wat is Internet Protocol?

Wat is Netwerkinkapseling?

Opmerking: dit artikel is voor het laatst bijgewerkt in april 2020.

- 2019

- 2020

- 7

- 9

- toegang

- Account

- activiteiten

- Extra

- Voordeel

- IETS

- Alles

- Amazone

- api

- beroep

- April

- rond

- dit artikel

- artikelen

- Azuur

- De Basis

- BEST

- lichaam

- bouw

- bedrijfsdeskundigen

- ondernemingen

- kansen

- vorderingen

- Cloud

- cloud-diensten

- komst

- commercieel

- Gemeen

- computergebruik

- computer kracht

- content

- inhoud

- transactie

- detail

- systemen

- diy

- dollar

- ingenieur

- Oefening

- SNELLE

- Voornaam*

- Gratis

- functie

- GitHub

- goed

- Overheid

- overheden

- groot

- gids

- houwen

- Hardware

- hier

- Verbergen

- Home

- Hoe

- How To

- HTTPS

- Honderden

- idee

- Identiteit

- Inclusief

- informatie

- Internet

- onderzoeken

- betrokken zijn

- IP

- IP-adres

- IT

- Jobomschrijving:

- leiden

- leidend

- Juridisch

- Niveau

- Lijn

- linux

- Lijst

- lijsten

- lokaal

- Plaatselijke overheid

- plaats

- lockdown

- keek

- Mac

- Machines

- maken

- Microsoft

- Mobile

- geld

- Meest populair

- Netflix

- netwerk

- netwerken

- nummers

- online.

- Advies

- Keuze

- Opties

- Overige

- betaling

- betalingen

- Mensen

- prestatie

- speler

- Populair

- energie

- privacy

- Programma

- project

- beschermen

- redenen

- hulpbron

- Resources

- REST

- beoordelen

- Rollen

- weg

- lopen

- lopend

- veilig

- scherm

- Ontdek

- veiligheid

- gekozen

- verkopen

- zin

- Diensten

- reeks

- het instellen van

- Delen

- Locaties

- Klein

- So

- Software

- normen

- begin

- gestart

- ondersteuning

- ondersteunde

- steunen

- verrassing

- praat

- tech

- Technisch

- The Basics

- niet de tijd of

- Trust

- Ubuntu

- bijwerken

- us

- USA

- gebruikers

- Video

- Bekijk

- Virtueel

- virtuele machine

- VPN

- VPN's

- Kwetsbaar

- Bekijk de introductievideo

- web

- WIE

- Wikipedia

- winnen

- ruiten

- draadloze

- Mijn werk

- Bedrijven

- wereld

- het schrijven van

- jaar

- youtube

- nul

![CEX.IO Review [2020] - Een veilige, bewezen Crypto Exchange CEX.IO Review [2020] - Een veilige, bewezen Crypto Exchange PlatoBlockchain-gegevensinformatie. Verticaal zoeken. Ai.](https://platoblockchain.com/wp-content/uploads/2021/05/cex-io-review-2020-a-safe-proven-crypto-exchange-300x168.png)

![Private Internet Access (PIA) VPN Review: [update mei 2020] Private Internet Access (PIA) VPN Review: [update van mei 2020] PlatoBlockchain Data Intelligence. Verticaal zoeken. Ai.](https://platoblockchain.com/wp-content/uploads/2021/05/private-internet-access-pia-vpn-review-may-2020-update-300x168.jpg)

![Crypto OPSEC [2020]: accounts, mobiele telefoons, 2FA & beveiliging Crypto OPSEC [2020]: accounts, mobiele telefoons, 2FA en beveiliging PlatoBlockchain-gegevensinformatie. Verticaal zoeken. Ai.](https://platoblockchain.com/wp-content/uploads/2021/05/crypto-opsec-2020-accounts-cell-phones-2fa-security-300x300.jpg)