Colonial Pipeline Ransomware Herstel

Op 7 juni 2021 heeft het Amerikaanse ministerie van Justitie aangekondigd dat ze 63.69 BTC in beslag hadden genomen van de 75 BTC losgeld die Colonial Pipeline aan DarkSide had betaald. Dit herstel van losgeld is de eerste die is uitgevoerd door de onlangs opgerichte DOJ Ransomware and Digital Extortion Task Force.

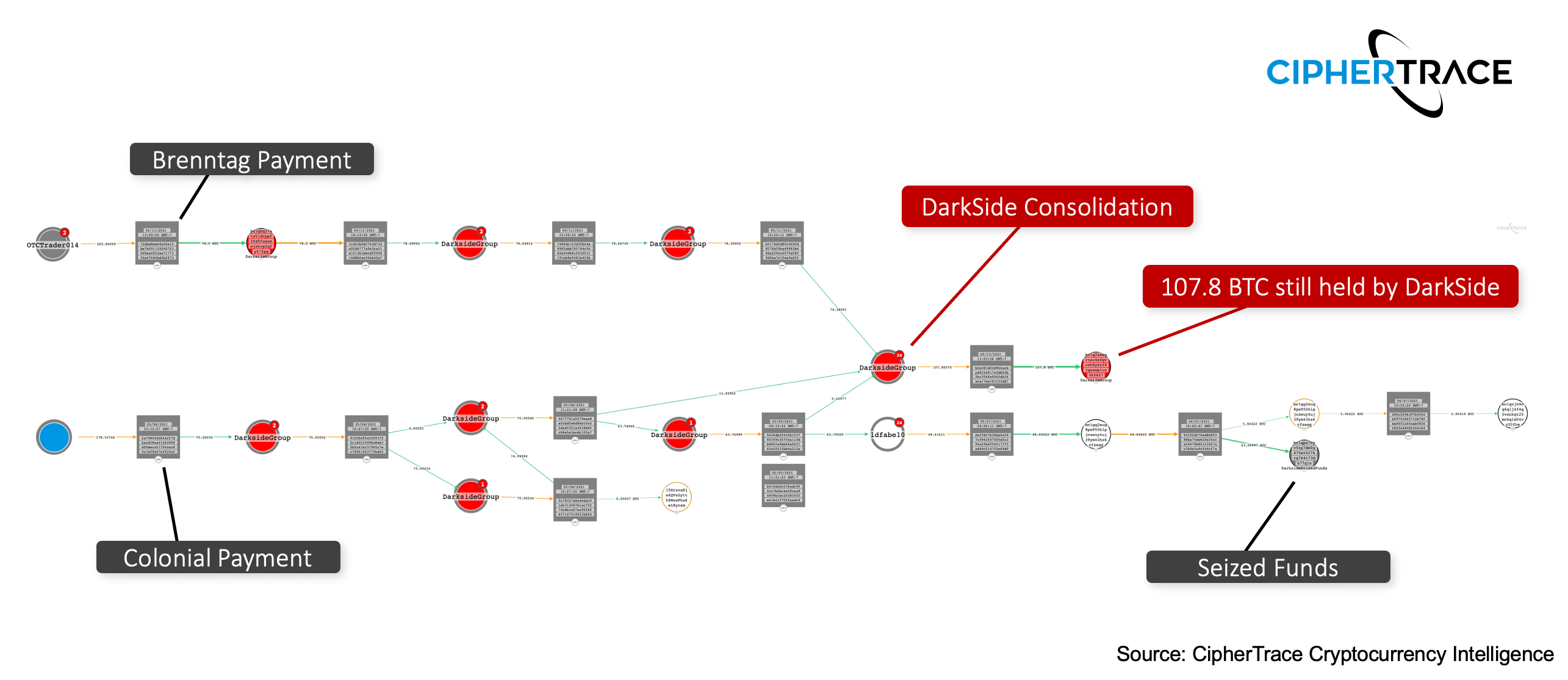

Terwijl de FBI ongeveer 85% van de Bitcoin Bitcoin is een digitale valuta (ook wel cryptovaluta genoemd) ... Meer betaald aan DarkSide, is dit slechts ongeveer de helft van het USD-equivalent dat aanvankelijk werd betaald als gevolg van een daling van de prijs van bitcoin sinds de betaling van het losgeld. De resterende 11.3 BTC bleef op een ander door DarkSide of DarkSide aangesloten adres, zoals weergegeven in de onderstaande afbeelding. Op basis van een analyse van de geldstroom en de werking van DarkSide als Ransomware-as-a-Service (RaaS)-model, konden de niet-in beslag genomen fondsen worden vastgehouden door DarkSide-operators, terwijl de in beslag genomen fondsen die waren van de RaaS-filialen die de hack uitvoerden . Het is gebruikelijk voor ransomware-operators om 15-30% van het losgeld te betalen, terwijl de RaaS-filialen (degenen die de aanval uitvoeren) met de rest overblijven.

Bitcoin is een digitale valuta (ook wel cryptovaluta genoemd) ... Meer betaald aan DarkSide, is dit slechts ongeveer de helft van het USD-equivalent dat aanvankelijk werd betaald als gevolg van een daling van de prijs van bitcoin sinds de betaling van het losgeld. De resterende 11.3 BTC bleef op een ander door DarkSide of DarkSide aangesloten adres, zoals weergegeven in de onderstaande afbeelding. Op basis van een analyse van de geldstroom en de werking van DarkSide als Ransomware-as-a-Service (RaaS)-model, konden de niet-in beslag genomen fondsen worden vastgehouden door DarkSide-operators, terwijl de in beslag genomen fondsen die waren van de RaaS-filialen die de hack uitvoerden . Het is gebruikelijk voor ransomware-operators om 15-30% van het losgeld te betalen, terwijl de RaaS-filialen (degenen die de aanval uitvoeren) met de rest overblijven.

De Darkside-operators consolideerden de rest van de Colonial Pipeline-fondsen met meerdere andere losgeldbetalingen, waaronder die van het wereldwijde chemische distributiebedrijf Brenntag, dat slechts enkele dagen eerder was aangevallen. Deze consolidatie van 107.8 BTC aan DarkSide-fondsen is tot nu toe niet in beslag genomen door het DOJ en is sinds 13 mei inactief.

Volgens de DarkSide beslagleggingsbevel, gebruikte de Cyber Crimes Squad van de San Francisco Field Division van de FBI blockchain-analyse om de geldstroom voor losgeld van de Colonial Pipeline te bepalen. In dit bevel kondigde de FBI ook aan dat ze in het bezit waren van de privésleutel voor het cryptocurrency-adres dat is gekoppeld aan 63.7 BTC en dat rechtstreeks te herleiden is tot de betaling van het losgeld van de Colonial Pipeline. Deze privésleutels zijn waarschijnlijk verkregen als gevolg van de recente inbeslagname van DarkSide-servers op of rond 13 mei, zoals: gerapporteerd door berichten verzonden naar gelieerde ondernemingen van de DarkSide RaaS-operatie.

de inbeslagname van cryptogeld Een cryptovaluta (of cryptovaluta) is een digitaal activum dat is ontworpen ... Meer door directe, fysieke toegang tot de portemonnee is niet gebruikelijk. Om crypto te kunnen grijpen, moeten wetshandhavers toegang hebben tot de privésleutel, of toegang hebben tot een persoon die toegang heeft tot de privésleutel. Dit is de reden waarom de meeste cryptovaluta in beslag worden genomen, hetzij via een uitwisseling, omdat uitwisselingen de privésleutels bevatten, hetzij na een arrestatie van een persoon die een portemonnee bij zich heeft of tussen hun bezittingen.

Een cryptovaluta (of cryptovaluta) is een digitaal activum dat is ontworpen ... Meer door directe, fysieke toegang tot de portemonnee is niet gebruikelijk. Om crypto te kunnen grijpen, moeten wetshandhavers toegang hebben tot de privésleutel, of toegang hebben tot een persoon die toegang heeft tot de privésleutel. Dit is de reden waarom de meeste cryptovaluta in beslag worden genomen, hetzij via een uitwisseling, omdat uitwisselingen de privésleutels bevatten, hetzij na een arrestatie van een persoon die een portemonnee bij zich heeft of tussen hun bezittingen.

Koloniale pijplijn ransomware-aanval

Op 7 mei 2021 viel de in Rusland gevestigde cybercriminaliteitsgroep DarkSide de Colonial Pipeline aan, een onderdeel van de kritieke infrastructuursector van de Verenigde Staten. Als onderdeel van de ransomware versleutelden DarkSide-actoren apparaten op het netwerk en stalen niet-versleutelde bestanden, waarbij ze dreigden ze vrij te geven voor het publiek als het bedrijf niet zou betalen. Volgens blockchain Een blockchain - de technologie die ten grondslag ligt aan bitcoin en andere c ... Meer analyse betaalde Colonial Pipeline de volgende dag het losgeld van 75 BTC, wat destijds meer dan $ 4.2 miljoen waard was. Na de aanval vaardigde het Witte Huis een uitvoerend bevel uit om de Amerikaanse cyberbeveiliging te verbeteren tegen "aanhoudende en steeds geavanceerdere kwaadaardige cybercampagnes die de publieke sector, de particuliere sector en uiteindelijk de veiligheid en privacy van het Amerikaanse volk bedreigen."

Een blockchain - de technologie die ten grondslag ligt aan bitcoin en andere c ... Meer analyse betaalde Colonial Pipeline de volgende dag het losgeld van 75 BTC, wat destijds meer dan $ 4.2 miljoen waard was. Na de aanval vaardigde het Witte Huis een uitvoerend bevel uit om de Amerikaanse cyberbeveiliging te verbeteren tegen "aanhoudende en steeds geavanceerdere kwaadaardige cybercampagnes die de publieke sector, de particuliere sector en uiteindelijk de veiligheid en privacy van het Amerikaanse volk bedreigen."

Brenntag Ransomware-aanval

Vier dagen na de aanval op de koloniale pijpleiding kreeg het wereldwijde chemische distributiebedrijf Brenntag te maken met een ransomware-aanval die gericht was op hun divisie in Noord-Amerika. Op 11 mei betaalde het bedrijf 78.5 BTC, destijds ongeveer $ 4.4 miljoen waard, aan de ransomware-operators. Net als bij de aanval op de koloniale pijplijn, versleutelden DarkSide-actoren als onderdeel van deze aanval apparaten op het netwerk en stalen ze niet-versleutelde bestanden. In tegenstelling tot Colonial Pipeline zijn de middelen van Brenntag echter nog niet teruggevorderd.

Wat is Ransomware-as-a-Service?

DarkSide is een Ransomware-as-a-Service (RaaS)-operatie. In RaaS-bewerkingsmodellen werken de malware-ontwikkelaars samen met externe partners, of hackers, die verantwoordelijk zijn voor het verkrijgen van toegang tot een netwerk, het versleutelen van apparaten en het onderhandelen over het losgeld met het slachtoffer. Als gevolg van dit relatief nieuwe model kan ransomware nu gemakkelijk worden gebruikt door kwaadwillenden die niet over de technische capaciteiten beschikken om de malware zelf te maken, maar die meer dan bereid en in staat zijn om een doelwit te infiltreren.

Het losgeld wordt vervolgens verdeeld tussen de aangeslotene en de exploitant (ontwikkelaar). Deze splitsing tussen ransomware-operators en de partner die de infectie heeft veroorzaakt, is vaak een veelbetekenend teken van Ransomware-as-a-Service-modellen. In de meeste RaaS-modellen ligt deze verdeling tussen 15-30% voor de operator en 70-85% voor de aangeslotene.

Ransomware bestrijden: wat nu?

De snelle groei van ransomware-as-a-service-activiteiten zoals NetWalker en Darkside is een lucratieve business geworden voor bedreigingsactoren. Deze recente aanvallen op kritieke infrastructuur bewijzen dat ransomware niet alleen individuen treft. Dit is de reden waarom op 3 juni het ministerie van Justitie een memorandum voor alle federale aanklagers uitgebracht aankondigen dat officieren van justitie nu ransomware-incidenten moeten melden op dezelfde manier als waarop we kritieke bedreigingen voor onze nationale veiligheid melden. Om ransomware adequaat tegen te gaan, is het delen van informatie essentieel. Half juni kondigde RaaS-operator REvil aan dat het zijn ethos en hun verwachte gedrag had bijgewerkt om te overwegen bij het kiezen van ransomware-slachtoffers, zoals scholen en ziekenhuizen die verboden zijn voor aanvallen. Deze bijgewerkte methodologie was hoogstwaarschijnlijk een poging om het REvil-profiel te verlagen om geen prioritair doelwit te worden voor het Amerikaanse DOJ.

Blockchain-analyse biedt cruciale cryptocurrency-intelligentie die nodig is om ransomware-actoren te traceren. Alleen door samen te werken via groepen zoals de Ransomware Task Force kunnen cryptocurrency intelligence-bedrijven deze transnationale bedreigingsactoren tegengaan. Het is van cruciaal belang om niet alleen ransomware-opbrengsten te traceren om de operators te vinden en te stoppen, maar ook om systemen te versterken en het publiek te informeren over hoe deze compromissen plaatsvinden om verstoringen op de juiste manier te beperken. Incident Response Firms hebben uitgebreide databases met losgeldbetalingen van hun klanten; het identificeren en volgen van deze fondsen kan helpen bij het opbouwen van een volledig profiel van de ransomware-groep.

Omdat ransomware-actoren openbare blockchains gebruiken voor het ontvangen van betalingen, kunnen alle transacties in de keten worden bekeken, waardoor rechtshandhaving (of wie dan ook) de geldstroom kan volgen. Het gebruik van een blockchain-analysetool zoals CipherTrace Inspector biedt zelfs extra informatie voor het traceren en onderzoeken, zoals het identificeren wanneer het geld op een beurs is gestort. Zodra het geld een gecentraliseerde uitwisseling bereikt, kan wetshandhavers het verkeer van geld stoppen door de uitwisseling te verzoeken het account te bevriezen en, als gebruikers een KYC-proces moesten ondergaan, zou het mogelijk kunnen zijn om de persoon achter het adres te identificeren.

- 11

- 7

- toegang

- Account

- Extra

- Affiliate

- Alles

- Alle transacties

- Amerika

- Amerikaans

- analyse

- analytics

- aangekondigd

- rond

- arresteren

- aanwinst

- Bitcoin

- blockchain

- BTC

- Gebouw

- bedrijfsdeskundigen

- Campagnes

- veroorzaakt

- chemisch

- CipherTrace

- Gemeen

- afstand

- consolidering

- misdaden

- crypto

- cryptogeld

- Valuta

- cyber

- cybercrime

- Cybersecurity

- databanken

- dag

- Departement van Justitie

- Ontwikkelaar

- ontwikkelaars

- systemen

- digitaal

- Digitaal actief

- digitale valuta

- Ontwrichting

- DoJ

- Ethos

- uitwisseling

- Exchanges

- uitvoerend

- uitvoerende orde

- afpersing

- fbi

- Federaal

- Voornaam*

- stroom

- Francisco

- Bevriezen

- vol

- fondsen

- Globaal

- Groep

- houwen

- Hackers

- houden

- ziekenhuizen

- Huis

- Hoe

- HTTPS

- identificeren

- Impact

- Inclusief

- informatie

- Infrastructuur

- Intelligentie

- onderzoek

- IT

- gerechtigheid

- Justitie

- sleutel

- toetsen

- KYC

- Wet

- politie

- malware

- miljoen

- model

- nationale veiligheid

- netwerk

- noorden

- Noord-Amerika

- Operations

- bestellen

- Overige

- partner

- Betaal

- betaling

- betalingen

- bezit

- prijs

- privacy

- privaat

- private Key

- Privésleutels

- Profiel

- publiek

- Losgeld

- ransomware

- Ransomware-aanval

- Herstellen

- na een training

- verslag

- antwoord

- kwaad

- heilige

- San Francisco

- scholen

- veiligheid

- Beslag leggen op

- in beslag genomen

- So

- spleet

- Staten

- stola

- Systems

- doelwit

- task force

- Technisch

- Technologie

- bedreigingsactoren

- bedreigingen

- niet de tijd of

- Tracking

- Transacties

- United

- Verenigde Staten

- us

- USD

- gebruikers

- Portemonnee

- Witte Huis

- WIE

- waard