Geleid door Anurag sen Veiligheidsdetectives Het cybersecurity-team heeft een gegevensblootstelling vastgesteld die gevolgen heeft voor de Amerikaanse betalingssoftwareaanbieder Transact Campus.

Volgens de website van het bedrijf integreert de technologie van Transact Campus verschillende betalingsfuncties in een enkel mobiel platform om aankopen van studenten bij instellingen voor hoger onderwijs mogelijk te maken. De diensten van Transact Campus stroomlijnen betalingsprocessen voor zowel studenten als instellingen.

Een Elasticsearch-server met gegevens met betrekking tot Transact Campus was onbeveiligd gelaten, zonder enige wachtwoordbeveiliging, en heeft daarom meer dan 1 miljoen studentenrecords blootgelegd.

Wie is Transac Campus?

Transact Campus verkoopt een campusbetalingstechnologie aan Amerikaanse instellingen voor hoger onderwijs die mobiele betalingen en gebruikersidentificatie (met "Campus ID") integreert in één app voor studenten.

Studenten kunnen met hun unieke persoonlijke account (“Campus ID”) contant betalen op collegegeld en verschillende andere privileges ter plaatse, inclusief tickets voor evenementen en producten van concessiestands, automaten en externe leveranciers.

Campus-ID's kunnen ook worden gebruikt om studenten toegang te verlenen tot verschillende andere campusfuncties, zoals printertoegang, deurtoegang, toegang tot evenementen en bewaking van de aanwezigheid in de klas.

Transact Campus heeft haar hoofdkantoor in Phoenix, Arizona. Sinds de oprichting van het bedrijf in 1984 heeft Transact Campus 12 miljoen studenten bediend bij 1,300 klantinstellingen, waardoor transacties ter waarde van $45 miljard mogelijk zijn geworden. Transact Campus heeft momenteel ongeveer 400 mensen in dienst en genereert een geschatte jaarlijkse omzet van US $ 100 miljoen.

Wat kwam er aan het licht?

De open Elasticsearch-server heeft meer dan 1 miljoen records blootgelegd, in totaal meer dan 5 GB aan gegevens. De server bleef toegankelijk en de gegevens waren niet versleuteld.

De logs van Elasticsearch bevatten gegevens van verschillende hogescholen die gebruikmaken van de diensten van Transact Campus. Deze gegevens zijn eigendom van studenten van deze blootgestelde instellingen.

Op de open server werden verschillende vormen van PII van studenten getoond, waaronder:

- Volledige namen

- E-mailadressen

- Telefoonnummers

- Inloggegevens in platte tekst, incl. gebruikersnamen en wachtwoorden

- Transactie details, incl. bedrag en tijd van aankoop

- Creditcardgegevens (onvolledig), incl. 6 eerste cijfers (BIN*) en laatste 4 cijfers van creditcardnummers, vervaldata en bankgegevens

- Gekochte maaltijdplannen en maaltijdplansaldi

*Opmerking: een bankidentificatienummer (BIN) zijn de eerste zes cijfers van een betaalkaartnummer. Deze nummers identificeren de kaartuitgever.

Het cyberbeveiligingsteam van SafetyDetectives vond de open Elasticsearch-server tijdens het controleren van IP-adressen op een bepaalde poort. De server was live en werd bijgewerkt op het moment van ontdekking.

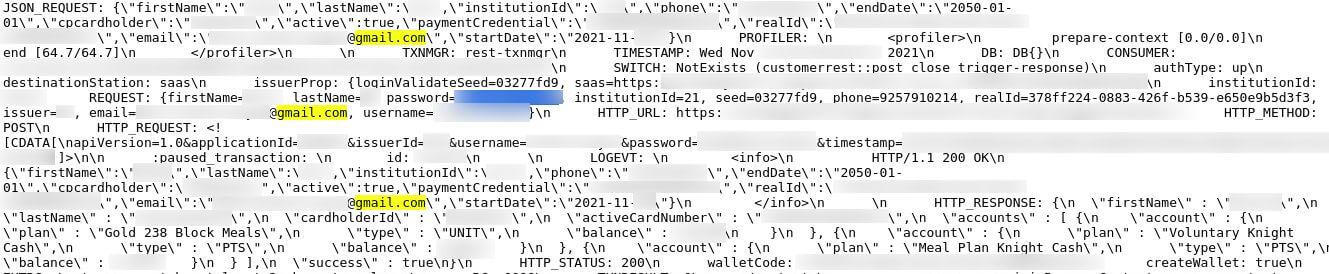

In de volgende schermafbeeldingen kun je bewijzen zien van serverlogboeken die leerlinggegevens blootlegden.

Inloggegevens, portefeuillesaldi en andere PII in de logboeken van de server

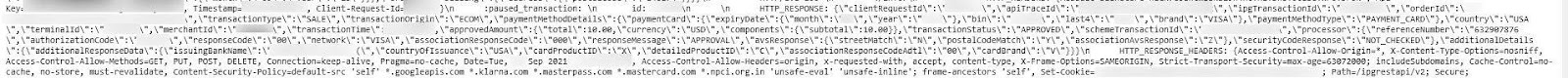

Transactie- en betalingsgegevens werden ook op de server weergegeven

De gegevensblootstelling is van invloed op studenten die Transact Campus-accounthouders zijn. Ook gezinnen kunnen worden getroffen. De betalingsgegevens van een ouder kunnen bijvoorbeeld worden onthuld als ze het collegegeld van een student financieren of een student financieel ondersteunen via een Transact Campus-account. Elke persoon met een account en/of betalingsgegevens gekoppeld aan een account bij een van de blootgestelde hogescholen kan worden getroffen.

Het is onmogelijk om precies te weten hoeveel mensen zijn blootgesteld aan dit incident. Het aantal e-mailadressen en telefoonnummers dat op de server wordt weergegeven, suggereert echter dat naar schatting 30,000-40,000 studenten worden getroffen.

Transact Campus heeft betrekking op Amerikaanse instellingen voor hoger onderwijs en als zodanig heeft de blootgestelde Elasticsearch vooral gevolgen voor Amerikaanse burgers.

Een volledig overzicht van deze gegevensblootstelling vindt u in de onderstaande tabel.

| Aantal blootgestelde records | Over 1 miljoen |

| Aantal getroffen gebruikers | 30,000-40,000 mensen (ruwe schatting) |

| Grootte van blootstelling | Ongeveer 5 GB |

| Server locatie | De Verenigde Staten |

| Bedrijfslocatie | Phoenix, Arizona, in de Verenigde Staten |

We ontdekten de open server op 6 december 2021 en namen vervolgens contact op met Transact Campus op 8 december 2021.

We hebben ons eerste contact met Transact Campus op 9 en 14 december 2021 opgevolgd, maar kregen geen antwoord. We hebben het US-CERT op 9 januari 2022 een e-mail gestuurd en op 13 januari 2022 vervolgberichten naar enkele belangrijke contactpersonen gestuurd. Transact Campus antwoordde dezelfde dag. Op 14 januari 2022 hebben we het lek op verantwoorde wijze gemeld aan Transact Campus en op 16 januari 2022 is het datalek veiliggesteld.

Transact Campus reageerde later op onze berichten en vertelde ons dat de Elasticsearch-server niet onder hun controle stond:

“Blijkbaar is dit door een derde partij opgezet voor een demo en is het nooit verwijderd. We hebben wel bevestigd dat de dataset gevuld was met een nepdataset en geen productiedata gebruikte.”

Opmerking: we hebben een steekproef van gebruikers gecontroleerd op de open Elasticsearch en deze gegevens leken van echte mensen te zijn.

Verklaring van gieterij:

“Dit incident had geen invloed op systemen bij Transact; het was geïsoleerd op een enkele Foundry-gatewayserver. De potentiële blootstelling werd ontdekt door een extern beveiligingsbedrijf dat actief scant op kwetsbare Elasticsearch-clusters. In plaats van de gegevens te testen zoals bedoeld, haalde de Elasticsearch-server productielogboeken binnen met de gebruikersnaam en wachtwoorden in duidelijke tekst van minder dan 700 studenten die zich tussen 10 oktober 2021 en 14 januari 2022 probeerden te registreren voor toegang tot een maaltijdplanaccount. Alleen registratiepogingen werden ingelogd binnen dat tijdsbestek is verantwoordelijk voor de getroffen accounts.”

Verklaring van Transact:

“Iedereen die toegang had tot de productielogboeken zou ook niet in staat zijn geweest om transacties uit te voeren op het Transact-platform met alleen de gebruikersnaam en het leesbare wachtwoord. Transact dwong uit voorzichtigheid een wachtwoordwijziging af. Transact heeft ook een aanzienlijke zorgvuldigheidsinspanning geleverd na ontvangst van een kennisgeving van SafetyDetectives. Het beschermen van Transact-klant- en studentengegevens en de systemen die deze gegevens verzamelen, verwerken en onderhouden is van cruciaal belang. Daarom omvat de beveiliging van systemen, applicaties en diensten controles en beveiligingen om mogelijke bedreigingen tegen te gaan. De informatiebeveiligings- en privacymaatregelen van Transact zijn geïmplementeerd om te beschermen tegen ongeoorloofde toegang tot, wijziging, openbaarmaking of vernietiging van gegevens en systemen. Transact streeft ernaar zijn klanten het hoogste beveiligingsniveau te bieden en zal de huidige situatie en andere potentiële bedreigingen voor de veiligheid van zijn systemen blijven monitoren.”

Impact van gegevensblootstelling

We kunnen en weten niet of kwaadwillende actoren toegang hebben gekregen tot de database terwijl deze onbeveiligd was. Door de inhoud van de server kunnen blootgestelde studenten het risico lopen op cybercriminaliteit als kwaadwillenden de gegevens van de server hebben gelezen of gedownload.

Spammarketing, phishing-aanvallen, en oplichting zijn mogelijk met contactgegevens, volledige namen en andere gevoelige details die zichtbaar zijn voor Transact Campus-gebruikers. Aanvallers kunnen spammarketingcampagnes voeren met zoveel gelekte e-mailadressen, en duizenden mensen phishingberichten, malware en oplichting sturen.

Bij een phishing-aanval kan een cybercrimineel zich voordoen als een betrouwbaar persoon (zoals een universiteitsmedewerker) om studenten te overtuigen om aanvullende vormen van persoonlijke gegevens te verstrekken, zoals CVV-nummers op de achterkant van creditcards. Phishers kunnen een student ook overtuigen om op een kwaadaardige link te klikken. Eenmaal aangeklikt, kunnen kwaadaardige links malware downloaden naar het apparaat van het slachtoffer, wat een aanvulling zou kunnen zijn op andere vormen van gegevensverzameling en cybercriminaliteit.

Blootgestelde studenten kunnen ook het doelwit zijn van oplichting als cybercriminelen toegang krijgen tot de server. Bij een scam probeert een cybercrimineel het slachtoffer te misleiden om hem geld te betalen. Net als phishing-aanvallen kunnen cybercriminelen andere vormen van blootgestelde gegevens gebruiken om het slachtoffer aan te vallen. Een cybercrimineel zou bijvoorbeeld een blootgestelde student kunnen overtuigen om het openstaande collegegeld rechtstreeks aan de aanvaller te betalen.

Blootgestelde accountgegevens werden opgeslagen in platte tekst en dit brengt verdere risico's voor getroffen studenten met zich mee. Als een hacker toegang had tot de server, hadden ze gemakkelijk de niet-versleutelde gebruikersnamen en wachtwoorden kunnen lezen. Een cybercrimineel zou met deze informatie toegang kunnen krijgen tot de accounts van studenten, en ze kunnen mogelijk details wijzigen en dreigen met aanzienlijke kosten, tenzij er een vergoeding wordt betaald.

Blootstelling van gegevens voorkomen

Wat kunnen we doen om onze gegevens te beschermen en het risico op cybercriminaliteit te minimaliseren?

Hier zijn een paar tips om blootstelling aan gegevens te voorkomen:

- Geef uw persoonlijke gegevens niet aan een bedrijf, organisatie of persoon, tenzij u die entiteit 100% vertrouwt.

- Bezoek alleen websites die een beveiligde domeinnaam hebben (domeinen met een “https” en/of gesloten slotsymbool aan het begin).

- Wees extra voorzichtig bij het verstrekken van uw meest gevoelige vormen van gegevens, zoals uw burgerservicenummer.

- Maak solide wachtwoorden die een combinatie van letters, cijfers en symbolen bevatten. Werk uw wachtwoorden regelmatig bij.

- Klik alleen online op een link als u er zeker van bent dat deze afkomstig is van een legitieme bron. Links kunnen in e-mails, berichten of op phishing-websites staan die zich voordoen als legitieme domeinen.

- Bewerk uw privacy-instellingen op sociale media zodat uw inhoud en informatie alleen zichtbaar zijn voor vrienden en vertrouwde gebruikers.

- Vermijd het weergeven of typen van zeer gevoelige gegevens (zoals creditcardnummers of wachtwoorden) wanneer u een openbaar of onbeveiligd wifi-netwerk gebruikt.

- Leer uzelf meer over de risico's van cybercriminaliteit, het belang van gegevensbescherming en de methoden die uw kansen verkleinen om het slachtoffer te worden van phishing-aanvallen en malware.

Over Ons

VeiligheidDetectives.com is 's werelds grootste beoordelingswebsite voor antivirusprogramma's.

Het SafetyDetectives-onderzoekslaboratorium is een pro bono-service die tot doel heeft de online gemeenschap te helpen zichzelf te verdedigen tegen cyberdreigingen en organisaties te leren hoe ze de gegevens van hun gebruikers kunnen beschermen. Het overkoepelende doel van ons webmapping-project is om het internet veiliger te maken voor alle gebruikers.

Onze eerdere rapporten hebben meerdere spraakmakende kwetsbaarheden en datalekken aan het licht gebracht, waaronder 2.6 miljoen gebruikers die zijn blootgesteld door een Amerikaans platform voor sociale analyse IGBlade, evenals een inbreuk op a Braziliaans Marketplace Integrator-platform Hariexpress.com.br dat meer dan 610 GB aan gegevens heeft gelekt.

Voor een volledig overzicht van de cyberveiligheidsrapportage van SafetyDetectives van de afgelopen 3 jaar, volgt u SafetyDetectives Cybersecurity-team.

- "

- 000

- 10

- 2021

- 2022

- a

- Over

- overvloed

- toegang

- beschikbaar

- toegang

- Account

- Extra

- adressen

- invloed hebben op

- die van invloed

- Affiliate

- tegen

- Alles

- bedragen

- analytics

- jaar-

- antivirus

- iedereen

- gebruiken

- toepassingen

- Arizona

- rond

- opkomst

- saldi

- Bank

- Begin

- wezen

- onder

- tussen

- Miljard

- overtreding

- Storing

- Campagnes

- Campus

- Kaarten

- voorzichtig

- cashless

- kansen

- verandering

- lasten

- controleren

- klasse

- klanten

- CLOSED

- verzamelen

- Collectie

- College

- toegewijd

- gemeenschap

- afstand

- Bedrijf

- compleet

- Gedrag

- contact

- content

- voortzetten

- onder controle te houden

- controles

- kon

- Geloofsbrieven

- Credits

- creditkaart

- Kredietkaarten

- kritisch

- Actueel

- Op dit moment

- cyber

- cybercrime

- cybercriminelen

- Cybersecurity

- gegevens

- datalek

- gegevensbescherming

- gegevensset

- Database

- Data

- dag

- Deals

- gegevens

- apparaat

- DEED

- cijfers

- ijver

- direct

- ontdekt

- ontdekking

- domein

- domeinnaam

- domeinen

- beneden

- Download

- gemakkelijk

- opleiden

- Onderwijs

- inspanning

- telt

- toegewijd

- entiteit

- schatting

- geschat

- Event

- precies

- voorbeeld

- blootgestelde

- nep

- gezinnen

- vergoedingen

- Voornaam*

- volgen

- volgend

- formulieren

- gevonden

- Opgericht

- oppompen van

- vol

- functies

- fonds

- verder

- poort

- hacker

- Het hoofdkantoor is gevestigd

- hulp

- hoger

- Hoger onderwijs

- zeer

- houders

- Hoe

- How To

- Echter

- HTTPS

- Identificatie

- identificeren

- geïmplementeerd

- belang

- onmogelijk

- omvatten

- Inclusief

- individueel

- informatie

- informatiebeveiliging

- instellingen

- Internet

- IP

- IP adressen

- IT

- zelf

- Januari

- sleutel

- blijven

- laboratorium

- grootste

- lekken

- Lekken

- Niveau

- licht

- LINK

- links

- leven

- Machines

- onderhouden

- maken

- malware

- in kaart brengen

- Marketing

- markt

- maskerade

- maatregelen

- Media

- methoden

- miljoen

- Mobile

- mobiele betalingen

- geld

- monitor

- Grensverkeer

- meer

- meest

- meervoudig

- namen

- netwerk

- aantal

- nummers

- compenseren

- online.

- open

- organisatie

- organisaties

- Overige

- betaald

- bijzonder

- feest

- Wachtwoord

- wachtwoorden

- Betaal

- betaling

- Betaalkaart

- betalingen

- Mensen

- persoon

- persoonlijk

- persoonlijke gegevens

- Phishing

- phishing-aanval

- phishing-aanvallen

- Feniks

- platform

- mogelijk

- potentieel

- energie

- vorig

- privacy

- Pro

- processen

- Productie

- Producten

- project

- beschermen

- bescherming

- zorgen voor

- leverancier

- het verstrekken van

- publiek

- aankopen

- doel

- ontvangen

- archief

- verminderen

- registreren

- Registratie

- Rapporten

- onderzoek

- inkomsten

- beoordelen

- Risico

- risico's

- veiliger

- dezelfde

- Oplichterij

- oplichting

- beveiligen

- Beveiligde

- veiligheid

- service

- Diensten

- reeks

- verscheidene

- aanzienlijke

- sinds

- single

- ZES

- omvangrijk

- So

- Social

- social media

- Software

- sommige

- spam

- staat

- gestroomlijnd

- Student

- Hierop volgend

- ondersteuning

- Systems

- doelwit

- doelgerichte

- team

- Technologie

- proef

- De

- daarom

- van derden

- duizenden kosten

- bedreigingen

- Door

- tickets

- niet de tijd of

- tijdsbestek

- tips

- verhandelen

- Transacties

- Trust

- voor

- unieke

- United

- onbeveiligd

- bijwerken

- us

- US $ 100 miljoen

- .

- gebruikers

- divers

- vendors

- zichtbaar

- volume

- kwetsbaarheden

- Kwetsbaar

- Portemonnee

- web

- Website

- websites

- of

- en

- WIE

- wifi

- binnen

- zonder

- s werelds

- waard

- zou

- jaar

- Your