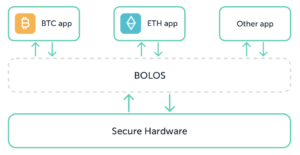

Zoals u wellicht weet, zijn uw Ledger Nano-apparaten (Ledger Nano S, Nano S Plus en Nano X) open platforms die gebruikmaken van de beveiliging van Secure Elements. Ledger Operating System (OS) laadt applicaties die cryptografische API's gebruiken. Het besturingssysteem biedt ook mechanismen voor isolatie en sleutelafleiding.

Deze technologie biedt een hoog beveiligingsniveau, zelfs tegen een aanvaller die fysieke toegang heeft tot uw apparaten, waardoor uw Ledger-apparaten de perfecte tools zijn om uw digitale activa veilig te beheren. Maar ze zijn ook zeer geschikt om uw inloggegevens bij veel online diensten te beveiligen.

Daarom hebben wij een nieuwe applicatie ontwikkeld genaamd Beveiligingssleutel, dat de WebAuthn-standaard implementeert voor Second Factor Authentication (2FA), Multiple Factor Authentication (MFA) of zelfs wachtwoordloze authenticatie.

Vanwege beperkingen van het besturingssysteem heeft deze beveiligingssleutel-app enkele beperkingen:

- Het is niet beschikbaar op de Nano S vanwege het gebrek aan ondersteuning van AES-SIV op Nano S OS.

- Vindbare / Resident-referenties worden ondersteund, maar worden opgeslagen op een deel van de flash van het apparaat dat wordt gewist wanneer de app wordt verwijderd. Daarom zijn ze niet standaard ingeschakeld, maar kunnen ze indien nodig op eigen risico handmatig worden ingeschakeld in de instellingen. Dit kan gebeuren:

- Als de gebruiker ervoor kiest om het uit Ledger Live te verwijderen

- Als de gebruiker ervoor kiest de app bij te werken naar een nieuwe beschikbare versie

- Als de gebruiker de versie van het besturingssysteem bijwerkt

Wat is WebAuthn?

Web Authentication of kortweg WebAuthn is een standaard geschreven door het W3C en de FIDO Alliance. Het specificeert een authenticatiemechanisme voor gebruikers op basis van cryptografie met openbare sleutels in plaats van wachtwoorden.

De motivatie voor het bouwen van een dergelijke standaard was dat ons huidige online bestaan gebaseerd is op wachtwoorden en dat de meeste inbreuken op de beveiliging verband houden met gestolen of zwakke wachtwoorden.

Gebruikmaken van een beveiligingsmechanisme voor cryptografie met openbare sleutels

Cryptografie met openbare sleutel, ook bekend als asymmetrische cryptografie, is een cryptografisch mechanisme gebaseerd op twee bijbehorende sleutels:

- Een privésleutel die geheim moet worden gehouden

- Een publieke sleutel, die gedeeld kan worden

Deze sleutels hebben de volgende eigenschap:

- De publieke sleutel kan worden gebruikt om te verifiëren of een bericht is ondertekend door de private sleutel.

Laten we eens kijken naar een gebruiker, Bob, die een sleutelpaar maakt en de publieke sleutel deelt met Alice. Als Bob een bericht naar Alice stuurt, kan hij het bericht ondertekenen met zijn privésleutel en kan Alice met de openbare sleutel verifiëren dat het bericht inderdaad is ondertekend door Bob, die als enige weet wat de privésleutel is.

Wat betreft authenticatie betekent dit dat een gebruiker een sleutelpaar kan aanmaken en de publieke sleutel kan delen met een online dienst. Later kan de gebruiker zichzelf authenticeren door aan de online service te bewijzen dat hij de privésleutel kent. Dit alles zonder dat u de privésleutel naar de online dienst hoeft te sturen! Dit betekent dat de privésleutel niet kan worden gestolen in serverdatabases en ook niet kan worden onderschept tijdens communicatie tussen gebruiker en server.

Phishing-aanval veerkrachtig

De WebAuthn-standaard heeft bovendien de eigenschap veerkrachtig te zijn tegen klassieke phishing-aanvallen.

Kortom, een Phishing aanval is een aanval waarbij een hacker u ertoe verleidt gevoelige informatie vrij te geven, in ons geval inloggegevens.

In tegenstelling tot andere MFA-mechanismen zoals OTP, is het WebAuthn-mechanisme bestand tegen dergelijke aanvallen. Elk sleutelpaar is gekoppeld aan een specifieke oorsprong of webdomein, wat betekent dat een aanval die u probeert te misleiden om een WebAuthn-referentie in een ander domein te gebruiken (bijvoorbeeld een nepsite met url) best-service.com in plaats van een legitieme site-URL best.service.com) zal mislukken omdat het authenticatieapparaat geen corresponderend sleutelpaar voor dat domein heeft. Daarom zal de aanval mislukken en krijgt de tegenstander geen bruikbare informatie.

Sterke hardwarebeveiliging

WebAuthn raadt aan om hardwarebeveiligingselementen te gebruiken om de privésleutels veilig op te slaan. Wat de Ledger Security Key-toepassing betreft, worden privésleutels opgeslagen in het Secure Element (SE) van het apparaat die een Common Criteria-beveiligingsevaluatie hebben doorstaan – een internationale standaard voor bankkaarten en staatsvereisten – en een EAL5+-certificaat hebben verkregen. U kunt meer informatie vinden over Ledger-apparaatcertificeringen hier.

Bewezen inschrijvingen

WebAuthn-authenticatie wordt bevestigd, dit betekent dat de server kan verifiëren dat het authenticatie-apparaat legitiem is. Dit kan op sommige services worden ingeschakeld om slechts een korte lijst met authenticatieapparaten te autoriseren of om frauduleuze bronnen te detecteren.

Hoe WebAuthn werkt

Laten we eerst specificeren welke de verschillende actoren zijn:

- De Gebruiker, dat ben jij, die je veilig probeert te registreren bij een online dienst.

- De Vertrouwende partij, wat verwijst naar een server die toegang biedt tot een beveiligde softwareapplicatie met behulp van WebAuthn. Bijvoorbeeld Google, Facebook, Twitter.

- De User Agent, wat verwijst naar alle software die namens een gebruiker handelt “haalt, rendert en faciliteert de interactie van eindgebruikers met webinhoud”. Bijvoorbeeld uw favoriete webbrowser op uw favoriete besturingssysteem.

- De Authenticator, wat verwijst naar een middel dat wordt gebruikt om de identiteit van een gebruiker te bevestigen. In dit geval is dit uw Ledger Nano-apparaat waarop de toepassing Beveiligingssleutel draait.

Er zijn twee belangrijke WebAuthn-bewerkingen die kunnen worden hervat als:

- Registratie waarbij:

- de Authenticator ontvangt een verzoek via de User Agent, van de Vertrouwende partij, met daarin de oorsprong of het webdomein van de Relying Party, samen met een gebruikers-ID en optioneel de gebruikersnaam.

- de Authenticator verzoekt de Gebruiker toestemming, creëert een uniek sleutelpaar en reageert vervolgens met de openbare sleutel naar de Vertrouwende Partij.

- Authenticatie waarbij:

- de Authenticator ontvangt, via de User Agent, een verzoek van de Vertrouwende partij, met daarin de oorsprong of het webdomein van de Relying Party, samen met een uitdaging.

- de Authenticator verzoekt de Gebruiker toestemming geeft en vervolgens reageert met een bericht met een handtekening die is gemaakt met de geregistreerde inloggegevens die bij de privésleutel horen.

U kunt een meer gedetailleerde uitleg vinden van het mechanisme achter WebAuthn hier.

Het verschil met de Ledger FIDO-U2F Nano-app

De Ledger FIDO-U2F-applicatie implementeert FIDO U2F, een eerdere versie van FIDO2 die is opgenomen in de WebAuthn-standaard. Deze vorige versie is ontworpen om te worden gebruikt als een tweede factor voor wachtwoorden, terwijl WebAuthn bedoeld is om wachtwoordloze authenticatie mogelijk te maken.

Wereldwijd zorgt het voor een betere gebruikerservaring:

- Op authenticatieapparaten met een scherm kan nu de Relying Party-oorsprong (of het servicedomein) worden weergegeven in plaats van de hash.

- Vindbare inloggegevens (ook wel residente sleutels genoemd) zijn geïntroduceerd in de FIDO2-specificaties. Ze maken scenario's zonder wachtwoord mogelijk waarbij de gebruiker niet eens zijn gebruikersnaam op de service hoeft in te voeren. In plaats daarvan kan de Vertrouwende Partij, na de Registratie te hebben uitgevoerd, een authenticatie aanvragen met alleen de herkomst ervan en zonder identificatielijst. Bij ontvangst van een dergelijk verzoek zoekt de authenticator naar intern opgeslagen (residente) inloggegevens die bij deze Vertrouwende Partij horen en gebruikt deze voor het authenticeren van de gebruiker.

Compatibiliteit

De WebAuthn-standaard en daarom de Ledger Security Key-applicatie worden ondersteund op veel besturingssystemen en webbrowsers:

- Op Windows 10 en hoger wordt het in ieder geval ondersteund op Edge, Chrome en Firefox

- Op MacOS 11.4 en hoger wordt het ondersteund in Safari en Chrome, maar het is voorlopig slechts gedeeltelijk beschikbaar in Firefox. Chrome wordt aanbevolen vanwege bekende instabiliteiten bij Safari.

- Op Ubuntu 20.04 en hoger wordt het ondersteund in Chrome, maar het is voorlopig slechts gedeeltelijk beschikbaar in Firefox.

- Op iOS 14 en iPadOS 15.5 en hoger wordt het ondersteund op Safari, Chrome en Firefox

- Op Android wordt het momenteel niet ondersteund. Het zou moeten beginnen met Google Play-services v23.35 (release van september 2023).

Met behulp van de Ledger Security Key-applicatie

WebAuthn-services

WebAuthn heeft nu een brede acceptatie bereikt. Daarom kan de Ledger Security Key-applicatie op veel services worden gebruikt voor meervoudige authenticatie en soms voor authenticatie zonder wachtwoord.

Hier is een uittreksel van de services die Webauthn implementeren:

- 1Password

- AWS

- Binance

- BitBucket

- dropbox

- Gandi

- Gemini

- GitHub

- GitLab

- Kopen Google Reviews

- Microsoft

- Okta

- Salesforce

- Shopify

- Trekken

Stap voor stap voorbeeld

- Download Ledger Live en selecteer de toepassing Beveiligingssleutel in het gedeelte 'Mijn Ledger' om deze op uw apparaat te installeren

- Stel de juiste instellingen in op de gewenste dienst (AWS, Dropbox, Facebook, Google, GitHub, Microsoft, Twitter, …)

- Gebruik uw beveiligingssleutel om in te loggen!

Dankzij het combineren van de beveiliging van uw externe service en onze Security Key-applicatie, heeft u nu een ultramoderne beveiliging voor uw accounts mogelijk gemaakt

Uw SSH-sleutels beveiligen

SSH-sleutels worden door ontwikkelaars in sommige kritieke situaties gebruikt, van authenticatie bij een GIT-server tot het verbinden met kritieke productieservers. Ledger-apparaten hadden al een manier om uw SSH-sleutels te beveiligen met behulp van de Ledger SSH Nano-applicatie. Hiervoor was echter het gebruik van een speciale Nano-applicatie en een agent op uw computer vereist. Dit is niet langer het geval. OpenSSH 8.2 introduceerde een nieuwe functie die ‘native’ gebruik van FIDO-authenticatieapparaten voor SSH-sleutelopslag mogelijk maakt.

Voorbeeld van gebruik

Laten we eens kijken hoe het kan worden gebruikt om te communiceren met een GitHub-repository:

1. Maak een paar:

$ssh-keygen -t ed25519-sk -f ~/.ssh/id_mykey_sk Generating public/private ed25519-sk key pair.

You may need to touch your authenticator to authorize key generation.

Enter passphrase (empty for no passphrase):

Enter same passphrase again:

Your identification has been saved in /home/user/.ssh/id_mykey_sk

Your public key has been saved in /home/user/.ssh/id_mykey_sk.pub

The key fingerprint is:

SHA256:ZdHzzXRboYdbVXpLN12EKyDEYycNMDXRJV45ECYEBp8 user@LPFR0218

The key's randomart image is:

+[ED25519-SK 256]-+

| ..=BO=*=o. +B|

| o o*==+= +.B|

| E. =+. *.XB|

| o . Bo*|

| S o . |

| |

| |

| |

| |

+----[SHA256]-----+

2. Registreer de SSH-sleutel in uw GitHub-account (zie de GitHub-documentatie)

3. Gebruik het bijvoorbeeld om een repository te klonen:

$git clone :LedgerHQ/app-bitcoin-new.git

Cloning into 'app-bitcoin-new'...

Confirm user presence for key ED25519-SK SHA256:iGu/I9kjxypEHkQIGmgTLBCA8ftm4Udu1DfkK2BwE0o

remote: Enumerating objects: 5625, done.

remote: Counting objects: 100% (10/10), done.

remote: Compressing objects: 100% (10/10), done.

remote: Total 5625 (delta 1), reused 2 (delta 0), pack-reused 5615

Receiving objects: 100% (5625/5625), 2.11 MiB | 636.00 KiB/s, done.

Resolving deltas: 100% (4055/4055), done.Als je meerdere SSH-sleutels hebt, kun je volgen dit StackOverflow-antwoord om een specifieke sleutel te selecteren in plaats van de standaardsleutel.

parameters

Bij het maken van een SSH-sleutelpaar met behulp van ssh-keygen en uw beveiligingssleutel, kunt u:

- Kies de curve voor het genereren van sleutelparen door een van beide op te geven

-t ed25519-skor-t ecdsa-sk - Sta het gebruik van de privésleutel van SSH toe zonder handmatige acceptatie van de beveiligingssleutel door dit op te geven

-O no-touch-required. Sommige diensten kunnen dergelijke authenticatie echter weigeren, dit is het geval voor GitHub.

Er is een extra resident optie, maar het voegt geen extra beveiliging toe en het gebruik ervan is complexer.

Xavier Chapron

Firmware-ingenieur

- Door SEO aangedreven content en PR-distributie. Word vandaag nog versterkt.

- PlatoData.Network Verticale generatieve AI. Versterk jezelf. Toegang hier.

- PlatoAiStream. Web3-intelligentie. Kennis versterkt. Toegang hier.

- PlatoESG. carbon, CleanTech, Energie, Milieu, Zonne, Afvalbeheer. Toegang hier.

- Plato Gezondheid. Intelligentie op het gebied van biotech en klinische proeven. Toegang hier.

- Bron: https://www.ledger.com/blog/strengthen-the-security-of-your-accounts-with-webauthn

- : heeft

- :is

- :niet

- :waar

- $UP

- 1

- 10

- 11

- 14

- 15%

- 20

- 2023

- 2FA

- 35%

- 8

- a

- Over

- acceptatie

- toegang

- Account

- accounts

- waarnemend

- actoren

- toevoegen

- Extra

- Adoptie

- Na

- weer

- tegen

- Agent

- alice

- Alles

- bondgenootschap

- toelaten

- Het toestaan

- toestaat

- langs

- al

- ook

- an

- en

- android

- elke

- APIs

- gebruiken

- Aanvraag

- toepassingen

- passend

- ZIJN

- AS

- Activa

- geassocieerd

- At

- aanvallen

- Aanvallen

- waarmerken

- authenticatie

- toestemming geven

- Beschikbaar

- AWS

- Bankieren

- gebaseerde

- BE

- geweest

- namens

- achter

- Betere

- bob

- inbreuken

- browser

- Gebouw

- bebouwd

- maar

- by

- CAN

- Kaarten

- geval

- certificaat

- uitdagen

- Chrome

- combineren

- Gemeen

- Communicatie

- verenigbaarheid

- complex

- computer

- computergebruik

- Bevestigen

- Wij verbinden

- toestemming

- Overwegen

- beperkingen

- Overeenkomend

- telling

- en je merk te creëren

- aangemaakt

- creëert

- Wij creëren

- IDENTIFICATIE

- Geloofsbrieven

- criteria

- kritisch

- cryptografische

- geheimschrift

- Actueel

- curve

- databanken

- toegewijd aan

- Standaard

- Delta

- ontworpen

- gewenste

- gedetailleerd

- opsporen

- ontwikkelde

- ontwikkelaars

- apparaat

- systemen

- verschil

- anders

- digitaal

- Digitale activa

- weergegeven

- doet

- Nee

- domein

- gedaan

- dropbox

- twee

- gedurende

- e

- elk

- rand

- element

- geeft je de mogelijkheid

- ingeschakeld

- Enter

- evaluatie

- Zelfs

- voorbeeld

- bestaan

- ervaring

- uitleg

- extract

- vergemakkelijkt

- factor

- FAIL

- nep

- Favoriet

- Kenmerk

- FIDO Alliance

- VIND DE PLEK DIE PERFECT VOOR JOU IS

- vingerafdruk

- Firefox

- flash

- volgend

- Voor

- frauduleus

- oppompen van

- het genereren van

- generatie

- krijgen

- Git

- GitHub

- Kopen Google Reviews

- Google Play

- hacker

- HAD

- gebeuren

- Hardware

- Hardware beveiliging

- hachee

- Hebben

- met

- he

- Hoge

- zijn

- Hoe

- Echter

- HTTPS

- Identificatie

- identificatie

- Identiteit

- if

- beeld

- uitvoering

- gereedschap

- in

- inclusief

- inderdaad

- informatie

- installeren

- verkrijgen in plaats daarvan

- interactie

- wisselwerking

- inwendig

- Internationale

- in

- geïntroduceerd

- iOS

- iPadOS

- isolatie

- IT

- HAAR

- jpg

- voor slechts

- gehouden

- sleutel

- toetsen

- blijven

- Weten

- bekend

- Gebrek

- later

- minst

- Grootboek

- Grootboek Live

- Ledger Nano

- Ledger Nano S

- Legit

- rechtmatig

- Niveau

- leveraging

- als

- beperkingen

- Lijst

- leven

- ladingen

- inloggen

- Log in

- langer

- LOOKS

- macos

- groot

- maken

- beheer

- handboek

- handmatig

- veel

- Mei..

- middel

- betekende

- mechanisme

- mechanismen

- Bericht

- MFA

- Microsoft

- macht

- meer

- meest

- Motivatie

- meervoudig

- naam

- Genoemd

- nano

- Noodzaak

- nodig

- New

- geen

- nu

- objecten

- verkregen

- of

- Aanbod

- on

- EEN

- online.

- Slechts

- open

- werkzaam

- besturingssysteem

- Operations

- Keuze

- or

- herkomst

- OS

- Overige

- onze

- het te bezitten.

- paar

- parameters

- deel

- feest

- voorbij

- wachtwoorden

- uitgevoerd

- Phishing

- phishing-aanvallen

- Fysiek

- platforms

- Plato

- Plato gegevensintelligentie

- PlatoData

- Spelen

- plus

- aanwezigheid

- vorig

- privaat

- private Key

- Privésleutels

- productie

- eigendom

- beschermd

- biedt

- het verstrekken van

- bewijzen

- publiek

- public Key

- openbare sleutels

- bereikt

- ontvangt

- receptie

- aanbevolen

- beveelt

- verwijst

- met betrekking tot

- registreren

- geregistreerd

- Registratie

- verwant

- los

- te vertrouwen

- renders

- bewaarplaats

- te vragen

- verzoeken

- nodig

- Voorwaarden

- veerkrachtig

- onthullende

- Risico

- lopend

- s

- Safari

- veilig

- dezelfde

- gered

- scenario's

- scherm

- Tweede

- sectie

- beveiligen

- vast

- veiligheid

- beveiligingsinbreuken

- zien

- sturen

- verzendt

- gevoelig

- September

- server

- Servers

- service

- Diensten

- settings

- SHA256

- Delen

- Aandelen

- Bermuda's

- moet

- teken

- handtekening

- Gesigneerd

- website

- situaties

- Software

- sommige

- soms

- bronnen

- specifiek

- specificaties

- standaard

- begin

- Land

- state-of-the-art

- Stap voor

- gestolen

- mediaopslag

- shop

- opgeslagen

- Versterken

- dergelijk

- ondersteuning

- ondersteunde

- system

- Technologie

- dat

- De

- Ze

- zich

- harte

- daarom

- ze

- Derde

- dit

- Door

- naar

- tools

- Totaal

- proberen

- X

- twee

- Ubuntu

- unieke

- bijwerken

- updates

- op

- Gebruik

- .

- gebruikt

- Gebruiker

- Gebruikerservaring

- gebruikers

- toepassingen

- gebruik

- controleren

- versie

- zeer

- was

- Manier..

- we

- web

- web browser

- GOED

- Wat

- terwijl

- welke

- WIE

- Waarom

- breed

- Wikipedia

- wil

- ruiten

- Met

- binnen

- zonder

- geschreven

- X

- You

- Your

- zephyrnet