Een overzicht van enkele van de handigste tools die beveiligingsprofessionals kunnen gebruiken om apparaten die toegankelijk zijn via internet te zoeken en te controleren

Internetbeveiliging is een constante zorg voor technologie- en cyberbeveiligingsprofessionals. Met het steeds toenemende aantal online apparaten en diensten, is het belangrijk om een duidelijk en nauwkeurig beeld te hebben van de online aanwezigheid van deze apparaten en diensten om ze en gegevens te beschermen tegen online bedreigingen. Sommige zoekmachines voor op het internet aangesloten apparaten, zoals Shodan, Censys, Zoomeye, Fofa en BinaryEdge, spelen hierbij een cruciale rol.

Ze geven cyberbeveiligings- en andere technologieprofessionals een volledig en nauwkeurig beeld van de online aanwezigheid van hun apparaten en diensten. Elk biedt gedetailleerde informatie over elk apparaat en elke service, inclusief hun IP-adres, besturingssysteem, software en open poorten. Bovendien bieden ze unieke functies waarmee ze zich onderscheiden van andere internetzoekmachines.

Door deze apparaten en services te monitoren, kunnen cyberbeveiligingsprofessionals stappen ondernemen om ze te beschermen tegen online bedreigingen, waaronder geautomatiseerde poortscanning, de verspreiding van malware en kwetsbaarheidsscans. Bovendien kunnen deze zoekmachines ook nuttig zijn voor andere technologieprofessionals die de online aanwezigheid van hun merken willen controleren en hun online reputatie willen beschermen.

In deze blogpost kijken we naar vijf van dergelijke tools, namelijk Shodan, Censys, Zoomeye, Fofa en BinaryEdge, en bespreken we hun unieke kenmerken, hun toepassingen en hun belang voor digitale veiligheid.

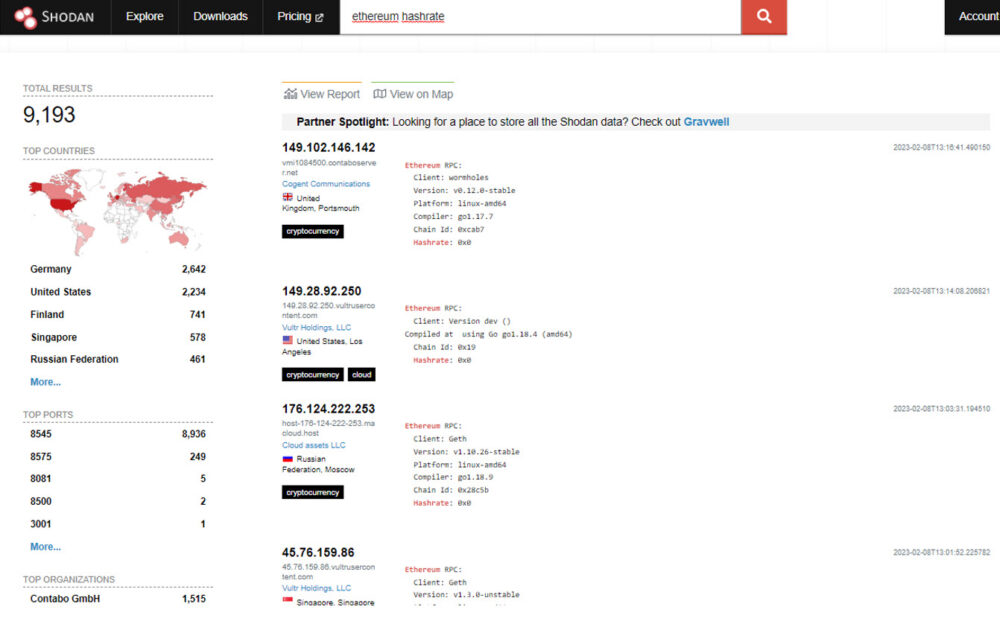

Shodan

Shodan stelt u in staat om op het internet aangesloten apparaten te vinden, waaronder webservers, IP-camera's, routers en meer. Shodan is uniek omdat het zich richt op het zoeken naar deze apparaten en gedetailleerde informatie over elk apparaat biedt, inclusief IP-adres, besturingssysteem, software en open poorten. Het is een waardevol hulpmiddel voor cyberbeveiligingsprofessionals die apparaten en services willen identificeren die mogelijk zijn blootgesteld aan potentiële beveiligingsproblemen.

Censys

Censys is een andere zoekmachine die zich richt op het zoeken naar apparaten die met internet zijn verbonden. Net als Shodan biedt Censys gedetailleerde informatie over elk apparaat, inclusief IP-adres, besturingssysteem, software en open poorten. In tegenstelling tot Shodan richt Censys zich echter ook op apparaatbeveiliging en geeft het informatie over bekende kwetsbaarheden en SSL-certificaten. Deze informatie is waardevol voor het bewaken en beveiligen van apparaten en online services.

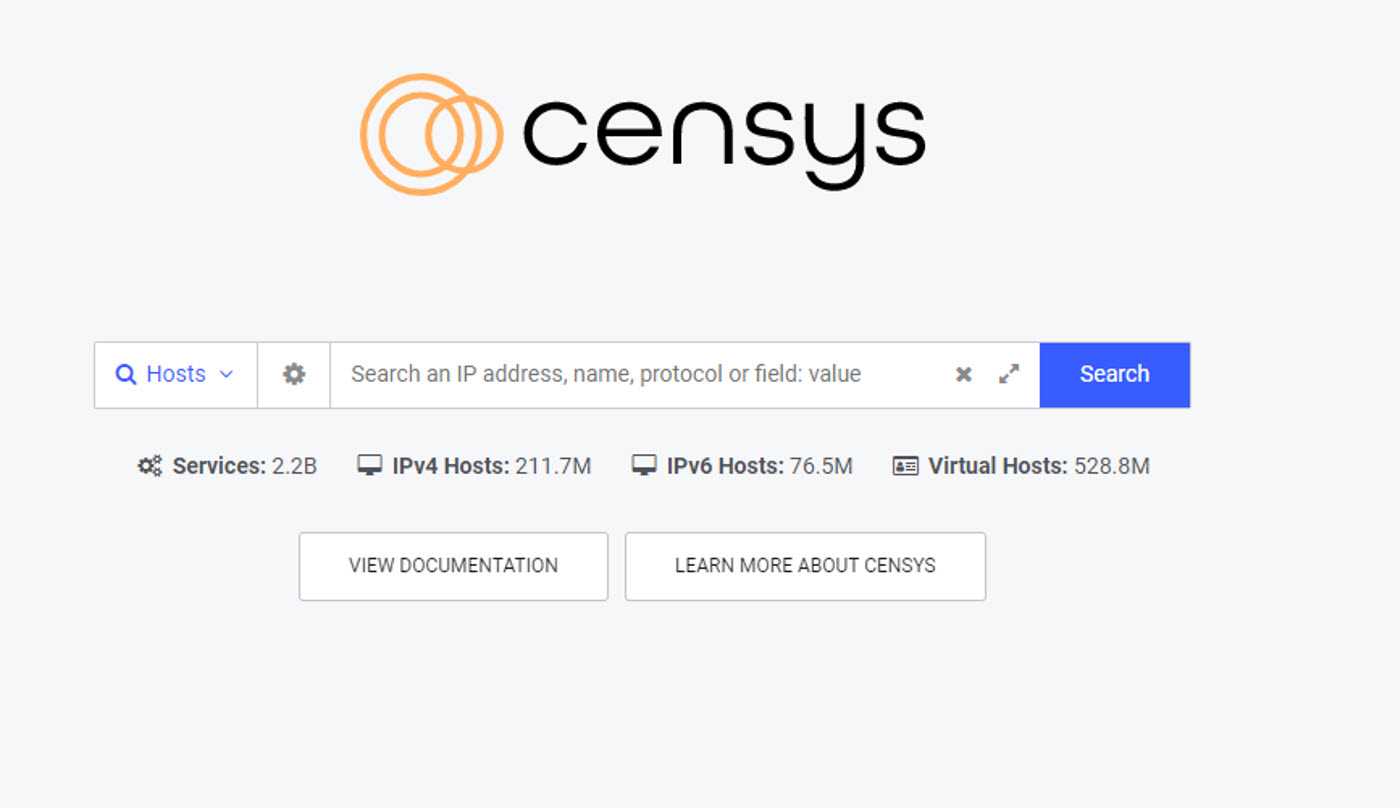

Zoomeye

Zoomeye is een ander populair zoekplatform voor op internet aangesloten apparaten en services. Hiermee kunt u online apparaten en services zoeken en controleren en realtime waarschuwingen ontvangen over wijzigingen in hun zoekresultaten. Zoomeye richt zich op het identificeren van online apparaten en diensten en geeft gedetailleerde informatie over elk apparaat.

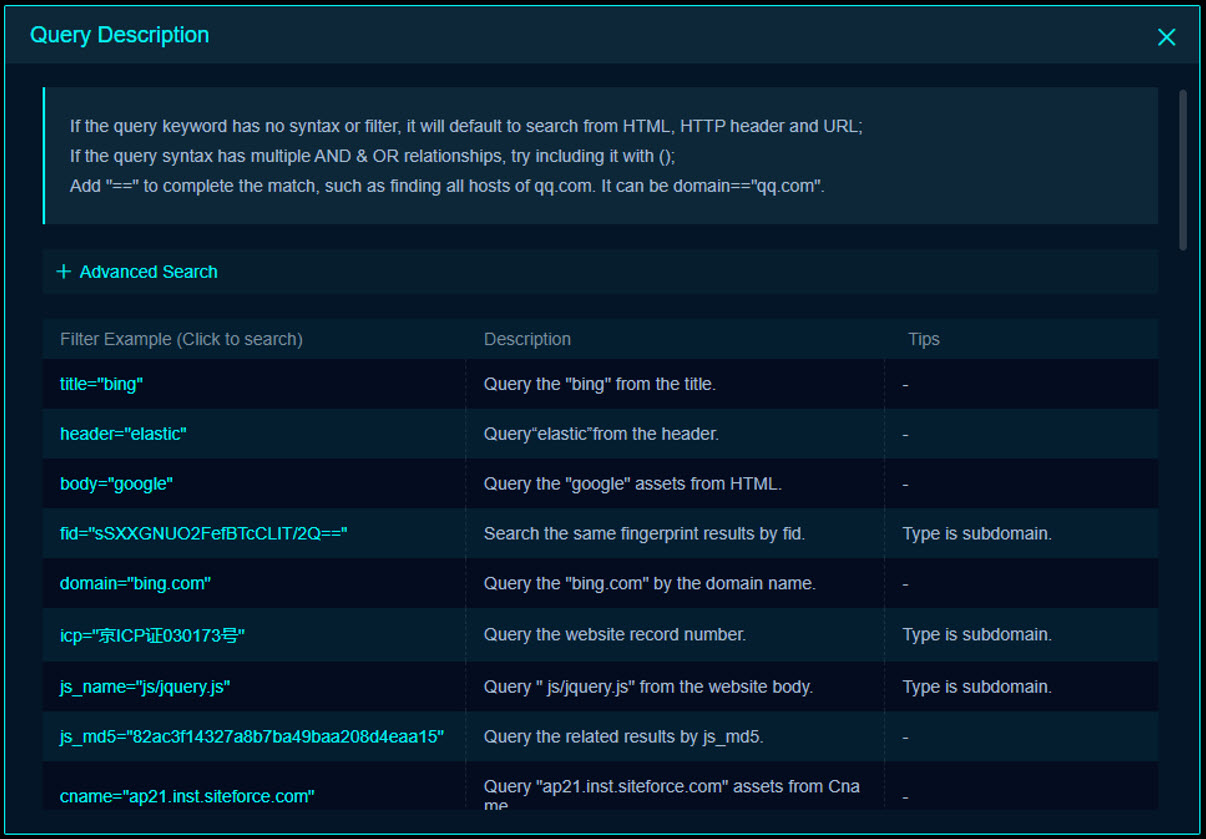

slap

slap biedt gedetailleerde informatie over elk apparaat en elke service, terwijl ook informatie over het merk wordt benadrukt. Een interessante functie is de mogelijkheid om een zoeksyntaxis met verschillende filters te gebruiken, wat het mogelijk maakt om je eigen scripts te gebruiken en meer specifieke zoekopdrachten uit te voeren.

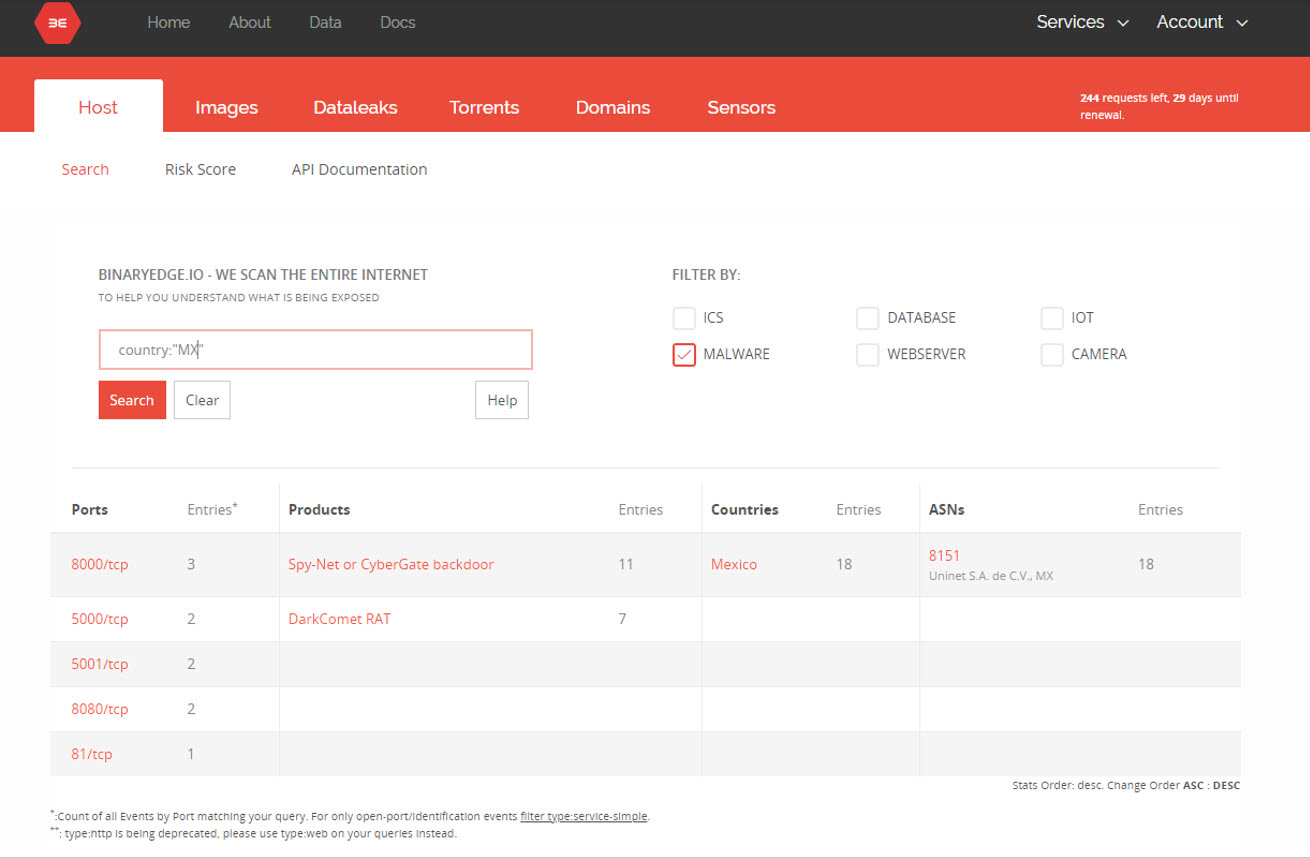

binaire rand

Tenslotte binaire rand is een beveiligingszoekmachine waarmee gebruikers real-time waarschuwingen kunnen ontvangen over wijzigingen in hun zoekresultaten. Net als bij Shodan of Censys omvat de informatie die door BinaryEdge wordt verzameld open poorten en services met bijbehorende potentiële kwetsbaarheden, evenals gegevens over toegankelijke externe desktops, ongeldige SSL-certificaten en netwerkshares met configuraties die kunnen leiden tot beveiligingsinbreuken. Het is ook mogelijk om te verifiëren of een e-mailaccount betrokken is bij een datalek.

Bonus: grijze ruis

Grijsruis is een cyberbeveiligingstool waarmee gebruikers ongewenst internetverkeer kunnen monitoren en analyseren. GreyNoise maakt gebruik van machine learning-algoritmen om netwerkactiviteit te identificeren en te classificeren die als ruis wordt beschouwd of als kwaadaardig kan worden beschouwd. Het GreyNoise-platform wordt voortdurend bijgewerkt om de nieuwste bedreigingen en trends op het gebied van cyberbeveiliging weer te geven.

In tegenstelling tot de andere hierboven genoemde zoekmachines, richt GreyNoise zich op het identificeren en classificeren van netwerkactiviteiten die als ruis worden beschouwd, zoals geautomatiseerde poortscanning, verspreiding van malware en kwetsbaarheidsscans. GreyNoise biedt ook een API waarmee cyberbeveiligingsprofessionals de door GreyNoise geleverde informatie kunnen integreren in hun bestaande tools en systemen.

Conclusie

Deze zoekmachines bieden unieke en waardevolle functies voor cyberbeveiligings- en andere technologieprofessionals die hun online apparaten en diensten willen bewaken en beschermen; vooral voor die bedrijven die hun inspanningen op het gebied van informatie over bedreigingen moeten vergroten. Wanneer u overweegt welke van deze scanners geschikt is voor uw behoeften, is het belangrijk om rekening te houden met de specifieke kenmerken en mogelijkheden van elke scanner en hoe ze kunnen worden gebruikt om aan uw specifieke behoeften te voldoen.

- Door SEO aangedreven content en PR-distributie. Word vandaag nog versterkt.

- PlatoAiStream. Web3 gegevensintelligentie. Kennis versterkt. Toegang hier.

- De toekomst slaan met Adryenn Ashley. Toegang hier.

- Koop en verkoop aandelen in PRE-IPO-bedrijven met PREIPO®. Toegang hier.

- Bron: https://www.welivesecurity.com/2023/05/18/5-search-engines-internet-connected-devices-services/

- :is

- 8

- a

- Over

- boven

- beschikbaar

- Account

- accuraat

- activiteiten

- activiteit

- toevoeging

- adres

- tegen

- Alerts

- algoritmen

- toelaten

- toestaat

- ook

- an

- analyseren

- en

- Nog een

- elke

- uit elkaar

- api

- toepassingen

- ZIJN

- AS

- geassocieerd

- At

- geautomatiseerde

- BE

- merk

- inbreuken

- by

- camera's

- CAN

- mogelijkheden

- certificaten

- Wijzigingen

- classificeren

- duidelijk

- Bedrijven

- compleet

- Bezorgdheid

- gekoppeld blijven

- Overwegen

- beschouwd

- aangezien

- constante

- permanent

- kon

- cruciaal

- Cybersecurity

- gegevens

- gegevenslek

- gedetailleerd

- apparaat

- systemen

- anders

- digitaal

- bespreken

- elk

- inspanningen

- Motor

- Motoren

- vooral

- steeds groter

- bestaand

- blootgestelde

- Kenmerk

- Voordelen

- filters

- VIND DE PLEK DIE PERFECT VOOR JOU IS

- richt

- Voor

- oppompen van

- handigste

- Hebben

- markeren

- Hoe

- Echter

- HTTPS

- identificeren

- het identificeren van

- if

- belang

- belangrijk

- in

- omvat

- Inclusief

- Laat uw omzet

- informatie

- integreren

- Intelligentie

- interessant

- Internet

- met internet verbonden

- in

- betrokken zijn

- IP

- IP-adres

- IT

- jpg

- bekend

- laatste

- leiden

- lekken

- leren

- als

- Kijk

- machine

- machine learning

- MERKEN

- malware

- max-width

- Mei..

- Maak kennis met

- vermeld

- monitor

- Grensverkeer

- meer

- namelijk

- Noodzaak

- behoeften

- netwerk

- Geluid

- aantal

- of

- bieden

- Aanbod

- on

- EEN

- online.

- open

- werkzaam

- besturingssysteem

- or

- bestellen

- Overige

- het te bezitten.

- platform

- Plato

- Plato gegevensintelligentie

- PlatoData

- Spelen

- Populair

- mogelijkheid

- mogelijk

- potentieel

- aanwezigheid

- professionals

- beschermen

- biedt

- real-time

- ontvangen

- reflecteren

- met betrekking tot

- vanop

- reputatie

- Resultaten

- rechts

- Rol

- roundup

- lopen

- het scannen

- scripts

- Ontdek

- zoekmachine

- Zoekmachines

- zoeken

- beveiligen

- veiligheid

- beveiligingsinbreuken

- Servers

- service

- Diensten

- reeks

- Aandelen

- evenzo

- Software

- sommige

- specifiek

- verspreiding

- SSL

- Stappen

- dergelijk

- geleverde

- syntaxis

- system

- Systems

- Nemen

- Taak

- Technologie

- dat

- De

- de informatie

- hun

- Ze

- Deze

- ze

- dit

- die

- bedreiging

- bedreigingen

- naar

- tools

- tools

- top

- top 5

- verkeer

- Trends

- unieke

- anders

- ongewenste

- bijgewerkt

- .

- gebruikt

- gebruikers

- waardevol

- controleren

- Bekijk

- kwetsbaarheden

- kwetsbaarheid

- scannen op kwetsbaarheden

- willen

- we

- web

- GOED

- wanneer

- welke

- en

- WIE

- breed

- wil

- Met

- You

- Your

- zephyrnet