Leestijd: 5 minutenEr is een dilemma over het verzamelen van gebeurtenissen van Endpoint Detection and Response (EDR)-producten. Het verzamelen van alle gebeurtenissen die door endpoints worden gegenereerd, betekent knelpunten op het endpoint en op het netwerk. Minder verzamelen kan ertoe leiden dat u belangrijke gebeurtenissen mist; het verzamelen van meer kan leiden tot slecht presterende eindpunten.

Huidige EDR-leveranciers, waaronder Crowdstrike, gebruiken een vooraf gedefinieerd gebeurtenisschema waarin ze allemaal hardgecodeerd zijn in hun agenten. Crowdstrike kondigt aan dat ze 400 verschillende gebeurtenissen gebruiken (waarbij een percentage hun eigen agentspecifieke gebeurtenissen is) die statisch zijn, met vooraf gedefinieerde regels zoals controles op specifieke registerbestandslocaties, enz.

Dit zijn hun belangrijkste evenementcategorieën:

- Registergebeurtenissen

- Bestandsgebeurtenissen

- Gedragsgebeurtenissen

- Browsergebeurtenissen

- Klembord operaties

- Gebeurtenissen verwerken

- Geplande taakgebeurtenissen

- Servicegebeurtenissen

- Draadgebeurtenissen

- Omgevingsvariabelen

- FW-evenementen

- IOA Regels Evenementen

- NetShare-evenementen

- USB-evenementen

- Injectie-evenementen

- Netwerk evenementen

- Windows-gebeurtenislogboek

- FS-evenementen

- Evenementen installeren

- Java-evenementen

- Kernel-gebeurtenissen

- Module Evenementen

- LSASS-evenementen

- Quarantaine acties

- Ransomware-acties

- SMB-clientgebeurtenissen

Voor elke categorie worden specifieke gebeurtenissen gegenereerd zoals PdfFileWritten, DmpFileWritten, DexFileWritten etc. maar dat zijn allemaal schrijfbewerkingen waarbij alleen het type bestand is gewijzigd. Hetzelfde geldt voor registergebeurtenissen, servicegebeurtenissen enz.

Maar hoe zit het met het schrijven van bestanden naar een onbekend of generiek bestandstype? Hoe zit het met niet slechts één evenement, maar een reeks evenementen? Of frequentie van evenementen? Of patronen van dezelfde gebeurtenissen die belangrijk zijn? In dergelijke gevallen heeft een statisch gebeurtenismodel zoals dat van Crowdstrike een zeer beperkte reikwijdte om die nieuwe APT-aanvallen te detecteren. We kunnen het Crowdstrike-gebeurtenismodel beschouwen als "op handtekeningen gebaseerde gebeurtenisverzameling" die sterk lijkt op de oude op handtekeningen gebaseerde AV-scanners.

Comodo's Dragon Enterprise introduceert "Adaptieve gebeurtenismodellering" waar gebeurtenissen worden gedefinieerd op basis van basisbeschrijvingen zoals

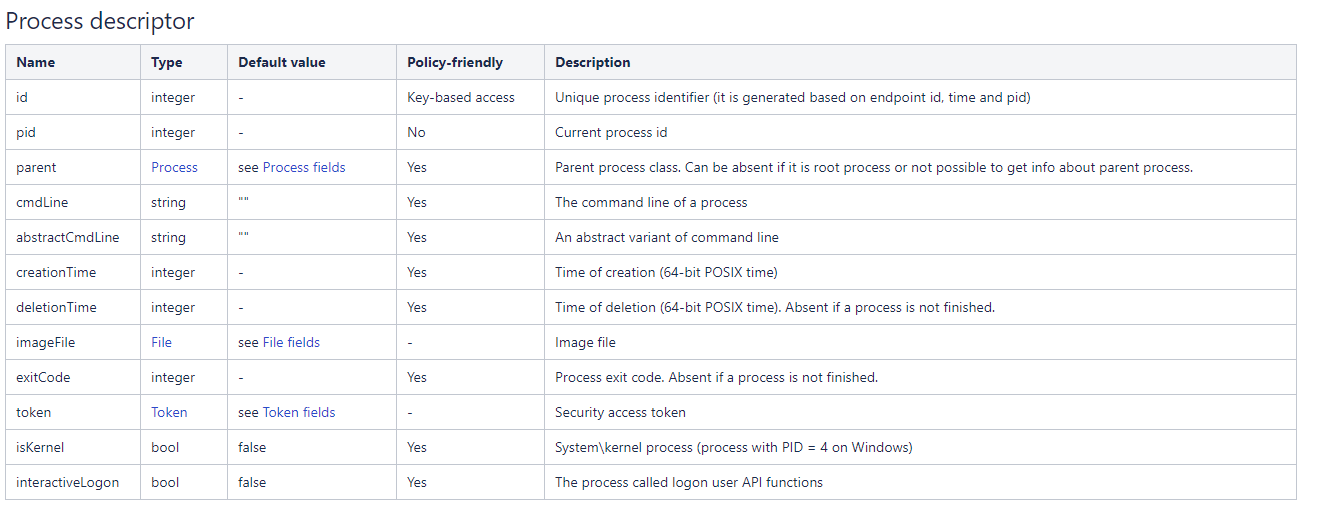

Werkwijze:

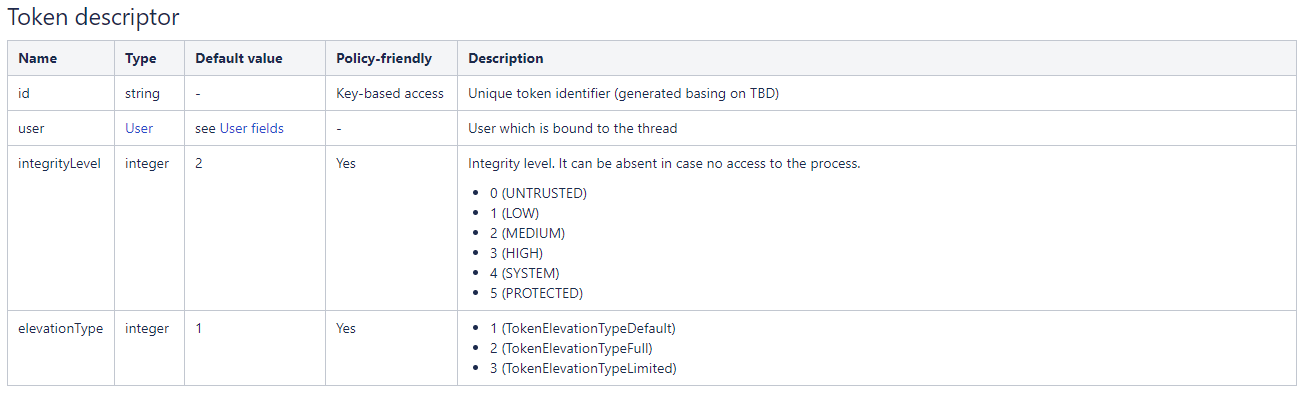

Token:

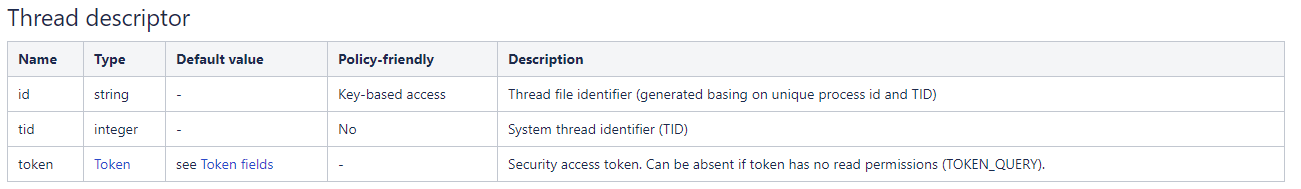

Draad:

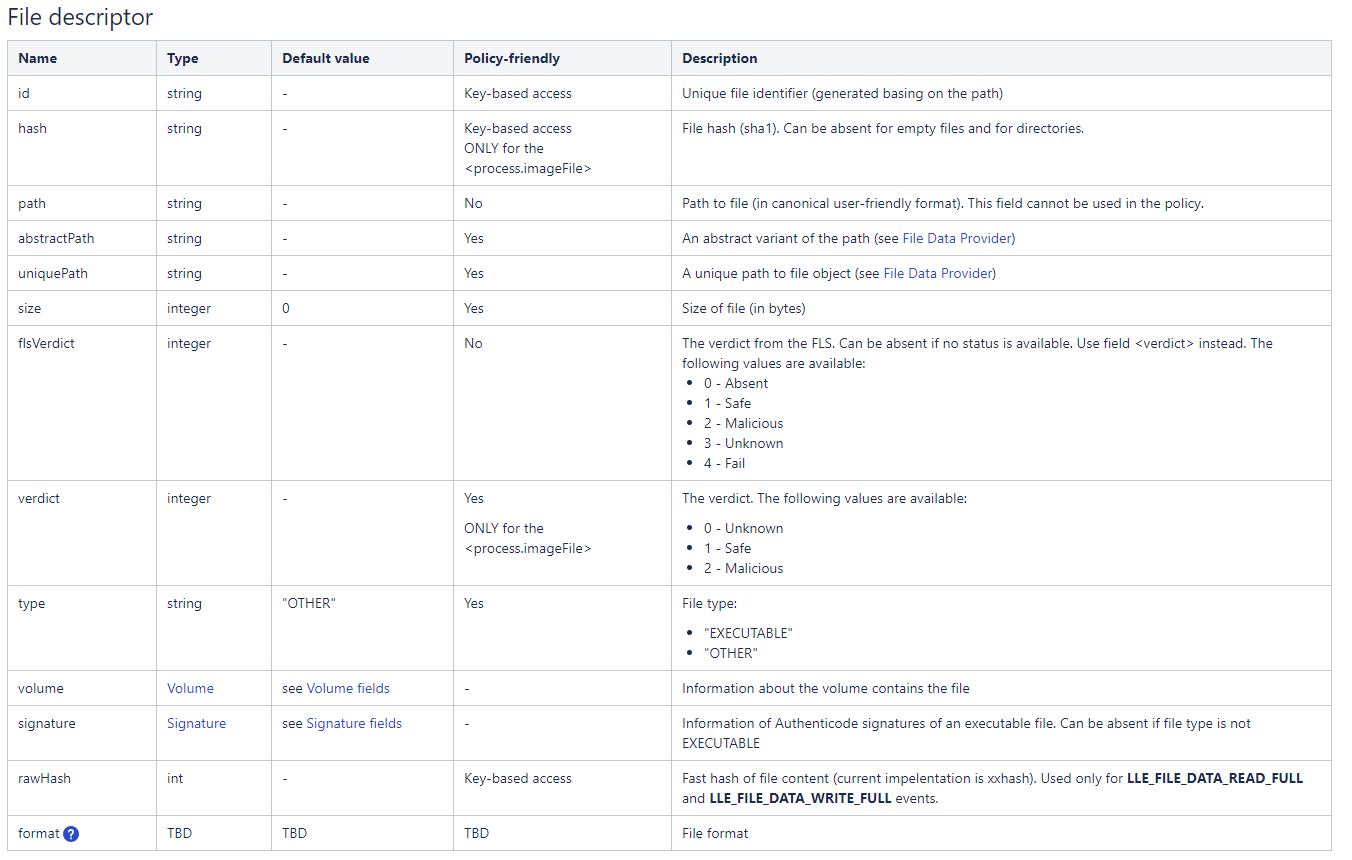

File:

Enkele andere descriptoren zijn:

- Gebruiker

- register

- Geheugen

- Netwerk

- service,

- volume,

- IP, enz.

en de gebeurtenissen op laag niveau (LLE) worden gegenereerd als resultaat van één elementaire activiteit. Deze zijn gebaseerd op onbewerkte gebeurtenissen van verschillende componenten, maar bieden een abstractielaag van de gebeurtenisbron en API-specifieke en controller-specifieke gegevens. Verschillende onbewerkte gebeurtenissen van verschillende controllers en met een andere set velden kunnen bijvoorbeeld worden geconverteerd naar een LLE van één type.

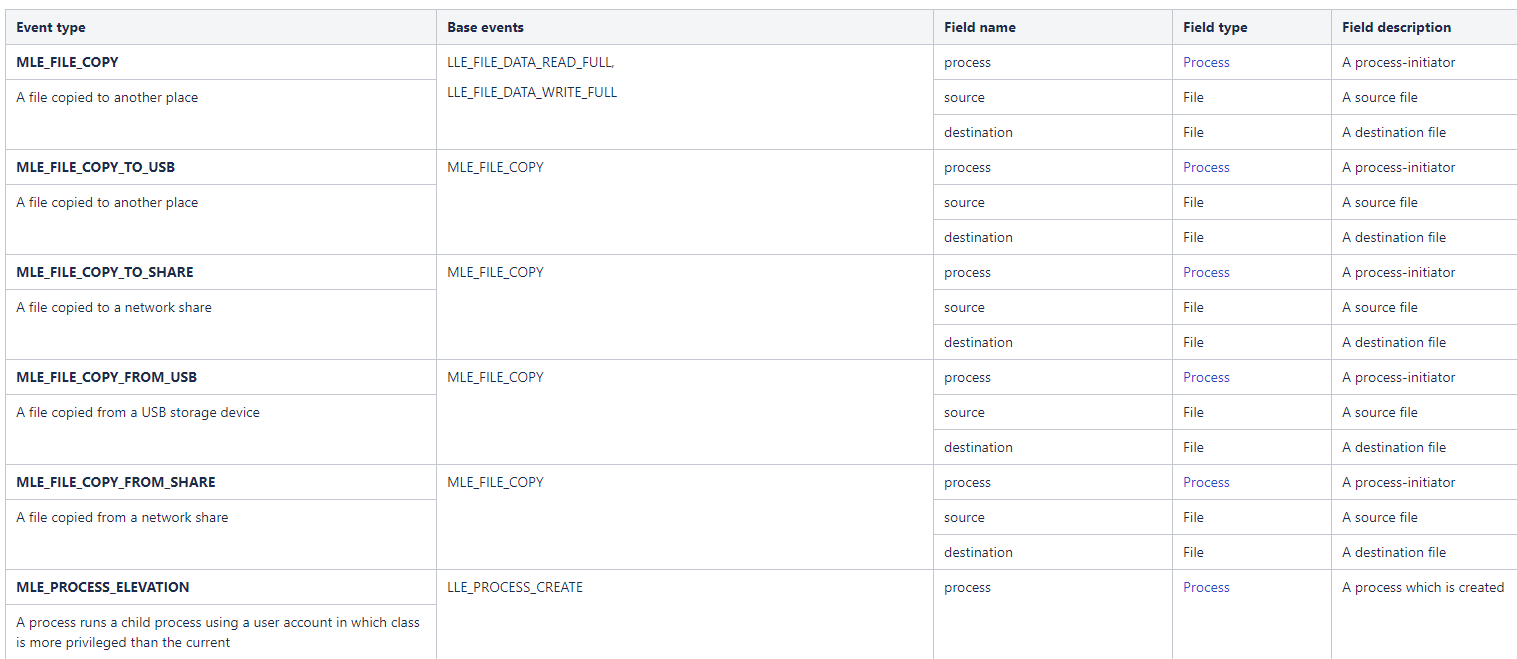

De gebeurtenissen op het middenniveau (MLE) zijn gebeurtenissen die worden gegenereerd als resultaat van een opeenvolging van LLE. Enkele voorbeelden worden hieronder gegeven:

Ze worden meestal gegenereerd door componenten die overeenkomen met lokale patronen. Elke gebeurtenisdescriptor heeft een eigen set velden. De gebeurtenissen hebben echter standaard gemeenschappelijke velden.

De gebeurtenisdescriptor wordt gebruikt bij het matchen van beleid. Het beleid heeft toegang tot de velden in de voorwaarderegels en kan deze vergelijken met vooraf gedefinieerde waarden. Niet alle gebeurtenisvelden kunnen echter worden gebruikt voor beleidscontrole.

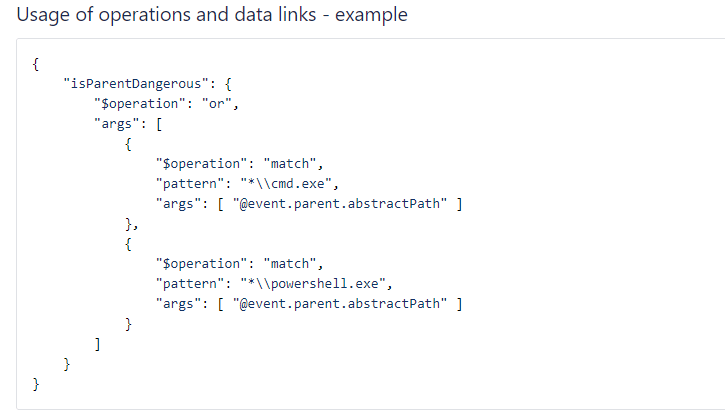

Sommige velden zijn geen scalaire typen maar complexe typen (woordenboeken en reeksen). Toegang tot de woordenboekvelden wordt geboden door "." te gebruiken. De toegang tot de reeksvelden wordt geboden door de notatie "[]" te gebruiken. De voorbeelden staan hieronder:

proces.pid

proces.ouder.pid

proces.accessMask[0]

Afbeelding 1 Voorbeeld van beleid voor adaptieve gebeurtenismodellering

De logische objecten (zoals Proces, Bestand, Gebruiker) in gebeurtenissen worden weergegeven als woordenboeken met een vooraf gedefinieerd formaat. De indeling van elk object wordt beschreven en de velden ervan kunnen worden gebruikt voor beleidsafstemming als dit is opgegeven. De objectbeschrijving kan velden bevatten die verwijzen naar andere objecten.

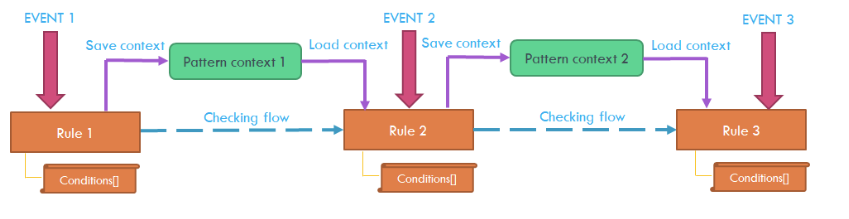

Figuur 2 Patronen ketenen

Met behulp van deze definitie definieert het Comodo Dragon Platform een op beleid gebaseerde gebeurtenisverzameling die niet alleen op het eindpunt zelf kan worden toegepast, maar ook kan verschillen voor elk proces, service of gebruikersactie. Hierdoor zijn we niet alleen in staat om alles wat Crowdstrike verzamelt te verzamelen, maar is het ook adaptief tijdens de incidenten. Waarom zouden we alle brand-schrijfgebeurtenissen verzamelen en verzenden voor een vertrouwd proces als het nog niet wordt geïnjecteerd? Als er een injectie plaatsvindt of er een andere afsplitsing plaatsvindt, begint Dragon Platform met het verzamelen van alle details voor dat proces, waarbij de andere procesverzameling onaangeroerd blijft. Op die low-level evenementen zijn hier enkele voorbeelden van evenementen waar Crowdstrike niet verzamelt:

- LLE_KEYBOARD_GLOBAL_READ

- LLE_KEYBOARD_BLOCK

- LLE_KEYBOARD_GLOBAL_WRITE

- LLE_VOLUME_LINK_CREATE

- LLE_DISK_LINK_CREATE

- LLE_DEVICE_LINK_CREATE

- LLE_VOLUME_RAW_WRITE_ACCESS

- LLE_DISK_RAW_WRITE_ACCESS

- LLE_CLIPBOARD_READ

- LLE_MICROPHONE_ENUM

- LLE_MICROPHONE_READ

- LLE_MOUSE_GLOBAL_WRITE

- LLE_MOUSE_BLOCK

- LLE_WINDOW_DATA_READ

- LLE_DESKTOP_WALLPAPER_SET

- LLE_USER_IMPERSONATION

- MLE_FILE_COPY_TO_USB

- MLE_FILE_COPY_TO_SHARE

- MLE_FILE_COPY_FROM_USB

- MLE_FILE_COPY_FROM_SHARE

- MLE_DANGEROUS_FILE_DOWNLOAD

- MLE_NETWORK_REQUEST_DATA_FROM_SHELL

- MLE_NETWORK_REQUEST_DATA_UNUSUAL_PORT

Dragon Enterprise doet alle patroonafstemming dynamisch op het eindpunt, bepaalt wat er moet worden verzameld, wat er moet worden gecorreleerd en wil verzenden op basis van de adaptieve beleidsdefinities.

Aan de andere kant analyseert Dragon Enterprise ook de tijdreeksen van respectieve gebeurtenissen. Onze Adaptive Event-modellering onderzoekt ook verschillende graden van periodiciteit in de gegevens, waaronder systematische gebruikersproces-, procesproces-, proces-systeemintegratie, evenals dag-van-week- en tijd-van-dag-effecten, en trekt conclusies over de gedetecteerde gebeurtenissen (bijv. populariteit of aanwezigheidsniveau).

Net als geavanceerde persistente bedreigingen (APT), moeten bedreigingen van binnenuit ook worden overwogen in de reikwijdte van EDR. Geaggregeerd gedrag van individuele mensen vertoont doorgaans een periodiciteit in de tijd op verschillende schalen (dagelijks, wekelijks, enz.) die het ritme van de onderliggende menselijke activiteit weerspiegelt en de gegevens niet-homogeen doet lijken. Tegelijkertijd worden de gegevens vaak beschadigd door verschillende 'burst'-periodes van ongewoon gedrag. Het probleem van het vinden en extraheren van deze afwijkende gebeurtenissen wordt door beide elementen bemoeilijkt. Dragon Enterprises gebruikt in deze context unsupervised learning, gebaseerd op in de tijd variërende procesmodellen die ook rekening kunnen houden met afwijkende gebeurtenissen. We genereerden adaptief en autonoom leren om ongebruikelijke "burst" -gebeurtenissen te scheiden van sporen van normale menselijke activiteit.

Bezoek voor meer informatie over Comodo Dragon Enterprise versus Crowdstrike https://bit.ly/3fWZqyJ

De post Wat is de Adaptive Event Modeling van Comodo Dragon Platform en waarom we denken dat het beter is dan dat van Crowdstrike verscheen eerst op Comodo Nieuws en informatie over internetbeveiliging.

- Coinsmart. Europa's beste Bitcoin- en crypto-uitwisseling.

- Platoblockchain. Web3 Metaverse Intelligentie. Kennis versterkt. GRATIS TOEGANG.

- CryptoHawk. Altcoin-radar. Gratis proefversie.

- Bron: https://blog.comodo.com/endpoint-security/what-is-comodo-dragon-platforms-adaptive-event-modeling-and-why-its-better-than-crowdstrikes/

- a

- Over

- toegang

- Account

- acties

- activiteit

- vergevorderd

- agenten

- Alles

- kondigt

- toegepast

- APT

- opkomst

- AV

- wezen

- onder

- Blok

- gevallen

- Categorie

- controleren

- Controles

- verzamelen

- Het verzamelen van

- Collectie

- Gemeen

- complex

- componenten

- computer

- voorwaarde

- controles

- kon

- dagelijks

- gegevens

- beschreven

- gegevens

- gedetecteerd

- Opsporing

- anders

- moeilijk

- Display

- Draak

- gedurende

- duurt

- geeft je de mogelijkheid

- Endpoint

- Enterprise

- bedrijven

- etc

- Event

- EVENTS

- alles

- voorbeeld

- voorbeelden

- vertoont

- Velden

- het vinden van

- Brand

- Voornaam*

- volgend

- vork

- formaat

- oppompen van

- hier

- Echter

- HTTPS

- menselijk

- beeld

- belangrijk

- Inclusief

- individueel

- informatie

- Insider

- integratie

- Internet

- internet Security

- IT

- zelf

- eentje maar

- lagen

- leren

- Niveau

- Beperkt

- lokaal

- locaties

- gemaakt

- MERKEN

- matching

- middel

- model

- modellen

- meer

- netwerk

- nieuws

- een

- operatie

- Operations

- Overige

- het te bezitten.

- Patronen

- procent

- periodes

- platform

- beleidsmaatregelen

- populariteit

- probleem

- Producten

- zorgen voor

- mits

- Rauw

- weerspiegelt

- resterende

- vertegenwoordigd

- antwoord

- reglement

- dezelfde

- veiligheid

- -Series

- service

- reeks

- verscheidene

- sommige

- specifiek

- standaard

- starts

- De

- bedreigingen

- niet de tijd of

- top

- types

- typisch

- .

- doorgaans

- vendors

- Tegen

- per week

- Wat

- Wat is