| Ting å vite: |

| - 14. desember 2023 opplevde Ledger en utnyttelse på Ledger Connect Kit, et Javascript-bibliotek for å koble nettsteder til lommebøker.

- Industrien samarbeidet med Ledger for å nøytralisere utnyttelsen og prøve å fryse stjålne midler veldig raskt – utnyttelsen pågikk faktisk i mindre enn to timer. - Denne utnyttelsen blir for tiden undersøkt, Ledger har sendt inn klager og vil hjelpe berørte individer med å prøve å få tilbake penger. – Denne utnyttelsen har ikke og påvirker ikke integriteten til Ledger-maskinvare eller Ledger Live. |

Hei alle sammen,

I dag opplevde vi en utnyttelse på Ledger Connect Kit, et Javascript-bibliotek som implementerer en knapp som lar brukere koble Ledger-enheten til tredjeparts DApps (lommeboktilkoblede nettsteder).

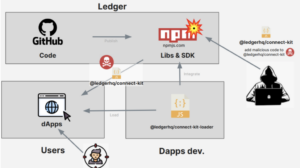

Denne utnyttelsen var et resultat av at en tidligere ansatt ble offer for et phishing-angrep, som tillot en dårlig skuespiller å laste opp en ondsinnet fil til Ledgers NPMJS (en pakkebehandling for Javascript-kode delt mellom apper).

Vi jobbet raskt, sammen med vår partner WalletConnect, for å løse utnyttelsen, og oppdaterte NPMJS for å fjerne og deaktivere den skadelige koden innen 40 minutter etter oppdagelse. Dette er et godt eksempel på at industrien jobber raskt sammen for å møte sikkerhetsutfordringer.

Nå vil jeg ta for meg hvorfor dette skjedde, hvordan vi vil forbedre sikkerhetspraksisen vår for å redusere denne spesifikke risikoen i fremtiden, og dele anbefalingen vår til bransjen, slik at vi kan bli sterkere sammen.

Standard praksis hos Ledger er at ingen enkeltperson kan distribuere kode uten gjennomgang av flere parter. Vi har sterke tilgangskontroller, interne gjennomganger og kode-multisignaturer når det kommer til de fleste deler av utviklingen vår. Dette er tilfelle i 99 % av våre interne systemer. Enhver ansatt som forlater selskapet får sin tilgang tilbakekalt fra hvert Ledger-system.

Dette var en uheldig isolert hendelse. Det er en påminnelse om at sikkerhet ikke er statisk, og Ledger må kontinuerlig forbedre sikkerhetssystemene og -prosessene våre. På dette området vil Ledger implementere sterkere sikkerhetskontroller, og koble vår byggepipeline som implementerer streng programvareforsyningskjedesikkerhet til NPM-distribusjonskanalen.

Det er også en påminnelse om at vi kollektivt må fortsette å heve standarden for sikkerhet rundt DApps der brukere vil engasjere seg i nettleserbasert signering. Det var Ledgers tjeneste som ble utnyttet denne gangen, men i fremtiden kan dette skje med en annen tjeneste eller bibliotek.

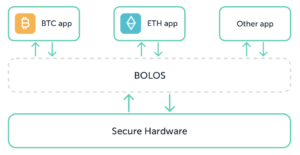

Hos Ledger tror vi tydelig signering, i motsetning til blind signering, vil bidra til å redusere disse problemene. Hvis brukeren kan se hva de signerer på en klarert skjerm, kan utilsiktet signering av useriøse transaksjoner unngås.

Ledger-enheter er åpne plattformer. Ethereum har et plugin-system som lar DApps implementere tydelig signering, og DApps som ønsker å implementere denne beskyttelsen for sine brukere kan lære hvordan på developer.ledger.com. På samme måte som vi så fellesskapet komme sammen i dag, ser vi frem til din hjelp med å gi tydelig signering til alle DApps.

Ledger har engasjert seg med myndighetene og gjør alt vi kan for å hjelpe mens denne etterforskningen utfolder seg. Ledger vil støtte berørte brukere med å hjelpe til med å finne denne dårlige skuespilleren, stille dem for retten, spore midlene og samarbeide med politi for å hjelpe til med å gjenopprette stjålne eiendeler fra hackeren. Vi beklager dypt hendelsene som utspilte seg i dag for berørte personer.

Situasjonen er nå under kontroll og trusselen har passert. Vi forstår panikken dette forårsaket for samfunnet og det bredere økosystemet.

En fullstendig tidslinje er tilgjengelig nedenfor, slik at du kan se hvordan teamene og partnerne våre reagerte.

Takk,

Pascal Gauthier

Styreleder og administrerende direktør

-

Her er tidslinjen for det vi vet om utnyttelsen for øyeblikket:

I morges CET ble en tidligere Ledger-ansatt offer for et phishing-angrep som fikk tilgang til deres NPMJS-konto. Angriperen publiserte en ondsinnet versjon av Ledger Connect Kit (påvirker versjon 1.1.5, 1.1.6 og 1.1.7). Den ondsinnede koden brukte et falskt WalletConnect-prosjekt for å omdirigere midler til en hackerlommebok. Ledgers teknologi- og sikkerhetsteam ble varslet og en løsning ble distribuert innen 40 minutter etter at Ledger ble oppmerksom. Den ondsinnede filen var aktiv i rundt 5 timer, men vi tror vinduet der midlene ble tappet var begrenset til en periode på mindre enn to timer. Ledger koordinert med WalletConnect som raskt deaktiverte det useriøse prosjektet. Det ekte og verifiserte Ledger Connect Kit versjon 1.1.8 spres nå og er trygt å bruke.

For byggherrer som utvikler og samhandler med Ledger Connect Kit-koden: connect-kit-utviklingsteamet på NPM-prosjektet er nå skrivebeskyttet og kan av sikkerhetsgrunner ikke direkte pushe NPM-pakken. Vi har internt rotert hemmelighetene for å publisere på Ledgers GitHub. Utviklere, sjekk igjen at du bruker den nyeste versjonen, 1.1.8.

Ledger, sammen med WalletConnect og våre partnere, har rapportert den dårlige skuespillerens lommebokadresse. Adressen er nå synlig på Chainalysis. Tether har frosset den dårlige skuespillerens USDT.

Vi minner brukere om å alltid slette fortegn med din Ledger. Det du ser på Ledger-skjermen er det du faktisk signerer. Hvis du fortsatt trenger å blindsignere, bruk en ekstra Ledger myntlommebok eller analyser transaksjonen manuelt. Vi snakker aktivt med kunder hvis midler kan ha blitt påvirket, og jobber proaktivt for å hjelpe disse personene på dette tidspunktet. Vi sender også inn en klage og samarbeider med politiet om etterforskningen for å finne angriperen. På toppen av det studerer vi utnyttelsen for å unngå ytterligere angrep. Vi tror angriperens adresse hvor midlene ble tappet er her: 0x658729879fca881d9526480b82ae00efc54b5c2d

Vi vil gjerne takke WalletConnect, Tether, Chainalysis, zachxbt og hele fellesskapet som hjalp oss og fortsetter å hjelpe oss raskt å identifisere og løse dette angrepet. Sikkerhet vil alltid råde ved hjelp av hele økosystemet.

Ledger-teamet

Versjon française:

Un Message de Pascal Gauthier, styreformann og administrerende direktør i Ledger, sur l'exploitation du Ledger Connect Kit

| Viktige punkter: |

| – Le 14. desember 2023, Ledger fait face à une exploitation of Ledger Connect Kit, une bibliothèque Javascript permettant de connecter des sites Web à des portefeuilles crypto.

– L'industrie a collaboré avec Ledger pour neutraliser l'exploitation et tenter de geler rapidement les fonds volés – l'exploitation a eu lieu durant moins de deux heures. – Cette exploitation est actuellement en cours d'investigation. Ledger a déposé des plaintes et s'efforcera d'aider les personnes affectées à récupérer leurs fonds. – Cette utnyttelse n'a pas affecté et n'affecte pas la sécurité des portefeuilles physiques Ledger ni de Ledger Live. – Begrensningen av utnyttelse av applikasjoner er desentraliserte nivåer som brukes av Ledger Connect Kit. |

Hei alle sammen,

Aujourd'hui, nå er det samme som en utnyttelse av Ledger Connect Kit, en bibliotheque Javascript integrert og bouton permettant aux utilisateurs de connecter leur appareil Ledger à des applications décentralisées tierces.

Cette situasjon est liée au fait qu'un ancien employé a été victime d'une attaque de phishing, permettant à un acteur malveillant de télécharger un fichier malveillant sur le NPMJS de Ledger (en gestionnaire de packages pour le code Javascript application partagé entre les .

Notre réaction a été rapide et coordonnée avec notre partenaire WalletConnect pour remédier à la situation. Dans les 40 minutter etterfølgende sønn identifikasjon, nos avons mis à jour le NPMJS pour éliminer et désactiver le code malveillant. Cet épisode témoigne de l'efficacité de l'industrie travaillant de concert pour surmonter d'importants défis de sécurité.

Abordons maintenant les raisons de cet incident et expliquons comment nous renforcerons nos pratiques de sécurité pour atténuer ce risque spécifique à l'avenir. Nous partageons également nos recommandations avec l'industrie pour renforcer notre samarbeid.

Chez Ledger, la norme de sécurité stipule qu’aucune personne seule ne peut déployer du code sans qu’il soit examiné par plusieurs parties, une pratique appliquée dans 99% de nos systèmes internes. De pluss, tout ansatt quittant l'entreprise voit son accès révoqué de tous les systèmes Ledger.

Cet hendelse, malheureux et isolé, souligne que la sécurité est en constante evolution, nécessitant une amélioration continue de nos system. Dans ce contexte, Ledger mettra en place des contrôles de sécurité renforcés, liant notre chaîne de construction qui applique une sécurité stricte de la chaîne d'approvisionnement au canal de distribution NPM.

Il est également rappelé que collectivement, nous devons élever les normes de sécurité autour des applications décentralisées (DApps) où les utilisateurs interagissent avec des signatures basées sur le navigateur. Bien que cette fois-ci ce soit le service de Ledger qui a été exploité, cela pourrait se produire à l'avenir avec un autre service ou bibliothèque.

Chez Ledger, nous croyons en l’efficacité du clear-signing par rapport au blind-signing pour atténuer ces problèmes. Si l’utilisateur peut voir ce qu’il signe sur un écran de confiance, la signatur involontaire de transaksjoner frauduleuses pourra toujours être évitée.

Les appareils Ledger sont des plates-formes ouvertes. Ethereum tilbyr et system for plugin-moduler som er permanente for DApps d'implementer for clear-signering. Les developpeurs intéressés peuvent en savoir plus på developer.ledger.com. Tout comme nous avons vu la communauté se mobiliser aujourd'hui, nous attendons votre aide pour integrer le clear-signing à toutes les DApps.

Ledger coopère avec les autorités et prend toutes les mesures possibles pour aider dans l'enquête en cours. Nous soutiendrons les utilisateurs affectés en identifiant l'acteur malveillant, en le traduisant en justice, en retrouvant les fonds et en collaborant avec les forces de l'ordre pour récupérer les actifs volés. Nous regrettons profondément les événements d'aujourd'hui pour les personnes touchées.

Situasjonen er vedlikeholdet for å kontrollere, den truende ecartée. Nous comprenons l’inquiétude que cela a pu causer dans la communauté et l’écosystème. Vous trouverez ci-dessous une chronologie complète pour voir comment nos équipes and partenaires ont réagi.

Takk,

Pascal Gauthier

-

Voici la chronologie de ce que nous savons sur l'exploitation à l'heure actuelle:

Ce matin, (CET), en gammel ansatt av Ledger og et offer for phishing som har en tillatelse til en hacker som har tilgang til NPMJS. Hacker en publisert en malveillante versjon av Ledger Connect Kit (påvirkende versjoner 1.1.5, 1.1.6 og 1.1.7). Code malveillant utilisait un projet WalletConnect frauduleux pour rediriger les fonds vers le portefeuille d'un hacker. Les équipes de sécurité de Ledger for été alertées, et une correction a été déployée dans les 40 minutes suivant la prize de conscience par Ledger. Le fichier malveillant était actif pendant environ 5 heures, mais nous pensons que la fenêtre pendant laquelle les fonds ont été détournés était limitée à moins de deux heures. Ledger og samarbeid med WalletConnect, som er en rask aktivering av svindelprosjektet. Den autentiske versjonen og bekreftelsen av Ledger Connect Kit, versjon 1.1.8, er tilgjengelig for utbredelse og kan brukes på en sikker måte.

Pour les développeurs qui travaillent sur le code du Ledger Connect Kit: l’équipe de développement du connect-kit sur le projet NPM est désormais en lecture seule et ne peut pas pousser directement le package NPM par mesure de sécurité. Nous avons changé les secrets pour la publication sur GitHub de Ledger. Pour les développeurs: veuillez vérifier à nouveau que vous utilisez la dernière version, la 1.1.8.

Ledger, i samarbeid med WalletConnect og ikke-partnere, en signalisert adresse til portefeuille du malfaiteur. Adressen er synlig på Chainalysis. Tether a gelé les USDT du malfaiteur.

Nous rappelons aux utilisateurs de toujours "clear sign" for transaksjoner med votre Ledger. Ce que vous voyez sur l’écran de Ledger est ce que vous signez réellement. Si vous devez toujours signer de manière aveugle, usez un portefeuille mint Ledger supplémentaire eller analysez votre transaksjon manuellement. Nos sommes en contact actif avec les clients dont les fonds pourraient avoir été affectés et travaillons de manière proactive pour les aider en ce moment. Nous déposons également une plainte et collaborons avec les forces de l’ordre dans le cadre de l’enquête pour retrouver l’attaquant. De pluss, nous étudions l'exploitation afin d'éviter de futures attaques. Nous pensons que l’adresse de l’attaquant où les fonds ont été détournés est la suivante : 0x658729879fca881d9526480b82ae00efc54b5c2d

Nå er tappene tilbakebetalt til WalletConnect, Tether, Chainalysis, zachxbt et toute la communauté qui nous ont aidés og continunt de nous aider à identifier rapidement et à résoudre cette attaque. La sécurité prévaudra toujours avec l’aide de l’ensemble de l’écosystème.

L'équipe de Ledger

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk deg selv. Tilgang her.

- PlatoAiStream. Web3 Intelligence. Kunnskap forsterket. Tilgang her.

- PlatoESG. Karbon, CleanTech, Energi, Miljø, Solenergi, Avfallshåndtering. Tilgang her.

- PlatoHelse. Bioteknologisk og klinisk etterretning. Tilgang her.

- kilde: https://www.ledger.com/blog/a-letter-from-ledger-chairman-ceo-pascal-gauthier-regarding-ledger-connect-kit-exploit

- : har

- :er

- :ikke

- :hvor

- 1

- 13

- 14

- 14.

- 2023

- 40

- 7

- 8

- a

- Om oss

- adgang

- Logg inn

- aktivt

- faktisk

- Ytterligere

- adresse

- påvirke

- påvirkes

- påvirker

- en gang til

- Alle

- tillatt

- tillate

- tillater

- langs

- sammen

- også

- alltid

- an

- og

- En annen

- noen

- søknader

- apps

- ER

- AREA

- rundt

- AS

- Eiendeler

- At

- angripe

- Angrep

- Myndigheter

- tilgjengelig

- unngå

- unngås

- klar

- dårlig

- Bar

- BE

- bli

- vært

- være

- tro

- under

- mellom

- bringe

- Bringe

- bredere

- bygge

- utbyggere

- men

- knapp

- by

- CAN

- saken

- forårsaket

- konsernsjef

- disse

- kjede

- chainalysis

- formann

- utfordringer

- Kanal

- sjekk

- fjerne

- klienter

- kode

- samarbeidet

- samarbeid

- samlet sett

- Kom

- kommer

- kommentere

- samfunnet

- Selskapet

- klage

- klager

- konsert

- Koble

- Tilkobling

- konstruksjon

- kontakt

- fortsette

- kontinuerlig

- kontroll

- kontroller

- koordinert

- kunne

- krypto

- I dag

- Kunder

- DApps

- utplassere

- utplassert

- Utvikler

- utviklere

- utvikle

- Utvikling

- utviklingsteam

- enhet

- Enheter

- gJORDE

- direkte

- deaktivert

- Funnet

- Vise

- distribusjon

- gjør

- gjør

- ikke

- drenert

- E&T

- økosystem

- effektivt

- Ansatt

- håndhevelse

- engasjere

- engasjert

- ethereum

- EU

- hendelser

- Hver

- alle

- eksempel

- erfaren

- Exploit

- utnytting

- Exploited

- Face

- Falling

- filet

- arkivert

- Filing

- Finn

- Fix

- Til

- Krefter

- Tidligere

- Forward

- Frys

- fra

- frossen

- fullt

- midler

- videre

- framtid

- Futures

- fikk

- ekte

- GitHub

- god

- hacker

- skje

- skjedde

- maskinvare

- Ha

- hjelpe

- hjulpet

- hjelpe

- her.

- TIMER

- Hvordan

- Men

- HTTPS

- Identifikasjon

- identifikator

- identifisere

- if

- iverksette

- redskaper

- forbedre

- in

- hendelse

- individer

- industri

- integritet

- samhandler

- intern

- internt

- etterforskning

- isolert

- saker

- IT

- Javascript

- Justice

- Vet

- siste

- Law

- rettshåndhevelse

- LÆRE

- Forelesninger

- Ledger

- Ledger Live

- hovedboksystem

- venstre

- mindre

- brev

- Bibliotek

- sted

- i likhet med

- Begrenset

- leve

- Se

- leder

- manuelt

- melding

- kunne

- mynte

- minutter

- Minske

- øyeblikk

- Morgen

- mest

- flere

- må

- ne

- Trenger

- Nei.

- nå

- of

- on

- ont

- åpen

- motsetning

- or

- rekkefølge

- vår

- pakke

- pakker

- Panic

- parter

- partner

- partnere

- deler

- parti

- Pascal Gauthier

- bestått

- anheng

- perioden

- person

- phishing

- phishing-angrep

- rørledning

- Sted

- Plattformer

- plato

- Platon Data Intelligence

- PlatonData

- vær så snill

- plugg inn

- i tillegg til

- praksis

- praksis

- Proaktiv

- Prosesser

- prosjekt

- beskyttelse

- Utgivelse

- publisere

- publisert

- Skyv

- raskt

- heve

- grunner

- Anbefaling

- Gjenopprette

- om

- angre

- påminnelse

- fjerne

- rapportert

- resultere

- anmeldelse

- Anmeldelser

- Risiko

- rennende

- trygge

- Sikkerhet

- samme

- så

- Skjerm

- hemmeligheter

- sikkerhet

- se

- tjeneste

- Del

- delt

- undertegne

- signatur

- signaturer

- signering

- enkelt

- Nettsteder

- situasjon

- So

- Software

- programvare forsyningskjeden

- LØSE

- dens

- spesifikk

- Standard

- statisk

- Still

- stjålet

- stjålne midler

- Streng

- sterk

- sterkere

- Studerer

- levere

- forsyningskjeden

- støtte

- raskt

- system

- Systemer

- snakker

- lag

- lag

- Teknologi

- Tether

- enn

- takk

- Det

- De

- Fremtiden

- deres

- Dem

- Disse

- de

- Tredje

- denne

- De

- trussel

- tid

- tidslinje

- til

- i dag

- sammen

- topp

- spor

- Transaksjonen

- Transaksjoner

- klarert

- prøve

- to

- UN

- etter

- forstå

- uheldig

- oppdatering

- us

- USDT

- bruke

- brukt

- Bruker

- Brukere

- ved hjelp av

- verifisert

- versjon

- versjoner

- veldig

- Offer

- synlig

- lommebok

- Lommebøker

- var

- Vei..

- we

- web

- var

- Hva

- når

- hvilken

- HVEM

- hele

- hvem sin

- hvorfor

- vil

- vindu

- med

- innenfor

- uten

- Arbeid

- arbeidet

- arbeid

- ville

- Du

- Din

- Zachxbt

- zephyrnet

![Ledger lanserer [Ledger] Market, verdens sikreste NFT-markedsplass, kommer ut innen 24 timer Ledger lanserer [Ledger] Market, verdens sikreste NFT-markedsplass, kommer ut innen 24 timer PlatoBlockchain Data Intelligence. Vertikalt søk. Ai.](https://platoblockchain.com/wp-content/uploads/2022/07/BlogpostHeader-2-1-1024x453-1-300x133.png)