En ny variant av den beryktede "Gh0st RAT"-malwaren har blitt identifisert i nylige angrep rettet mot sørkoreanere og utenriksdepartementet i Usbekistan.

Den kinesiske gruppen "C.Rufus Security Team" først utgitt Gh0st RAT på det åpne nettet i mars 2008. Bemerkelsesverdig nok er den fortsatt i bruk i dag, spesielt i og rundt Kina, skjønt i modifiserte former.

Siden slutten av august, for eksempel, har en gruppe med sterke kinesiske koblinger distribuert en modifisert Gh0st RAT kalt "SugarGh0st RAT." Ifølge forskning fra Cisco Talos, dropper denne trusselaktøren varianten via JavaScript-fylte Windows-snarveier, mens de distraherer mål med tilpassede lokkedokumenter.

Skadevaren i seg selv er fortsatt stort sett det samme, effektive verktøyet det noen gang har vært, selv om det nå har noen nye dekaler for å hjelpe å snike seg forbi antivirusprogramvare.

SugarGh0st RATs feller

De fire prøvene av SugarGh0st, sannsynligvis levert via phishing, kommer på målrettede maskiner som arkiver innebygd med Windows LNK-snarveisfiler. LNK-ene skjuler ondsinnet JavaScript som, ved åpning, slipper et lokkedokument – rettet mot koreanske eller usbekiske myndigheters publikum – og nyttelasten.

I likhet med sin forfedre – den kinesiske opprinnelsen fjerntilgang Trojan, først utgitt for publikum i mars 2008 – er SugarGh0st en ren, multiverktøyet spionasjemaskin. Et 32-bits dynamisk lenkebibliotek (DLL) skrevet i C++, det begynner med å samle inn systemdata, og åpner deretter døren for full fjerntilgang.

Angripere kan bruke SugarGh0st for å hente all informasjon de måtte ønske om den kompromitterte maskinen, eller starte, avslutte eller slette prosessene den kjører. De kan bruke den til å finne, eksfiltrere og slette filer, og slette eventuelle hendelseslogger for å maskere de resulterende rettsmedisinske bevisene. Bakdøren er utstyrt med en keylogger, et skjermbilde, et middel for å få tilgang til enhetens kamera, og mange andre nyttige funksjoner for å manipulere musen, utføre opprinnelige Windows-operasjoner eller bare kjøre vilkårlige kommandoer.

"Det som er mest bekymrende for meg er hvordan det er spesielt utformet for å unngå tidligere deteksjonsmetoder," sier Nick Biasini, Cisco Talos' oppsøkende leder. Med denne nye varianten, spesifikt, "tok de innsats for å gjøre ting som ville endre måten kjernedeteksjonen ville fungere på."

Det er ikke det at SugarGh0st har noen spesielt nye unnvikelsesmekanismer. Snarere, mindre estetiske endringer får det til å se annerledes ut enn tidligere varianter, for eksempel å endre kommunikasjonsprotokollen for kommando-og-kontroll (C2) slik at i stedet for 5 byte, reserverer nettverkspakkehodene de første 8 bytene som magiske byte (en liste med filsignaturer, brukes til å bekrefte innholdet til en fil). "Det er bare en veldig effektiv måte å prøve og sørge for at ditt eksisterende sikkerhetsverktøy ikke kommer til å fange opp dette med en gang," sier Biasini.

Gh0st RATs gamle tilholdssteder

Tilbake i september 2008 henvendte kontoret til Dalai Lama seg til en sikkerhetsforsker (nei, dette er ikke begynnelsen på en dårlig spøk).

De ansatte ble pepret med phishing-e-poster. Microsoft-applikasjoner krasjet, uten forklaring, over hele organisasjonen. En munk tilbakekalt å se datamaskinen hans åpne Microsoft Outlook på egen hånd, legge ved dokumenter til en e-post og sende den e-posten til en ukjent adresse, alt uten hans innspill.

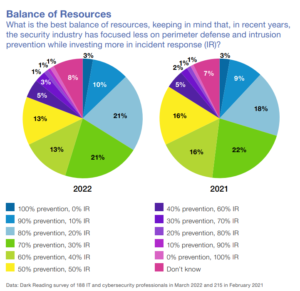

En Gh0st RAT betamodells engelskspråklige brukergrensesnitt. Kilde: Trend Micro EU via Wayback Machine

Trojaneren som ble brukt i den kinesiske militærtilknyttede kampanjen mot tibetanske munker har bestått tidens tann, sier Biasini, av flere grunner.

«Åpen kildekode-skadevarefamilier lever lenge fordi aktører får en fullt funksjonell del av skadelig programvare som de kan manipulere etter eget ønske. Det lar også folk som ikke vet hvordan de skal skrive skadelig programvare til utnytte disse tingene gratis, Forklarer han.

Gh0st RAT, legger han til, skiller seg spesielt ut som "en veldig funksjonell, veldig godt bygget RAT."

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk deg selv. Tilgang her.

- PlatoAiStream. Web3 Intelligence. Kunnskap forsterket. Tilgang her.

- PlatoESG. Karbon, CleanTech, Energi, Miljø, Solenergi, Avfallshåndtering. Tilgang her.

- PlatoHelse. Bioteknologisk og klinisk etterretning. Tilgang her.

- kilde: https://www.darkreading.com/threat-intelligence/new-spookier-gh0st-rat-uzbekistan-south-korea

- : har

- :er

- $OPP

- 2008

- 7

- 8

- a

- Om oss

- adgang

- Tilgang

- tvers

- aktører

- adresse

- Legger

- estetisk

- Affairs

- mot

- Alle

- tillater

- også

- an

- og

- antivirus

- noen

- vises

- søknader

- arkiv

- rundt

- AS

- feste

- Angrep

- publikum

- August

- borte

- backdoor

- dårlig

- fordi

- vært

- Begynnelsen

- være

- beta

- by

- C + +

- rom

- Kampanje

- CAN

- evner

- endring

- Endringer

- endring

- Kina

- Kinesisk

- Cisco

- ren

- Samle

- kommer

- Kommunikasjon

- kompromittert

- datamaskin

- angå

- Bekrefte

- innhold

- Kjerne

- Crashing

- tilpasset

- cyber

- dato

- dekaler

- anses

- levert

- designet

- ønske

- Gjenkjenning

- enhet

- forskjellig

- distribusjon

- do

- dokument

- dokumenter

- Don

- Av

- Drops

- dynamisk

- Effektiv

- innsats

- emalje

- e-post

- innebygd

- ansatte

- Engelsk

- spionasje

- EU

- unngå

- unnvikelse

- Event

- NOEN GANG

- bevis

- eksisterende

- forklarer

- forklaring

- familier

- Noen få

- filet

- Filer

- Finn

- Først

- passer

- Til

- utenlandske

- Rettsmedisinsk

- fire

- fra

- fullt

- fullt

- funksjonelle

- funksjoner

- få

- Global

- skal

- Regjeringen

- Gruppe

- he

- hode

- overskrifter

- hjelpe

- Gjemme seg

- hans

- Hvordan

- Hvordan

- HTML

- http

- HTTPS

- identifisert

- bilde

- in

- beryktet

- informasjon

- inngang

- f.eks

- i stedet

- er n

- IT

- DET ER

- selv

- Javascript

- bare

- Vet

- Koreansk

- Språk

- i stor grad

- Late

- Bibliotek

- Sannsynlig

- LINK

- lenker

- Liste

- leve

- Lang

- maskin

- maskiner

- magi

- gjøre

- malware

- manipulere

- Mars

- maske

- me

- midler

- mekanismer

- metoder

- micro

- Microsoft

- kunne

- departement

- mindre

- modell

- modifisert

- mest

- innfødt

- nettverk

- Ny

- nick

- Nei.

- roman

- nå

- of

- Office

- Gammel

- on

- ONE

- åpen

- åpen kildekode

- åpning

- åpner

- drift

- or

- organisasjon

- opprinnelse

- Annen

- ut

- Outlook

- oppsøk

- egen

- Spesielt

- spesielt

- Past

- Ansatte

- utfører

- phishing

- plukke

- brikke

- plato

- Platon Data Intelligence

- PlatonData

- Plenty

- forrige

- Før

- Prosesser

- protokollen

- offentlig

- ROTTE

- heller

- grunner

- nylig

- utgitt

- fjernkontroll

- fjerntilgang

- forskning

- forsker

- Reserve

- resulterende

- ikke sant

- rennende

- s

- samme

- sier

- sikkerhet

- se

- send

- September

- signaturer

- ganske enkelt

- snike

- Software

- noen

- kilde

- Sør

- spesielt

- Sports

- står

- Begynn

- Still

- sterk

- slik

- sikker

- system

- Talos

- målrettet

- rettet mot

- mål

- lag

- test

- Det

- De

- deres

- deretter

- de

- ting

- ting

- denne

- selv om?

- trussel

- tid

- til

- i dag

- tok

- verktøy

- Trend

- Trojan

- prøve

- ui

- upon

- bruke

- brukt

- usbekisk

- Usbekistan

- variant

- veldig

- av

- se

- Vei..

- var

- hvilken

- mens

- HVEM

- vinduer

- med

- uten

- Arbeid

- ville

- skrive

- skrevet

- Din

- zephyrnet