ESET-forskere analyserte en oppdatert versjon av Android GravityRAT-spyware som stjeler WhatsApp backup-filer og kan motta kommandoer for å slette filer

ESET-forskere har identifisert en oppdatert versjon av Android GravityRAT-spyware som distribueres som meldingsappene BingeChat og Chatico. GravityRAT er et fjerntilgangsverktøy kjent for å bli brukt siden minst 2015 og tidligere brukt i målrettede angrep mot India. Windows-, Android- og macOS-versjoner er tilgjengelige, som tidligere dokumentert av Cisco Talos, Kasperskyog Cyble. Skuespilleren bak GravityRAT er fortsatt ukjent; vi sporer gruppen internt som SpaceCobra.

Mest sannsynlig aktiv siden august 2022, BingeChat-kampanjen pågår fortsatt; kampanjen som bruker Chatico er imidlertid ikke lenger aktiv. BingeChat distribueres gjennom et nettsted som annonserer gratis meldingstjenester. Bemerkelsesverdig i den nylig oppdagede kampanjen, kan GravityRAT eksfiltrere WhatsApp-sikkerhetskopier og motta kommandoer for å slette filer. De ondsinnede appene gir også legitim chat-funksjonalitet basert på åpen kildekode OMEMO Instant Messenger-app.

- Vi oppdaget en ny versjon av Android GravityRAT-spyware som ble distribuert som trojaniserte versjoner av den legitime åpen kildekode OMEMO Instant Messenger Android-appen.

- Den trojaniserte BingeChat-appen er tilgjengelig for nedlasting fra et nettsted som presenterer den som en gratis meldings- og fildelingstjeneste.

- Denne versjonen av GravityRAT er forbedret med to nye funksjoner: motta kommandoer for å slette filer og eksfiltrere WhatsApp backup-filer.

Kampanjeoversikt

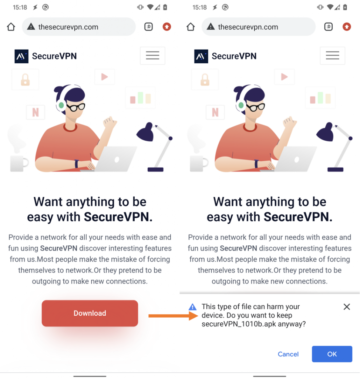

Vi ble varslet om denne kampanjen av MalwareHunterTeam, som delte hashen for en GravityRAT-prøve via en tweet. Basert på navnet på APK-filen, er den skadelige appen merket som BingeChat og hevder å gi meldingsfunksjonalitet. Vi fant nettsiden bingechat[.]net hvorfra denne prøven kan ha blitt lastet ned (se figur 1).

Nettstedet skal gi den skadelige appen etter å ha trykket på LAST NED APP-knappen; Det krever imidlertid at besøkende logger inn. Vi hadde ikke legitimasjon, og registreringer ble stengt (se figur 2). Det er mest sannsynlig at operatørene bare åpner registrering når de forventer at et spesifikt offer skal besøke, muligens med en bestemt IP-adresse, geolokalisering, egendefinert URL eller innenfor en bestemt tidsramme. Derfor tror vi at potensielle ofre er svært målrettet.

Selv om vi ikke kunne laste ned BingeChat-appen via nettstedet, klarte vi å finne en URL på VirusTotal (https://downloads.bingechat[.]net/uploadA/c1d8bad13c5359c97cab280f7b561389153/BingeChat.zip) som inneholder den ondsinnede BingeChat Android-appen. Denne appen har samme hash som appen i den tidligere nevnte tweeten, noe som betyr at denne URLen er et distribusjonspunkt for akkurat denne GravityRAT-eksemplet.

Det samme domenenavnet er også referert i koden til BingeChat-appen – et annet hint om det bingechat[.]net brukes til distribusjon (se figur 3).

Den ondsinnede appen har aldri blitt gjort tilgjengelig i Google Play-butikken. Det er en trojanisert versjon av den legitime åpen kildekode OMEMO Instant Messenger (IM) Android-app, men er merket som BingeChat. OMEMO IM er en gjenoppbygging av Android Jabber-klienten samtaler.

Som du kan se i figur 4, inkluderer HTML-koden til det skadelige nettstedet bevis på at det ble kopiert fra det legitime nettstedet preview.colorlib.com/theme/BingeChat/ på juli 5th, 2022, ved å bruke det automatiserte verktøyet HTTrack; colorlib.com er et legitimt nettsted som tilbyr WordPress-temaer for nedlasting, men BingeChat-temaet ser ut til å ikke lenger være tilgjengelig der. De bingechat[.]net domenet ble registrert 18. augustth, 2022.

Figur 4. Logg generert av HTTrack-verktøyet og registrert i HTML-koden til det skadelige distribusjonsnettstedet

Vi vet ikke hvordan potensielle ofre ble lokket til, eller på annen måte oppdaget, det ondsinnede nettstedet. Med tanke på at nedlasting av appen er betinget av å ha en konto og ny kontoregistrering ikke var mulig for oss, tror vi at potensielle ofre var spesifikt målrettet. Angrepsoversiktsskjemaet er vist i figur 5.

viktimologi

ESET-telemetridata har ikke registrert noen ofre for denne BingeChat-kampanjen, noe som ytterligere antyder at kampanjen sannsynligvis er smalt målrettet. Telemetrien vår har imidlertid én deteksjon av en annen Android GravityRAT-prøve i India som skjedde i juni 2022. I dette tilfellet ble GravityRAT merket som Chatico (se figur 6).

I likhet med BingeChat er Chatico basert på OMEMO Instant Messenger-appen og trojanisert med GravityRAT. Chatico ble mest sannsynlig distribuert gjennom chatico.co[.]uk nettsted og også kommunisert med en C&C-server. Domenene for både nettstedet og C&C-serveren er nå offline.

Herfra og ut vil vi kun fokusere på den aktive kampanjen ved å bruke BingeChat-appen, som har samme ondsinnede funksjonalitet som Chatico.

Attribution

Gruppen bak skadevare er fortsatt ukjent, selv om Facebook-forskere attributt GravityRAT til en gruppe basert i Pakistan, som også tidligere spekulert av Cisco Talos. Vi sporer gruppen internt under navnet SpaceCobra, og tilskriver både BingeChat- og Chatico-kampanjene denne gruppen.

Typisk ondsinnet funksjonalitet for GravityRAT er assosiert med et spesifikt kodestykke som i 2020 ble tilskrevet av Kaspersky til en gruppe som bruker Windows-varianter av GravityRAT

I 2021, Cyble publiserte en analyse av en annen GravityRAT-kampanje som viste de samme mønstrene som BingeChat, for eksempel en lignende distribusjonsvektor for trojaneren som er maskert som en legitim chat-app, som i dette tilfellet var SoSafe Chat, bruken av åpen kildekode OMEMO IM kode, og den samme skadelige funksjonaliteten. I figur 6 kan du se en sammenligning av ondsinnede klasser mellom GravityRAT-prøven analysert av Cyble og den nye prøven i BingeChat. Basert på denne sammenligningen kan vi med stor sikkerhet fastslå at den skadelige koden i BingeChat tilhører GravityRAT malware-familien

Figur 7. Sammenligning av klassenavnene for trojaneren som maskerer seg som legitime SoSafe Chat (venstre) og BingeChat (høyre) apper

Teknisk analyse

Etter lansering ber appen brukeren om å tillate alle nødvendige tillatelser for å fungere ordentlig, som vist i figur 8. Bortsett fra tillatelse til å lese anropsloggene, er de andre forespurte tillatelsene typiske for alle meldingsapplikasjoner, slik at enhetsbrukeren kanskje ikke bli skremt når appen ber om dem.

Som en del av appens legitime funksjonalitet gir den muligheter for å opprette en konto og logge på. Før brukeren logger på appen, begynner GravityRAT å samhandle med sin C&C-server, eksfiltrere enhetsbrukerens data og venter på at kommandoer skal utføres. GravityRAT er i stand til å eksfiltrere:

- samtale logger

- kontaktliste

- SMS-meldinger

- filer med spesifikke utvidelser: jpg, jpeg, log, png, PNG, JPG, JPEG, txt, pdf, xml, doc, xls, xlsx, ppt, pptx, docx, opus, crypt14, crypt12, crypt13, crypt18, crypt32

- enhetens plassering

- grunnleggende enhetsinformasjon

Data som skal eksfiltreres lagres i tekstfiler på eksterne medier, eksfiltreres deretter til C&C-serveren og fjernes til slutt. Filbanene for de trinnvise dataene er oppført i figur 9.

Denne versjonen av GravityRAT har to små oppdateringer sammenlignet med tidligere, offentlig kjente versjoner av GravityRAT. For det første utvider den listen over filer som skal eksfiltreres til de med crypt14, crypt12, crypt13, crypt18og crypt32 utvidelser. Disse kryptfilene er krypterte sikkerhetskopier laget av WhatsApp Messenger. For det andre kan den motta tre kommandoer fra en C&C-server for å utføre:

- Slett alle filer – sletter filer med en bestemt utvidelse, eksfiltrert fra enheten

- Slett alle kontakter – sletter kontaktliste

- Slett alle anropslogger – sletter anropslogger

Dette er veldig spesifikke kommandoer som vanligvis ikke sees i Android malware. Tidligere versjoner av Android GravityRAT kunne ikke motta kommandoer i det hele tatt; de kunne bare laste opp eksfiltrerte data til en C&C-server på et bestemt tidspunkt.

GravityRAT inneholder to hardkodede C&C-underdomener vist i figur 10; den er imidlertid kodet for å bruke bare den første (https://dev.androidadbserver[.]com).

Denne C&C-serveren kontaktes for å registrere en ny kompromittert enhet, og for å hente ytterligere to C&C-adresser: https://cld.androidadbserver[.]com og https://ping.androidadbserver[.]com da vi testet den, som vist i figur 11.

Igjen, bare den første C&C-serveren brukes, denne gangen for å laste opp enhetsbrukerens data, som vist i figur 12.

konklusjonen

Kjent for å ha vært aktiv siden minst 2015, SpaceCobra har gjenopplivet GravityRAT for å inkludere utvidede funksjoner for å eksfiltrere WhatsApp Messenger-sikkerhetskopier og motta kommandoer fra en C&C-server for å slette filer. Akkurat som før bruker denne kampanjen meldingsapper som et deksel for å distribuere GravityRAT-bakdøren. Gruppen bak skadevaren bruker legitim OMEMO IM-kode for å tilby chat-funksjonaliteten for de ondsinnede meldingsappene BingeChat og Chatico.

I følge ESET-telemetri ble en bruker i India målrettet mot den oppdaterte Chatico-versjonen av RAT, lik tidligere dokumenterte SpaceCobra-kampanjer. BingeChat-versjonen distribueres gjennom et nettsted som krever registrering, sannsynligvis bare åpent når angriperne forventer at bestemte ofre skal besøke, muligens med en bestemt IP-adresse, geolokalisering, egendefinert URL eller innenfor en bestemt tidsramme. Uansett mener vi kampanjen er svært målrettet.

IoCs

Filer

| SHA-1 | Pakkens navn | ESET-deteksjonsnavn | Beskrivelse |

|---|---|---|---|

| 2B448233E6C9C4594E385E799CEA9EE8C06923BD | eu.siacs.bingechat | Android/Spy.Gravity.A | GravityRAT etterligner BingeChat-appen. |

| 25715A41250D4B9933E3599881CE020DE7FA6DC3 | eu.siacs.bingechat | Android/Spy.Gravity.A | GravityRAT etterligner BingeChat-appen. |

| 1E03CD512CD75DE896E034289CB2F5A529E4D344 | eu.siacs.chatico | Android/Spy.Gravity.A | GravityRAT etterligner Chatico-appen. |

Network

| IP | Domene | Hosting-leverandør | Først sett | Detaljer |

|---|---|---|---|---|

| 75.2.37[.]224 | jre.jdklibraries[.]com | Amazon.com, Inc. | 2022-11-16 | Chatico C&C server. |

| 104.21.12[.]211 | cld.androidadbserver[.]com adb.androidadbserver[.]com |

Cloudflare, Inc. | 2023-03-16 | BingeChat C&C-servere. |

| 104.21.24[.]109 | dev.jdklibraries[.]com | Cloudflare, Inc. | N / A | Chatico C&C server. |

| 104.21.41[.]147 | chatico.co[.]uk | Cloudflare, Inc. | 2021-11-19 | Chatico distribusjonsnettsted. |

| 172.67.196[.]90 | dev.androidadbserver[.]com ping.androidadbserver[.]com |

Cloudflare, Inc. | 2022-11-16 | BingeChat C&C-servere. |

| 172.67.203[.]168 | bingechat[.]net | Cloudflare, Inc. | 2022-08-18 | BingeChat distribusjonsnettsted. |

Baner

Data iscenesettes for eksfiltrering på følgende steder:

/storage/emulated/0/Android/ebc/oww.log

/storage/emulated/0/Android/ebc/obb.log

/storage/emulated/0/bc/ms.log

/storage/emulated/0/bc/cl.log

/storage/emulated/0/bc/cdcl.log

/storage/emulated/0/bc/cdms.log

/storage/emulated/0/bc/cs.log

/storage/emulated/0/bc/location.log

MITRE ATT&CK-teknikker

Dette bordet ble bygget vha versjon 13 av MITRE ATT&CK-rammeverket.

| taktikk | ID | Navn | Beskrivelse |

|---|---|---|---|

| Utholdenhet | T1398 | Start- eller påloggingsinitialiseringsskript | GravityRAT mottar BOOT_COMPLETED kringkastingsintensjon om å aktiveres ved oppstart av enheten. |

| T1624.001 | Hendelsesutløst utførelse: Broadcast-mottakere | GravityRAT-funksjonalitet utløses hvis en av disse hendelsene inntreffer: USB_DEVICE_ATTACHED, ACTION_CONNECTION_STATE_CHANGED, USER_UNLOCKED, ACTION_POWER_CONNECTED, ACTION_POWER_DISCONNECTED, FLYMODUS, LAVT BATTERI, BATTERY_OKAY, DATE_CHANGED, REBOOT, TIME_TICK, eller CONNECTIVITY_CHANGE. |

|

| Forsvarsunndragelse | T1630.002 | Indikatorfjerning på vert: Filsletting | GravityRAT fjerner lokale filer som inneholder sensitiv informasjon eksfiltrert fra enheten. |

| Discovery | T1420 | Fil- og katalogoppdagelse | GravityRAT viser tilgjengelige filer på ekstern lagring. |

| T1422 | Oppdagelse av systemnettverkskonfigurasjon | GravityRAT trekker ut IMEI, IMSI, IP-adresse, telefonnummer og land. | |

| T1426 | Oppdagelse av systeminformasjon | GravityRAT trekker ut informasjon om enheten, inkludert SIM-serienummer, enhets-ID og vanlig systeminformasjon. | |

| Samling | T1533 | Data fra lokalt system | GravityRAT eksfiltrerer filer fra enheten. |

| T1430 | Lokalsporing | GravityRAT sporer enhetens plassering. | |

| T1636.002 | Beskyttede brukerdata: Anropslogger | GravityRAT trekker ut samtalelogger. | |

| T1636.003 | Beskyttet brukerdata: Kontaktliste | GravityRAT trekker ut kontaktlisten. | |

| T1636.004 | Beskyttet brukerdata: SMS-meldinger | GravityRAT trekker ut SMS-meldinger. | |

| Command and Control | T1437.001 | Application Layer Protocol: Webprotokoller | GravityRAT bruker HTTPS for å kommunisere med sin C&C-server. |

| exfiltration | T1646 | Eksfiltrering over C2-kanal | GravityRAT eksfiltrerer data ved hjelp av HTTPS. |

| Påvirkning | T1641 | Datamanipulasjon | GravityRAT fjerner filer med bestemte utvidelser fra enheten, og sletter alle brukeranropslogger og kontaktlisten. |

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- EVM Finans. Unified Interface for desentralisert økonomi. Tilgang her.

- Quantum Media Group. IR/PR forsterket. Tilgang her.

- PlatoAiStream. Web3 Data Intelligence. Kunnskap forsterket. Tilgang her.

- kilde: https://www.welivesecurity.com/2023/06/15/android-gravityrat-goes-after-whatsapp-backups/

- : har

- :er

- :ikke

- 1

- 10

- 11

- 12

- 16

- 2020

- 2021

- 2022

- 32

- 500

- 67

- 7

- 8

- 9

- a

- I stand

- Om oss

- adgang

- Logg inn

- aktiv

- aktivitet

- Ytterligere

- adresse

- adresser

- Annonsering

- Etter

- mot

- skremt

- Alle

- tillate

- også

- an

- analyse

- analysert

- og

- android

- En annen

- noen

- app

- Søknad

- apps

- ER

- AS

- assosiert

- At

- angripe

- Angrep

- August

- Automatisert

- tilgjengelig

- backdoor

- Backup

- sikkerhetskopier

- basert

- BE

- vært

- før du

- bak

- være

- tro

- tilhører

- mellom

- både

- branded

- kringkaste

- bygget

- men

- knapp

- by

- ring

- Kampanje

- Kampanjer

- CAN

- evner

- stand

- saken

- Cisco

- krav

- klasse

- klasser

- kunde

- stengt

- kode

- kodet

- COM

- Felles

- kommunisere

- Kommunikasjon

- sammenlignet

- sammenligning

- kompromittert

- selvtillit

- Konfigurasjon

- vurderer

- kontakt

- inneholde

- inneholdt

- inneholder

- kunne

- land

- dekke

- skape

- opprettet

- Credentials

- krypten

- I dag

- skikk

- dato

- Gjenkjenning

- enhet

- oppdaget

- distribuere

- distribueres

- distribusjon

- do

- ikke

- domene

- Domain Name

- domener

- nedlasting

- anvender

- kryptert

- forbedret

- Selv

- hendelser

- bevis

- Unntatt

- henrette

- gjennomføring

- eksfiltrering

- utvidet

- forvente

- strekker

- forlengelse

- utvidelser

- utvendig

- ekstrakter

- FB

- Figur

- filet

- Filer

- Endelig

- Finn

- Først

- Fokus

- etter

- Til

- funnet

- Gratis

- fra

- funksjonalitet

- funksjonalitet

- videre

- generert

- Går

- Google Play

- Google Play-butikken

- gravitasjon

- Gruppe

- hash

- Ha

- å ha

- her.

- Høy

- svært

- vert

- Hvordan

- Men

- HTML

- HTTPS

- ID

- identifisert

- if

- in

- inkludere

- inkluderer

- Inkludert

- india

- informasjon

- innledende

- instant

- hensikt

- samhandle

- internt

- inn

- IP

- IP-adresse

- IT

- DET ER

- jpg

- Juli

- juni

- bare

- Vet

- kjent

- lansere

- lag

- minst

- venstre

- Legit

- legitim

- Sannsynlig

- Liste

- oppført

- lister

- lokal

- plassering

- logg

- Logg inn

- lenger

- MacOS

- laget

- malware

- max bredde

- midler

- Media

- nevnt

- meldinger

- meldinger

- Messenger

- kunne

- mest

- navn

- navn

- nødvendig

- nettverk

- aldri

- Ny

- nylig

- Nei.

- bemerkelsesverdig

- nå

- Antall

- forekom

- of

- offline

- on

- ONE

- pågående

- bare

- åpen

- åpen kildekode

- operatører

- alternativer

- or

- Annen

- ellers

- vår

- ut

- enn

- oversikt

- Pakistan

- del

- Spesielt

- mønstre

- tillatelse

- tillatelser

- telefon

- brikke

- steder

- plato

- Platon Data Intelligence

- PlatonData

- Spille

- Play-butikken

- Point

- poeng

- mulig

- muligens

- potensiell

- gaver

- forrige

- tidligere

- sannsynligvis

- riktig

- protokollen

- gi

- gir

- offentlig

- publisert

- ROTTE

- Lese

- motta

- mottar

- mottak

- registrert

- registrere

- registrert

- Registrering

- forblir

- fjernkontroll

- fjerntilgang

- fjerning

- fjernet

- forespørsler

- Krever

- forskere

- ikke sant

- samme

- ordningen

- Skjerm

- Sekund

- se

- synes

- sett

- sensitive

- serie~~POS=TRUNC

- Servere

- tjeneste

- Tjenester

- delt

- deling

- bør

- vist

- Skilt

- JA

- lignende

- siden

- nettstedet

- liten

- SMS

- So

- spesifikk

- spesielt

- spyware

- starter

- oppstart

- Tilstand

- stjeler

- Still

- lagring

- oppbevare

- lagret

- slik

- system

- bord

- Talos

- målrettet

- testet

- Det

- De

- Dem

- tema

- deretter

- Der.

- derfor

- Disse

- de

- denne

- De

- selv om?

- tre

- Gjennom

- tid

- tidsramme

- til

- verktøy

- spor

- utløst

- Trojan

- tweet

- to

- typisk

- typisk

- etter

- ukjent

- oppdatert

- oppdateringer

- URL

- us

- bruke

- brukt

- Bruker

- bruker

- ved hjelp av

- versjon

- veldig

- av

- Offer

- ofre

- Besøk

- besøkende

- venter

- var

- we

- web

- Nettsted

- var

- når

- hvilken

- bred

- vil

- vinduer

- med

- innenfor

- WordPress

- wordpress temaer

- Arbeid

- XML

- Du

- zephyrnet