Den siste oppdateringen til Google Chrome-nettleser er ute og støter det firedelte versjonsnummeret til 104.0.5112.101 (Mac og Linux), eller til 104.0.5112.102 (Windows).

I følge Google inneholder den nye versjonen 11 sikkerhetsreparasjoner, hvorav en er merket med bemerkningen at "en utnyttelse [for denne sårbarheten] eksisterer i naturen", noe som gjør det til et null-dagers hull.

Navnet zero-day er en påminnelse om at det var null dager der selv den mest velinformerte og proaktive brukeren eller systemadministratoren kunne ha blitt lappet foran Bad Guys.

Oppdater detaljer

Detaljer om oppdateringene er få, gitt at Google, i likhet med mange andre leverandører i disse dager, begrenser tilgangen til feildetaljer "til et flertall av brukerne er oppdatert med en rettelse".

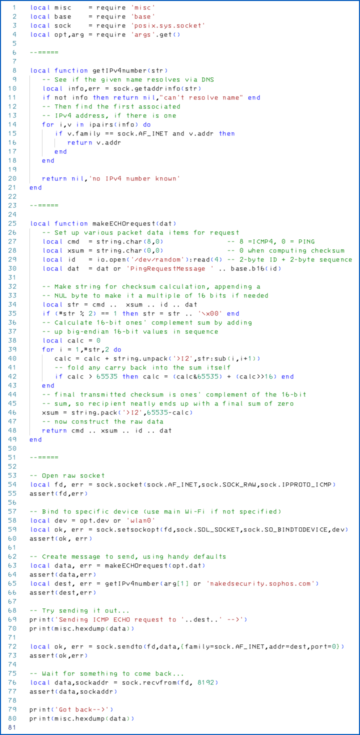

Men Googles gi ut bulletin oppregner eksplisitt 10 av de 11 feilene, som følger:

- CVE-2022-2852: Bruk after free i FedCM.

- CVE-2022-2854: Bruk after free i SwiftShader.

- CVE-2022-2855: Bruk etter fri i ANGLE.

- CVE-2022-2857: Bruk etter gratis i Blink.

- CVE-2022-2858: Bruk etter gratis i påloggingsflyt.

- CVE-2022-2853: Heap buffer overflow i nedlastinger.

- CVE-2022-2856: Utilstrekkelig validering av ikke-klarerte input i Intents. (Null-dager.)

- CVE-2022-2859: Bruk after free i Chrome OS Shell.

- CVE-2022-2860: Utilstrekkelig håndhevelse av retningslinjer i informasjonskapsler.

- CVE-2022-2861: Upassende implementering i Extensions API.

Som du kan se, ble syv av disse feilene forårsaket av feilhåndtering av minnet.

A bruk-etter-fri sårbarhet betyr at en del av Chrome ga tilbake en minneblokk som den ikke hadde planer om å bruke lenger, slik at den kunne omfordeles til bruk andre steder i programvaren ...

...bare for å fortsette å bruke det minnet uansett, og dermed potensielt få en del av Chrome til å stole på data den trodde den kunne stole på, uten å innse at en annen del av programvaren fortsatt kan tukle med disse dataene.

Ofte vil feil av denne typen føre til at programvaren krasjer fullstendig, ved å rote til beregninger eller minnetilgang på en uopprettelig måte.

Noen ganger kan imidlertid bruk-etter-frie feil utløses bevisst for å feildirigere programvaren slik at den oppfører seg feil (for eksempel ved å hoppe over en sikkerhetssjekk, eller stole på feil blokk med inndata) og provosere frem uautorisert oppførsel.

A haugbufferoverløp betyr å be om en minneblokk, men skrive ut mer data enn det som passer trygt inn i den.

Dette flyter over den offisielt tildelte bufferen og overskriver data i neste blokk med minne, selv om det minnet allerede er i bruk av en annen del av programmet.

Bufferoverløp gir derfor vanligvis lignende bivirkninger som bruk-etter-fri-feil: for det meste vil det sårbare programmet krasje; noen ganger kan imidlertid programmet bli lurt til å kjøre upålitelig kode uten forvarsel.

Nulldagershullet

Zero-day bug CVE-2022-2856 presenteres uten flere detaljer enn du ser ovenfor: "Utilstrekkelig validering av ikke-klarerte inndata i Intents."

En Chrome Intent er en mekanisme for å utløse apper direkte fra en nettside, der data på nettsiden mates inn i en ekstern app som er lansert for å behandle disse dataene.

Google har ikke gitt noen detaljer om hvilke apper eller hva slags data som kan bli manipulert av denne feilen...

…men faren virker ganske åpenbar hvis den kjente utnyttelsen involverer stille å mate en lokal app med den typen risikable data som normalt vil bli blokkert av sikkerhetsgrunner.

Hva gjør jeg?

Chrome vil sannsynligvis oppdatere seg selv, men vi anbefaler alltid å sjekke uansett.

På Windows og Mac, bruk Mer > Hjelp > Om Google Chrome > Oppdater Google Chrome.

Det er en egen utgivelsesbulletin for Chrome for iOS, som går til versjon 104.0.5112.99, men ingen bulletin ennå [2022-08-17T12:00Z] som nevner Chrome for Android.

På iOS, sjekk at App Store-appene dine er oppdaterte. (Bruk selve App Store-appen for å gjøre dette.)

Du kan se etter eventuelle kommende oppdateringer om Android på Googles Chrome slipper blog

Den åpne kildekode Chromium-varianten av den proprietære Chrome-nettleseren er også i versjon 104.0.5112.101.

Microsoft Edge sikkerhetsmerknader, men for øyeblikket sier [2022-08-17T12:00Z]:

August 16, 2022

Microsoft er klar over den nylige utnyttelsen som eksisterer i naturen. Vi jobber aktivt med å gi ut en sikkerhetsoppdatering som rapportert av Chromium-teamet.

Du kan holde øye med en Edge-oppdatering på Microsofts offisielle Edge sikkerhetsoppdateringer side.

- blockchain

- coingenius

- cryptocurrency lommebøker

- kryptoverveksling

- cybersikkerhet

- nettkriminelle

- Cybersecurity

- innenriksdepartementet

- digitale lommebøker

- brannmur

- Google Chrome

- Kaspersky

- malware

- Mcafee

- Naken sikkerhet

- NexBLOC

- plato

- plato ai

- Platon Data Intelligence

- Platon spill

- PlatonData

- platogaming

- VPN

- sårbarhet

- nettside sikkerhet

- zephyrnet

![S3 Ep96: Zoom 0-dagers, AEPIC-lekkasje, Conti-belønning, helsevesenet sikkerhet [lyd + tekst] S3 Ep96: Zoom 0-dagers, AEPIC-lekkasje, Conti-belønning, helsevesenet sikkerhet [Lyd + tekst] PlatoBlockchain Data Intelligence. Vertikalt søk. Ai.](https://platoblockchain.com/wp-content/uploads/2022/08/bn-1200-2-300x157.png)

![S3 Ep115: True crime stories – En dag i livet til en cyberkriminalitetsbekjemper [lyd + tekst] S3 Ep115: True crime stories – En dag i livet til en cyberkrimbekjemper [Lyd + tekst] PlatoBlockchain Data Intelligence. Vertikalt søk. Ai.](https://platoblockchain.com/wp-content/uploads/2022/12/pm-expert-1200-360x188.png)