Lesetid: 6 minutterComodo Cyber Security-team avslører de indre funksjonene til den siste stammen av denne vedvarende trusselen

Comodo Cyber Security-teamet undersøker hele tiden den nyeste løsepengevaren for å beskytte brukerne våre bedre og dele funnene våre med de bredere netsec- og antivirussamfunnene. I dag vil vi gjerne fortelle deg om en nyere versjon av ransomware som heter Dharma versjon 2.0.

Skadevaren dukket først opp i 2016 under navnet CrySIS. Den var målrettet mot Windows-systemer og krypterer offerets filer med sterke AES-256 og RSA-1024-algoritmer, før den krevde løsepenger i Bitcoins. Som med praktisk talt alle stammer av løsepengevare, er filene fullstendig ugjenopprettelige uten dekrypteringsnøkkelen, og offeret må betale løsepengene for å få nøkkelen.

Dharma-trojaneren leveres av brute-forcing svake passord på RDP-forbindelser, eller ved å få offeret til å åpne et ondsinnet e-postvedlegg. Den første metoden innebærer at angriperen skanner port 3389 for tilkoblinger som bruker RDP-protokollen. Når et mål er funnet, prøver angriperen å logge på tilkoblingen ved automatisk å prøve forskjellige passord fra et enormt bibliotek med kjente passord, til ett av dem fungerer. Derfra har angriperen full kontroll over målmaskinen og kjører Dharma løsepengevare manuelt på brukerens filer.

Sistnevnte metode er et klassisk e-postangrep. Offeret mottar en e-post som ser ut som om den kommer fra deres virkelige antivirusleverandør. Den inneholder en advarsel om skadelig programvare på maskinen deres og instruerer dem om å installere den vedlagte antivirusfilen for å fjerne trusselen. Selvfølgelig er vedlegget ikke et antivirusprogram, det er Dharma 2.0, som deretter fortsetter med å kryptere brukerens filer og kreve løsepenger for å låse dem opp.

I februar 2020, Comodo Cybersikkerhet teamet oppdaget den siste utviklingen av dette skadelig programvare, Dharma 2.0. Denne versjonen inneholder kjernefunksjonaliteten krypter-og-løsepenger fra tidligere versjoner, men inneholder også en ekstra bakdør som gir eksterne administrasjonsmuligheter. La oss ta en nærmere titt på detaljene i Dharma 2.0, med hjelp fra Comodo Cyber Security-teamet.

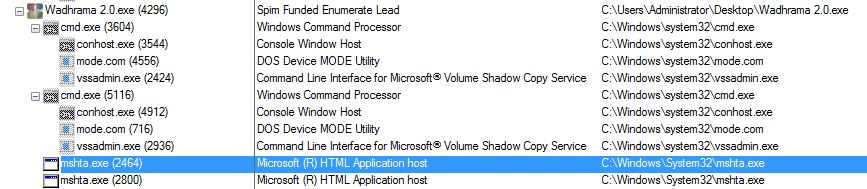

Process Execution Hierarchy of Dharma 2.0

Utførelsestreet for skadelig programvare vises i skjermbildet nedenfor, med 'Wadhrama 2.0.exe' i toppen av listen:

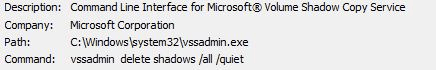

Skadevaren bruker DOS-enhetsmodusverktøyet til å samle informasjon om offerets tastatur og sletter alle skyggekopier av filene deres. Kommandoen 'vssadmin delete shadows /all /quiet' brukes ofte i løsepengeprogramvare for å slette eksisterende Windows-gjenopprettingspunkter, og frarøver brukeren en sikkerhetskopi av filene deres:

Når skyggekopiene er borte, kan ikke brukere gjenopprette filene sine med mindre de har en ekstern tredjeparts sikkerhetskopi på plass. Mange virksomheter har slike sikkerhetskopier på plass, men et alarmerende antall gjør det ikke.

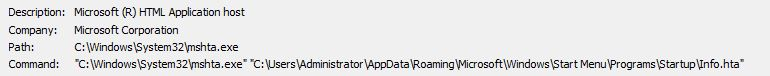

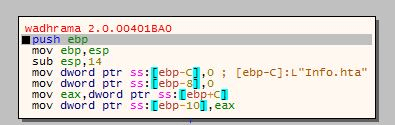

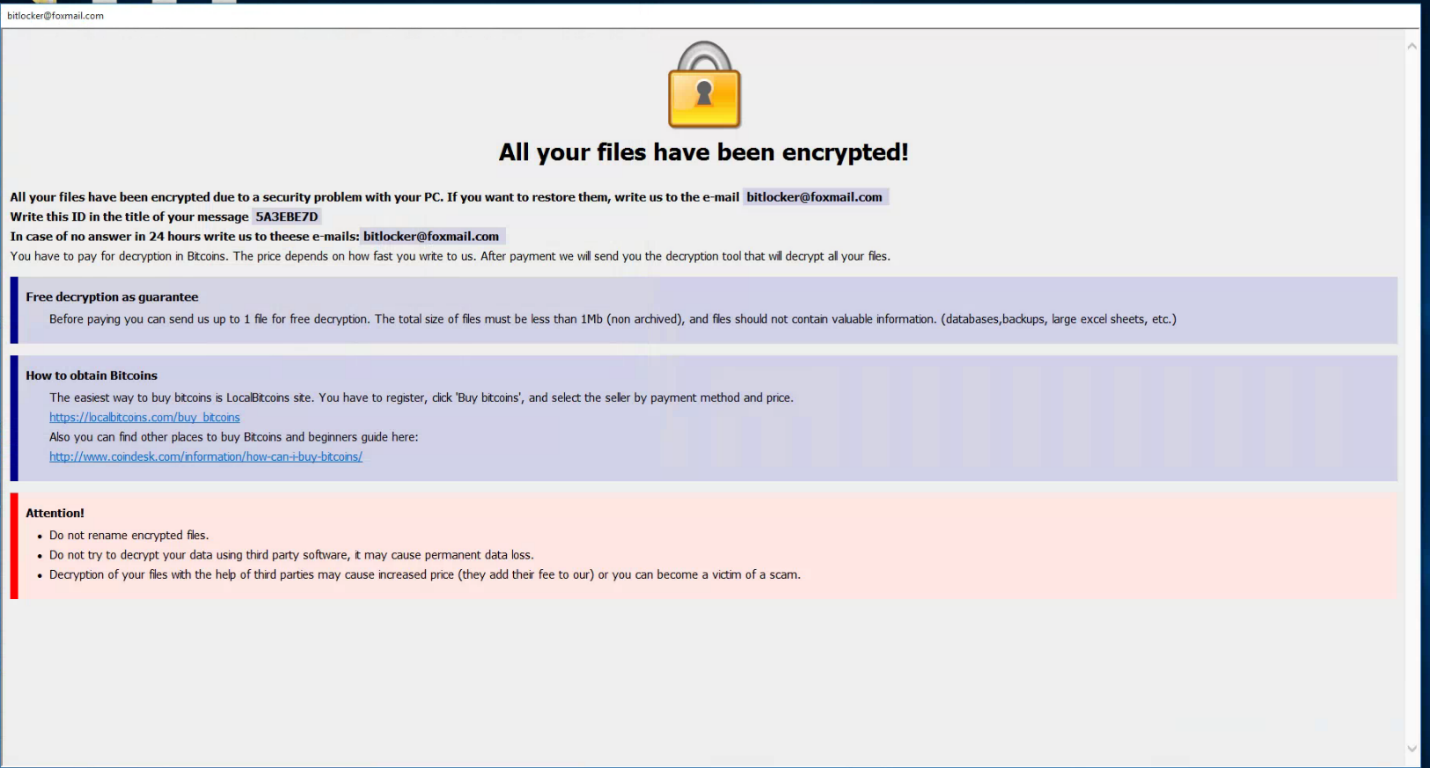

Etter å ha kryptert alle filene på datamaskinen, trenger angriperen nå en måte å kommunisere sine instruksjoner til offeret. Den gjør dette ved å bruke 'mshta.exe' for å åpne 'Info.hta' som en automatisk kjøring med kommandoen

'C:UsersAdministratorAppDataRoamingMicrosoftWindowsStartMenuProgramsStartupInfo.hta'.

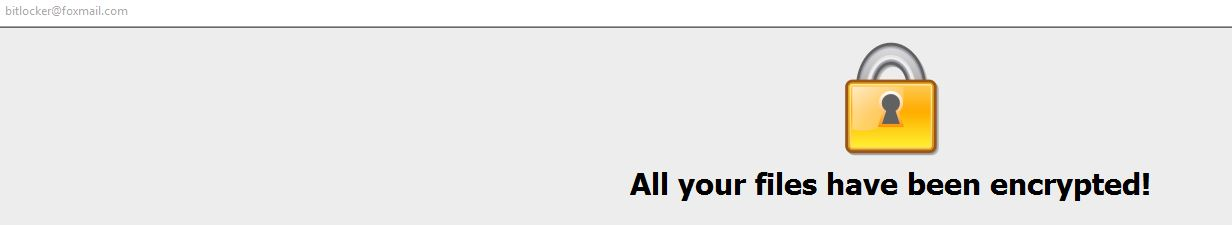

'Info.hta' er filen som inneholder løsepengene:

"Alle filene dine er kryptert!"

Dynamisk analyse av Dharma 2.0

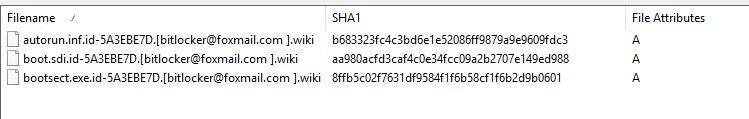

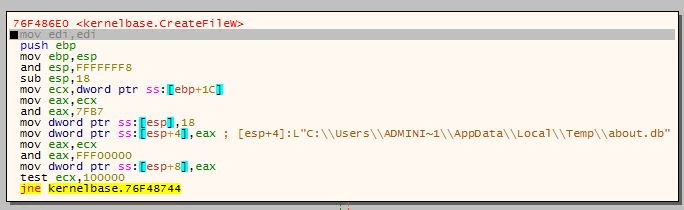

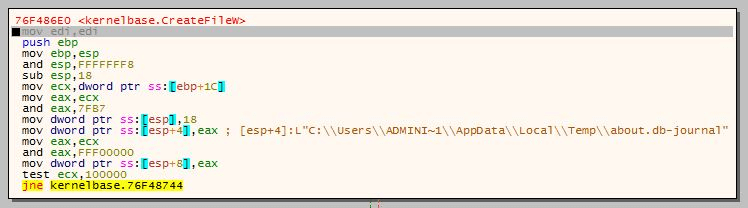

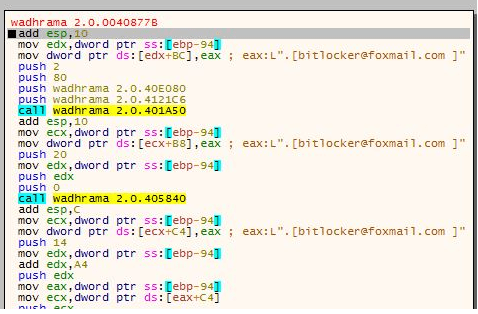

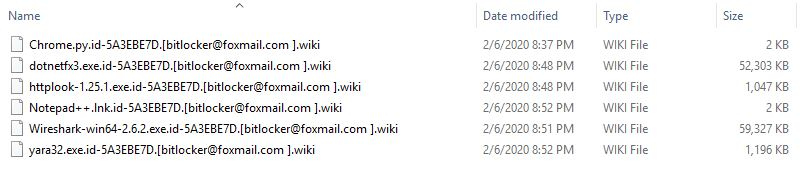

Wadhrama 2.0.exe lager to sql-filer, 'about.db' og 'about.db-journal' i <%usersadministratorappdatalocaltemp%>. Den lager en kopi av seg selv i <%system32%> , <%startup%>, og legger til utvidelsen '[bitlocker@foxmail.com ].wiki' på slutten av alle krypterte filer:

c:usersadministratorappdatalocaltempabout.db

c:usersadministratorappdatalocaltempabout.db-journal

c:windowssystem32Wadhrama 2.0.exe

c:usersadministratorappdataroamingmicrosoftwindowsstartmenyprogrammeroppstartWadhrama 2.0.exe

c:programdatamicrosoftwindowsstartmenyprogrammeroppstartWadhrama 2.0.exe

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500desktop.ini.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:bootbootstat.dat.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:bootsect.bak.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:msocacheall users{90120000-0012-0000-0000-0000000ff1ce}-coffice64ww.xml.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:config.sys.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:msocacheall users{90120000-0012-0000-0000-0000000ff1ce}-csetup.xml.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:autoexec.bat.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500$r1vq4s7.exe.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500$i1vq4s7.exe.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

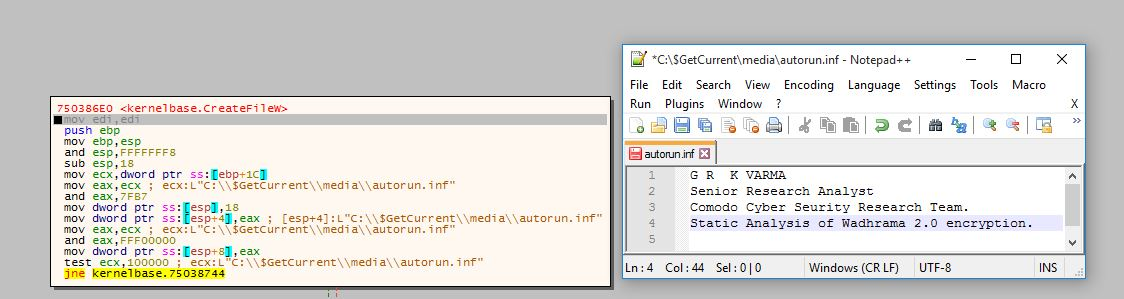

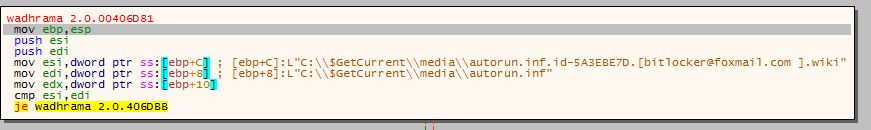

Statisk analyse av Dharma 2.0

Nettsikkerhetsteamet testet krypteringskompleksiteten til Dharma 2.0 ved å lage tre identiske, 5 linjers tekstfiler med følgende innhold:

Vi kalte de tre filene 'autorun.inf', 'boot.sdi' og 'bootsect.exe' og flyttet hver til et annet sted. Fordi filene alle er av samme type, størrelse og har samme innhold, deler de samme SHA1-signatur – 9ea0e7343beea0d319bc03e27feb6029dde0bd96.

Dette er et skjermbilde av filene før kryptering av Dharma:

Etter kryptering har hver sin filstørrelse og signatur:

Dharma 2.0 nyttelast

- Dharma 2.0 oppretter to databasefiler kalt 'about.db' og 'about.db-journal' i '<%AppData%>\local\temp'. Filene er SQLite-filer og inneholder følgende

tabeller – 'setting' og 'keymap'. Databasene tillater eksterne admin-kommandoer som /eject/eject , /runas/runas , /syserr/syserr , /url/url ,

/runscreensaver/runscreensaverd, /shutdisplay/shutdisplayd, /edithost/edithostsd,

/restart/restart, /shutdown/shutdownd/logoff/logoffd, /lock/lockd,/quit/quitd,/config/configd

/om/omt.

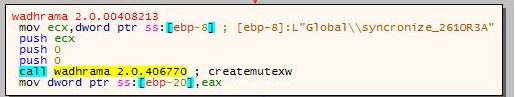

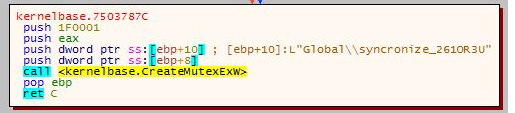

• Dharma 2.0 lager to mutex-objekter kalt 'Global\syncronize_261OR3A' og 'Global\syncronize_261OR3U'. Mutex-objekter begrenser mengden av en prosess som kan få tilgang til en bestemt del av data. Dette låser effektivt dataene fra andre prosesser slik at krypteringen kan fortsette uavbrutt.

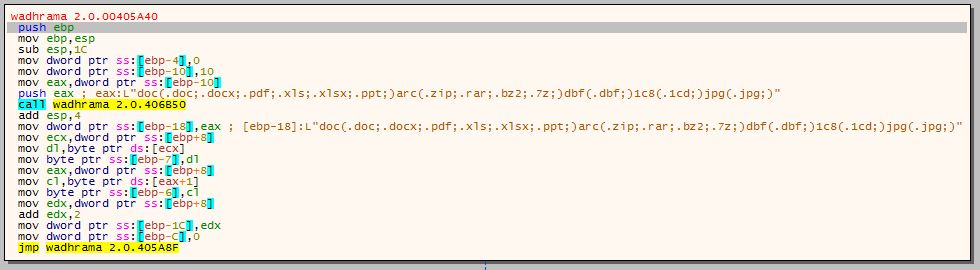

• Dharma 2.0 søker etter følgende filutvidelser for å kryptere:

◦ Personlige dokumentfilformater: 'doc(.doc;.docx,.pdf;.xls;.xlss;.ppt;)'

◦ Arkivfilformat: 'arc(.zip;.rar;.bz2;.7z;)'

◦ Databasefilformat: 'dbf(.dbf;)'

◦ SafeDis krypteringsfilformat: '1c8(.1cd;)'

◦ Bildefilformat: 'jpg(.jpg;)'

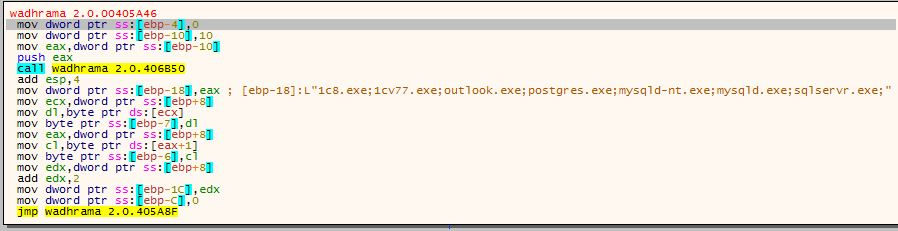

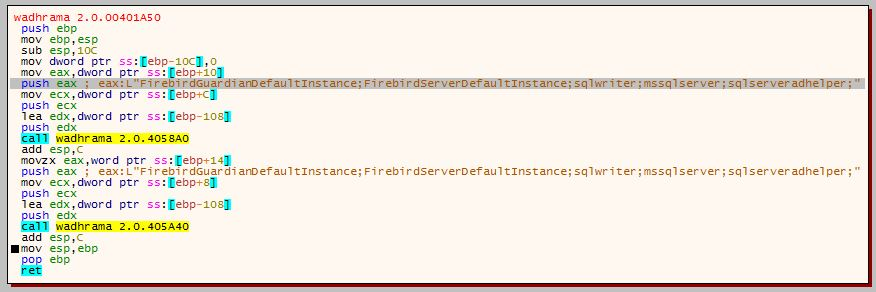

• Den søker også etter kjente database-, e-post- og serverprogramvare:

◦'1c8.exe;1cv77.exe;outlook.exe;postgres.exe;mysqld-nt.exe;mysqld.exe;sqlservr.exe;'

◦'FirebirdGuardianDefaultInstance;FirebirdServerDefaultInstance;sqlwriter;mssqlserver;Sqlserveradhelper;'

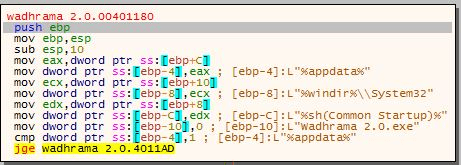

• Dhama 2.0 kopierer seg selv til tre forskjellige steder

◦ '%appdata%'

◦ '%windir%\system32'

◦ '%sh(Oppstart)%'

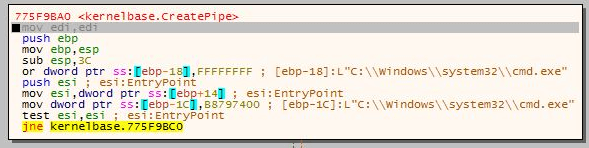

• Den lager et rør, '%comspec%', med kommandoen 'C:\windows\system32\cmd.exe':

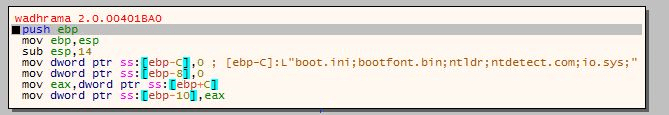

• Den samler inn detaljer om oppstartsfiler som 'boot.ini', 'bootfont.bin' og andre:

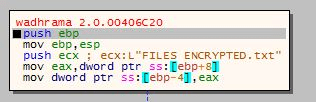

• Løsepengenotatteksten er lagret i en fil kalt 'FILES ENCRYPTED.txt':

• 'Info.hta' for å vise løsepengemeldingen til offeret:

• Krypteringsutvidelsen er hentet fra bufferen '.[bitlocker@foxmail.com]'

• Dharma oppretter deretter en kryptert versjon av den opprinnelige filen med den nye utvidelsen:

• Den sletter deretter den originale filen og gjentar løkken til hver stasjon og fil er kryptert. De endelige, krypterte filene ser ut som følger:

• Dette er løsepengemeldingen som vises til offeret neste gang de starter datamaskinen sin:

Relatert ressurs

Innlegget Dharma 2.0 ransomware fortsetter å ødelegge med en ny variant dukket først på Comodo News og Internet Security Information.

- "

- 2016

- 2020

- 70

- a

- Om oss

- adgang

- Ytterligere

- admin

- fremover

- algoritmer

- Alle

- beløp

- analyse

- antivirus

- Arkiv

- automatisk

- backdoor

- Backup

- sikkerhetskopier

- BAT

- fordi

- før du

- under

- Blokker

- bedrifter

- evner

- Classic

- kommunisere

- Communities

- fullføre

- helt

- datamaskin

- tilkobling

- Tilkoblinger

- stadig

- inneholder

- innhold

- fortsetter

- kontroll

- Kjerne

- skaper

- Opprette

- cyber

- cybersikkerhet

- Cybersecurity

- dato

- Database

- databaser

- levert

- Etterspørsel

- detaljer

- enhet

- Dharma

- forskjellig

- oppdaget

- Vise

- skjermer

- stasjonen

- hver enkelt

- effektivt

- emalje

- kryptering

- evolusjon

- gjennomføring

- eksisterende

- utvidelser

- februar 2020

- Først

- etter

- følger

- format

- funnet

- fra

- funksjonalitet

- få

- tilskudd

- hode

- hjelpe

- hierarki

- HTTPS

- stort

- bilde

- informasjon

- installere

- Internet

- Internet Security

- IT

- selv

- nøkkel

- kjent

- siste

- Bibliotek

- BEGRENSE

- linje

- Liste

- plassering

- Låser

- Se

- maskin

- malware

- manuelt

- behov

- nyheter

- neste

- Antall

- åpen

- Annen

- Outlook

- parti

- passord

- Betale

- personlig

- brikke

- rør

- poeng

- forrige

- fortsetter

- Prosesser

- program

- beskytte

- beskyttelse

- protokollen

- leverandør

- Ransom

- ransomware

- fjernkontroll

- avslører

- Sikkerhet

- samme

- skanning

- sikkerhet

- Shadow

- Del

- vist

- Størrelse

- So

- Software

- noen

- spesifikk

- oppstart

- stammer

- sterk

- I ettertid

- Systemer

- Target

- målrettet

- lag

- De

- tre

- tid

- i dag

- Trojan

- etter

- låse opp

- bruke

- Brukere

- verktøyet

- versjon

- Nettsted

- bredere

- vinduer

- uten

- virker

- XML

- Din