Kraken, som enhver populær tjeneste, har kunder som er målrettet av svindlere som prøve for å sende phishing-e-poster fra @kraken.com-e-postadresser. Du bør aldri se denne formen for forfalsket e-post fordi den bør avvises av e-postleverandører som Gmail fordi serverne deres vil legge merke til at svindlerens e-post ikke kommer fra Kraken. Bak kulissene er det meningen at den aksepterende e-postserveren skal slå opp vanlige DNS-poster for å bekrefte at e-posten kommer fra rett sted (dvs. SPF, DKIM, DMARC-poster).

Kraken Security Labs tror på "trust, but verify", og tester regelmessig effektiviteten til Krakens e-postsikkerhetskontroller. Under en av disse testene oppdaget vi at flere e-postleverandører ikke utfører enkle kontroller og dermed utsetter brukerne deres (og potensielt kundene våre) i fare for nettfisking: Spesielt var yahoo.com- og aol.com-brukere i fare for å få e-post levert til innboksen deres fra ikke-eksisterende underdomener av populære steder, som admin@verylegitemails.verizon.com.

Kraken Security Labs rapporterte dette problemet til Verizon Media (som eide aol.com og yahoo.com) 8. oktober 2020. Dessverre ble det klassifisert som lav alvorlighetsgrad, og innsendingen vår ble stengt på grunn av lav innvirkning. Siden den gang ser det ut til at forbedringer av begge e-postsystemene har blitt implementert, og løst noen av problemene beskrevet nedenfor.

Du kan alltid beskytte deg selv være på utkikk etter phishing-svindel. Du bør også vurdere å bytte e-posttjeneste til gmail.com eller protonmail.com hvis du bruker aol.com eller yahoo.com. Hvis du driver ditt eget domene, sørg for at DMARC-, SPF- og DKIM-postene dine er oppdatert for å begrense muligheten for svindlere til å bruke domenet ditt.

At Kraken Security Labs, vårt oppdrag er å utdanne og bemyndige holdere av kryptovaluta med kunnskapen de trenger for å beskytte sine eiendeler og trygt bruke pengene sine slik de finner passende. I denne artikkelen vil du lære mer teknisk informasjon om denne e-postforfalskningsteknikken, hvordan vi beskytter domenene våre og hvilke skritt du kan ta for å sikre din sikkerhet.

Tekniske detaljer

Spoofing var en gang en utbredt form for angrep for bare ti år siden. E-postservere hadde ingen effektiv måte å bekrefte avsendere på. E-post med en falsk avsender har en høyere suksessrate, siden mange brukere ikke er klar over at dette feltet kan forfalskes. En melding fra et gjenkjennelig domene (som mail@kraken.com) kan skape en illusjon av autoritet og sikkerhet, spesielt sammenlignet med en ukjent adresse som f.eks. mail@example-strange-domain.xyz. Heldigvis har de fleste e-postleverandører i dag betydelige kontroller mot spoofing. Standarder som DMARC har formaliserte teknikker for å gjøre spoofing mye vanskeligere.

Sikring av post

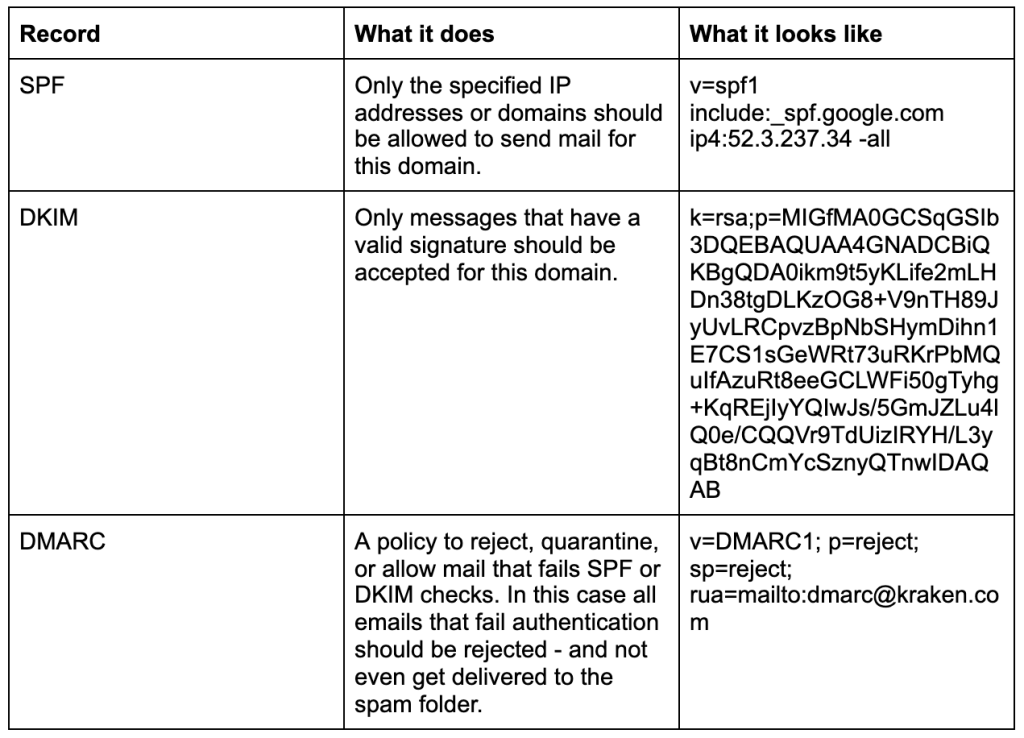

E-postsikkerhet er mer kompleks enn det vi skal dekke her, men de nåværende beste fremgangsmåtene for å forhindre forfalskning sentrerer seg rundt SPF-, DMARC- og DKIM-poster. Når en e-postserver mottar e-post, gjør den noen få DNS-oppslag til e-postens domene for å sjekke disse postene.

Hver e-postserver håndterer disse sjekkene forskjellig. Gmail merker for eksempel all e-post som mislykkes i SPF-kontroller med et skummelt utseende advarselsbanner som oppfordrer brukere til å være forsiktige (selv om disse meldingene teknisk sett aldri skulle ha blitt akseptert av e-postserveren), og alle e-poster som mislykkes i DMARC-kontroller som har en "avvis"-politikk vil ikke bli akseptert i det hele tatt.

Andre e-postleverandører kan ha dramatisk forskjellige prosedyrer, hver med sin egen proprietære algoritme. For eksempel velger noen tilbydere å blokkere e-poster fullstendig, andre sender til en "søppelpost"-innboks, andre igjen sender e-poster med advarsler.

Eksperimenterer med gratis postleverandører

Inkonsekvent håndhevelse blant ulike leverandører er bekymringsfullt for oss, så vi testet videre. Vi forsøkte å sende falske e-poster for et låst domene til de beste gratis e-postleverandørene og sporet oppførselen deres.

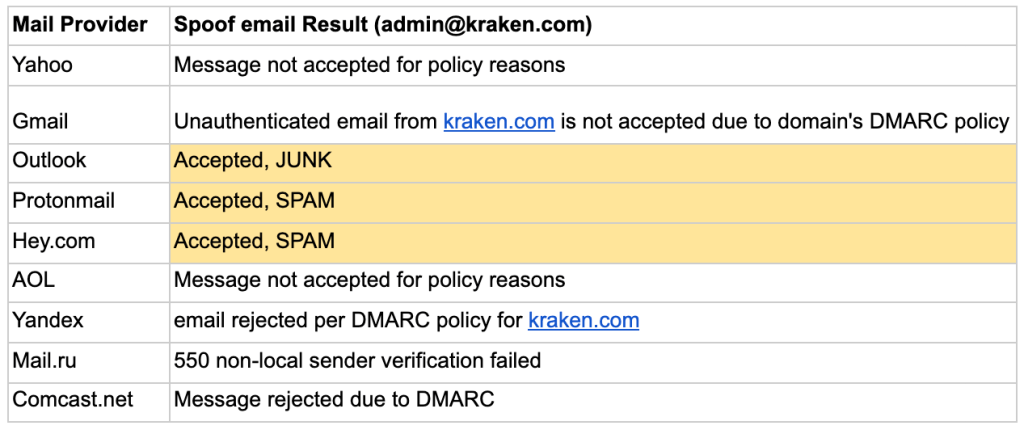

Prøve 1 – Spoofing av admin@kraken.com (et sikret basedomene)

Vi sendte en falsk e-post fra et domene som hadde en gyldig hardfail SPF-post, en gyldig DMARC-post og en DKIM-velger konfigurert.

Forventning: E-post blir avvist fordi den ikke er fra en tillatt IP-adresse og ikke har en DKIM-signatur.

Ingen store overraskelser her, selv om å sende en melding til søppelpost eller spam betyr at brukere teoretisk fortsatt kan bli lurt hvis de antok at det var en feil.

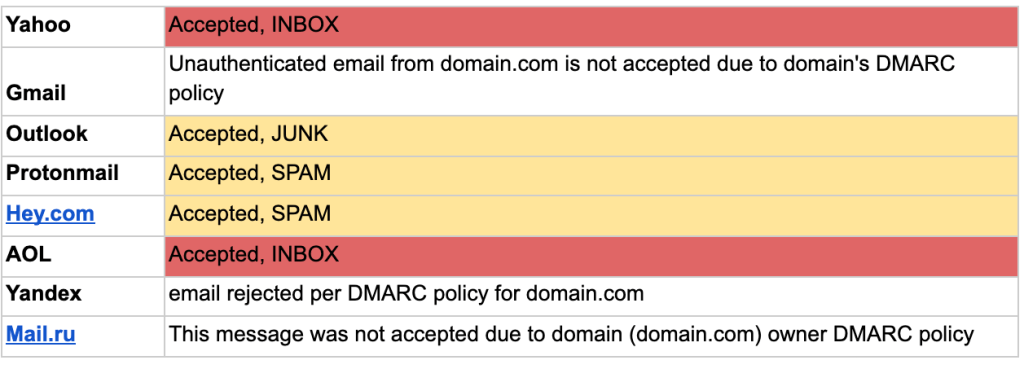

Prøve 2 – Spoofing av admin@fakedomain.kraken.com (et ikke-eksisterende underdomene)

Vi sendte en falsk e-post fra et underdomenedomene som ikke eksisterer. Det er ingen poster av noe slag for dette vertsnavnet.

Forventning: E-post blir avvist fordi vertsnavnet ikke eksisterer eller har noen poster (ingen A-post, ingen SPF- eller DKIM-post). I tillegg ble DMARC-policyen satt til å "avvise", og derfor bør all e-post som ikke kan autentiseres av SPF/DKIM avvises.

Overraskende nok godtok Yahoo.com og AOL.com e-postservere denne åpenbart forfalskede meldingen og la den inn i offerets innboks. Dette er spesielt bekymringsfullt, fordi det betyr at en angriper ganske enkelt må inkludere et underdomene for at e-posten deres skal bli akseptert og se legitim ut for brukere av disse plattformene (f.eks. admin@emails.chase.com).

AOL.com og Yahoo.com var på det tidspunktet eid av Verizon Media, så vi rapporterte dette problemet til dem 8. oktober 2020. Verizon Media avsluttet problemet som å være utenfor omfanget og uformelt. Kraken Security Labs gjentok viktigheten av å beskytte AOL- og Yahoo-brukere mot phishing, men ingen ytterligere kommunikasjon om å fikse disse problemene ble gitt.

Siden den gang ser det ut til at forbedringer har blitt implementert: E-poster avvises nå i samsvar med DMARC-retningslinjene og bedre takstbegrensning ser ut til å være implementert.

Vi argumenterer fortsatt for at Yahoo & Verizon e-postbrukere har en høyere risiko, ettersom andre leverandører har betydelig bedre advarsler mot sine brukere når e-poster ikke kan autentiseres (som tilfellet er når ingen DMARC/DKIM/SPF brukes i det hele tatt).

Takeaways

Til tross for en domeneeiers beste innsats, filtrerer ikke e-postleverandører alltid e-post som forventet. Brukere med @yahoo.com og @aol.com e-postadresser hadde en høyere risiko for å motta falske meldinger, selv om disse meldingene lett kunne oppdages og filtreres av disse leverandørene. Selv om atferden har forbedret seg, anbefaler vi fortsatt å bytte e-post med høyere sensitivitet til en leverandør som gjør bedre filtrering, for eksempel Gmail eller Protonmail.

Hvis du kjører en e-postserver, sørg for at DNS-postene dine for e-post for DMARC, DKIM og SPF alltid er oppdatert, og kontroller regelmessig om e-postkontrollene dine fungerer.

Kilde: https://blog.kraken.com/post/10480/email-spoofing-is-not-a-thing-of-the-past/

- &

- 2020

- algoritme

- Alle

- blant

- rundt

- Artikkel

- Eiendeler

- Bak scenen

- BEST

- beste praksis

- chase

- Sjekker

- stengt

- kommer

- Felles

- Kommunikasjon

- cryptocurrency

- Gjeldende

- gJORDE

- oppdaget

- dns

- domener

- Effektiv

- emalje

- passer

- skjema

- Gratis

- midler

- her.

- Hvordan

- HTTPS

- Påvirkning

- IP

- IP-adresse

- saker

- IT

- kunnskap

- Kraken

- Labs

- LÆRE

- oppslag

- større

- Media

- Oppdrag

- Annen

- phishing

- Plattformer

- politikk

- Populær

- beskytte

- poster

- Risiko

- Kjør

- rennende

- svindlere

- Skjerm

- sikkerhet

- sett

- Enkelt

- So

- spam

- standarder

- suksess

- Systemer

- Teknisk

- Testing

- tester

- tid

- topp

- us

- Brukere

- leverandører

- HVEM

- Yahoo

- år